Что делать с инфицированными файлами

Обновлено: 23.04.2024

В наши дни интернет наводнен вредоносными программами. Вы никогда не можете быть уверены, что загруженный вами файл не окажется каким-нибудь вредоносным, притворяющимся безвредным. Фактически многие из вредоносных файлов разработаны, чтобы делать именно это. Эта статья объяснит, как отличить опасный файл от безопасного.

Несмотря на то, что это может показаться грандиозной задачей, я обещаю, что это будет не так уж трудно. Сегодня есть много как очень сложных, так и простых онлайновых служб, которые позволяют проверить файл на безопасность. Если вы полагаете, что файл, вероятно, безопасен, то убедитесь, что вы прочли раздел 1, прежде чем продолжать. Это может сэкономить вам много времени.

Содержание

1. Проверьте, не находится ли файл в белом списке Comodo

Если вы уже считаете, что рассматриваемый файл, вероятнее всего, безопасен, то следование дальнейшим шагам, описанным в этой статье, может не понадобиться. Сначала закачайте файл на Comodo Valkyrie. Это бесплатная услуга, предоставляемая компанией Comodo, которая позволяет пользователям загружать файлы, объемом до 20 МБ, которые будут проанализированы почти сразу же. После закачки файла посмотрите в левый верхний угол. Там есть надпись "SHA1". Скопируйте всю строку букв и чисел, которая следует за ней. Теперь перейдите на страницу Comodo File Intelligence.

Мы воспользуемся этой службой, чтобы выяснить, не был ли файл уже проверен ранее на безопасность и не находится ли он в огромном списке безопасных файлов Комодо. На этом сайте переключите поисковую панель с режима "Search by Filename" на "Search by SHA1". После этого вставьте из буфера обмена SHA1 и нажмите "Search Now". Посмотрите информацию, которая появилась. Если ответ был "The file is safe" ("Файл надёжен"), то сразу смотрите результаты Comodo Valkyrie. Если окончательный результат (Final Result) от Comodo Valkyrie сообщает, что файл безопасен или неизвестен, тогда вы можете доверять этому файлу. Вам не нужно переходить к остальной части шагов. Однако, если Comodo Valkyrie сообщает, что файл вредоносный, тогда вы, возможно, захотите перейти ко второму разделу, чтобы убедиться, что файл действительно безопасен. Он почти наверняка безвреден, но проверка с помощью еще нескольких методов не займет много времени.

2. Проверьте файл с помощью Comodo Valkyrie

Comodo Valkyrie - это бесплатная веб-служба Comodo, которая позволяет пользователям загружать файлы до 20 МБ для быстрого анализа. Эта служба может быть найдена на этой странице. Просто перейдите к сайту и найдите файл, который хотите оценить. Теперь закачайте туда этот файл. Загруженные файлы проверяются с помощью проверок многих типов, включая статический метод обнаружения, поведенческий анализ, независимо от того, обнаружены они антивирусом Comodo или с помощью продвинутой эвристики.

Используя эти проверки, служба может дать прогноз относительно того, является файл нормальным (“Normal”), неизвестным (“Unknown”) или вредоносным (“Malicious”). Оценка “Normal” означает, что файл безопасен. “Malicious” означает, что он опасен. Если служба посчитала, что файл неизвестен (“Unknown”), это значит, что "она не уверена".

2.1 Используйте Валькирию, чтобы узнать наверняка, безопасен ли файл

Кроме того, некоторые файлы, возможно, уже были вручную проанализированы сотрудниками Comodo. Если они были проанализированы сотрудниками, то у них будет статус нормальных, неизвестных или вредоносных. Если там дали оценку "Unknown" или "Malicious", то я советовал бы избавиться от этого файла. Я не стал бы ему доверять.

После передачи файла сотруднику там вручную проанализируют его и дадут вам результат. Возможные варианты оценок уже объяснены выше. Этот анализ обычно занимает меньше 24 часов. Если вы решили получить результаты "анализа вручную", то вы не должны волноваться ни о каких других методах, обсуждавшихся еще в этой статье. Просто отправьте файл и ожидайте результатов. Однако, если вы хотите узнать больше о файле и не хотите ждать результатов ручной работы, то остальная часть этой статьи должна быть очень полезной для вас.

2.2 Интерпретируйте результаты автоматического анализа самостоятельно

Если вы решили не ждать анализа, тогда вы можете также использовать эту службу, чтобы сразу же получить больше информации о файле. После того, как файл проанализирован, наиболее важным моментом, заслуживающим вашего внимания, будут пункты "Auto Result" ("Автоматический результат") и "Final Result" ("Окончательный результат"). Оба результата даны вверху страницы. "Auto Result" даст вам полный итог статического сканирования. "Final Result" комбинирует результаты всех типов сканирования, предоставляя общий прогноз по поводу безопасности файла. Веб-службы более подробно рассмотрены ниже. Если обе из них дают оценку "нормально", тогда файл, вероятнее всего, безопасен. Однако, перед тем, как посмотреть общие результаты, проверьте вкладки "Dynamic Detection" и "Advanced Heuristics", чтобы убедиться, что они закончили анализировать. Это займет больше времени, чем статический метод обнаружения. Однако, чтобы получить еще большее понимание, действительно ли безвреден файл, вам также захочется более тщательно рассмотреть результаты для каждой вкладки.

Обратите внимание, что для некоторых файлов вместо результата будет выведено "No PE File". Это означает, что файл не содержит достаточной информации для Valkyrie, чтобы его можно было запустить. Более подробную информацию можно найти на этой странице. Таким образом, если вы получаете этот результат, я рекомендую вам перейти к следующему разделу и продолжить анализировать файл, используя альтернативные методы, обсуждаемые в этой статье.

После того, как файл проанализирован, вам будут показаны три информационные вкладки. Первая называется “Static Detection” (Статический метод обнаружения). Вкладка показывает оценку 17-ти различных детекторов AI, которые проверяли файл. Отдельные оценки этих детекторов не важны. Comodo использует очень сложный алгоритм, чтобы вынести итоговую оценку на основе работы каждого из этих детекторов. То, что важно, это общий результат, показанный внизу экрана. Будет показана автоматическая оценка под надписью “Static Verdict Combination” (“Суммарная оценка статического сканирования”). Также под надписью “Probability of Static Verdict” (“Вероятность статической оценки”) будет показана степень вероятности.

На вкладке "Dynamic Detection" есть результаты как от Comodo Antivirus (CAV), так и от Comodo Instant Malware Analysis - модуля, также известного как CAMAS. Секция для Comodo Antivirus сообщит вам, если в текущий момент что-то обнаружено антивирусом Comodo, и, если это имеет место, какого типа вредоносное ПО он обнаружил. CAMAS, также известный как CIMA, является поведенческим анализатором. Чтобы узнать больше о том, как понимать результаты, смотрите раздел 4.1 данной статьи. В результатах Валькирии опция "Report URL" соединит вас с результатами CIMA. Это полезно, поскольку вы можете понять, что, во всяком случае, было установлено что-то подозрительное в поведении файлов. Однако знайте, что есть такая ошибка, что, если вы выбираете "Report URL", тогда как в поведении ничего не обнаружено, вы вместо этого переместитесь на страницу "Static Detection".

Еще одна вкладка, которую мы рассмотрим, называется “Advanced Heuristics” (“Продвинутая эвристика”). Здесь при исследовании файла используются более чувствительные алгоритмы. Здесь больше вероятности, что они поймают вредоносное ПО, но также здесь более вероятна неправильная идентификация файла в качестве "Неизвестного" (“Unknown”) или "Вредоносного" (“Malicious”). Пожалуйста, имейте это в виду, когда интерпретируете эти результаты.

3. Проверьте файл с помощью VirusTotal

Еще вы можете проверить файл в разных антивирусах. Одна из лучших веб-служб для этого - VirusTotal. Ее можно найти на этой странице. Эта служба просканирует любой файл, который вы закачаете, с помощью более чем 40 различных антивирусных продуктов и покажет результаты отдельно по каждому из них. Вы можете закачать файлы размером до 64 МБ, и весь процесс займет около минуты.

Безусловно самая трудная часть использования VirusTotal - интерпретация результатов. Иногда по результатам бывает трудно сказать, какова вероятность, что файл окажется опасным. В основном тогда, когда значительное количество сканеров показывает предупреждение о его вероятной опасности. Однако, даже если лишь немногие это обнаруживают, это не обязательно означает, что он безопасен. Ниже приведены примеры результатов для двух файлов, которые являются действительно вредоносными.

Использование VirusTotal имеет несколько недостатков. Один из них - то, что вредоносное ПО конечно может оказаться столь новым, что ни один антивирус не распознает его. Я лично видел такое много раз. Поэтому, даже если VirusTotal показывает, что ни один из антивирусов не обнаруживает опасности, это не означает, что файл не опасен. Связанная с этим проблема состоит в том, что вредоносное ПО создается так быстро, что антивирусные компании вынуждены использовать эвристическое обнаружение и универсальные сигнатуры в стремлении не отставать от него. Проблема с этим подходом состоит в том, что при этих методах обнаружения безвредный файл может быть неверно идентифицирован как вредоносный. Это известно как ложное срабатывание (false positive). Эти типы ошибок действительно происходят и с возрастающей частотой.

Таким образом, если только некоторые антивирусы определяют угрозу с помощью эвристики, а другие не определяют, то это может быть ложным срабатыванием. Однако, это не гарантирует, что так и есть. Именно поэтому вы должны всегда проверять файл, используя все три метода, рассмотренные в этой статье. Ниже приведены результаты в качестве примера полноценных файлов, которые VirusTotal неверно идентифицирует как опасные.

Я хочу внести ясность, что, даже если только один антивирус определил файл как вредоносный, или даже ни один из них не определил, то файл все же может быть опасным. VirusTotal нельзя использовать с тем, чтобы гарантировать, что файл безопасен. Однако, если очень большое количество антивирусов определяют, что файл вредоносный, то вероятно так и есть. В этом и есть истинная сила VirusTotal.

4. Проверьте файл на вредоносное поведение

В дополнение к вышеупомянутым методам вы можете также пожелать проверить файл на вредоносное поведение. Есть много замечательных веб-служб, которые помогут сделать это, но я выбрал две из них, которые я особенно рекомендую. Помните, что хорошие файлы в них могут быть отмечены как подозрительные и что вредоносное ПО также может оказаться нераспознанным. Фактически, некоторые вредоносные программы даже могут заявить, что они запущены в виртуальной среде, и, таким образом, откажутся работать. По этой причине, опять же, для проверки файла лучше всего использовать все три метода, рассмотренные в этой статье.

4.1 Используйте Comodo Instant Malware Analysis

Веб-служба Comodo Instant Malware Analysis (CIMA) (Быстрая проверка на вредоносность от Comodo) может быть найдена на этой странице. Думаю, отчет проверки этой службы будет понятен всем пользователям. Вы можете загружать туда файлы любого размера, и, после того, как загрузка будет завершена, сразу начнется проверка файла. Продолжительность в основном зависит от размера файла и сложности его поведения, однако в большинстве случаев это довольно быстро. Я настоятельно рекомендую использовать эту службу, поскольку она очень эффективна при распознавании подозрительного поведения. Как только анализ завершен, результаты будут даны в конце отчета.

Оценкой может быть “Suspicious” ("Подозрительный"), “Suspicious+” или “Suspicious++”. Если выдана любая из них, это означает, что возможно вредоносное поведение было обнаружено. Также непосредственно под оценкой будут указаны причины, по которым файл был помечен как таковой. Оценка “Suspicious++” означает наиболее подозрительное поведение.

Если вместо этого в результатах автоматического анализа (“Auto Analysis Verdict”) вы получаете оценку “Undetected” (Не обнаружено), значит подозрительных действий замечено не было. Это не гарантирует, что нет опасности, но говорит о большей вероятности этого. Таким образом, если на вышеупомянутых шагах не было обнаружено вредоносного поведения, и того же ни разу не сделал CIMA, то вы можете быть относительно уверены, что файл безопасен.

4.2 Используйте Anubis

Наиболее опытные пользователи могут также пожелать использовать Anubis. Эту веб-службу можно найти вот на этой странице. Это еще одна очень эффективная служба проверки на поведенческом уровне. Однако, загрузка файлов иногда занимает очень много времени, а результаты труднее интерпретировать. Тем не менее эта служба предоставляет много информации о поведении файла и послужит прекрасным вторым голосом в добавление к CIMA. Если вы продвинутый пользователь, я вам очень рекомендую проверять поведение файлов еще и в Anubis.

5. Сообщайте об опасных файлах куда следует

Если ваш анализ показал, что определенный файл опасен, я рекомендую, чтобы вы в качестве вероятно опасного отправили его в как можно большее количество лабораторий, занятых в области антивирусного ПО. Самый простой способ сделать это - последовать совету, который я даю в своей статье "Как сообщить о вредоносном программном обеспечении или о ложных срабатываниях в многочисленные антивирусные лаборатории" (How to Report Malware or False Positives to Multiple Antivirus Vendors). Выполняя шаги, описанные в ней, вы можете помочь противодействовать распространению этого вредоносного ПО.

Введение

Наибольшее развитие, в последнее время, получили информационные технологии и, связанные с ними, смежные и сопутствующие отрасли. Одной из таких отраслей, наиболее выделяющейся своими темпами роста и необычайным уровнем популярности среди пользователей во всем мире, можно смело назвать производство разнообразных компьютерных устройств.

Постоянно увеличивающийся объем окружающей нас информации, доступной из любых источников и годной к применению во всех сферах деятельности, как профессиональной, так и личной, подстегивает развитие данной отрасли и выступает инициатором разработки новых видов прикладных устройств.

Одним из самых первых, что существенно повлияло на его последующую популярность совместно с высочайшими функциональными возможностями, обусловленными применением высокотехнологичных электронных элементов, является персональный компьютер. Представленный практически во всех отраслях жизнедеятельности, он позволяет мгновенно получать, обрабатывать, обмениваться и хранить существенный массив информации, и выполнять разнообразные действия с ней на высоком графическом уровне.

Создание новейших компьютерных устройств подразумевает обязательную разработку современного программного обеспечения для контроля и полноценного управления. Наличие универсального многофункционального кроссплатформенного программного обеспечения позволяет значительно упростить конечным потребителям использование компьютерных устройств, а также предоставляет возможность выполнять разнообразные задания на любых устройствах, без непосредственной привязки последних к конкретному месту.

Не удивительно, что такой громадный объем данных, содержащий, как информацию для свободного доступа, так и закрытые личные, финансовые или профессиональные данные, не мог не привлечь к себе внимание различных мошенников.

На борьбу с различными видами угроз, включая вредоносное воздействие вирусных программ, направлены усилия отдельного сегмента программной безопасности, реализуемого в построении комплексной (локальной, удаленной и сетевой) защиты компьютерных устройств от возможного заражения и разнообразных видов уязвимостей.

В основном, защита компьютерных устройств осуществляется через применение специального антивирусного программного обеспечения, содержащего различные программы, направленные на обеспечение безопасности как от строго направленных видов угроз, так и на предоставление полной защиты от любых заражений.

Вредоносное воздействие вирусов может приводить к разнообразным повреждениям информации, ее стиранию, шифрованию, перезаписи, уничтожению системных файлов и таблиц файловой системы и другим последствиям, которые влияют на работу отдельных элементов или компьютерного устройства в целом.

Борьба антивирусного программного обеспечения с вредоносным воздействием вирусных программ может приводить к ситуациям, когда отдельные важные файлы пользователей могут быть удалены при лечении системы или после устранения последствий заражения вирусами. О том, как поступить в ситуации, когда антивирусная программа удалила нужные файлы, что предпринять и как их восстановить, мы расскажем далее в этой статье.

Почему важно использовать антивирусную программу?

Понятие безопасности всегда имело первостепенное значение. В век стремительного развития компьютерных технологий и способов распространения информации, безопасное использование, обработка и хранение информации требуют особого внимания и помощи соответствующих программ.

Вирус является наиболее распространенной угрозой для любых персональных компьютеров, и его воздействие может привести к трагическим последствиям, оказывающим влияние на дальнейшие действия пользователей.

Такие вредоносные программы могут быстро само копироваться и лавинообразно инфицировать все подключенные устройства, вызывая, тем самым, серьезные проблемы в компьютерной системе. Вредоносное программное обеспечение может привести к ошибочной работе компьютера и частому сбою данных на разных устройствах, подключенных к нему, что может серьезно помешать ведению работ пользователями и привести к потере важных данных. Поэтому, жизненно необходимо, защищать систему компьютерных устройств от воздействия вредоносных программ и обеспечить сохранность информации от доступа к ней третьих лиц.

Вредоносное воздействие злонамеренных программ

Принцип вредоносного воздействия, реализуемый в вирусах, различен, но главная цель, которую преследуют разработчики-создатели вируса, является удаленный несанкционированный скрытый доступ к компьютерному устройству, для последующего его использования в злонамеренных действиях, или завладения конфиденциальными данными.

Вредоносная программа заражает ваш диск разными способами и в общем случае приводит к потере данных и недоступности системы. Наиболее распространенными последствиями вредоносных действий, вызванных вирусными программами, можно назвать следующие:

- Переименование существующих файлов;

- Вставка дополнительных кодов в здоровые файлы;

- Удаление файлов из своего местоположения;

- Преобразование файлов в ярлыки;

- Блокирование доступа к диску, превращая его в недоступный, и искажение его файловой системы.

Все вирусные программы различаются по способу проникновения в компьютерное устройство пользователя, методам реализации поиска уязвимостей, на которые рассчитан вирус, для последующего заражения системы. К основным, широко распространенным типам вирусов, смело можно отнести следующие:

Черви: Черви – это общий вирус, обнаруженный в сетях. Он использует сети для распространения и копирования из одной системы в другую. Эти вредоносные программы попадают в компьютерную систему при загрузке вредоносного приложения по электронной почте, и приводят к разрушению системных дисков. Поэтому, заражение червями чревато потерей огромного количества данных.

Компания имеет широкий спектр разнообразных продуктов, направленных на удовлетворение различных потребностей пользователей. Все защитные программы компании можно распределить по ряду основных критериев, в соответствии с которыми, каждый пользователь выберет для себя необходимый комплекс антивирусной защиты. В первую очередь, для оптимального выбора, пользователям необходимо определиться с будущей областью применения защитного продукта: для бизнеса или домашнего использования.

Первая категория программ имеет разделение для малого, среднего и крупного бизнеса, в которых представлены различные варианты защитных специализированных решений, в полной мере, обеспечивающие безопасность, как работы офиса в целом, так и отдельных узлов существующих сетей.

При выборе первого варианта, для небольших компаний, пользователи могут воспользоваться простыми и надежными решениями, не требующие определенных специальных навыков, которые выполняют комплексную защиту устройств офиса и поддерживают использование различных операционных систем, в стационарном и мобильном исполнении. Здесь представлены следующие решения:

Каждый из них рассчитан на использование для определенного количества устройств, и дополнен или ограничен разнообразными функциями.

При выборе опции для среднего бизнеса, пользователям предлагаются универсальные комплексные продукты, которые, в полной мере, обеспечивают истинную защищенность от любых типов вирусных угроз, а также поддерживают управление системой из облачной и локальной консоли администрирования. Варианты решений имеют расширенный защитный функционал и представлены в следующем списке:

Простой, интуитивно понятный, интерфейс управления позволяет настраивать защиту рабочих станций и файловых серверов на максимальную степень безопасности и предотвращать заражение системы вредоносными программами.

Защитное решения, относящееся к категории крупного бизнеса, разработано на основе применения передовых технологий машинного обучения, включая экспертный опыт профессиональных разработчиков, и нацелено на обработку большого массива данных в режиме реального времени. Созданный для использования на различных крупных предприятиях (государственные учреждения, промышленные предприятия, транспортные компании, финансовые организации и т.д.) инструмент безопасности направлен на устранение следующих угроз:

Каждое из решений обеспечивает высочайшую безопасность данных пользователей в дополнение к различным встроенным системным инструментам безопасности.

Помимо описанных решений, компания располагает разнообразными дополнительными предложениями, которые по праву выводят ее в лидеры компаний, предлагающих комплексные решения по безопасности данных и компьютерных систем:

Большинство разработчиков современных вредоносных вирусных программ хорошо знакомы с методами компаний, направленными на обеспечение безопасности компьютерных устройств и защиту данных пользователей от различных видов угроз. Поэтому они стараются замаскировать действие вирусов под стандартное поведение обычных безопасных программ, или спрятать вредоносный код в теле простого файла.

Теперь автоматическое удаление вредоносных файлов, которые нельзя вылечить, отключено.

Физическое расположение карантина с помещенными там файлами находится на системном диске по следующему адресу:

Если пользователи не могут обнаружить свои файлы, считают их удаленными и в карантине антивирусной программы нужных файлов не оказалось, то это не повод впадать в отчаяние, ведь существуют способы, при помощи которых можно вернуть утраченные данные.

Если функция резервного копирования предварительно была включена, то восстановление файлов не займет много времени, и для этой цели можно воспользоваться несколькими способами.

Восстановление из резервной копии в текущем расположении

Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге.

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Возникновение непредвиденных ошибок с доступом к файлам или каталогам при обращении к ним или трудностей с чтением по причине повреждения может привести к потере всей информации. В нашей статье мы остановимся на способах устранения ошибки и восстановлении потерянных данных из поврежденных или нечитаемых разделов.

Введение

Признаки возникновения ошибки

Прямым следствием ошибки является невозможность использования устройства, всей хранящейся на нем информации и высокая вероятность ее безвозвратной потери.

Неприятная ошибка может произойти по нескольким причинам, основные из которых мы рассмотрим в следующем разделе.

Основные причины возникновения ошибки

Главные причины возникновения ошибки, указывающей на отсутствие доступа или проблем с чтением информации при обращении к подключенному запоминающему устройству, связаны непосредственно с данными, или возможными повреждениями накопителя на программном или аппаратном уровне.

Далее мы более подробно рассмотрим самые распространенные причины.

Она представляет собой своеобразную базу данных, выполненную в виде таблицы, и образованную скрытыми системными файлами, которые содержат различную важную информацию, необходимую для полноценного функционирования системы. Например, таблицы о занимаемых файлами кластерах и атрибутах файлов, список осуществленных с файлами операций, данные корневого каталога, указания о положении сегментов данных и зеркального файла и т.д.

Запоминающее устройство имеет физические неполадки

Съемные накопители данных не безопасно извлекаются из персонального компьютера

Перед извлечением убедитесь, что система выполнила сохранение или полностью завершила передачу данных на диск. Если на запоминающем устройстве есть световой индикатор, показывающий, что устройство все еще используется, подождите немного, пока индикатор не перестанет мигать, и выполните безопасное извлечение.

Решения для исправления ошибки не читаемости информации и недоступности разделов

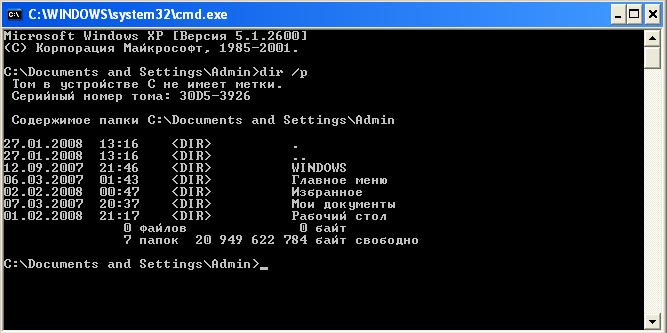

Проверка и восстановление поврежденной файловой системы, и устранение ошибок диска

CHKDSK [имя тома:] [флаг]

Для завершения процедуры диагностики и исправления обнаруженных ошибок может потребоваться разное количество времени, напрямую зависящее от количества файлов и папок, скорости диска и чтения / записи данных, возможностей системных ресурсов, емкости тома и других параметров.

Отформатируйте соответствующий раздел или том без потери данных

Прежде чем приступить к следующему способу исправления ошибки доступа к диску или чтения информации на нем, пользователям необходимо определиться со степенью важности информации, расположенной на проблемном устройстве.

Если файлы в нечитаемом разделе не важны для пользователя, то форматирование является самым быстрым и простым решением. Процесс форматирования настраивает на запоминающем устройстве новую файловую систему, тем самым заменяя старую поврежденную файловую систему, и устраняет большинство возможных неполадок. Недостатком форматирования является тот факт, что данная процедура удаляет все существующие данные из раздела, и влияет на результат последующего восстановления файлов, в случае такой потребности. При условии отсутствия необходимости сохранности информации, расположенной на испорченном запоминающем устройстве, пропустите данный этап и сразу переходите к следующему.

Если данные в недоступном разделе важны и их потеря критична для пользователя, то необходимо воспользоваться сторонним программным обеспечением для восстановления файлов.

Этап 1: Восстановление данных посредством специального программного обеспечения

Дополнительным преимуществом программы можно назвать восстановление информации пользователей после форматирования дисков и разделов, их удаления и изменения на них файловой системы, даже при пустых или полностью отсутствующих файловых таблицах, возвращение данных с нечитаемых, недоступных, поврежденных, испорченных дисков, предоставляя доступ к утерянным и недоступным файлам и папкам.

Алгоритм восстановления недоступных данных довольно прост, и представляет собой несколько пошаговых действий.

Шаг 4: Дождитесь окончания анализа указанного дискового пространства. Продолжительность процесса может занять разное время, напрямую зависящее от различных параметров: емкость накопителя, степень повреждения данных и устройства, причина его неисправности, скоростные характеристики устройства и т.д. Пользователи смогут наблюдать за процессом анализа в режиме реального времени, контролировать его исполнение по соответствующей шкале и отслеживать ориентировочное время окончания.

Шаг 7: Потом необходимо задать путь для сохранения файлов и указать ряд отдельных параметров, разнящихся в зависимости от выбранного метода сохранения.

Завершив процесс восстановления файлов необходимо перейти к следующему этапу и выполнить форматирование устройства для восстановления его работоспособности.

Этап 2: Произведите форматирование недоступного диска

Порядок форматирования недоступного диска представлен в следующих действиях:

По завершению, неполадки с доступом к диску и ошибки, возникающие при чтении данных, будут устранены, и запоминающее устройство будет полностью готово к дальнейшему использованию.

Советы по безопасному использованию внешних устройств хранения данных

Полную версию статьи со всеми дополнительными видео уроками смотрите в источнике.

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Путешествуя по разным городам и весям, человек волей-неволей сталкивается с неожиданностями, которые могут быть и приятными, и провоцирующими усиленный дискомфорт, сильнейшие огорчения.

Узнайте, как восстановить файлы после вируса-шифровальщика

В сети можно столкнуться с невероятным количеством вирусов, запрограммированных на выполнение множественных негативных задач на вашем компьютере, поэтому важно научиться различать безопасные ссылки для скачивания файлов, документов и обходить стороной те, которые представляют собой явную опасность для компьютера.

Заражение компьютера

Если вы стали одним из тех несчастных, кому пришлось на практическом опыте испытать негативные последствия вмешательства вируса, вы не станете сомневаться в том, что полезно собрать и впоследствии систематизировать информацию относительно того, как предотвратить заражение компьютера.

Вирусы появились сразу же, как только появилась компьютерная техника. С каждым годом разновидностей вирусов становится всё больше и больше, поэтому пользователю легко уничтожить только тот вирусоноситель, который уже давно известен, и найден стопроцентный метод его уничтожения.

Способы восстановления файлов

В ситуации, когда вирус зашифровал файлы на компьютере, что делать для многих является ключевым вопросом. Если это любительские фото, смириться с потерей которых тоже не хочется, можно искать пути решения проблемы на протяжении продолжительного периода времени. Однако если вирус зашифровал файлы, которые крайне важны для предпринимательской деятельности, желание разобраться, что делать становится невероятно большим, к тому же хочется предпринять действенные шаги достаточно быстро.

К счастью, пострадавшие не остаются один на один со своей проблемой. Давать дельные советы, что делать в таких ситуациях могут опытные пользователи, а также оказывать эффективную помощь может техническая поддержка некоторых антивирусных программ.

Восстановление предыдущей версии

Система поможет вам восстановить документы, используя их теневые копии. Безусловно, троян также направляет свои усилия на ликвидацию таких копий, но осуществить такие манипуляции вирусам не всегда удаётся, поскольку они не владеют административными правами.

Шаг 1

Шаг 2

Шаг 3

Включить защиту системы на компьютере тоже несложно, это не отнимет у вас много времени. Поэтому прогоните свою лень, упрямство и помогите своему компьютеру стать менее уязвимым для троянчиков.

Включите защиту системы своего компьютера

Шаг 4

Если вы проделали все эти манипуляции заранее, то даже при условии посещения вашего компьютера троянчиком, шифрования ним файлов, у вас будут отличные прогнозы на восстановление важной информации.

По крайней мере, вы не впадёте в панику, обнаружив, что все файлы на компьютере зашифрованы, что делать в этом случае вы уже будете точно знать.

Использование утилит

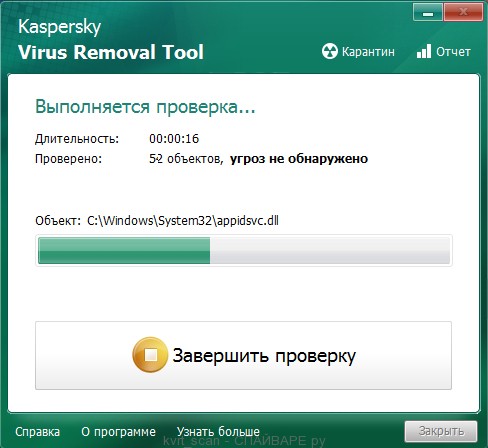

Итак, если вы обнаружили ужасные следы посещения шифровальщика, попробуйте воспользоваться утилитой Kaspersky RectorDecryptor.

Запустите утилиту на компьютере, укажите путь к тому файлу, который был зашифрован. Понять, что непосредственно должна делать утилита, несложно. Она способом перебора множественных вариантов пытается подобрать ключ к дешифрованию файла. К сожалению, такая операция может быть весьма продолжительной и не подходить по временным рамкам для многих пользователей.

Скачайте и загрузите программу, указав при этом ключ к файлу

В частности, может случиться так, что потребуется около 120 суток для подбора правильного ключа. При этом вы обязаны понимать, что процесс дешифрования прерывать не рекомендуется, поэтому выключать компьютер также нельзя.

Лаборатория Касперского предлагает и другие утилиты:

- XoristDecryptor;

- RakhniDecryptor;

- Ransomware Decryptor.

Эти утилиты направлены на результаты зловредной деятельности иных троянчиков-шифровальщиков. В частности, утилита Ransomware Decryptor ещё неизвестна многим, поскольку направлена на борьбу с CoinVault, который только в настоящее время начинает атаковать интернет и проникать на компьютеры пользователей.

Создайте на диске C любую папку, придумайте ей простое название. В эту папку разархивируйте утилиту, скачанную с официального сайта компании.

Теперь утилита запустится и начнётся процесс лечения, после успешного завершения вы обнаружите отчёт, в котором будет указано, что удалось восстановить. Кстати, программа не удаляет зашифрованные файлы, а просто рядом с ними сохраняет восстановленный вариант.

Какие действия рекомендуется не совершать

Что делать в случае заражения многие уже, быть может, и уяснили, но опытные пользователи рекомендуют получить информацию относительно того, что делать категорически не рекомендуется, чтобы не спровоцировать более серьёзные последствия, когда шансы на восстановление документов будут приравнены к нулю.

Нельзя переустанавливать на компьютере операционную систему. В этом случае вам может быть и удастся ликвидировать вредителя, но вернуть в рабочее состояние документы точно не получится.

Нельзя запускать программы, отвечающие за очистку реестра, удаление временных файлов на компьютере.

Не рекомендуется делать антивирусное сканирование, во время которого заражённые документы могут быть просто удалены. Если вы немножечко сглупили и запустили антивирус, поддавшись панике, то проследите, по крайней мере, чтобы все заражённые файлы не были удалены, а просто помещены в карантин.

Не рекомендуется переименовывать заражённые файлы, менять их расширение, поскольку все такие действия могут минимизировать ваш шанс на успех.

Полезно отсоединить компьютер от интернета. Разорвав такую связь, процесс шифрования файлов и документов на компьютере в большинстве случаев также прерывается.

Итак, отлично понимая, что следует делать, когда обнаружен факт посещения трояна-шифровальщика, вы сможете предпринять шаги, обнадёживающие на успех. К тому же, получив информацию, как расшифровать файлы, зашифрованные вирусом, вы сможете попытаться самостоятельно ликвидировать проблему и не допустить её появления вновь.

Читайте также: