Что могут заражать скриптовые вирусы

Обновлено: 18.04.2024

В середине прошлого столетия появились специальные устройства - компьютеры, ориентированные на хранение и преобразование информации и произошла компьютерная революция.

Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации.

Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них [5].

Компьютерный вирус - это специально написанная небольшая по размерам программа, имеющая специфический алгоритм, направленный на тиражирование копии программы, или её модификацию и выполнению действий развлекательного, пугающего или разрушительного характера.

Программа, внутри которой находится вирус, называется зараженной. С началом работы такой программы вирус получает доступ ко всей операционной системе. Вирус находит и заражает другие программы, а также выполняет какие-либо вредоносные действия. Например, портит файлы или таблицу размещения файлов на диске, занимает оперативную память и т.д. После того, как вирус выполнит свои действия, он передает управление той программе, в которой он находится, и она работает как обычно. Тем самым внешне работа зараженной программы выглядит так же, как и незараженной. Поэтому далеко не сразу пользователь узнаёт о присутствии вируса в машине [1].

К числу наиболее характерных признаков заражения компьютера вирусами относятся следующие:

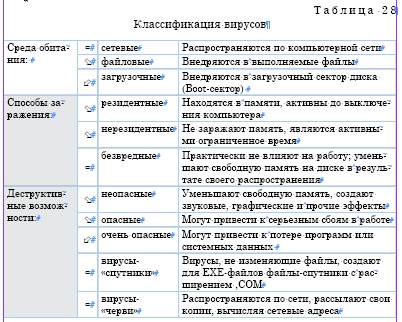

В настоящее время известно более 50000 программных вирусов, которые классифицируют по следующим признакам:

Любой вирус, независимо от принадлежности к определенным классам, должен иметь три функциональных блока: блок заражения (распространения), блок маскировки и блок выполнения деструктивных действий. Разделение на функциональные блоки означает, что к определенному блоку относятся команды программы вируса, выполняющие одну из трех функций, независимо от места нахождения команд в теле вируса.

После передачи управления вирусу, как правило, выполняются определенные функции блока маскировки. Например, осуществляется расшифровка тела вируса. Затем вирус осуществляет функцию внедрения в незараженную среду обитания. Если вирусом должны выполняться деструктивные воздействия, то они выполняются либо безусловно, либо при выполнении определенных условий.

Завершает работу вируса всегда блок маскировки. При этом выполняются, например, следующие действия: шифрование вируса (если функция шифрования реализована), восстановление старой даты изменения файла, восстановление атрибутов файла, корректировка таблиц ОС и др.

Последней командой вируса выполняется команда перехода на выполнение зараженных файлов или на выполнение программ ОС.

Для удобства работы с известными вирусами используются каталоги вирусов. В каталог помещаются следующие сведения о стандартных свойствах вируса: имя, длина, заражаемые файлы, место внедрения в файл, метод заражения, способ внедрения в ОП для резидентных вирусов, вызываемые эффекты, наличие (отсутствие) деструктивной функции и ошибки. Наличие каталогов позволяет при описании вирусов указывать только особые свойства, опуская стандартные свойства и действия [4].

Знание классификации компьютерных вирусов позволяет оценить степень угрозы, метод борьбы и уровень необходимой защиты ПО от вредоносных воздействий.

Ваши запросы

Свяжитесь с нами Незакрытые запросы:

Переключение языка сайта

Технологии

Термины

- Классификация Dr.Web именований вирусов

- Типы вирусов

- Вредоносные программы

- Нежелательные и потенциально опасные программы

- Нежелательные и потенциально опасные элементы

- Глоссарий

Обучение и просвещение

HLL-вирусы и черви

В данную группу объединяют вирусы и черви, написанные на языках программирования высокого уровня (High Level Languages), таких как С, С++, Pascal, Basic и других. Выделяют 5 классов таких угроз:

| Классы | Описание | |

|---|---|---|

| 1 | HLLC (High Level Language Companion) | Вредоносная программа-компаньон, которая использует алгоритм инфицирования, базирующийся на манипуляции именами файлов в файловой системе. HLLC-вирус, как правило, переименовывает оригиналы исполняемых файлов (или перемещает их в другие папки), а затем использует оригинальные названия для создания вирусных копий. Пример: Win32.HLLC.Kitty, HLLC.3431. |

| 2 | HLLO (High Level Language Overwriting) | Вредоносная программа, которая перезаписывает содержимое файла-жертвы. Пример: HLLO.Cruel, Win32.HLLO.Blop. |

| 3 | HLLP (High Level Language Parasitic) | Паразитическая вредоносная программа, которая заражает исполняемые файлы, не повреждая их данные. Пример: HLLP.4214, Win32.HLLP.Coler.17. |

| 4 | HLLM (High Level Language MassMailing Worm) | Вредоносная программа-червь, рассылающая себя по электронной почте. Пример: Win32.HLLM.MailSpamer. |

| 5 | HLLW (High Level Language Worm) | Вредоносная программа-червь, которая для распространения использует компьютерные сети или съемные носители. Пример: HLLW.Duke.8820, Win32.HLLW.Flame. |

Троянские программы

BackDoor. — разновидность троянских программ, которые содержат функции удаленного управления. Эти многофункциональные трояны позволяют злоумышленникам дистанционно контролировать зараженные устройства и выполнять на них различные действия без согласия пользователей.

Пример: BackDoor.Dande, Mac.BackDoor.Siggen.20, Linux.BackDoor.Wirenet.1.

PWS. — троянские программы, которые воруют логины и пароли, а иногда и другую конфиденциальную информацию.

Пример : Trojan.PWS.Turist, Android.PWS.3. IPhoneOS.PWS.Stealer.

Encoder. — класс троянских приложений-вымогателей (энкодеры, шифровальщики), которые шифруют файлы на атакованных устройствах и требуют выкуп за их расшифровку.

Пример: Trojan.Encoder.68, Linux.Encoder.1, Android.Encoder.3.origin.

Winlock. — класс вредоносных программ-вымогателей, которые нарушают работу ОС Windows, блокируют компьютеры и вымогают у пользователей деньги за восстановление работоспособности устройств.

Пример: Trojan.Winlock.5490.

Siggen. — вредоносные программы с самым разнообразным набором функций, из-за чего их сложно выделить в какой-либо конкретный подкласс троянов.

Пример: Trojan.Siggen10.1563, Android.Siggen.8895.

MulDrop. — класс троянских приложений, которые скрывают в себе (часто в зашифрованном виде) другое вредоносное или нежелательное ПО. Используются для его распространения и установки в обход антивирусов и незаметно для пользователей.

Пример: Trojan.MulDrop13.32284, Android.MulDrop.924, Linux.MulDrop.14.

DownLoader. — троянские программы, основная функция которых – загрузка, установка и запуск вредоносного, рекламного и другого ненужного ПО на атакуемых устройствах.

Пример: Trojan.DownLoader34.3812.

DownLoad. — то же, что и трояны класса DownLoader.

Пример: Trojan.DownLoad.57289.

Inject. — троянские программы, встраивающие вредоносный код в процессы других приложений.

Пример: Trojan.Inject2.62347.

Keylogger. — троянские программы-шпионы, отслеживающие нажатия клавиш на клавиатуре и перехватывающие вводимые символы.

Пример: Trojan.KeyLogger.20146.

KillProc. — трояны, основная задача которых – завершение процессов других приложений. В зависимости от семейства, версии, модификации и поставленной задачи могут атаковать самые разные процессы – как системные, так и пользовательские.

Пример: Trojan.KillProc.12769.

Packed. — категория троянов, защищенных программными упаковщиками для снижения эффективности обнаружения их антивирусами. Без упаковщика у таких вредоносных приложений может быть другое имя детектирования.

Пример: Trojan.Packed.1198, Android.Packed.15893, Linux.Packed.483.

AVKill. — трояны, атакующие антивирусы. Они могут нарушать работу их отдельных компонентов, повреждать файлы или полностью удалять из системы.

Пример: Trojan.AVKill.2942.

BtcMine. — троянские программы, предназначенные для майнинга (добычи) различных криптовалют. Они используют вычислительные мощности заражаемых устройств, замедляя их работу, вызывая перегрев и перерасход электроэнергии.

Пример: Trojan. Trojan.BtcMine.737, Trojan.BtcMine.1259.

Silly-вирусы

Вирусы для операционных систем семейства MS-DOS, которые не обладают какими-либо особенными характеристиками (такими как текстовые строки, воспроизводимые специальные эффекты и т. д.), что не позволяет присвоить им индивидуальные названия.

- SillyC. — нерезидентные в памяти вирусы, объектами поражения которых являются только COM-файлы;

- SillyE. — нерезидентные в памяти вирусы, объектами поражения которых являются только EXE-файлы;

- SillyCE. — нерезидентные в памяти вирусы, объектами поражения которых являются только COM- и EXE-файлы;

- SillyRC. — резидентные в памяти вирусы, объектами поражения которых являются только COM-файлы;

- SillyRE. — резидентные в памяти вирусы, объектами поражения которых являются только EXE-файлы;

- SillyRCE. — резидентные в памяти вирусы, объектами поражения которых являются только COM- и EXE-файлы;

- SillyO. — нерезидентные в памяти вирусы, которые перезаписывают файлы;

- SillyOR. — резидентные в памяти вирусы, которые перезаписывают файлы.

Макровирусы

В данную группу объединяют вирусы, использующие особенности файлов офисных программ, а также встроенные макроязыки данных приложений. Группа содержит 6 классов вирусов.

| Классы | Описание | |

|---|---|---|

| 1 | P98M. | Инфицируют документы и шаблоны MS PowerPoint 98. |

| 2 | W97M. | Инфицируют документы и шаблоны MS Word 8.0–9.0 (MS Office 97/2000). |

| 3 | X97M. | Инфицируют документы MS Excel 8.0–9.0 (MS Office 97/2000). |

| 4 | O97M. | Инфицируют одновременно несколько типов файлов MS Office. |

| 5 | A97M. | Инфицируют базы данных MS Access 97/2000. |

| 6 | StarOffice. | Инфицируют файлы офисного пакета StarOffice, предназначенного для операционных систем Solaris, Microsoft Windows, Linux, macOS. |

Вредоносные скрипты

В данную группу объединяют угрозы, написанные на различных интерпретируемых языках. Вредоносные скрипты разделяют на следующие классы:

| Классы | Описание | |

|---|---|---|

| 1 | VBS. | Написаны на языке программирования Visual Basic Script. |

| 2 | JS. | Написаны на языке программирования Java Script. |

| 3 | Wscript. | Написаны на языке программирования Windows Script. |

| 4 | HTML. | Написаны на языке программирования HTML. |

| 5 | Perl. | Написаны на языке программирования Perl. |

| 6 | PHP. | Написаны на языке программирования PHP. |

| 7 | Python. | Написаны на языке программирования Python. |

| 8 | IRC. | Конфигурационные файлы IRC-клиентов, позволяющие злоумышленникам удаленно производить различные вредоносные действия, передавая команды по протоколу IRC. |

| 9 | Java. | Написаны на языке программирования Java в виде class-файлов. |

| 10 | BAT. | Написаны на языке командного интерпретатора MS-DOS и ОС Windows. |

| 11 | LUA. | Написаны на языке программирования Lua. |

| 12 | PowerShell. | Написаны на языке сценариев командной оболочки PowerShell в ОС Windows. |

Узкоспециализированное вредоносное ПО

В данную группу объединяют угрозы, которые инфицируют файлы определенных программ или используют их ресурсы при атаках. Выделяют несколько классов узкоспециализированных вредоносных приложений:

| Классы | Описание | |

|---|---|---|

| 1 | ACAD. | Вредоносные программы, написанные на языке AutoLISP и заражающие скрипты приложения AutoCAD. |

| 2 | AutoLisp. | Вредоносные программы, написанные на языке AutoLISP. |

| 3 | SWF. | Вредоносные flash-файлы, работающие на платформе Adobe Flash Player. |

| 4 | 1C. | Вредоносные программы, написанные на встроенном языке программирования 1С. |

Суффиксы

ПО для проведения DoS-атак

Потенциально опасное и нежелательное ПО

В данную группу объединяют программы, которые представляют потенциальную опасность и в определенных случаях могут быть нежелательными (например, если были установлены без разрешения пользователя или путем обмана). Они не являются вредоносными и неспособны к самовоспроизведению (не относятся к разряду вирусов).

| Классы | Описание | |

|---|---|---|

| 1 | Adware. | Программное обеспечение, демонстрирующее рекламу на устройствах пользователей без их согласия. Пример: Adware.Adshot, Adware.GameVance.11, Adware.Adpush.36.origin. |

| 2 | Dialer. | Программы, которые используют модемное (телефонное) соединение для подключения пользователей к Интернету или доступу к определенным сайтам. В зависимости от типа могут применяться как по прямому назначению, так и для незаконного подключения жертв к дорогостоящим телефонным линям и номерам с повышенной тарификацией. Пример: Dialer.Xnet, Dialer.Premium.195. |

| 3 | Joke. | Программы-шутки. Могут имитировать действия вредоносных программ, пугать пользователей, неожиданно показывать окна или изображения, воспроизводить музыку и звуки, менять настройки системы и т. д. Пример: Joke.Horror, Joke.Slidescreen, Joke.Matrix, |

| 4 | Program. | Нежелательные программы с сомнительной функциональностью, которые тем или иным образом способны навредить пользователям. Например, они могут изменять настройки операционной системы и других программ, демонстрировать вводящие в заблуждение уведомления, рекламу, устанавливать ПО и т. п. Пример: Program.VNCRemote.1, Program.Unwanted.663. |

| 5 | Tool. | Потенциально опасные программы и хакерские утилиты. Не являются вредоносными и могут применяться как пользователями в повседневных задачах, так и злоумышленниками для совершения атак. Использование таких приложений без специальных знаний или подготовки может привести к потере данных, изменению настроек системы и другим непредвиденным последствиям. Пример: Tool.Rooter, Tool.BtcMine.810, Tool.PassView.1832. |

Угрозы для различных ОС

В данную группу объединяют вирусы и прочие вредоносные приложения, разработанные для определенных операционных систем (ОС) и программных платформ. В зависимости от типа атакуемой системы выделяют следующие классы угроз:

| Классы | Описание | |

|---|---|---|

| 1 | Android. | Для ОС Android (мобильная ОС). |

| 2 | BeOS. | Для операционной системы BeOS. |

| 3 | FreeBSD. | Для операционной системы FreeBSD. |

| 4 | IPhoneOS. | Для операционной системы iOS (мобильная ОС). |

| 5 | Linux. | Вирусы, которые заражают исполняемые файлы операционных систем семейства Linux, а также другие вредоносные программы, предназначенные для работы в этих системах. |

| 6 | Mac. | Для операционной системы macOS. |

| 7 | MeOS. | Для операционной системы MeOS. |

| 8 | OS2. | Поражают исполняемые файлы (LX) операционной системы OS/2. |

| 9 | SunOS. | Для ОС SunOS (Solaris). |

| 10 | Symbian. | Для операционной системы Symbian OS (мобильная ОС). |

| 10 | Win. | Вирусы, которые поражают 16-битные исполняемые файлы (NE) в ОС Windows (NewExe — формат исполняемых файлов операционной системы Windows 3.xx). Некоторые из них могут работать не только в ОС Windows 3.xx, но также и в ОС Windows 95/98. |

| 12 | Win95. | Вирусы, поражающие 32-битные исполняемые файлы (PE и LE(VxD)) операционных систем Windows 95/98. |

| 13 | Win98. | Для операционной системы Windows 98. |

| 14 | Win2K. | Для операционной системы Windows 2000. |

| 15 | Win9x. | Вирусы, предназначенные для работы в ОС семейства Windows 95/98, ME. |

| 16 | Win32. | Вирусы, которые заражают 32-битные исполняемые файлы (PE) операционных систем Windows 95/98/NT. Кроме того, к этому классу относят и другие вредоносные программы, работающие в среде 32-битных ОС семейства Windows. |

| 17 | Win32/Linux. | Кросс-платформенные вирусы, способные одновременно заражать EXE- и ELF-файлы программ для операционных систем Windows и Linux. |

| 18 | Win64. | Для 64-разрядных версий ОС Windows. |

| 19 | WinCE. | Вирусы и другие вредоносные программы для операционных систем WinCE и Windows Mobile (мобильные ОС). |

Инструменты создания вредоносного ПО

| 1 | VirusConstructor. | Специализированные программы-конструкторы для создания вирусов по заранее заготовленным шаблонам. Пример: VirusConstructor.SHVK.12, VirusConstructor.MCK, VirusConstructor.Vbwcg. |

| 2 | .Generator | Конструкторы, генерирующие готовые вирусы. Пример: Energy.Generator.23, Snakebyte.Generator.45, Pbox.Generator. |

| 3 | Constructor. | Утилиты, позволяющие создавать вредоносные программы (троянов, червей и т. п.) с определенными параметрами и функциями, выбираемыми злоумышленниками. Пример: Constructor.Siggen. |

Эксплойты

Exploit. — данные или программный код, предназначенные для эксплуатации уязвимостей в операционных системах или в определенных приложениях.

Любой пользователь, независимо от наличия или отсутствия выхода в Интернет, хотя бы раз в своей жизни сталкивался с таким неприятным явлением как компьютерный вирус. Первой реакцией после обнаружения вирусной атаки, несомненно, является паника и страх за содержащуюся в компьютере информацию. Даже обладатель последней обновлённой версии популярной антивирусной программы подспудно в душе испытывает беспокойство. Ведь, как известно, сначала появляется вирус, и только потом через определённый промежуток времени – версия антивируса, способная его обнаруживать и обезвреживать.

Последствия действий вирусов весьма разнообразны. По размеру причиняемого вредоносного воздействия вирусы чисто условно можно разделить на следующие группы:

Основные признаки проявления вирусов:

- ранее успешно функционировавшие программы вдруг начинают либо неправильно работать, либо вообще перестают работать;

- реакция компьютера несколько заторможена;

- не загружается операционная система;

- происходит исчезновение или искажение содержимого в файлах и каталогах;

- изменяется дата и время последней модификации файлов (причём, не вами);

- изменяются размеры файлов (в сторону увеличения) и их количества на диске;

- резко уменьшился объём свободной оперативной памяти;

- происходят сбои в работе компьютера - он часто зависает, на экран выводятся непредусмотренные картинки или звуковые сигналы.

Безусловно, перечисленные признаки не всегда являются симптомами вирусного заражения - они могут происходить также из-за аппаратных или системных сбоев либо из-за ошибок программистов в коде программ. Но такие вещи непременно должны насторожить пользователя, особенно, если они вдруг стали происходить довольно часто.

Для того чтобы бороться с врагом, нужно знать его в лицо. В зависимости от выявленного типа вируса и принимаются соответствующие меры для его блокировки или уничтожения.

Все существующие на данный момент времени компьютерные вирусы условно распределяют на следующие группы.

Файловые вирусы

Файловые вирусы:

- OBJ, LIB и вирусы в исходных текстах (Urphin);

- Link–вирусы (Dir_11);

- Companion–вирусы (Epsilon);

- Parasitic–вирусы (Bolzano);

- Overwriting–вирусы (Mal);

- Файловые черви (Winstart).

Файловые вирусы используют файловую систему операционки. Такие вирусы внедряются в исполняемые файлы различных форматов (EXE, COM, BAT, SYS и др.), активизируясь при их запуске и обосновываясь в оперативной памяти компьютера. Эти вирусы являются активными (могут заражать другие файлы) вплоть до момента выключения компьютера или перезагрузки системы. При этом файловые вирусы не могут заразить файлы данных (например, содержащие изображение или звук).

Профилактическая защита от файловых вирусов: запретить запуск на выполнение файлов, полученных из сомнительного источника и предварительно не проверенных антивирусными программами.

Загрузочные вирусы

Загрузочный вирус (boot) заражает загрузочный сектор винчестера и вынуждает систему при её перезапуске передать управление не программному коду загрузчика операционной системы, а коду вируса.

Практически все загрузочные и файловые вирусы являются резидентными, то есть находятся в оперативной памяти компьютера и, перехватывая обращения операционной системы, внедряются в объекты, стирая данные и изменяя атрибуты файлов. В отличии от нерезидентных вирусов, такие вирусы активны не только в моменты запуска и работы заражённой программы, но и после завершения работы, вплоть до выключения компьютера.

Лечение от резидентных вирусов затруднено, так как даже после удаления заражённых файлов с диска, вирус остаётся в оперативной памяти, и возможно повторное заражение файлов. Для профилактики и своевременного обнаружения вторжений резидентных вирусов рекомендуется использовать антивирусные блокировщики (сторожа, фильтры) и установку в BIOS компьютера защиты загрузочного сектора от изменений.

Макровирусы

Макровирусы:

- Макро–вирусы для Word (Concept);

- Макро–вирусы для Excel (Laroux);

- Макро–вирусы для Access (Detox);

- Макро–вирусы для PowerPoint (Attach);

- Макро–вирусы для других приложений (Unstable);

- Многоплатформенные макровирусы (Triplicate).

Макровирусы являются программами на языках, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.), являясь макрокомандами (макросами), которые пользователь встраивает в документ.

Используя возможности макроязыков для размножения, они переносят себя из одного зараженного файла в другие. Вирусы этого типа получают управление при открытии зараженного файла и инфицируют файлы, к которым впоследствии идет обращение из соответствующего офисного приложения – Word, Excel и пр. Макровирусы являются ограниченно резидентными, т.е. угроза заражения прекращается только после закрытия приложения.

Профилактическая защита от макровирусов состоит в предотвращении запуска вируса. При открытии документа в приложениях Word или Excel сообщается о присутствии в них макрокоманд (которые потенциально могут быть заражены вирусами) и предлагается запретить их загрузку. Выбор запрета на загрузку макросов надёжно защитит компьютер от заражения макровирусами, однако заодно отключит и полезные макросы, содержащиеся в документе.

Скрипт–вирусы

Скрипт–вирусы:

- Скрипт–вирусы для DOS (BATalia);

- Скрипт–вирусы для Windows (Love letter);

- Скрипт вирусы для других систем (Penguin).

Особой разновидностью вирусов являются активные элементы (программы) на языках JavaScript или VbScript, которые могут выполнять разрушительные действия, то есть являться вирусами (скрипт - вирусами), позволяя производить любые манипуляции с данными. Такие программы передаются по Всемирной паутине в процессе загрузки Web–страниц с серверов Интернета в браузер локального компьютера или через электронные письма, содержащие вложенные файлы - сценарии. При открытии такого файла, имеющего невинное название и двойное расширение (!) и происходит внедрение вируса в систему.

Профилактической защитой от скрипт – вирусов будет служить наложение в браузере запрета загрузки активных элементов веб-страницы на локальный компьютер.

Скрипты на веб-страницах часто выполняют не только деструктивную роль, но и положительную - на многих сайтах полное отключение скриптов может ограничить их нормальное использование. Поэтому требуется модуль,способный гибко подстраиваться под эти задачи - разрешать полезные скрипты и блокировать ненужные. NoScript для Mozilla Firefox - типичный пример такого модул я

Смешанные типы

Помимо перечисленных групп вирусов, существует большое количество их сочетаний: например, файлово–загрузочный вирус, заражающий как файлы, так и загрузочные сектора дисков, или сетевой макровирус, который не только заражает редактируемые документы, но и рассылает свои копии по электронной почте.

Трояны

Трояны:

- Утилиты несанкционированного удалённого управления (Back Orifice);

- Похитители секретной информации (Coced);

- Дропперы или "пипетки" - рассадники заразы (RS5);

- Деструктивные троянские программы (Flashkiller);

- Эмуляторы DDOS атак (Kozog).

Троян - это программа, несущая в себе вредоносную начинку. Сам троян может мало чем отличаться от обычной программы и маскироваться под что-нибудь безобидное. Но суть его вредоносной начинки примерно такая же, как у троянского коня. Внутри троян содержит вредоносный исполняемый код, возможно, что и вирус.

В отличие от большинства других вредоносных программ троян чаще всего самостоятельно распространяться не может - ему требуется помощь человека или вспомогательных программ. Например, скрипт, содержащийся на веб-странице может незаметно подгрузить трояна на компьютер. Или пользователь может собственноручно скачать его вместе с архивом, содержащим, например, различные патчи к пиратским программам.

Меры профилактики заражения всё те же - не запускать непроверенные файлы, скачанные из сомнительных источников (а лучше оттуда их вообще не скачивать), использовать современный браузер и следить за своевременным его обновлением. Также необходимо ограничить загрузку скриптов на веб-страницах либо вообще их заблокировать. Ну, и пользоваться надёжным антивирусом, естественно.

Сетевые черви

Сетевые черви:

- Email–черви (Klez);

- IRC–черви (Randon);

- LAN–черви (Opasoft);

- Смешанные типы (Avron);

- Бестелесные черви (Helkern).

По сети могут распространяться абсолютно любые вирусы. Можно получить, например, заражённые файлы с серверов файловых архивов. Специфические сетевые вирусы используют для своего распространения электронную почту и Всемирную паутину.

Кроме того, многие сетевые черви способны незаметно подгружать на компьютер жертвы новые дополнительные модули для своей вредоносной работы. И эти модули могут выполнять самые различные деструктивные действия - портить файлы на компьютере, похищать конфиденциальные данные пользователя, использовать заражённый компьютер в массированных хакерских атаках ("компьютер-зомби") и т.д.

Сетевые черви способны распространяться самостоятельно и с огромной скоростью, часто вызывая настоящие эпидемии. Цепная реакция их распространения основывается на том, что вирус, после заражения компьютера, начинает рассылать себя по всем адресам электронной почты, которые имеются в адресной книге пользователя (если это Email –червь). Кроме того, может происходить заражение по локальной сети, так как червь перебирает все локальные диски и сетевые диски с правом доступа и копируется туда под случайным именем.

С каждым днём растёт количество пользователей Интернет. Вместе с тем, растёт количество вредоносного программного обеспечения. В арсенале хакеров и вирусописателей находится множество способов для создания вируса:

- утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы);

- программные библиотеки для создания вирусов;

- утилиты скрытия кода заражённых файлов антивирусной проверки (шифровальщики файлов);

Но любой пользователь, располагая знаниями о вирусах и их воздействиях, установивший надёжную антивирусную программу (а лучше две), в силах обезопасить свой компьютер или, хотя бы, снизить риск деструктивного вмешательства вирусов в его систему.

Понятие и классификация Компьютерный вирус - это специально написанная, небольшая по размерам программа (т.е. некоторая совокупность выполняемого кода), которая может приписывать себя к другим программам (заражать их), создавать свои копии и внедрять их в файлы, системные области компьютера и т.д., а также выполнять различные нежелательные действия на компьютере.

Программа, внутри которой находится вирус, называется зараженной. Когда такая программа начинает работу, то сначала управление получает вирус. Вирус находит и заражает другие программы, а также выполняет какие-нибудь вредные действия (например, портит файлы или таблицу размещения файлов на диске, засоряет оперативную память и т.д.). Для маскировки вируса действия по заражению других программ и нанесению вреда могут выполняться не всегда, а, скажем, при выполнении определенных условий.

Например, вирус Anti-MIT ежегодно 1 декабря разрушает всю информацию на жестком диске, вирус Tea Time мешает вводить информацию с клавиатуры с 15:10 до 15:13. В 1989 году американский студент сумел создать вирус, который вывел из строя около 6 000 компьютеров Министерства обороны США. Эпидемия известного вируса Dir-II разразилась в 1991 году. Вирус использовал действительно оригинальную, принципиально новую технологию и на первых порах сумел широко распространиться за счет несовершенства традиционных антивирусных средств. Кристоферу Пайну удалось создать вирусы Pathogen и Queeq, а также вирус Smeg. Именно последний был самым опасным, его можно было накладывать на первые два вируса, и из-за этого после каждого прогона программы они меняли конфигурацию. Поэтому их было невозможно уничтожить. Чтобы распространить вирусы, Пайн скопировал компьютерные игры и программы, заразил их, а затем отправил обратно в сеть. Пользователи загружали в свои компьютеры, зараженные программы и инфицировали диски. Ситуация усугубилась тем, что Пайн умудрился занести вирусы и в программу, которая с ними борется. Запустив ее, пользователи вместо уничтожения вирусов получали еще один. В результате этого были уничтожены файлы множества фирм, убытки составили миллионы фунтов стерлингов.

Широкую известность получил американский программист Моррис. Он известен как создатель вируса, который в ноябре 1988 года заразил порядка 7 тысяч персональных компьютеров, подключенных к Internet.

по среде обитания вируса;

по способу заражения среды обитания;

по деструктивным возможностям;

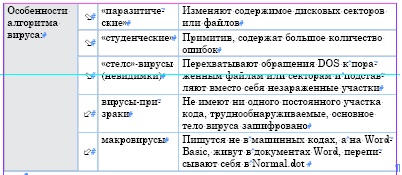

по особенностям алгоритма вируса.

Более подробную классификацию вирусов внутри этих групп можно представить примерно так (табл. 28):

Основными путями проникновения вирусов в компьютер являются съемные внешние устройства, а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с внешнего устройства, содержащего вирус.

Как работает вирус

Что происходит при включении компьютера? Первым делом управление передается программе начальной загрузки (ПНЗ), которая хранится в постоянно запоминающем устройстве (ПЗУ), т.е. ПНЗ ПЗУ.

Эта программа тестирует оборудование.

Среди секторов есть несколько служебных, используемых операционной системой для собственных нужд. Из служебных секторов нас интересует один - сектор начальной загрузки (boot-sector).

В секторе начальной загрузки хранится информация о внешнем устройстве - количестве поверхностей, дорожек, секторов и пр. Таким образом, нормальная схема начальной загрузки следующая:

ПНЗ (ПЗУ) - ПНЗ (диск) - СИСТЕМА.

Теперь рассмотрим вирус. В загрузочных вирусах выделяют две части - голову и хвост. Хвост, вообще говоря, может быть пустым.

Пусть имеются чистая дискета и зараженный компьютер с активным резидентным вирусом. Как только этот вирус обнаружит, что в дисководе появилась подходящая жертва - не защищенная от записи и еще не зараженная дискета, он приступает к заражению. Заражая дискету, вирус производит следующие действия:

выделяет некоторую область диска и помечает ее как недоступную операционной системе. Это можно сделать по-разному, в простейшем и традиционном случае занятые вирусом секторы помечаются как сбойные (bad);

копирует в выделенную область диска свой хвост и оригинальный (здоровый) загрузочный сектор;

замещает программу начальной загрузки в загрузочном секторе (настоящем) своей головой;

организует цепочку передачи управления согласно схеме.

Таким образом, голова вируса теперь первой получает управление, вирус устанавливается в память и передает управление оригинальному загрузочному сектору. В цепочке

ПНЗ (ПЗУ) - ПНЗ (диск) - СИСТЕМА

появляется новое звено:

ПНЗ (ПЗУ) - ВИРУС - ПНЗ (диск) - СИСТЕМА.

Мы рассмотрели схему функционирования простого бутового вируса, живущего в загрузочных секторах дискет. Как правило, вирусы способны заражать не только загрузочные секторы дискет, но и загрузочные секторы винчестеров. При этом в отличие от дискет на винчестере имеются два типа загрузочных секторов, содержащих программы начальной загрузки, которые получают управление. При загрузке компьютера с винчестера первой берет на себя управление программа начальной загрузки в MBR (Master Boot Record - главная загрузочная запись). Если ваш жесткий диск разбит на несколько разделов, то лишь один из них помечен как загрузочный (boot). Программа начальной загрузки в MBR находит загрузочный раздел винчестера и передает управление на программу начальной загрузки этого раздела. Код последней совпадает с кодом программы начальной загрузки, содержащейся на обычных дискетах, а соответствующие загрузочные секторы отличаются только таб. . . . ?? . . . . . . . лицами параметров. Таким образом, на винчестере имеются два объекта атаки загрузочных вирусов - программа начальной загрузки в MBR и программа начальной загрузки boot-секторе загрузочного диска.

Признаки проявления вируса

При заражении компьютера вирусом важно его обнаружить. Для этого следует знать основные признаки проявления вирусов. К ним можно отнести следующие:

прекращение работы или неправильная работа ранее успешно функционировавших программ;

медленная работа компьютера;

невозможность загрузки операционной системы;

исчезновение файлов и каталогов или искажение их содержимого;

изменение даты и времени модификации файлов;

изменение размеров файлов;

неожиданное значительное увеличение количества файлов на диске;

существенное уменьшение размера свободной оперативной памяти;

подача непредусмотренных звуковых сигналов;

частые зависания и сбои в работе компьютера.

Следует отметить, что перечисленные выше признаки необязательно вызываются присутствием вируса, а могут быть следствием других причин. Антивирусные программы

Для обнаружения, удаления и защиты от компьютерных вирусов разработаны специальные программы, которые позволяют обнаруживать и уничтожать вирусы. Такие программы называются антивирусными. Современные антивирусные программы представляют собой многофункциональные продукты, сочетающие в себе как превентивные, профилактические средства, так и средства лечения вирусов и восстановления данных.

Требования к антивирусным программам

Количество и разнообразие вирусов велико, и чтобы их быстро и эффективно обнаружить, антивирусная программа должна отвечать некоторым параметрам. Стабильность и надежность работы. Этот параметр является определяющим - даже самый лучший антивирус окажется бесполезным, если он не сможет нормально функционировать на компьютере, если в результате какого-либо сбоя в работе программы процесс проверки компьютера не пройдет до конца. Тогда всегда есть вероятность того, что какие-то зараженные файлы остались незамеченными.

Размеры вирусной базы программы (количество вирусов, которые правильно определяются программой). С учетом постоянного появления новых вирусов база данных должна регулярно обновляться. Сюда следует отнести возможность программы определять разнообразные типы вирусов и умение работать с файлами различных типов (архивы, документы).

Скорость работы программы, наличие дополнительных возможностей типа алгоритмов определения даже неизвестных программе вирусов (эвристическое сканирование). Сюда следует отнести возможность восстанавливать зараженные файлы, не стирая их с жесткого диска, а только удалив из них вирусы.

Многоплатформенность (наличие версий программы под различные операционные системы). Если антивирус используется только на одном компьютере, то этот параметр не имеет большого значения. Но антивирус для организации обязан поддерживать все распространенные операционные системы. Кроме того, при работе в сети немаловажным является наличие серверных функций, предназначенных для административной работы, а также возможность работы с различными видами серверов.

Характеристика антивирусных программ

Если программа не опознается детекторами как зараженная, не следует, что она здорова - в ней может быть новый вирус или модифицированная версия старого вируса, неизвестные программам-детекторам.

Большинство программ-детекторов имеют функцию доктора, т.е. они пытаются вернуть зараженные файлы или области диска в их исходное состояние. Те файлы, которые не удалось восстановить, как правило, делаются неработоспособными или удаляются.

Большинство программ-докторов умеют лечить только от некоторого фиксированного набора вирусов, поэтому они быстро устаревают. Но некоторые программы могут обучаться не только способам обнаружения, но и способам лечения новых вирусов.

Различают детекторы универсальные и специализированные. Универсальные детекторы в своей работе используют проверку неизменности файлов путем подсчета и сравнения с эталоном контрольной суммы. Недостаток универсальных детекторов связан с невозможностью определения причин искажения файлов. Специализированные детекторы выполняют поиск известных вирусов по их сигнатуре (повторяющемуся участку кода). Недостаток таких детекторов состоит в том, что они неспособны обнаруживать все известные вирусы.

Детектор, позволяющий обнаруживать несколько вирусов, называют полидетектором.

Программы-докторы (фаги), не только находят зараженные вирусами файлы, но и лечат их, т.е. удаляют из файла тело программы вируса, возвращая файлы в исходное состояние. В начале своей работы фаги ищут вирусы в оперативной памяти, уничтожая их, и только затем переходят к лечению файлов. Среди фагов выделяют полифаги, т.е. программы-докторы, предназначенные для поиска и уничтожения большого количества вирусов. Программы-ревизоры имеют две стадии работы. Сначала они запоминают сведения о состоянии программ и системных областей дисков (загрузочного сектора и сектора с таблицей разбиения жесткого диска). Предполагается, что в этот момент программы и системные области дисков не заражены. После этого с помощью программы-ревизора можно в любой момент сравнить состояние программ и системных областей дисков с исходным. О выявленных несоответствиях сообщается пользователю.

Чтобы проверка состояния программ и дисков проходила при каждой загрузке операционной системы, необходимо включить команду запуска программы-ревизора в командный файл AUTOEXEC.BAT. Это позволяет обнаружить заражение компьютерным вирусом, когда он еще не успел нанести большого вреда. Более того, та же программа-ревизор сможет найти поврежденные вирусом файлы.

Многие программы-ревизоры являются интеллектуальными - они могут отличать изменения в файлах, вызванные, например, переходом к новой версии программы, от изменений, вносимых вирусом, и не поднимают ложной тревоги. Дело в том, что вирусы обычно изменяют файлы весьма специфическим образом и производят одинаковые изменения в разных программных файлах. В нормальной ситуации такие изменения практически никогда не встречаются, поэтому программа-ревизор, зафиксировав факт таких изменений, может с уверенностью сообщить, что они вызваны именно вирусом.

Для проверки того, не изменился ли файл, некоторые программы-ревизоры проверяют длину файла. Но эта проверка недостаточ- на - некоторые вирусы не изменяют длину зараженных файлов. Более надежная проверка - прочесть весь файл и вычислить его контрольную сумму. Изменить файл так, чтобы его контрольная сумма осталась прежней, практически невозможно.

Появились полезные гибриды ревизоров и докторов, т.е. ДОКТОРЫ-РЕВИЗОРЫ - программы, которые не только обнаруживают изменения в файлах и системных областях дисков, но и могут в случае изменений автоматически вернуть их в исходное состояние. Такие программы могут быть гораздо более универсальными, чем программы-докторы, поскольку при лечении они используют заранее сохраненную информацию о состоянии файлов и областей дисков. Это позволяет им излечивать файлы даже от тех вирусов, которые не были созданы на момент написания программы. Но они могут лечить не от всех вирусов, а только от тех, которые используют стандартные, известные на момент написания программы, механизмы заражения файлов.

Программы-ревизоры имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и могут отличить изменения версии проверяемой программы от изменений, внесенных вирусом. Программы-фильтры (сторожа) представляют собой небольшие резидентные программы, предназначенные для обнаружения подозрительных действий при работе компьютера, характерных для вирусов. Такими действиями могут являться:

попытки коррекции файлов с расширениями СОМ и ЕХЕ;

изменение атрибутов файлов;

прямая запись на диск по абсолютному адресу;

запись в загрузочные сектора диска;

загрузка резидентной программы.

Краткий обзор антивирусных программ

При выборе антивирусной программы необходимо учитывать не только процент обнаружения вирусов, но и способность обнаруживать новые вирусы, количество вирусов в антивирусной базе, частоту ее обновления, наличие дополнительных функций.

Один из наиболее известных и популярных антивирусов. Процент распознавания вирусов очень высокий (близок к 100 %). В программе используется механизм, который позволяет распознавать новые неизвестные вирусы.

В интерфейсе программы Norton AntiVirus имеется функция LiveUpdate, позволяющая щелчком на одной-единственной кнопке обновлять через Web как программу, так и набор сигнатур вирусов. Мастер по борьбе с вирусами выдает подробную информацию об обнаруженном вирусе, а также предоставляет вам возможность выбора: удалять вирус либо в автоматическом режиме, либо более осмотрительно, посредством пошаговой процедуры, которая позволяет увидеть каждое из выполняемых в процессе удаления действий. Антивирусные базы обновляются часто. Имеется резидентный монитор.

Антивирус признан в мире как один из самых надежных. Несмотря на простоту в использовании он обладает всем необходимым арсеналом для борьбы с вирусами. Эвристический механизм, избыточное сканирование, сканирование архивов и упакованных файлов - это далеко не полный перечень его возможностей. Лаборатория Касперского своевременно выпускает обновления антивирусных баз. Имеется резидентный монитор для контроля над исполняемыми файлами.

О вредоносных скриптах: как они работают, чем опасны и как не столкнуться с ними

18 января 2021

Сегодняшний выпуск посвящаем краткому экскурсу в мир вредоносных скриптов, разговору о том, как им противостоит Dr.Web, - и советам о том, как избежать встречи с ними.

Один из наших читателей в соцсетях задал вопрос о вредоносных скриптах и общей безопасности при работе в Интернете. В частности, он интересовался защитой от угроз на JavaScript и других скриптов, размещаемых злоумышленниками на веб-страницах, а также попросил дать несколько советов по правильной настройке веб-антивируса Dr.Web. Благодарим за актуальный вопрос – ведь это отличный повод разобраться, в чем же там дело!

Что же такое вредоносный скрипт?

Вредоносные скрипты можно условно разделить на два вида.

- Скрипты, которые встраиваются в код веб-страниц, интерпретируются браузером и выполняют действия, заложенные злоумышленниками.

- Скрипты, которые предназначены для запуска на компьютере пользователя. Они исполняются компонентами операционной системы и имеют доступ к API (файловая система, процессы и т. д.).

Теоретически скрипт веб-страницы может быть использован как эксплойт – набор ошибочно интерпретируемых браузером данных, позволяющий получить доступ к атакуемой системе. Однако в настоящее время такие эксплойты встречаются все реже в виду развития браузеров, которые ограничивают доступ к функциям ОС, поэтому вредоносный код на сайте едва ли может навредить компьютеру в целом. Но несмотря на это, упомянутых деструктивных функций вполне достаточно, чтобы сильно испортить жизнь любому пользователю. Реклама, мошенничество, фишинг, замедление работы браузера, даже сам взлом сайтов – это все про веб-скрипты. К тому же они кроссплатформенны и очень распространены, поскольку злоумышленники массово используют их для инфицирования страниц и веб-серверов.

Но опасность подстерегает не только на сайтах. Другим видом вредоносных скриптов являются сценарии, которые запускаются компонентами ОС. Они могут быть написаны на разных скриптовых языках: JScript, VBS, PowerShell, Perl, Python и многих других. Такие сценарии гораздо более функциональны и опасны, так как обращаются напрямую к API-объектам. Несмотря на то, что скрипты крайне редко содержат основную функциональность, они часто используются либо для начальной загрузки других вредоносных модулей в заражаемые системы, либо для промежуточных действий или вспомогательных операций. Например, в Windows часто встречаются PowerShell-скрипты, содержащие эксплойты или утилиты для продвижения по системе/сети. Хотя скрипты и считаются кроссплатформенным инструментом, некоторые из них работают только в предназначенных для этого ОС, так как для их работы важно наличие тех или иных системных API. Упомянутые PowerShell, а также BAT и JScript-сценарии работают в Windows, AppleScript предназначен для macOS, а ВПО для Linux часто представлено в виде bash-скриптов.

Системные скрипты для ОС чаще всего распространяются через электронную почту, раздаются на взломанных и вредоносных сайтах, загружаются другими программами, распространяются самостоятельно через съемные носители и сетевые ресурсы.

Добавим, что почти все вредоносные (и не только) скрипты тем или иным образом обфусцированы. Это значит, что для их детектирования часто приходится применять другие технологии, нежели традиционное сравнение по сигнатурам.

Для обезвреживания системных скриптов в Windows мы применяем алгоритмы машинного обучения, встроенные в основное антивирусное ядро. Такой подход позволяет успешно детектировать вредоносный код вне зависимости от его запутанности, что невозможно было бы сделать при помощи сигнатурного анализа.

Для блокировки веб-скриптов используется наш эвристический анализатор и веб-антивирус – SpIDer Gate. Отметим, что для эффективной защиты дополнительно настраивать какой-либо из компонентов Dr.Web не нужно, так как настройки по умолчанию соответствуют оптимальным.

Таким образом, сегодня мы узнали, что скрипты могут нести самую разную вредоносную нагрузку – являться эксплойтами, майнерами, различными вспомогательными утилитами, рекламными троянами и даже шифровальщиками. Чтобы обезопасить себя и свой компьютер, требуется использовать надежную защиту.

Читайте также: