Что такое студенческий вирус

Обновлено: 12.05.2024

В середине прошлого столетия появились специальные устройства - компьютеры, ориентированные на хранение и преобразование информации и произошла компьютерная революция.

Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации.

Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них [5].

Компьютерный вирус - это специально написанная небольшая по размерам программа, имеющая специфический алгоритм, направленный на тиражирование копии программы, или её модификацию и выполнению действий развлекательного, пугающего или разрушительного характера.

Программа, внутри которой находится вирус, называется зараженной. С началом работы такой программы вирус получает доступ ко всей операционной системе. Вирус находит и заражает другие программы, а также выполняет какие-либо вредоносные действия. Например, портит файлы или таблицу размещения файлов на диске, занимает оперативную память и т.д. После того, как вирус выполнит свои действия, он передает управление той программе, в которой он находится, и она работает как обычно. Тем самым внешне работа зараженной программы выглядит так же, как и незараженной. Поэтому далеко не сразу пользователь узнаёт о присутствии вируса в машине [1].

К числу наиболее характерных признаков заражения компьютера вирусами относятся следующие:

В настоящее время известно более 50000 программных вирусов, которые классифицируют по следующим признакам:

Любой вирус, независимо от принадлежности к определенным классам, должен иметь три функциональных блока: блок заражения (распространения), блок маскировки и блок выполнения деструктивных действий. Разделение на функциональные блоки означает, что к определенному блоку относятся команды программы вируса, выполняющие одну из трех функций, независимо от места нахождения команд в теле вируса.

После передачи управления вирусу, как правило, выполняются определенные функции блока маскировки. Например, осуществляется расшифровка тела вируса. Затем вирус осуществляет функцию внедрения в незараженную среду обитания. Если вирусом должны выполняться деструктивные воздействия, то они выполняются либо безусловно, либо при выполнении определенных условий.

Завершает работу вируса всегда блок маскировки. При этом выполняются, например, следующие действия: шифрование вируса (если функция шифрования реализована), восстановление старой даты изменения файла, восстановление атрибутов файла, корректировка таблиц ОС и др.

Последней командой вируса выполняется команда перехода на выполнение зараженных файлов или на выполнение программ ОС.

Для удобства работы с известными вирусами используются каталоги вирусов. В каталог помещаются следующие сведения о стандартных свойствах вируса: имя, длина, заражаемые файлы, место внедрения в файл, метод заражения, способ внедрения в ОП для резидентных вирусов, вызываемые эффекты, наличие (отсутствие) деструктивной функции и ошибки. Наличие каталогов позволяет при описании вирусов указывать только особые свойства, опуская стандартные свойства и действия [4].

Знание классификации компьютерных вирусов позволяет оценить степень угрозы, метод борьбы и уровень необходимой защиты ПО от вредоносных воздействий.

Компьютерные вирусы могут доставить немало проблем. Если какие-нибудь рекламные баннеры на рабочем столе просто раздражают, то пропажа денег с электронных счетов и банковских карт – это уже в прямом смысле удар по кошельку. Но антивирусы все равно не дают стопроцентную защиту, и определенный риск заражения компьютера по-прежнему остается. Сегодня мы вспомним историю вирусов, а заодно изучим разницу между троянами, руткитами и червями.

![]()

Эволюция вирусов

1980 – 1990 годы: защита от пиратства обернулась массовым заражением компьютеров; университетский аспирант случайно нанес ущерб почти на $100 миллионов

Устройства компании Apple считаются одними из самых безопасных для домашнего пользования: в силу закрытости iOS и OS X вирусам сложно проникнуть в недра этих систем. Впрочем, назвать их неуязвимыми тоже нельзя. Например, в марте этого года на компьютерах купертинской корпорации поселился вирус-вымогатель KeRanger. Он проникал в систему под видом программы Transmission, которая используется для загрузки файлов из интернета. Однако, этот вирус и парочку других, попавших в свое время на OS X, и близко нельзя поставить с обилием угроз всех мастей для Windows. Apple использует довольно радикальную политику: пользователь не может залазить глубоко в операционную систему. По этой же причине рекомендуется устанавливать программы из AppStore — здешние приложения проверены компанией и не принесут вреда, хотя несколько раз именно так вирусы и попадали на компьютеры Apple. Словом, нужно просто работать либо отдыхать за Mac, не пытаясь что-то в нем изменить — мол, если техника исправно функционирует, то не нужно ей мешать. Любопытно, что первые вирусы появились в 1981 году как раз для компьютера Apple II…

Первый настоящий вирус под названием Brain вышел в 1986 году. Его написали два брата, которые всего лишь хотели защитить от пиратства свою программу по отслеживанию сердечного ритма. Стоило сделать копию с дискеты, как работа жесткого диска начинала резко замедляться. В 1987 году стало понятно, что Brain выходит из-под контроля: он размножался самостоятельно и заражал все больше компьютеров. Результат – 18 тысяч инфицированных систем только на территории США.

Наверняка один из самых больших страхов любого пользователя компьютера – потеря данных без возможности восстановления. Некоторые вирусы именно это и делали. Jerusalem, к примеру, активировался в определенный день – пятницу 13-го числа. Программа форматировала весь жесткий диск, чем нанесла приличный урон университетам и компаниям в США, Европе и на Ближнем Востоке в 1988 году.

1990 – 2000 годы: появление вирусов с таймерами; первые макровирусы, атаковавшие MS Office и почтовые клиенты

1995 год ознаменовался появлением первого макровируса – это разновидность вирусов, которая, как нетрудно догадаться, создается на макроязыках. Обычно эти инфекции поражают сборники Microsoft Office. Вышедший в середине девяностых вирус Concept выбирал своими жертвами документы MS Word. Годом позже стало известно о вирусе Laroux. Он атаковал файлы с расширением .xls – то есть MS Excel. Происхождение вируса доподлинно неизвестно, а появился он только в двух местах – на компьютерах нефтедобывающих компаний в Южной Африке и на Аляске. Вероятно, происки конкурентов.

Очередной почтовый червь появился в 2004 году. MyDoom, он же Novarg, изменял операционную систему, не позволяя зайти на сайты Microsoft и компаний по разработке антивирусов. Еще один достойный внимания вирус – Conficker, заразивший в 2008 году компьютеры французских, немецких и британских военных. Microsoft объявила награду в 250 тысяч долларов за сведения о разработчиках вируса, но создателей найти не удалось. Инфицированная система медленно работала, не могла открыть антивирусные сайты, служба обновления Windows переставала действовать. С горем пополам вирус удалось победить, но вероятность заражения остается до сих пор – Conficker постоянно видоизменяется.

Уже после первых вирусных атак стало очевидно, что компьютерам необходима защита. Антивирусы начали создавать практически одновременно с самими вирусами – в 1984 году программист Энди Хопкинс представил программы CHK4BOMB и BOMBSQAD. Первая считывала информацию с вставленной в компьютер дискеты и анализировала, насколько безопасны находящиеся там файлы. Вторая программа отслеживала запись данных через BIOS – в случае угрозы можно было прекратить операцию. Год спустя появился первый антивирус в привычном для нас понимании – DRPROTECT. Это резидентная программа, то есть работающая в фоновом режиме без участия пользователя. По такому же принципу функционируют и современные антивирусы.

![]()

Вирусы, черви, руткиты – что это и откуда появилось?

Типы вирусов

В обиходе все компьютерные болячки называют вирусами, хотя это не совсем правильно. Вредоносного ПО на самом деле предостаточно: есть и трояны, и руткиты, и черви, и непосредственно вирусы, и много чего еще. За этими названиями скрываются разные по действию вредоносные программы. Но чем они отличаются друг от друга и каким образом могут испортить пользователю жизнь? Как в медицине необходимо установить точный диагноз для правильного лечения, так и в компьютерной отрасли нужно знать, с какой именно угрозой столкнулась система. А угроз, к сожалению, существует много.

Вирус

Компьютерным вирусом чаще всего называют любое вредоносное ПО, будь то троян, червь или что-то другое. Это не совсем корректно, но так делают для удобства и простоты. На самом же деле вирус выделяется особым поведением. Он пытается заразить как можно больше файлов. Оказавшись на компьютере, вирус быстро распространяется, постепенно захватывая контроль над всеми файлами, что оказались ему по зубам. В этом заключается его отличие от червя, который существует самостоятельно и не атакует другие программы.

Обычно вирусы проникают в исполняемый файл, то есть они не способны размножаться и вредить системе, пока сам процесс не будет запущен пользователем. Распространение идет традиционными способами: прикрепленные к почтовому письму документы, ссылки в чатах, флеш-накопители, загрузки из интернета.

Троян

Компьютерный троян действует по такому же принципу: под видом безобидной программы скрывается угроза, которая может уничтожить ваши данные или, что хуже, украсть их. Также утилита без спроса пользователя способна закачивать свои файлы, подставлять вместо открываемых пользователем сайтов заранее приготовленные – зачастую рекламного характера. Общая суть у троянов одна – они выдают себя за обычные программы либо файлы, хотя таковыми совсем не являются. Подавляющая масса успешно отлавливается антивирусами. В основном трояны серьезной угрозы теперь не представляют, но испортить настроение могут.

Руткит

Одна из наиболее сложных для обнаружения угроз. Руткиты прячутся глубоко в системе, они могут входить в какую-либо программу и отбирать себе часть ресурсов для функционирования. Хуже всего, когда руткит оказался в недрах операционной системы – фактически он получает доступ к любым процессам без ограничений. Попадает на компьютер это вредоносное ПО так же, как и многие другие: через внешние накопители, дыры в безопасности браузеров, открытие сомнительных файлов.

Руткит сложно не только обнаружить, но и удалить. Проблема поиска заключается в том, что прячется вирус глубоко в ОС, а кроме того умеет маскировать свое присутствие, чтобы антивирус ничего не заподозрил. Исход битвы пользователя с руткитом во многом зависит от конкретного типа программы, которая оказалась на компьютере. В некоторых случаях остается только переустановка операционной системы.

Червь

В 2003 году много шума наделал червь Blaster, который атаковал компьютеры под управлением Windows 2000 и недавно появившейся XP. Оказавшись на компьютере, Blaster искал слабые места системы, заражал ее и двигался дальше. Червь был нацелен на серверы Microsoft, а серьезной угрозы для обычных пользователей не представлял – из побочных эффектов была разве что спонтанная перезагрузка компьютера. Microsoft приостановила работу серверов в день атаки, таким образом вреда червь практически не нанес. На скамье подсудимых оказались не китайские хакеры из группы Xfocus, которые и разработали Blaster, а американский школьник. Непосредственно к созданию червя он отношения не имел, но приложил руку к доработке кода – по крайней мере, так парень заявлял. Подростка наказали тюремным заключением на полтора года и 225 часами общественных работ.

Угроз предостаточно, и чем больше о них узнаешь, тем увеличиваются шансы стать компьютерным ипохондриком. Антивирусы хорошо борются с популярными вредоносными программами, достаточно глубоко сканируя систему. Вообще же, противостояние вирусов и антивирусов вряд ли когда-нибудь закончится – на каждое действие есть противодействие, и представители обоих лагерей хороши в своем ремесле. Большинство рядовых проблем могут решить антивирусы, причем не обязательно выбирать варианты с оплачиваемой подпиской. Порой бесплатные, как наш антивирус 360 Total Security, обеспечивают высокий уровень защиты. Заодно и прилично экономя. К тому же установить его можно на все популярные платформы.

Куда серьезнее дела обстоят с вирусами, которые целятся на объекты инфраструктуры и корпоративные серверы. Попавший на корпоративный сервер вирус может легко нарушить работу компании — например, заблокирует доступ в систему. Также он способен удалить либо скопировать информацию, в том числе конфиденциальную. Если такое происходит с домашними компьютерами, то глобально ничего страшного не произойдет. Но когда речь, допустим, о банках, экономических биржах, крупных компаниях с большими средствами — последствия вирусной атаки, в теории, могут привести к банкротству этих организаций. Либо, как в случае со Stuxnet, вирусы поставят под угрозу национальную безопасность страны: кто знает, чем закончилось бы полное отключение системы охлаждения атомной станции и невозможность запустить центрифуги. Остается гадать, что еще разработано за прошедшие шесть лет с момента атаки Stuxnet – и какие последствия могут вызвать более современные вредоносные программы.

Компьютерный вирус - это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

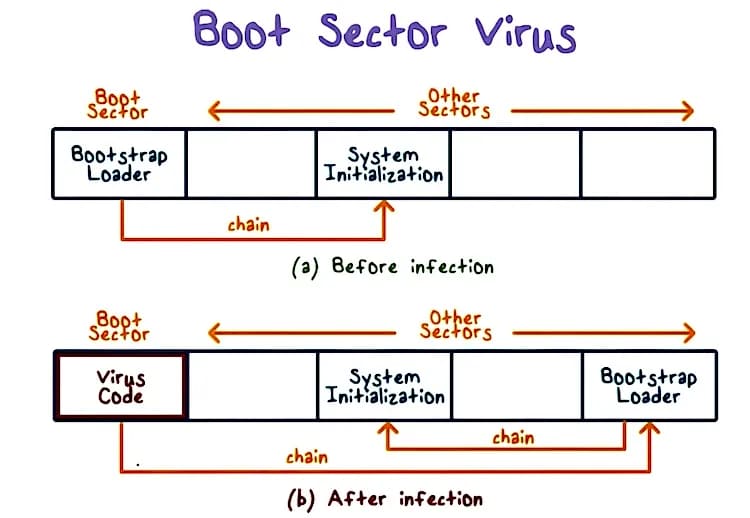

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, - проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса - удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции "показывать расширение файла".

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.

В отличие от других вирусов, которые поражают либо загрузочный сектор, либо программные файлы, многосторонний вирус атакует как загрузочный сектор, так и исполняемые файлы одновременно, вызывая еще больший ущерб.

Попадая в систему, он заражает все диски, изменяя содержимое приложений. Вскоре вы начнете замечать отставание в производительности и нехватку виртуальной памяти, доступной для пользовательских приложений.

Защита: Очищайте загрузочный сектор и весь диск перед сохранением новых данных. Не открывайте вложения из ненадежных интернет-источников и установите надежный и проверенный антивирусный инструмент.

11. FAT-вирус

Пример: Вирус ссылок

Может поражать: Любой файл

FAT расшифровывается как file allocation table, это раздел диска, который используется для хранения информации, такой как расположение всех файлов, общий объем памяти, доступное пространство, использованное пространство и т.д.

Вирус FAT изменяет индекс и делает невозможным для компьютера выделение файла. Он достаточно силен, чтобы заставить вас отформатировать весь диск.

Другими словами, вирус не изменяет хост-файлы. Вместо этого он заставляет операционную систему выполнять вредоносный код, изменяющий определенные поля в файловой системе FAT. В результате компьютер не может получить доступ к определенным разделам жесткого диска, где находятся важные файлы.

По мере распространения вируса несколько файлов или даже целые каталоги могут быть перезаписаны и безвозвратно потеряны.

Защита: Избегайте загрузки файлов из ненадежных источников, особенно тех, которые определены браузером или поисковой системой как "атакующие/небезопасные сайты". Используйте надежное антивирусное программное обеспечение.

Другие вредоносные программы, которые не являются вирусами, но не менее опасны

12. Троянский конь

Примеры: ProRat, ZeroAccess, Beast, Netbus, Zeus

Троянский конь (или троян) - это невоспроизводимый тип вредоносного ПО, который выглядит легитимным. Пользователей обычно обманом заставляют загрузить и выполнить его на своей системе. Он может уничтожить/изменить все файлы, модифицировать реестр или вывести компьютер из строя. Более того, он может дать хакерам удаленный доступ к вашему компьютеру.

Как правило, трояны распространяются с помощью различных форм социальной инженерии. Например, пользователей обманом заставляют нажимать на поддельные рекламные объявления или открывать вложения электронной почты, замаскированные под настоящие.

Защита: Избегайте открытия неизвестных файлов (особенно с расширениями .exe, .bat и .vbs), атакованных по электронной почте. Используйте надежное антивирусное программное обеспечение высокого класса и регулярно обновляйте его.

13. Червь

Пример: Code red, ILOVEYOU, Morris, Nimda, Sober, WANK.

Червь - это отдельная вредоносная программа, которая воспроизводит себя для распространения на другие компьютеры. Для перемещения от одной системы к другой он использует сети (в основном электронную почту) и бреши в системе безопасности. В отличие от вирусов, он перегружает сеть, реплицируясь или отправляя слишком много данных (превышая пропускную способность), заставляя хозяев отключать сервер.

Червь способен реплицировать себя без какого-либо участия человека. Ему даже не нужно подключать приложение, чтобы нанести ущерб.

Большинство червей предназначены для изменения содержимого, удаления файлов, истощения системных ресурсов или внедрения на компьютер дополнительного вредоносного кода. Они также могут красть данные и устанавливать черный ход, облегчая злоумышленникам контроль над компьютером и его системными настройками.

Защита: Обновляйте операционную систему и убедитесь, что вы используете надежное программное обеспечение для обеспечения безопасности.

14. Логические бомбы

Логические бомбы - это не вирус, но по своей сути вредоносны, как черви и вирусы. Это часть кода, намеренно вставленная (скрытая) в программу. Код выполняется при соблюдении определенных критериев.

Например, взломщик может вставить код кейлоггера в любое расширение веб-браузера. Код активируется каждый раз, когда вы посещаете страницу входа в систему. Затем он перехватывает все нажатия клавиш, чтобы украсть ваше имя пользователя и пароль.

Логические бомбы могут быть вставлены в существующее программное обеспечение или в другие формы вредоносного ПО, такие как черви, вирусы или троянские кони. Они находятся в спящем состоянии до момента срабатывания и могут оставаться незамеченными годами.

Защита: Периодически сканируйте все файлы, включая сжатые, и обновляйте антивирусное программное обеспечение.

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием "Brain", чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. 'Brain' считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.

Случаи острого гепатита у детей выявлены в Великобритании, Ирландии, Нидерландах, Дании и Испании, а также в США. Большинство заболевших, а их около сотни, – дети в возрасте от двух до пяти лет.

Что это за болезнь, никто не понимает. Происхождение острого гепатита до сих пор неизвестно. Специалисты Европейского центра по профилактике и контролю заболеваний в настоящее время проводят различные тесты, чтобы установить причины вспышек.

Гепатит – воспаление печени, обычно вызванное вирусной инфекцией. Однако, например, в Мадриде при обследовании в Университетской больнице Ла-Паса лабораторные анализы не выявили у детей вирусов гепатита A, B, C, D или E. Болезнь также может развиться после отравления, пищевого или лекарственного. Но о токсической природе недуга можно говорить, когда вспышка локальна. В данном случае речь идет о совершенно разных регионах, разных странах. Отсюда рождается еще одна версия об аутоиммунных причинах заболевания.

"Что может повреждать печень? Это может быть либо что-то аутоиммунное, либо что-то фармакологическое, фармацевтическое. Как такая квинтэссенция – это смесь фармацевтики и аутоиммунного проявления – это тотальная вакцинация. И это может быть одним из побочных эффектов", – отметил Волчков.

Например, вакцины от коронавируса Pfizer содержат так называемые ПЭГ-оболочки. Недавние исследования показали, что к полиэтиленгликолю может вырабатываться иммунитет. В свою очередь, это может вызвать аллергические или аутоиммунные реакции ко всему, что содержит данное вещество.

Еще одна ниточка ведет расследователей к аденовирусам. Они были обнаружены у многих из заболевших гепатитом детей. Американские медики изучают связь с одним конкретным возбудителем – аденовирусом 41 серотипа, который обычно провоцирует воспаление кишечника – так называемый аденовирусный энтерит.

Загадочная болезнь протекает тяжело. Хирург из медицинского центра в нидерландском Гронингене сообщил, что трем из четырех детей, которые проходили у него лечение, пришлось делать трансплантацию печени.

Читайте также: