Что за вирус атаковал роснефть

Обновлено: 26.04.2024

Днем 27 июня "Роснефть" сообщила о хакерской атаке на свои сервера. Одновременно с этим появилась информация об аналогичной атаке на компьютеры "Башнефти", "Укрэнерго", "Киевэнерго" и ряд других компаний и предприятий.

Источник, близкий к одной из структур компании, отмечает, что все компьютеры в НПЗ "Башнефти", "Башнефть-добыче" и управлении "Башнефти" "единомоментно перезагрузились, после чего скачали неустановленное программное обеспечение и вывели на экран заставку вируса WannaCry". На экране пользователям было предложено перевести $300 в биткоинах по указанному адресу, после чего пользователям будет выслан ключ для разблокировки компьютеров на e-mail. Вирус, судя из описания, зашифровал все данные на пользовательских компьютерах.

"Национальный банк Украины предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом на несколько украинских банков, а также на некоторые предприятия коммерческого и государственного секторов, что происходит сегодня.

В результате таких кибератак эти банки сложности с обслуживанием клиентов и осуществлением банковских операций".

Компьютерные системы столичной энергокомпании "Киевэнерго" подверглись хакерской атаке, сообщили агентству "Интерфакс-Украина" в компании.

"Мы подверглись хакерской атаке. Два часа назад вынуждены были выключить все компьютеры, ожидаем разрешения на включение от службы безопасности", – сказали в "Киевэнерго".

В свою очередь, в НЭК "Укрэнерго" агентству "Интерфакс-Украина" сообщили, что компания также столкнулась с проблемами в работе компьютерных систем, но они не являются критическими.

"Были некоторые проблемы с работой компьютеров. Но в целом все стабильно и контролировано. Выводы по инциденту можно будет сделать по итогам внутреннего расследования", – отметили в компании.

Сети "Укрэнерго" и ДТЭК, крупнейших энергетических компаний Украины, оказались заражены новой формой вируса-шифровальщика, напоминающего WannaCry. Об этом TJ рассказал источник внутри одной из компаний, непосредственно столкнувшийся с атакой вируса.

По словам источника, днём 27 июня его компьютер на работе перезагрузился, после чего система якобы начала проверку жёсткого диска. После этого он увидел, что аналогичное происходит на всех компьютерах в офисе: "Я понял, что идёт атака, вырубил свой компьютер, а когда включил, была уже красная надпись про биткоин и деньги".

Компьютеры в сети компании логистических решений Damco также поражены. И в европейских, и в российских подразделениях. Охват заражения очень широкий. Известно, что в Тюмени, например, тоже всё похекано.

Но вернёмся к теме Украины: почти все компьютеры Запорожьеоблэнерго, Днепроэнерго и Днепровской электроэнергетической системы также заблокированы вирусной атакой.

Уточняем – это не WannaCry, но подобный по своему поведению зловред.

Роснефть Рязань НПЗ – отключили сеть. Тоже атака. Помимо Роснефти/Башнефти, атаки подверглись и другие крупные компании. Сообщается о проблемах в Mondelēz International, Ощадбанк, Mars, Новая Почта, Nivea, TESA и другие.

Вирус определен — это Petya.A. Petya.A жрёт жесткие диски. Он шифрует главную таблицу файлов (MFT) и вымогает деньги за расшифровку.

27 июня, 16:27 От вируса Petya.A пострадали не менее 80 российских и украинских компаний, сообщил Валерий Баулин, представитель компании Group-IB, которая специализируется на раннем выявлении киберугроз.

"По нашим данным, в результате атаки с помощью вируса-шифровальщика Petya.A пострадали больше 80 компаний в России и на Украине", – сказал он. Баулин подчеркнул, что атака не связана с WannaCry.

Для прекращения распространения вируса нужно немедленно закрыть TCP-порты 1024–1035, 135 и 445, подчеркнули в Group-IB

"Среди жертв кибератаки оказались сети "Башнефти", "Роснефти", украинских компаний "Запорожьеоблэнерго", "Днепроэнерго" и Днепровской электроэнергетической системы, также заблокированы вирусной атакой Mondelēz International, Ощадбанк, Mars, "Новая Почта", Nivea, TESA и другие. Киевский метрополитен также подвергся хакерской атаке. Атакованы правительственные компьютеры Украины, магазины Ашан, украинские операторы (Киевстар, LifeCell, УкрТелеКом), Приват Банк. Аэропорт "Борисполь", предположительно, также подвергся хакерской атаке", – указывает Group-IB.

Специалисты Group-IB также установили, что недавно шифровальщик Petya.А использовала группа Cobalt для сокрытия следов целевой атаки на финансовые учреждения.

В закладки

Что за вирус и стоит ли его бояться

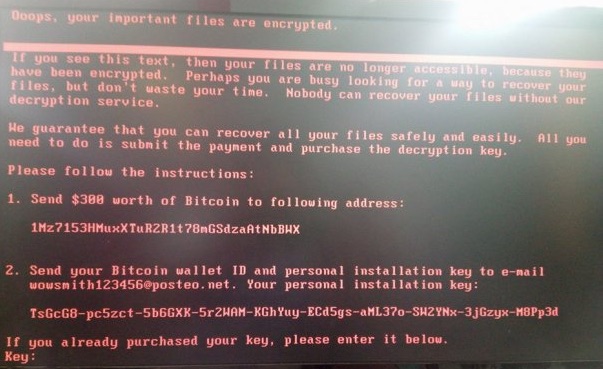

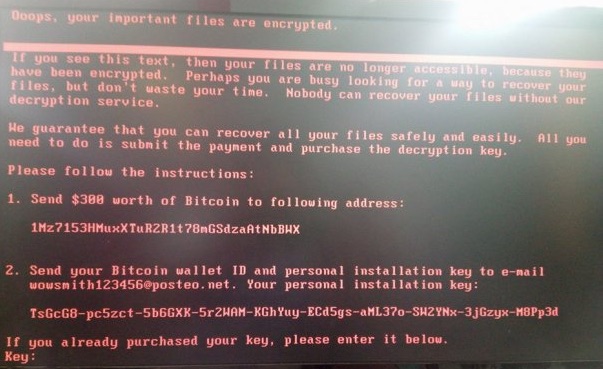

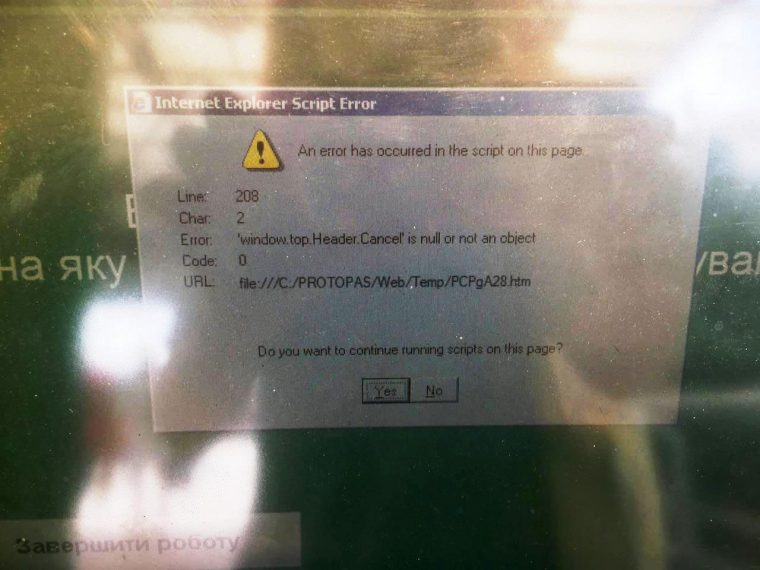

Вот так он выглядит на зараженном компьютере

Вирус под названием mbr locker 256 (который на мониторе именует себя Petya) атаковал сервера российских и украинских компаний.

Он блокирует Файлы на компьютере и шифрует их. За разблокировку хакеры требуют $300 в биткоинах.

MBR – это главная загрузочная запись, код, необходимый для последующей загрузки ОС. Он расположен в первом секторе устройства.

После включения питания компьютера проходит процедура POST, тестирующая аппаратное обеспечение, а после неё BIOS загружает MBR в оперативную память по адресу 0x7C00 и передает ему управление.

Таким образом вирус попадает в компьютер и поражает систему. Модификаций зловреда существует много.

Работает он под управлением Windows, как и прежний зловред.

Кто уже пострадал

Украинские и российские компании. Вот часть из всего списка:

Многие компании оперативно отразили атаку, но не все это сделать смогли. Из-за него не работает часть серверов.

Что касается офисной техники, компьютеров, они не работают. При этом с энергосистемой, с энергообеспечением никаких проблем нет. Это коснулось только офисных компьютеров (работают на платформе Windows). Нам дали команду отключить компьютеры. — Укрэнерго

Операторы жалуются на то, что тоже пострадали. Но при этом стараются работать для абонентов в штатном режиме.

Как защититься от Petya.A

Для защиты от него нужно закрыть на компьютере TCP-порты 1024-1035, 135 и 445. Это сделать достаточно просто:

Шаг 1. Открываем брэндмауэр.

Шаг 5. Повторяем действия для исходящих подключений.

PROFIT!

Ну и второе — обновить антивирус. Эксперты сообщают, что необходимые обновления уже появились в базах антивирусного ПО.

В закладки

Госорганы и крупные предприятия России, Украины и ряда других стран подверглись второй за последние два месяца вирусной атаке, которая шифрует данные и вымогает деньги. Но пока сколотить состояние злоумышленникам не удалось

Удешевление и путь на Восток: как санкции изменят пищевую промышленность

Лучший маркетинг — бесплатный: как Mailchimp нашла идею развития в кризис

6 важных для карьеры навыков, которые вы получите во время поиска работы

Разворот на 180 градусов: чем и с кем Россия будет торговать теперь

Вы переехали за рубеж. О каких законах своей страны не надо забывать

Природа вируса

Нашли виноватых

Днем 27 июня "Роснефть" сообщила о хакерской атаке на свои сервера. Одновременно с этим появилась информация об аналогичной атаке на компьютеры "Башнефти", "Укрэнерго", "Киевэнерго" и ряд других компаний и предприятий.

Источник, близкий к одной из структур компании, отмечает, что все компьютеры в НПЗ "Башнефти", "Башнефть-добыче" и управлении "Башнефти" "единомоментно перезагрузились, после чего скачали неустановленное программное обеспечение и вывели на экран заставку вируса WannaCry". На экране пользователям было предложено перевести $300 в биткоинах по указанному адресу, после чего пользователям будет выслан ключ для разблокировки компьютеров на e-mail. Вирус, судя из описания, зашифровал все данные на пользовательских компьютерах.

"Национальный банк Украины предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом на несколько украинских банков, а также на некоторые предприятия коммерческого и государственного секторов, что происходит сегодня.

В результате таких кибератак эти банки сложности с обслуживанием клиентов и осуществлением банковских операций".

Компьютерные системы столичной энергокомпании "Киевэнерго" подверглись хакерской атаке, сообщили агентству "Интерфакс-Украина" в компании.

"Мы подверглись хакерской атаке. Два часа назад вынуждены были выключить все компьютеры, ожидаем разрешения на включение от службы безопасности", – сказали в "Киевэнерго".

В свою очередь, в НЭК "Укрэнерго" агентству "Интерфакс-Украина" сообщили, что компания также столкнулась с проблемами в работе компьютерных систем, но они не являются критическими.

"Были некоторые проблемы с работой компьютеров. Но в целом все стабильно и контролировано. Выводы по инциденту можно будет сделать по итогам внутреннего расследования", – отметили в компании.

Сети "Укрэнерго" и ДТЭК, крупнейших энергетических компаний Украины, оказались заражены новой формой вируса-шифровальщика, напоминающего WannaCry. Об этом TJ рассказал источник внутри одной из компаний, непосредственно столкнувшийся с атакой вируса.

По словам источника, днём 27 июня его компьютер на работе перезагрузился, после чего система якобы начала проверку жёсткого диска. После этого он увидел, что аналогичное происходит на всех компьютерах в офисе: "Я понял, что идёт атака, вырубил свой компьютер, а когда включил, была уже красная надпись про биткоин и деньги".

Компьютеры в сети компании логистических решений Damco также поражены. И в европейских, и в российских подразделениях. Охват заражения очень широкий. Известно, что в Тюмени, например, тоже всё похекано.

Но вернёмся к теме Украины: почти все компьютеры Запорожьеоблэнерго, Днепроэнерго и Днепровской электроэнергетической системы также заблокированы вирусной атакой.

Уточняем – это не WannaCry, но подобный по своему поведению зловред.

Роснефть Рязань НПЗ – отключили сеть. Тоже атака. Помимо Роснефти/Башнефти, атаки подверглись и другие крупные компании. Сообщается о проблемах в Mondelēz International, Ощадбанк, Mars, Новая Почта, Nivea, TESA и другие.

Вирус определен — это Petya.A. Petya.A жрёт жесткие диски. Он шифрует главную таблицу файлов (MFT) и вымогает деньги за расшифровку.

27 июня, 16:27 От вируса Petya.A пострадали не менее 80 российских и украинских компаний, сообщил Валерий Баулин, представитель компании Group-IB, которая специализируется на раннем выявлении киберугроз.

"По нашим данным, в результате атаки с помощью вируса-шифровальщика Petya.A пострадали больше 80 компаний в России и на Украине", – сказал он. Баулин подчеркнул, что атака не связана с WannaCry.

Для прекращения распространения вируса нужно немедленно закрыть TCP-порты 1024–1035, 135 и 445, подчеркнули в Group-IB

"Среди жертв кибератаки оказались сети "Башнефти", "Роснефти", украинских компаний "Запорожьеоблэнерго", "Днепроэнерго" и Днепровской электроэнергетической системы, также заблокированы вирусной атакой Mondelēz International, Ощадбанк, Mars, "Новая Почта", Nivea, TESA и другие. Киевский метрополитен также подвергся хакерской атаке. Атакованы правительственные компьютеры Украины, магазины Ашан, украинские операторы (Киевстар, LifeCell, УкрТелеКом), Приват Банк. Аэропорт "Борисполь", предположительно, также подвергся хакерской атаке", – указывает Group-IB.

Специалисты Group-IB также установили, что недавно шифровальщик Petya.А использовала группа Cobalt для сокрытия следов целевой атаки на финансовые учреждения.

В закладки

Что за вирус и стоит ли его бояться

Вот так он выглядит на зараженном компьютере

Вирус под названием mbr locker 256 (который на мониторе именует себя Petya) атаковал сервера российских и украинских компаний.

Он блокирует Файлы на компьютере и шифрует их. За разблокировку хакеры требуют $300 в биткоинах.

MBR – это главная загрузочная запись, код, необходимый для последующей загрузки ОС. Он расположен в первом секторе устройства.

После включения питания компьютера проходит процедура POST, тестирующая аппаратное обеспечение, а после неё BIOS загружает MBR в оперативную память по адресу 0x7C00 и передает ему управление.

Таким образом вирус попадает в компьютер и поражает систему. Модификаций зловреда существует много.

Работает он под управлением Windows, как и прежний зловред.

Кто уже пострадал

Украинские и российские компании. Вот часть из всего списка:

Многие компании оперативно отразили атаку, но не все это сделать смогли. Из-за него не работает часть серверов.

Что касается офисной техники, компьютеров, они не работают. При этом с энергосистемой, с энергообеспечением никаких проблем нет. Это коснулось только офисных компьютеров (работают на платформе Windows). Нам дали команду отключить компьютеры. — Укрэнерго

Операторы жалуются на то, что тоже пострадали. Но при этом стараются работать для абонентов в штатном режиме.

Как защититься от Petya.A

Для защиты от него нужно закрыть на компьютере TCP-порты 1024-1035, 135 и 445. Это сделать достаточно просто:

Шаг 1. Открываем брэндмауэр.

Шаг 5. Повторяем действия для исходящих подключений.

PROFIT!

Ну и второе — обновить антивирус. Эксперты сообщают, что необходимые обновления уже появились в базах антивирусного ПО.

В закладки

Читайте также: