Есть такой вирус момо

Обновлено: 18.04.2024

Доброго времени суток, милые пикабушники и пикабушницы (пикабуш_ки/пикабу_нессы?).

Если честно, знать не знала об этом миловидном вирусе, атакующим пользователей WhatsApp, пока не увидела в трендах Ютуба несколько видео на данную тему. Восемь просмотренных видео от юных последовательниц Элли Ди окончательно прожгли мне мозг и я решила немного порассуждать.

Брала информацию из нескольких иноязычных источников, яжмаминпереводчик, и многие из них дали намного больше информации, нежели российские.

Начнем с того, что скульптура Момо, стоящая на аватарке зловещего аккаунта, была создана в 2016 году в Токио компанией Link Factory и выставлена в галерее ужасов Vanilla Gallery.

Сама по себе она совмещает в себе образ оголенной беременной женщины и черной птицы, похищающей по ночам детей. Философский подтекст, будьте-нате.

Известна стала после суицида двенадцатилетней аргентинской девочки, в люди вышла из поста одного молодого человека в Facebook, который умолял о помощи и прикладывал к посту номер, на который нужно было позвонить. Но это все рутина, впечатляет то, как быстро Момо распространилась по миру — еще вчера мексиканские власти предупреждали об опасности, а сегодня школьницы из России и СНГ устанавливают Ватсапп, дабы пообщаться с женщиной-вороном.

Как было сказано в одной американской статье, известно уже более 130 случаев самоубийства в России, как было сказано в одной российской статье — помимо суицида девочки в Аргентине новостей не было.

А что думаете вы по этому поводу?

Кто же скрывается за злополучным аккаунтом Момо?

(Пост первый, не ругайтесь, я только учуссссь)

Баяны

197K поста 12.4K подписчика

Правила сообщества

Сообщество для постов, которые ранее были на Пикабу.

Какие "дыры", какие нахуй хакеры? Обыкновенная сетевая байка, ни разу не интересная даже. Журналюги услыхали краем уха да начали форсить.

Вот Вы то куда лезете, а? Вроде не первый день в сети, взрослый человек.

Еще неделю назад об этом по ТВ говорили. Иными словами, это кулстори. Кто-то высрал на форуме историю, затем запилили пару видосов на ютабе, далее сюжет на тв и вот он - ваш пост.

Поэтому детям до 14 в интернете делать нечего.Запугать,запутать и развести легче,чем взрослого человека

Нужно отдать должное японцам, кукла реально криповая.

Прокуратура запросила реальные сроки для хакеров Lurk — от 6 до 18 лет лишения свободы

Прокуратура запросила для екатеринбургских IT-специалистов, обвиняемых в разработке вируса Lurk и хищении более 1,2 млрд рублей, реальные сроки заключения — от 6 до 18 лет. Дело на них было заведено ещё в 2018 году, но из-за большого количества фигурантов и высокой сложности следствие затянулось. Кроме того, летом этого года процесс пришлось приостановить на месяц, поскольку один из фигурантов начал слышать голоса в СИЗО.

Хакерская группировка Lurk получила широкую известность в 2016 году после того, как её рассекретили российские спецслужбы. Согласно материалам дела, она была создана в 2013 году. Все участники Lurk занимались разработкой и распространением одноимённой троянской программы, заражающей системы банки.

В общей сложности следствие задержало 50 подозреваемых, но уголовное дело завели только на 23 из них. Один участник группировки Игорь Маковкин пошёл на сделку со следствием и признал вину. В 2018 году его приговорили к пяти годам заключения. Остальные фигуранты дела не признают своего участия в группировке Lurk, но не отрицают, что занимались мошенничеством. Дела 22 подозреваемых были переданы в Кировский районный суд Екатеринбурга в декабре 2018 года.

Для предполагаемого лидера группировки Константина Козловского просят максимальный срок заключения. Второй предполагаемый лидер Владимир Грицан находится в розыске. Для единственной женщины в группировке Валентины Рякиной запросили отсрочку заключения до наступления совершеннолетия ребёнка. Расследованием дела занимался центральный аппарат МВД РФ.

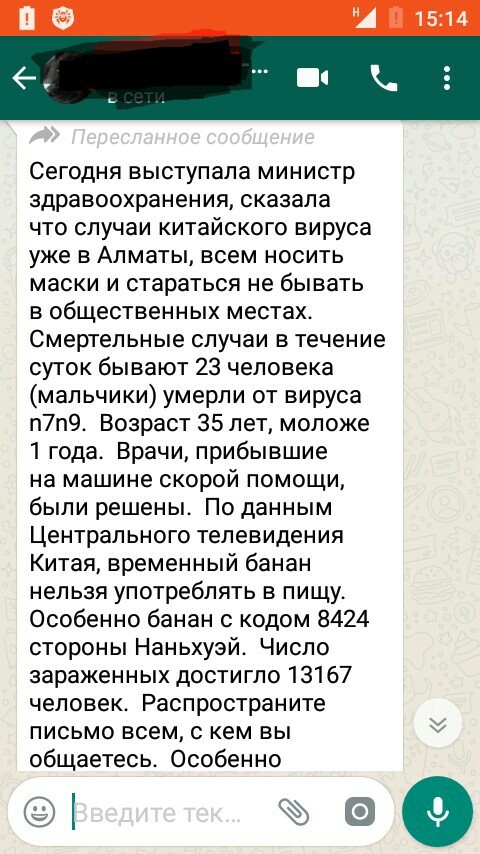

Китайский вирус в мессенджерах

Как вскрывают пароли представители правоохранительных органов

Хакеры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинальным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала.

Добрым словом и пистолетом

Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли. Этот принцип наглядно иллюстрируется очередным случаем. Подозреваемый в хранении детской порнографии сидит уже 27 месяцев за то, что отказывается сообщить пароли от зашифрованных дисков. Презумпция невиновности? Не, не слышали.

Что можно сделать за 45 минут? А за два дня?

В более серьезных случаях, когда конфискуется в том числе и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.

Как они это делают

Но вернемся к нашим двум дням для взлома. Что можно сделать за это время?

Насколько (бес)полезны стойкие пароли

Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки:

Скорость перебора паролей с использованием видеокарты: вот BitLocker и RAR5

а вот Microsoft Office, Open Office и IBM Notes

Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это:

Сколько у тебя паролей?

Я подсчитал: у меня 83 уникальных пароля. Насколько они на самом деле уникальны — разговор отдельный; пока просто запомним, что у меня их 83. А вот у среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользователя 27 учетных записей в онлайновых сервисах. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы.

Если есть доступ к компьютеру подозреваемого, то извлечь из него десяток-другой паролей — вопрос техники и нескольких минут. К примеру, можно воспользоваться программой Elcomsoft Internet Password Breaker, которая вытаскивает пароли из браузеров (Chrome, Opera, Firefox, Edge, Internet Explorer, Yandex) и почтовых клиентов (Outlook, Thunderbird и другие).

В ней можно просто побродить по хранилищам паролей, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой.

Извлекаем пароли из браузеров и почтовых клиентов

Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десятков (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery.

Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конец каждого пароля дописываются цифры от 0 до 9999.

Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он использует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он.

На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения.

Исключения из правила

Если у одного пользователя файлы и учетные записи защищены одними и теми же паролями, это вовсе не означает, что так везти будет каждый раз. Например, в одном случае подозреваемый хранил пароли в виде имен контактов в телефонной книге, а в другом сборник паролей совпадал с именами зашифрованных файлов. Еще один раз файлы были зашифрованы названиями мест отдыха подозреваемых. Инструментов для автоматизации всех подобных случаев просто не существует: даже имя файла следователю приходится сохранять в словарь вручную.

Длина не имеет значения

Если говорить о длине и сложности паролей, то большинство пользователей не привыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек.

Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей, а Марк Бёрнетт собрал все утечки воедино, проанализировал ситуацию и сделал интереснейшие выводы. По данным Марка, в том, какие пароли выбирают англоязычные пользователи, прослеживаются четкие закономерности:

0,5% в качестве пароля используют слово password;

0,4% в качестве пароля используют последовательности password или 123456;

0,9% используют password, 123456 или 12345678;

1,6% используют пароль из десятки самых распространенных (top-10);

4,4% используют пароль из первой сотни (top-100);

9,7% используют пароль из top-500;

13,2% используют из top-1000;

30% используют из top-10000.

Дальше Марк не анализировал, но мы продолжили его последовательность, воспользовавшись списком из 10 миллионов самых популярных паролей. По нашим данным, пароли из этого списка использует всего 33% пользователей, а длительность атаки растет на три порядка.

Что нам дает эта информация? Вооружившись статистикой и словариком из

10 тысяч самых распространенных паролей, можно попробовать расшифровать файлы и документы пользователя даже в тех случаях, когда о самом пользователе ничего не известно (или просто не удалось получить доступ к компьютеру и извлечь его собственные пароли). Такая простейшая атака по списку из всего 10 тысяч паролей помогает следствию примерно в 30% случаев.

В первой части статьи мы воспользовались для атаки словарем, составленным из паролей самого пользователя (плюс небольшие мутации). Согласно статистике, такая атака работает примерно в 70% случаев. Второй метод — использование списка из top-10000 паролей из онлайновых утечек, что дает, снова согласно статистике, тридцатипроцентную вероятность успеха. 70 + 30 = 100? В данном случае — нет.

Разумеется, на перечисленных атаках процесс не останавливается. Подключаются собственные словари — как с популярными паролями, так и словари английского и национального языков. Как правило, используются вариации, здесь единого стандарта нет. В ряде случаев не брезгуют и старым добрым brute force: кластер из двадцати рабочих станций, каждая из которых укомплектована четырьмя GTX 1080, — это уже полмиллиона паролей в секунду для формата Office 2013, а для архивов в формате RAR5 и вовсе за два миллиона. С такими скоростями уже можно работать.

Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0).

Считается, что первое серьезное появление Момо в сети — это собравший тысячи комментариев и лайков пост на Reddit от юзера AlmightySosa00 с фотографией ужасающей скульптуры Link Factory. Тот пользователь, который его оставил, на данный момент заблокирован. Однако же как говорят он - поклонник рэпа и мало как связан с появлением Момо. Скорее это просто человек, который увидел необычную фотографию и запостил ее на Reddit. Активно же это фото постили в 2016 году во время выставки в Японии, на которой впервые эту скульптуру и представили. Согласно задумке автора, это - погибшая женщина, которая потеряла ребенка во время родов и теперь в образе птицы по ночам летает, ужасая всех.

Однако же, местная полиция попросила всех родителей быть бдительными и следить за тем, чтобы дети не вели переписку с подозрительными личностями в соцсетях и мессенджерах.

УСТРАШАЮЩИЙ МОМО-ЧЕЛЛЕНДЖ

ПОЛИЦИЯ ИСПАНИИ ПРЕДУПРЕДИЛА О МОМО

Но волну хайпа было уже трудно остановить. 18 июля полиция Испании в своем официальном Твиттере настоятельно посоветовала никому не добавлять в контакты один японский номер. Якобы именно он и есть тот самый настоящий Момо. И дала ссылку на материал о новомодной вирусной истории.

Аргентинская девочка, ставшая якобы первой жертвой Момо, состояла в закрытой группе на Facebook. Фото: GLOBAL LOOK PRESS

Момо-челлендж

Кто такая Момо

ЧИТАЙТЕ ТАКЖЕ

Игра Momo в What's App: как новое виртуальное приложение толкает детей на самоубийство

Генеральная прокуратура мексиканского штата Табаско предупредила об опасности, которую несет новая игра Momo в What's App. Ее участникам предлагается выполнять различные экстремальные задания, связанные с риском для здоровья. (подробности)

Возрастная категория сайта 18 +

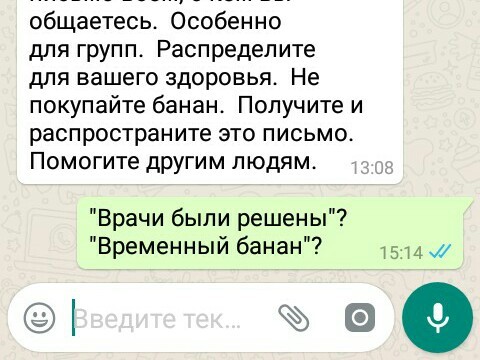

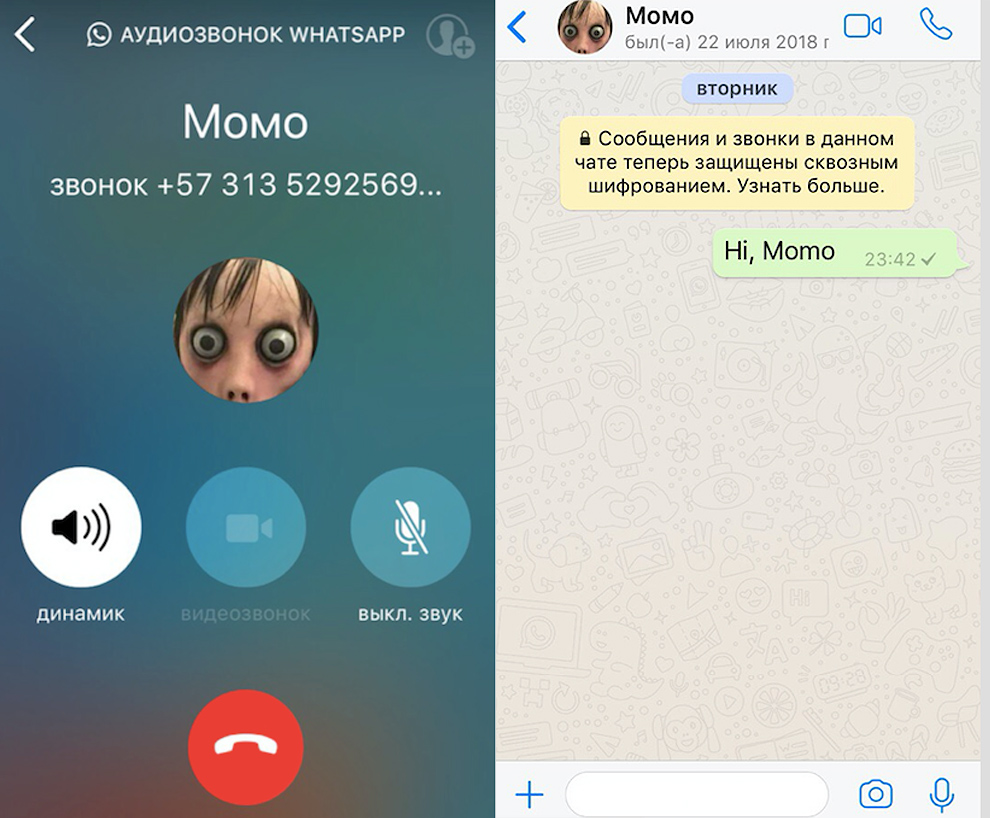

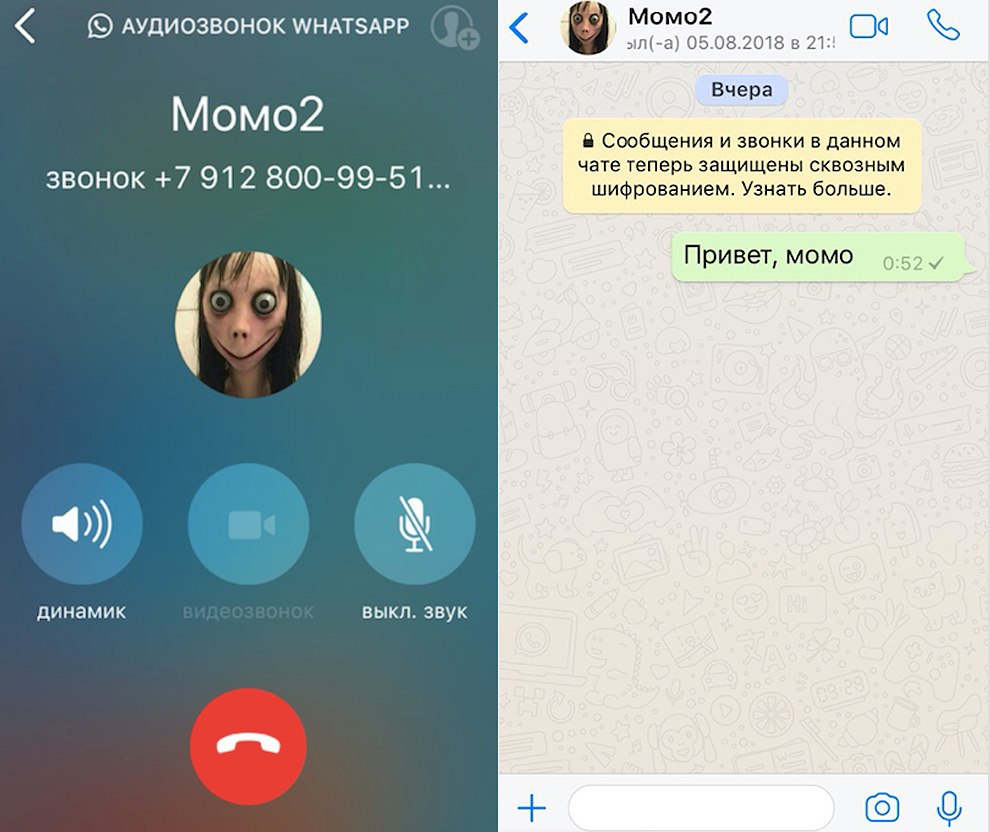

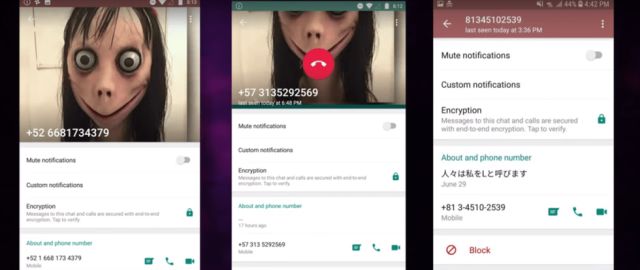

С начала июля в сети распространяется новая виртуальная игра - Momo. Суть такова: в мессенджере WhatsApp необходимо позвонить на номер со специальной аватаркой, на которой изображена страшная девушка с птичьими лапками. Тогда начинается игра - тебе будут давать задания, осыпать проклятиями, и в итоге это приведет к суициду. Мы решили проверить, что может произойти на самом деле.

Как мы звонили Момо в What's App

С начала июля в Сети распространяется новая виртуальная игра - Momo. Суть такова: в мессенджере What's App необходимо позвонить на номер со специальной аватаркой, на которой изображена страшная девушка с птичьими лапками. Тогда начинается игра - тебе будут давать задания, осыпать проклятиями, и в итоге это приведет к суициду. Мы решили проверить, что может произойти на самом деле.

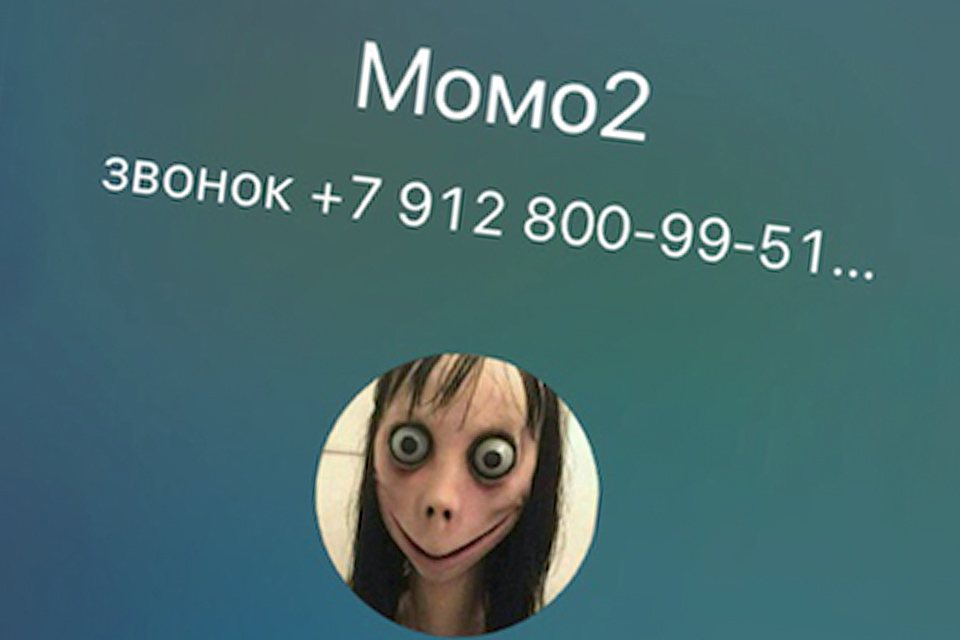

Масштаб поражает

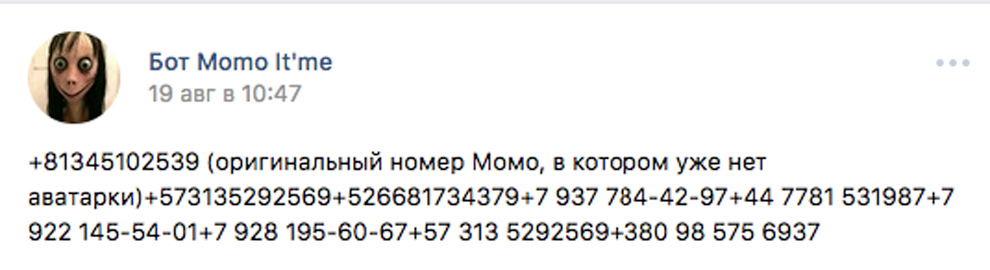

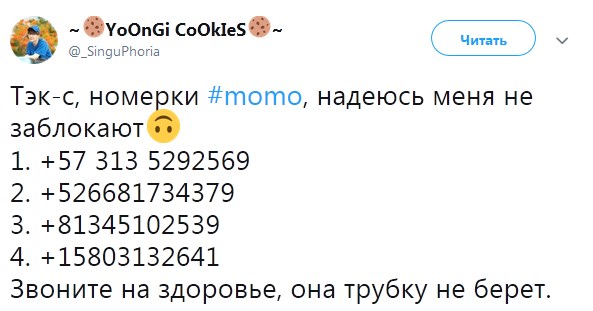

Начать общение с Momo мы решили с поиска номеров потенциальных “кураторов” - людей, которые будут давать пользователям различные опасные задания. Это оказалось не так сложно: например, по запросу “номер momo” “ВКонтакте” можно найти тысячи ссылок и сотни групп, в которых ежедневно публикуется база “кураторов”.

Momo пришла к нам из Южной Америки и Азии, поэтому наряду с российскими номерами публикуются и иностранные: бразильские, японские, аргентинские, чилийские и многие другие.

Молчание на проводе

Тогда мы решили проверить, если ли у других пользователей проблемы с поиском Momo. Оказалось, что есть - многие действительно не могли найти “кураторов”, хотя также перепробовали кучу вариантов.

Кто заработает на пугалке

Вероятно, Momo - это просто маркетинговый трюк, желание поиграть на детских страхах. Помните, как в нашем детстве все боялись смотреть фильмы ужасов, читать ужастики и с тревогой ожидали найти монстра под кроватью. Теперь процессы переместились в интернет. Не удивимся, если скоро на рынке появятся майки, брелоки и куклы Momo. Кто-то может хорошо заработать на “зловещей” игре.

С другой стороны, о Momo по всему миру прошла волна публикаций, не исключено, что правоохранительные органы (мы верим в лучшее) оперативно занялись администраторами опасной игры.

Кто такая Момо

ЧИТАЙТЕ ТАКЖЕ

Кто такая Момо из What's App и чем она опасна: новая городская легенда-страшилка появилась в Южной Америке

Игра Momo в What's App: как новое виртуальное приложение толкает детей на самоубийство

Генеральная прокуратура мексиканского штата Табаско предупредила об опасности, которую несет новая игра Momo в What's App. Ее участникам предлагается выполнять различные экстремальные задания, связанные с риском для здоровья. (подробности)

Возрастная категория сайта 18 +

По предварительным данным, эта "игра" появилась около месяца назад в Аргентине, где и был зафиксирован первый суицидальный случай. Расследование инцидента продолжается до сих пор, поэтому нельзя с точностью утверждать, что 12-летняя девочка совершила суицид именно из-за бота Момо.

Теперь эта страшная игра распространяется, как вирус, по всему миру. Первый случай, когда Момо связалась с российскими подростками, был зафиксирован 3-го августа.

Пользователи сети довольно быстро выяснили, что на самом деле это скульптура японского художника Мидори Хаяси под названием "Птица-мать", которая была впервые представлена на выставке "Галерея призраков III: Подземный мир".

Тем не менее, многие японцы претендуют на звание "создателя" Момо, ведь у них очень развита индустрия "страшилок" и подобных вирусных технологий.

Не стоит забывать и том, что теперь в сети появилось множество подражателей, которые пытаются выдать себя за оригинальную страшилку Момо, чтобы одурачить пользователей или же заработать денег, запугивая жертв.

Говорят, что звонки обычно поступают с японских номеров, а в трубке лишь слышно дыхание. В некоторых случаях, голос в трубке сообщает, что тебе осталось жить всего 2 дня.

14-летняя школьница из Новосибирска, которая получила подобный звонок от Момо, теперь боится заходить в социальные сети и не включает свой мобильный телефон.

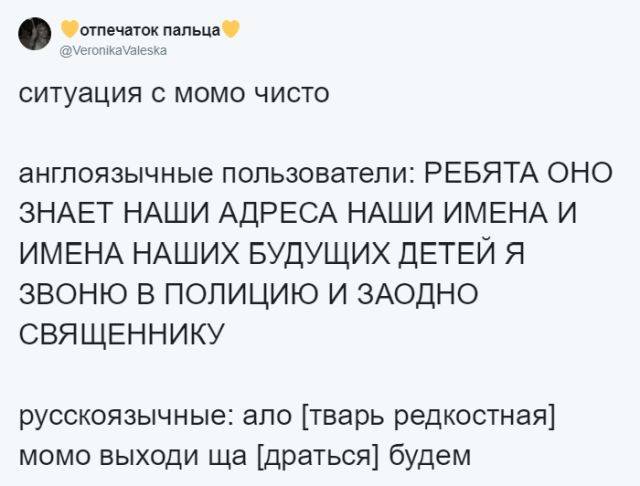

Что самое интересное, многие российские пользователи не испугались Момо, а наоборот стали искать в сети ее контакты, чтобы выйти на связь. Это все стало причиной появления различных мемов и картинок.

С чего всё началось

Если сопоставить даты, то можно легко установить, что история с Момо добралась до России практически одновременно с Европой. По крайней мере, в Польше и Германии страшные ролики с демоном были выложены в Сеть в те же самые дни.

Ключевой страной во всей этой истории стала Япония. Именно японские телефонные номера фигурировали в качестве контактных данных женшины-монстра, мешающей жить людям со слабой психикой.

Почему этого вируса нужно бояться

Рассказы о вирусе в Сети

Дозвониться до самой Момо ни у россиян, ни у граждан других стран также не получается.

Монстру приписывают три мобильных номера в Японии, Мексике и Колумбии. Но на сегодняшний день ни один из них не работает.

Как защитить свой телефон

Пока в России страшного вируса нет. Но принять меры предосторожности бдительным родителям не помешает. Самая кардинальная мера — удаление приложения WhatsApp с телефона. Хотя можно просто последовать серии простых и чётких рекомендаций, которые не повредят никому:

И ещё один совет — не впадать в панику. Технической опасности новый вирус не представляет, и похитить личные данные из памяти мобильного фотографии он не сможет.

Что такое Момо: опасная для жизни игра или дурацкая мистификация? С точностью не берётся сказать никто. Наверное, не стоит преувеличивать её опасность, хотя и недооценивать тоже нельзя. Ведь история знает немало примеров, когда нелепые шутки оборачивались вполне реальной большой бедой. А то, над чем все смеялись, — трагедией.

Читайте также: