Как найти клавиатурный вирус

Обновлено: 18.04.2024

Предназначение кейлоггера состоит в том, чтобы записывать нажатие клавиш на клавиатуре. Благодаря таким программам хакеры могут определять Ваши логины и пароли на различных сайтах.

Кейлоггеры известны как регистраторы нажатия клавиш. Их запуск происходит сразу после входа в систему пользователя. Кейлоггеры способны записывать нажатие любых клавиш на клавиатуре, но также они могут быть запрограммированы на записывание клавиш в определённых полях на сайтах.

Кейлоггеры могут быть встроены в операционную систему. Такой тип программ называют руткитами. Существуют кейлоггеры , которые могут добавиться в браузер под видом скрытого расширения.

Существует множество сценариев работы кейлоггеров . Особенно сложно противодействовать руткитам . Антивирусы не могут добраться до этого уровня, поэтому такие клавиатурные шпионы могут работать без каких-либо проблем.

Аппаратные кейлоггеры

Не все кейлоггеры являются программами. Существуют аппаратные шпионы, к которым относятся накладки на клавиатуру, акустические кейлоггеры, которые идентифицируют клавишу по звуку нажатия, и др.

Но всё же самые опасные кейлоггеры - программные, которые распространяются через интернет.

Как кейлоггеры попадают на Ваш ПК?

Лучшим способом предотвращения запуска кейлоггера является его блокировка ещё до его установки. Для этого стоит использовать наилучшее антивирусное программное обеспечение.

Кейлоггеры проникают на компьютер как часть трояна. Троян - вирус, притворяющийся полезной утилитой. Когда Вы устанавливаете вирусное приложение, то вместе с ним на компьютер может быть установлено вредоносное ПО.

Трояны состоят из нескольких частей, каждая из которых отвечает за совершение определённых действий. Например, исходный троян может работать как загрузчик кейлоггера, который запишет нажатия клавиш, а другой модуль отправит записанную информацию злоумышленнику.

Многие программы, отслеживающие нажатия клавиш, не видны антивирусам. Данная проблема затрудняет предотвращение проникновения кейлоггеров на ПК. Единственной надёжной защитой остаётся - не загружать и не устанавливать ПО из подозрительных источников.

Как обнаружить кейлоггер?

Самым простым способом обнаружения кейлоггера является открытие диспетчера задач и проверка запущенных процессов.

Кейлоггер для пк записывает каждое нажатие клавиш на клавиатуре вашего компьютера. Таким образом, хакер может определять логины и пароли от разных сайтов.

Что такое кейлоггер?

Кейлоггеры также известны как регистраторы нажатий клавиш. Они запускаются сразу после старта операционной системы. Кейлоггер записывает каждое нажатие любой клавиши или только те, которые будут сделаны в определенных полях на сайтах.

Кейлоггеры могут встраиваться в операционную систему компьютера. Этот тип вредоносных программ называют руткитами . Существуют кейлоггеры, которые могут работать и на более низком уровне. Например, он может добавиться в браузер как скрытое расширение.

Существует множество сценариев работы кейлоггеров. Особенно сложно противодействовать руткит. Антивирусные программы обычно не могут добраться до этого уровня, и поэтому подобные клавиатурные шпионы продолжают работать без каких-либо помех.

Аппаратные кейлоггеры

Не все кейлоггеры являются программами. Существует множество аппаратных шпионов. К ним относятся накладки на клавиатуру, акустические кейлоггеры (идентифицируют клавишу по звуку нажатия) и другие.

Но все-таки самые опасные – это программные кейлоггеры, которые хакеры распространяют через интернет.

Как кейлоггеры попадают на ваш компьютер

Лучший способ предотвратить запуск кейлоггера – заблокировать его еще до того, как он будет установлен. Для этого необходимо использовать хорошее антивирусное программное обеспечение.

Трояны часто состоят из нескольких частей, каждая из которых специализируется на определенной задаче. Исходный троян может работать как загрузчик, который распространяет вирусы. Кейлоггер запишет нажатия клавиш, а другой модуль отправит эту информацию злоумышленнику.

Многие программы отслеживают нажатия клавиш пользователем, поэтому подобная активность часто игнорируется антивирусными программами. Это затрудняет предотвращение проникновения кейлоггеров на компьютер . Единственная надежная защита заключается в том, чтобы не загружать и не устанавливать бесплатное программное обеспечение из подозрительных источников.

Как обнаружить кейлоггер

Самый простой способ обнаружить вирусное программное обеспечение – открыть диспетчер задач и проверить запущенные процессы. Многие из фоновых процессов имеют непонятные названия. Но их можно идентифицировать с помощью справочной документации, доступной в Сети.

Выполните аналогичную проверку расширений браузера. Отключите те, которые вы не устанавливали или не используете.

Чтобы добраться до расширений:

Как удалить кейлоггер

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

SpyShelter

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Malwarebytes Anti-Rootkit

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Утилита выполняет сканирование системы по требованию, а не работает в постоянном режиме. Если операция очистки не сможет решить все проблемы, можно воспользоваться инструментом fixdamage . Он поможет эффективно настроить брандмауэр.

Norton Power Eraser

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

Bitdefender Rootkit Remover

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

aswMBR Rootkit Scanner

Этот сканер руткитов является продуктом компании Avast. Вы можете использовать его совершенно бесплатно .

GMER является альтернативой aswMBR.

Sophos Rootkit Removal

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Kaspersky Security Scan

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

Информация о кейлоггерах

Кейлоггеры были изобретены работодателями для отслеживания действий сотрудников на компьютерах компании. Затем они стали применяться хакерами. На сегодняшний день их используют и веб-маркетологи.

Кейлоггер Olympic Vision является примером именно хакерского программного обеспечения. Он был обнаружен в марте 2016 года.

Чтобы получить доступ к компьютерам жертв, кейлоггер распространялся как вложение к электронному письму. Атака была намеренно нацелена на представителей бизнеса.

В ноябре 2017 года информационная служба BBC сообщила о том, что более 480 коммерческих сайтов используют функцию кейлоггинга для мониторинга активности посетителей.

Это означает, что теперь нам необходимо защищаться и от того, чтобы законопослушные сайты не стали каналом для кражи той или иной личной информации.

Трудно избавиться от кейлоггеров, когда они уже попали на ваш компьютер. Поэтому необходимо проявлять максимальную осторожность при загрузке программ из интернета.

Также важно своевременно обновлять используемое программное обеспечение. Это особенно актуально для операционной системы и браузеров. Крупные разработчики постоянно ищут уязвимости в своих продуктах и закрывают их, чтобы устранить угрозы. Поэтому использование актуальных версий программ является основным способом защиты от всех видов вирусов.

Пожалуйста, оставьте ваши комментарии по текущей теме материала. Мы очень благодарим вас за ваши комментарии, лайки, отклики, подписки, дизлайки!

Как работает кейлоггер

Существует несколько типов клавиатурных шпионов, в зависимости от того, как они подключаются к вашему компьютеру или браузеру, например, вирусы руткитов , которые внедряются в операционную систему компьютера, или вредоносные программы гипервизора , которые работают на гораздо более низких уровнях. От этих двух, обычно трудно избавиться.

Кейлоггеры также известны тем, как они работают. Например, есть такие, которые заражают веб-страницы и крадут ваши данные, если вы посещаете такие страницы, в то время как другие присоединяются к вашему браузеру как скрытые расширения, часто избегая обнаружения специальным ПО, и сообщают о каждом нажатии клавиши, выполненном с помощью приложения. Это программные кейлоггеры.

Есть аппаратные кейлоггеры , такие как дополнительный разъём на вашем компьютере, накладка на клавиатуру или другое оборудование, с которым вы вряд ли столкнетесь дома.

Шансы быть захваченным такими очень малы по сравнению с вирусными, вот что нас должно беспокоить больше всего.

Как кейлоггер попадает на компьютер

Кейлоггеры часто устанавливаются на ваш компьютер как часть трояна, который маскируется под полезную утилиту. После того, как вы загрузите и установите приложение, оно либо работает, но переносит вредоносное ПО на ваш компьютер, либо не работает, как было обещалось в описании.

После установки кейлоггера он будет включаться каждый раз, когда вы запускаете компьютер, и записывает нажатия клавиш, которые вы делаете в определенных полях на веб-сайтах, или каждое нажатие клавиши, которое вы делаете на своем компьютере.

Если вы хотите предотвратить установку или запуск клавиатурных шпионов на вашем компьютере, лучше всего заблокировать их перед установкой с помощью надежного программного обеспечения для защиты от вредоносных программ.

Тем не менее, люди часто игнорируют программы безопасности. Что еще хуже, есть кейлоггеры, которые входят как часть обновления, которым обычно удается избежать обнаружения вредоносным программным обеспечением.

Самые популярные сканеры и утилиты для поиска и удаления вредоносного ПО

- 🚩 Safety Scanner для Windows

- 🚩 Malwarebytes для macOS.

- 🚩 AdwCleaner для Windows

- 🚩 Junkware Removal Tool

- 🚩 CrowdIsnpect

- 🚩 Spybot

- 🚩 Ad-Aware

- 🚩 SUPERAntiSpyware

Все это затрудняет предотвращение ввода клавиатурных шпионов на ваш компьютер, поэтому вы должны быть бдительными и скептически относиться к любым бесплатным приложениям или программам, которые загружаете на свой компьютер.

Как обнаружить и удалить кейлоггер

В отличие от программ-шпионов и других типов вредоносных программ, которые обычно замедляют работу компьютера, кейлоггер этого не делает. На самом деле вы даже не узнаете, что он работает, вот поэтому его не так просто обнаружить.

Лучший способ обнаружения и удаления кейлоггера - использовать комбинацию сильного программного обеспечения, предотвращающего кейлоггер и антируткит, которое может находить и удалять кейлоггеры.

Анти-клавиатурные шпионы обычно проверяют все процессы, запущенные на вашем компьютере, включая фоновые приложения и службы, операционную систему и все другие параметры.

Некоторые из лучших анти-кейлоггеров, которые вы можете использовать: SpyShelter и Zemana .

Вы также можете использовать анти-руткит-программы для удаления руткитов с вашего компьютера. Несколько хороших вариантов: Malwarebytes, McAfee Rootkit Remover или Bitdefender Rootkit Remover .

Программы против руткитов - это ваша вторая линия защиты, где специализированные системы против кейлоггеров не работают.

Вывод

Если вы подозреваете, что на вашем компьютере может быть установлен кейлоггер, вы можете сначала проверить диспетчер задач на наличие подозрительных процессов или использовать анти-кейлоггер и антируткитное программное обеспечение, чтобы найти и избавиться от него.

Как всегда, профилактика лучше лечения, поэтому будьте особенно осторожны с приложениями или программами, которые вы загружаете, с веб-страницами, которые вы посещаете, и что важно, обновляйте операционную систему и браузеры, чтобы блокировать любые эксплойты.

Или вы когда-нибудь задумывались о том, как пароли, имена пользователей и другие конфиденциальные учетные данные украдены с кажущихся безопасными веб-сайтов?

Вы знаете, как разные клавиатуры могут изучать ваш стиль письма и предсказывать слова, которые вы могли бы использовать в следующий раз?

Все эти задачи часто выполняются путем записи нажатия клавиш на клавиатуре, метод, известный как кейлоггинг.

Смущенны? Не надо.

В этой статье подробно рассказывается, что такое кейлоггеры, как они работают, а также как проверить наличие кейлоггеров в вашей системе и удалить их.

К концу статьи вы можете получить четкое представление о кейлоггерах и некоторых мерах предосторожности, которые вы можете предпринять для защиты своих конфиденциальных учетных данных.

Что такое кейлоггер? Каковы его функции?

Программа регистрации может позже извлечь записанные данные из своей области хранения.

Часто кейлоггинг осуществляется со злым умыслом для перехвата конфиденциальной и частной информации, такой как данные кредитной карты, учетные данные банковского счета, имена пользователей, пароли и другие личные данные.

Во многих громких банковских кражах использовались клавиатурные шпионы.

Есть много других примеров банковских преступлений, в которых использовались кейлоггеры, в основном потому, что они чрезвычайно надежны для отслеживания электронной информации.

Кейлоггеры также имеют множество законных приложений.

А также они являются разрешенными исследовательскими инструментами для изучения процессов письма и могут использоваться для отслеживания развития письма у детей.

Родители могут отслеживать использование интернета своими детьми с помощью клавиатурных шпионов, а работодатели могут отслеживать использование своих рабочих станций в нерабочих целях.

Правоохранительные органы используют кейлоггеры в целях наблюдения, чтобы анализировать и отслеживать использование персональных компьютеров в преступлениях.

Законны ли кейлоггеры?

На этом этапе вы ознакомились с возможностями и широким спектром приложений, в которых можно использовать кейлоггеры.

Вам должно быть интересно, законно ли использование клавиатурных шпионов?

Ответ на этот вопрос — и да, и нет.

По этой теме было много споров, и аргументы как за, так и против вполне веские.

Самый большой аргумент против использования клавиатурных шпионов заключается в том, что их использование серьезно нарушает конфиденциальность.

Каждый человек имеет право защищать свою частную жизнь, и существует очень тонкая грань между вторжением в частную жизнь и санкционированным слежением.

Сам факт, что даже правительства не могут подвести черту к нарушению конфиденциальности, еще больше затрудняет разработку конкретных законов.

Следовательно, использование клавиатурных шпионов все еще законно.

Предпринимаются попытки интерпретировать защитные законы таким образом, что мониторинг нажатия клавиш широкой публикой считается неконституционным.

Если кейлоггеры используются в преступных целях, они, очевидно, являются незаконными, и преступники могут быть привлечены к ответственности в суде.

Типы клавиатурных шпионов

Кейлоггеры могут быть как программными, так и аппаратными.

Программные — это компьютерные программы, которые работают с программным обеспечением целевого компьютера.

Есть несколько типов, которые используют разные методы для захвата клавиш, нажимаемых пользователем.

- Некоторые кейлоггеры предназначены для захвата и записи ввода в веб-формах. Как только кнопка отправки нажата, кейлоггеры захватывают данные до того, как значения передаются в интернет.

- Другая категория кейлоггеров прячется в операционной системе, получая root-доступ. Программы, которые получают root-доступ, находятся на уровне ядра, причем ядро является центральным модулем операционной системы. Эти кейлоггеры трудно обнаружить и удалить, поскольку приложения пользовательского уровня не имеют разрешений на изменение программ уровня ядра.

- Кейлоггеры на основе Javascript внедряют тег скрипта с вредоносным кодом на веб-страницу, прослушивают события клавиатуры и записывают ввод.

Аппаратные кейлоггеры не зависят от какого-либо установленного программного обеспечения и существуют на аппаратном уровне компьютера.

Эти аппаратные кейлоггеры могут быть физически добавлены к клавиатуре в виде аппаратной схемы.

Они также могут быть реализованы как микропрограммы уровня BIOS (BIOS — это оборудование низкого уровня, которое инициализирует оборудование при включении компьютера).

Существуют аппаратные устройства, которые могут перехватывать пакеты, передаваемые с беспроводных клавиатур и мышей на соответствующие приемники.

Как проверить наличие клавиатурных шпионов и удалить их с компьютера?

Поскольку кейлоггеры используются как законные, так и незаконные, вам должно быть интересно, как можно проверить наличие кейлоггеров и как их удалить.

Некоторые кейлоггеры очень сложны и используют очень сложные методы, чтобы скрыть законные процессы, работающие в фоновом режиме.

Сканирование этих клавиатурных шпионов зачастую практически невозможно.

Более простые кейлоггеры могут быть обнаружены и удалены.

Вот несколько способов проверить наличие клавиатурных шпионов и удалить их.

Это процесс, который обрабатывает загрузку профиля пользователя при входе в систему.

Он также обрабатывает безопасную последовательность внимания.

Это гарантирует, что вы входите на безопасный рабочий стол, и никакая другая программа не выдает себя за диалоговое окно входа или не отслеживает вводимый вами пароль.

В Windows Vista и более новых версиях роли этого процесса существенно изменились (CTRL + SHIFT + ESC).

Этот процесс часто становится мишенью во время атак на систему безопасности, которые изменяют его функции и увеличивают использование памяти, что служит признаком того, что процесс скомпрометирован.

Кроме того, если существуют два или более повторяющихся процесса Winlogon.exe, один из процессов может быть функцией кейлоггера, а диспетчер задач может использоваться для завершения процесса.

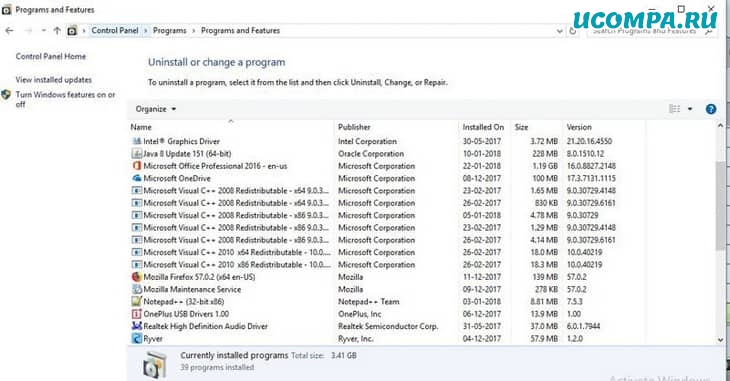

2. Установленные программы

Если злоумышленник неосторожен и не скрывает кейлоггер, его можно обнаружить в списке установленных программ.

Вам будет представлен список программ и программного обеспечения, установленных на вашем компьютере.

Проверьте список на наличие программ, которые вы не устанавливали.

3. Анти-кейлоггеры

Это программное обеспечение, предназначенное для поиска кейлоггеров в вашей системе.

Они, как правило, более эффективны, чем обычные антивирусные программы, поскольку разработаны специально для обнаружения клавиатурных шпионов.

Обычно они сравнивают все файлы на вашем компьютере с базой данных клавиатурных шпионов.

Любое подобное поведение, обнаруженное при сравнении, может указать на потенциального кейлоггера.

Если кейлоггер очень сложный, антикейлоггеры могут не обнаружить их.

Антикейлоггеры будут часто использоваться на общедоступных компьютерах в интересах безопасности пользователей.

Эти компьютеры более восприимчивы к такому программному обеспечению и, следовательно, часто должны регулярно запускать программу антикейлоггера, чтобы гарантировать, что они не заражены и безопасны для публичного использования.

Сами пользователи также должны прибегать к мерам безопасности для защиты своих данных и конфиденциальности.

4. Антишпионское ПО и антивирусные программы

Многие из этих программ начали добавлять известные кейлоггеры в свои базы данных, и вы должны следить за тем, чтобы ваши базы данных всегда обновлялись, чтобы включать последние дополнения.

Эти программы могут проверять наличие программных клавиатурных шпионов и очищать, отключать или помещать их в карантин.

Обнаружение может быть затруднено, если вредоносная программа или вирус с кейлоггером очень сложен и скрывается как законное программное обеспечение.

Кроме того, антивирусные программы с меньшими разрешениями и привилегиями не смогут обнаружить кейлоггер с более высокими привилегиями.

Например, шпионская программа с привилегиями только на уровне пользователя не может обнаружить кейлоггер на уровне ядра.

Многие антивирусные программы классифицируют кейлоггеры как потенциально вредоносные или потенциально нежелательные.

Следовательно, вы должны убедиться, что программа обнаруживает такое программное обеспечение по умолчанию.

В противном случае вам может потребоваться соответствующая настройка антивирусной программы.

Полезные советы по защите от кейлоггеров

В настоящее время вы знаете, как проверить наличие клавиатурных шпионов и удалить их со своего компьютера.

Это должно защитить вас от определенных групп клавиатурных шпионов.

Вот еще несколько мер предосторожности, которые вы можете использовать, чтобы защитить себя от клавиатурных шпионов.

Кейлоггеры сильно различаются по способам работы и пытаются перехватить данные.

Следовательно, методы, которые вы используете для защиты, должны быть нацелены на то, как работает кейлоггер.

Следовательно, некоторые методы могут очень хорошо работать с определенной группой клавиатурных шпионов, но могут быть совершенно бесполезны против других.

Кроме того, авторы кейлоггеров могут обновить свои кейлоггеры, чтобы адаптироваться к принимаемым вами мерам противодействия.

Кейлоггеры в основном пытаются собирать ваши конфиденциальные данные, поэтому наиболее распространенные способы защитить себя:

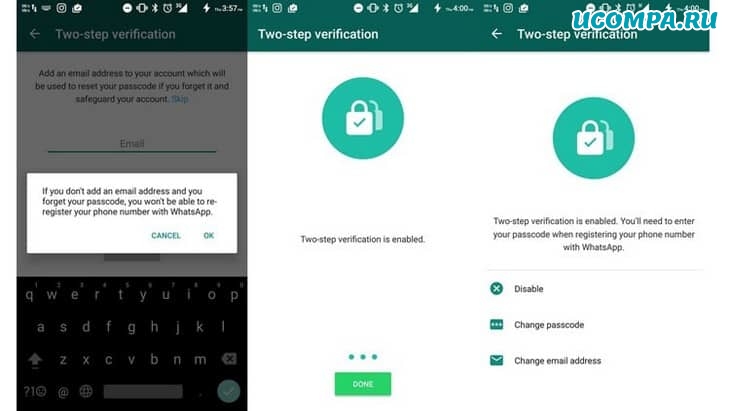

1. Используйте одноразовые пароли или двухэтапную авторизацию

Одноразовые пароли могут быть очень эффективным решением, поскольку пароль становится недействительным сразу после его использования.

Таким образом, даже если в вашей системе установлен кейлоггер, перехваченный пароль становится бесполезным после одного сеанса.

Это эффективно защищает ваши личные данные.

Двухэтапная аутентификация также является очень хорошей мерой для защиты от кейлоггеров.

Двухэтапный процесс аутентификации предполагает, что пользователь сначала вводит свои учетные данные.

Затем пользователь должен ввести этот код для проверки, тем самым добавив дополнительный уровень защиты.

Поскольку сгенерированный код или пароль становятся недействительными после одного использования, это также защищает ваши конфиденциальные данные так же, как и одноразовые пароли.

Этот метод будет неэффективен, если злоумышленник имеет удаленный контроль над вашим компьютером и совершает недействительные транзакции, как только будет установлено, что вы являетесь действующим пользователем.

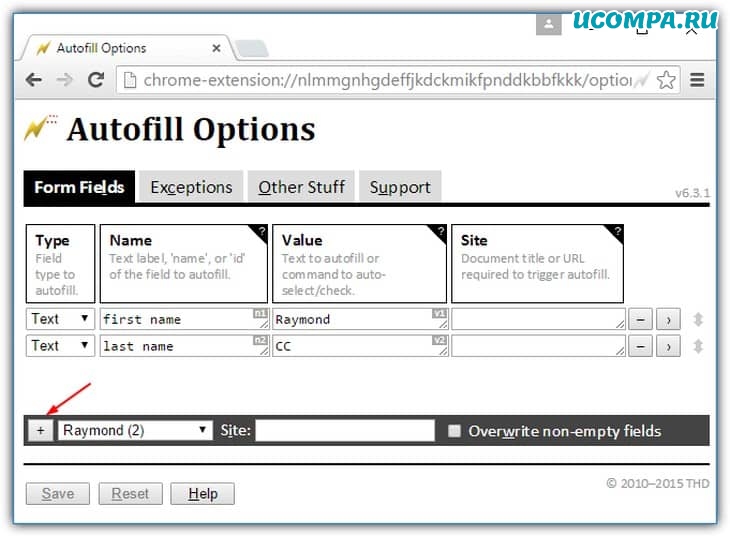

2. Программы автоматического заполнения форм

Вы можете использовать программы, которые автоматически заполняют ваши данные, не требуя их ввода.

Кейлоггер не может обнаружить какие-либо данные, так как вам не нужно вводить их вручную.

Однако любой, у кого есть физический доступ к устройству, может установить программное обеспечение для записи этих данных из любого места.

Данные могут быть записаны из операционной системы или во время передачи данных по сети.

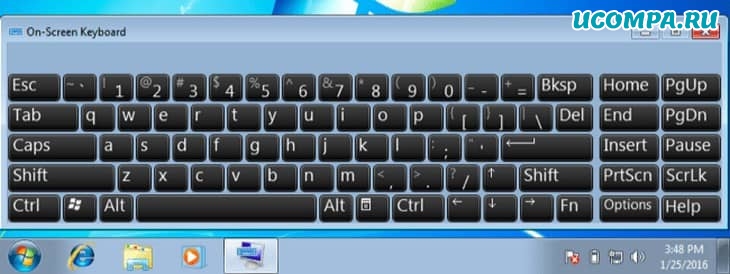

3. Экранная клавиатура

Хотя это не очень популярный метод, экранная клавиатура может помочь в защите от клавиатурных шпионов, которые регистрируют нажатия клавиш с физической клавиатуры.

Однако есть кейлоггеры, способные делать снимки экрана во время ввода ваших данных.

Это приводит к раскрытию ваших учетных данных злоумышленнику.

Кроме того, экранные клавиатуры были разработаны как утилита для обеспечения доступности, а не для защиты от киберугроз.

Экранные клавиатуры должны быть спроектированы и реализованы иначе, если они будут использоваться против клавиатурных шпионов.

4. Распознавание речи

Вместо того, чтобы вводить свои учетные данные, вы можете использовать программу преобразования речи в текст и озвучивать свои учетные данные.

Кейлоггер ничего не регистрирует, так как не происходит набора текста или щелчков мышью.

Самым слабым местом в этом методе является то, как программное обеспечение отправляет распознанный голос в систему.

Данные могут быть перехвачены, если метод небезопасен.

5. Сетевые мониторы

Сетевые мониторы (также называемые обратными межсетевыми экранами) предупреждают всякий раз, когда программа пытается установить сетевое соединение.

Это может дать вам возможность проверить законность соединения, запрошенного программой, и предотвратить отправку введенными вами учетными данными на другой компьютер с помощью кейлоггеров.

Ну а этот раздел будет полезен только пользователям Mac.

Многие люди, даже некоторые пользователи Pro, считают, что устройства Mac невосприимчивы к кейлоггерам.

Хотя это правда, что macOS намного безопаснее и удобнее с точки зрения конфиденциальности, чем другие операционные системы, Mac тоже может иметь кейлоггеры.

Как только вредоносная программа получит полный доступ к диску и специальные возможности вашего Mac, у всего могут возникнуть проблемы.

Однако, чтобы предотвратить все это, вам понадобится эффективный инструмент обнаружения вредоносных программ.

Что такое CleanMyMac X?

CleanMyMac X — это утилита для очистки Mac, которая помогает вам сэкономить место, защитить ваше устройство и удалить ненужные файлы с вашего компьютера.

Это также один из лучших инструментов для обнаружения вредоносных программ в данной области.

Эта программа не только обнаружит наличие кейлоггеров на вашем Mac, но и удалит их.

Как вы, возможно, знаете, невооруженным глазом нелегко обнаружить кейлоггеров, поскольку они принимают разные формы.

Внутри CleanMyMac X есть множество других функций, но мы сосредоточены на его модуле обнаружения вредоносных программ.

Не знаете, как использовать средство обнаружения вредоносных программ CleanMyMac X?

Это настолько просто, насколько это возможно.

Как использовать CleanMyMac X для удаления клавиатурных шпионов?

После того, как вы установили CleanMyMac X на свой компьютер, вы увидите множество опций внутри.

Не только кейлоггер, но и другие вредоносные программы, такие как черви, шпионское ПО, рекламное ПО, майнеры и т. д., будут обнаружены за несколько секунд.

И при желании вы можете удалить все в один клик.

Замечательно, если сканер вредоносных программ сообщит, что на вашем Mac нет потенциальных угроз.

Однако, знаете, лучше убедиться в этом, чем на собственном опыте.

В конце концов, вам нужно всего несколько секунд, чтобы держать кейлоггеров подальше от вашего Mac.

Кроме того, не забывайте часто сканировать свой компьютер с помощью CleanMyMac X.

По сравнению с другими методами предотвращения кейлоггеров, о которых мы говорили ранее, CleanMyMac X имеет простой процесс.

Вам не нужно беспокоиться о технической экспертизе или ошибках в этом вопросе.

Вывод

В этой статье дается обзор того, как проверять кейлоггеры, их функции и некоторые меры предосторожности, которые вы можете предпринять, чтобы не стать жертвой кейлоггеров.

Конечно, во многих случаях обнаружить некоторых из более сложных клавиатурных шпионов практически невозможно.

Но следуя советам по безопасности, упомянутым выше, вы сможете защитить себя от основных кейлоггеров или, по крайней мере, сканировать их на наличие кейлоггеров, чтобы проверка на кейлоггер не была сложной задачей.

Кроме того, наличие четкого представления и знаний об угрозе, с которой вы имеете дело, делает выполнение предлагаемых мер предосторожности более логичным.

Мануал

Как проверить свой компьютер на наличие клавиатурных шпионов.

Клавиатурные перехватчики используются для того, чтобы украсть уязвимые данные, такие как как имена пользователей, пароли, данные кредитной карты, банковские реквизиты и т.д., собирая информацию о нажатии клавиш жертв.

Есть два типа программного и аппаратного обеспечения клавиатурных перехватчиков.

Аппаратные клавиатурные перехватчики находятся, главным образом, в картах с интерфейсом USB, вы можете легко обнаружить и удалить аппаратные клавиатурные перехватчики, исследовав ваши компьютерные порты и встроенные в них аппаратные средства.

Существует также разновидность шпионов, которые осуществляют слежение за экраном

В то время как клавиатурный перехватчик программного типа – разновидность spyware, которое может быть запрограммировано как угодно, используя различные языки программирования, которые это может выполнять работу в фоновом режиме – собирать и отправлять данные удаленно хакеру, не позволяя пользователю его заметить.

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

Метод 2. Использование диспетчера задач

1. Нажмите сочетание клавишь [ SHIFT ]+[ ALT ] + [ DELETE ]

2. В предложенных опциях выберите “диспетрчер задач”

3. Ищите подозрительные процессы, например как W32. Netsky. D или имена winlogon.exe могут отличаться.

Если вы нашли идущий процесс, не связанный с системой или приложениями => щелчок правой кнопкой по нему и выберите Stop.

Метод 3. Использование средств удаления кейлоггеров

Malwarebytes Anti-Rootkit Beta

Malwarebytes Anti-Rootkit BETA удаляет даже глубоко спрятанные руткиты. Malwarebytes Anti-Rootkit BETA – ультрасовременная технология для обнаружения и удаления самых противных руткитов.

Kaspersky Security Scan

Сканеры Kaspersky разрабатываются одной из ведущей компании по обеспечению безопасности Kaspersky Lab, сканеры Kaspersky используют передовые технологии, которые могут легко обнаружить клавиатурный перехватчик, это также поможет вам почистить свой PC от вирусов и вредоносного программного обеспечения.

Norton Power Eraser

Средство Norton Power Eraser использует самую агрессивную технологию сканирования, чтобы устранить угрозы, которые традиционный поиск вирусов не всегда обнаруживает.

Anything in here will be replaced on browsers that support the canvas element

Ubuntu – это операционная система на базе Linux, принадлежащая к семейству Debian. Поскольку она основана на Linux, она свободно доступна для использования и имеет открытый исходный код. Она была разработана командой “Canonical” под руководством Марка Шаттлворта. Термин “ubuntu” происходит от африканского слова, означающего “человечность для других”. Китайская версия Ubuntu используется для работы самого быстрого в […]

Shell – это программа, которая интерпретирует наши команды и отдает их операционной системе. Она действует как интерфейс между пользователем и операционной системой. Она принимает ввод с клавиатуры и отдает его ОС, а терминал позволяет вводить команды и взаимодействовать с оболочкой. Некоторые популярные оболочки: Windows PowerShell Командная строка Windows bash sh dash Born Korn Порт Простыми […]

Получить информацию о том, сколько места на диске занимает ваша установка Linux, очень просто. Команда du может вывести данные об использовании диска. Этот пример используется на моей установке Kali Linux WSL2. sudo du -hl --exclude=/

Читайте также: