Как распространить вирус по локальной сети

Обновлено: 25.04.2024

"Черви" постоянно развиваются, оптимизируя скорости своего распространения. Сегодня существует две разновидности вирусов, потому что "черви" эффективно работающие в глобальном Интернет, обычно очень плохо распространяются в локальной сети. Поэтому, быстрее всего распространяемые Интернет "черви", например Code Red и SQL Slammer, являются гораздо менее эффективными при полной дискредитации локальной сети, чем вирусы отдающие преимущество локальной адресации, что было доказано вирусом W32.Blaster. Теперь возможно создание гибридного вируса, который случайным образом выбирал сеть, а затем последовательно её сканировал.

Введение

Предпосылки

В настоящее время, использование злонамеренного кода типа вирусов, "червей" и "троянов", является одним из наиболее распространенных видов атак в Интернет. Все современные IT организации, использующие любые виды подключений к Интернет, должны быть готовы к отражению такого вида нападений.

При общих условиях, злонамеренный код описывается как любая несанкционированная пользователем активность, а более конкретные и специфические условия можно найти в технических описаниях.

Червь или саморазмножающийся вирус это определенный вид злонамеренного кода, он отличается от остальных видов вирусов способностью самопроизвольного размножения без вмешательства пользователя. Принимая во внимание тот факт, что традиционные вирусы требуют определенного взаимодействия с пользователем, будь-то запуск программы или загрузка какого-нибудь компонента с Web сайта, в то же время "черви" способны к размножению вообще без каких-либо взаимодействий с пользователем или системой. Наиболее часто, они используются для поиска хостов, на которых запущены уязвимые службы и для эксплуатации этих уязвимостей. Черви наиболее опасны тем, что не требуют никаких действий от пользователя, поэтому в случае удачной атаки, вирус будет очень быстро распространяться по Сети, при этом ему будут безразличны время и регион распространения.

Одним из последствий действия этого вируса стало опубликование огромного количества исследований и проведение анализа различных уязвимостей, помогающих специалистам определять их защитную политику. При рассмотрении этих исследований можно выделить несколько особенностей. В большинстве проводимых исследований подразумевалось, что распространение вируса будет проходить глобально в Интернет, и практически не рассматривались варианты активности вируса в изолированных частных секторах Интернет, к примеру, в корпоративных сетях. Это упущение может быть критическим при глобальных угрозах заражения и попытках предусмотреть сценарии защиты от вирусного вторжения.

Значение того, как ведет себя вирус в изолированных, частных секторах Internet становиться важным, когда мы узнаем, что в большинстве организаций нет достаточного количества публичных IP адресов, и поэтому в них используются частные сети (к примеру: 10.Х.Х.Х, 172.16.Х.Х, 192.168.Х.Х). В таких сетях большинство подключенных к Интернет компьютеров используются в обход устройств трансляции сетевых адресов. Поскольку такие компьютеры напрямую не подключены к Интернет, то заражение "червями" происходит из дискредитированных внутренних хостов, и поэтому распространение вирусов в частных сетях может быть достаточно серьезной проблемой. Такая же проблема может возникнуть, если в организации есть публичные IP адреса, но отсутствует должная межсетевая защита. Ранее большинство людей считало, что у них была проведена межсетевая защита, а их хосты были достаточно защищены, но как показали вирусы W32.SQLExp и Blaster это было заблуждением.

Факторы, влияющие на распространение "червей"

В многочисленной документации было сфокусировано внимание на факторах распространения вирусов, в попытке выявить наиболее значимые из них и определить стратегии, которые вероятно будут использоваться авторами "червей" в будущем. Именно это и попытался описать Том Вогт в статье "Моделирование и оптимизация алгоритмов распространения червей". Вогт смоделировал сеть, чтобы проверить влияние различных стратегий на суммарную скорость распространения вируса. Исходя их этих тестов, Вогт выделил несколько факторов, имеющих наибольшее влияние на смоделированное распространение вируса.

Выборка по адресу: метод адресной выборки имеет огромное значение в скорости распространения вируса по Интернет. Различные методы могут включать полностью случайную выборку, случайную выборку с локальным предпочтением и последовательный опрос.

Метод поточной обработки: при одиночном потоке сканирования результатов, скорость размножения вируса гораздо более низкая, чем при многократном.

Метод предварительного сканирования: более эффективным способом является выполнение предварительного сканирования, перед пересылкой данных на хост, для определения "прослушивания" этим хостом требуемого порта.

Метод сканирования или инфицирования: заключается в использовании эффективных подпрограмм для уменьшения времени ожидания при инфицировании и сканировании результатов.

Вогт в своей статье описывает воздействие вышесказанных факторов при учете глобального распространения вируса, но в тоже время он отводит мало места под описание воздействия этих факторов в замкнутых, изолированных сетях, являющихся составной частью глобальных сетей.

Для чего нужен анализ старых "червей"?

Черви, начиная с самого первого Code Red, дают нам отличную возможность исследования различных стратегий и уязвимостей, необходимую для создания удачного вируса. В то время как каждый из вирусов использовал различные стратегии, с различными скоростями распространения, все они достигли реальной степени успеха, часто используя малейшие уязвимости для проникновения через существующие системы защиты. Анализ действия этих вирусов и проверка существующих защитных стратегий позволит организациям защитить себя от подобных нападений в будущем.

Какие виды "червей" мы будем анализировать.

Выбор соответствующих вирусов для проведения данного анализа был не легок, но в итоге мы выбрали "черви", которые воздействовали на системы Windows, главным образом, потому эти операционные системы очень распространены. И в тоже время очевиден факт, что Windows системы подвергались наибольшему количеству атак со стороны "червей".

Семейство вирусов Code Red I

Уязвимость, эксплуатируемая вирусами подобными Code Red, происходит при обработке *.ide файлов, используемых службами индексации (Indexing Services). Переполнение происходит при обработке запроса, обычно в форме URL закодированного GET запросом.

Сам "червь" начал свое распространение 12 июля 2001 года, но даже сейчас, спустя два с половиной года, он и его варианты остаются в Интернет достаточно сильной проблемой, т.к зараженные системы до сих пор пытаются размножать этот вирус. В отличие от плохо администрируемых систем, другой проблемой являются хосты установленные с оригинальных носителей и инфицированные прежде, чем к ним могут быть загружены и применены "заплаты". Это достаточно серьезная проблема для домашних пользователей, но она не должна игнорироваться администраторами, которые могут быстро переустановить систему, предоставляющую IIS службы.

Есть один интересный факт относительно действия семейства вирусов Code Red I - они существуют исключительно в памяти компьютера и на диск не записывается никакой информации, поэтому при перезагрузке, инфекция пропадала с системы до следующей эксплуатации. Обнаружение вируса в памяти компьютера, давало возможность администратору применить "заплату", перезагрузить компьютер и больше ничего не напоминало бы о дискредитации системы.

W32.SQLExp (также известный как SQL Slammer или SQL Sapphire)

Этот "червь", известный также под названиями W32. SQLExp, SQL Slammer, и SQL Sapphire, использовал для своего распространения одиночные UDP датаграммы. Использование протокола UDP гарантировало, что "червь" мог распространяться по сети с огромной скоростью, превосходящей все известные до этого вирусы.

Вирус распространялся на системах использующих Microsoft SQL Server. Он выполнял переполнение буфера в службе SQL Server Resolution Service, работающей на 1434 порте UDP протокола. Переполнение могло запуститься с помощью одной UDP датаграммы, означая при этом, что единственным способом предохраниться от вируса, является удаление "преступного" пакета, до того как он достигнет атакуемой службы.

Посылая одиночную UDP датаграмму, на случайным образом выбранный хост, W32.SQLExp не был ограничен в необходимости ждать ответ на запрос сокета, для продолжения своего распространения, вместо этого функция sendto() возвращала результат, сразу после помещения данных в исходящую очередь. Как показали исследования Вогта, существенную часть времени вирус тратил на ожидание ответа от уязвимых или несуществующих хостов, а при использовании протокола UDP этот недостаток исчезал.

Различные исследования глобальной скорости распространения вируса (как теоретической, так и реальной), показали, что наибольшая часть уязвимых систем была заражена в течение первых 15 минут размножения вируса.

В августе 2003, была найдена уязвимость в DCOM, позволяющая перезаписывать стек деформированным пакетом. Ошибка происходит при обработке пути в network/file-системе для DCOM запроса. Разработка эксплойта, устойчиво работающего на различных пакетах программ и версиях языков, занял некоторое время, но как только был готов универсальный эксплойт, появилась возможность для устойчивой работы вируса.

Сам "червь" включал в себя этот эксплойт, а для передачи вирусного кода на инфицированные системы, использовал другие средства, включая TFTP. По сравнению с вирусами Code Red и W32.SQLExp, W32.Blaster был очень простым, что было удивительно, но очень эффективно.

Конфигурация сети

Чтобы иметь возможность для сравнения и сопоставления результатов действия вирусов и путей доступа этих вирусов к сетям, необходимо установить "типичную" сетевую конфигурацию, состоящую из различных систем наиболее часто используемых для получения доступа "червями". В нашей статье мы будем рассматривать сеть, логически сегментируемую в DMZ, защищенную списками доступа (ACL) маршрутизатора, а во внутренней сети установлена межсетевая защита и используется сетевая и портовая трансляция адресов (NAT/PAT) в дополнение к использованию прокси большого количества протоколов изнутри сети в Интернет. Ниже представлен вид базовой топологии сети.

Анализ Code Red v1 и v2

Вирусы Code Red первой и второй версий использовали подпрограмму случайной выборки адресов, хотя в первой версии был недостаток, заключающийся в том, что при каждой активизации вируса он пытался атаковать один и тот же список IP адресов. Во второй версии "червя" этот недостаток был устранен и, следовательно, он мог поражать большее количество компьютеров, заражая хосты, пропущенные ранее первой версией.

Наблюдение за распространением пробных SYN пакетов, посылаемых вирусом Code Red 2, показало нам скорость инфицирования сервера до 11 пакетов в секунду. Для нашего исследования мы предпримем случайную выборку адресов со скоростью 11 пакетов в секунду для каждого уникального адреса.

В нашем примере, Интернет доступ к 80 порту был заблокирован всем системам в корпоративной сети, кроме Web служб, расположенных в DMZ. Из всех серверов поддерживающих Web службы (мы предполагаем, что на них были установлены все патчи), уязвим только хост и, выполняя прослушивание данного порта, мы можем минимизировать риск заражения вирусом. Также в DMZ имеется ряд других серверов (такие как SQL сервера, контроллеры доменов, мониторинговые системы), на которых был запущен уязвимый IIS, но благодаря граничной маршрутизации, они не были доступны из Интернет. Но даже при том, что эти сервера не доступны из Интернет, они все же уязвимы в случае проникновения "червя" через граничный маршрутизатор.

Сразу после атаки на уязвимый сервер и его дискредитации, запускается процедура сканирования. Зараженная машина случайный образом выбирает список IP адресов и пытается соединиться с ними со средней скоростью 11 пакетов в секунду. Интервалом адресов для этого отбора является весь Интернет, и шанс, что этот хост заразит другие хосты в той же сети примерно 1 к 4.2 миллиардам. Для покрытия всего адресного интервала одним хостом, потребовалось как минимум 12 лет. Если подразумевать, что больше не существует уязвимых хостов, то скорость распространения вируса в локальной сети будет очень мала.

Для вычисления распространения вируса при случайной выборке адресов можно использовать следующую формулу:

AdressRange/(2 * VulnAddress * PropagationRate) , где:

В случае с вирусом Code Red v.2:

255*255*255*255/(2*100*11)

Использование данного типа случайной выборки адресов, хотя и очень эффективно при глобальном распространении в Интернет, но абсолютно не действительно в локальной сети при проникновении вируса через межсетевую защиту. Очевидно, что вероятность заражения любого четырехбайтового IP адреса одинакова для всего адресного пространства, но очень мала при заражении конкретного IP адреса или интервала адресов. "Червь" Code Red - это типичный пример вируса созданного для угрозы глобального заражения, и он не способен вызвать проблемы в локальной сети, при проникновении вируса через граничный хост.

Для организаций, которые установили все возможные патчи на свои системы, и правильно сконфигурировали фильтрацию в системах межсетевой защиты и граничных маршрутизаторах, Code Red и "черви", в которых отсутствует оптимизируемый алгоритм распространения, не будут представлять серьезной угрозы, т.к исходящие соединения с Интернет из инфицированной системы распознавались бы системой прежде, чем вирус смог бы заразить внутренние хосты.

Червь W32.SQLExp является следующим поколением вирусов после Code Red, главное его преимущество заключается в скорости распространения. Как было сказано ранее многие показатели указывают на то, что этот вирус может заразить все уязвимые компьютеры в Интернет менее, чем за 20 минут. Это гораздо быстрее, чем скорость распространения вируса Code Red.

W32.SQLExp использует случайную адресную выборку, такую же, как и вирусы Code Red v.1 и v.2. Как было сказано в статье Тома Вогта "Моделирование и оптимизация алгоритмов распространения червей", это не самый лучший метод, но он был эффективен.

W32.SQLExp был хорошо оптимизирован, но содержал недостаток при выборе адреса, означавший, что любой зараженный хост не мог распространять угрозу на весь Интернет.

Размер вируса = 404 байтов UDP + 30 Ethernet кадра = 434 байта.

В 100 мегабитной коммутируемой дуплексной сети при 80% использовании (скромный подсчет) W32.SQLExp может посылать 23,041 пакета в секунду. В случае 1 гигабитной сети покрытие вирусом 4,2 миллиардов адресов заняло бы около 5 часов.

Используя ту же формулу, как и для вируса Code Red и принимая, что в сети 150 уязвимых хостов, получаем:

255*255*255*255/2*150*23,041

Т.е. в среднем проходит 612 секунд между получением доступа вирусом W32.SQLExp к защищенной сети через 100 мегабитную сеть и вторичным заражением. Очевидно, что как только будет заражен другой хост, данный интервал уменьшается вдвое.

Вирус W32.Blaster имеет очень низкую скорость распространения и из-за этого многие подвергали сомнению мнение о глобальной опасности этого вируса. Низкая скорость вируса Blaster особенно очевидна при сравнении со скоростью распространения W32.SQLExp.

Blaster использует способ размножения, заключающийся в выборе адреса близкого к адресу инфицированного хоста. Вирус генерирует случайное число по модулю 20 и если результат больше или равен 12, то происходит сканирование локальных адресов, если меньше 12, то выбирается случайная сеть для начала сканирования. После выбора исходной точки, вирус начинает последовательное сканирование, увеличивая каждый раз IP адрес на единицу. Эта схема работает до перезапуска, после чего снова происходит генерация случайного числа по модулю 20.

В статье Тома Вогта отмечено, что последовательное сканирование чрезвычайно не эффективно при глобальном размножении "червя". Из-за этого вирус Blaster гораздо более эффективен при дискредитации уязвимых хостов в локальной сети.

Как и с вирусом W32.SQLExp, лучшим подходом будет сегментация сети с мобильными хостами, сегментированными в другой внутренней сети. Но в таком случае существует один недостаток - если на одном из серверов, выполняющих Exchange найдется неизвестная уязвимость, то 135 порт будет незащищен и "червь" сможет проникнуть через систему межсетевой защиты.

"Черви" постоянно развиваются, оптимизируя скорости своего распространения. Сегодня существует две разновидности вирусов, потому что "черви" эффективно работающие в глобальном Интернет, обычно очень плохо распространяются в локальной сети. Поэтому, быстрее всего распространяемые Интернет "черви", например Code Red и SQL Slammer, являются гораздо менее эффективными при полной дискредитации локальной сети, чем вирусы отдающие преимущество локальной адресации, что было доказано вирусом W32.Blaster. Теперь возможно создание гибридного вируса, который случайным образом выбирал сеть, а затем последовательно её сканировал.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Также как и в случае последней атаки WannaCry рекомендуется как можно быстрее поставить обновление от Microsoft MS17-010. Если по каким то причинам поставить патч невозможно рекомендуется выключить протокол SMBv1.

Petya & Mischa, в отличие от WannaCry, распространяются внутри локальной сети (по умолчанию, безопасной среды). В изученных нами экземплярах не были встроены механизмы распространения через Интернет.

После запуска ransomware, инфецированный компьютер сканирует локальную подсеть (/24) в поиске общих сетевых ресурсов ADMIN$, чтобы скопировать payloadu на другой компьютер и запустить с помощью PsExec.

Следующим шагом было выполнение команды WMIC (process call create \”C:\Windows\System32\rundll32.exe \\”C:\Windows\perfc.dat\) на найденных компьютерах. Данный для подключения получались с помощью Mimikatz.

Последним способом распространения было использование уязвимости EternalBlue.

Ransomware сканировал только локальные диски. Сетевые и внешние диски не были целью атаки.

Шифровались файлы со следующими расширениями:

.3ds .7z .accdb .ai .asp .aspx .avhd .back .bak .c .cfg .conf .cpp .cs .ctl .dbf .disk .djvu .doc .docx .dwg .eml .fdb .gz .h .hdd .kdbx .mail .mdb .msg .nrg .ora .ost .ova .ovf .pdf .php .pmf .ppt .pptx .pst .pvi .py .pyc .rar .rtf .sln .sql .tar .vbox .vbs .vcb .vdi .vfd .vmc .vmdk .vmsd .vmx .vsdx .vsv .work .xls .xlsx .xvd .zip

В механизме перезаписи загрузочного сектора MBR не найдено существенных изменений по сравнению с прошлогодней кампанией. После заражения очищаются системные логи (Setup, System, Security, Application).

В расписание задач добавляется также команда на перезапуск компьютера через час после заражения. Petya использует также недокумендированную возможность функции WinAPI NtRaiseHardError чтобы перезагрузить машину.

Пока что не все системные администраторы насладились в полной мере знакомством с криптолокерами, хотя стараются многие. В этой статье я расскажу, что нужно сделать, чтобы облегчить попадание шифровальщика в инфраструктуру и обеспечить максимально разрушительные последствия.

В зависимости от мировоззрения и настроения написанное можно воспринимать как буквально, так и творчески.

Для начала нужно открыть RDP наружу – так будет проще работать сотрудникам, без всяких там неудобных VPN. Если шеф требует усилить информационную безопасность, просто повесьте внешний порт RDP на другой. Сканерам это не помешает, а начальник может и успокоится.

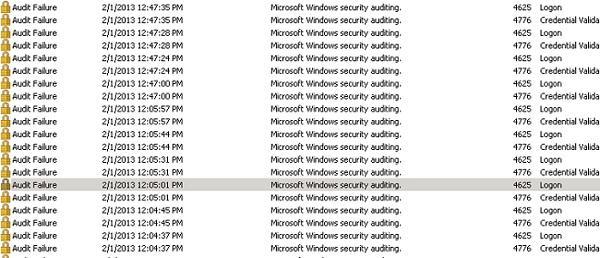

Брутфорс при включенном аудите неудачных попыток входа

На терминальном сервере отключите блокировку учетных записей, которая срабатывает после нескольких неудачных попыток входа;

Если на сервере терминала работает аналог fail2ban, например, Ts_block, EvlWatcher или RdpGuard, то удалите его немедленно. Такой сервис обеспечит вам блокировку на фаерволе IP–адреса после неудачных попыток подключения. Вы же не хотите мешать взлому, верно?

Когда RDP открыт наружу, у всех пользователей заданы простые пароли, а письма со ссылками на архивы регулярно приходят на почту, то вирус себя ждать не заставит. Следующая задача администратора – облегчить вновь прибывшему достойное кормление в инфраструктуре.

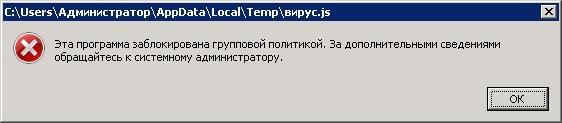

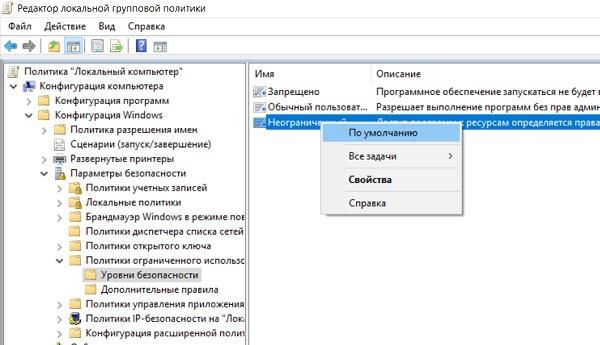

Это означает, что в системе включена политика ограниченного использования программ (SRP – Software Restriction Policies). Эта технология появилась во времена Windows XP и ее принцип работы очень прост: при настроенной политике ни один из исполняемых файлов, кроме разрешенных, не будет запущен. И действительно опасными для системы останутся только эксплойты.

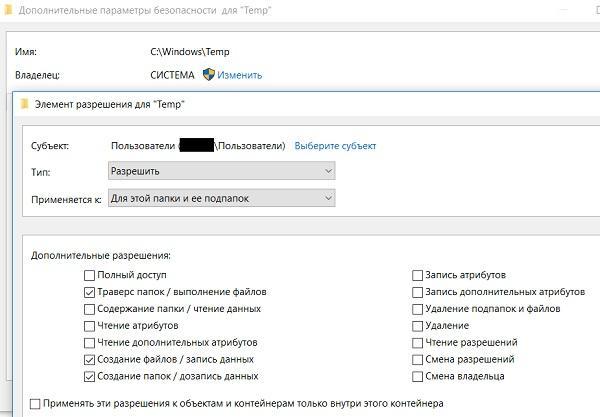

Но руководство может обратить внимание на отключение политики. В таком случае для вируса можно открыть другую лазейку. Обычно при настройке SRP разрешается запуск исполняемых файлов из системных папок, но остается без внимания один нюанс: в системных папках есть подпапки, в которых у пользователя есть права на создание файлов. Например, путь C:\Windows\Temp:

В параметрах безопасности разрешите создание файлов и их выполнение

Полный список занятных подпапок в системных каталогах можно получить с помощью Powershell или через утилиты вроде DumpSec.

Права администратора на компьютерах тоже помогают в получении хэшей. Поэтому если пользователю понадобится доступ к специфическим приложениям, то не стоит выделять его компьютер в отдельный VLAN. Оптимально вместе с правами локального администратора сразу выдать и доменного.

Если политика ограниченного использования программ отключена, то антивирус можно оставить: все равно шифровальщика, который использует установленный архиватор, антивирус сможет поймать только по сигнатурам. При этом UAC нужно отключить.

Теперь вирус гарантированно сможет проникнуть в инфраструктуру и зашифровать полезные данные. Однако для окончательного триумфа этого недостаточно: ведь у вас останутся резервные копии, которые быстро восстановят работоспособность. Поэтому что? Правильно, корректируем настройки резервного копирования – чтобы не мешали.

Не стоит отключать резервное копирование целиком – это вызовет массу вопросов даже у не очень подкованных сотрудников, когда вы вдруг не сможете восстановить по их просьбе удаленный файл.

Есть более изящные способы сделать так, чтобы восстановление системы после атаки шифровальщика стало невозможным:

Бэкапы должны быть на одном сервере: шифровальщик их зашифрует, а имеющиеся теневые копии – удалит;

Не следует хранить бэкапы за определенный период: лучше ежедневно создавать резервные копии, затирая предыдущие. И не нужно включать для бэкапа настройки копирования по собственному протоколу в свой репозиторий;

Теперь после атаки шифровальщика можно грустно, но уверенно говорить, что резервных копий нет. Это победа!

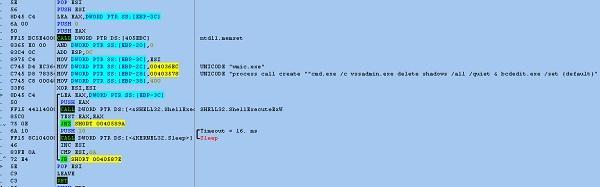

Spora ransomware удаляет теневые копии с помощью команды vssadmin.exe и отключает восстановление в загрузчике. UAC мог бы остановить это действие.

Хотя нет – вы можете сделать завершающий аккорд и стать посредником между организацией и авторами шифровальщиков. Для этого скажите начальнику, что вымогателям платить не надо, но есть компании, занимающиеся расшифровкой. После этого возьмите у него сумму, равную той, которую просят вымогатели плюс накиньте свой процент – и вуаля, к моральному удовольствию прибавилась еще и тихая денежная радость. Можно смело считать себя богом системных интриг и… лучше уволиться.

Обидно, что простейшая настройка SRP и закрытый чуть более серьезно периметр позволили бы избежать грустных последствий. Надеюсь, материал поможет кому-то организовать защиту предприятия более разумно или хотя бы задуматься об этом.

Имеется ОЧЕНЬ большая LAN-сеть очень крупного медицинского центра в Азии (Китай). Сеть обладает распределенной оптической сетью, сеть доменная, одноранговая, без разделения на VLAN-ы.

Сеть спроектирована очень давно, когда не было нормальных коммутаторов, после модернизации количество работ было таким большим, что одноранговую сеть так и оставили.

Компьютеров ~6000, присоединено 4 здания.

Ситуация такая:

1. Все компьютеры выходят в Интернет через очень строгий прокси-сервер, со строгой фильтрацией, с авторизацией по plain логину-паролю, большинство компьютеров не работают в интернете никогда.

2. На большинстве компьютеров стоит ОС Windows XP, также имется очень много рабочих станций с ОС Windows 98

3. Операционную систему менять нельзя ни в коем случае, так как большинство лабораторных/диагностических программ очень старые, драйвера старые, под новыми системами не хотят дружить.

4. В сети не только компьютеры, присоединены как участники одноранговой сети разные медицинские приспособления, отправляющие диагностическую информацию по простейшему SMB-протоколу. Приспособлений около 500, начиная с рентген установок, заканчивая ДНК-анализаторами.

5. Некоторые рабочие станции не являются участниками домена.

6. IT отдел медцентра – это 40 человек, из них 15 админов.

7. В медицинском центре круглосуточно выполняется более 600 разных операций на людях, работу сети прерывать нельзя ни в коем случае, так как вся диагностическая информация (МРТ, рентген, результаты анализов, бухгалтерия) передаются непрерывно.

8. Простой сети на день грозит потерями в миллионы долларов

Проблема:

Какой то мудак (его уже выгнали) поднял игровой сервер в сети, расшарил инет через мобильный LTE интернет и запустил вирус криптолокер в сеть.

Сеть оказалась завирусована, и вирус шифратор гуляет по сети, шифруя данные на локальных компах, и на расшаренных SMB ресурсах.

Каждый день заражается около 20-40 компьютеров.

Медцентр и рад заплатить хакерам выкуп, но путем переговоров с ними пришли к выводу что невозможно каждый день расшифровывать файловые системы по отдельности, хакеры честно сказали что помочь в этом не смогут.

На большинстве компьютеров антивирусная защита отсутствует как таковая, так как на большинстве рабочих станций стоит Windows 98 & XP

В настоящее время известно более 50000 видов компьютерных вирусов. Понятно, что время не стоит на месте, однако способы заражения остаются практически неизменными. С ними-то мы и хотим вас познакомить.

Каналы распространения компьютерных вирусов

Внешние носители информации

30 Лет назад, к этой категории относились компьютерные дискеты. Впоследствии их сменило поколение дисков, а теперь – это, в основном, карты памяти или флеш-накопители. Более того, к этой категории можно отнести всю технику, подключаемую к компьютеру. Дело в том, что вы можете с легкостью подхватить вирус на телефон, а впоследствии передать его на компьютер.

Дело в том, что любой источник цифровой информации – это потенциальная угроза вашему компьютеру. Такой источник обладает сектором загрузки, и если вы подключаете этот источник к ПК, то в первую очередь он загружает данные именно с этого сектора и вы ничего с этим не поделаете, т.к. подобные вирусы активируются автоматически. Некоторые виды – даже не требуют перемещения файлов, т.к. из загрузочного сектора они проникают на ПК самостоятельно.

Электронная почта

Дело в том, что в буквах электронного письма вирусного кода может и не содержаться, но вот замаскировать вирус под ссылку – задача для первокурсника-программиста. Замаскировать его под картинку или видео тоже можно, поэтому будьте с этим крайне внимательны.

Серфинг сайтов

Во избежание подобных проблем рекомендуется пользоваться только проверенными сайтами, либо ограничить свой круг посещения ненадежных ресурсов. Также рекомендуется правильно настроить антивирус и брандмауэр, чтобы ни одно из внешних соединений не могло установиться на вашем ПК без вашего ведома.

Локальная сеть

Зараженное ПО

К этой категории мы хотим отнести огромное количество бесплатных программ и игр. Очень часто в их программный код вписаны вирусы. Многие из наш грешат тем, что любят скачивать игры бесплатно (что уж говорить, не будет русский человек платить за то, что он может получить бесплатно), но с этим стоит быть внимательным, ибо не редко вместе с игрой вы устанавливаете и компьютерный вирус.

Хакеры

В последнее время участились прямые нападки хакеров на компьютеры пользователей. Опять-таки, методы остаются теми же – вас заставляют перейти по определенной ссылке, после чего злоумышленник получает полный доступ к вашему ПК. Кроме того, атаке могут подвергнуться и ваши девайты, например, колонки, наушники или же веб-камера.

Как правило, хакеры атакуют богатых и знаменитых людей, но нередко их жертвами становятся и обычные пользователи.

Подделки антивирусов

В наших статьях мы постоянно говорим нашим читателям, что антивирусы нужно устанавливать только с официальных сайтов, а также мы приводим для вас ссылки на них. Дело в том, что скачивая антивирус с неофициального источника, вы рискуете подвергнуть ваш компьютер заражению вирусом, ибо вместе с антивирусным кодом вы установите и код вирусный.

Черви

Как избежать вирусов

В наших статьях мы подробно рассказываем, как правильно и на полную мощность настроить тот или иной антивирус, а в общем – это единственный пункт, который может вызвать у вас сложности.

На этом мы заканчиваем нашу статью и прощаемся с вами, всем удачи и до новых встреч.

Читайте также: