Как сделать своими руками вирус

Обновлено: 19.04.2024

wikiHow работает по принципу вики, а это значит, что многие наши статьи написаны несколькими авторами. При создании этой статьи над ее редактированием и улучшением работали, в том числе анонимно, 12 человек(а).

Вам когда-нибудь хотелось создать собственный вирус, возможно для обучения или для забавы? На создание вируса уйдет время и потребуются знания, но на это способен каждый человек, если захочет. Создание вируса может научить вас основам программирования на определенном языке, а также знаниям операционных систем и сетевой безопасности. Посмотрите Шаг 1, чтобы начать.

- Mac OS X и Linux считаются более защищенными от вирусных атак (связано с работой прав доступа и архитектурой операционной системы). 95% всех вирусов нацелены на пользователей Windows.

Найдите слабое место для атаки. Успешные вирусы используют слабые места в программах и системной безопасности, чтобы работать и распространяться. На это уходит много исследований и знаний, но существуют специализированные сообщества, которые могут с этим помочь.

- Если вы хотите создать исполняющие вирусы, то поищите курсы C и C++ в интернете.

- Если вы хотите создать макро вирусы, то выучите язык макросов для нужной программы, например, Microsoft Office.

- Visual Basic может быть использован для создания вредоносных программ для пользователей Windows.

- Узнайте о полиморфном коде. Это изменит код вашей программы после каждой реплики, скрывая вирус от антивирусных программ. Полиморфный код будет довольно продвинутым шагом, который создается различными способами в разных языках программирования.

Узнайте о способах спрятать ваш код. Кроме полиморфного кода, существуют способы спрятать ваш вирус. Шифрование является очень популярным инструментом среди разработчиков вирусов. На это уходит много времени и чтения, но в результате вы сможете защитить и продлить жизнь вашему вирусу.

- Постарайтесь проводить тесты в закрытой сборке так, чтобы избежать случайного попадания вашего вируса в сеть. Поставьте тестовые машины в отдельную сеть и протестируйте распространение вируса.

- Улучшайте код вашего вируса по ходу тестирования. Работайте над ошибками вашего кода.

Выпустите ваш вирус. Если вы удовлетворены работой вашего вируса, то настало время его выпустить. Но до того, подумайте, готовы ли к последствиям, которые возможны из-за вашего вируса. Возможно вам стоит использовать ваши знания и работать над другими проектами. [2] X Источник информации

Хакерский мир можно условно разделить на три группы атакующих:

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

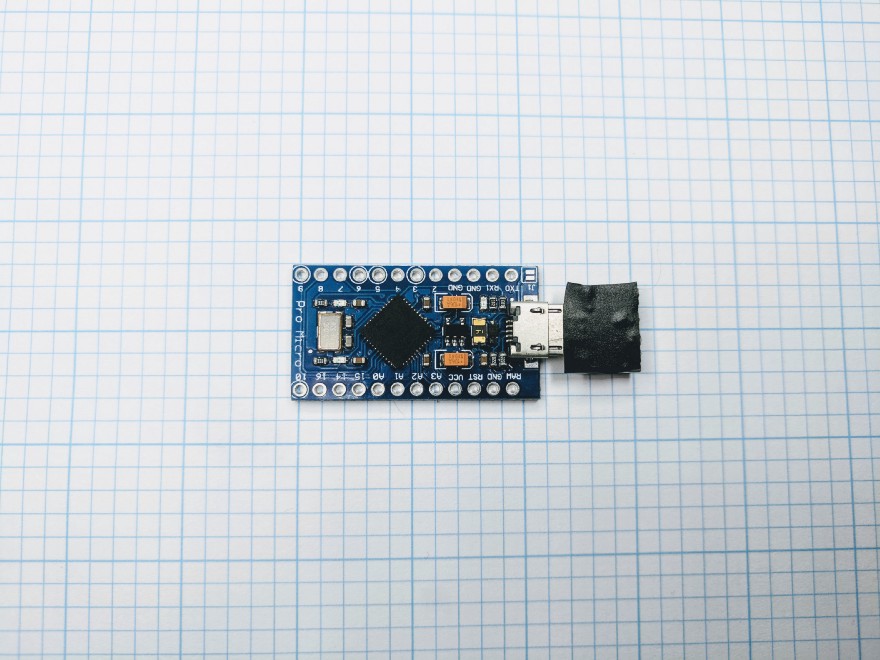

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Давайте предположим, что я хочу заполучить учетные данные Facebook или Gmail для последующей продажи лайков. Тогда новая идея – активировать кейлоггинг только тогда, когда активно окно браузера и в заголовке страницы есть слово Gmail или facebook. Используя такой метод я увеличиваю шансы получения учетных данных.

Вторая версия кода:

Этот фрагмент будет выявлять активное окно каждые 100мс. Делается это с помощью функции GetForegroundWindow (больше информации на MSDN). Заголовок страницы хранится в переменной buff, если в ней содержится gmail или facebook, то вызывается фрагмент сканирования клавиатуры.

Этим мы обеспечили сканирование клавиатуры только когда открыто окно браузера на сайтах facebook и gmail.

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

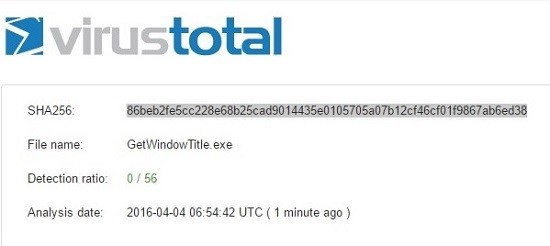

Я скомпилировал мой код и проверил exe файл на сайте Virustotal. Это веб-инструмент, который вычисляет хеш файла, который вы загрузили и ищет его в базе данных известных вирусов. Сюрприз! Естественно ничего не нашлось.

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

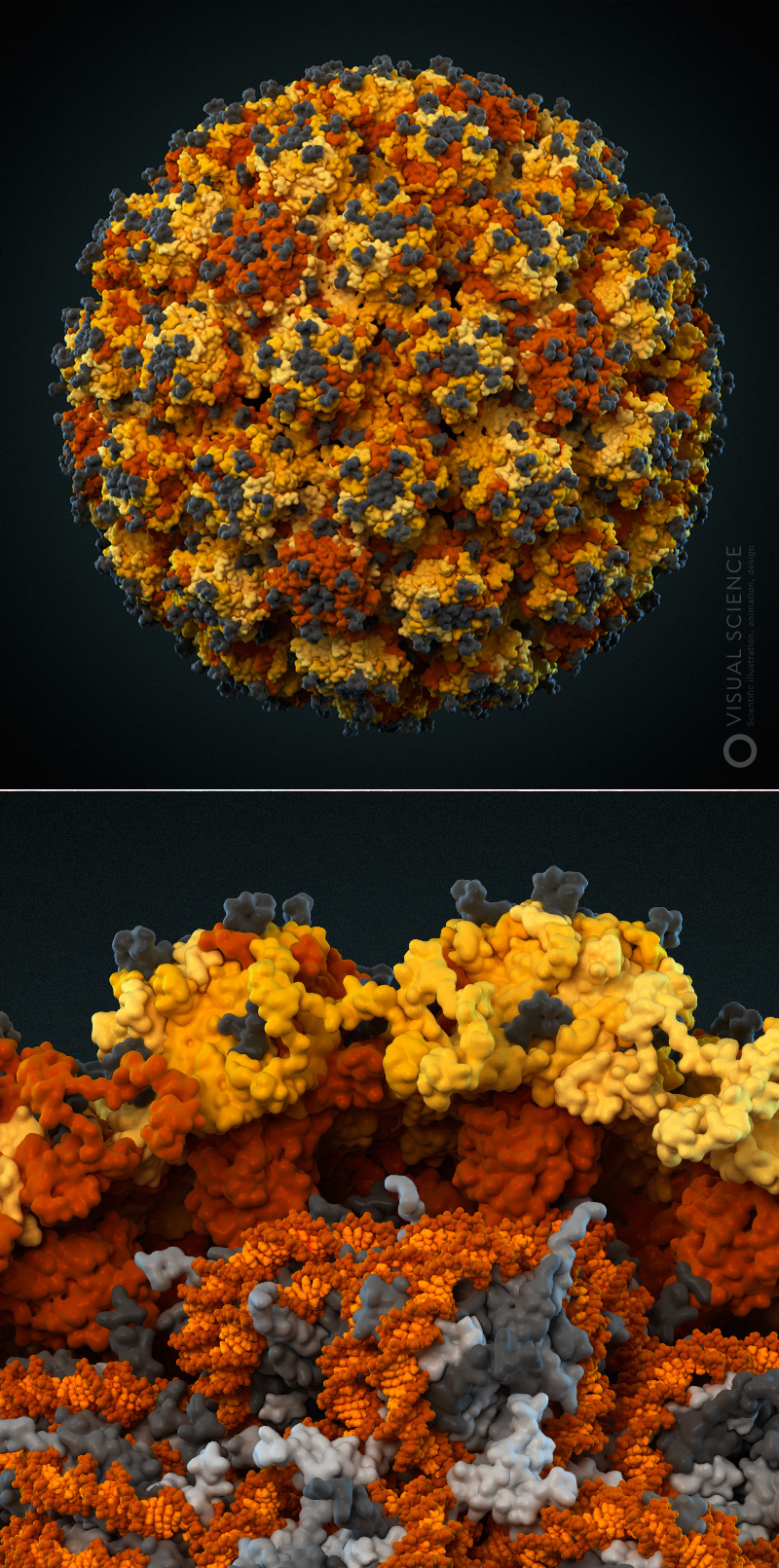

Под катом первая часть рассказа о нашем опыте создания научно достверных моделей вирусов.

Мир молекулярных машин и вирусов предлагает массу интересных вызовов CG командам. Проблема в том, что пока не существует универсальной научной методики, которая позволила бы полностью описать строение вирусной частицы. Для того, чтобы описать устройство вируса нужно пользоваться множеством методов, которые дают представление об отдельных кусках финального паззла. Электронная микроскопия позволяет оценить размеры и очертания вирионов, рентгеноструктурный анализ способен описать отдельные белки или их фрагменты, а молекулярно-биологические и биохимические методы дают сведения о том, сколько каких молекул входит в состав вируса и как они между собой взаимодействуют. При этом создается несколько парадоксальная ситуация: многие вирусы изучены очень подробно и в деталях, но не существует изображений, которые давали бы научно достоверное и полное представление о том, как они устроены.

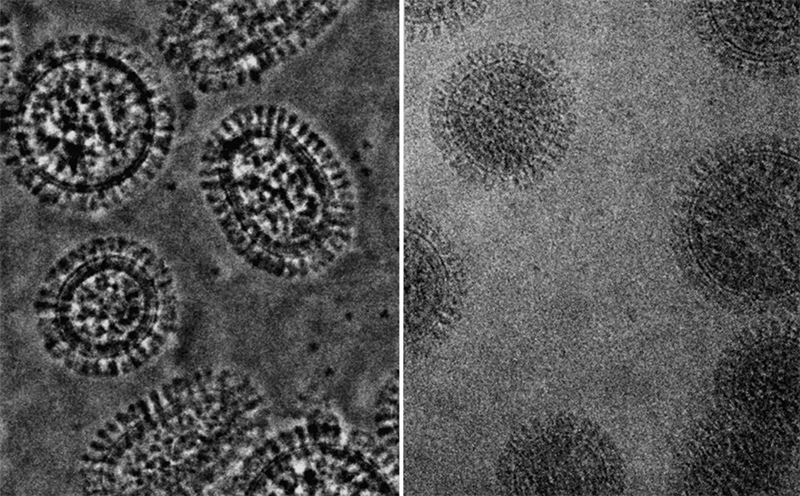

Например, современные электронные микрофотографии вирусных частиц гриппа выглядят так (источник).

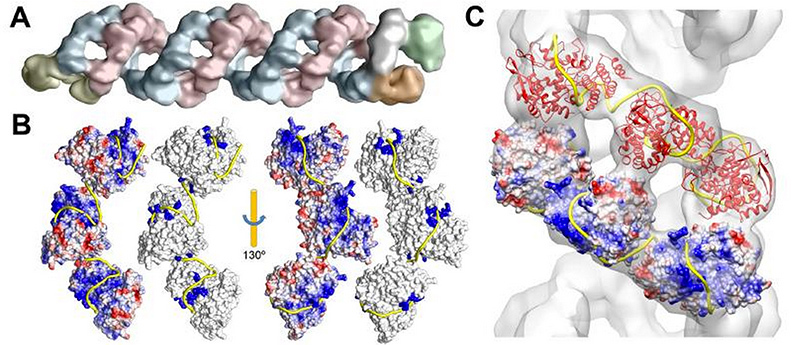

Визуализация данных криоэлектронной микроскопии геномного комплекса вируса гриппа А и реконструкция упаковки РНК (желтая лента) белками В и С. Работу с этими данными опубликовала в конце 2012 года в журнале Science группа вирусологов из Мадрида, которые помогли нам в создании модели вируса гриппа A/H1N1.

Собрать всю доступную информацию технически возможно. Но ее систематизация, обработка и перевод в 3Д модель требует командного подхода. При этом даже компетентный научный консультант не может обладать полным багажом узкоспециальных знаний по теме, поэтому к проекту важно подключить ученых, посвятивших работе с тем или иным вирусом всю свою карьеру. Моделлер без биологического образования не разберется в опубликованных научных данных и структурах белков из Protein Data Bank, а также не сможет корректно достроить модели молекул при помощи молекулярной динамики, где это необходимо (приблизительно 80-90% белков, с которыми мы сталкиваемся, имеют неполное описание пространственной струкутры на 10-90%). Ученый же, даже обладая всеми сведениями в отдельности, не может собрать и визуализировать полную модель в профессиональных пограммах для трехмерного моделирования. По нашему опыту, только тесное взаимодействие этих специалистов может дать аккуратный и информативный результат.

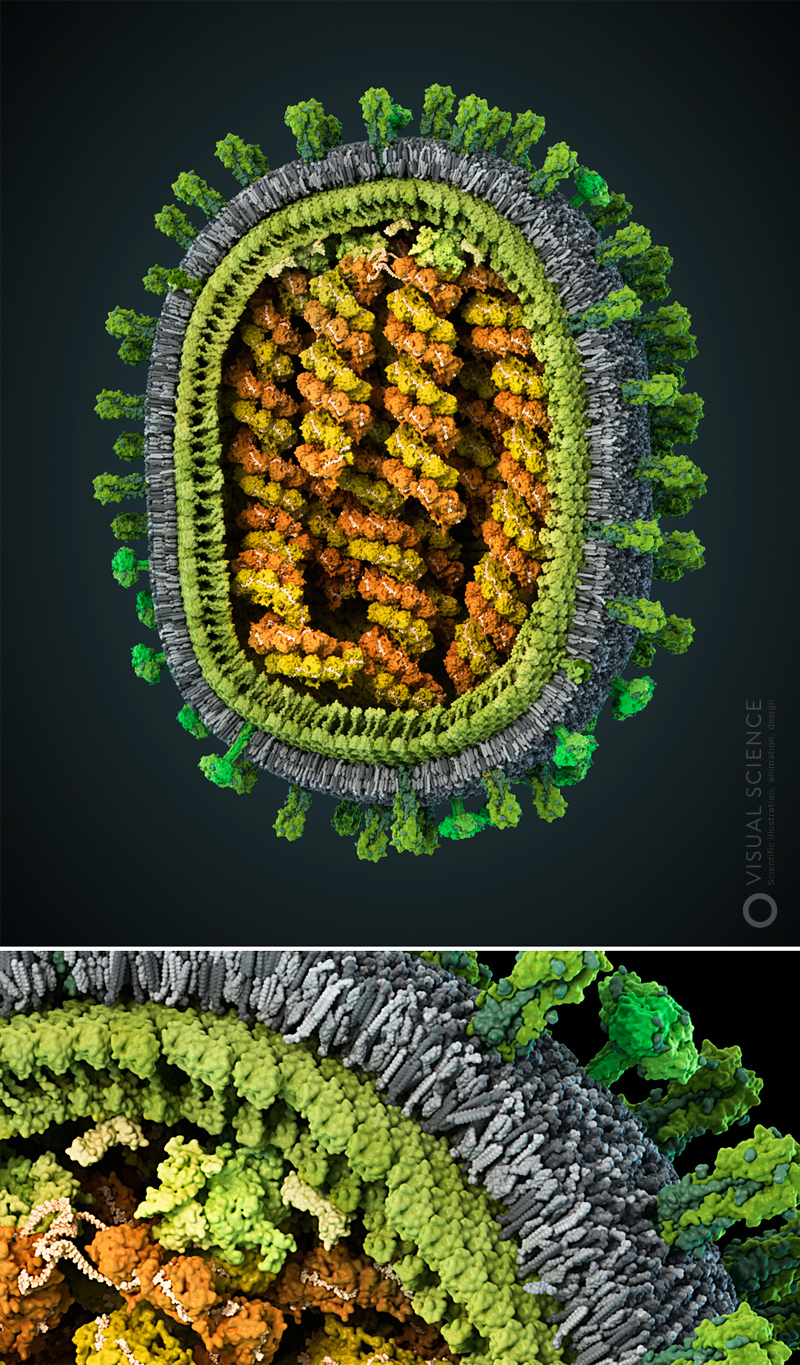

Изображение вируса гриппа с детализацией до атомов. Все белки и белковые комплексы в составе частицы, а также их количественные соотношения и положение соответствуют опубликованным в научной литературе данным (подписи всех компонентов). Модель создана при участии Хайме Мартин-Бенито и коллег (Испанский национальный центр биотехнологий, Мадрид, Испания). 2013 год.

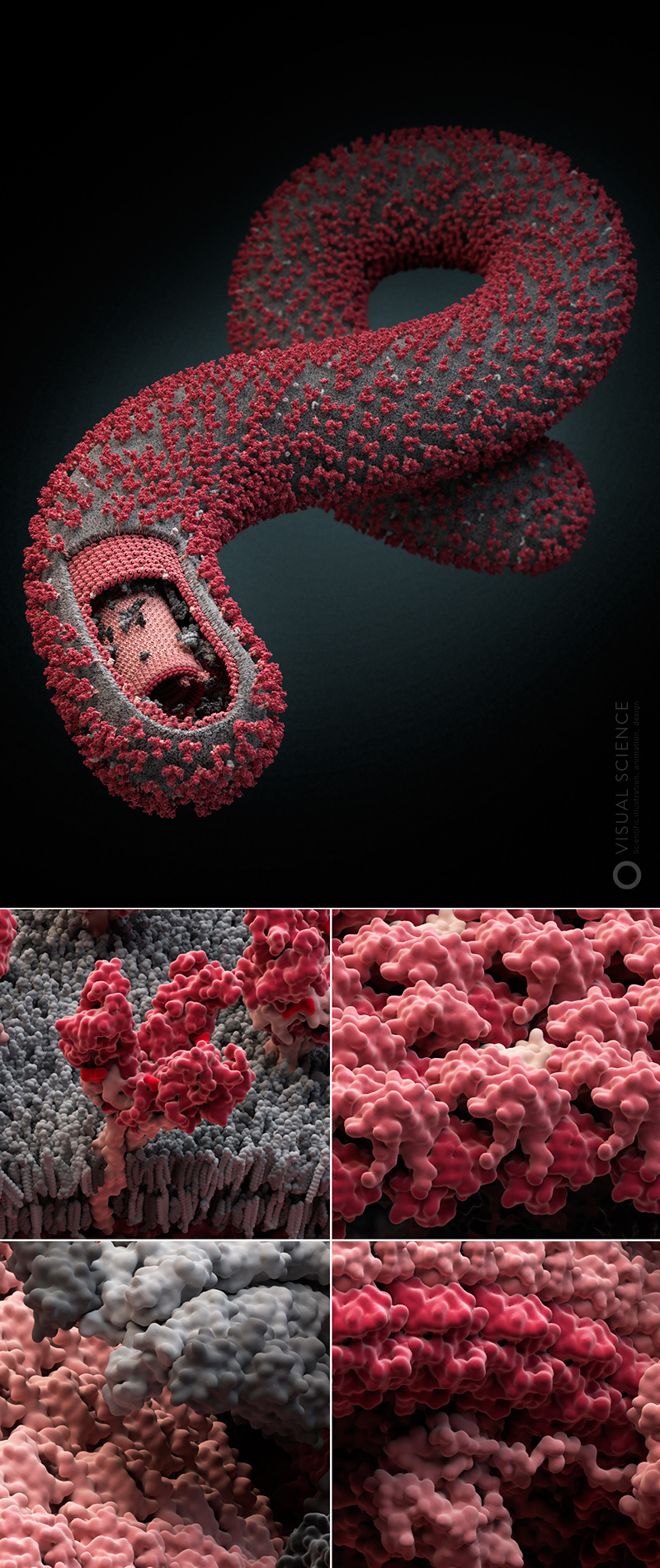

Внутреннее устройство вируса иммунодефицита человека. Виден край мембранной оболочки, белки, присутствующие внутри вириона, капсид и фрагменты РНК вируса, в нем заключенные (подписи всех компонентов). Модель создана при участии Егора Воронина (Global HIV Vaccine Enterprise). Приз за лучшую научную иллюстрацию на конкурсе Science and Engineering Visualization Challenge в 2011 году.

Модель предполагаемой укладки генома вируса папилломы человека. Модель создана при участии Кристофера Бака (Национальный институт рака, США). 2012 год.

Частица и отдельные белки вируса Эбола. Модель создана при участии Рональда Харти (Университет Пеннисльвании, США). Honorable mention конкурса Science and Engineering Visualization Challenge в 2010 году. Экспозиция салона Ассоциации медицинских иллюстраторов в Торонто в 2012 году.

Наша студия несколько лет назад запустила некоммерческий проект, суть которого в моделировании и визуализации наиболее распространенных и опасных вирусов человека. Мы назвали его Viral Park, или “Зоопарк вирусов”. Проект пока включает четыре вирусные модели, еще несколько находятся в разработке, а в планах сделать серию из примерно двадцати вирионов. За время работы над проектом мы успели освоить и наладить процесс, выделив в нем ряд этапов:

- Обзор литературы и систематизация обнаруженных данных

- Молекулярное моделирование и динамика

- Сборка полной модели из отдельных элементов

- 3D визуализация и дизайн

- Создание материалов на основе модели от плакатов до приложений, виджетов и пластиковых моделей.

В этом посте мы немного расскажем о первом этапе нашей работы.

Сбор информации об изучаемой теме — это задача, которую ученые решают постоянно. Невозможно сделать новый проект, не зная того, что опубликовали до тебя. Для этого надо найти и проанализировать сначала обзорные, а потом и исследовательские публикации по интересующему вопросу. Та же схема работает, когда собирается информация о строении вирусов. Благодаря базам естественнонаучных публикаций основных мировых журналов PubMed и Google Scholar этот процесс можно организовать весьма эффективно. Если нужна вводная информация о биологии вируса, можно воспользоваться сайтом Viral Zone а много данных по отдельным белкам доступно в базе данных Uniprot. Структуры белков или их фрагментов, полученные разными коллективами ученых при помощи методов ядерного магнитного резонанса и рентгеноструктурного анализа, доступны в уже упомянутом Protein Data Bank в виде координат всех атомов или, в ряде случаев, только альфа-атомов цепочки белка.

Задачей для ученого в процессе создания модели вируса являются сбор, обработка и подготовка всей информации в том виде, который будет удобен для работы остальных членов команды. Нужно составить полный список всех типов молекул, которые образуют частицу, и всех их взаимодействий. Помимо белков это могут быть липиды мембраны и молекулы вирусного генома, представленные ДНК или РНК. Дальше надо понять, в каких количествах молекулы представлены в частице, и какие места они занимают. Эта наиболее сложная для поиска и часто противоречивая и неполная информация, поскольку разные методы могут давать разные оценки. Для уточнения тех или иных вопросов мы связываемся с авторами статей, в которых они обсуждаются. Это вполне принятая практика в научном сообществе, и ученые часто с удовольствием, а иногда без идут на контакт и порой делятся своими гипотезами и даже неопубликованными данными, как это было при работе над моделью Гриппа в случае с уже упомянутыми испанскими вирусологами.

Результатом исследования литературы должна стать максимально подробная вербальная картина будущей модели. Надо понимать что, в каких количествах и каким образом упаковано в вирусной частице. Это можно свести в описание, таблицу количеств и взаимодействий и план модели в нужном масштабе.

Дальнейшие этапы работы подразумевают получение трехмерных моделей всех нужных компонентов. Одной из проблем тут является то, что не для всех белков и их комплексов могут быть доступны атомные структуры. Существенную часть вирусных белков ученым просто еще не удалось описать. В нашей работе мы используем методы структурной биоинформатики, чтобы заполнить этот пробел. Об этом мы расскажем в следующих постах. Также постараемся раскрыть детали того, как происходит сборка полной модели, ее визуализация и создание образовательных пособий и виджетов на основе полученного результата.

Мы считаем, что у такого детального подхода к моделированию молекулярно-биологических объектов большие перспективы с точки зрения его применения в образовании, популяризации науки и научной коммуникации. В пользу этого говорит и то, что такие модели получают высокие оценки на крупных международных конкурсах научной иллюстрации и дизайна, положительные отзывы известных коллег, а включить такие изображения в свои презентации бывает приятно даже Франсуазе Барре-Синусси, получившей Нобелевскую премию за открытие ВИЧ.

В продолжении темы, помимо моделирования вирусов в рамках Зоопарка вирусов, мы обсудим сферу научной и медицинской иллюстрации в целом, поговорим о том, почему это актуально, чем это отличается от набирающего популярность научного исскуства, или Science Art, и как это поможет сделать мир лучше а науку понятнее.

Можем поиграться с библиотекой для начала, начнём с инициализации флэшки как HID-устройства методом begin().

Отлично. Создадим эксплоит во фреймворке Metasploit.

Будем использовать модуль web_delivery. Я выбрал его из-за высокой скорости и низкой вероятности срабатывания антивируса. Он также ничего не пишет на диск, так что не оставит следов по окончании работы.

Здесь мы ломаем 64-битную Windows 10, так что выберем мишенью PowerShell, но имейте в виду, это не эксплоит против PowerShell. Мы просто используем оболочку, чтобы скачать нужные файлы с сервера.

Нужно сказать нашей программе, откуда брать бинарники:

Дальше указываем порт, который не вызовет подозрений, что насчёт 443? ;)

Metasploit каждый раз генерирует случайный URIPATH, а мы хотим иметь возможность запускать и останавливать прослушку порта в любой момент без необходимости перекомпилировать код для флешки.

Теперь нужно выбрать Powershell в качестве метода доставки. Эксплоит поддерживает три цели, помеченные идентификаторами: это 0: Python, 1: PHP, и 2: Powershell.

И наконец exploit .

Чтобы удобно было останавливать и возобновлять прослушку порта, создадим конфигурационный файл: usb.rc.

Получаем полезную нагрузку для запуска на компьютере жертвы:

Теперь можем запустить это с флэшки.

Работает очень неплохо. Нам нужно около 40 секунд, чтобы поиметь Дейнерис, я имею в виду компьютер жертвы.

Я выбрал одну из тех неприметных USB-флешек, которые рекрутеры раздают миллионами, и заказал эти классные маленькие OTG-адаптеры microUSB − USB A. Пришлось отрезать ненужные части печатной платы, чтобы она поместилась в корпус, всунул OTG-адаптер в корпус USB A и заклеил всё суперклеем. По мне так выглядит вообще не подозрительно, но всё-таки 10 секунд — это немалое время, особенно когда прячешься от драконов.

Вы также можете заказать Arduino Pro Micro на Amazon примерно за $10. Если есть терпение, то можно даже найти на eBay примерно за $3 или $4. У меня не нашлось USB-флэшки достаточно большого размера для Pro Micro, так что я подключил OTG-адаптер, перемотал его изолентой и на этом успокоился.

Нужно немного изменить программу, потому что мы используем другую библиотеку, но работать она будет как и раньше.

Самое большое преимущество Pro Micro — это скорость. Теперь нам нужно всего 3 секунды физического доступа. Настоящая атака на ходу. Если вы намерены применить эту силу, делайте это ради благого дела. Убейте Серсею.

Здравствуйте! В этом посте (первом) я покажу, как создавать вирус шутку через блокнот. Сразу прошу не бомбить и не писать гневные комменты типа: "Да такого миллион!", "Да что ты знаешь!", "Да пошел ты в жопу!" и т.д. Да, я знаю, что эти "вирусы" создавали давно. Но я к примеру открыл для себя это совсем недавно. Месяца 3 назад.

Ближе к делу: я буду рассказывать что эта шутка вообще делает, буду вставлять скрины и все объяснять. Напомню, это ознакомительный пост! В других постах я буду конкретно писать, как создать такой-то вирус.

Вирус-шутка это программа, которую создают в блокноте. Т.е. пишешь там команды и сохраняешь их определенных форматах. Если все правильно сделано, без ошибок, то вирус-шутка сработает. Кстати, "вирус-шутка" это условное название. В блокноте можно создать и игру, и крестики нолики, часы.

ПРЕДУПРЕЖДЕНИЕ. Перед созданием вируса отключите Анти-Вирус.

1) Создание вируса: Для начала откройте блокнот.

2) В блокноте начинайте писать команду. Для начала скопируйте этот текст туда:

msgbox"Ты не против, если я буду жить у тебя в компе?",32+4,"Вопрос"

msgbox"Ок, ты не против",64,"Я понял"

msgbox"Ок, ты не против",64,"Я понял"

msgbox"Это шутка, это НЕ вирус :) ХАХАХАХА",64,"Я пошутил"

msgbox"Или же нет. ",64,". "

Я НЕ ЖЕЛАЮ ВАМ ЗЛА! ЭТОТ ВИРУС НЕ МОЖЕТ ПРИНЕСТИ ВАМ И ВАШЕМУ КОМПУ ВРЕДА!

3) Сохраните ваш текст в формате .vbs Смотрите далее.

4) Теперь у вас на Рабочем столе должен появиться вот такой значок:

5) Заходите в него.

6) У вас должен открыться вирус-шутка. Если же не работает, то два варианта: либо у вас включен Анти-Вирус, либо ваш комп не поддерживает это.

7) НЕ ПУГАЙТЕСЬ! ВИРУС-ШУТКА НЕ ПРИНЕСЕТ ВРЕДА. Теперь вам осталось читать то, что там написано, и кликать по кнопкам (любым).

Вы можете изменить в команде вируса текст. Например вместо "Windows удалить?" можно написать "ставьте лайки!". Удачи вам, экспериментируйте со своими вирусами!

И так, как я обещал, это был ознакомительный пост. Вскоре я выложу пост, где подробно опишу все значения, как все делать и т.д. Отпишитесь в тапках как вам мой пост, киньте скрины своего вируса. Мне будет интересно :D

сука! у меня винда удалилась!

ТС, у вас тоже снегопад? Занятия в школах отменили?

Мне хочется узнать все подробно как это работает что обозначает msgbox, цифры 64; 32+4

VBA макрос еще бы присобачил в виде екселя, что бы кошмарил тупыми вопросами!

сохранить как .bat

можно в конце команду shutdown -s -t nponиcatь

также можно сделать чтобы он не закрывался

а если уже не шутка то можно оффнуть диспетчер задач команда

REG ADD "HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System" /f /v "DisableTaskMgr" /t REG_DWORD /d 0

Да куйня какая-то. Особенно для тех кто юзал ХП без еще сервис пака, когда на клик по банеру открывалось 100500 окон с голыми бабами и флаерами " ПАПА иьет ДОЧКУ. ", или "МАМА отсосала у СЫНА. "

Друзья, напишите то, как я объяснял. Понятно или нет.

Школьник добрался до учебников? Похвально, но баян.

Помогите пожалуйста с рисунком

Здравствуйте, пикабушники! Мой сын с тех пор, как научился разговаривать, всегда говорил, что он Тигр. Сейчас ему 3 года. Недавно мы узнали, что сын болен онкологией ( нефробластома)и теперь он проходит химиотерапию. Находясь в больнице, я рассказываю ему о том, что он храбрый тигр и борется с монстром (раком).

Может быть кто-то из Вас хорошо рисует и сможет нарисовать для него рисунок, на котором мальчик в костюме тигра борется с монстром? Сама я отвратительно рисую. Заранее благодарна за помощь.

Мастер высоких рейтингов

КОГДА ГОВОРЯТ, ЧТО УКРАИНЦЫ ТЕПЕРЬ БУДУТ НАС НЕНАВИДЕТЬ ВЕКАМИ.

Когда закинулся ЛСД и вспомнил что молока надо было купить.

Читайте также: