Как убрать блокиратор вирусов

Обновлено: 19.04.2024

С кем боремся?

Первые программы-вымогатели активизировались в декабре 1989 года. Многие пользователи получили тогда по почте дискетки, предоставляющие информацию о вирусе СПИДа. После установки небольшой программы система приходила в неработоспособное состояние. За её реанимацию пользователям предлагали раскошелиться. Вредоносная деятельность первого SMS-блокера, познакомившего пользователей с понятием “синий экран смерти” была отмечена в октябре 2007 года.

Trojan.Winlock (Винлокер) — представитель обширного семейства вредоносных программ, установка которых приводит к полной блокировке или существенному затруднению работы с операционной системой. Используя успешный опыт предшественников и передовые технологии разработчики винлокеров стремительно перевернули новую страницу в истории интернет-мошенничества. Больше всего модификаций вируса пользователи получили зимой 2009-2010 гг, когда по данным статистики был заражен ни один миллион персональных компьютеров и ноутбуков. Второй пик активности пришелся на май 2010 года. Несмотря на то, что число жертв целого поколения троянцев Trojan.Winlock в последнее время значительно сократилось, а отцы идеи заключены под стражу, проблема по-прежнему актуальна.

Число различных версий винлокеров превысило тысячи. В ранних версиях (Trojan.Winlock 19 и др.) злоумышленники требовали за разблокировку доступа 10 рублей. Отсутствие любой активности пользователя спустя 2 часа приводило к самоудалению программы, которая оставляла после себя лишь неприятные воспоминания. С годами аппетиты росли, и для разблокировки возможностей Windows в более поздних версиях требовалось уже 300 – 1000 рублей и выше, о самоудалении программы разработчики скромно забыли.

В качестве вариантов оплаты пользователю предлагается СМС – платеж на короткий номер или же электронный кошелек в системах WebMoney, Яндекс Деньги. Фактором, “стимулирующим” неискушенного пользователя совершить платеж становится вероятный просмотр порносайтов, использование нелицензионного ПО… А для повышения эффективности текст-обращение вымогателя содержит угрозы уничтожить данные на компьютере пользователя при попытке обмануть систему.

Пути распространения Trojan.Winlock

В большинстве случаев заражение происходит в связи с уязвимостью браузера. Зона риска – все те же “взрослые” ресурсы. Классический вариант заражения – юбилейный посетитель с ценным призом. Еще один традиционный путь инфицирования – программы, маскирующиеся под авторитетные инсталляторы, самораспаковывающиеся архивы, обновления – Adobe Flash и пр. Интерфейс троянов красочен и разнообразен, традиционно используется техника маскировки под окна антивирусной программы, реже — анимация и др.

Среди общего многообразия встречающихся модификаций, Trojan.Winlock можно разделить на 3 типа:

- Порноиформеры или баннеры, заставляющиеся только при открывании окна браузера.

- Баннеры, остающиеся на рабочем столе после закрытия браузера.

- Баннеры, появляющиеся после загрузки рабочего стола Windows и блокирующие запуск диспетчера задач, доступ к редактору реестра, загрузку в безопасном режиме, а в отдельных случаях – и клавиатуру.

Вредные привычки Trojan.Winlock

Для обеспечения распространения и автозапуска вирусы семейства Trojan.Winlock модифицируют ключи реестра:

-[. \Software\Microsoft\Windows\CurrentVersion\Run] 'svhost' = '%APPDATA%\svhost\svhost.exe'

-[. \Software\Microsoft\Windows\CurrentVersion\Run] 'winlogon.exe' = '\winlogon.exe'

С целью затруднения обнаружения в системе вирус блокирует отображение срытых файлов, создает и запускает на исполнение:

Создает следующие файлы:

- %APPDATA%\svhost\svhost.exe

- %TEMP%\uAJZN.bat

- ClassName: 'Shell_TrayWnd' WindowName: ''

- ClassName: 'Indicator' WindowName: ''

Лечение. Способ 1-й. Подбор кодовой комбинации по платежным реквизитам или номеру телефона

Распространенность и острота проблемы подтолкнула разработчиков антивирусных программ к поиску эффективных решений проблемы. Так на сайте Dr.Web в открытом доступе представлен интерфейс разблокировки в виде окошка, куда нужно ввести номер телефона или электронного кошелька, используемые для вымогательства. Ввод соответствующих данных в окошко (см. рис. ниже) при наличии вируса в базе позволит получить желаемый код.

Способ 2. Поиск нужного кода разблокировки по изображению в базе данных сервиса Dr.Web

На другой странице сайта авторы представили еще один вариант выбора — готовую базу кодов разблокировки для распространенных версий Trojan.Winlock, классифицируемых по изображениям.

Аналогичный сервис поиска кодов представлен антивирусной студией ESET, где собрана база из почти 400 000 тысяч вариантов кодов разблокировки и лабораторией Касперского, предложившей не только доступ к базе кодов, но и собственную лечащую утилиту — Kaspersky WindowsUnlocker.

Способ 3. Утилиты – разблокировщики

Сплошь и рядом встречаются ситуации, когда из-за активности вируса или сбоя системы Безопасный режим с поддержкой командной строки, позволяющий провести необходимые оперативные манипуляции оказывается недоступным, а откат системы по каким-то причинам также оказывается невозможным. В таких случаях Устранение неполадок компьютера и Диск восстановления Windows оказываются бесполезны, и приходится задействовать возможности восстановления с Live CD.

Для разрешения ситуации рекомендуется использовать специализированную лечащую утилиту, образ которой потребуется загрузить с компакт диска или USB-накопителя. Для этого соответствующая возможность загрузки должна быть предусмотрена в BIOS. После того, как загрузочному диску с образом в настройках БИОС будет задан высший приоритет, первыми смогут загрузиться CD-диск или флэшка с образом лечащей утилиты.

В общем случае зайти в БИОС на ноутбуке чаще всего удается при помощи клавиши F2, на ПК – DEL/DELETE, но клавиши и их сочетания для входа могут отличаться (F1, F8, реже F10, F12…, сочетания клавиш Ctrl+Esc, Ctrl+Ins, Ctrl+Alt, Ctrl+Alt+Esc и др.). Узнать сочетание клавиш для входа можно, отслеживая текстовую информацию в нижней левой области экрана в первые секунды входа. Подробнее о настройках и возможностях BIOS различных версий можно узнать здесь.

Поскольку работу мышки поддерживают только поздние версии BIOS, перемещаться вверх и вниз по меню вероятнее всего придется при помощи стрелок “вверх” – “вниз”, кнопок “+” “–“, ”F5” и ”F6”.

AntiWinLockerLiveCD

Одна из самых популярных и простых утилит, эффективно справляющаяся с баннерами-вымогателями – “убийца баннеров” AntiWinLockerLiveCD вполне заслужила свою репутацию.

Основные функции программы:

- Фиксирование изменений важнейших параметров Операционной системы;

- Фиксирование присутствия в области автозагрузки не подписанных файлов;

- Защита от замены некоторых системных файлов в WindowsXP userinit.exe, taskmgr.exe;

- Защита от отключения вирусами Диспетчера задач и редактора реестра;

- Защита загрузочного сектора от вирусов типа Trojan.MBR.lock;

- Защита области подмены образа программы на другой. Если баннер не даёт загрузится Вашему компьютеру, AntiWinLocker LiveCD / USB поможет его убрать в автоматическом режиме и восстановит нормальную загрузку.

- Восстанавливает корректные значения во всех критических областях оболочки;

- Отключает не подписанные файлы из автозагрузки;

- Устраняет блокировку Диспетчера задач и редактора реестра;

- Очистка всех временных файлов и исполняемых файлов из профиля пользователей;

- Устранение всех системных отладчиков (HiJack);

- Восстановление файлов HOSTS к первоначальному состоянию;

- Восстановление системных файлов, если он не подписаны (Userinit, taskmgr, logonui, ctfmon);

- Перемещение всех неподписанных заданий (.job) в папку AutorunsDisabled;

- Удаление всех найденных файлов Autorun.inf на всех дисках;

- Восстановление загрузочного сектора (в среде WinPE).

Программа – настоящая находка для начинающих пользователей, поскольку позволяет выбрать режим автоматической проверки и коррекции, в процессе которой вирус и последствия его активности будут найдены и нейтрализованы за несколько минут практически без участия пользователя. После перезагрузки машина будет готова продолжить работу в нормальном режиме.

Последовательность действий предельно проста:

Скачиваем файл AntiWinLockerLiveCD нужной версии на сторонний компьютер в формате ISO, вставляем CD компакт-диск в его дисковод и затем, щелкнув правой кнопкой мышки по файлу выбираем ”Открыть с помощью”, далее выбираем “Средство записи образов дисков Windows” – “Записать” и переписываем образ на CD-диск. Загрузочный диск готов.

- Помещаем диск с образом в дисковод заблокированного ПК/ноутбука с предварительно настроенными параметрами BIOS (см. выше);

- Ожидаем загрузки образа LiveCD в оперативную память.

- После запуска окна программы выбираем заблокированную учетную запись;

- Выбираем для обработки данных версию Professional или Lite. Бесплатная версия (Lite) подходит для решения почти всех поставленных задач;

- После выбора версии выбираем диск, на котором установлен заблокированный Windows (если не выбран программой автоматически), учетную запись Пользователя, используемую ОС и устанавливаем параметры поиска.

Нажимаем ”Старт”/”Начать лечение”.

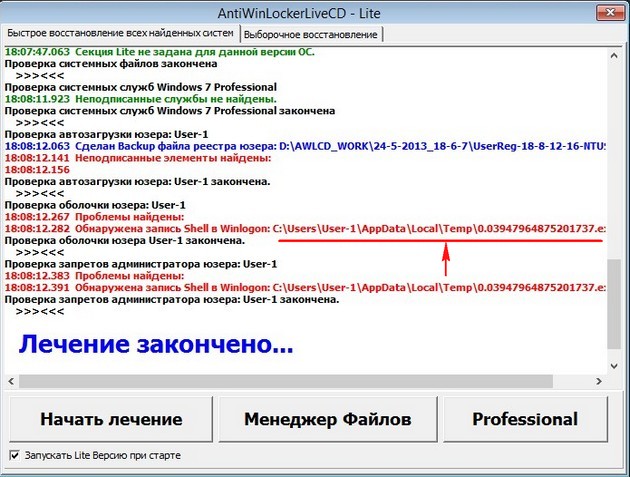

Ожидаем результатов проверки. Проблемные файлы по ее окончании будут подсвечены на экране красным цветом.

Как мы и предполагали, особое внимание при поиске вируса в приведенном примере программа уделила традиционным ареалам его обитания. Утилитой зафиксированы изменения в параметрах Shell, отвечающих за графическую оболочку ОС. После лечения и закрытия всех окон программы в обратном порядке, нажатия кнопки ”Выход” и перезагрузки знакомая заставка Windows вновь заняла свое привычное положение. Наша проблема решена успешно.

В числе дополнительных полезных инструментов программы:

- Редактор реестра;

- Командная строка;

- Диспетчер задач;

- Дисковая утилита TestDisk;

- AntiSMS.

Trojan.Winlock, как правило, не зарывается слишком глубоко, и достаточно предсказуем. Все, что нужно для того, чтобы напомнить ему свое место – пару хороших программ и советов, ну и, конечно же, осмотрительность в безграничном киберпространстве.

Профилактика

Чисто не там, где часто убирают, а там, где не сорят! — Верно сказано, а в случае с веселым троянцем, как никогда! Для того, чтобы свести к минимуму вероятность заразы стоит придерживаться нескольких простых и вполне выполнимых правил.

Пароль для учетной записи Админа придумайте посложней, что не позволит прямолинейному зловреду подобрать его методом простейшего перебора.

В настройках браузера отметьте опцию очищения кэша после сеанса, запрет на исполнение файлов из временных папок браузера и пр.

Всегда имейте под рукой лечайщий диск/флэшку LiveCD (LiveUSB), записанную с доверенного ресурса (торрента).

Не реже чем раз в две недели создавайте контрольную точку восстановления.

Любой сомнительный софт — кряки, кайгены и пр. запускайте под виртуальным ПК (VirtualBox и пр.). Это обеспечит возможность легко восстановить поврежденные сегменты средствами оболочки виртуального ПК.

Регулярно выполняйте резервное копирование на внешний носитель. Запретите запись в файлы сомнительным программам.

Удачи вам в начинаниях и только приятных, а главное — безопасных встреч!

Послесловие от команды iCover

Рассказываем, как открыть программу, даже если антивирус бьет тревогу при ее запуске.

20 сентября 2021

Задача любого защитного решения — обеспечивать безопасность системы и сообщать пользователю об угрозах. А что делать, если вместо зловреда антивирус блокирует безобидную программу или без причины бьет тревогу во время сканирования? Возможно, вы столкнулись с ложноположительным срабатыванием.

В чем разница между доверенными программами и добавлением в исключения

Мы хотим, чтобы пользователям было удобно работать с нашими программами. Поэтому в наших самых популярных решениях — Kaspersky Internet Security, Kaspersky Total Security и Kaspersky Security Cloud — исключения настраиваются одинаково. Но прежде чем перейти к подробным инструкциям, позволим себе отступление, чтобы вам было легче понять, что именно вы будете делать дальше.

Современные защитные решения подходят к защите комплексно: они не только проверяют (при антивирусном сканировании и перед запуском), нет ли чего-то вредоносного в коде программ, но еще и следят за подозрительными действиями установленных в системе программ.

Поэтому наши разработчики разделили настройки для этих двух типов проверок:

- Чтобы антивирус не блокировал запуск приложения из-за подозрительных действий, надо сделать его доверенной программой.

- А чтобы антивирус перестал ругаться на программу при сканировании, ее надо добавить в исключения.

Теперь подробнее о том, где и как можно настроить обе эти опции в Kaspersky Internet Security, Kaspersky Total Security или Kaspersky Security Cloud.

Что делать, если антивирус не дает запустить программу

Как правило, антивирус блокирует запуск программы, если видит в ее активности что-то потенциально опасное. Если вы уверены, что ваше приложение делает только то, что нужно, добавьте его в список доверенных. Для этого в настройках исключений:

- Откройте настройки Kaspersky Internet Security (или Kaspersky Security Cloud).

- Выберите раздел Угрозы и исключения.

- Прокрутите вниз до самого конца.

- Нажмите Указать доверенные программы.

Настройки доверенных программ в Kaspersky Internet Security, Kaspersky Total Security и Kaspersky Security Cloud

- Укажите путь к нужному приложению (то есть к тому файлу, который вы запускаете).

Выбор доверенной программы

- Выберите, какие именно действия программы защите нужно игнорировать.

Общее правило тут простое: чем меньше галочек, тем лучше. Мы советуем поэкспериментировать, поочередно включая и отключая следующие три:

- Не проверять открываемые файлы

- Не контролировать активность программы

- Не проверять зашифрованный трафик

Никогда не разрешайте взаимодействие с интерфейсом защитного решения! Добропорядочным приложениям это не нужно.

Допустимые опции для исключения из защиты

Что делать, если антивирус ругается на программу при сканировании

Если программа вызывает у антивируса вопросы при сканировании, или же вы попробовали добавлять ее в список доверенных, но это не помогло, можно попробовать добавить ее в исключения из проверки. Для этого вернемся к разделу Угрозы и исключения в настройках.

Настройки исключений в Kaspersky Internet Security, Kaspersky Total Security и Kaspersky Security Cloud

- В открывшемся окне нажмите Добавить.

Добавление нового исключения

- Нажмите Обзор.

- Выберите файл, который вы хотите добавить в исключения.

Путь к файлу-исключению и выбор компонентов, которые будут его игнорировать

- Выберите компоненты, которые будут игнорировать файл при проверке. Для начала мы советуем отметить пункты Проверка и Файловый Антивирус, а если это не поможет — поэкспериментировать с остальными галочками, но не выбирать сразу все.

Заключение

Теперь вы знаете, как настроить антивирус под свои нужды, если вам кажется, что он мешает работе. Однако помните, что его цель — защитить ваш компьютер, а не помешать вам. Поэтому не стоит увлекаться и злоупотреблять списком исключений, чтобы не пропустить реальную угрозу.

Как работает сайт-блокировщик

Рассказывать будем на примере сайта-блокировщика, недавно найденного нашими экспертами. Несмотря на свое название, сайт не блокирует компьютер, а всего лишь мешает его работе.

Для пользователя все выглядит так: на экране — окно браузера, сверху — настоящий адрес сайта МВД, а на самой странице — обвинение в правонарушении и требование заплатить штраф в несколько тысяч рублей. За неповиновение жертве блокировщика угрожают тюремным сроком по статье 242 УК РФ (распространение порнографии) и шифрованием файлов. Для пущего эффекта угрозы и требование заплатить штраф также дублируются звуком.

Мошенники сообщают, что жертва нарушила закон и теперь должна оплатить штраф в размере 5000 рублей переводом по номеру телефона

Курсор мыши злоумышленники прячут с помощью специальных настроек сайта. В них же они пытаются заблокировать доступ к некоторым клавишам, чтобы не дать жертве свернуть окно — но, как выяснили наши эксперты, в современных браузерах эта блокировка не работает.

Вообще говоря, сайты-блокировщики могут маскироваться под разные страницы, но всегда будут запугивать жертву — несуществующими системными ошибками, атаками вирусов или, например, ответственностью за нарушения авторских прав. Однако, если не идти на поводу у мошенников, реальной угрозы такие сайты обычно не представляют.

И хотя отразить такую атаку достаточно просто, блокировщики браузеров весьма популярны в среде вымогателей — по нашим данным, только в IV квартале 2020 года с описанным выше блокировщиком столкнулись более 55 тысяч пользователей.

Что делать, если браузер заблокирован

Избавиться от блокировщика, будь то копия сайта МВД России или любая другая страница, обычно не так уж трудно. Главное правило при столкновении с любыми вымогателями — ни в коем случае не платить выкуп. Во-первых, так вы финансируете преступников и показываете им, что схема работает. Во-вторых, перечисление средств вовсе не гарантирует, что вы избавитесь от проблемы.

Казалось бы, решение лежит на поверхности, но по каким-то причинам, популярных программ-блокировщиков среди мастодонтов практически нет, поэтому для обзора были выбраны приложения, которые малоизвестны в настоящее время широкой публике, но несмотря на это, прекрасно справляются с этой задачей.

VoodooShield – утилита, осуществляющая блокировку запуска новых приложений и неизвестных объектов, которые могут содержать в вредоносное ПО. Перед проведением установки важно убедиться в том, что на компьютере отсутствуют вредоносные объекты, в противном случае, они могут быть добавлены в число доверенных и будут функционировать совершенно официально.

Сам процесс установки антивируса носит вполне привычный характер, после появления окна приветствия и до завершения инсталляции, пользователю никаких действий делать не приходится.

Первый запуск программы сопровождается небольшим ликбезом по ее использованию, разъясняя как именно будет осуществляться защита.

Возле системного лотка отображается управляющий виджет, с помощью которого можно включать и выключать защиту, а также пользоваться контекстным меню для изменения оперативных настроек.

Базовые и расширенные настройки обеспечивают тюнинг приложения под себя, чтобы сделать функционирование приложение наиболее комфортным.

Предопределенные Интернет-приложения, работа с которыми переводит защиту в нужный режим.

Для того, чтобы пользователю не пришлось мучиться первое время, добавляя в белый список все свои установленные приложение, разработчики предусмотрели режим Training, который добавляет все выполняемые процессы в белый список. Поработав в этом режиме несколько дней, вы получите настройку, в которую будут включены все ежедневно используемые приложения.

Давайте теперь посмотрим, как программа функционирует и выполняет свои прямые обязанности. Для этой цели скачаем браузер Яндекс и попробуем его установить на тестовый компьютер.

Скачивание файла никаких проблем не вызвало, а вот запуск нового приложения сопровождается уведомлением о блокировке.

Нажатие на уведомление открывает панель выбора действия – заблокировать либо запустить в локальной или интернет-песочнице Cuckoo.

Блокировка запрещает выполнение запускаемого приложения, а запуск в локальной песочнице, к сожалению, приводит к краху приложения.

Запускаем защиту еще раз и пробуем установить браузер. При выборе действия выбираем запуск в песочнице Cuckoo.

Загрузка файла и его анализ занимают довольно продолжительное время, порядка нескольких минут, после чего кукушка оглашает свой вердикт – 7.9 баллов по десятибалльной шкале опасности, приложение вредоносно.

Все действия фиксируются в логе.

Отдельный раздел хранит выполняемую командную строку, с помощью которой осуществлялся запуск объектов, что удобно для анализа переданных приложению параметров.

VoodooShield является достаточно простым в использовании, но при этом весьма эффективным инструментом в борьбе с различными угрозами. В работе приложения есть некоторые шероховатости, но учитывая что программу можно использовать совершенно бесплатно, это вполне достойный вариант, который позволит обеспечить контроль над любыми вредоносными объектами, пытающимися проникнуть на компьютер.

SecureAPlus продвинутый антивирус от компании SecureAge. Приложение сочетает в себе инструменты для мониторинга и обнаружения угроз в режиме реального времени с функциями анализа подозрительных объектов и использованием аж 12 антивирусных движков сторонних разработчиков.

Сразу после установки пользователю предлагается выполнить сканирование системы, на основании результатов которого будет создан список доверенных приложений, а также выдается информация об объектах с не очень хорошей репутацией (если таковые будут обнаружены).

В системном лотке отображается иконка программы, через контекстное меню можно выполнить типовые операции – открыть настройку, выбрать текущий режим работы.

Включение последнего режима можно осуществить на определенное время, что удобно для установки новых приложений и выполнения операций, не требующих постоянного мониторинга процессов.

Настройка белого списка осуществляется очень гибко, и даже чрезмерно гибко, так что неподготовленного пользователя такие анатомические подробности могут запросто запутать.

Приложение позволяет самостоятельно добавить доверенные приложения, сертификаты и скрипты.

Программа интегрируется в оболочку операционной системы, благодаря чему быстрое сканирование любого файла доступно при нажатии на нем правой кнопки мыши. Следует отметить, что сканирование может занять некоторое время, так как файл необходимо сначала загрузить на сервер.

В зависимости от потребностей можно настроить антивирусный механизм – включить или выключить рабочие движки для проверки подозрительных объектов, которые будут отправлены на проверку через Интернет в режиме реального времени.

В случае ограничения связи существует возможность установки ежедневного лимита загружаемых файлов.

Для проверки работы SecureAPlus я попытался загрузить и запустить установку браузера Яндекс. Во время запуска появилось симпатичное окно с информацией об объекте и выбором нужного действия. Если пользователь не знает можно ли доверять запускаемому файлу, он может осуществить его проверку с помощью облачного антивируса, либо сразу блокировать вредоносное приложение.

В ходе работы программа так же осуществляет в фоновом процессе сканирование файлов и если находит угрозы, то незамедлительно о них информирует вот таким мультяшным окном.

Просмотр сведений позволяет получить исчерпывающую информацию об угрозе.

SecureAPlus производит очень хорошее впечатление, инструмент способен защитить компьютер перед установкой и в процессе эксплуатации подозрительных приложений. Антивирус является простым в использовании и характеризуется четким, красивым, хотя и немного несерьёзным интерфейсом. Из недостатков можно выделить некоторую избыточность в функционале и слишком подробную настройку, которая не всегда может оказаться по плечу обычному пользователю.

Defendset — проактивное решение блокировки несанкционированных операций над файлами, работающее в операционных системах Windows 7/8/10 и Windows Server 2008/2012/2016.

При первой установке предоставляется пробная 30-дневная лицензия, без каких-либо ограничений в функционале, что позволяет оценить полезность инструмента и принять взвешенное решение о приобретении.

В процессе установки пользователю предлагается выбрать начальный уровень безопасности.

Все управление осуществляется с помощью окна настроек, которое появляется после клика по иконке программы. Слева – включение/выключение защиты, вверху список всех правил, внизу – детальная информация по выбранному элементу, она меняется в зависимости от активной позиции списка.

После установки в программе уже есть набор предустановленных правил, с помощью которых осуществляется защита, кроме того они полезны тем, что в них можно зайти и поразбираться, как все устроено, тем более из названия правила понятно за что оно отвечает и каким образом должно функционировать.

На основной вкладке – название правила, его активность и выбор нужного типа защиты, вид контроля, ну и собственно сами операции, которые можно блокировать. Их не так много, но это самые основные – создание, изменение, удаление и открытие.

Следующая вкладка – пути размещения блокируемых файлов, и исключений из них. Тут задается список контролируемых каталогов. Можно указать что-то конкретное, а можно сразу всё.

Выбор типов наблюдаемых файлов, все по аналогии с каталогами.

Ну и последняя вкладка с процессами – они обрабатываются все, а здесь можно задать исключения: системные процессы для нормальной работы Windows и любые доверенные приложения, причем их можно указывать явным образом, а можно по маске. Например, в этом правиле ничего не возбраняется делать программам из стандартных программных папок, будет необходимость – можно будет добавить что-то еще.

Для тестирования попробуем скачать и установить браузер Яндекс. Скачивание проходит без каких-либо препятствий, а установка блокируется. Блокировка сопровождается информационным окном в нижнем правом углу, в котором отображаются сведения о событии.

Для дальнейших тестов я сделал новое правило – в корневой папке Test запретил все операции над любыми файлами.

Пробую создать в Test новый документ Word — действие блокируется, программа пишет, что это создание нового файла в защищаемой зоне.

Копирование скачанного ранее браузера в тестовую папку так же благополучно предотвращается.

Для проведения дальнейших экспериментов временно отключаю защиту и создаю в Test вордовский документ. Снова активизирую Defendset и пробую открыть файл.

Ворд не может открыть файл, операция блокируется. То же самое происходит и при попытке запуска установочного пакета.

Какое-либо изменение (редактирование, переименование, перемещение) и удаление файла при включенной защите так же невозможно.

Все сведения о блокировках попадают в журнал событий.

Попытка копирования Yandex.exe на рабочий стол успешна, но при этом выводится уведомление об операции, а в журнале событий появилась соответствующая запись, иконка уведомления такая же как в правиле.

Еще одна фишка программы — версионирование, это когда при записи документа его копия сохраняется в специальном каталоге. В настройках можно задать интервал сохранения — через сколько времени создавать новую версию (например, не чаще чем 1 раз в час), это удобно от замусоривания каталога при частых сохранениях. Так же регламентируется размер файла, на тот случай, чтобы копии череcчур больших файлов не занимали слишком много дискового места.

Для тестирования этой замечательной возможности я создал правило, которое бакапит файлы из папки Test в корневую папку Копии.

Создаю текстовый файлик со словом Привет внутри. Уведомление при записи говорит что копия успешно создана.

Добавляю строчку и записываю еще раз.

Теперь идем в папку Копии и видим что там появилось два файла с различным содержимым.

Эту функцию можно использовать как альтернативную защиту от изменений, копируя версии файлов в общую папку на сервере, если шифровальщик зашифрует локальный файл, то там останется рабочая копия. Так же может пригодится при редактировании файлов (статей, скриптов, html страниц и т.д.), когда надо вернуть вариант с нужным фрагментом текста или куском кода.

В журнале событий появляются записи о всех операциях, впрочем, журналирование событий можно отключить для любого из правил, просто сняв в нем галочку регистрации событий.

Defendset как с точки зрения функционала, так и с позиции удобства использования заслуживает положительной оценки. В целом программа мне понравилась.

В плюс разработчикам можно засчитать продуманный лаконичный интерфейс. Также я бы отметил крайне простую эксплуатацию – после установки программа сразу же приступает к выполнению своих функций, не требуя от пользователя никакого обучения и не задавая непонятных вопросов, но всё же не стоит полностью полагаться в защите на одно приложение, поэтому лучше будет использовать его в тандеме с антивирусом.

Выводы

Подводя итог хочу сказать, что развитие антивирусной защиты не стоит на месте, появляются новые идеи и решения, а разработчики, которые не захотят интегрировать их в свои продукты, будут вынуждены остаться в арьергарде. На мой взгляд, блокировка несанкционированных операций сегодня является очень перспективным, интересным и, как показывает практика, достаточно жизнеспособным механизмом защиты. Надеюсь что-то подобный инструмент в своем арсенале скоро будут иметь все ведущие антивирусные продукты.

Читайте также: