Как защититься от вируса вона край

Обновлено: 22.04.2024

Чем так опасен самостоятельно распространяющийся шифровальщик WannaCry и как избежать заражения.

(Пост обновлен 17 мая)

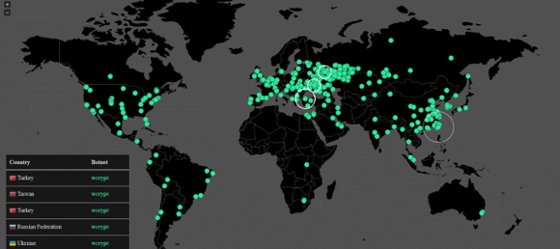

12 мая началась эпидемия трояна-шифровальщика WannaCry — похоже, происходит это по всему миру. Эпидемией мы это называем потому, что очень уж велики масштабы. За один только день мы насчитали более 45 000 случаев атаки, но на самом деле их наверняка намного больше.

Что произошло?

О заражениях сообщили сразу несколько крупных организаций, в том числе несколько британских клиник, которым пришлось приостановить работу. По сторонним данным, WannaCry заразил уже более 300 000 компьютеров. Собственно, именно поэтому к нему и приковано столько внимания.

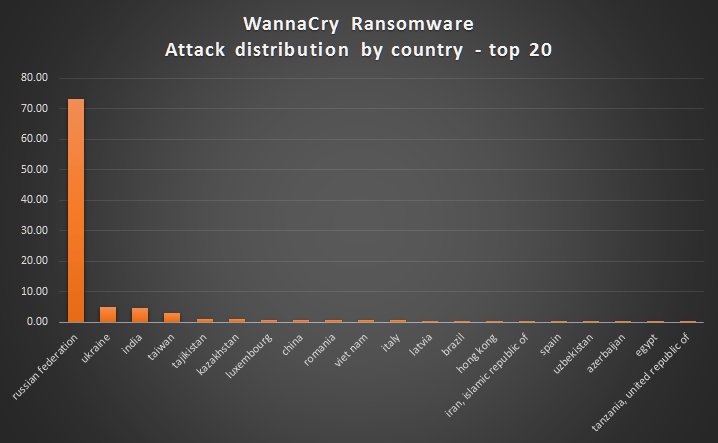

Больше всего атак пришлось на Россию, но также от WannaCry серьезно пострадали Украина, Индия, Тайвань, всего же мы обнаружили WannaCry в 74 странах. И это за один только первый день атаки.

Что такое WannaCry?

В целом WannaCry — это эксплойт, с помощью которого происходит заражение и распространение, плюс шифровальщик, который скачивается на компьютер после того, как заражение произошло.

В этом и состоит важное отличие WannaCry от большинства прочих шифровальщиков. Для того, чтобы заразить свой компьютер, обычным, скажем так, шифровальщиком, пользователь должен совершить некую ошибку — кликнуть на подозрительную ссылку, разрешить исполнять макрос в Word, скачать сомнительное вложение из письма. Заразиться WannaCry можно, вообще ничего не делая.

WannaCry: эксплойт и способ распространения

Создатели WannaCry использовали эксплойт для Windows, известный под названием EternalBlue. Он эксплуатирует уязвимость, которую Microsoft закрыла в обновлении безопасности MS17-010 от 14 марта этого года. С помощью этого эксплойта злоумышленники могли получать удаленный доступ к компьютеру и устанавливать на него собственно шифровальщик.

После успешного взлома компьютера WannaCry пытается распространяться по локальной сети на другие компьютеры, как червь. Он сканирует другие компьютеры на предмет наличия той самой уязвимости, которую можно эксплуатировать с помощью EternalBlue, и если находит, то атакует и шифрует и их тоже.

Получается, что, попав на один компьютер, WannaCry может заразить всю локальную сеть и зашифровать все компьютеры, в ней присутствующие. Именно поэтому серьезнее всего от WannaCry досталось крупным компаниям — чем больше компьютеров в сети, тем больше ущерб.

WannaCry: шифровальщик

WannaCry как шифровальщик (его еще иногда называет WCrypt, а еще, почему-то, порой зовут WannaCry Decryptor, хотя он, по логике вещей, вовсе даже криптор, а не декриптор) делает все то же самое, что и другие шифровальщики — шифрует файлы на компьютере и требует выкуп за их расшифровку. Больше всего он похож на еще одну разновидность печально известного троянца CryptXXX.

Он шифрует файлы различных типов (полный список можно посмотреть тут), среди которых, конечно же, есть офисные документы, фотографии, фильмы, архивы и другие форматы файлов, в которых может содержаться потенциально важная для пользователя информация. Зашифрованные файлы получают расширение .WCRY (отсюда и название шифровальщика) и становятся полностью нечитаемыми.

После этого он меняет обои рабочего стола, выводя туда уведомление о заражении и список действий, которые якобы надо произвести, чтобы вернуть файлы. Такие же уведомления в виде текстовых файлов WannaCry раскидывает по папкам на компьютере — чтобы пользователь точно не пропустил. Как всегда, все сводится к тому, что надо перевести некую сумму в биткоин-эквиваленте на кошелек злоумышленников — и тогда они якобы расшифруют файлы. Поначалу киберпреступники требовали $300, но потом решили поднять ставки — в последних версиях WannaCry фигурирует цифра в $600.

Также злоумышленники запугивают пользователя, заявляя, что через 3 дня сумма выкупа увеличится, а через 7 дней файлы невозможно будет расшифровать. Мы не рекомендуем платить злоумышленникам выкуп — никаких гарантий того, что они расшифруют ваши данные, получив выкуп, нет. Более того, в случае других вымогателей исследователи уже показывали, что иногда данные просто удаляют, то есть и возможности расшифровать не остается физически, хотя злоумышленники требуют выкуп как ни в чем не бывало.

Как регистрация домена приостановила заражение и почему это еще не все

Интересно, что исследователю под ником Malwaretech удалось приостановить заражение, зарегистрировав в Интернете домен с длинным и абсолютно бессмысленным названием.

Обнаружив отсылку к этому домену в коде трояна, исследователь зарегистрировал его, таким образом приостановив атаку. За остаток дня к домену пришло несколько десятков тысяч обращений, то есть несколько десятков тысяч компьютеров удалось спасти от заражения.

Есть версия, что эта функциональность была встроена в WannaCry как рубильник — на случай, если что-то пойдет не так. Другая версия, которой придерживается и сам исследователь: что это способ усложнить анализ поведения зловреда. В исследовательских тестовых средах часто специально делается так, что от любых доменов приходили положительные ответы — и в этом случае в тестовой среде троян бы не делал ничего.

Способы защиты от WannaCry

К сожалению, на данный момент способов расшифровать файлы, зашифрованные WannaCry, нет. То есть с заражением можно бороться единственным способом — не допускать его.

Вот несколько советов, как избежать заражения или хотя бы уменьшить нанесенный урон:

Где скачать патч MS17-010, закрывающий дыру в безопасности Windows, как его установить и что делать дальше.

Про атаку шифровальщика WannaCry слышали уже, кажется, все. Мы написали об этом уже два поста — с общим рассказом о том, что же произошло, и с советами для бизнеса. И выяснили, что далеко не все понимают, что, где и как надо обновить, чтобы закрыть в Windows уязвимость, через которую WannaCry проникал на компьютеры. Рассказываем, что надо сделать и где брать патчи.

1. Узнайте версию Windows на своем компьютере

Во-первых, важно, что шифровальщик WannaCry существует только для Windows. Если на вашем устройстве в качестве операционной системы используется macOS, iOS, Android, Linux или что угодно другое, то для него этот зловред угрозы не представляет.

А вот для устройств на Windows — представляет. Но для разных версий Windows нужны разные патчи. Так что перед тем, как что-то ставить, нужно разобраться, какая у вас версия Windows.

Делается это так:

- Нажмите на клавиатуре клавиши [Win] и [R] одновременно.

- В появившемся окне введите winver и нажмите OK. В появившемся окне будет указана версия Windows.

- Если вы не знаете, 32-разрядная у вас версия системы или 64-разрядная, вы можете просто скачать оба обновления, и для 32-битной Windows, и 64-битной — один из них обязательно установится.

2. Установите патч MS17-010, который закрывает уязвимость Windows

Определили версию системы? Вот ссылки на патчи для всех версий Windows, для которых они вообще есть:

При нажатии на нужную ссылку скачается исполняемый файл с расширением MSU с необходимым обновлением. Нажмите на него и далее следуйте подсказкам мастера установки. После окончания установки на всякий случай перезагрузите систему. Готово — уязвимость закрыта, просто так на ваш компьютер WannaCry уже не проберется.

3. Проверьте компьютер на вирусы

Возможно, WannaCry успел пролезть на ваш компьютер до того, как вы закрыли уязвимость. Так что на всякий случай стоит проверить компьютер на вирусы.

- Убедитесь, что у вас включен модуль Мониторинг активности. Для этого зайдите в настройки, выберите раздел Защита и убедитесь, что напротив пункта Мониторинг активности написано Вкл.

- Запустите быструю проверку компьютера на вирусы. Для этого в интерфейсе антивирусного решения выберите раздел Проверка, в нем — пункт Быстрая проверка, а затем нажмите Запустить проверку.

- Если антивирус обнаружит зловреда с вердиктом Trojan.Win64.EquationDrug.gen — его надо удалить, а затем перезагрузить компьютер.

Все, вы защищены от WannaCry. Теперь позаботьтесь о родных и друзьях, которые не умеют защищать свои устройства сами.

Отправьте ссылку на эту страницу друзьям, коллегам, знакомым — чем больше людей защитит свои компьютеры, тем быстрее эпидемия прекратится.

Wanna Cry (WCry, WanaCrypt0r, Trojan-Ransom.Win32.Wanna.b и т.д.) — вирус-вымогатель, шифрующий файлы и распространяющийся по сетям, к которым компьютер подключен. Шифрованию подвергаются офисные файлы MS Excel, Word, PowerPoint, Open/Libre Office, фотографии, музыкальные и видео файлы, архивы, файлы баз данных и так далее.

За расшифровку злоумышленники требуют от 200 до 600 долларов. Расшифровать файлы, зашифрованные вирусом Wanna Cry, не получится, если после шифровки компьютер был выключен. Даже заплатив авторам WCry, файлы не расшифруются. Можно спасти хотя бы часть информации, если обратиться к специалистам по восстановлению данных, чтобы извлекли удалённые данные. Если вы опытный пользователь ПК, можете воспользоваться утилитами Wannakey (Windows XP, 2003, Vista, 2008, 7) или Wannawiki (32-битные XP, 2003, 7), которые пробуют найти ключ расшифровки. Метод сработает только в том случае, если компьютер после шифрования файлов ещё не перезагружался и процесс вируса wcry.exe не завершался. После перезагрузки/закрытия вируса ключи шифрования улетают в тартарары и файлы будут потеряны навечно.

Если вам повезло и ваш компьютер пока не заражён, не расслабляйтесь: даже при работающем антивирусе вредонос может спокойно проникнуть на компьютер, используя уязвимость в одном из компонентов Windows.

Как защититься от Wanna Cry

1. Убедитесь, что ваша Windows обновлена и обновления устанавливаются автоматически. Это не защитит ваш компьютер от вируса, если сами запустите заражённый файл, но по крайней мере вирус не перейдёт с других компьютеров из локальной сети и Интернета.

Большинство компьютерных экспертов (и не экспертов) рекомендуют поставить обновление безопасности MS17-010. Патч исправляет ошибку в компоненте SMB, отвечающую за работу общих сетевых папок. Wanna Cry быстро распространился только потому, что непропатченных компьютеров очень много. Установка MS17-010 блокирует размножение первых версий вируса, но что будет дальше — неизвестно. Лучше закрыть все уязвимости и настроить Центр обновлений на автоматическую установку новых патчей, чтобы Windows вовремя их получала.

Windows 10: Пуск — Параметры — Обновление и безопасность:

Центр обновлений Windows 10

Внимание: если у вас нелицензионная Windows 7, после установки обновлений (в том числе MS17-010) есть шанс, что операционная система перестанет загружаться, показывая синий экран смерти при включении ПК. Это цена вмешательства в работу системы активаторами. Я вас предупредил!

2. Убедитесь, что на всех компьютерах вашей сети:

Надеюсь, благодаря советам в моём блоге вы сможете самостоятельно защитить свой домашний компьютер. На работе/в учебном заведении, надеюсь, есть адекватный админ, который сам знает, что делать, но уточнить у него пункты, озвученные выше, всё же стоит. Вдруг он был оторван от реальности прошедшие выходные.

А что случилось?

Случались и более масштабные заражения. Особенность эпидемии WannaCry в способе заражения. Используется уязвимость в системе, которую не закрыли сами пользователи, по каким-то причинам отключившие обновление системы.

Wanna Cry (другие названия — WCry и WanaCrypt0r) в системе особо не скрывается, ставит себя в автозагрузку, нагружает процессор и жёсткий диск. Теоретически, антивирусы и операционная система должны были на корню пресечь его действия, но двери открыли сами пользователи. Шифровальщик пришёл на всё готовенькое, быстро распространившись по компьютерам, владельцы (или админы) которых отключили автоматическое обновление, сведя защиту в ноль.

Ирония в том, что уязвимость была исправлена полтора месяца назад, в начале марта 2017 г. Большая часть заражённых компьютеров либо работают под устаревшими версиями Windows, либо не обновлялись.

Для заражения не нужно кликать мышкой и открывать подозрительные файлы. Достаточно доступа в сеть, открытого порта 445 и непропатченной Windows. Антивирусы, кстати, в подобных ситуациях не обеспечивают стопроцентную защиту, потому что они не так хороши, как себя позиционируют, свежий вирус просто не увидят.

Десяток лет назад на технических форумах я вёл ожесточённые перепалки с пользователями, которые отключали обновление Windows и сидели без антивируса. Потом пришло понимание, что если люди хотят себя закопать, отговаривать их бесполезно и мои советы идут не тем адресатам. Пусть случившееся будет на их совести. В конце концов, у многих в голове живут свои тараканы. Кто-то лечится гомеопатией, БАДами, магнитами, ненавидит ГМО и вообще веган, а кто-то отключает автоматические обновления. Так и случаются эпидемии компьютерных вирусов.

Ошибки СМИ

Не удивлюсь, если антивирусные эксперты волосы рвали от злости, когда увидели эти заголовки:

Скриншот Яндекс.Новостей по запросу Wanna Cry

Действительно, первая версия вируса при запуске пыталась подключиться к несуществующему сайту. Если сайт оказывался доступен, вирус прекращал свою работу. Британский программист с ником @MalvareTechBlog и его коллега Дариан Хасс быстренько зарегистрировали запрашиваемый домен и таким образом сумели обезвредить первую версию Wanna Cry. Злоумышленникам ничего не стоило изменить проверяемый адрес или вовсе отключить проверку, что и случилось буквально в течении суток. Сначала вышла версия с изменённым адресом для проверки, которая была остановлена точно так же — регистрацией домена, затем эксперты обнаружили версию Wanna Decrypt0r 2.0 без проверки домена с, к счастью, неработающим шифрованием. Возможно, это была тестовая версия, но что будет дальше?

Что будет дальше

1. Удостовериться, что автоматическое обновление Windows и антивирус работают.

2. Делать почаще резервные копии фотографий, документов и других важных данных.

3. Не скачивать из Интернета всё подряд, не открывать документы из электронной почты с незнакомых адресов и/или подозрительным текстом.

4. Пользоваться только лицензионным программным обеспечением. В довесок к пиратским версиям программ и игр могут идти вирусы.

Даже если все пользователи обновят свои компьютеры и эпидемия WannaCry остановится, расслабляться не стоит. Злоумышленники ведь никуда не денутся! Используют другую найденную уязвимость и пойдёт очередная волна заражений.

Кое-что ещё

Материалы на тему с дополнительными советами и анализом ситуации:

WooCommerce: недостатки, о которых следует знать

Настройка геймпада на ПК

Раз в несколько лет в сети появляется вирус, который способен заразить множество компьютеров в короткий срок. На этот раз таким вирусом стал Wanna Cry (или, как его порой называют пользователи из России – “вона край”, “хочется плакать”). Данное вредоносное ПО заразило около 57000 тысяч компьютеров почти во всех странах мира всего за несколько дней. Спустя какое-то время темпы заражения вирусом снизились, однако все еще появляются новые устройства, которые были подвергнуты инфицированию. На данный момент пострадало более 200000 компьютеров – как у частных пользователей, так и в организациях.

Wanna Cry является самой серьезной компьютерной угрозой 2017 года и вы все еще можете стать ее жертвой. В этой статье мы расскажем вам, что такое Wanna Cry, как он распространяется и как защититься от вируса.

Новый вирус Petya – обязательно узнайте, как не заразиться этим вирусом и не потерять все данные!

Что такое Wanna Cry?

Прежде всего давайте уточним, что такое Wanna Cry. Wanna Cry – это вредоносное ПО, которое является подвидом трояна и относится к типу “ransomware”. Вирусы вида “ransomware” (“вымогатели”) предназначены для шантажа с целью получения денежных средств у владельцев зараженных компьютеров. Фактически, WannaCry держит ваш компьютер в заложниках и требует выкуп. Если выкуп не будет выплачен – заложник будет убит, т.е вы потеряете всю информацию, которая хранилась на вашем ПК.

Описание вируса Wanna Cry

Компания Symantec опубликовала список всех типов файлов, который способен зашифровать Wanna Cry. В этом список входят ВСЕ популярные форматы файлов, включая .xlsx, .xls, .docx, .doc, .mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .jpg, .jpg, .jpg, .iso, .zip, .rar. Полный список находится под спойлером.

Как видите, вирусу под силу зашифровать практически любой файл на жестком диске вашего компьютера. После выполнения шифрования Wanna Cry размещает инструкцию по расшифровке файлов, которая подразумевает выплату определенного выкупа.

Кто создал вирус Wanna Cry?

Автор Wanna Cry смог воспользоваться этими данными и создал на его основе эффективный вирус. Пока что неизвестно, кто является создателям вируса Wanna Cry.

Как распространяется вирус Wanna Cry?

Вирус Wanna Cry чаще всего распространяется следующим образом: вам приходит email с вложением. Во вложении может находиться фото, видеофайл, музыкальная композиция. Однако, если присмотреться к файлу внимательнее, то можно понять, что расширением данного файла является .exe (исполняемый файл). Таким образом, после запуска файла происходит инфицирование системы и благодаря найденному ранее эксплойту загружается вирус, который шифрует пользовательские данные.

Как защититься от вируса Wanna Cry?

Как же защититься от вируса Wanna Cry?

Патч microsoft, который защитит от вируса Wanna Cry

Как я уже писал, компания Microsoft выпустила патч, который закрывает уязвимости в ОС и не позволяет вирусу Wanna Cry зашифровать ваши данные. Данный патч срочно необходимо установить на следующие ОС:

Windows XP, Windows 8 или Windows Server 2003, Windows Embedded

Если у вас другая версия Windows – просто установите все доступные обновления.

Как удалить вирус Wanna Cry?

Удалить вирус Wanna Cry с компьютера несложно. Для этого достаточно просканировать компьютер одной из лучших утилит для удаления вредоносных программ (например, Hitman Pro). Однако, в данном случае, ваши документы все равно останутся зашифрованы. Поэтому, если вы планируете платить выкуп – то с удалением программы @WanaDecryptor@.exe лучше повременить. Если вам не нужны зашифрованные данные, то проще всего выполнить форматирование жесткого диска и поставить ОС заново. Это однозначно уничтожит все следы вируса.

Дешифратор Wanna Cry

Программы типа “ransomware” (к которым относится Wanna Cry) обычно шифруют ваши данные ключами 128 или 256 bit. Ключ для каждого компьютера уникален, таким образом в домашних условиях на его расшифровку можно потратить десятки и сотни лет. Фактически, это делает невозможным расшифровку данных обычным пользователем.

Конечно, всем нам хотелось бы иметь дешифратор (decryptor) Wanna Cry в своем арсенале, однако такого решения пока не существует. Например, аналогичный вирус Vault появился несколько месяцев назад, а дешифратора (“decryptor”) для него до сих пор нет в природе.

Потому, если вы еще не подверглись заражению – то вам стоит позаботиться о себе и принять меры защиты от вируса, о которых написано в статье. Если вы уже стали жертвой заражения, то у вас есть несколько вариантов:

- Заплатить выкуп. Минусы данного решения – относительно высокая цена за данные; не факт, что все данные расшифруются

- Положить жесткий диск полку и надеяться на появление дешифратора. Кстати, дешифраторы разрабатывает Лаборатория Касперского и выкладывает их на сайте No Ransom. Для Wanna Cry дешифратор пока отсутствует , однако он может появиться через некоторое время. Мы обязательно обновим статью по мере появления подобного решения.

- Если вы являетесь лицензионным пользователем продуктов Лаборатории Касперского, то вы можете подать запрос на расшифровку файлов, которые зашифровал вирус Wanna Cry.

- Переустановить ОС. Минуса – все данные будут потеряны

- Воспользоваться одним из методов восстановления данных после заражения вирусом Wanna Cry (буду опубликованы на нашем сайте в виде отдельной статьи в течение пары дней). Однако, имейте в виду – шансы на восстановление данных крайне малы.

Как вылечить вирус Wanna Cry?

Как вы уже поняли из статьи, вылечить вирус Wanna Cry крайне просто. Устанавливаете одну из утилит для удаления вредоносных программ, сканирует жесткий диск и она удаляет все вирусы. Но проблема в том, что все ваши данные останутся в зашифрованном виде. Помимо данных ранее рекомендаций по удалению и дешифровке Wanna Cry, можно дать следующие:

- Вы можете обратиться на форум Лаборатории Касперского. В ветке, которая доступна по ссылке, создано несколько тем про Wanna Cry. Представители разработчика отвечают на форуме, так что может что-то дельное подскажут и вам.

- Вам стоит подождать – вирус появился не так давно, может еще появится дешифратор. Например, не более полугода назад Касперский смог побороть шифратор CryptXXX. Возможно, что через некоторое время они выпустят дешифратор и для Wanna Cry.

- Кардинальное решение – форматируем жесткий, ставим ОС, лишаемся все данных. А так ли вам важны ваши фото с прошлого корпоратива?)

Вирус Wanna Cry в России

Как вы видите по представленной инфографике большая часть компьютеров, которые заразились Wanna Cry, находятся в России. Впрочем, в этом нет ничего удивительного – в нашей стране процент пользователей “пиратских” ОС крайне велик. Чаще всего у подобных пользователей отключено автоматическое обновление, что и сделало заражение возможным.

Как стало известно, в России пострадали не только обычные пользователи, но и государственные предприятия и частные компании. Сообщается, что в числе жертв были замечены МВД, МЧС и Центробанк, а также “Мегафон”, “Сбербанк” и “Российские железные дороги”.

В Великобритании пострадала больничная сеть, что сделало невозможным проведение некоторых операций.

От заражения можно было легко уберечься – еще в марте компания Microsoft выпустила обновление безопасности для Windows, которое закрывало “дыры” в ОС. Через них и действовует вирус. Если вы еще не сделали этого – обязательно установите все обновления для вашей ОС, а также специальный патч для старых версий Windows, о котором я упоминал выше.

Wanna Cry и Linux

Некоторые пользователи операционной системы Linux интересуются: а могут ли их компьютеры подвергнуться заражению вирусом Wanna Cry? Могу их успокоить: компьютерам под управлением Linux данный вирус не страшен. На данный момент не обнаружено вариаций вируса для данной ОС.

Заключение

Итак, сегодня мы поговорили о вирусе Wanna Cry. Мы узнали, что из себя представляет данный вирус, как уберечься от заражения, как удалить вирус и восстановить файлы, где взять дешифратор (decryptor) Wanna Cry. Кроме того, мыузнали где скачать патч для Windows, который убережет вас от инфицирования. Надеюсь, что данная статья оказалась полезной для вас.

Читайте также: