Кибер вирусы что это

Обновлено: 19.04.2024

Компьютеры Windows и Mac, ноутбуки, смартфоны и планшеты находятся под постоянной угрозой заражения растущим количеством вредоносных программ и других угроз безопасности.

В качестве первого шага для защиты своих устройств и своих действий в Интернете стоит убедиться, что вы хорошо осведомлены об основных категориях вредоносного ПО и других угроз.

Что такое вредоносное ПО?

Под вредоносной программой подразумевается любая программа, созданная для выполнения любого несанкционированного — и, как правило, вредоносного — действия на устройстве пользователя. Примеры вредоносных программ: Компьютерные вирусы

- вирусы;

- макровирусы для Word и Excel;

- загрузочные вирусы;

- скрипт-вирусы, включая batch-вирусы, заражающие оболочку ОС Windows, Java-приложения и т.д.;

- клавиатурные шпионы;

- программы для кражи паролей;

- троянцы-бэкдоры;

- crimeware — вредоносные программы, созданные для автоматизации совершения финансовых преступлений;

- шпионские программы;

- рекламные программы и другие типы вредоносных программ

Чем вирус отличается от червя?

Компьютерные вирусы это вредоносные программы, которые могут воспроизводить сами себя и заражать файл за файлом на компьютере, а также может распространяться с одного компьютера на другой.

Обычно компьютерные вирусы запрограммированы на выполнение разрушающих действий, таких как повреждение или удаление данных.

Чем дольше вирус остается необнаруженным на компьютере, тем больше файлов он заразит.

Черви, как правило, считаются разновидностью компьютерных вирусов, но с некоторыми отличиями:

Червь – это вредоносная программа, которая многократно копирует сама себя, но не наносит прямого вреда безопасности.

Червь, однажды попавший на компьютер, будет искать способы распространения на другие компьютеры и носители.

Если вирус является фрагментом программного кода, добавляющимся к обычным файлам, червь – это самостоятельная программа.

Что такое троянская программа?

Троянская программа— разновидность вредоносного ПО, проникающая в компьютер под видом легального программного обеспечения и после своего запуска выполняющая вредоносные действия.

В отличие от вирусов и червей троянские программы не умеют распространяться самостоятельно.

Как правило, троянцы тайно загружаются в компьютер пользователя и начинают осуществлять несанкционированные им вредоносные действия.

Киберпреступники используют множество троянских программ разных типов, каждый из которых предназначен для выполнения особой вредоносной функции. Наиболее распространены:

- Бэкдоры (в их состав часто входят программы-кейлоггеры);

- троянские шпионские программы;

- троянские программы для кражи паролей;

- троянские прокси-серверы, которые преобразуют ваш компьютер в средство распространение спама.

В греческой мифологии во время Троянской войны греки пошли на хитрость, чтобы проникнуть в город Трою. Они построили огромного деревянного коня и преподнесли его в подарок жителям Трои, а те, не зная, что внутри коня находились греческие воины, внесли коня в город.

Ночью греки покинули коня и открыли городские ворота, чтобы греческое войско смогло войти в Трою.

Сегодня в троянских программах применяются различные трюки для того, чтобы они могли проникнуть на устройства ничего не подозревающих пользователей.

Что такое клавиатурный шпион?

Клавиатурный шпион, или кейлоггер, — это программа, которая записывает все нажатия клавиш на клавиатуре зараженного компьютера.

Киберпреступники используют клавиатурные шпионы для кражи конфиденциальных данных, наприме, имен пользователей, паролей, номеров и PIN-кодов кредитных карт, а также прочих сведений. Как правило, кейлоггеры входят в состав бэкдоров.

Что такое фишинг?

Фишинг — это особый вид компьютерных преступлений, который заключается в том, чтобы обманом заставить пользователя раскрыть ценную информацию, например сведения о банковском счете или кредитных картах.

Как правило, киберпреступники создают фальшивый сайт, который выглядит так же, как легальный, например официальный сайт банка.

При посещении фальшивого сайта, как правило, предлагается ввести конфиденциальные данные, например имя пользователя, пароль или PIN-код.

Что такое шпионская программа?

Шпионские программы предназначены для сбора данных и их отправки стороннему лицу без уведомления или согласия пользователя. Как правило, шпионские программы:

- отслеживают, какие клавиши пользователь нажимает на клавиатуре;

- собирают конфиденциальную информацию, такую как пароли, номера кредитных карт, номера PIN и т.д.;

- собирают адреса электронной почты с компьютера пользователя;

- запоминают наиболее посещаемые вами веб-страницы.

Кроме возможного ущерба при доступе киберпреступников к этому типу информации, шпионская программа также отрицательно влияет на производительность компьютера.

Что такое drive-by загрузка?

При drive-by загрузке заражение компьютера происходит при посещении веб-сайта, содержащего вредоносный код.

Киберпреступники ведут в интернете поиск уязвимых серверов, которые можно взломать. Когда уязвимый сервер найден, киберпреступники могут разместить свой вредоносный код на веб-страницах сервера.

Если операционная система компьютера или одно из приложений, работающих на компьютере, имеет незакрытую уязвимость, вредоносная программа автоматически загрузится на компьютер при посещении зараженной веб-страницы.

Что такое руткит?

Руткиты — это программы, используемые хакерами для предотвращения обнаружения при попытке получить несанкционированный доступ к компьютеру.

Очень часто руткиты используются в качестве прикрытия действий троянской программы.

При установке на компьютер руткиты остаются невидимыми для пользователя и предпринимают действия, чтобы вредоносные программы не были обнаружены антивирусным программным обеспечением.

Благодаря тому, что многие пользователи входят в систему компьютера с правами администратора, а не создают отдельную учетную запись с ограниченными правами, киберпреступнику проще установить руткит.

Что такое Adware?

Рекламные программы используются либо для запуска рекламных материалов (например, всплывающих баннеров) на компьютере, либо для перенаправления результатов поиска на рекламные веб-сайты.

Рекламные программы часто встраиваются в бесплатные или в условно-бесплатные программы.

При загрузке бесплатной или условно-бесплатной программы в систему без уведомления или согласия пользователя может быть установлена рекламная программа.

В некоторых случаях рекламная программа скрытым образом загружается с веб-сайта и устанавливается на компьютере пользователя троянцем.

Если у вас установлена не последняя версия веб-браузера, хакеры могут воспользоваться его уязвимостями, используя специальные инструменты (Browser Hijackers), которые могут загрузить рекламную программу на компьютер.

Browser Hijackers могут изменять настройки браузера, перенаправлять неправильно или не полностью набранные URL-адреса на специальный сайт или поменять домашнюю страницу, загружающуюся по умолчанию.

Они также могут перенаправлять результаты поиска в интернете на платные и порнографические веб-сайты.

Что такое ботнет?

Ботнет — это сеть компьютеров, контролируемых киберпреступниками с помощью троянской или другой вредоносной программы.

Хакеры добиваются этого несколькими способами, например, отправляют серверу такое количество запросов, которые он не в состоянии обработать.

Работа сервера будет замедлена, веб-страницы будут открываться намного дольше, и сервер может совсем выйти из строя, в результате чего все веб-сайты на сервере будут недоступны.

Как правило, киберпреступник взламывает главный компьютер и все зомби-компьютеры, используя уязвимость в приложениях для установки троянской программы или другого компонента вредоносного кода.

Статьи и ссылки по теме:

Продукты:

Вредоносное ПО вирусы и другие угрозы в Интернете -- Часто задаваемые вопросы

Для защиты своих устройств и обеспечения безопасной работы в интернете прежде всего необходимо хорошо знать основные категории вредоносных программ.

Избранные статьи

Как снизить пинг и оптимизировать скорость онлайн-игр

Как очистить кеш и удалить файлы cookie в различных браузерах

Режим инкогнито и режим конфиденциального просмотра: что это такое и как ими пользоваться?

Что представляют собой отдельные законы об интернете и безопасности данных?

Соблюдение кибергигиены поможет обеспечить безопасность в сети

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Теория самовоспроизводящихся автоматов

Программа Creeper

Вирус Rabbit

Первый троянец

Согласно сайту Fourmilab, первый троянец по названием ANIMAL (хотя есть споры относительно того, были ли это действительно троянец или просто вирус) был разработан компьютерным программистом Джоном Уолкером в 1975 г. В то время были очень популярны компьютерные игры, в которых пользователь загадывал какое-нибудь животное, а программа должна была его угадать за 20 вопросов. Уолкер написал одну из таких игр, и она стала популярной. Чтобы поделиться ее со своими друзьями, Уолкер записывал и передавал ее на магнитной ленте. Чтобы упростить эту процедуру, Уолкер создал программу PERVADE, которая устанавливалась на компьютер вместе с игрой ANIMAL. Пока пользователь играл в игру, PREVADE проверял все доступные пользователю директории на компьютере, а затем копировал ANIMAL во все директории, где этой программы не было. Вредоносной цели здесь не было, но ANIMAL и PREVADE подпадают под определение троянца: по сути, внутри программы ANIMAL была запрятана другая программа, которая выполняла действия без согласия пользователя.

Вирус загрузочного сектора Brain

Вирус ILoveYou

Червь Code

Червь Code Red был так называемым бестелесным червем – он существовал только в памяти и не предпринимал попыток заразить файлы в системе. Используя брешь в системе безопасности Microsoft Internet Information Server, червь всего за несколько часов распространился по всему миру и вызвал хаос, внедряясь в протоколы обмена информацией между компьютерами.

Как пишет сайт Scientific American, зараженные компьютеры в итоге были использованы для проведения DDoS-атаки на веб-сайт Белого дома – Whitehouse.gov.

Heartbleed

Будущее компьютерных вирусов

На протяжении уже более 60 лет компьютерные вирусы находятся в сфере коллективного человеческого сознания. То, что однажды было лишь кибер-вандализмом, быстро превратилось в киберпреступление. Быстро развиваются черви, троянцы и вирусы. Хакеры мотивированы и умны, они всегда стремятся тестировать на прочность системы и код, расширять границы доступных им методов и изобретать новые способы заражения. В будущем киберпреступники, вероятно, будут чаще взламывать PoS-терминалы – в качестве хорошего примера можно привести недавний троянец удаленного доступа Moker. Этот новый троянец сложно обнаружить, тяжело удалить – он обходит все известные механизмы защиты. Ничего не известно наверняка; постоянные перемены – в самой природе постоянной борьбы между киберпреступниками и системами защиты.

В недалёком будущем автопилот сможет полностью заменить водителя за рулём автомобиля

Компьютерные вирусы

Apple II стал первым бытовым компьютером, для которого были созданы компьютерные вирусы

Такие возможности не могли не заинтересовать военных и специальные службы, у которых в общем-то схожие задачи – что-то украсть, что-то сломать.

Кибервойска

Учитывая значимость и открытость цифровой инфраструктуры, государства осознают необходимость её защиты, с целью чего в рамках министерств обороны и специальных служб создаются соответствующие подразделения, предназначенные как для защиты от киберугроз, так и для проведения атак цифровой инфраструктуры противника.

Эмблема Киберкомандования США

В 2014 году указом президента РФ В. В. Путина были сформированы Войска информационных операций, а в январе 2020 года объявлено о создании в вооружённых силах (ВС) России специальных подразделений, предназначенных для проведения информационных операций, о чём заявил министр обороны РФ Сергей Шойгу.

Эмблема российских Войск информационных операций

Имеются кибернетические войска и в других развитых странах. По неподтверждённым данным, бюджет кибервойск США составляет порядка 7 млрд долларов, а численность персонала превышает 9000 человек. Численность кибервойск КНР составляет порядка 20 000 человек с финансированием порядка 1,5 млрд долларов. Британия и Южная Корея тратят на кибербезопасность по 450 и 400 млн долларов соответственно. Российские кибервойска предположительно включают порядка 1000 человек, а расходы составляют около 300 млн долларов.

Цели и возможности

Потенциальные деструктивные возможности компьютерных вирусов огромны, и они стремительно усиливаются по мере цифровизации окружающего мира.

Все помнят обвинения США в адрес России о вмешательстве в американские выборы, а также обвинения в адрес Китая в краже интеллектуальной собственности. Но манипуляция общественным сознанием и кража данных – лишь верхушка айсберга. Всё становится гораздо серьёзнее, когда речь идёт об уязвимости инфраструктуры.

Скорее всего, то, что пока не было масштабных взломов инфраструктуры – это следствие отсутствия интереса серьёзных хакерских группировок к этой теме – их атаки обычно имеют чёткую конечную цель, заключающуюся в получении максимальной финансовой прибыли. В этом плане гораздо выгоднее красть и продавать промышленные и коммерческие секреты, компромат, шифровать данные, требуя выкуп за их расшифровку, и тому подобное, чем нарушать работу городской канализации, светофоров и электросетей.

Коллапс городской инфраструктуры может быть вызван не только атакой крылатых ракет на центры обработки данных и электростанции, но и с помощью вредоносного программного обеспечения

В то же время с высокой вероятностью атака инфраструктуры рассматривается военными разных стран как элемент ведения боевых действий, позволяющий значительно ослабить экономику противника и вызвать недовольство населения.

В 2010 году частная компания Bipartisan Policy Center провела симуляцию массированного кибернетического удара по территории США, которая показала, что при проведении подготовленной и скоординированной кибератаки в течение получаса может быть выведена из строя до половины энергосистемы страны, а в течение часа будет отключена мобильная и проводная связь, в результате чего также прекратятся финансовые операции на бирже.

Впрочем, и атака на гражданскую инфраструктуру – не самое страшное, существуют куда более серьёзные угрозы.

Компьютерные вирусы – как стратегическое оружие

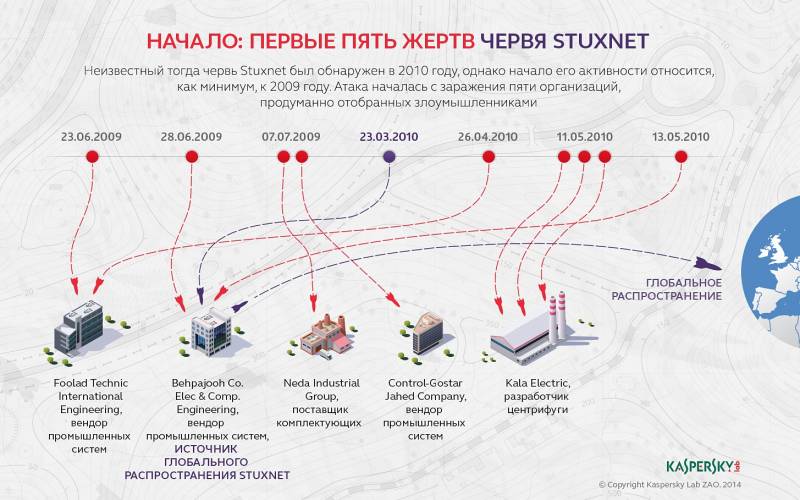

В дальнейшем были обнаружены и другие компьютерные вирусы, схожие по сложности изготовления с win32/Stuxnet, такие как:

- Duqu (предполагаемый разработчик Израиль/США) – предназначен для незаметного сбора конфиденциальных данных;

- Wiper (предполагаемый разработчик Израиль/США) – в конце апреля 2012 уничтожил всю информацию на нескольких серверах одной из крупнейших нефтяных компаний Ирана и на несколько дней полностью парализовал её работу;

- Flame (предполагаемый разработчик Израиль/США) – вирус шпион, разработанный, предположительно, специально для атак на объекты иранской компьютерной инфраструктуры. Может идентифицировать мобильные устройства с модулем Bluetooth, отслеживать местонахождение, красть конфиденциальную информацию и прослушивать разговоры;

- Gauss (предполагаемый разработчик Израиль/США) – нацелен на кражу финансовой информации: электронной почты, паролей, данных банковского счёта, файлов cookie, а также данных о конфигурации системы;

- Маади (предполагаемый разработчик Иран) – способен собирать информацию, удалённо менять параметры компьютера, записывать звук и передавать это удалённому пользователю.

Особенности и перспективы

Необходимо чётко осознавать ключевую особенность кибернетического оружия – его анонимность и скрытность применения. Можно подозревать кого-либо, но доказать его причастность к применению будет чрезвычайно сложно. Создание кибернетического оружия не требует перемещения физических предметов через государственные границы – удар может быть нанесён кем угодно и когда угодно. Ситуация усугубляется отсутствием юридических норм ведения боевых действий в киберпространстве. Применять вредоносное ПО могут как государства, так и корпорации или даже организованная преступность.

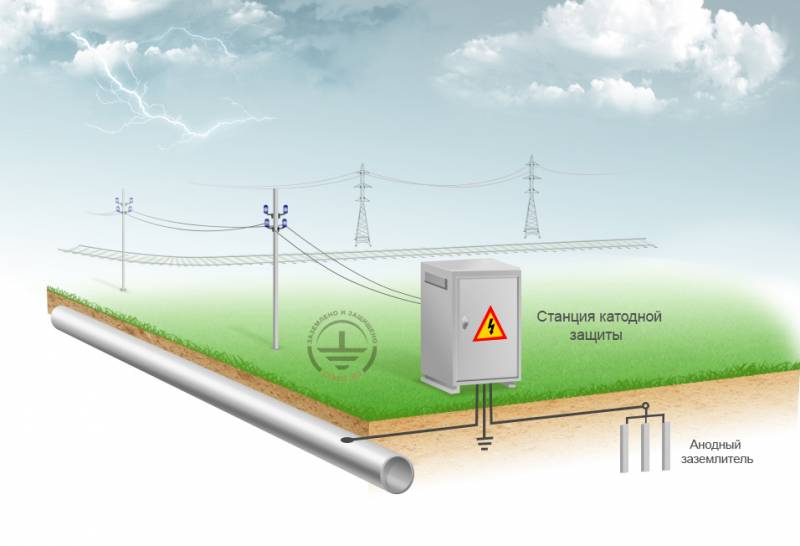

Как может работать вирус мирного времени? К примеру, подземные стальные трубопроводы/газопроводы оснащены так называемыми станциями катодной защиты (СКЗ), предотвращающими коррозию труб с помощью разности потенциалов на них и на специальном электроде. Был такой случай – в 90-е годы на одном из российских предприятий на ночь отключали свет (для экономии). Вместе с освещением и оборудованием отключались СКЗ, защищающие подземную инфраструктуру. В результате все подземные трубопроводы в кратчайший срок были разрушены – ночью образовывалась ржавчина, а днём она под воздействием СКЗ отшелушилась. На следующие сутки цикл повторялся. Если бы СКЗ вообще не работали, то внешний слой ржавчины какое-то время сам служил бы преградой для коррозии. А так – получилось, что оборудование, предназначенное для защиты труб от коррозии, само стало причиной ускоренной коррозии. Учитывая то, что всё современное оборудование такого типа оснащается средствами телеметрии, оно потенциально может быть использовано для целенаправленной атаки противником подземных трубопроводов/газопроводов, в результате чего стране будет нанесён колоссальный экономический ущерб. При этом вредоносное ПО может искажать результаты телеметрии, скрывая свою вредоносную деятельность.

Схема работы СКЗ

Серийное производство кибернетического оружия

По данным, циркулирующим в открытом доступе и в средствах массовой информации, можно сделать вывод, что в настоящее время создание кибернетического оружия ведётся соответствующими подразделениями специальных служб и силовых структур. Такой подход можно считать неверным. Ни один род войск самостоятельно не занимается созданием вооружений. Они могут выдавать техническое задание, контролировать и финансировать создание новых образцов вооружений, оказывать содействие в их разработке. Однако непосредственным созданием образцов вооружений занимаются предприятия военно-промышленного комплекса. А как уже отмечалось ранее, последние образцы кибернетического оружия, типа вирусов Stuxnet, Duqu, Wiper, Flame, Gauss, по сложности можно сравнить с современным высокоточным оружием.

Возьмём для примера вирус Stuxnet – для его создания необходимы специалисты в самых разных областях – специалисты по операционным системам, протоколам передачи данных, информационной безопасности, специалисты по поведенческому анализу, специалисты по электроприводам, специализированному ПО управления центрифугами, специалисты по надёжности и многие другие. Только в комплексе они могут решить задачу – как создать вирус, способный попасть на особо охраняемый объект, не подключённый к внешней сети, обнаружить искомое оборудование и, незаметно изменяя режимы его работы, вывести его из строя.

Можно отметить ещё несколько моментов:

1. Кибернетические вооружения будут иметь ограниченный срок использования. Это связано с быстрыми темпами развития IT-индустрии, совершенствованием программного обеспечения и средств его защиты, в результате чего могут быть закрыты уязвимости, использованные в ранее разработанном образце кибернетического вооружения.

2. Необходимость обеспечения контроля над зоной распространения образца кибернетического вооружения для обеспечения безопасности собственных объектов. При этом необходимо учитывать, что чрезмерное ограничение зоны распространения образца кибернетического вооружения может косвенно указать на его разработчика, подобно тому, как преимущественное распространение вируса Stuxnet в ядерной инфраструктуре Ирана указывает на Израиль и США в качестве возможных разработчиков. С другой стороны, нельзя не отметить и открывающуюся возможность намеренно дискредитировать потенциального противника.

3. Возможность высокоточного применения (по задачам) – разведка, распространение/уничтожение информации, разрушение конкретных элементов инфраструктуры. В то же время один образец кибернетического вооружения может быть ориентирован одновременно на решение нескольких задач.

4. Спектр целей и задач, решаемых кибернетическим оружием, будет постоянно расширяться. В него будут входить как традиционные задачи по добыче информации, так и задачи информационного противодействия (пропаганда), физическое уничтожение или повреждение технологического оборудования. Высокие темпы информатизации человеческого общества будут повышать целесообразность развития кибернетических вооружений как ассиметричного ответа на развитие противником дорогостоящих высокоточных, гиперзвуковых и космических систем вооружений. На определённом этапе кибернетическое оружие может сравниться по своему потенциалу воздействия со стратегическими вооружениями.

5. Обеспечение безопасности национальной IT-инфраструктуры невозможно без получения опыта создания кибернетического оружия. Именно создание наступательных образцов кибернетического оружия позволит выявить потенциально уязвимые места в национальной IT-инфраструктуре и оборонных системах (это особенно актуально с учётом внедрения цифровых автоматизированных систем управления боевыми действиями).

7. В ряде случаев внедрение вредоносного ПО должно осуществляться заблаговременно. К примеру, иранская сеть, к которой были подключены центрифуги, была изолирована от сети Интернет. Однако, обеспечив возможность загрузки вируса через промежуточные носители, атакующие добились того, что нерадивый сотрудник (или засланный казачок) пронёс его во внутреннюю сеть на флешке. На это требуется время.

Примеры применения

Возьмём в качестве примера условное государство на ближнем востоке, крупнейшего производителя сниженного природного газа (СПГ), чьи интересы стали серьёзно противоречить интересам РФ.

Прямая вооружённая атака на рассматриваемую страну может принести больше вреда, чем пользы. Так что, ограничиться дипломатической пикировкой? Ответом может стать применение кибернетического оружия.

Взрыв танкера, перевозящего СПГ, в результате аварии при входе в порт или нарушения работы оборудования хранения СПГ, может привести не только к гибели самого корабля, но и нанесению ущерба береговой инфраструктуре

Таким образом, будет достигнуто несколько целей:

1. Подрыв авторитета условного государства как надёжного поставщика энергоресурсов с последующей возможной переориентацией потребителей на российский рынок природного газа.

2. Рост мировых цен на энергоносители, позволяющий получить дополнительные средства для федерального бюджета.

3. Снижение политической активности условного государства и вмешательства во внутренние дела других государств региона, вследствие снижения его финансовых возможностей.

В зависимости от нанесённого экономического ущерба может произойти полная смена правящей верхушки, а также переход к ограниченному конфликту между условным государством и его соседями, которые могут пожелать воспользоваться слабостью соседа для изменения расстановки сил в регионе.

Ключевым фактором данной операции является вопрос скрытности. Можно ли напрямую обвинить Россию, если не будет явных доказательств? Вряд ли. У условного государства полно врагов и конкурентов. Да и их союзник – США неоднократно замечен в проведении враждебных операций даже против самых верных из них. Может, им потребовалось взвинтить цены, чтобы поддержать свои добывающие компании, использующие дорогостоящий гидроразрыв пласта? Ничего личного – просто бизнес.

Другой вариант применения кибернетического оружия подсказал недавний инцидент. Огромное судно – танкер или контейнеровоз, проходит узкий канал, внезапно система управления отдаёт ряд резких команд по изменению курса и скорости движения, в результате чего судно резко разворачивается и блокирует канал, полностью его перегораживая. Возможно, оно даже опрокинется, что сделает операцию по его удалению из канала исключительно длительной и затратной.

Перекрывший Суэцкий канал контейнеровоз компании Evergreen Group наглядно показал, как блокировка транспортных артерий отражается на мировой экономике

При отсутствии явных следов виновника будет установить чрезвычайно сложно – в этом можно обвинить кого угодно. Особенно эффектно будет, если подобные инциденты произойдут одновременно в нескольких каналах.

Таким образом, разработка кибернетического оружия в промышленных масштабах является высокоприоритетной задачей. Информационные технологии, наряду с нанотехнологиями и биотехнологиями, являются краеугольным камнем доминирования в XXI веке. При этом его разработка обойдётся на порядки дешевле – как разработки перспективных нано-биотехнологий, так и обычного современного оружия.

Какими бывают вирусы?

Worms или черви

Особую и наиболее распространённую сегодня группу представляют сетевые черви. Используя уязвимости сетевого ПО, такие программы автоматически перебираются из одного компьютера в другой, заражая всё большее количество ПК. Некоторые черви умеют перебирать пароли по составленным словарям и, взламывая почтовые ящики и аккаунты, распространяются дальше, самостоятельно выискивая новые жертвы. Цели создателей червей могут быть разными, но чаще всего их запускают ради рассылки спама или затруднения работы компьютерных сетей конкурентов вплоть до полной блокировки.

Trojans или троянцы

Как и древние троянцы, спрятавшиеся в деревянном коне, чтобы проникнуть в лагерь данайцев, эти вирусы проникают в компьютер в составе других совершенно безобидных программ, и, пока пользователь не запустит программу, в которой притаился троянец, ведут себя тише воды ниже травы. Однако, с запуском исполняющего файла программы вы активируете этого опасного гостя, который, в зависимости от типа, будет вам пакостить: красть информацию, распространять другие, не менее опасные вирусы, повреждать определённые файлы. За редким исключением троянцы не умеют размножаться, но по степени вреда они куда опаснее червей и могут нанести огромный ущерб владельцу компьютера.

Rootkits или маскировщики

Главной целью этих внешне безобидных программок является скрытие активности других вредоносных программ и действий злоумышленников. Для этого руткиты пускаются на самые разные ухищрения: изменяют режимы работы операционной системы, незаметно отключают или подключают различные функции, а особо продвинутые умеют даже почти незаметно блокировать работу антивирусных программ, чтобы те не нашли маскируемых руткитами электронных вредителей или ещё более опасных злодеев в человеческом облике, шарящих по вашему ПК.

Zombies или зомби

Spyware или шпионы

Основная задача шпиона — выкрасть ценную информацию в той стране, куда его заслал хозяин. Аналогичным образом шпионские программы пытаются украсть логины и пароли к аккаунтам пользователя, а значительная их часть ориентирована на пересылку создателям вируса информации о банковских картах и счетах ничего не подозревающих пользователей.

Adware или рекламные вирусы

Такие вирусы больше вредят не компьютеру, а пользователю, поскольку неожиданно на экране начинает показываться реклама, причём периодичность показа может быть очень разной. Мы сталкивались с программами, включавшими рекламу ежедневно в одно и то же время, а заражённый Adware браузер постоянно менял стартовую страницу или периодически переходил на сайт злоумышленников.

Winlocks или блокировщики

Один из самых неприятных типов вирусов, парализующий работу ПК появлением окна, которое невозможно закрыть без перезагрузки. Блокировщики выводят на экран информацию, что необходимо сделать пользователю, чтобы создатель вируса разблокировал его компьютер. В 100% случаев это платёжные данные злоумышленника, но не торопитесь отправлять деньги — блокировку вам никто не снимет.

Bootkits или загрузочные вирусы

В отличие от блокировщиков, явно сообщающих пользователю о своих целях, буткиты действуют незаметно, что куда более опасно для владельцев ПК. Прописываясь в загрузочные сектора дисков, буткиты тихо берут на себя управление ОС и получают доступ к личной информации хозяев компьютеров. Так злоумышленники завладевают аккаунтами пользователей, видят всю переписку, в том числе зашифрованную (ключи шифрования буткиты тоже воровать умеют) и даже могут похищать файлы.

Последние угрозы

Современные вирусы пишутся уже не только для ПК, но и для устройств под управлением Android, iOS и других мобильных ОС. Однако принцип их действия всё тот же, и в целом они укладываются в приведённую выше классификацию.

Кибепреступники по-прежнему используют любую возможность причинить вред другим в корыстных целях. Вот и недавно объявленная пандемия COVID-19 стала почвой для злоумышленников, стремящихся завладеть пользовательскими ценными данными. Так, в марте было запущено новое приложение, ворующее данные пользователей под видом приложения от ВОЗ по короновирусу. Запуская его, активируется троянец, который начинает собирать и пересылать своему создателю информацию об аккаунтах пользователей.

Также было организовано несколько кибератак на медицинские учреждения — одни злоумышленники пытались парализовать работу больниц, а другие (разработчики программы-вымогателя Maze) попытались заработать на шантаже, пообещав в случае невыполнения материальных требований слить данные о пациентах одного исследовательского центра в сеть. Денег вымогатели не получили, поэтому данные всех бывших пациентов были обнародованы.

Из других интересных новостей отметим 26 марта 2020 похищение одним из хакеров исходных кодов новых графических процессоров AMD. В сети появилось объявление от хакера о том, что он выложит эту информацию в открытый доступ, если не найдёт покупателя. Кроме этого, была обнаружена группа злоумышленников, разработавшая буткит Milum, который предоставляет своим владельцам полный доступ к заражённым хостам сайтов.

Легенды со знаком минус

Несмотря на то, что компьютерным вирусам нет ещё и полувека, за такой короткий период они уже успели хорошенько пошуметь и неоднократно вызывали страх у пользователей по всему миру.

Одним из самых долгоиграющих вирусов, который распространяется до сих пор, является буткит Backdoor.Win32.Sinowal. Этот загрузочный вирус прописывается в систему и берёт управление ей на себя, причём на уровне секторов диска. Этот вирус похищает даже ключи шифрования и отправляет разработчику личные данные, а также данные от аккаунтов пользователей. Подсчитать точный ущерб от него пока не представляется возможным, однако учитывая, что несколько лет антивирусные программы были не в состоянии даже обнаружить этого вредителя (Backdoor.Win32.Sinowal был разработан в 2009 году), то потери пользователей могут исчисляться многими миллионами и даже миллиардами долларов.

Король электронного спама Festi, запущенный в 2009 году, ежедневно рассылал около 2,5 миллиардов имейлов с 250 тысяч айпи, то есть генерировал 25% всего мирового спама. Чтобы затруднить распознавание, разработчики снабдили свою вредоносную программку шифрованием, так что сигнатурный поиск антивирусными программами становится бесполезным и выручить может только глубокое сканирование. Распространяется этот вирус через установку платного кода (PPI), когда вебмастер получает деньги за то, что кто-то скачал файл с его сайта.

Настоящим кошмаром для банкиров стал вирус Carbanak, который в 2014 году нанёс ущерб российским, американским, швейцарским, голландским, японским и украинским банкам на общую сумму 1 миллиард долларов. Carbanak действовал медленно, но уверенно, сначала собирая данные рядовых сотрудников банков, к которым попадал через вложения в электронных письмах, а затем внедряясь в верха и выводя крупные суммы. От проникновения в систему банка до успешного вывода могло пройти от 2 до 4 месяцев.

Как не заразить свой компьютер вирусами?

Переходим к рубрике Капитана очевидность :)

Прежде всего нужно позаботиться о наличии надёжного файервола, антивирусной и антишпионской программ (последние более эффективны при обнаружении и удалении вирусов категорий Spyware и Adware). Также существуют встроенные антивирусные решения для браузеров, ну а о том, что антивирусник должен работать с защитой в режиме реального времени, говорить, думаем, излишне.

Также могут помочь и блокировщики рекламы, которые, помимо прочего, активно борются со всплывающими окнами, которые могут содержать вредоносный код. Не забывайте периодически чистить кэш браузера — в этих файлах могут таиться шпионские и рекламные программы.

Если вы бороздите океаны интернета под пиратским флагом, будьте осторожны при скачивании и установке хакнутых платных программ: далеко не все хакеры альтруисты и выкладывают взломанные программы по доброте душевной. Поэтому, если антивирусник громко ругается на кряк, задумайтесь, так ли уж важна для вас эта программа, ведь сказать с уверенностью, что это срабатывание ложное, не может никто. Не скачивайте программы с сомнительных сайтов по распространению софта — они, как правило, подсовывают в установщики (исполняемые файлы exe) шпионское и другое ПО. Так что лучшим решением будет качать приложения непосредственно на сайтах разработчиков.

Файлы из сторонних источников следует проверять на соответствие расширению — например, двойное расширение почти наверняка говорит о том, что перед нами программа-вирус, поэтому не забудьте включить в Windows отображение расширений. Также заведите привычку обязательно проверять все скачанные файлы антивирусной программой и не открывайть те файлы, в безопасности которых вы не уверены. Сканировать, кстати, нужно и подключаемые накопители USB.

Безвредные вирусы — такое тоже бывает

Были в истории компьютерных вирусов и примеры забавных безвредных программ, которые технически являлись вирусами, но никакого ущерба пользователям при этом не наносили. Так, ещё в 1997 году был разработан вирус HPS, который был ориентирован на временное изменение графические bmp-файлов, которые могли отображаться в перевёрнутом или отражённом виде, что, правда, могло доставлять неудобства пользователям старых версий Windows, ведь они были построены с использованием как раз bmp-графики. Впрочем, никакого реального ущерба HPS не наносил, поэтому его с полным основанием можно назвать безвредным шуточным вирусом.

Червяк Welchia претендует на звание самого полезного в истории: эта появившаяся в 2003 году программка после автоматической загрузки через сеть проверяла наличие заражения ПК опасным сетевым червём (программа была написана для устранения червя Blaster w32.blaster.worm, другое название — LoveSan), удаляла его и также в авторежиме пыталась установить обновления для Windows, закрывающие сетевые уязвимости. После успешного выполнения всех этих действий Welchia… самоудалялся. Правда, с Welchia тоже не всё было гладко — дело в том, что после установки обновлений Windows червь отдавал команду на принудительную перезагрузку ПК. А если в это время пользователь работал над важным проектом и не успел сохранить файл? Кроме того, устраняя одни уязвимости, Welchia добавлял другие — например, оставлял открытыми некоторые порты, которые вполне могли использоваться затем для сетевых атак.

Читайте также: