Методы внедрения вирусов информатика

Обновлено: 25.04.2024

К данной категории относятся программы, распространяющие свои копии по ресурсам локального компьютера с целью:

· последующего запуска своего кода при каких-либо действиях пользователя;

• дальнейшего внедрения в другие ресурсы компьютера.

В отличие от червей, вирусы не используют сетевых сервисов для проникновения на другие компьютеры. Копия вируса попадает на удалённые компьютеры только в том случае, если зараженный объект по каким-либо не зависящим от функционала вируса причинам оказывается активизированным на другом компьютере, например:

• при заражении доступных дисков вирус проник в файлы, расположенные на сетевом ресурсе;

• вирус скопировал себя на съёмный носитель или заразил файлы на нем;

· пользователь отослал электронное письмо с зараженным вложением.

Некоторые вирусы содержат в себе свойства других разновидностей вредоносного программного обеспечения, например бэкдор-процедуру или троянскую компоненту уничтожения информации на диске.

Классификация классических вирусов

Типы компьютерных вирусов различаются между собой по следующим основным признакам:

1. Среда обитания. Под ней понимаются системные области компьютера, операционные системы или приложения, в компоненты (файлы) которых внедряется код вируса. По среде обитания вирусы можно разделить на:

Файловые вирусы при своем размножении тем или иным способом используют файловую систему какой-либо (или каких-либо) ОС. Они:

• различными способами внедряются в исполняемые файлы (наиболее распространенный тип вирусов);

• создают файлы-двойники (компаньон-вирусы);

· создают свои копии в различных каталогах;

· используют особенности организации файловой системы (link-вирусы).

Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot- сектор) либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record), либо меняют указатель на активный boot-сектор. Данный тип вирусов был распространён в 1990-х, но практически исчез с переходом на 32-битные операционные системы и отказом от использования дискет как основного способа распространения информации. Теоретически возможно появление загрузочных вирусов, заражающих СD-диски и USВ-флешек, но на текущий момент такие вирусы не обнаружены.

Многие табличные и графические редакторы, системы проектирования, текстовые процессоры имеют свои макро-языки для автоматизации выполнения повторяющихся действий. Эти макро-языки часто имеют сложную структуру и развитой набор команд. Макровирусы являются программами на макро-языках, встроенные в такие системы обработки данных. Для своего размножения эти вирусы используют возможности макро-языков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие.

Файловые вирусы По способу заражения файлов они делятся на:

· перезаписывающие вирусы (overwriting);

· паразитические вирусы (parasitic);

· вирусы, заражающие объектные модули (ОВJ);

· вирусы, заражающие библиотеки компиляторов (LIВ);

· вирусы, заражающие исходные тексты программ.

Overwriting - метод заражения является наиболее простым: вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое. Естественно, что при этом файл перестает работать и не восстанавливается. Такие вирусы очень быстро обнаруживают себя, так как операционная система и приложения довольно быстро перестают работать.

Parasitic – к паразитическим относятся все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособными. Основными типами таких вирусов являются вирусы, записывающиеся в начало файлов (prepending) в конец файлов (appending) и в середину файлов (inserting). В свою очередь, внедрение вирусов в середину файлов происходит различными методами - путем переноса части файла в его конец или копирования своего кода в заведомо неиспользуемые данные файла (cavity-вирусы).

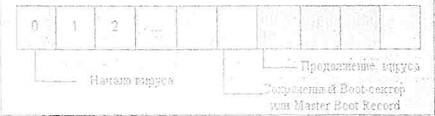

Известны два способа внедрения паразитического файлового вируса в начало файла. Первый способ заключается в том, что вирус переписывает начало заражаемого файла в его конец, а сам копируется в освободившееся место рис. 3.1. При заражении файла вторым способом вирус дописывает заражаемый файл к своему телу

родившееся., заражении файла вторым способом вир)

Рис. 3.1. Внедрение вируса в начало файла первым способом.

Рис. 3.2. Внедрение вируса в начало файла вторым способом.

Таким образом, при запуске зараженного файла первым управление получает код вируса. При этом вирусы, чтобы сохранить работоспособность программы, либо лечат зараженный файл, повторно запускают его, ждут окончания его работы и снова записываются в его начало (иногда для этого используется временный файл, в который записывается обезвреженный файл), либо восстанавливают код программы в памяти компьютера и настраивают необходимые адреса в ее теле (т. е. дублируют работу ОС).

Внедрение вируса в конец файла

Наиболее распространенным способом внедрения вируса в файл являете дописывание вируса в его конец рис. 3.3.

Рис. 3.3. Внедрение вируса в конец файла

При этом вирус изменяет начало файла таким образом, что первыми выполняемыми командами программы, содержащейся в файле, являются команды вируса.

Для того чтобы получить управление при старте файла, вирус корректирует стартовый адрес программы (адрес точки входа). Для этого вирус производит изменения в заголовке файла.

Внедрение вируса в середину файла

Кроме того, копирование вируса в середину файла может произойти в результате ошибки вируса, в этом случае файл может быть необратимо испорчен.

Вирусы без точки входа

Companion. К этой категории относятся вирусы, не изменяющие заражаемых файлов. Алгоритм работы этих вирусов состоит в том, что для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т. е. вирус.

К вирусам данного типа относятся те из них, которые при заражении переименовывают файл в какое-либо другое имя, запоминают его (для последующего запуска файла-хозяина) и записывают свой код на диск под именем заражаемого файла. Например, файл МОТЕРАD.ЕХЕ переименовывается в МОТЕРАD.ЕXD), а вирус записывается под именем МОТЕРАD.ЕХЕ. При запуске управление получает код вируса, который затем запускает оригинальный МОТЕРАD.ЕХЕ.

Возможно существование и других типов вирусов-компаньонов использующих иные оригинальные идеи или особенности других операционных систем. Например, РАТН-компаньоны, которые размещают свои копии в основном каталоге, используя тот факт, что этот каталог является первым в списке РАТН, и файлы для запуска в первую очередь будет искать именно в нем. Данным способом самозапуска пользуются также многие компьютерные черви, троянские программы.

Прочие способы заражения

Некоторые вирусы записывают свои копии в архивы (АRJ, ZIР, RАR). Другие записывают команду запуска зараженного файла в ВАТ-файлы.

Загрузочные вирусы

Заражение дискет производится единственным известным способом – вирус записывает свой код вместо оригинального кода boot-сектора дискеты. Винчестер заражается 3 возможными способами - вирус записывается либо вместо кода MBR, либо вместо кода boot-сектора загрузочного диска (обычно диска С:), либо адрес активного boot-сектора в таблице разделов диска (Disk Partition Table), расположенной в МВR винчестера.

Рис. 3.4. Незараженный диск.

Рис. 3.5. Зараженный диск (подмена boot/МВR).

| I | |

| 4 | | |

| Модифицированная | модифицИроВаННаЯ |

3.6. Зараженный диск (подмена активного boot-сектора в Disk Partition Table)

При инфицировании диска вирус в большинстве случаев переносит оригинальный boot-сектор (или МВR) в какой-либо другой сектор диска (например, первый свободный). Если длина вируса больше длины сектора, то в заражаемый сектор помещается первая часть вируса, остальные части размещаются в других секторах (например, в первых свободных).

Макровирусы

Наибольшее распространение получили макровирусы для MS Office (Word, Ехсеl и PowerPoint), хранящих информацию в формате ОLE2 (Object Linking and Embedding). Вирусы в прочих приложениях достаточно редки.

Физическое расположение вируса внутри файла MS Office зависит от его формата, который в случае продуктов MS чрезвычайно сложен - каждые файл-документ или таблица Ехсеl представляют собой последовательность блоков данных (каждый из которых также имеет свой формат), объединенных между собой при помощи большого количества служебных данных. По причине такой сложности форматов файлов представитm расположение макро-вируса в файле можно лишь схематично:

| фай | Незаряженный файл-документ или табл | Вирус таблица | Вирус в файле-документе или таблице | гхе |

| Заголовок файла | Заголовок файла | |||

| Служебные данные (каталоги, FАТ) | Служе6ные данные (каталоги, FAT) | |||

| Текст | Текст | |||

| Шрифты | Шрифты | |||

| Макросы (если есть) | Макросы (если есть) | |||

| Прочие данные | ||||

| Прочие данные | ||||

| .! . |

Рис. 3.7, Расположение макровируса в файле

Макро-вирусы, поражающие файлы MS Office как правило, пользуются одним из перечисленных выше приемов - в вирусе либо присутствует авто-макрос (авто-функция), либо переопределен один из стандартных системных макросов (ассоциированный с каким-либо пунктом меню), либо макрос вируса вызывается автоматически при нажатии на какую-либо клавишу или комбинацию клавиш. Получив управление макро-вирус переносит свой код в другие файлы, обычно в файлы, которые редактируются в данный момент. Реже макро вирусы самостоятельно ищут другие файлы на диске.

Скрипт-вирусы

Следует отметить также скрипт-вирусы, являющиеся подгруппой файловых вирусов. Данные вирусы, написаны на различных скрипт-языках (VBS, JS, ВАТ, PHP). Они либо заражают другие скрипт-программы (командные и служебные файлы Windows или Linux), либо являются частями многокомпонентных вирусов. Также, данные вирусы могут заражать файлы других форматов (например, html), если в них возможно выполнение скриптов.

Необходимой для вирусописателей и кибер-преступников задачей является внедрение вируса, червя или троянской программы в компьютер-жертву или мобильный телефон. Достигается эта цель различными способами, которые делятся на две основные категории:

Часто эти способы используются одновременно. При этом так же часто используются специальные меры по противодействию антивирусным программам.

Социальная инженерия

Методы социальной инженерии тем или иным способом заставляют пользователя запустить заражённый файл или открыть ссылку на заражённый веб-сайт. Эти методы применяются не только многочисленными почтовыми червями, но и другими видами вредоносного программного обеспечения.

Случаются и казусы, один из которых произошел в ноябре 2005. В одной из версий червя Sober сообщалось, что немецкая криминальная полиция расследует случаи посещения нелегальных веб-сайтов. Это письмо попало к любителю детской порнографии, который принял его за официальное письмо, — и послушно сдался властям.

- AIM & AOL Password Hacker.exe

- Microsoft CD Key Generator.exe

- PornStar3D.exe

- play station emulator crack.exe

В поиске новых программ пользователи P2P-сетей натыкаются на эти имена, скачивают файлы и запускают их на выполнение.

Технологии внедрения

Эти технологии используются злоумышленниками для внедрения в систему вредоносного кода скрытно, не привлекая внимания владельца компьютера. Осуществляется это через уязвимости в системе безопасности операционных систем и в программном обеспечении. Наличие уязвимостей позволяет изготовленному злоумышленником сетевому червю или троянской программе проникнуть в компьютер-жертву и самостоятельно запустить себя на исполнение.

Уязвимости являются, по сути, ошибками в коде или в логике работы различных программ. Современные операционные системы и приложения имеют сложную структуру и обширный функционал, и избежать ошибок при их проектировании и разработке просто невозможно. Этим и пользуются вирусописатели и компьютерные злоумышленники.

Уязвимостями в почтовых клиентах Outlook пользовались почтовые черви Nimda и Aliz. Для того чтобы запустить файл червя, достаточно было открыть заражённое письмо или просто навести на него курсор в окне предварительного просмотра.

Также вредоносные программы активно использовали уязвимости в сетевых компонентах операционных систем. Для своего распространения такими уязвимостями пользовались черви CodeRed, Sasser, Slammer, Lovesan (Blaster) и многие другие черви, работающие под ОС Windows. Под удар попали и Linux-системы — черви Ramen и Slapper проникали на компьютеры через уязвимости в этой операционной среде и приложениях для неё.

Одновременное использование технологий внедрения и методов социальной инженерии

Достаточно часто компьютерными злоумышленниками используются сразу оба метода. Метод социальной инженерии — для привлечения внимания потенциальной жертвы, а технический — для увеличения вероятности проникновения заражённого объекта в систему.

Например, почтовый червь Mimail распространялся как вложение в электронное письмо. Для того чтобы пользователь обратил внимание на письмо, в него вставлялся специально оформленный текст, а для запуска копии червя из вложенного в письмо ZIP-архива — уязвимость в браузере Internet Explorer. В результате при открытии файла из архива червь создавал на диске свою копию и запускал её на исполнение без каких либо системных предупреждений или дополнительных действий пользователя. Кстати, этот червь был одним из первых, предназначенных для воровства персональной информации пользователей интернет-кошельков системы e-gold.

Противодействие антивирусным программам

Поскольку цель компьютерных злоумышленников — внедрить вредоносный код в компьютеры-жертвы, то для этого им необходимо не только вынудить пользователя запустить заражённый файл или проникнуть в систему через какую-либо уязвимость, но и незаметно проскочить мимо установленного антивирусного фильтра. Поэтому не удивительно, что злоумышленники целенаправленно борются с антивирусными программами. Используемые ими технические приёмы весьма разнообразны, но чаще всего встречаются следующие:

Упаковка и шифрование кода. Значительная часть (если не большинство) современных компьютерных червей и троянских программ упакованы или зашифрованы тем или иным способом. Более того, компьютерным андеграундом создаются специально для этого предназначенные утилиты упаковки и шифровки. Например, вредоносными оказались абсолютно все встретившиеся в интернете файлы, обработанные утилитами CryptExe, Exeref, PolyCrypt и некоторыми другими.

Для детектирования подобных червей и троянцев антивирусным программам приходится либо добавлять новые методы распаковки и расшифровки, либо добавлять сигнатуры на каждый образец вредоносной программы, что снижает качество детектирования, поскольку не всегда все возможные образцы модифицированного кода оказываются в руках антивирусной компании.

Остановка работы антивируса и системы получения обновлений антивирусных баз (апдейтов). Многие троянские программы и сетевые черви предпринимают специальные действия против антивирусных программ — ищут их в списке активных приложений и пытаются остановить их работу, портят антивирусные базы данных, блокируют получение обновлений и т.п. Антивирусным программам приходится защищать себя адекватными способами — следить за целостностью баз данных, прятать от троянцев свои процессы и т.п.

Скрытие своего кода на веб-сайтах. Адреса веб-страниц, на которых присутствуют троянские файлы, рано или поздно становятся известны антивирусным компаниям. Естественно, что подобные страницы попадают под пристальное внимание антивирусных аналитиков — содержимое страницы периодически скачивается, новые версии троянских программ заносятся в антивирусные обновления. Для противодействия этому веб-страница модифицируется специальным образом — если запрос идёт с адреса антивирусной компании, то скачивается какой-нибудь нетроянский файл вместо троянского.

Киберпреступники часто эксплуатируют любые уязвимости, существующие в операционной системе (ОС) или в прикладном ПО, запущенном на компьютере-жертве.

Таким образом, сетевой червь или троянец может проникнуть на машину-жертву и запуститься.

Что такое уязвимость?

Уязвимость – это, по сути, брешь в коде или логике работы в ОС или прикладном ПО.

Современные ОС и приложения очень сложны и имеют широкий функционал, поэтому, разработчикам сложно создать ПО, который бы не содержал никаких ошибок.

Нет недостатка в вирусописателях и киберпреступниках, готовых посвятить значительные усилия исследованиям того, как они могут получить выгоду от

эксплуатации любой уязвимости до того, как она будет закрыта производителем, который выпустит соответствующее обновление.

Эксплуатация уязвимостей в интернет-браузерах

Одним из самых популярных методов внедрения вредоносного ПО стало распространение вредоносного кода через веб-страницы. На веб-страницу помещаются зараженный файл и скриптовая программа, эксплуатирующая браузерную уязвимость. Когда на эту страницу заходит пользователь, скриптовая программа скачивает зараженный файл на компьютер пользователя, используя уязвимость в браузере, и затем запускает этот файл.

Чтобы заразить как можно больше машин, создатели вредоносное программы используют целый набор методов привлечения пользователей на веб-страницу:

Подготовка заражения троянцами

Киберпреступники также используют небольшие троянцы, которые загружают и запускают более крупные троянцы. Маленький троянец проникает на компьютер пользователя – например, через уязвимость, а затем загружает из интернета и устанавливает другие вредоносные компоненты.

Многие троянцы изменяют настройки браузера на наименее безопасные из возможных, чтобы облегчить скачивание других троянцев.

Разработчики ПО и антивирусных решений отвечают на вызов

К сожалению, период между появлением новой уязвимости и началом его эксплуатации червями и троянцами становится все короче и короче. Это создает проблемы как для разработчиков ПО, так и для антивирусных компаний:

Статьи и ссылки по теме:

Продукты:

Эксплуатация уязвимостей и методы внедрения вредоносного ПО

Киберпреступники часто используют уязвимости операционной системы (ОС) или программных приложений, которые выполняются на компьютере пользователя, чтобы сетевые черви или троянские программы смогли проникнуть на компьютер и запустить себя.

Избранные статьи

Риски безопасности и конфиденциальности в виртуальной и дополненной реальности

TrickBot – многоцелевой ботнет

Основные атаки программ-вымогателей

Что такое глубокий и теневой интернет?

Как защитить детей в интернете во время коронавируса

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

В статье рассматриваются два наиболее актуальных в настоящее время способа внедрения компьютерных вирусов на компьютеры пользователей. Описываются способы защиты от них. Данная статья носит ознакомительный характер и не является призывом к действию.

Ключевые слова: вирус, вредоносная программа, информационная система, компьютер, юникод, RLO, джойнер.

Современный Интернет состоит не только из полезной информации, поэтому используя его, следует учитывать, чем может обернуться незнание тонкостей внедрения компьютерных вирусов.

Стоит отметить, что в настоящее время, современные вирусы уже не такие, как раньше. Если тогда, вирус мог быть бесполезен и наводил страх на жертву, то сейчас вредоносные программы выполняют утилитарные функции и, чаще всего, в скрытом режиме. Это может быть создание огромной компьютерной сети с целью сетевых атак, сбор паролей, шпионаж.

С течением времени меняются не только вирусы, но и методы их внедрения и сложность их последующего удаления. Если раньше, вредоносная программа могла быть без иконки с расширением “.exe” и это было нормально, то сейчас современный пользователь уже подумает, перед тем, как его открыть. Поэтому злоумышленники, которые разрабатывают вирусы и распространяют их, пытаются обойти антивирусные защиты и возможность отслеживания вируса вручную.

На данный момент существует два актуальных способа внедрения компьютерных вирусов, о которых пользователи не догадываются, а антивирусы не имеют достаточного опыта для своевременного их отслеживания:

– Использование джойнера (joiner) файлов с последующим распространением под видом рядовой программы.

– Использование символов юникода в названии файлов вирусов.

Использование джойнера.

Самым простым джойнером является любой архиватор (например, WinRAR). Архиваторы имеют функцию создания самораспаковывающихся архивов SFX, у которых на выходе расширение “.exe”. Таким образом, в архив добавляются два исполняемых файла и запаковываются. Далее, остаётся методом простого обмана заставить пользователя компьютера открыть данный архив и с этого момента процесс не обратим.

К слову, антивирусы никак не реагируют на данный метод склейки файлов, так как он считается легальным. SFX-архивы используются в повсеместном использовании, хоть и не так часто, как это было задумано. Разработчики антивирусов не берут во внимание тот факт, что данным способом также пользуются в корыстных целях.

Использование символов юникода.

Юникод — один из стандартов кодирования символов. Позволяет представить знаки почти всех письменных языков. Операционная система Windows поддерживает символы юникода в названиях файлов. А так как, Windows является самой распространённой системой на ПК, то значит и злоумышленник имеет некоторое преимущество перед жертвой.

Юникод в название файла добавить очень просто, достаточно вызвать контекстное меню и выбрать нужный символ (рис. 1). В нашем случае, это код RLO (Начать отмену справа налево).

Рис. 1. Демонстрация вставки символа юникода RLO

Суть данного кода — зеркалирование символов после вставленного кода. Например, файл имеет название “TESTgpj.exe”, вставив RLO после “TEST”, то получим: “TESTexe.jpg”. Смысл перестановки расширений файлов в том, что обычный пользователь в первую очередь посмотрит на расширение файла, чтобы не заразить свой компьютер. Жертва, руководствуясь своими базовыми знаниями, поймёт, что это изображение (формат “.jpg”) и отбросит всякие подозрения.

Антивирусные программы также бессильны в данном случае, так как просто-напросто не проверяют названия файлов на символы юникода в нём. Данная функция в операционной системе Windows является стандартной.

Способы защиты.

Использование профессионального джойнера никак нельзя отследить на готовом файле с расширением “.exe”. В таком случае лучше обезопасить себя, скачивая необходимые программы с официальных сайтов разработчиков. Что касается джойнера SFX-архивом, то его можно отследить, попробовав открыть готовый файл архивом. Если открывается архив без каких-либо ошибок, значит подозрения оправдываются.

В случае юникода в имени файла проверить подлинное расширение можно через меню “Свойства”. Графа “Тип файла”. Если там написано “Приложение (.exe)”, то стоит задуматься.

Данные способы внедрения существуют довольно давно и до сих пор являются проблемой для рядовых пользователей. Если человек не разбирается в компьютере также хорошо, как продвинутый пользователь, то он вряд ли заподозрит вредоносную программу в таких случаях, ведь с виду ничего необычного нет. К сожалению, антивирусные компании не берут во внимание данные аспекты в компьютерной вирусологии, что даёт возможность злоумышленникам использовать данные методы заражения всё снова и снова…

1. Климентьев К. Е. Компьютерные вирусы и антивирусы: взгляд программиста. М.: ДМК-Пресс, 2013. — 656 с.

Основные термины (генерируются автоматически): RLO, вредоносная программа, вирус, SFX, готовый файл, использование символов, обычный пользователь, операционная система, способ внедрения, способ защиты.

В век компьютерных технологий подавляющее большинство людей являются пользователями компьютера. Речь идет как о поиске, обработке и хранении необходимой в учебной или профессиональной деятельности информации, об общении и хранении личных данных, так и оплате каких-либо услуг и управлении собственными финансами. В связи с этим можно говорить о необходимости приватности данной информации и защите ее от компьютерных вирусов.

Таким образом, вирус это код или программное обеспечение, которое специально разработано, чтобы повредить, разрушить, украсть, или нанести другой вред данным, компьютеру или сети. Но насколько сильный вред наносят вирусы, какие вирусы вошли в историю, какие бывают вредоносные программы и как они попадают в компьютер?

Еще одной известной вредоносной программой является программа My Doom. Этот червь был запущен в январе 2004 года. На тот момент он становится самым быстрым червем, который распространяется по электронной почте. Каждый последующий зараженный компьютер отправлял спама больше чем предыдущий. Кроме этого, он изменял операционную систему, блокируя доступ к сайтам антивирусных компаний, сайту Microsoft, новостным лентам. Этим вирусом была даже предпринята попытка DDOS-атаки на сайт Microsoft. Одновременно все множество зараженных компьютеров обрушило огромное количество запросов с разных концов света на сайт Microsoft.

Существует классификация различных вредоносных программ, способных нанести огромнейший вред компьютеру и информации, которая хранится как на его жестком диске, так и записанной на съемных носителях, но использовалась с помощью данного ПК.

- Компьютерный вирус является одним из видов вредоносного ПО, которое распространяется путем внедрения своей копии в другую программу.

- Компьютерные черви похожи на вирусы в том, что они копируют функциональные копии самих себя и могут вызвать тот же тип повреждений. В отличие от вирусов, которые требуют распространения зараженного файла-носителя, черви являются автономным программным обеспечением и не требует программы-хоста или помощи человека, чтобы размножаться.

- Троян (trojan) — тип вредоносного ПО, названный в честь деревянного коня, который греки использовали для проникновения в Трою. Это вредоносное ПО, которое выглядит законно. Ущерб от вредоносного ПО варьируется от вызывающего небольшое раздражение (например, всплывающие окна в браузере) до кражи конфиденциальной информации или денег, уничтожения данных, а также повреждения или полного разрушения системы и сети.

Подавляющее большинство, однако, для заражения требуют выполнения некоторых действий от пользователя, например, открыть вложение электронной почты или загрузить файл из Интернета.

Чтобы не заразится вирусом, необходимо следовать несложным правилам:

- Необходимо поставить на компьютер иметь хорошую антивирусную программу, которая не даст возможности вирусам проникнуть в ваши файлы.

- Не следует переходить на подозрительные сайты.

- Ни в коем случае нельзя открывать электронные письма от посторонних незнакомых людей.

Следуя этим несложным правилам можно защитить свой компьютер и всю используемую на нем информацию.

Основные термины (генерируются автоматически): вирус, компьютерный вирус, компьютер, программа, операционная система, программное обеспечение, электронная почта, BBN, CAN, CATCH.

Читайте также: