Могут ли вирусы быть на видеофайле

Обновлено: 19.04.2024

У меня в компе был фидеофайл AVI весом примерно 500Кб, делал проверку компа, антивирус написал что это вирус.. . Я проверил на сайте "вирустотал", там 4 антивируса показали что это вирус "VBS.Redlof-A"

Прочитал про этот вирус на других сайтах, пишут вот что:

Вопрос: так может он заразить AVI файл?

в видеофайлах вирусов не бывает

да и вообще вирусы. это сами МЫ

просто когда будешь просматривать файл avi в плеере.. и если с ним что-то не так. он просто невоспроизведётся

С технической точки зрения - это не вирус, а троян. В целом - это программа написанная только двумя числами "0 и 1". Поэтому ее можно подсунуть в любой файл ( видео, текст, картинка)

MaXX1020 Просветленный (48410) Таки гонит. Судя по описанию он к текстовым файлам цепляется, а не к бинарникам с хитрой структурой.

Вирус в .AVI? А может просто расширение зашифровано? Типа - file.avi.exe? А отображене расширений отключено, и таким образом file.avi.exe отображается у вас как file.avi?

Компьютерные вирусы представляют собой небольшие программы, распространяющиеся с одного компьютера на другой и влияющие на работу операционной системы.

Вирус способен повредить либо удалить данные, находящиеся на компьютере, уничтожить все, что есть на жестком диске, распространиться к другим людям при помощи электронной почты.

Антивирусная программа предназначена для выявления и последующего удаления компьютерных вирусов, а также иных вредоносных программ, предотвращения их дальнейшего распространения, а также восстановления тех программ, которые были ими заражены.

Существует много программ-антивирусов; названия многих из них на слуху (Антивирус Norton, Касперского, DrWeb, NOD32 и т. п. ) . У каждой из антивирусов есть преимущества и недостатки. Идеальных антивирусов не существует, поскольку вирусы постоянно совершенствуются, чтобы обходить защитные системы.

Антивирусные программы умеют распознавать, а затем уничтожать только те вирусы, которые им известны. Антивирус способен распознать конкретный вирус только в том случае, если он есть у него в базе. Специалисты отслеживают появление вирусов круглосуточно, нейтрализуют их и рассылают всем подписчикам обновления. Поэтому чрезвычайно важно обновлять свой антивирус ежедневно – ведь это своего рода война между хакерами и защитниками.

Чтобы предотвратить угрозу заражения вирусами компьютера, следует установить антивирус, своевременно его обновлять, а также помнить о правилах при работе в сети. Гораздо легче предотвращать, чем горевать над украденными средствами или потерянными данными.

Я загружаю файл AVI через торрент, но мой антивирус обнаруживает что-то , Возможно ли, что файл AVI содержит вирус?

Это довольно странно, поскольку в торренте много положительных отзывов.

Файл .avi является видео и, следовательно, не является исполняемым, поэтому операционная система может /не будет запускать файл. Таким образом, он не может быть вирусом в своем собственном праве, но действительно может содержать вирус.

Это была не только социальная инженерия (обманщик), но и ранняя использовать . Он использовал ограниченное отображение имен файлов почтовых клиентов, чтобы снять трюк.

Позже появились более продвинутые подвига. Вредоносные программы будут разбирать программу для изучения исходного кода и поиска определенных частей, которые имели бы плохую обработку данных и ошибок, которые они могли бы использовать. Эти инструкции часто принимают форму какого-либо пользовательского ввода. Например, диалоговое окно входа в систему на ОС или веб-сайт может не выполнять проверку ошибок или проверку данных и, таким образом, предположить /ожидать, что пользователь будет вводить только соответствующие данные. Если вы затем вводите данные, которых он не ожидает (или в случае большинства эксплойтов, слишком много данных), тогда вход будет за пределами памяти, которая была назначена для хранения данных. Обычно данные пользователя должны содержаться только в переменной, но, используя плохую проверку ошибок и управление памятью, можно поместить ее в часть памяти, которая может быть выполнена. Общим и общеизвестным методом является переполнение буфера , который помещает больше данных в переменную, чем он может удерживаться, тем самым перезаписывая другие части памяти. Умело обрабатывая ввод, можно вызвать превышение кода (инструкций), а затем передать управление этому коду. В этот момент небо обычно является пределом того, что можно сделать, когда вредоносное ПО контролирует.

Файлы мультимедиа совпадают. Они могут быть сделаны так, чтобы они содержали немного машинного кода и использовали медиаплеер, чтобы завершился запуск машинного кода. Например, можно было бы добавить слишком много данных в метаданные медиафайлов, чтобы, когда игрок пытается открыть файл и прочитать его, он переполняет переменные и вызывает запуск некоторого кода. Даже фактические данные теоретически могут быть использованы для использования программы.

Итак, медиа-файлы (и, если на то пошло, любой ) могут содержать вирус, используя уязвимости в программе, которые открывает /views em> файл. Проблема в том, что вам часто даже не нужно открывать или просматривать файл для заражения. Большинство типов файлов могут бытьпросматривать или читать свои метаданные без преднамеренного их открытия. Например, простой выбор медиафайла в Проводнике Windows будет автоматически считывать метаданные (размеры, длина и т. Д.) Из файла. Это потенциально может быть вектором атаки, если писатель вредоносных программ обнаружил уязвимость в функции предварительного просмотра /метаданных Explorer Explorer и создал файл мультимедиа, который его использует.

К счастью, эксплойты хрупки. Обычно они влияют только на один медиаплеер или другой, в отличие от всех игроков, и даже тогда они не гарантируют работу для разных версий одной и той же программы (поэтому операционные системы выпускают обновления для уязвимостей патча). Из-за этого разработчики вредоносных программ обычно только тратят свое время на взлом системы /программы в широком использовании или высокой ценности (например, Windows, банковские системы и т. Д.). Это особенно верно, поскольку хакинг приобрел популярность как бизнес с преступниками пытаясь получить деньги и уже не просто область кретинов, пытающихся получить славу.

Если ваш видеофайл заражен, он скорее всего заразит вас, только если вы используете медиаплеер (ы), который он специально предназначен для использования. Если нет, то он может потерпеть крах, не открыться, сыграть с коррупцией или даже сыграть просто отлично (это самый худший сценарий, потому что тогда его помещают как хорошо и распространяют на других, кто может заразиться).

Антивирусные программы обычно используют сигнатуры и /или эвристику для обнаружения вредоносных программ. Подписи ищут шаблоны байтов в файлах, которые обычно соответствуют инструкциям в известных вирусах. Проблема в том, что из-за полиморфных вирусов, которые могут меняться каждый раз, когда они воспроизводятся, подписи становятся менее эффективными. Эвристика наблюдает за поведением, например, редактированием определенных файлов или чтением конкретных данных. Они обычно применяются только после того, как вредоносная программа уже запущена, потому что статический анализ (проверка кода без его запуска) может быть чрезвычайно сложным благодаря методам обфускации и уклонения от вредоносных программ.

В обоих случаях программы защиты от вредоносных программ могут и сообщают о ложных срабатываниях.

Очевидно, что самым важным шагом в обеспечении безопасности вычислений является получение файлов из надежных источников. Если торрент, который вы используете, откуда-то вы доверяете, тогда предположительно все должно быть в порядке. Если нет, то вам может захотеть дважды подумать об этом (особенно потому, что существуют группы по борьбе с пиратством, которые преднамеренно выпускают торренты, содержащие подделки или даже вредоносное ПО).

Я не буду говорить, что это невозможно, но это будет сложно. Автору вируса придется обрабатывать AVI, чтобы вызвать ошибку в медиаплеере, а затем каким-то образом использовать это для запуска кода в вашей операционной системе - не зная, какой медиаплеер или ОС вы используете. Если вы постоянно обновляете свое программное обеспечение и /или если вы запускаете что-то отличное от Windows Media Player или iTunes (как самые большие платформы, они будут лучшими целями), вы должны быть в безопасности.

Расширение файла avi не является гарантией того, что файл является видео-файлом. Вы можете получить любой .exe-вирус и переименовать его в .avi (это заставляет вас скачать вирус, что наполовину пути заражения вашего компьютера). Если на вашем компьютере открыт какой-либо эксплойт, который позволяет вирусу запускаться, тогда вы будете затронуты.

Если вы считаете, что это вредоносное ПО, просто прекратите загружать и удалять его, никогда не выполнять его перед антивирусной проверкой.

Да, это возможно. Файлы AVI, как и каждый файл, могут быть специально созданы для использования известных ошибок в программном обеспечении, которое управляет этими файлами.

Антивирусное программное обеспечение обнаруживает ноу-хау в файлах, например исполняемый код в двоичных файлах, или конкретный JavaScript конструкции в страницах HTML , которые, возможно, являются вирусами.

Быстрый ответ: ДА .

Слегка длинный ответ:

- Файл представляет собой контейнер для различных типов данных.

- Файл AVI (Audio Video Interleave) предназначен для содержат перемеженные аудио- и видеоданные. Обычно он не должен содержать исполняемый код.

- Если злоумышленник необычно определен, маловероятно, чтобы файл AVI с аудио-видео данными фактически содержал вирус

ОДНАКО .

- Для файла AVI необходим декодер, чтобы сделать что-нибудь полезное. Например, вы уже можете использовать Windows Media Player для воспроизведения файлов AVI , чтобы просмотреть их содержимое.

- Если декодер или файл-парсер имеют ошибки, которые может использовать злоумышленник, они будут продуманно создавать файл AVI , так что:

- при попытке открыть эти файлы (например, если вы дважды щелкните, чтобы начать воспроизведение видео) с помощью вашего багги-анализатора или декодера AVI, эти скрытые ошибки вызовут

- В результате он может позволить злоумышленнику выполнить код по своему выбору на вашем компьютере, что потенциально может привести к заражению вашего компьютера.

- Вот отчет об уязвимости, который отвечает именно тем, что вы спрашивают.

Возможно, да, но очень маловероятно. Вы, скорее всего, будете пытаться просматривать WMV и автоматически загружать URL-адрес или запрашивать у вас лицензию, которая, в свою очередь, открывает окно браузера, которое может использовать ваш компьютер, если он не полностью исправлен.

Пользователь обычно забывает об этом позже и предполагает, что файл является AVI.

В сочетании с ожиданием ассоциированного игрока двойной щелчок фактически запускает EXE.Я также слышал об эксплойтах переполнения буфера AVI, но было бы полезно использовать несколько хороших ссылок.

Моя нижняя строка: преступник обычно является одним из следующих, а не только файлом AVI

- codec , установленный в вашей системе для обработки AVI

- Используемый проигрыватель

- Инструмент совместного использования файлов, используемый для получения файла AVI

Краткое предупреждение о предотвращении вредоносного ПО: P2P или общий доступ к файлам р>

.avi (или .mkv ) являются контейнерами и поддерживают включение разнообразия мультимедиа - несколько аудио /видеопотоков , субтитры, dvd-подобную навигацию по меню и т. д. Ничто не мешает включению вредоносного исполняемого содержимого, но оно не будет выполняться, если только в сценариях Synetech описанный в его ответе

Тем не менее, есть один часто распадающийся угол. Учитывая множество доступных кодеков и никаких ограничений на их включение в файлы контейнеров, существуют общие протоколы, предлагающие пользователю установить необходимый кодек, и это не помогает настроить медиаплееры для автоматической попытки поиска и установки кодеков. В конечном итоге кодеки исполняются (за вычетом небольшого массива из них, которые основаны на плагинах) и могут содержать вредоносный код.

Технически, не от загрузки файла. Но как только файл открывается, это честная игра в зависимости от игрока и реализации кодека.

My Avast Antivirus только что сообщил мне, что есть троянец, встроенный в один из моих загруженных AVI фильмов. Когда я попытался выполнить карантин, он сказал, что файл слишком большой и не может быть перемещен, поэтому мне пришлось его удалить.

Вирус называется WMA.wimad [susp] и является очевидным вирусом средней угрозы, который делает какой-то материал для захвата браузера. Не совсем нарушение системы, но это доказывает, что вы можете получать вирусы из файлов AVI.

Если загрузка еще не завершена, подождите, пока она не завершится, прежде чем вы решите, что делать. Когда загрузка только частично завершена, недостающие части файла по существу являются шумами и весьма склонны к созданию ложных срабатываний при проверке на наличие вредоносного ПО.

Как поясняет @Synetech подробно, можно распространять вредоносное ПО через видеофайлы, возможно, до того, как загрузка даже закончится. Но что возможно не означает, что это вероятность . Из моего личного опыта шансы ложного позитива во время текущей загрузки намного выше.

Проведя время, помогая пользователям разрешать проблемы с вредоносными программами, я могу показать, что обычный механизм использования, используемый мошенниками, более социальный, чем технический.

Файл просто называется *. avi.exe , а параметр по умолчанию в Windows не показывает общие расширения файлов. Исполняемому файлу просто присваивается значок файла AVI. Это похоже на тактику, используемую для распространения вирусов * .doc.exe , где файл имеет значок словаря.

Я также наблюдал хитроумные тактики, такие как длинные имена файлов, которые используются в дистрибутиве p2p, поэтому клиент отображает только частичные имена в списке файлов.

Использование дрянных файлов

Если вам нужно использовать файл, всегда используйте изолированную программу, которая настроена на остановку исходящих интернет-подключений. Брандмауэр Windows плохо настроен для разрешения исходящих подключений по умолчанию. Эксплуатация - это действие, которое, как и любое действие, всегда имеет мотивацию. Обычно это выполняется для синхронизации паролей браузера или файлов cookie, лицензии и передачи содержимого на внешний ресурс (например, FTP), принадлежащий злоумышленнику. Следовательно, если вы используете такой инструмент, как sandboxie, отключите исходящие интернет-соединения. Если вы используете виртуальную машину, убедитесь, что она не содержит конфиденциальной информации и всегда блокирует исходящий доступ в Интернет с использованием правила брандмауэра.

Если вы не знаете, что делаете, не используйте этот файл. Будьте в безопасности и не рискуйте, что не стоит принимать.

Короткий ответ, да. Более длинный ответ следует основному учебнику Tropical PC Решения: Как скрыть вирус! и сделать это для себя.

Несколько дней спустя я понял, что это не очень хорошая идея, и удалил файлы с моего Mac. Одна потенциальная проблема заключается в том, что я также создал резервную копию моего Mac на внешнем жестком диске (чтобы на него также были загружены файлы), но я также удалил оттуда сомнительные видеофайлы.

Мои вопросы: может ли вредоносная программа Mac спрятаться внутри файла .mp4 ? Даже если я открою файл, не появится ли окно с вопросом об установке вредоносной программы или можно просто установить & работать без пароля администратора? И, наконец, если бы это было вредоносное ПО, могло ли оно пройти через изолированную программную среду macOS и заразить другие мои файлы и, возможно, весь мой резервный диск?

- Видео - это основной .mp4 файл

- При открытии в проигрывателе видео воспроизводится, как и ожидалось.

- На моем Mac установлены и VLC, и QuickTime

2 ответа

Эксплойты через любой другой тип файла, кроме дискового файла .dmg , редко встречаются в macOS. Чтобы нанести вред Mac с любым другим типом файла, кроме приложения, указанный файл (будь то .mp4 , .mp3 , .pdf , .jpg , .jpg и т. д.) придется использовать уязвимость в операционной системе или медиаплеере. Если вы используете стандартный видеоплеер (например, последнюю версию QuickTime), вы практически не будете защищены от вредоносных программ .mp4 что, вероятно, в любом случае не существует.

Ни один хакер в здравом уме не связал бы видеофайл с вредоносным ПО: слишком трудно заставить его работать на нескольких видеопроигрывателях и операционных системах, и гораздо проще найти вредоносное ПО на компьютере пользователя с помощью .dmg файлы. Поэтому я очень сомневаюсь, что файл .mp4 будет содержать вредоносные программы, которые могут повлиять на ваш Mac, которые почти наверняка будут защищены от него в случае последней операционной системы. система и медиаплеер.

Поэтому, даже не отвечая на ваши дополнительные вопросы, вы в безопасности . Если вы хотите чувствовать себя еще безопаснее (и действительно гарантировать, что ваш Mac не подвержен влиянию изменений), вы можете загрузить антивирусное приложение, такое как Avast или BitDefender, как я объясняю в этом ответе .

Таким образом, даже если это был файл приложения ( .dmg ), маскирующийся под аудио или видео файл, вы все равно были бы в безопасности. Узнайте больше о том, как вы все еще в безопасности, даже если вы загрузили файл вредоносного приложения (если вы не устанавливаете его вручную) в этом ответе .

tl; dr : вы не получите вредоносное ПО при загрузке видео или аудио файла.

Изменить 1: . Заметным исключением из этого правила "файл не может повредить вашему Mac, если это не приложение" является Word .docx макрос. Документы Word (и документы для Excel и остальной части Open Office, спасибо WGroleau) могут попытаться убедить вас запустить их как макрос, по сути превратив их в мини-приложения. Это могут быть вредоносные программы, поэтому никогда не запускайте загруженный документ Word как макрос. Подробнее о макросах Word.

Изменить 2: вложения электронной почты могут выглядеть как файлы .mp3 или .jpg , но на самом деле это файлы .dmg , замаскированные как таковые. В то время как при загрузке файла из Интернета вы получаете запрос, в котором сообщается, какой тип файла вы собираетесь загрузить, у вас может не появиться такое предупреждение при открытии вложения в электронное письмо. Таким образом, не открывайте подозрительное вложение электронной почты, даже если оно утверждает, что оно является .mp4 / .mp3 / .jpg / .jpg / .pdf , считая, что это обязательно безопасно.

Вау, здесь так много правок.

Теоретически вредоносное ПО /вирус может скрывать внутри .mp4-файлы, файлы изображений или файлы любого другого типа. Они будут полагаться на ошибки в программах проигрывателя /средства просмотра, которые запускают выполнение кода в медиа-файле.

Могут ли они сделать это без уведомления пользователя, зависит от того, какую программу просмотра /проигрывателя вы используете. Если вы используете программу без какой-либо защиты от имени администратора, то да, она может заразить, например, другие приложения без уведомления пользователя.

Однако SIP на современных macOS означает, что системные файлы в обычных условиях будут защищены от модификации. Если, конечно, эксплойт в SIP не найден.

3) Это зависит от того, как вредоносное ПО внедряется в систему и каковы системные настройки.

В целом, вышеупомянутое в основном теоретическое. Вероятность заражения вашей системы после игры в один или два случайных MP4 очень мала. Если вы считаете, что у вас паранойя, обратитесь за помощью к профессионалам.

![]()

Кажется, что если бы такие вирусы существовали, то YouTube был бы прекрасным местом, чтобы подхватить какой-нибудь из них. На сайте свыше миллиарда пользователей. Огромные возможности для хакеров и кибер-преступников, чтобы делать большие деньги, похищая ваши данные и заражая ваши устройства.

Пока что маловероятно, что вы можете заразиться вирусом с YouTube при просмотре видео, однако реальная опасность на этом сайте все же существует. Кибер-преступники пытаются обманным путем заставить нас нажать на ссылки, в результате чего они бы смогли установить вредоносное ПО на наши устройства. Попасть на такие гнусные уловки проще, чем вы думаете.

YouTube очень популярен среди подростков и молодежи, а потому их родителям стоит на это обратить свое внимание. Наши дети хорошо разбираются в современных технологиях, но при этом объективно они достаточно наивны и очень любопытны. Обеспечивать защиту устройств от вирусов с YouTube означает, что нам необходимо рассказывать нашим детям об опасностях и мерах предосторожности. Нежелательный контент и вирусы идут рука об руку, поэтому родительский контроль помогает существенно снизить уровень риска. Вот некоторые полезные советы.

Ссылки на вредоносные веб-сайты могут быть замаскированы под описание видео на YouTube. Большинство ссылок ведут вас на легитимные сайты, однако некоторые могут вести вас в те места, где ваша система может быть тайно заражена нежелательной угрозой.

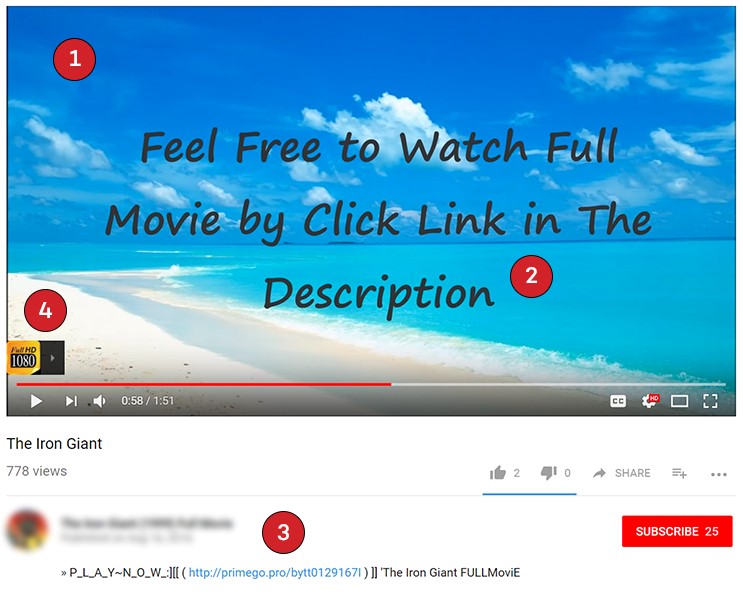

![]()

1. Видео не является реальным фильмом. Это объявление дополнительно просит вас нажать на ссылку в описании.

3. Ссылка в описании. YouTube сам по себе предоставляет возможность просмотра полных версий фильмов , но он никогда не просит вас нажать на ссылку в описании, чтобы получить к ним доступ.

4. Значок, рекламирующий картину в режиме “Full HD”. Скорее всего, вас перебросят на вредоносный сайт.

Видео-рекламы могут также направлять вас на опасные сайты. Хакеры используют ботнеты, чтобы заражать тысячи устройств. Ботнет превращает ваш компьютер в зомби, который автоматически просматривает видео, используя ваше электричество и вычислительные мощности вашего компьютера, что приводит к дополнительным расходам и повышенному износу вашего устройства. Часто ботнеты проигрывают видео в скрытном режиме, а потому вы даже не будете знать о том, что происходит.

Совет: избегайте подозрительных рекламных объявлений, которые обещают бесплатные подарки или что-то поразительное. Обратите внимание ваших детей на то, что если что-то звучит слишком хорошо, чтобы быть правдой, то скорее всего, это обман.

Существует множество способов, которые позволяют сократить ваши шансы на то, чтобы стать жертвой кибер-преступников. Но лучшая защита – это хорошая антивирусная защита . Антивирусные программы будут защищать ваши устройства от вирусов и вредоносных атак, подобно тем, что найдены на YouTube.

Читайте также: