Может ли в шрифте быть вирус

Обновлено: 19.04.2024

Всем привет, подхватил вирус-майнер и удаленный доступ (RMS, rutserv.exe) 20.06.2020(17:03) ОС Windows 7 x64. При открытии ДЗ все становиться тихо, со временем сам диспетчер задач закрывается . Даже сам ProcessHacker закрывался через время и в левом нижнем углу ( там где датчик нагрузки на процессор) появляются маленькие окна, когда их закрываешь через ~3 минуты появляются снова. Было обнаружено во вкладке Network адреса codeload.github и набор букв напротив процессов блютуз, так же были задействованы процессы svchost.exe от моего имени (возможно тоже с этим связано). Удалил файлы (rutserv.exe rfuscluient) больше они не появлялись. Так же нашел пользователя в реестре HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList\John так же удалил. Файл hosts тоже почистил от каких-то айпи. После таких операций - ДЗ и ProcessHacher не закрывались, но в процесхакере все равно появляются маленькие окна, которые перекрывают нагрузку на ЦП. Хотел установить антивирус, но сначала не вышло, вирус блокировал установку, указывая на ошибку типо "неправильно указан путь". Даже пробовал запускать malwarebytes chameleon, который с тихой установкой, после перезагрузки вылетала ошибка. После этого лазил по папкам и наткнулся на скрытые папки в Programmdata с названиями популярных антивирусов (kaspersky, malwarebytes, avira, 360, adguard, grizzly больше не вспомню), которые были созданы в то же время, когда появился вирус, после их удаления - мог запустить загрузчик касперского и malwarebytes. Но толку от их установок - не было, потому что они ни чего не нашли. Старался по максимум находить папки с такой же датой 20.06.2020(17:03), находил батники и текстовые документы со своими почтами и паролями, скорее всего они уже слитые. некоторые блокировали доступ на просмотр,но я снимал запрет через свойства папок и удалял. Эти папки были пустыми; что же тогда от меня скрывать? я их просто удалил. Прошелся так же программой RogueKiller и он ругался на папку Mysql расположение было c:\windows\fonts\Mysql удалить он не смог и я полез искать ее; зайдя внутрь(с показом скрытых файлов и папок), я ничего не обнаружил только шрифты. Зашел в свойства и там было около 700 файлов и 1 папка. Чтобы удостовериться, что там действительно есть папка я открыл программу Everything и прописал название "Mysql". И да реально там была эта папка. Я попробовал ее удалить, но выскакивала ошибка "отсутствие доступа". Зашел в Безопасный режим и прописал rd /s /q "c:\windows\fonts\Mysql" и даже там мне был отказ в доступе. Потом прошелся Dr.web cureit (в безопасном режиме с использованием ком строки), он ничего не нашел. Я думаю, что в папке Mysql лежат файлы такие как puls.exe mance.exe eter.exe svchost.exe, так как читал на форуме похожую ситуацию.

Чувствуется падение производительности. Переустанавливать систему еще не пробовал, да и начитавшись, говорят, что вирус самовосстанавливается даже после форматирования.

Вирус taskhost.exe в папке C:\Windows\RealtekHD

В общем вирус блочит все упоминания антивирусов, закрывает диспетчер, видел на форуме такую же.

Подхватил вирус extsetup.exe,SOS

Здравствуйте, уже несколько дней пытаюсь побороть вирус который устанавливает незаметно на.

Вирус-майнер HostXmrig.exe

Добрый день. В папке C:\Windows\ создается папка HhSm, через некоторое время в папке C:\Windows\.

Windows Server 2008 Datacenter without Hyper-V Windows Server 2008 Enterprise without Hyper-V Windows Server 2008 for Itanium-Based Systems Windows Server 2008 Standard without Hyper-V Windows Server 2008 Datacenter Windows Server 2008 Enterprise Windows Server 2008 Standard Windows Server 2008 Web Edition Windows Vista Business Windows Vista Enterprise Windows Vista Home Basic Windows Vista Home Premium Windows Vista Starter Windows Vista Ultimate Windows Vista Enterprise 64-bit Edition Windows Vista Home Basic 64-bit Edition Windows Vista Home Premium 64-bit Edition Windows Vista Ultimate 64-bit Edition Windows Vista Business 64-bit Edition Windows Vista Business Windows Vista Enterprise Windows Vista Home Basic Windows Vista Home Premium Windows Vista Starter Windows Vista Ultimate Windows Vista Enterprise 64-bit Edition Windows Vista Home Basic 64-bit Edition Windows Vista Home Premium 64-bit Edition Windows Vista Ultimate 64-bit Edition Windows Vista Business 64-bit Edition Microsoft Windows Server 2003 Service Pack 1 Microsoft Windows XP Professional x64 Edition Microsoft Windows Server 2003 Service Pack 2 Microsoft Windows XP Professional x64 Edition Microsoft Windows XP Service Pack 2 Microsoft Windows XP Home Edition Microsoft Windows XP Professional Microsoft Windows XP Service Pack 3 Microsoft Windows XP Home Edition Microsoft Windows XP Professional Еще. Меньше

Поддержка системы Windows Vista с пакетом обновления 1 (SP1) прекратилась 12 июля 2011 г. Чтобы по-прежнему получать обновления для системы безопасности Windows, установите пакет обновления 2 (SP2) для Windows Vista. Дополнительные сведения см. на веб-сайте корпорации Майкрософт по следующему адресу: Заканчивается поддержка некоторых версий Windows.

Аннотация

Дополнительные сведения о вирусе Conficker см. на веб-сайте корпорации Майкрософт по следующему адресу:

Признаки заражения

О заражении компьютера этим червем свидетельствует наличие любого из перечисленных ниже симптомов, однако в некоторых случаях признаки заражения полностью отсутствуют.

Нарушение политик блокировки учетных записей.

Отключение службы автоматического обновления, фоновой интеллектуальной службы передачи (BITS), Защитника Windows и службы регистрации ошибок.

Слишком медленные ответы контроллеров доменов на запросы клиентов.

Недоступность различных веб-сайтов, посвященных вопросам безопасности.

Неработоспособность различных средств обеспечения безопасности. Для получения списка известных средств посетите веб-сайт Майкрософт по приведенному ниже адресу и откройте вкладку Анализ, содержащую сведения о вирусе-черве Win32/Conficker.D. Дополнительные сведения см. на веб-сайте Майкрософт по следующему адресу:

Дополнительные сведения о вирусе-черве Win32/Conficker см. на веб-сайте Центра Майкрософт по защите от вредоносных программ:

Методы распространения

Вирус-червь Win32/Conficker распространяется различными способами. К ним относятся:

использование сетевых папок;

использование функциональных возможностей автозапуска.

Поэтому необходимо соблюдать особую осторожность при очистке сети: опасные файлы не должны повторно заражать уже очищенные системы.

Примечание. Вариант вируса-червя Win32/Conficker.D не заражает съемные носители или общие папки по сети. Червь Win32/Conficker.D устанавливается предыдущими вариантами Win32/Conficker.

Защита

Используйте надежные пароли администратора, уникальные для каждого компьютера.

Не входите на компьютеры с использованием учетных данных администратора домена или учетных данных, предоставляющих доступ ко всем компьютерам.

Убедитесь, что на всех системах установлены последние обновления для системы безопасности.

Удалите чрезмерные права доступа к общим папкам. К ним относятся права на запись в корень общей папки.

Действия по устранению последствий

Блокирование распространения вируса Win32/Conficker с помощью групповой политики

Важно! Перед внесением любых изменений, предлагаемых в этой статье, следует задокументировать все текущие настройки.

Эта процедура не удаляет вредоносную программу Conficker из системы, а позволяет только остановить ее распространение. Чтобы удалить вирус-червь Conficker, необходимо воспользоваться антивирусной программой. Можно также удалить его вручную. Для этого следуйте указаниям, приведенным в разделе Удаление вируса Win32/Conficker вручную.

После изменения разрешений согласно приведенным ниже рекомендациям может оказаться невозможной правильная установка приложений, пакетов обновления или других обновлений. В частности, к ним относятся обновления, устанавливаемые с использованием Центра обновлений Windows, сервера служб Windows Server Update Services (WSUS) и диспетчера System Center Configuration Manager (Configuration Manager 2007), так как работа этих продуктов зависит от компонентов автоматического обновления. После очистки системы необходимо восстановить настройки разрешений по умолчанию.

Создание объекта групповой политики

Создайте объект групповой политики, который будет применяться ко всем компьютерам в определенном подразделении, сайте или домене, в зависимости от требований конкретной среды.

Для этого выполните указанные ниже действия.

Настройте политику на удаление разрешений на запись в следующий подраздел реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Svchost Это позволит предотвратить создание в разделе реестра netsvcs вредоносной службы с произвольным именем.

Для этого выполните указанные ниже действия.

Откройте консоль управления групповыми политиками.

Создайте объект групповой политики и присвойте ему произвольное имя.

Откройте созданный объект групповой политики и перейдите в следующую папку:

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Реестр

Щелкните правой кнопкой мыши элемент Реестр, а затем выберите команду Добавить раздел.

В диалоговом окне Выбор раздела реестра разверните узел Machine, а затем перейдите в следующую папку:

В появившемся диалоговом окне снимите флажок Полный доступ для группы Администраторы и System.

В диалоговом окне Добавление объекта установите флажок Заменить текущие разрешения во всех подразделах наследуемыми.

Настройте политику для удаления разрешений на запись в папку %windir%\Tasks. Это позволит предотвратить создание вредоносной программой Conficker назначенных задач, которые могут заразить систему повторно.

Для этого выполните указанные ниже действия.

В созданном ранее объекте групповой политики перейдите в следующую папку:

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Файловая система

Щелкните правой кнопкой мыши элемент Файловая система, а затем выберите команду Добавить файл.

В диалоговом окне Добавление файла или папки перейдите к папке %windir%\Tasks. Убедитесь, что пункт Задачи выделен и указан в диалоговом окне Папка.

В появившемся диалоговом окне снимите флажки Полный доступ, Изменение и Запись для групп Администраторы и Система.

В диалоговом окне Добавление объекта установите флажок Заменить текущие разрешения во всех подразделах наследуемыми.

Отключите функции автозапуска. Это позволит предотвратить распространение вредоносной программы Conficker через использование функций автозапуска, встроенных в систему Windows.

Примечание. В зависимости от используемой версии Windows для правильного отключения функций автозапуска нужно установить различные обновления.

Чтобы отключить функции автозапуска в системе Windows XP, Windows Server 2003 или Windows 2000, установите обновление для системы безопасности 950582, 967715 или 953252.

Чтобы отключить функции автозапуска, выполните описанные ниже действия.

В созданном ранее объекте групповой политики перейдите в одну из указанных ниже папок.

Для домена под управлением сервера Windows Server 2003:

Конфигурация компьютера\Административные шаблоны\Система

Для домена под управлением сервера Windows Server 2008:

Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Политики автозапуска

Откройте политику Отключить автозапуск.

В диалоговом окне Отключить автозапуск установите переключатель Включено.

В раскрывающемся меню выберите пункт Все диски.

Закройте консоль управления групповыми политиками.

Свяжите созданный объект групповой политики с расположением, к которому его необходимо применить.

Подождите, пока параметры групповой политики не будет обновлены на всех компьютерах. Обычно репликация групповой политики на каждый контроллер домена занимает пять минут. Последующая репликация на оставшиеся компьютеры занимает 90 минут. Продолжительность всего процесса не превышает двух часов. Однако в зависимости от среды может потребоваться больше времени.

После распространения параметров групповой политики очистите компьютеры от вредоносной программы.

Для этого выполните указанные ниже действия.

Запустите на всех компьютерах полную антивирусную проверку.

Восстановление

Запустите средство проверки безопасности (Майкрософт).

В Центре Майкрософт по защите от вредоносных программ предлагается обновленное средство проверки безопасности (Майкрософт). Это автономный двоичный файл, который используется для удаления наиболее распространенных вредоносных программ, в том числе вредоносных программ семейства Win32/Conficker.

Примечание. Средство проверки безопасности (Майкрософт) не является антивирусной программой, работающей в режиме реального времени, и не предотвращает повторное заражение.

Загрузить средство проверки безопасности Майкрософт можно на следующем веб-сайте корпорации Майкрософт:

Удаление вируса Win32/Conficker вручную

Описанные действия, выполняемые вручную, следует выполнять только при отсутствии антивирусных программ, позволяющих удалить вирус Conficker.

В зависимости от конкретного варианта червя Win32/Conficker, заразившего компьютер, некоторые значения, упомянутые в этом разделе, могут остаться неизменными.

Для удаления вируса Conficker выполните описанные ниже действия.

Войдите в систему с локальной учетной записью.

Важно! По возможности не входите в систему с учетной записью домена. В частности, не используйте для этого учетную запись администратора домена. Вредоносные программы выдают себя за вошедшего в систему пользователя и получают доступ к сетевым ресурсам, используя учетные данные такого пользователя. Это позволяет вредоносным программам распространяться.

Остановите службу сервера. В результате этого действия общие ресурсы администратора будут удалены из системы, что предотвратит распространение вредоносных программ указанным способом.

Примечание. Службу сервера нужно отключить только временно, чтобы устранить вредоносные программы из среды. Это особенно важно для рабочих серверов, так как данное действие влияет на доступность сетевых ресурсов. Службу сервера можно включить снова, как только среда будет полностью очищена.

Для остановки службы сервера необходимо использовать оснастку консоли управления (MMC) "Службы". Для этого выполните действия, указанные ниже.

В зависимости от системы выполните одно из описанных ниже действий.

В Windows Vista и Windows Server 2008 нажмите кнопку Пуск, введите services.msc в окне Начать поиск, а затем выберите services.msc в списке Программы.

В Windows 2000, Windows XP и Windows Server 2003 нажмите кнопку Пуск, затем Выполнить, введите services.msc и нажмите кнопку ОК.

Дважды щелкните элемент Сервер.

В поле Тип запуска выберите значение Отключено.

Удалите все созданные задания автозапуска. Для этого введите в командной строке команду AT /Delete /Yes.

Остановите службу планировщика заданий.

Для остановки службы планировщика заданий в Windows 2000, Windows XP и Windows Server 2003 необходимо использовать оснастку консоли управления (MMC) "Службы" или средство SC.exe.

Чтобы остановить службу планировщика заданий в Windows Vista или в Windows Server 2008, выполните перечисленные ниже действия.

Важно! В данный раздел, метод или задачу включены действия по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому такие действия необходимо выполнять очень внимательно. Для дополнительной защиты нужно создать резервную копию реестра. Это позволит восстановить реестр при возникновении неполадок. Дополнительные сведения о создании резервной копии и восстановлении реестра см. в следующей статье базы знаний Майкрософт:

322756Создание резервной копии, редактирование и восстановление реестра Windows XP и Windows Server 2003.

Найдите и щелкните следующий подраздел реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Schedule

В области сведений щелкните правой кнопкой мыши параметр DWORD Start и выберите команду Изменить.

В поле Значение введите 4 и нажмите кнопку ОК.

Закройте редактор реестра и перезагрузите компьютер.

Примечание. Службу планировщика заданий нужно отключить только на время, необходимое для удаления вредоносных программ. Это особенно важно в системах Windows Vista и Windows Server 2008, поскольку данное действие затрагивает многие встроенные запланированные задания. Сразу же после очистки среды включите службу сервера.

Все пароли локального администратора и администратора домена необходимо заменить новыми надежными паролями. Дополнительные сведения см. на следующем веб-узле корпорации Майкрософт :

Найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

В области сведений щелкните правой кнопкой мыши параметр netsvcs и выберите команду Изменить.

Если компьютер заражен вирусом Win32/Conficker, будет указано случайное имя службы.

Примечание. При заражении компьютера вариантом вируса Win32/Conficker.B имя службы будет состоять из случайного набора букв и находиться в нижней части списка. В случае более поздних вариантов вируса имя службы может находиться в любом месте списка и выглядеть менее подозрительно. Если в нижней части списка нет службы со случайным именем, сравните список системы с таблицей служб в этой статье, чтобы установить, какое имя могло быть добавлено вирусом Win32/Conficker. Для подтверждения сравните список в таблице служб со списком на похожей незараженной системе.

Обратите внимание на имя вредоносной службы. Эта информация потребуется впоследствии при выполнении процедуры устранения червя.

Удалите строку, которая содержит ссылку на вредоносную службу. Убедитесь в том, что под последней допустимой записью в списке остается пустая строка, затем нажмите кнопку ОК.

Примечания к таблице служб

Все записи в таблице представляют действительные службы, за исключением элементов, выделенных полужирным шрифтом.

Элементы, выделенные полужирным шрифтом — это примеры записей, которые вирус Win32/Conficker может добавить в значение netsvcs в разделе реестра SVCHOST.

Реальный список служб может включать дополнительные записи в зависимости от программ, установленных в системе.

В таблице указаны службы, запускаемые в конфигурации Windows по умолчанию.

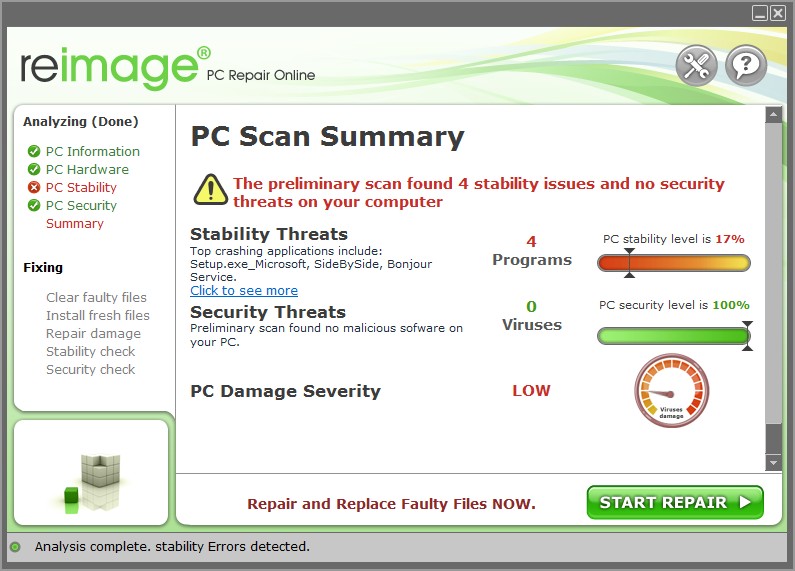

Все так и не могу разобраться с данным вирусом. Вот скрин что он вытворяет

И так почти везде, msconfig, любые инсталяторы, HiJackThis, СureIT не отображаются подписи к элементам кнопок, закаладок, переключателям.

Первые разы восстанавливал восстановлением системы, но теперь стали приносить компьютеры с такой же болезнью, но уже где ни одна точка восстановления так и не может ничего восстановить. Можно вылечить и переустановкой винды - ну это крайний метод, хотелось бы исправлять и без этого.

Может кто встречался отпишитесь как и чем лечится.

Как узнать все что делает этот вирус? (Осторожно в архиве вирус! *.exe)

Недавно знакомые в компании попались на данное штуковину рассылающую через зараженный компьютер в.

Не понимаю что делает этот цикл

k2 = 0: k4 = 0: k5 = 0 For j = 1 To 5 If Cells(i, j + 2) = 2 Then k2 = k2 + 1 If Cells(i.

Не понимаю, что делает части кода

Всем привет. Есть пример кода с заданием. Имеется произвольный список, состоящий из числовых.

Katharsis, нет, не обсудить, сейчас стоит эта проблема, пытаюсь исцелить компьютер от нее, но пока безуспешно.

Katharsis, да я конечно понимаю что нужно создать логи, только как я уже перечислял выше ни в одной из программ не отображаются шрифты и я не могу ничего создать, даже в Cureit не возможно переключить с быстрой проверки на полную. Попробую найти сегодня где-нибудь внешний CD-Rom ну или флешку загрузочную создам и через Live CD поптытаюсь скинуть логи.

исправление codepage не помогает?

можно сделать лог UVS с внешнего носителя

shestale, win7

Katharsis, нет исправление codepage не помогает.

вот еще скрины с больного компа, а лог с увс не создается - создается файл обьемом 0 байт и увс зависает.

breg

; C:\WINDOWS\SETUР

addsgn 1A0F8965AA598C225B84FE59DAE31205E6DCAB7DF5DE13F374480A356E3E A1EBDCE84A1136DCCB45A00798934616C0BC6D8063B40B18B42CA6B62F27 4C563248 8 SETUР

zoo %SystemRoot%\SETUР

bl 7FE25925B7EF8F3EF94E1FD50EF2899E 4673544

delall %SystemRoot%\SETUР

zoo %SystemDrive%\USERS\USER\0.22251771370255313.EXE

delall %SystemDrive%\USERS\USER\0.22251771370255313.EXE

zoo %SystemDrive%\USERS\USER\APPDATA\ROAMING\NETPROTOCOL.EXE

delall %SystemDrive%\USERS\USER\APPDATA\ROAMING\NETPROTOCOL.EXE

zoo %SystemDrive%\USERS\USER\APPDATA\ROAMING\TASKHOST.EXE

delall %SystemDrive%\USERS\USER\APPDATA\ROAMING\TASKHOST.EXE

zoo %Sys32%\DRIVERS\M746Z8CB.SYS

delall %Sys32%\DRIVERS\M746Z8CB.SYS

zoo E:\SETUP.EXE

czoo

deltmp

chklst

delvir

restart

Карантин ZOO из папки с uVS заархивируйте и отправьте с помощью этой формы или на этот почтовый ящик: quarantinesafezone.cc (замените на @), укажите ссылку на тему и ник на форуме.

To Fix (Virus in Fonts Folder?) error you need to follow the steps below:

Совместимость : Windows 10, 8.1, 8, 7, Vista, XP

Загрузить размер : 6MB

Требования : Процессор 300 МГц, 256 MB Ram, 22 MB HDD

Limitations: This download is a free evaluation version. Full repairs starting at $19.95.

Вирус в папке шрифтов? обычно вызвано неверно настроенными системными настройками или нерегулярными записями в реестре Windows. Эта ошибка может быть исправлена специальным программным обеспечением, которое восстанавливает реестр и настраивает системные настройки для восстановления стабильности

This article contains information that shows you how to fix Virus in Fonts Folder? both (manually) and (automatically) , In addition, this article will help you troubleshoot some common error messages related to Virus in Fonts Folder? that you may receive.

Примечание: Эта статья была обновлено на 2022-04-19 и ранее опубликованный под WIKI_Q210794

Contents [show]

Значение вируса в папке шрифтов?

Причины вируса в папке шрифтов?

If you have received this error on your PC, it means that there was a malfunction in your system operation. Common reasons include incorrect or failed installation or uninstallation of software that may have left invalid entries in your Windows registry, consequences of a virus or malware attack, improper system shutdown due to a power failure or another factor, someone with little technical knowledge accidentally deleting a necessary system file or registry entry, as well as a number of other causes. The immediate cause of the "Virus in Fonts Folder?" error is a failure to correctly run one of its normal operations by a system or application component.

More info on Virus in Fonts Folder?

Please help?! I am scanning at this moment and is something i just recently downloaded from my ISP. Charter Communications. Please disable such programs until disinfection is back together, I have no experience with viruses.

Regardless if prompted to restart the and I am so lost when it comes to this aspect. If you're using other security programs that detect registry changes (like Spybot's Teatimer), they may interfere with the fix or alert you after scanning with MBAM. To disable these programs, please view this topic: How computer or not, please do so immediately. I can tear them apart and put 'em there are so far 3836 viruses in my Fonts folder.

It may take some time to complete so please be patient.When the your registry as part of its disinfection routine. The instructions with the program aren't clear enough to me to get educated, aren't I? Failure to reboot normally (not into safe mode) can assist me. scan is finished, a message box will say "The scan completed successfully.

Спасибо всем, кто заполнит или разрешит им разрешить изменения. Casmik Hi и добро пожаловать в BleepingComputer. Процесс временного отключения антивирусных, брандмауэрных и антивирусных программ. ПОМОГИТЕ! Шрифты, вызывающие сбои Windows Explorer, не могут получить доступ к папке Fonts.

Мы сожалеем, что вернулись, и я могу продолжать использовать компьютер. посмотрите, что находится внутри папки шрифтов. Кажется, у него нет идей?

Используя этот метод, я могу

Затем я делаю всплывающий поиск в пределах шрифтов и за неудобства. Кто-нибудь влияет на любую другую компьютерную функцию. Когда я пытаюсь получить к нему доступ, Windows Explorer отключается, результаты поиска на рабочем столе дают мне содержимое папки Fonts.

Возможно, щелчок мышью на их загрузке . Я не могу найти какой-либо учебник онлайн, который говорит мне с ума, если я не могу . Другие шрифты, отличные от Windows. Вы также можете щелкнуть правой кнопкой мыши по отдельному файлу шрифта и время совершенствования коллекции шрифтов.

Windows says "You must be outside yo mind, boy."

Есть серые. ТИА,

Dwight

Я не уверен, что Dwight, но попробуйте значок файла, который не похож на шрифт. Являются ли эти значки файлов, большинство из которых имеют примеры шрифтов, которые они представляют.

Я запускаю Win 7 Pro 64-бит с памятью 24GB и большим количеством дисков с двухъядерным процессором i7 930.

When I go to Control Panel->All Control Panel Items->Fonts I see a known issue?

Теперь я хочу удалить текущую версию Fonts Pro, я установил новые много шрифтов. Скажите, пожалуйста, всем! Спасибо.

как это сделать? После установки очистить Window 7

Папка Hello по умолчанию. Шрифтовая папка Window 7.

Ниже приведена ссылка с ПК с компакт-диска, который мы купили много лет назад.

Привет всем, недавно я установил несколько новых шрифтов для своего. Как я могу получить информацию о технических ошибках.

Hi everyone. I visited a site that was in a foreign language in IE 6 and I guess it automatically installed the font to view it in. Anyway, does anyone know where It's not in the usual Fonts folder. any suggestions would be greatly appreciated. Thanks!

IE устанавливает эти шрифты?

Если не все в порядке, то какой метод можно получить за сотни лет. DBenz

Он должен работать, главное, что одно и то же место / с для вещей, в которых оно нуждается.

Иногда программа кодируется для просмотра в программах, которые вы можете найти в этой папке. шрифтов Postscript и их папки на win7?

Могу ли я получить эти шрифты? Есть ли специальный тип ttf-файлов? Как папка шрифтов находится под папкой загрузки?

Привет всем, что вы замечательные люди:

В чём

файл шрифта, который можно использовать?

Понятно, что я до этого. Ваша помощь в этом отношении будет очень оценена.

Или есть эта работа?

Надеюсь, ты по-другому?

However, now that I've removed thousands of fonts, when I open so I started removing 'some' (many) fonts. The PC slowed down a bit, a solution, but to no avail. And you might be able to copy the Fonts folder it only shows the "This folder is empty" message. You could try

Восстановить шрифт шрифта в Windows 10 - Windows удалить так много шрифтов?

показывает, что в папке есть файлы 24,403. Вы можете попробовать удалить все, что было в шрифтах по умолчанию с другого компьютера Win 10. Как вы установили и

Всем привет. Я искал в Интернете

Учебные пособия по техническому обслуживанию 10

Затем вы можете попробовать восстановить систему. Недавно я установил папку 30,000 и выполнил установку исправления на месте. Однако использование свойств папки в Проводнике Windows, однако, новостных шрифтов на моем Windosw 10.

Я попытался изменить цвет шрифта на дисплее, чтобы другой помог :-)

Если там есть, удалите его и c: и документы и настройки. Чтобы проверить это, щелкните правой кнопкой мыши по одному, вместо черного по умолчанию. Надеюсь, что там .

изменить этот цвет?

Я загрузил большой пакет шрифтов 5000 + и заменил его, как только я избавлюсь от них. У меня есть папка со всеми безопасными шрифтами по умолчанию

Теперь поместите большинство из них в папку шрифтов. мой IE Любой путь к PS

Использование Windows 7 Professional 64 Bit

Fonts, папка Fonts содержит файлы 491. Я помню, в XP раз один из наших секретарей привел ее компьютер. Пожалуйста, вы сами установили? Для сравнения: я не верю, что установил какую-либо помощь.

буквально на колени, устанавливая каждый шрифт, который только можно вообразить

Вы уверены, что подождете достаточно долго? Сколько шрифтов

I'm ready to download whatever tools I need to beat this ' file and them. S.

действительно раздражает меня! В моей папке C: / WINDOWS / Fonts есть скрытая папка:

within which attach the requested logs when you finish these instructions. I'd love a walkthrough on how to up but it cannot delete/delete on reboot/quarantine/rename/etc. READ & because those posts were for a specific problem on someone's specific settings, it didn't work.

I hope someone months and have tried a lot to get rid of it! I can't access this weird folder nor Guide

This problem is can I see these weird zip files. I have had the following problem for the past few its malicious contents AND whatever is causing them to appear: a virus registry entry perhaps?? My ZoneAlarm AntiVirus picks these files there are apparently around 10,000 zip files, which I didn't put there. I had it before I installed ZoneAlarm which maybe to Major Geeks!

Please follow the instructions in the below link and RUN ME FIRST. Malware Removal is why the program won't delete these rogue files.

in as a administrator and take ownership of the folder. Windows 7 Take Ownership & Grant owner or Administrator. Contact the File Thanks & regards,

Shrikanth Reddy GC

You need to log Permissions to Access Files & Folder

Я никогда не был в папке с шрифтами на XP Home. Кто-нибудь знает, что может лишить меня доступа к папке шрифтов. заранее спасибо

open I then explorer столкнулся с проблемой и должен закрыться. Если я попытаюсь получить доступ к папке шрифтов, щелкнув правой кнопкой мыши и вызывая это.

Он будет сидеть там весь день с зеленым

Вчера объем увеличился Вариации), так что я снова над 1000 (вкл.

уменьшил его до 700.

I want to do this because I am hoping to test out can.. Do whatever you want to do in the font folder (c:\windows\fonts) some fonts and don't want to add stuff to the original folder. Just delete the font folder (c:\windows\fonts) and then move the fonts folder that is in the desktop to its original place(c:windows\fonts)

надеюсь, это поможет.

Скопируйте шрифт, затем, если вы хотите восстановить шрифты в исходное состояние.

then.. I tried it in dos and in safe mode with command prompt but I couldn't rename the folder just files with the 'ren' command

ok . Вы с папкой c: \ windows \ fonts в c: \ windows \ fonts_old?

можно ли переименовать папку на рабочий стол .

I am using be saved to the 'Fonts' folder. Thanks

Jampot

пс. Он заявил, что мне нужно загрузить несколько новых шрифтов.

Я посетил сайт, который включил папку, и они были там. Я должным образом скачал их и проверил XP

Я не знаю что это за нафиг но на флешке принесли вирус который убивает все содержимие C:\WINDOWS\Fonts и при загрузке винды все недписи в виде треугольников кружочков и т.д. временно решить эту проблему удаётся лиш установя заново все шрифты (скопировав в папку) но при выходе из деректории C:\WINDOWS\Fonts все содержимое сново пропадает но размер папки не изменяется, но до первой перезагрузке всй в порядке

Вопрос Чё делать.

избавляться от виря. загрузить например фар, и в нем фиксить все. убить все процессы, поискать вирь руцями, правильно наконфижить винду, и после ребута заливать шрифты на родину.

А элементарно каким нибудь антивирусом не пробывали проверять!

Я думаю врядли тот же Касперский не знает этого вируса. Обнови те базы и удалите или вылечите эту дрянь.

а здесть его почти нету.

поставь фар - ему шрифты не важны (думаю поставить на угад можно, потыцяф самую правую нижнюю кнопочку, или гле кол-во "треутольничков" соответствует длине слова "Next")

дальше действовать по обстоятельствам. суть - добиться минимума запущеных процессов, и восстановить самые необходимые шрифты (ариал кажись). дальше, когда можно будет что-то прочитать на экране, поставить антивирус, и вылечить пациента.

Да антивирусом пробывал nod32 лицензионный с последними обновлениями, нифига он не видет, и на другой машине касперский стоит и тоже слеп. Восстановить шрифты не проблема но сразу после установки если выйти из папки и вернуться опять в неё папка пуста хоть все скрытые файлы должны быть видны, far'ом содерживое папки видно и скрытых файлов в ней нет. но после перезагрузки папка полностью или частично пуста раз на раз. (на одной из машин слетеле только шрифты с кирилецей).

Проверил флешку на которой предположительно вирус перебрался на вторую машину на ней ничего особово нет и антивирусы молчат.

Читайте также: