Мы уважаем вашу конфиденциальность вирус

Обновлено: 23.04.2024

Хроники вируса, вошедшего в книгу рекордов Гинесса. Какие уроки были усвоены и как эпидемия повлияла на будущее развитие вредоносного ПО.

20 лет назад мир столкнулся с эпидемией вируса ILOVEYOU — одного из первых вирусов, который использовал социальную инженерию для своих атак. Позднее этот вирус вошел в книгу рекордов Гинесса со статусом самого разрушительного вредоносного программного кода в мире.

Луис Корронс, ИБ-евангелист Avast и Мартин Хрон, старший исследователь безопасности в Avast, рассказывают, как тогда они боролись с его последствиями и нужно ли сейчас ожидать что-то подобное.

Что было 5 мая 2000 года

Мартин Хрон: В ту компанию, в которой я тогда работал, пришло письмо якобы со счетом, и, к сожалению, бухгалтер открыл этот документ. Мне пришлось написать свой первый антивирус, который был больше похож на программу удаления. Недавно я нашел программу, которой тогда очищал файлы –– она все еще функциональна, даже сегодня. Я бы назвал этот антивирус "Я ненавижу тебя".

Эпидемии ILOVEYOU и WannaCry: могут ли они повториться

Если такие атаки еще будут повторяться, то, скорее всего, они будут больше похожи на WannaCry, а не на вирус ILOVEYOU.

Кроме того, тогда электронная почта была единственным инструментом цифровой связи, который использовали компании. Не было мессенджеров, например, таких как Slack, WhatsApp или Viber. Антивирусные компании были вынуждены отправлять инструкции через факс, потому что компании больше не могли получать какие-либо электронные письма: объем трафика, который генерировал вирус, заставил компании отключиться.

Какие методы используют злоумышленники в наши дни для быстрого распространения вирусов

В наши дни к интернету подключены миллиарды устройств. Для того, чтобы вредоносные программы широко и быстро распространялись, они должны использовать уязвимости, которые позволяют им заражать устройства и распространяться без взаимодействия с пользователем, подобно тому, как вел себя WannaCry. Например, червь может использовать многочисленные уязвимости IoT-устройств и благодаря им может вызвать атаку на жилые дома и предприятия по всему миру.

Плюс, значительно расширили возможности для масштабирования атак злоумышленниками IoT-устройства. Подобные устройства все время подключены к сети, а значит, они всегда доступны для атаки. Это, в сочетании с большим количеством уязвимых устройств, делает массовую атаку неизбежной. Мировое заражение, пандемия, всегда начинается с одной широко распространенной уязвимости. В последние несколько лет мы наблюдаем массовый всплеск атак на встроенное ПО умных устройств или компьютеров без взаимодействия с пользователем, таких как VPNFilter, LoJack, или различные атаки на версии встроенного ПО модуля управления Intel. Причина этой тенденции заключается в том, что эти атаки проходят незаметно и неопытным пользователям их сложно обнаружить.

Как предотвратить атаку

Ключ к предотвращению любой атаки –– обеспечение безопасности. Раньше Windows была очень уязвимой системой, сейчас она стала гораздо безопаснее. Тем не менее, злоумышленники до сих пор продолжают искать уязвимости и пытаться злоупотребить ими.

Когда мы говорим об умных устройствах, то с точки зрения кибербезопасности, большинство устройств находятся на уровне Windows 95. Производители редко учитывают безопасность при разработке IoT-устройств, а значит все очень уязвимо — начиная от программного обеспечения и до защиты портов.

Еще один важный момент — онлайн-грамотность пользователей. Когда пользователи знают о распространенных угрозах, как они выглядят и как на них реагировать, когда они используют решения безопасности — все это уже является большим вкладом для предотвращения атак.

Поставщики решений кибербезопасности, конечно, стараются максимально обезопасить пользователей, совершенствуя механизмы обнаружения в продуктах безопасности и предлагая различные решения защиты. Тем не менее, пользователи все равно должны знать базовые правила кибербезопасности, уметь распознать социальную инженерию и правильно отреагировать на нее.

Следите за нашими новостями в социальных сетях ВКонтакте , Одноклассники , Facebook и Twitter .

Дорогие друзья, прошу удалить все приветственные фото и видео в формате "Доброе утро" и подобные. Ниже прочитайте до конца статью, которой будет ясно почему я прошу об этом. Впредь буду присылать только лично подготовленные приветствия.

Ольга Николаевна Адвокат: Осторожно:

ВНИМАНИЕ

Сообщалось, что более 500 000 жертв мошенничества уже обмануты.

Расскажите об этом всем своим друзьям, чтобы предотвратить хакерство.

Приветствуйте других, написав свои собственные слова, а также отправляйте только изображения созданные вами. Материал, который вы создаете сами, полностью безопасен. ‼️‼️‼️ Прошу понять меня правильно! К телефону у всех прикреплены банковские карты. Контактов в телефонах у всех много. Вы создете угрозу не только себе, но и всем контактам, которые есть в телефонах у вас, ваших знакомых и знакомых их знакомых. ‼️‼️‼️ Относитесь к этому очень внимательно! Это суровая реальность‼️‼️‼️

В Н И М А Н И Е .

Срочная информация.

Некоторые люди уже получали звонки со следующих номеров:

тел: +375602605281,

тел: +37127913091

тел: +37178565072

тел: +56322553736

тел: +37052529259

тел: +255901130460

или с любого номера от

+371 до +375 * 381

При этом просто идёт звонок один раз и сразу сбрасывается.

❗❗❗ Если вы перезвоните, они могут скопировать ваш список контактов за 3 секунды, а если на вашем телефоне есть информация о банке или кредитной карте, он также может скопировать

Код +375 - Беларусь.

Код +371 - Латвия.

+381 - Сербия

+ 563 - Вальпараисо

+ 370 - Вильнюс

+ 255 - Танзания

Эти звонки могут быть от террористической организации ИГИЛ

❗❗❗* НИКОГДА НЕ отвечайте *

и * не перезванивайте*❗❗❗

Кроме того, ❗❗❗ не нажимайте

№ 90 или № 09

на вашем мобильном телефоне по запросу любого абонента.

Это новая уловка, которую террористы используют для доступа к вашей SIM-карте и совершения звонков за ваш счёт, превращая вас в своих пособников

Бред какой-то, перезвоном никто ничего у вас не скопирует. И саморазворачивающиеся вирусы в картинках которым нужно время. явно человек писал который в технологиях полный ноль.

Технически исполняемый код в картинку засунуть можно. В первые такой вирус был создан в 2002. Perrun записывался в JPEG-файлы. Это работало только под Win. Единственное, что он умел записывать свою копию в другие изображения.

Но в любом случае нельзя вводить на телефоне команды значения которых вам не известно. Тем болел сообщать посторонним результаты их вывода.

Практически каждый день возникает новая проблема безопасности, которая затрагивает пользователей Android операционная система. Иногда с более серьезными ошибками, чем другие, и на этот раз нам приходится беспокоиться, потому что конфиденциальность наших данных и файлов может быть поставлена под сомнение, если Телефонный шпион удается проникнуть в наш мобильный.

Исследовательская группа Лаборатории обнаружила этот вирус, который может заражать пользователей, даже если мы об этом не подозреваем. Он скрыт как минимум в 23 приложениях, хотя список может продолжать расти. Это его метод входа, потому что как только мы устанавливаем приложение и предоставляем разрешения, вирус маскируется в системе.

Так работает угроза

Это зараженные приложения , название которых не разглашается, но значок, представляющий их, был освобожден. Мы делимся изображением, которого может быть достаточно, чтобы узнать, есть ли оно на вашем мобильном телефоне. Ряд приложений, которые уже были уведомлены Google, чтобы удалить их из магазина приложений.

Хотя на этом дело не заканчивается, он также способен автономно фотографировать и изменять элементы мобильного телефона, заставляя нас терять воспоминания. Впоследствии со всеми этими файлами они будут пытаться шантажировать пользователей и заставлять их платить за их восстановление.

Что мы можем сделать, чтобы защитить себя?

Чтобы предотвратить это вирус, способный украсть наши данные из что влияет на нас, мы должны сначала попытаться найти один из значков, упомянутых на нашем мобильном телефоне, и, если он есть, немедленно удалить его. Поскольку этого будет недостаточно, нам придется извлечь все фотографии и файлы, а затем полностью восстановить мобильный телефон, и тогда да, вирус будет удален. Что-то, что мы сделаем, выбрав Настройки> Система> Сброс.

Если его нет на нашем мобильном телефоне, мы должны полагаться на основные критерии безопасности, чтобы не столкнуться с подобными проблемами с помощью этих советов:

- Не устанавливайте приложения из неизвестных источников.

- Используйте Google Play Protect.

- Удалите все, что мы не используем.

- Предоставьте приложениям необходимые разрешения.

- Обновляйте мобильный телефон для защиты.

report this ad

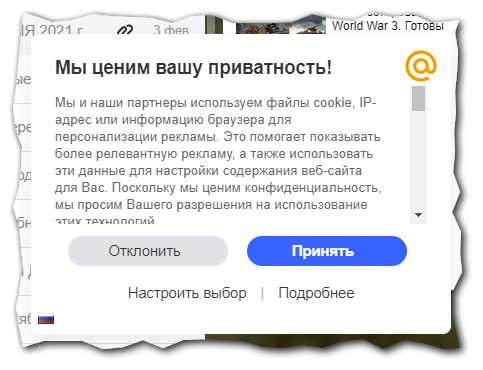

Форма маленькая, размеры не изменяются. Но вот текст из неё.

Мы ценим вашу приватность!

Мы и наши партнеры используем файлы cookie, IP-адрес или информацию браузера для персонализации рекламы. Это помогает показывать более релевантную рекламу, а также использовать эти данные для настройки содержания веб-сайта для Вас. Поскольку мы ценим конфиденциальность, мы просим Вашего разрешения на использование этих технологий.

Хранение и (или) доступ к информации на устройстве

Выбор базовых рекламных объявлений

Создание персонализированного профиля рекламных объявлений

Выбор персонализированных рекламных объявлений

Создание профиля персонализированного контента

Выбор персонализированного контента

Определение эффективности рекламы

Определение эффективности контента

Использование маркетинговых исследований для получения результатов анализа аудитории

Разработка и совершенствование продуктов

Использование точных данных геолокации

Активное сканирование характеристик устройства для идентификации

Текст явно даёт нам понять - просим разрешения, пользователь, показать тебе рекламу. После нажатия кнопки отклонить окно снова появляется сделать время, вынуждая найти кнопку "Настроить выбор".

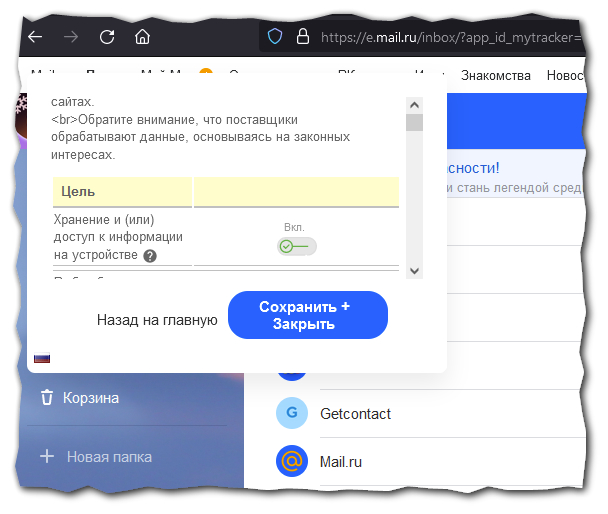

А что же ждёт нас там?

А там список из почти 700 пунктов, по каждому из которых нужно щёлкнуть, что бы отключить.

Это целое испытание даже для самых терпеливых. Однако, ничего нам не мешает скальпелем знаний вскрыть этот гнойник издевательств над пользователями.

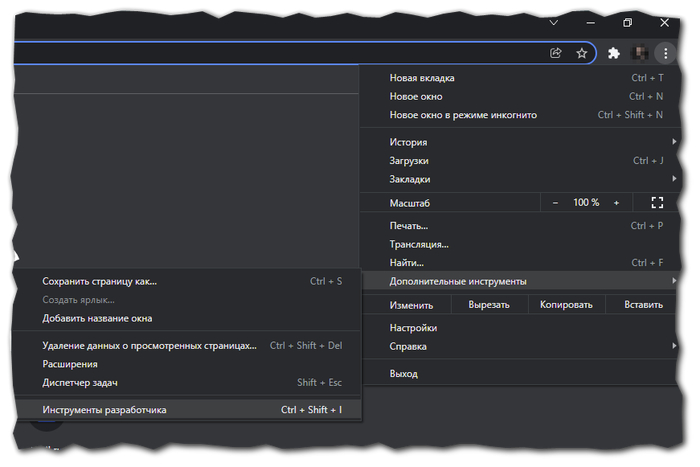

Открываем инструменты разработчика.

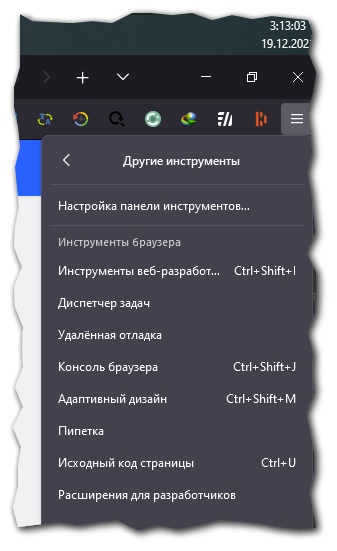

Или инструменты веб-разработчика в Firefox

В списке вкладок находим консоль (Console), вставляем туда JavaScript-код и нажимаем enter (или кнопка запустить).

return new Promise(resolve => setTimeout(resolve, ms));

rets = document.evaluate(XPath, document, null, XPathResult.ORDERED_NODE_SNAPSHOT_TYPE, null)

for (let i = 0, length = rets.snapshotLength; i < length; ++i)

Возвращаемся в окно со списком для отключения и наслаждаемся, пока галочки по очереди автоматически снимаются.

После завершения можно смело сохранять свой утверждённый отказ от рекламы.

Читайте также: