Обнаружена угроза это вирус

Обновлено: 25.04.2024

В настоящее время очень актуальна проблема защиты информации. Информация как продукт может продаваться, или покупаться, в связи, с чем мы можем сказать, что она имеет свою стоимость. Показатель стоимости может варьироваться в различных пределах, и когда мы говорим об информации, которая может принести высокую прибыль, здесь и возникает проблема, связанная с ее защитой. Говоря о защите, мы можем выделить два основных момента, это потеря ценности информации или ее исчезновение с устройств хранения данных. Первый момент связан с халатностью владельцев, обладающих какой либо информацией. Второй момент чаще всего происходит из-за сбоев аппаратной части устройств, на которых хранятся данные, или же из-за вирусов, проникших в те или иные устройства. В своей работе я хочу рассмотреть угрозы для мобильных устройств и способы защиты от них.

В наш век мобильных технологий человек не представляет свою жизнь без любимого гаджета, функциональность которого зависит только от желания и размера кошелька. С ростом проникновения смартфонов — миллионы абонентов операторов связи во всем мире подвергаются атакам вредоносного программного обеспечения, вследствие чего теряют огромные суммы. Однако не все обладатели этих устройств осознают реальный масштаб угроз. Нужно помнить, что смартфон — это полноценный компьютер, который находится под управлением операционной системы. Наиболее популярные платформы для данных устройств: Apple iOS, Google Android, Windows Phone, BlackBerry.

Одной из лидирующих платформ мобильных устройств является Android, именно она представляет особый интерес для киберпреступников. Для данной платформы пишется около 97 % от всех существующих образцов вредоносного программного обеспечения для мобильных устройств.

Недавно я стал обладателем нового смартфона, при обновлении одного из приложений на экране моего смартфона появилось следующее изображение:

Оказалось, что обнаружена угроза, вирус, поэтому тема угрозы мобильных устройств от вирусов меня очень заинтересовала.

Объект исследования: мобильный вирусы.

Предмет исследования: узнать, что такое мобильные вирусы, как защитить свое мобильное устройство от них?

При изучении этой темы я поставил следующие цели и задачи.

Цель: Выяснить, существует ли проблема вирусов для мобильных телефонов и как относятся к этой проблеме владельцы сотовых телефонов.

1. Провести анализ литературы, для изучения проблемы мобильных вирусов.

2. Выяснить, что такое мобильные вирусы?

3. Есть ли реальная опасность подхватить мобильные вирусы на свой мобильный телефон?

4. Что делать, если ваш телефон подхватил мобильный вирус?

5. Разработать анкету и провести анкетирование учащихся 2-5 классов нашей школы для выявления осведомленности о вирусах для мобильных устройств и защите от них своих гаджетов.

Актуальность темы: заключается в том, чтобы научиться различать мобильные вирусы, защищаться от заражения телефона.

Тип проекта: информационный, исследовательский.

Область исследования: информатика

Методы: Анализ статистических данных полученных в результате анкетирования учащихся 2-5 классов.

Гипотеза: Можно предположить, что мобильные вирусы существуют, и они могут повлиять на работоспособность мобильных телефонов.

Для подтверждения или опровержения выдвинутой гипотезы было проведено данное исследование.

История мобильных вирусов с момента появления до современности

Мобильный вирус — это небольшая программа, которая предназначена для вмешательства в работу мобильного устройства (смартфона, планшета), посредством записи, повреждения или удаления личных данных. (Приложение 1).

Распространяются мобильные вирусы через каналы связи (SMS/MMS, Bluetooth, интернет). Основная цель мобильных вирусов, как и компьютерных — это получение персональной информации, которую можно продать, или использовать в личных нуждах. Однако по сравнению с обычными компьютерами цена ущерба от вирусов для мобильных устройств может быть более высокой. Связанно это с тем, что пользователь хранит в телефоне огромное количество персональной информации (номера телефонов, данные различных аккаунтов и почты, фото), кроме того, вирусы имеют возможность отправлять SMS и звонить на платные номера.

История мобильных вирусов насчитывает чуть менее десяти лет – достаточно серьезный возраст по меркам сотового рынка.

В начале века вирусы для сотовых телефонов не казались чем-то реальным, в 2003 году в одном из интервью Евгений Касперский даже позволил себе заявить о маловероятности появления полноценных мобильных вирусов, предназначенных для заражения сотовых телефонов и смартфонов.

Первый настоящий мобильный вирус — Cabir был разработан 14 июня 2004 года, группой вирусописателей. Cabir — приложение (червь), вред от него заключался в рассылке своей копии по каналу Bluetooth, что приводит к быстрой разрядке батареи устройства. Предназначался для мобильных устройств, работающих под управлением операционной системы Symbian OS. Был разработан в целях демонстрации принципиальной возможности существования мобильных вирусов.

Причины распространения мобильных вирусов

– уязвимости программного обеспечения;

– отношение владельцев мобильных телефонов к мобильным вирусам, как к проблеме будущего;

– любопытство (а что будет, если я запущу этот файл/игру/программу?);

– несоблюдение элементарных правил безопасности.

Пути проникновения вируса в телефон:

– с другого телефона через Bluetooth-соединение;

– с ПК (соединение через Bluetooth, USB, WiFi, инфракрасное…);

– через web- или wap-сайты.

Появление неизвестных подозрительных файлов и иконок.

Мобильник самопроизвольно отправляет SMS и MMS, быстро опустошая счет владельца.

Блокируются какие-либо функции телефона.

Деструктивные действия мобильных вирусов (одно из неписаных правил гласит, что вирус, получая управление, может делать в системе всё то, что может делать пользователь!):

• незаметная для пользователя массовая рассылка SMS и MMS;

• несанкционированные звонки на платные номера;

• быстрое опустошение счета абонента (в результате звонков на платные номера и массовой рассылки SMS и MMS);

• уничтожение данных пользователя (телефонная книга, файлы и т.д.);

• похищение конфиденциальной информации (пароли, номера счетов и т.д.);

• блокировка функций телефона (SMS, игры, камера и т.д.) или аппарат в целом;

• быстрая разрядка аккумулятора;

• рассылка (от имени владельца телефона) зараженных файлов всеми возможными способами (e-mail, WiFi, Bluetooth и т.д.);

• при синхронизации телефона с компьютером – пересылка на ПК деструктивного кода;

• возможность удаленного управления аппаратом.

Существуют также и сетевые решения операторов связи, позволяющие обойтись без установки антивируса на смартфон. Например, сетевая версия антивируса МТС при выходе в интернет с мобильного устройства блокирует зараженные веб-страницы непосредственно на операторском оборудовании. Таким образом, обеспечивается защита на более высоком аппаратно-программном уровне, разработанном по стандартам информационной безопасности для крупных предприятий, финансовых и банковских учреждений.

Возьмем пять крупнейших антивирусных компаний:

AVG Mobilation Anti-Virus Pro; BitDefender Mobile Security; Dr.Web Mobile Security; Kaspersky Mobile Security; Norton Mobile Security.

Выделим категории для сравнения данных антивирусных программ:

Фильтр звонков и SMS, Антивирус, Техническая поддержка, Антивор.

Проанализировав предоставляемые антивирусные услуги этих компаний, можно сделать вывод, что наилучшими антивирусами на сегодня являются Dr.Web Mobile Security и Kaspersky Mobile Security. (Приложение 2)

Представленное исследование показало, что большинство антивирусов включает в себя фиксированный набор компонентов безопасности: антивирусное ядро (сканер и монитор); антивор; фильтрацию звонков и SMS.

Одной из задач, которую я ставил, работая над данной темой, была следующая: разработать анкету и провести анкетирование учащихся 2-5 классов нашей школы для выявления осведомленности о вирусах для мобильных устройств и защите от них своих гаджетов. С помощью учителя информатики я разработал анкету для учащихся 2-5 классов и в течение недели проводил анкетирование учащихся.

Всего в анкетировании участвовало 47 учащихся. (Приложение 3).

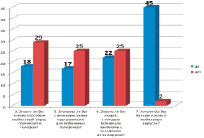

1. Есть ли у вас смартфон или планшет? Да – 35, нет - 12

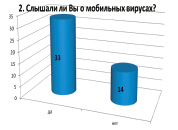

2. Слышали ли вы о мобильных вирусах? Да – 33, нет - 14

3. Знаете ли Вы каким способом мобильный вирус проникает в телефон? Да – 18, нет - 29

4. Было ли у Вас заражение телефона вирусом? Да – 13, нет – 5, не знаю - 17

5. Знакомы ли Вы с антивирусными программами для мобильных телефонов? Да – 17, нет – 25

6. Знаете ли Вы людей, у которых возникали проблемы с телефоном из-за вирусов? Да – 22, нет – 25

7. Хотели бы вы больше узнать о мобильных вирусах? Да – 45, нет – 2

Результаты анкетирования учащихся

Социологическое исследование показало, что у большинства учащихся 2-5 классов нашей школы (74 %) есть свой смартфон или планшет, который им подарили родители или родственники, но, несмотря на это, большинство (70%) опрошенных никогда не сталкивалось с вирусами для мобильных устройств, 53% ответили, что не знают людей у которых, были проблемы с телефонами из-за вирусов. 95% отметили, что задумались о проблеме вирусов для мобильных устройств.

Действительно, в современном мире существуют вирусы, способные стать угрозой для мобильных устройств. До недавнего времени считалось, что мобильные вирусы, если и угрожают, то только продвинуто-навороченным мобильникам, владельцам обычных мобильников бояться нечего. Увы, это уже не соответствует действительности. А т.к. доля обычных телефонов как минимум на порядок превосходит долю смартфонов, есть повод задуматься! Поскольку уже созданы кроссплатформенные мобильные вирусы, приверженность какой-то одной ОС не гарантирует защиту от вирусов. Первоначально существовавшая грань между мобильными и компьютерными вирусами стерта. Теперь эти устройства могут взаимно заражать друг друга. Компьютерным вирусам для широкого распространения потребовалось более двадцати лет. Мобильные вирусы прошли этот путь всего лишь за два года (очевидно, что мобильные вирусописатели активно используют опыт создания и распространения компьютерных вирусов). В мире насчитывается около 3 млрд. абонентов сотовой связи. Многие буквально не расстаются со своими мобильниками. На мобильниках хранится конфиденциальная информация. Нетрудно представить масштабы последствий в случае возникновения эпидемий мобильных вирусов.

Как относиться к проблеме мобильных вирусов? Не нужно ее преувеличивать, паниковать. Но не стоит и отмахиваться от нее, считая, что проблема искусственно раздувается антивирусными компаниями и жадными до сенсаций СМИ. Таким образом, гипотеза, сформулированная в начале работы, полностью подтвердилась, цель и задачи, поставленные в начале моего исследования, достигнуты. Считаю самой главной ценностью моего исследования практическую значимость для меня и моих родных, одноклассников, так как теперь я узнал, как защитить свое мобильное устройство от угроз.

Трояны являются одним из наиболее распространенных типов вредоносных программ, которые, в отличие от вирусов, передают вам возможность запускать их на своем компьютере, поскольку они не распространяются самостоятельно. Иногда они приходят, когда вы посещаете взломанный или вредоносный сайт.

В этом типе вредоносного ПО может использоваться имя файла, похожее на существующее реальное или легальное приложение, поэтому вы можете в конечном итоге загрузить его, не зная, и в конечном итоге загрузить что-то еще, и обычно они приходят вместе с другими вредоносными программами.

На компьютере троянские программы не только устанавливают вирусы и черви среди других вредоносных программ, но и используют ваш компьютер для мошенничества, записи ключевых журналов и активности в сети, а также отправляют информацию злоумышленникам, которые могут быть такими, как ваш пароль или логин. учетные данные, и хакер, в свою очередь, может контролировать ваш компьютер.

Несмотря на то, что антивирус Windows Defender предустановлен на ПК с Windows 10, он не соответствует ожиданиям пользователей, когда речь заходит о защите собственной ОС. Трояны продвигаются быстрее, чем обновления Защитника Windows, что обычно оставляет пользователей в затруднительном положении, когда дело доходит до их полного удаления.

Если Защитник Windows не удаляет троянские угрозы с вашего компьютера, вот несколько способов решения этой проблемы.

ИСПРАВЛЕНИЕ: Защитник Windows не удаляет троян

- Предварительные исправления

- Запустите проверку на вирусы с помощью Microsoft Safety Scanner

- Выполнить чистую загрузку

- Изменить запуск службы Защитника Windows на Автоматический

- Очистите ваш временный файл/кэш

- Запустите полное сканирование в безопасном режиме

1. Предварительные исправления

2. Запустите проверку на вирусы с помощью Microsoft Safety Scanner.

Microsoft Safety Scanner – это бесплатный загружаемый инструмент безопасности для сканирования по требованию, который помогает удалять вредоносные программы, а также работает с существующим антивирусным программным обеспечением. Однако срок его действия истекает через 10 дней после загрузки, поэтому для повторного запуска сканирования с последними определениями вредоносных программ загрузите и установите его снова. Если вы запустите проверку на вирусы без переустановки Microsoft Safety Scanner, программа будет удалена, и любые зараженные файлы и папки также могут быть удалены.

– СВЯЗАН: лучшее антивирусное программное обеспечение для онлайн-банкинга

3. Выполните чистую загрузку

Это помогает проверить, не вызывает ли проблема какое-либо стороннее приложение, устраняя конфликты программного обеспечения. Сделать это:

- Войдите в систему как администратор и введите msconfig в поле поиска.

- Выберите Конфигурация системы .

- Найдите вкладку Услуги

- Установите флажок Скрыть все службы Microsoft .

- Нажмите Отключить все .

- Перейдите на вкладку Автозагрузка .

- Нажмите Открыть диспетчер задач .

- Закройте диспетчер задач и нажмите ОК .

- Перезагрузите компьютер

4. Измените запуск службы Защитника Windows на Автоматический

- Нажмите правой кнопкой мыши на Пуск и выберите Выполнить .

- Введите services.msc и нажмите enter

- Щелкните правой кнопкой мыши службу Защитник Windows .

- Убедитесь, что Тип запуска установлен Автоматически .

- Нажмите Применить , затем нажмите ОК и перезагрузите компьютер.

– СВЯЗАНО: 4 лучших антивируса с блокировщиком сайтов/веб-фильтрацией

5.Очистите ваш временный файл/кэш

- Перейти в Internet Explorer

- Нажмите Инструменты .

- Снимите флажок Сохранить данные избранного сайта .

- Удалить временные файлы, удалить куки, историю, пароли и т. Д.

Чтобы убедиться, что ваши куки были удалены, сделайте следующее:

- Нажмите Пуск и введите inetcpl.cpl в поле поиска и нажмите клавишу ввода.

- В диалоговом окне Свойства Интернета перейдите на вкладку Общие .

- В настройках Временные файлы и история Интернета нажмите Просмотр файлов , чтобы открыть папку, в которой хранятся файлы cookie.

- В открытой папке нажмите CTRL + A, CTRL + D , а затем нажмите Enter, чтобы удалить файлы cookie.

- Выйдите и перезагрузите компьютер

- Сканирование вашего компьютера с использованием Malwarebytes, чтобы удалить любые следы вредоносного ПО

6. Запустите полное сканирование в безопасном режиме

Чтобы перейти в безопасный режим, сделайте следующее:

- Выберите Восстановление на левой панели.

- Выберите Устранение неполадок на экране выбора параметров , затем нажмите Дополнительные параметры .

- Перейдите в Параметры запуска и нажмите Перезагрузить .

- После перезагрузки компьютера появится список параметров.

- Выберите 4 или F4 , чтобы запустить компьютер в безопасном режиме.

- Запустите полное сканирование с помощью Защитника Windows

Вас беспокоит, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, то важно знать, как избавиться от компьютерного вируса.

Из этой статьи вы узнаете все, что нужно знать о том, как работают компьютерные вирусы и о том, как удалять компьютерные вирусы.

Краткий план статьи:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как определить компьютерный вирус на вашем компьютере.

- Может ли ваш компьютер заразиться вирусом через электронную почту.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы обсудим, как удалить компьютерный вирус с компьютера Windows и с компьютера Mac.

Удаление компьютерного вируса с компьютера с ОС Windows

Компьютерные вирусы почти никогда не видимы. Без антивирусной защиты вы можете и не знать о существовании вируса на вашем компьютере. Вот почему важно установить антивирусную защиту на всех ваших устройствах.

Если на вашем компьютере операционной системой Windows есть вирус, вам нужно выполнить следующие десять простых шагов, чтобы избавиться от него:

Шаг 1: Загрузить и установить антивирусный сканер

Загрузите антивирусный сканер или решение класса Internet Security. Мы рекомендуем использовать Kaspersky Internet Security. Процесс его установки показан в следующем видео:

Шаг 2: Отключиться от интернета

При удалении вируса с компьютера желательно отключаться от интернета, чтобы исключить дальнейшее распространение угрозы: некоторые компьютерные вирусы распространяются через интернет.

Шаг 3: Перезагрузите компьютер в безопасном режиме

Для защиты компьютера при удалении вируса, перезагрузите компьютер в Безопасном режиме. Если вы не знаете, как это сделать, то ниже дается инструкция.

Шаг 4: Удалите все временные файлы

Следуйте следующим шагам:

Некоторые вирусы начинают действовать при перезагрузке компьютера. Удаление временных файлов может удалить вирус. Однако, полагаться только на это не надежно. Чтобы убедиться, что ваш компьютер свободен от вирусов, рекомендуем выполнить следующие шаги.

Шаг 5: Запустите сканирование на вирусы

Теперь пора открыть ваш антивирус или решение класса Internet Security и запустить сканирование на вирусы. Если вы используете Kaspersky Internet Security, выберите и нажмите на кнопку ‘Запустить проверку’ (Scan).

Шаг 6: Удалите вирус или поместите его в карантин

Шаг 7: Перезагрузите компьютер

Шаг 8: Поменяйте все пароли

Чтобы защитить компьютер от дальнейших атак, поменяйте все пароли на тот случай, если они скомпрометированы. Это обязательно, только если у вас есть причина считать, что ваши пароли украдены вредоносной программой, но перестраховаться не мешает в любом случае.

Функционал вируса вы всегда можете проверить на веб-сайте производителя вашего антивируса или связавшись с их группой технической поддержки.

Шаг 9: Обновите ваше ПО, браузер и операционную систему

Обновление ПО, браузера и операционной системы снизит риск эксплуатации киберпреступниками брешей в старом коде для установки вредоносных программ на вашем компьютере.

Удаление компьютерного вируса с компьютера Mac

Если у вас компьютер Mac, вам может казаться, что ваш компьютер не может заразиться вирусом. К сожалению, это заблуждение. Для Mac, по сравнению с Windows, создается меньше вирусов, но они существуют.

Некоторые Mac-вирусы маскируются под антивирусные продукты. Если вы случайно скачали один из таких вирусов, то ваш компьютер может быть заражен. Вот три примера вирусов такого типа: ‘MacDefender’, ‘MacProtector’ и ‘MacSecurity’.

Если вам кажется, что на вашем компьютере Mac завелся вирус, нужно выполнить следующие шесть шагов, чтобы удалить его:

Чтобы проверить, что вы ничего не пропустили, и убедиться в защите вашего Mac, рассмотрите вариант установить и запустить антивирусное решение, если его у вас уже нет. Мы рекомендуем использовать комплексное решение класса Internet Security, такое как Kaspersky Total Security.

Что такое компьютерный вирус?

Компьютерный вирус – это вид вредоносного ПО, отличительной чертой которого является его самовоспроизведение – он копирует себя на любой носитель, который подключается к компьютеру.

Компьютерные вирусы так называются из-за того, что, по аналогии с настоящими вирусами, они способны самовоспроизводиться. После того, как вирус заражает ваш компьютер, он распространяет себя таким образом. При заражении вирусом компьютер может начать работать медленнее, возможны перебои в его работе.

Существует три основных пути, которыми ваш компьютер может заразиться компьютерным вирусом.

Во-первых, компьютер может заразиться через съемные носители, такие как USB-флешки. Если вы вставите в компьютер флешки или диск, полученный от неизвестных источников, то он может содержать вирус.

Иногда хакеры оставляют зараженные флешки или диски на рабочих столах людей или в публичных местах, например, в кафе, с расчетом распространить таким образом компьютерный вирус. Люди, которые совместно используют USB-носители, также могут переносить таким методом файлы с зараженного компьютера на незараженный.

Другой способ заражения компьютера вирусом – это скачать вирус из интернета.

Если вы загружаете ПО или приложения на ваш компьютер, обязательно берите их из доверенных источников, таких как Google Play или App Store у Apple. Не загружайте ничего из всплывающих окон или с веб-сайтов, о которых ничего не знаете.

Признаки того, что на вашем компьютере есть вирус

Есть несколько признаков того, что на вашем компьютере завелся вирус.

Во-первых, вас должно насторожить, если ваш компьютер стал тормозить. Если задачи выполняются дольше, чем обычно, то возможно, ваш компьютер заражен.

Во-вторых, будьте внимательны при появлении на компьютере подозрительных приложений или программ, о которых вы ничего не знаете. Если вы заметили, чтобы на компьютере появилось приложение или программа, которую вы не скачивали, будьте осторожны.

Желательно удалить все программы на компьютере, которые вам неизвестны, а затем запустить сканирование в антивирусе или защитном устройстве класса Internet Security, чтобы проверить компьютер на наличие угроз. Если при закрытии браузера возникают всплывающие окна – это верный признак того, что компьютер заражен вирусом. Если вы заметите такое, сразу же примите меры, чтобы удалить вирус. Для этого следуйте инструкциям, данным выше.

Еще один признак возможного заражения компьютера вирусом – это странности в работе приложений или программ. Если программы стали завершаться аварийно по непонятной причине, то, возможно, на вашем компьютере завелся вирус.

И наконец, зараженный компьютер может начать перегреваться. Если вы заметите такое, проверьте компьютер на вирусы, запустив антивирус или защитное решение класса Internet Security.

Как компьютер может заразиться вирусом через электронную почту?

Как защитить компьютер от вирусов

Вот основные способы, которые позволят вам защитить компьютер от вирусов:

Как работают компьютерные вирусы?

На вашем компьютере обнаружился вирус? Узнайте, как избавиться от компьютерного вируса, как проверить, не заражен ли ваш компьютер вирусами, и можно ли получить компьютерный вирус через почту.

Избранные статьи

Риски безопасности и конфиденциальности в виртуальной и дополненной реальности

TrickBot – многоцелевой ботнет

Основные атаки программ-вымогателей

Что такое глубокий и теневой интернет?

Как защитить детей в интернете во время коронавируса

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Компьютеры Windows и Mac, ноутбуки, смартфоны и планшеты находятся под постоянной угрозой заражения растущим количеством вредоносных программ и других угроз безопасности.

В качестве первого шага для защиты своих устройств и своих действий в Интернете стоит убедиться, что вы хорошо осведомлены об основных категориях вредоносного ПО и других угроз.

Что такое вредоносное ПО?

Под вредоносной программой подразумевается любая программа, созданная для выполнения любого несанкционированного — и, как правило, вредоносного — действия на устройстве пользователя. Примеры вредоносных программ: Компьютерные вирусы

- вирусы;

- макровирусы для Word и Excel;

- загрузочные вирусы;

- скрипт-вирусы, включая batch-вирусы, заражающие оболочку ОС Windows, Java-приложения и т.д.;

- клавиатурные шпионы;

- программы для кражи паролей;

- троянцы-бэкдоры;

- crimeware — вредоносные программы, созданные для автоматизации совершения финансовых преступлений;

- шпионские программы;

- рекламные программы и другие типы вредоносных программ

Чем вирус отличается от червя?

Компьютерные вирусы это вредоносные программы, которые могут воспроизводить сами себя и заражать файл за файлом на компьютере, а также может распространяться с одного компьютера на другой.

Обычно компьютерные вирусы запрограммированы на выполнение разрушающих действий, таких как повреждение или удаление данных.

Чем дольше вирус остается необнаруженным на компьютере, тем больше файлов он заразит.

Черви, как правило, считаются разновидностью компьютерных вирусов, но с некоторыми отличиями:

Червь – это вредоносная программа, которая многократно копирует сама себя, но не наносит прямого вреда безопасности.

Червь, однажды попавший на компьютер, будет искать способы распространения на другие компьютеры и носители.

Если вирус является фрагментом программного кода, добавляющимся к обычным файлам, червь – это самостоятельная программа.

Что такое троянская программа?

Троянская программа— разновидность вредоносного ПО, проникающая в компьютер под видом легального программного обеспечения и после своего запуска выполняющая вредоносные действия.

В отличие от вирусов и червей троянские программы не умеют распространяться самостоятельно.

Как правило, троянцы тайно загружаются в компьютер пользователя и начинают осуществлять несанкционированные им вредоносные действия.

Киберпреступники используют множество троянских программ разных типов, каждый из которых предназначен для выполнения особой вредоносной функции. Наиболее распространены:

- Бэкдоры (в их состав часто входят программы-кейлоггеры);

- троянские шпионские программы;

- троянские программы для кражи паролей;

- троянские прокси-серверы, которые преобразуют ваш компьютер в средство распространение спама.

В греческой мифологии во время Троянской войны греки пошли на хитрость, чтобы проникнуть в город Трою. Они построили огромного деревянного коня и преподнесли его в подарок жителям Трои, а те, не зная, что внутри коня находились греческие воины, внесли коня в город.

Ночью греки покинули коня и открыли городские ворота, чтобы греческое войско смогло войти в Трою.

Сегодня в троянских программах применяются различные трюки для того, чтобы они могли проникнуть на устройства ничего не подозревающих пользователей.

Что такое клавиатурный шпион?

Клавиатурный шпион, или кейлоггер, — это программа, которая записывает все нажатия клавиш на клавиатуре зараженного компьютера.

Киберпреступники используют клавиатурные шпионы для кражи конфиденциальных данных, наприме, имен пользователей, паролей, номеров и PIN-кодов кредитных карт, а также прочих сведений. Как правило, кейлоггеры входят в состав бэкдоров.

Что такое фишинг?

Фишинг — это особый вид компьютерных преступлений, который заключается в том, чтобы обманом заставить пользователя раскрыть ценную информацию, например сведения о банковском счете или кредитных картах.

Как правило, киберпреступники создают фальшивый сайт, который выглядит так же, как легальный, например официальный сайт банка.

При посещении фальшивого сайта, как правило, предлагается ввести конфиденциальные данные, например имя пользователя, пароль или PIN-код.

Что такое шпионская программа?

Шпионские программы предназначены для сбора данных и их отправки стороннему лицу без уведомления или согласия пользователя. Как правило, шпионские программы:

- отслеживают, какие клавиши пользователь нажимает на клавиатуре;

- собирают конфиденциальную информацию, такую как пароли, номера кредитных карт, номера PIN и т.д.;

- собирают адреса электронной почты с компьютера пользователя;

- запоминают наиболее посещаемые вами веб-страницы.

Кроме возможного ущерба при доступе киберпреступников к этому типу информации, шпионская программа также отрицательно влияет на производительность компьютера.

Что такое drive-by загрузка?

При drive-by загрузке заражение компьютера происходит при посещении веб-сайта, содержащего вредоносный код.

Киберпреступники ведут в интернете поиск уязвимых серверов, которые можно взломать. Когда уязвимый сервер найден, киберпреступники могут разместить свой вредоносный код на веб-страницах сервера.

Если операционная система компьютера или одно из приложений, работающих на компьютере, имеет незакрытую уязвимость, вредоносная программа автоматически загрузится на компьютер при посещении зараженной веб-страницы.

Что такое руткит?

Руткиты — это программы, используемые хакерами для предотвращения обнаружения при попытке получить несанкционированный доступ к компьютеру.

Очень часто руткиты используются в качестве прикрытия действий троянской программы.

При установке на компьютер руткиты остаются невидимыми для пользователя и предпринимают действия, чтобы вредоносные программы не были обнаружены антивирусным программным обеспечением.

Благодаря тому, что многие пользователи входят в систему компьютера с правами администратора, а не создают отдельную учетную запись с ограниченными правами, киберпреступнику проще установить руткит.

Что такое Adware?

Рекламные программы используются либо для запуска рекламных материалов (например, всплывающих баннеров) на компьютере, либо для перенаправления результатов поиска на рекламные веб-сайты.

Рекламные программы часто встраиваются в бесплатные или в условно-бесплатные программы.

При загрузке бесплатной или условно-бесплатной программы в систему без уведомления или согласия пользователя может быть установлена рекламная программа.

В некоторых случаях рекламная программа скрытым образом загружается с веб-сайта и устанавливается на компьютере пользователя троянцем.

Если у вас установлена не последняя версия веб-браузера, хакеры могут воспользоваться его уязвимостями, используя специальные инструменты (Browser Hijackers), которые могут загрузить рекламную программу на компьютер.

Browser Hijackers могут изменять настройки браузера, перенаправлять неправильно или не полностью набранные URL-адреса на специальный сайт или поменять домашнюю страницу, загружающуюся по умолчанию.

Они также могут перенаправлять результаты поиска в интернете на платные и порнографические веб-сайты.

Что такое ботнет?

Ботнет — это сеть компьютеров, контролируемых киберпреступниками с помощью троянской или другой вредоносной программы.

Хакеры добиваются этого несколькими способами, например, отправляют серверу такое количество запросов, которые он не в состоянии обработать.

Работа сервера будет замедлена, веб-страницы будут открываться намного дольше, и сервер может совсем выйти из строя, в результате чего все веб-сайты на сервере будут недоступны.

Как правило, киберпреступник взламывает главный компьютер и все зомби-компьютеры, используя уязвимость в приложениях для установки троянской программы или другого компонента вредоносного кода.

Статьи и ссылки по теме:

Продукты:

Вредоносное ПО вирусы и другие угрозы в Интернете -- Часто задаваемые вопросы

Для защиты своих устройств и обеспечения безопасной работы в интернете прежде всего необходимо хорошо знать основные категории вредоносных программ.

Избранные статьи

Как очистить кеш и удалить файлы cookie в различных браузерах

Режим инкогнито и режим конфиденциального просмотра: что это такое и как ими пользоваться?

Как снизить пинг и оптимизировать скорость онлайн-игр

Что представляют собой отдельные законы об интернете и безопасности данных?

Соблюдение кибергигиены поможет обеспечить безопасность в сети

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

1. Вирусы

2. Черви

3. Рекламное ПО

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название - следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты - это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами - красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги - ошибки в фрагментах программного кода - это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности - это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные - фотографии, документы и файлы - не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Признаки заражения

Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них - снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение - запустите альтернативный антивирусный сканер.

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Читайте также: