Патч майкрософт от вируса петя

Обновлено: 23.04.2024

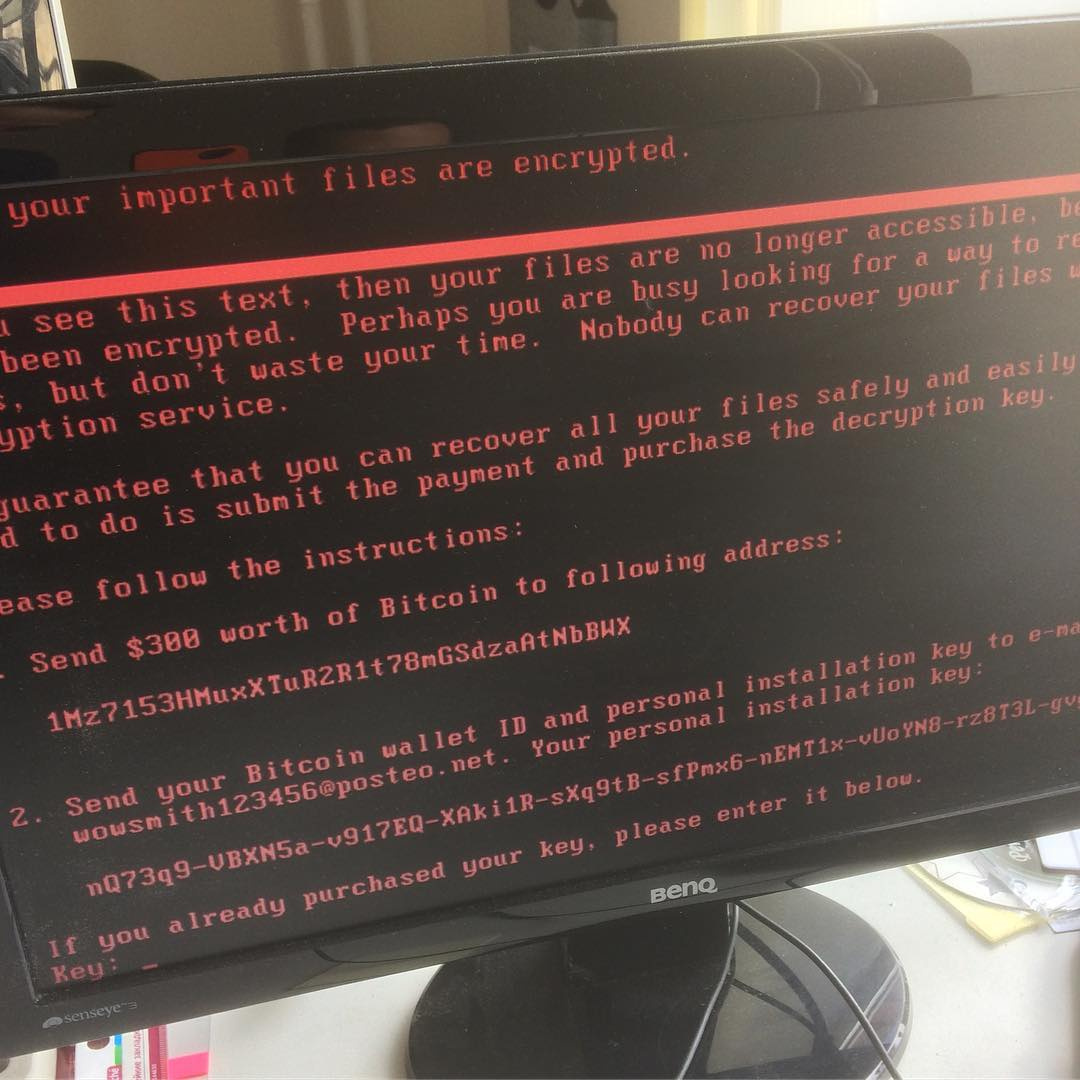

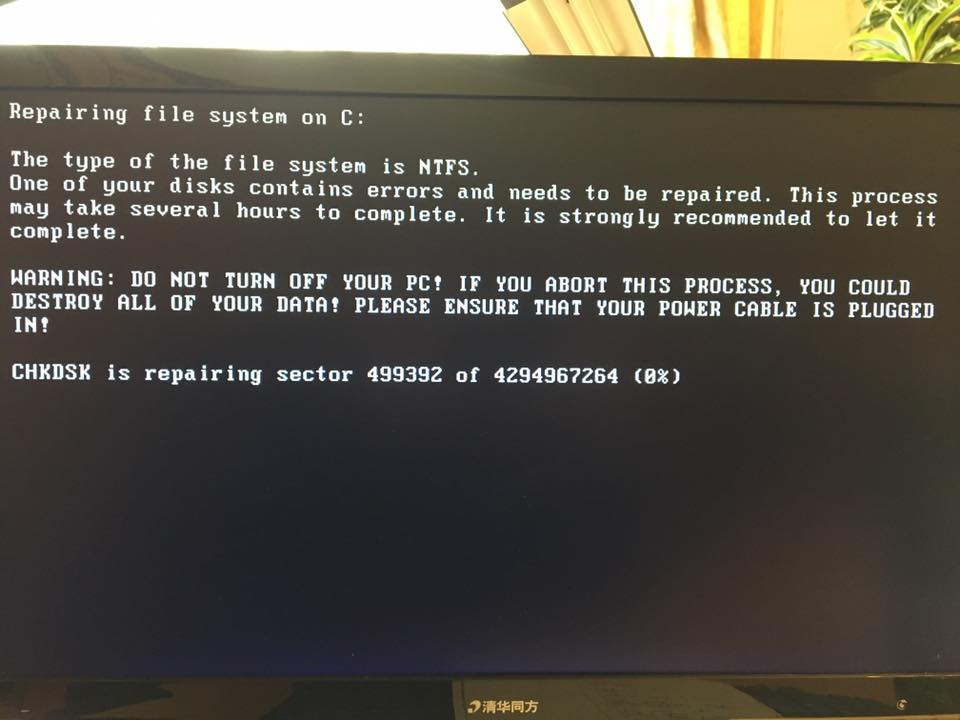

Эта вредоносная программа не просто шифрует данные для требования выкупа, но и захватывает компьютеры и полностью закрывает доступ к ним путем шифрования основной загрузочной записи.

Petya использует другую быстро распространяющуюся атаку, которая аналогично WannaCry эксплуатирует уязвимость ENTERNALBLUE по классификации АНБ. В отличие от WannaCry, вирус Petya также может распространятся через инструментарий управления Windows (WMI) и PsExec (подробнее об этом ниже). Несколько пугающих фактов об этой новой вредоносной программе:

- у нее нет удаленного аварийного выключателя, как в WannaCry;

- она гораздо сложнее и обладает разнообразными автоматическими способами распространения;

- она делает компьютеры полностью непригодными для использования.

Как распространяется вирус Petya?

Хотя фишинг часто используется для атак, в этом случае одним из основных источников стала MeDoc, фирма финансового программного обеспечения, располагающаяся на Украине. Функция обновления программного обеспечения MeDoc была взломана, и злоумышленники использовали ее для распространения программы-шантажиста Petya (источник). Это объясняет, почему Украина пострадала больше всех.

После заражения одного компьютера вирус Petya распространялся по одноранговой сети на другие компьютеры и серверы под управлением Windows с незакрытой уязвимостью MS17-010 (это уязвимость SMB, которую всем рекомендовали устранить во время атаки WannaCry). Он также может распространяться через механизм PsExec в ресурсы admin$ даже на компьютерах с установленными исправлениями. Мы недавно написали подробное руководство о PsExec и об отключении PowerShell. Здесь это будет полезным.

Позитивным моментом, по крайней мере при таком положении дел, является то, что заражение по одноранговой сети, похоже, не выходит за пределы локальной сети. Вирус Petya может достаточно эффективно перемещаться по всей локальной сети, вряд ли может переходить в другие сети. Как утверждает @MalwareTechBlog, любящий пиццу пользователь Интернета, который прославился тем, что обнаружил аварийный выключатель WannaCry:

Порядок обнаружения PsExec с помощью DatAlert

Если у вас DatAlert версии 6.3.150 или более поздней версии, вы можете обнаружить файл PsExec.exe на файловых серверах Windows следующим образом:

1. Выберите Tools –> DatAlert –> DatAlert

2. Выполните поиск строки system admin

3. Для каждого из выбранных правил (разверните группы для просмотра), нажмите Edit Rule и установите флажок Enabled

В случае обнаружения PsExec программа DatAlert создаст предупреждения средств системного администратора в категории оповещений Reconnaissance, например System administration tool created or modified (Средство системного администратора создано или изменено) или An operation on a tool commonly used by system administrators failed (Сбой операции в средстве, которое обычно используется системными администраторами).

Это должно помочь обнаружить, использует ли вирус Petya механизм PsExec для распространения на файловые серверы. Продолжайте читать эту статью, потому что это еще не все действия, которые помогут предотвратить первоначальное заражение и остановить распространение вируса Petya по вашим конечным точкам.

Что вирус Petya делает?

После появления на компьютере вирус NotPetya выжидает полтора часа перед началом атаки, вероятнее всего, это время выделяется для заражения других машин и затруднения обнаружения точки входа.

По окончании времени ожидания происходит следующее.

— Мигир (Mihir, @mihirmodi) 27 июня 2017 г.

Если процессы удаленной загрузки или создания образов отсутствуют, и восстановить зараженные компьютеры нельзя, то для исправления ситуации может понадобиться восстанавливать рабочие станции вручную. Хотя в большинстве случаев это возможно, компаниям с множеством удаленных установок сделать это будет очень трудно и займет много времени. Для транспортных компаний, у которых в каждый момент времени 600 и более грузовых судов находятся в рейсе, это практически невозможно.

Он не добавляет уникальное расширение к зашифрованным файлам (например, .locky) — он шифрует содержимое и сохраняет исходное имя файла и расширение.

Что делать?

Предотвращение заражения вирусом Petya очень похоже на действия, которые могли быть предприняты ранее в отношении атаки WannaCry:

- отключение SMBv1 во время установки исправлений;

- блокировка порта TCP 445 от внешних подключений (или подключений между сегментами, если возможно);

- установка исправлений!

Локальный аварийный выключатель

Существует также некоторое подобие локального аварийного выключателя. Если на данном компьютере существует файл %WINDIR%\perfc (без расширения), программа-шантажист не будет выполнена. Можно проявить изобретательность в вариантах развертывания этого файла на всех рабочих станциях в вашей среде.

Кроме того, можно посмотреть, какие антивирусные продукты для конечных точек могут обнаружить вирус Petya, в результатах проверки VirusTotal.

Образец вируса Petya, полученный исследователями, был скомпилирован 18 июня.

Следует ли платить?

Они сделали следующее.

1. Заблокировали эту учетную запись.

2. Подтвердили, что с учетной записи не отправлялись ключи для расшифровки.

3. Обратились в органы власти с предложением помощи всеми доступными средствами.

Все это приводит нас к выводу, что не следует платить требуемую сумму, поскольку вы не получите необходимые ключи расшифровки.

История продолжает развиваться, и мы будем обновлять эту заметку по мере появления новой информации.

Исследователь безопасности из компании Cybereason Амит Серпер (Amit Serper), рассказал как предотвратить заражение компьютеров шифровальщиком Petya (NotPetya / SortaPetya / Petna) с помощью файла C:\Windows\perfc

Обновлено: добавлена информация о файлах perfc.dat и perfc.dll

Вредоносная кампания Petya была запущена 27 июня и за считанные часы угроза инфицировала огромное количество компьютеров по всему миру. Шифровальщик блокирует разделы MFT и MBR на жестком диске и препятствует нормальной загрузке компьютеров. Если жертвы не желают платить выкуп, то действенного способа для восстановления файлов на данный момент не существует.

Первоначально исследователи полагали, что новый троян-вымогатель стал обновленной версией старой угрозы под названием Petya. Однако, позже выяснилось, что исследователи имеют дело с новым видом шифровальщика, который заимствовал часть кода от Petya. Вот почему программа-вымогатель была переименована и теперь часто встречается как NotPetya, Petna или SortaPetya.

Найден способ предотвращения заражения вирусом Petya (NotPetya)

Из-за глобального характера распространения эпидемии Petya, многие исследователи по информационной безопасности стали объединять свои усилия в поисках возможной лазейки в алгоритме шифрования или блокирующего домена (killswitch-домен), который был эффективен в случае с WannaCry.

Анализируя внутреннюю работу шифровальщика, Серпер первым обнаружил, что NotPetya выполняет поиск локального файла и предотвращает процедуру шифрования, если файл оказывается на диске.

Первые результаты анализа были позже подтверждены другими исследовательскими организациями, такими как PT Security, TrustedSec, Emsisoft и Symantec.

Это означает, что жертвы могут создать этот файл на своих компьютерах, установить его только для чтения и таким способом заблокировать выполнение Ransomware NotPetya.

Несмотря на то, что данный метод предотвращает запуск шифровальщика, он скорее является способом вакцинации, чем универсальным способом блокировки. Это связано с тем, что каждый пользователь должен самостоятельно создать этот файл в отличие от блокирующего домена, когда один исследователь мог самостоятельно предотвратить распространение инфекции.

Как защититься от NotPetya / Petna / Petya

Чтобы вакцинировать ваш компьютер с целью предотвращения возможного заражения вирусом Petya, просто создайте файл с именем perfc в папке C:\Windows и установите уровень доступа “Только чтение”. Для тех, кто хочет быстро и просто выполнить эту задачу, Лоуренс Абрамс (Lawrence Abrams) создал пакетный файл, который автоматически выполняет все действия.

Загрузить данный файл можно по следующей ссылке - nopetyavac.bat. Скачайте и запустите файл на компьютере от имени администратора.

Обратите внимание, что bat-скрипт также будет создавать два дополнительных файла, которые называются perfc.dat и perfc.dll. Хотя тестирование данного способа выполнялось без них, автором метода была получена информация, что эти дополнительные файлы необходимы для надежности работы вакцинации.

Для тех, кто хочет вакцинировать свой компьютер вручную, мы приводим отдельную инструкцию (опубликована на BleepingComputer). Обратите внимание, что мы подробно описали шаги, чтобы они были понятны даже неопытным пользователям ПК.

Затем откройте папку C:\Windows и прокрутите вниз, пока не увидите программу notepad.exe.

Щелкните по ней левой кнопкой мыши один раз для выделения. Затем нажмите Ctrl + C , чтобы скопировать, а затем Ctrl + V , чтобы вставить его. При вставке вы получите запрос с просьбой предоставить разрешение на копирование файла.

После того как имя файла было изменено на perfc, нажмите Enter на клавиатуре. Теперь вы получите запрос, действительно ли вы хотите переименовать файл.

Нажмите “Да”, а затем “Продолжить”.

Теперь, когда файл perfc был создан, нужно установить атрибут доступа “Только чтение”. Для этого щелкните правой кнопкой мыши файл и выберите “Свойства”, как показано ниже.

Откроется меню свойств этого файла. Внизу нужно установить флажок “Только чтение”. Установите галочку, как показано на рисунке ниже.

Теперь нажмите кнопку “Применить”, а затем кнопку “ОК”. Окно свойств должно быть закрыто.

Для надежности вакцинации повторите те же действия, создав файлы C:\Windows\perfc.dat и C:\Windows\perfc.dll.

Теперь ваш компьютер будет защищен от шифровальщика NotPetya / SortaPetya / Petya.

Обновление для системы безопасности MS17-010 устраняет уязвимость сервера SMB, используемую в атаке шифровальщика WannaCry и Petya.

Установка MS17-010 не требуется

Установка патча не требуется, если у вас включено автоматическое обновление Windows, и установлены последние обновления после 14 марта 2017 года для следующих операционных систем:

Windows Vista Service Pack 2, Windows Server 2008 Service Pack 2, Windows 7 Service Pack 1, Windows Server 2008 R2 Service Pack 1, Windows 8.1, Windows Server 2012, Windows Server 2012 R2, Windows RT, Windows 10, Windows Server 2016

Проверьте последние обновления системы в Центре обновления Windows:

- Для Windows Vista, 7, 8.1 в меню Пуск откройте Панель управления > Центр обновления Windows и нажмите "Поиск обновлений".

- Для Windows 10 перейдите в меню Параметры > Обновление и безопасность и нажмите "Проверка наличия обновлений".

Последние обновления для Windows 10 версии 1703 (Creators Update): KB4016871 (15063.296), для Windows 10 версии 1607 (Anniversary Update): KB4019472 (14393.1198)

Установка MS17-010 требуется

Поддерживаемые Microsoft системы

Установка патча требуется, если у вас отключено автоматическое обновление Windows, и вы не устанавливали обновления до 14 марта 2017 года для следующих операционных систем:

Windows Vista Service Pack 2, Windows Server 2008 Service Pack 2, Windows 7 Service Pack 1, Windows Server 2008 R2 Service Pack 1, Windows 8.1, Windows Server 2012, Windows Server 2012 R2, Windows RT, Windows 10, Windows Server 2016

Неподдерживаемые Microsoft системы

Требуется установка обновления KB4012598, если у вас следующие операционные системы:

Windows 8, Windows XP SP3, Windows XP SP2 64-bit, Windows Server 2008 for Itanium-based Systems, Windows Vista, Windows Server 2008, Windows XP Embedded, Windows Server 2003, Windows Server 2003 Datacenter Edition.

Не так давно мы выпустили статью по комплексной проактивной защите от направленных атак и вирусов-шифровальщиков, которая содержала в том числе последние крупные вирусные заражения вредоносным ПО типа Ransomware, в копилку можно добавить еще один пример.

Вирусом является модификация нашумевшего в 2016 году шифровальщика-вымогателя Petya.A/Petya.C. Распространяется новый вирус Petya.C несколькими способами:

- путем эксплуатации уязвимости в SMB MS17-010 (аналогично майскому Wanna Cry);

- путем направленной отправки вредоносного ПО по электронной почте

- использующаяся уязвимость для исполнения вредоносного кода: CVE-2017-0199

- использующаяся уязвимость для распространения и заражения: CVE-2017-0144, он же EternalBlue

Как защититься от шифрования данных?

Первым делом необходимо обновить сигнатуры антивирусного ПО на серверах и рабочих станциях (в случае наличия антивирусного ПО) — база сигнатур должна быть обновлена 27.06.2017 не ранее 20:00 (первые упоминания о добавлении Petya.C в базу сигнатур начали поступать в 19ч). Вот перечень вредоносных файлов и их хеш-значений:

- файл Order-20062017.doc, размер 6215 байт, SHA1: 101CC1CB56C407D5B9149F2C3B8523350D23BA84, MD5: 415FE69BF

- 32634CA98FA07633F4118E1, SHA256: FE2E5D0543B4C8769E401EC216D78A5A3547DFD426FD47E097DF04A5F7D6D206;

- файл myguy.xls, размер 13893 байт, SHA1: 736752744122A0B5EE4B95DDAD634DD225DC0F73, MD5: 0487382A4DAF8EB9660F1C67E30F8B25, EE29B9C01318A1E23836B949942DB14D4811246FDAE2F41DF9F0DCD922C63BC6;

- файл BCA9D6.exe, размер 275968 байт, SHA1: 9288FB8E96D419586FC8C595DD95353D48E8A060, MD5: A1D5895F85751DFE67D19CCCB51B051A, SHA256: 17DACEDB6F0379A65160D73C0AE3AA1F03465AE75CB6AE754C7DCB3017AF1FBD.

- C:\Windows\perfc.dat

- C:\myguy.xls.hta

- %APPDATA%\10807.exe

Помимо обновления антивирусного ПО рекомендуем применить дополнительные меры защиты:

-

Вручную осуществить блокировку запросов к ресурсам в сети Интернет (скобки возле точек вставлены, чтобы не было гиперссылок):

— 84.200.16[.]242

— 84.200.16[.]242/myguy.xls

— french-cooking[.]com/myguy.exe

— 111.90.139[.]247

— COFFEINOFFICE[.]XYZ

Что делать по факту заражения?

Ни в коем случае не переводите деньги на счет злоумышленников, их электронная почта заблокирована, и вы в любом случае не сможете таким образом восстановить данные.

При заражении рабочей станции / сервера в сети необходимо принять соответствующие меры по устранению вредоносного ПО:

- Отключить зараженную машину от локальной сети;

- При заражении MBR в отдельных случаях удается восстановиться с помощью bootrec /RebuildBcd, bootrec /fixMbr, bootrec /fixboot;

- В случае отсутствия резервной копии сделать резервную копию зашифрованного диска (в случае появления дешифратора, данные можно будет восстановить. Надежду вселяет история с предыдущей крупномасштабной атакой на территории Украины вредоносного вымогательского ПО XData — создатель вируса опубликовал ключи шифрования через несколько дней после распространения вируса, оперативно появилось ПО для дешифрования данных);

- Загрузиться с загрузочного диска / флешки, установить систему, полностью отформатировав зашифрованный жесткий диск;

- Установить актуальные обновления безопасности Windows (обязательна установка KB4013389);

- Установить антивирусное ПО, обновить базу данных сигнатур;

- Восстановить данные из резервной копии (в случае наличия резервной копии незашифрованных данных, до заражения).

Обнаружение распространения вируса по сети

В ходе распространения по сети, предположительно, используется разновидность инструмента от Microsoft Windows Sysinternals — PsExec.

Существует SIGMA-правило для обнаружения использования PsExec, оно может быть автоматически сконвертировано в запрос Splunk и ElasticSearch:

Снова эпидемия?

Причиной широкого распространения вируса является невыполнение базовых необходимых мероприятий по защите от направленных атак подобного рода:

- своевременное обновление системного ПО;

- повышение осведомленности сотрудников в области ИБ и формирование принципов безопасной работы с электронной почтой.

Вслед за нашумевшей кампанией вируса-шифровальщика WannaCry, которая была зафиксирована в мае этого года, 27 июня более 80 компаний России и Украины стали жертвой новой атаки с использованием шифровальщика-вымогателя Petya. И эта кампания оказалась вовсе не связана с WannaCry. Эксперты Positive Technologies представили детальный разбор нового зловреда и дали рекомендации по борьбе с ним.

Анализ образца вымогателя, проведенный нашими экспертами, показал, что принцип действия Petya основан на шифровании главной загрузочной записи (MBR) загрузочного сектора диска и замене его своим собственным. Эта запись – первый сектор на жёстком диске, в нем расположена таблица разделов и программа-загрузчик, считывающая из этой таблицы информацию о том, с какого раздела жёсткого диска будет происходить загрузка системы. Исходный MBR сохраняется в 0x22-ом секторе диска и зашифрован с помощью побайтовой операции XOR с 0x07.

После запуска вредоносного файла создается задача на перезапуск компьютера, отложенная на 1-2 часа, в это время можно успеть запустить команду bootrec /fixMbr для восстановления MBR и восстановить работоспособность ОС. Таким образом, запустить систему даже после ее компрометации возможно, однако расшифровать файлы не удастся. Для каждого диска генерируется свой ключ AES, который существует в памяти до завершения шифрования. Он шифруется на открытом ключе RSA и удаляется. Восстановление содержимого после завершения требует знания закрытого ключа, таким образом, без знания ключа данные восстановить невозможно. Предположительно, зловред шифрует файлы максимум на глубину 15 директорий. То есть файлы, вложенные на большую глубину, находятся в безопасности (по крайней мере для данной модификации шифровальщика).

На данный момент число транзакций увеличилось до 45.

Petya использует 135, 139, 445 TCP-порты для распространения (с использованием служб SMB и WMI). Распространение внутри сети на другие узлы происходит несколькими методами: с помощью Windows Management Instrumentation (WMI) и PsExec, а также с помощью эксплойта, использующего уязвимость MS17-010 (EternalBlue). WMI – это технология для централизованного управления и слежения за работой различных частей компьютерной инфраструктуры под управлением платформы Windows. PsExec широко используется для администрирования Windows и позволяет выполнять процессы в удаленных системах. Однако для использования данных утилит необходимо обладать привилегиями локального администратора на компьютере жертвы, а значит, шифровальщик может продолжить свое распространение только с тех устройств, пользователь которых обладает максимальными привилегиями ОС. Эксплойт EternalBlue позволяет получить максимальные привилегии на уязвимой системе. Также шифровальщик использует общедоступную утилиту Mimikatz для получения в открытом виде учетных данных всех пользователей ОС Windows, в том числе локальных администраторов и доменных пользователей. Такой набор инструментария позволяет Petya сохранять работоспособность даже в тех инфраструктурах, где был учтен урок WannaCry и установлены соответствующие обновления безопасности, именно поэтому шифровальщик настолько эффективен.

В рамках тестирований на проникновение современных корпоративных инфраструктур эксперты Positive Technologies регулярно демонстрируют возможность применения эксплойта EternalBlue (в 44% работ в 2017 году), а также успешное применение утилиты Mimikatz для развития вектора атаки до получения полного контроля над доменом (в каждом проекте).

Таким образом, Petya обладает функциональностью, позволяющей ему распространяться на другие компьютеры, причем этот процесс лавинообразный. Это позволяет шифровальщику скомпрометировать в том числе контроллер домена и развить атаку до получения контроля над всеми узлами домена, что эквивалентно полной компрометации инфраструктуры.

О существующей угрозе компрометации мы сообщали более месяца назад в оповещениях об атаке WannaCry и давали рекомендации, каким образом определить уязвимые системы, как их защитить и что делать, если атака уже произошла. Дополнительные рекомендации мы дадим и в данной статье. Кроме того, наша компания разработала бесплатную утилиту WannaCry_Petya_FastDetect для автоматизированного выявления уязвимости в инфраструктуре. Система MaxPatrol выявляет данную уязвимость как в режиме Audit, так и в режиме Pentest. Подробная инструкция указана в наших рекомендациях. Кроме того, в MaxPatrol SIEM заведены соответствующие правила корреляции для выявления атаки Petya.

Эксперты Positive Technologies выявили “kill-switch” – возможность локально отключить шифровальщик. Если процесс имеет административные привилегии в ОС, то перед подменой MBR шифровальщик проверяет наличие файла perfc (либо другого пустого файла с иным названием) без расширения в директории C:\Windows\ (директория жестко задана в коде). Этот файл носит то же имя, что и библиотека dll данного шифровальщика (но без расширения).

Наличие такого файла в указанной директории может быть одним из индикаторов компрометации. Если файл присутствует в данной директории, то процесс выполнения ВПО завершается, таким образом, создание файла с правильным именем может предотвратить подмену MBR и дальнейшее шифрование.

Если шифровальщик при проверке не обнаружит такой файл, то файл создается и стартует процесс выполнения ВПО. Предположительно, это происходит для того, чтобы повторно не запустился процесс подмены MBR.

С другой стороны, если процесс изначально не обладает административными привилегиями, то шифровальщик не сможет выполнить проверку наличия пустого файла в директории C:\Windows\, и процесс шифрования файлов все же запустится, но без подмены MBR и перезапуска компьютера.

Для того, чтобы не стать жертвой подобной атаки, необходимо в первую очередь обновить используемое ПО до актуальных версий, в частности, установить все актуальные обновления MS Windows. Кроме того, необходимо минимизировать привилегии пользователей на рабочих станциях.

В долгосрочной перспективе рекомендуется разработать систему регулярных тренингов сотрудников с целью повышения их осведомленности в вопросах информационной безопасности, основанную на демонстрации практических примеров потенциально возможных атак на инфраструктуру компании с использованием методов социальной инженерии. Необходимо проводить регулярную проверку эффективности таких тренингов. Также необходимо на все компьютеры установить антивирусное ПО с функцией самозащиты, предусматривающей ввод специального пароля для отключения или изменения настроек. Кроме того, необходимо обеспечить регулярное обновление ПО и ОС на всех узлах корпоративной инфраструктуры, а также эффективный процесс управления уязвимостями и обновлениями. Регулярное проведение аудитов ИБ и тестирований на проникновение позволит своевременно выявлять существующие недостатки защиты и уязвимости систем. Регулярный мониторинг периметра корпоративной сети позволит контролировать доступные из сети Интернет интерфейсы сетевых служб и вовремя вносить корректировки в конфигурацию межсетевых экранов. Для своевременного выявления и пресечения уже случившейся атаки необходимо осуществлять мониторинг внутренней сетевой инфраструктуры, для чего рекомендуется применять систему класса SIEM.

Для выявления атаки Petya в инфраструктуре могут быть использованы следующие индикаторы:

Читайте также: