Получить код деактивации вируса

Обновлено: 17.04.2024

Давно бы разобрался, если бы был баннер с отправкой на номер БиЛайн. А тут увы другое, а именно, цитирую

" Получение кода разблокировки, Вам необходимо совершить следующие действия:

В любом терминале оплаты сотоой связи, пополните счет абонента МТС 89854395390 на сумму 400 рублей . "

Напишите мне, пришлю. Писать будете, укажите, что нужно, а то я, когда отвечаю на вопросы, путаюсь кому, что надо.

Попробуйте следующие коды:

1. OPERATION CWAL

2. IDSPISPOPD

3. 200-100

4. 3910254

5. 440039571

6. 80255474

7. 38724651

8. FEETNESSe

9. 65453

10. 330997

11. 336985

12. 5552554556

13. TRAHILOPO

14. KuKuKtoTut.

15. 123456789

16. 73080554

17. 33664477

18 begin_of_the_skype_highlighting 33664477 18 end_of_the_skype_highlighting. 635400

19. 886333

20. 11-22

21. 31250624

22. Beretta888

23. 09090221985

24. 37950255

25. 30197630

26. $009264834$

27. 825azee285

28. n656434676

29. BAKASANO222

30. Correct777

31. 769408

32. 3679075791

33. 66819

34. 9566632

35. 796658502

36. SUSLIK220

37. 3369022

38. 72014039

39. 11227379

40. 123932

41. 378525

42. 177852

43. 443309556

44. 310315

45. 77294738T

46. привет пидоры

47. PIZDA

48. 13255925408829113

49. (0Q20P04X)

50. 4039285681

51. 70288

52. 965547

53. 752221

54. 820102

55. 666REALHELL666

56. 73936

57. 996301

58. 339852144

59. 2E010A7QQ

60. 9850021

61. 1544756607573

62. 093019364

63. 7588854525

64. 5702226

65. 9004585474

66. 56543878

Да. ну и насоветовали вам тут. Это все уже давно не действует, хотя может быть вы подберете код, но ведь его вирусмейкер мог вообще не сделать для разблокировки баннера.

такая же история ничего не канает со всех сторон заблокирован! и безопасный, и командная, и через экранную лупу был совет. кодов штук сто перепробывал-все бестолку, помоему придется снасить нафиг винду ((((((((((

На сегодняшний день десятки тысяч людей по всему миру уже пострадали от СМС-вирусов, вымогающих деньги у компьютерных пользователей. О том, как работает эта мошенническая схема и что делать, если ваш ПК заразился подобным вирусом, вы узнаете из этого материала.

Оглавление

- Вступление

- Что такое СМС-вирусы и их принципы действия

- Поиск СМС-вируса в Диспетчере задач и Автозагрузке

- Подбор кода разблокировки через онлайн-сервисы

- Удаление СМС-вируса с использованием Live CD

- Заключение

Вступление

За последние годы, компьютерные вирусы сделали большой шаг вперед в своем развитии, пройдя путь от программ, вызывавших безобидные шуточные действия на экранах мониторов, до приложений, способных нанести ощутимый вред не только информационным данным, но и самому пользователю ПК.

Первые вирусы, как правило, создавались молодыми программистами ради пробы собственных сил и демонстрации личного мастерства перед немногочисленными участниками сети - в основном коллегами или соратниками. В те времена действия вирусов в большинстве своем сводилось к шуточным действиям на экране монитора, а о намерениях что-то украсть или испортить не могло быть и речи. Но за последние несколько десятков лет, благодаря бурному развитию Интернета и значительному увеличению пользователей сетей, ситуация кардинально изменилась. Теперь написанием вредоносных программ все больше занимаются профессионалы, стремящиеся с помощью вирусных атак получить доступ к чужим компьютерам с целью последующего извлечения из этого определенных дивидендов.

Что такое СМС-вирусы и их принцип действия

Первая волна подобного рода вирусов захлестнула всемирную паутину в 2009 году, когда в свободный доступ попали конструкторы троянов-блокировщиков. Но уже к началу 2010 года распространение СМС-вирусов стало настолько стремительным, что превратилось в настоящую эпидемию. Согласно статистическим данным, на тот момент в глобальной сети атаке вымогателей подверглись миллионы компьютеров.

На сегодняшний день встречается несколько основных видов СМС-вирусов, среди которых наиболее распространенными являются блокировщики операционной системы. Уже по названию ясно, что их главной задачей является полная парализация работы Windows. Правда, первые версии вредоносных программ данного типа в некоторых случаях позволяли получать доступ к рабочему столу с помощью некоторых вспомогательных средств системы, но в дальнейшем их механизм был усовершенствован и на сегодняшний день эти лазейки закрыты.

Современные разновидности таких СМС-вирусов обычно полностью блокируют работу зараженного компьютера. В этот момент все системные приложения, включая, редактор реестра и диспетчер задач, перестают отвечать на запросы. Так же перестают работать сочетания горячих клавиш и отключаются средства восстановления системы. Не дает результатов и попытка получить доступ к ПК, с помощью его перезагрузки в безопасном режиме.

Существуют и другие категории вирусов-вымогателей, которые не блокируют общий доступ к системе, а лишь к ее определенным ресурсам, например, к доступу в сеть. Не менее распространен вид СМС-блокеров, которые выводят на экран монитора информационные баннеры, принудительно и постоянно размещаемые поверх всех окон на рабочем столе или всех открытых сайтов в браузере. В основном их содержание носит порнографический характер и способно поставить в неловкое положение многих пользователей, как перед членами своей семьи, так и коллегами по работе.

Как правило, стоимость одной такой смс составляет более 300 рублей. А теперь представьте, что обещанный код активации к вам может и не прийти или после ввода вожделенного кода компьютер может не разблокироваться. Тогда от вас потребуют пройти процедуру повторно. Но даже, если код сработал с первого раза, вирус-то из компьютера никуда не делся. Так что с очень большой вероятностью через какое-то время он сработает еще, и еще раз.

Поиск СМС-вируса в Диспетчере задач и Автозагрузке

Начнем мы с более простой ситуации, когда вирус не заблокировал полностью работу компьютера. В этом случае можно попробовать найти зловред в списке активных процессов, ведь любое работающее приложение, включая вредоносное, Windows определяет как запущенный процесс. Для этого необходимо запустить Диспетчер задач с помощью сочетания клавиш Ctrl+Alt+Del и выбора одноименного пункта меню, а затем в открывшемся окне перейти на вкладку Процессы.

Далее следует внимательно изучить список процессов. В первую очередь ищите подозрительные названия, состоящие из произвольного набора букв и цифр или только цифр. Например, процессы axx409.exe, kt-01.exe или 3951062.exe скорее всего окажутся вирусами. Название же нормальных процессов в большинстве своем выглядят осмысленно и представляют собой либо название программы целиком, либо сокращение или некую аббреавиатуру от него: firefox.exe или CS5ServiceManager.

Если какой-то процесс показался вам подозрительным, то для получения дополнительной информации щелкните по нему правой кнопкой мыши, а затем в контекстном меню выберите пункт Свойства. В открывшемся окне вы сможете увидеть его описание, расположение на диске, а так же определить принадлежность к той или иной программе. Например, название процесса armsvc.exe мало что скажет обычному пользователю и может вполне закономерно вызвать подозрение, но если посмотреть его описание, то становится ясно, что данный файл отвечает за обновление программы Adobe Acrobat и не является вирусом.

Процесс, который вызвал у вас сомнения, можно закрыть в любой момент. Выделите его и нажмите в правом нижнем углу кнопку Завершить процесс. Если после этого вирусное окно исчезло и перестало появляться после загрузки, то вы нашли нужный зараженный файл. Если вы запомнили месторасположение зловреда, его можно удалить вручную, но лучше просканировать системный раздел хорошей антивирусной программой, которая все сделает самостоятельно.

Стоит отметить, что большинство современных СМС-вирусов все же блокируют запуск Диспетчера задач. В такой ситуации можно воспользоваться альтернативными утилитами со схожими функциональными возможностями, типа Process Explorer или Process Lasso, установив их на свой компьютер в качестве дополнительных приложений. Процедура поиска в них вирусного процесса аналогична вышеописанной.

Часто вредоносные программы подобного типа прописываются в автозапуск системы, откуда и загружаются вместе с Windows. Это еще одно место, где в первую очередь стоит поискать подозрительные процессы в случае заражения. Для этого нажимаем клавиши Win+R и в командной строке набираем команду msconfig. Далее в открывшемся окне Настройка системы переходим на вкладку Автозагрузка.

Процедура выявления подозрительных элементов автозагрузки такая же, как и в случае с процессами. Сначала ищем подозрительные названия файлов. В качестве вспомогательной информации можно использовать данные из столбца Производитель и Команда, где отображаются разработчики программ и месторасположения файлов на диске. Как правило, вредоносные объекты не имеют данных о производителе. В тоже время учтите, что не все процессы, которые не имеют данных о производителе, являются вредоносными.

Для исключения из автозагрузки какого-либо элемента, необходимо снять рядом с ним галочку. В некоторых случаях таким образом можно отключить и вирусный файл, который перестанет запускаться при старте Windows.

Для упрощения процедуры поиска можно отключить сразу все элементы автозапуска, щелкнув по одноименной кнопке в правом нижнем углу и перезагрузить компьютер. Если вирус перестал себя проявлять, то далее, открыв вновь список автозагрузки, вам остается методом исключения выявить зараженный файл и просканировать систему антивирусом.

Подбор кода разблокировки через онлайн-сервисы

К сожалению, вышеописанные методы поиска СМС-вируса далеко не всегда возможны, так как в большинстве случаев после заражения компьютер полностью блокируется. Но и в этой ситуации отчаиваться не стоит. Попробовать разблокировать компьютер можно воспользовавшись одним из самых популярных решений данной проблемы – с помощью подбора кода деактивации. Этот метод является универсальным и позволяет бороться со всеми видами СМС-вирусов.

Сразу после деактивации вируса, не забудьте просканировать компьютер антивирусной программой или специальными бесплатными утилитами (скачать их можно с тех же сервисов) для удаления зараженных файлов.

Удаление СМС-вируса с использованием Live CD

Когда против СМС-вируса оказываются бессильны все вышерассмотренные методы, можно попробовать его удалить, запустив систему со специального загрузочного диска Live CD.

Как правило, программы-блокировщики изменяют параметры реестра Windows, что в конечном итоге препятствует нормальной загрузке системы. Поэтому для очистки компьютера от вируса необходимо восстановить исходные параметры ключей реестра и конечно, физически удалить с диска зараженные файлы. Но вот тут-то и возникает загвоздка. Требующийся для выполнения этих действий доступ к встроенному в систему редактору реестра RegEdit и файловой системе обычно заблокирован вирусом.

В этой ситуации нам на помощь может прийти Live CD на базе Windows BartPE, который позволит загрузить компьютер с оптического или съемного носителя (CD, DVD, USB-флэш накопитель) в обход зараженной операционной системы. Если у вас еще нет такого Live CD, то можно скачать его образ из интернета и затем записать, например, на любой оптический носитель. В любом случае, подобного рода диск вам пригодится для решения многих проблем, возникающих в процессе эксплуатации компьютера.

Итак, продолжим. Предположим, что аварийный диск уже есть в вашем распоряжении. Загрузите свой компьютер с Live CD, предварительно, в случае необходимости, выбрав в БИОС нужное загрузочное устройство (оптический привод или USB-флэш). Если все пройдет правильно, то через какое-то время вы увидите на экране монитора графический интерфейс, в большинстве случаев похожий на рабочий стол Windows XP.

После загрузки необходимо зайти в редактор реестра Windows, нажав кнопку Пуск и выбрав команду Выполнить (Win+R). Далее в открывшемся окне с командной строкой, введите слово regedit.

.jpg)

После открытия программы, для редактирования измененного вирусом куста реестра, нам нужно загрузить его из зараженной системы. Для этого в окне, с левой стороны, найдите и раскройте двойным щелчком, ветвь HKEY_USERS. Затем, сверху в меню нажмите пункт Файл и выберите опцию Загрузить куст.

В следующем окне необходимо перейти в директорию X:\Windows\System32\config (где X – буква диска, на котором установлена система), выбрать файл SOFTWARE и нажать на кнопку Открыть.

Далее, введите произвольное название (например, NEW) создаваемого раздела реестра и щелкните по кнопке ОК. После этого в HKEY_USERS должна появиться новая ветка, содержащая куст SOFTWARE зараженной системы.

Теперь пришло время просмотреть параметры реестра и внести необходимые изменения. Для начала просмотрите две ветки реестра, отвечающие за автозагрузку:

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MASHINE\Software\Microsoft\Windows\CurrentVersion\Run

В них прописываются программы, автоматически загружающиеся вместе с Windows. Если найдете здесь приложения, которые вам незнакомы или вызывают подозрения, выделите и удалите их. Сделать это можно с помощью контекстного меню, вызываемого правой кнопкой мыши или нажав клавишу Del. При этом месторасположение подозрительных объектов лучше запомнить или записать. Впоследствии, это даст возможность легко найти и удалить зараженные файлы самостоятельно.

Далее открываем ветвь HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Справа находим и проверяем строковые параметры Shell и Userinit.

Правильное значение параметра Shell должно быть explorer.exe. Если это не так, то щелкните два раза мышкой по параметру и в открывшемся окне исправьте его значение. Далее переходим к Userinit. Его значение должно быть C:\Windows\system32\userinit.exe. Если вы увидите, что к этой строке дописан через запятую какой-то еще путь, то сначала его надо запомнить или записать, так как он указывает на месторасположение вирусного файла, а затем стереть.

После завершения редактирования реестра необходимо выгрузить созданный ранее куст обратно. Для этого выделите в HKEY_USERS загруженный вами раздел и в меню Файл выберите опцию Выгрузить куст. После завершения данного процесса перезагрузите компьютер в обычном режиме.

Если система загрузилась нормально, не забудьте удалить зараженные файлы, воспользовавшись информацией об их месторасположении или, что лучше, запустив сканирование системного раздела антивирусной программой, которая самостоятельно найдет и удалит вредоносные объекты.

Заключение

Теперь вы знаете, что делать, если ваш компьютер заразился СМС-вирусом, но, как известно, профилактика лучше всякого лечения. Поэтому, что бы оградить себя в будущем от подобных ситуаций лучше соблюдать несколько простых правил.

Если вы являетесь активным пользователям интернета, то на вашем компьютере просто обязано быть установлено антивирусное программное обеспечение. При этом не стоит использовать взломанные продукты, у которых часто не обновляются базы. Это делает антивирус бесполезным. В конце концов, если вы не хотите платить деньги за лицензию, то лучше воспользоваться бесплатным решением, чем постоянно искать ключи от пиратских коммерческих версий.

Наконец, старайтесь использовать современные версии браузеров, которые более устойчивы к сетевым уязвимостям и не пренебрегайте регулярными обновлениями безопасности системы Windows.

Выполнение этих простых правил наверняка сэкономит вам множество нервных клеток и убережет от серьезных неприятностей любимый компьютер.

Главная -> Программы. -> Программы и утилиты для ПК. -> Онлайн - Dr.Web. Как разблокировать Windows от вируса вымогателя.

Главное меню

Ссылки на ресурсы

Навигация по сайту

| Онлайн - Dr.Web. Как разблокировать Windows от вируса вымогателя. |

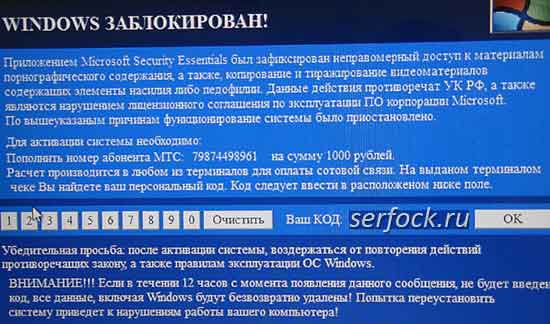

| Бесплатные программы для ПК (Windows). - Программы и утилиты для компьютера. |

Ау! Windows заблокирован! Вымогатель Trojan.Winlock. Разблокировать.Если у Вас на экране монитора, в один прекрасный день, появилась надпись "Windows заблокирован!" (Windows мужского рода?), причем причины блокировки банальны и возможно описаны в самом окне блокировки вируса Trojan.Winlock - "неправомерный доступ к материалам пор-кого содержания..." и т.д. см. скриншот окна Winlock. При виде этого счастья, у пользователя, находящегося в предшоковом состоянии, постепенно рождается вопрос - Как разблокировать Windows, да еще без оплаты, да еще и и чтобы эта гадость не стерла этот . ну в общем сами знаете какой Windows, "правила эксплуатации" которого нарушены (кто-нибудь видел эти правила?). Читаем: на "чеке Вы найдете. код", где его искать? Может это налоговый номер (ИНН) данного ИП (масштабно работают!) или сам терминал в доле, а может быть он и есть злодей-вымогатель и вирус в одном терминале, который каждому горе-юзеру за 1000 руб печатает циферки активации. А последняя фраза: "Попытка переустановить систему приведет к нарушениям работы вашего компьютера!", убивает окончательно и бесповоротно все надежды спастись от вируса, куда уж можно больше нарушений в работе системы, если тут и сейчас вообще никак? а там, потом еще? Но, наберемся мужества и вернемся к тексту блокировщика, приведшего нашего пользователя в стрессовое состояние. Далее полный шедевр - "действия противоречат УК РФ, а также нарушением лицензионного соглашения по эксплуатации ПО корпорации Microsoft". Эти "действия", скорее относятся к автору вируса Trojan.Winlock, а не к бедолаге пользователю, который и так уже в прединфарктном состоянии ползет к терминалу с тысячной купюрой в руках в надежде разблокировать компьютер. А исходя из вердикта вирусописателя он нарушил еще и: лицензию "по эксплуатации ПО" целой корпорации! Полная программа нарушений всего и вся, а значит пора покупать индульгенцию. Этот пугающий текст в окне, написан наверное на всякий случай, чтобы счастливчик заблокированного компьютера, не вздумал жаловаться в органы, ведь за противоречия УК РФ, там уж точно по головке не погладят! - Противоречил УК ?! Нарушал эксплуатацию?! - тогда отвечай, такой-сякой, по полной программе, перед всей Российской Федерации и томиком УК РФ по башке тебя, чтобы в следующий раз непротиворечился. Оказывается есть еще и какое-то тайное соглашение "по эксплуатации ПО" между Microsoft и . кем-то?, о котором знает только автор-доброхот (хочет добра, это не ругательное слово!) защищающий интересы маленькой, бедненькой и никем не защищенной забугорной корпорации расположенной где-то за море-окияном. Полная графомания, если и пугать, так надо было и пугать по-настоящему, серьезно, типа: розовый зайчик, в виде длинноногой девицы с бутафорскими заячьими ушами, показывающей эротический стриптиз на рабочем столе Вашего компьютера и жеманно предлагающей беспрецедентную акцию ( только сегодня и сейчас! ) бесплатной разблокировки компьютера за покупку кассового чека в ближайшем терминале на сумму 1000 руб, Супер! Есть за что платить, а то пополни номер, а если номер не пополнится? вдруг номер уже полный, . бред какой-то. Да, а где скидки дают?, где бонусы наконец? Перестанем читать эту чушь и перейдем к ответу на вопрос: Как бесплатно разблокировать Windows от вируса вымогателя Trojan.Winlock?.Внимание. Для крутых спецов, которые не желают читать как разблокировать Windows, даем самый простой способ удаления вируса - удалите все разделы диска, переформатируйте винчестер и Вы получите почти 100 процентную гарантию уничтожения вражины, если конечно загрузочный диск не заражен, но можно и этого избежать низкоуровневым форматированием, если микросхема не заражена, и т.д. пока не дойдём до китайского производителя. Приведем изображение экрана монитора с окном вируса Trojan.WinlockTrojan.

Самый простой способ разблокировать свою любимую Windows бесплатно и легко, это перейти на сайт онлайн-сервиса антивируса Dr.Web , используя любой еще живой компьютер с выходом в интернет, в крайнем случае сделайте звонок другу. На странице разработчиков антивируса Dr.Web в окошке: "Сервис разблокировки компьютеров", ввести номер, в данном случае номер телефона из текста вымогателя, вируса-блокировщика: "пополнить номер абонента МТС: 79874498961". Как Вы понимаете, все здесь реально и вирус Trojan.Winlock, и абонент 79874498961, который является настоящим преступником с реальными реквизитами, адресом и паспортными данными, ведь безналичные деньги всегда имеют конкретный адрес, даже если паспорт фальшивый и оптом скупаются тел.номера. Да и сайты (домены регистрируются в России и оплачиваются по паспортным данным) распространяющие данный вредоносный код не скрываются и не прячутся по углам, а очень даже уважаемы поисковыми системами и радуют пользователей интернета такими и сякими фишками Не все владельцы вирусных сайтов оголтелые вредители, множество сайтов просто взломаны и заражены вирусами. Да и в последнее время надо отдать должное, поисковая система Яндекс предупреждает пользователя о зараженных сайтах. Скриншот страницы Dr.Web - "Сервис разблокировки компьютеров"

После ввода цифр номера вымогателя, нажимаем кнопку "Искать коды" и если повезет, то совершенно бесплатно получим требуемый код для разблокировки многострадальной Windows. Но в данный момент, огорчение, не получается быстро получить код от онлайн-сервиса антивируса Dr.Web и отделаться от окна вируса-вымогателя с его дурацкими надписями апокалипсиса. И антивирусный сервис Dr.Web предлагает перейти к следующему шагу - определить название вируса по изображению. Переходим по полученной ссылке и на первой же странице сервиса антивируса Dr.Web, находим точно такое же изображение окна вируса блокировщика Trojan.Winlock с соответствующим содержанием (содержание на всех картинках практически одинаково, чувствуется рука "поэта"). Рядом с идентифицированным снимком, на веб-странице антивируса Dr.Web, расположен столбец кодов активаций, из которого и выбираем необходимые цифры для ввода на заблокированном компьютере. Случайная выборка кодов разблокировки, не решила проблему. Тогда, монотонно и по порядку, начинаем вводить и проверять цифры для активации. Очень неудобно елозить курсором по кнопкам в окне заблокированного компьютера, движения которого, ограничены вирусной программой. Но на пятой или шестой попытке вирус проглотил циферки и появился долгожданный рабочий стол измученной бездельем Windows. Ага! (или типа: вау, крутой перец) Бах! и опять та же смешная картинка перекрывает открытые окна на рабочем столе. На столбе висит мочало, начинай сначала. Нет желания заниматься перебором, вводим те же цифры, вирус нежадный, разблокировал доступ. Ждем, может еще чего-нибудь отчубучит. Нет молчит, успокоился. Никакого разнообразия. Скукота, честный какой-то вирус, не по понятиям. Но если вариант с готовыми кодами разблокировки Windows не сработал или Вас он просто не интересует, то сервис Dr.Web предлагает воспользоваться бесплатными загрузочными дисками (Вы должны скачать образ диска и записать его): Dr.Web LiveCD или Dr.Web LiveUSB, на базе Linux. После загрузки с выбранного носителя, Вы можете отсканировать компьютер бесплатной антивирусной программой Dr.Web. Фото меню загрузчика Dr.Web LiveCD

При помощи всегда обновляющейся антивирусной базы Dr.Web на онлайн-сервисе можно бесплатно проверить на вирусы отдельные файлы и ссылки на веб-страницы, причем для всех популярных браузеров существует и отдельный плагин антивируса Dr.Web LinkChecker Вот и все, присказка закончилась и начинается сказка. Для очистки и удаления оставшихся вирусов воспользуемся следующим общим алгоритмом:

Фото экрана компьютера с загруженным Dr.Web LiveCD

Снимок экрана монитора компьютера - "Рабочий стол Dr.Web LiveCD"

Последний пункт из вышеперечисленного ни кем из специалистов практически не делается, слишком накладно, трудоемко и требуются специфические знания по настройке и администрирования Windows. Разблокировать Windows другими бесплатными антивирусными онлайн-сервисами.Лаборатория КасперскогоЛаборатория Касперского, страница Deblocker: "Удаление баннера с рабочего стола, разблокировка Windows": ESET LLC (антивирус NOD32)Компания ESET, LLC (антивирус NOD32), разблокировка Windows - онлайн-сервис ESET Online Scanner, страница онлайн-сканирования антивирусом ESET NOD32 - Online Scanner Бесплатный загрузочный диск LiveCD ESET NOD32 для восстановления операционной системы – LiveCD Лаборатория Касперского и VirusInfoСовместный бесплатный онлайн-сервис "Лаборатория Касперского" и портала VirusInfo. Вот такой короткий алгоритм, а занимает времени . Так, что вспоминаем замечательные стихи Корнея Чуковского: "Маленькие дети! Ни за что на свете Не ходите в Африку, В Африку гулять! В Африке акулы, В Африке гориллы, В Африке большие Злые крокодилы Будут вас кусать, Бить и обижать,- Не ходите, дети, В Африку гулять. В Африке разбойник, В Африке злодей, В Африке ужасный Бар-ма-лей!" Основа психологии создания вредоносных программ (читай вирусы, трояны, и др. варе) проста: сначала заставить пользователя нажать кнопочку и инфицировать компьютер, далее запугать пользователя, а потом за деньги решить проблему.

За последнее время в интернете прокатилась уже не одна волна эпидемии, причина которой стали вирусы-вымогатели SMS. Вирус блокирует функционал операционной системы и вынуждает пользователя заплатить за возобновление доступа к системе или к пользовательским документам. СМС-оплата в данном случае является просто идеальной схемой для получения нелегального дохода. Предлогом для оплаты SMS-вымогатели могут написать все что угодно. СМС-вирус блокирует работоспособность зараженного компьютера полностью. Буквально все системные программы отказываются отвечать на запросы. Вирус блокирует диспетчер задач, редактор реестра, выход в интернет и пр. Сочетания клавиш, которые должны свернуть/закрыть/переключить на другую программу также блокируются. Не дает результатов перезагрузка даже в безопасном режиме. СМС-вирус постоянно модифицируется и дорабатывается, появляются его новые вариации. SMS-вымогатели, движимые жаждой наживы, не останавливаются на достигнутом и продолжают изобретать все новые способы обмануть интернет-пользователей.

Примеров, когда пользователи теряли со своих телефонных счетов ни одну тысячу рублей, предостаточно. Основная масса пользователей интернета, которые поймали SMS вирус-блокер шли самым простым путем - отправляли SMS. Таким образом, по данным СМИ, мошенники распространяющие вирусы-вымогатели смогли заработать обманным путем сотни миллионов рублей. Если ваш компьютер стал жертвой SMS-вымогателей, не отправляйте SMS! Выход в данной ситуации есть! Когда заражение подобными программами стало приобретать массовый характер, ряд антивирусных компаний создали бесплатные сервисы подбора кодов разблокировки, которые деактивируют вирусы-вымогатели. Наиболее популярными сервисами, которые помогут деактивировать вирус online, являются Dr.Web, Лаборатория Касперского и ESET NOD32. Как получить код разблокировки?Кстати, у Доктора Веба есть мобильная версия генератора кодов! Теперь пользователи, которые в результате действий трояна-вымогателя лишены возможности зайти на сайт компании со своего компьютера, могут воспользоваться бесплатным разблокировщиком через свой сотовый телефон или коммуникатор, у которого есть выход в интернет. Бесплатные сервисы работают на основе подборки кодов, которые деактивируют конкретный СМС-вирус. По этой причине те коды, которые содержатся в базах онлайн сервисов могут отличаться друг от друга. Поэтому если один из сервисов не помог в деактивации SMS-вируса, пробуйте в других. В одном из них обязательно найдется подходящий код. Даже если вы успешно деактивировали вирус в online сервисе, не забудьте просканировать компьютер антивирусником. В дополнение будет полезным ознакомиться с информацией на сайтах Dr.Web, Eset и Касперского, помимо рекомендаций по соблюдению безопасности они предлагают бесплатные лечащие утилиты и бесплатные онлайн-сканеры для проверки вызывающих подозрение файлов или ссылок на наличие в них вирусов и вредоносных программ. Сервисы разблокировки смс вирусаКомпания ESET NOD32 предлагает пользователям бесплатный онлайн сервис, который позволяет вернуть работоспособность компьютера, если он был заблокирован вредоносной программой. База ESET на данный момент содержит более 20000 кодов разблокировки. Перейти на сайт сервиса ESET Используйте бесплатный разблокировщик Dr.Web, чтобы получить код для восстановления работы компьютера, инфицированного троянцем-блокером. Полезные онлайн сервисы для безопасностиНа нашем сайте размещены специальные формы от компании Dr.Web, которые можно использовать как дополнительные меры безопасности. Одна из них позволяет проверить сайт на вирусы, задача другой - проверка файлов на вирусы онлайн. Пользуйтесь в случае необходимости. Сервисы работают быстро, бесплатно, в режиме онлайн. Узнать адрес страницы, который скрывается за короткой ссылкой, можно в сервисах распознавания укороченных ссылок. Теперь всегда можно быть в курсе, куда именно приведет конкретная короткая ссылка.

Проверить на вирусы онлайн и файл, и ссылку можно в сервисе VirusTotal. Выполняется комплексная проверка множеством антивирусных систем, что значительно сокращает шанс, что вирус останется необнаруженным.

Онлайн проверка на вирусы бесплатно от еще одного зарубежного проекта - VirSCAN. Подобно предыдущему сервису, он производит сканирование загруженного файла не одним, а десятками разных антивирусов. Чтобы обезопасить свои оплаты через sms, можно предварительно проверить стоимость отправки СМС на короткие номера, а также узнать реальную стоимость MMS, запросов в USSD-сервис, платных звонков на голосовые номера и на городские номера. Серийный номер — уникальный идентификатор, который олицетворяет лицензию, не привязанную к месту установки. Аппаратный идентификатор (HardwareID.txt) — файл, уникальным образом определяющий аппаратную конфигурацию места установки лицензии. Лицензия — файл, связанный с аппаратной конфигурацией места использования, разрешающий использование приобретенного программного продукта. 1) Первичная активация лицензииНа каждую приобретенную лицензию выдается серийный номер. Серийный номер позволяет вам получить лицензию на конкретную аппаратную конфигурацию. После того, как вы определились с тем, местом, где хотите использовать свою лицензию , вам необходимо сформировать файл идентификатора аппаратной конфигурации HardwareID.txt. Этот файл можно сформировать с помощью инструмента, включенного в поставку программного обеспечения — HardwareIDGenerator.exe. Для того чтобы сформировать файл лицензии необходимо внести данные в форму на этой странице. Необходимо указать адрес электронной почты, на который вы хотите получить файл лицензии, привязанный к вашей аппаратной конфигурации. Внести серийный номер, выданный вам, а так же загрузить файл аппаратной конфигурации. После отправки формы на указанную электронную почту придет письмо с ссылкой, по которой необходимо перейти, для того чтобы подтвердить адрес электронной почты. После этого ваш запрос будет помещен в очередь на обработку. После обработки запроса вы получите файл лицензии на указанный адрес электронной почты. 2) Деактивация лицензииДалее необходимо будет внести данные в форму на этой странице. Надо будет указать адрес электронной почты, серийный номер, загрузить файл аппаратной конфигурации рабочего места, на котором деактивируется лицензия (HardwareID.txt), а так же файл ConfirmationKey.txt. Внимание, до тех пор, пока текущая активная лицензия не будет деактивированна, вы не сможете получить лицензию, привязанную к другому рабочему месту. После отправки данных вы получите письмо с ссылкой, по которой будет пройти для того, чтобы подтвердить ваш адрес электронной почты. После подтверждения адреса ваш запрос будет обработан. Результат обработки запроса придет на указанный вами адрес электронной почты. 3) Повторная активация лицензии

Читайте также:

|