Сколько вирусов знает касперский

Обновлено: 22.04.2024

Атак на смартфоны и планшеты в 2021 году было меньше, чем в 2020-м. Но это не значит, что можно расслабиться — и вот почему.

Мы постоянно наблюдаем за развитием мобильных угроз и рассказываем вам о самых важных тенденциях. Не так давно мы опубликовали отчет о том, что и как угрожало владельцам смартфонов и планшетов в 2021 году. Один из главных выводов: в прошлом году мы наблюдали заметное снижение активности мобильных угроз по сравнению с 2020 годом. Однако расслабляться рано: во-первых, количество попыток заразить смартфоны и планшеты уменьшилось только по сравнению с рекордным позапрошлым годом, а относительно 2019-го, например, осталось примерно на том же уровне. Во-вторых, злоумышленники со временем становятся только изобретательнее.

Атаки через рекламные модули

Похожая история произошла с популярным модом для WhatsApp под названием FMWhatsApp: в очередную версию приложения вместе с рекламным модулем подтянулся троян Triada. Этот троян печально известен тем, что если уж он попал на устройство, его очень непросто оттуда выгнать. Более того, Triada не приходит одна: как правило, зловред скачивает на смартфон жертвы другие вредоносные приложения.

Зловреды в Google Play

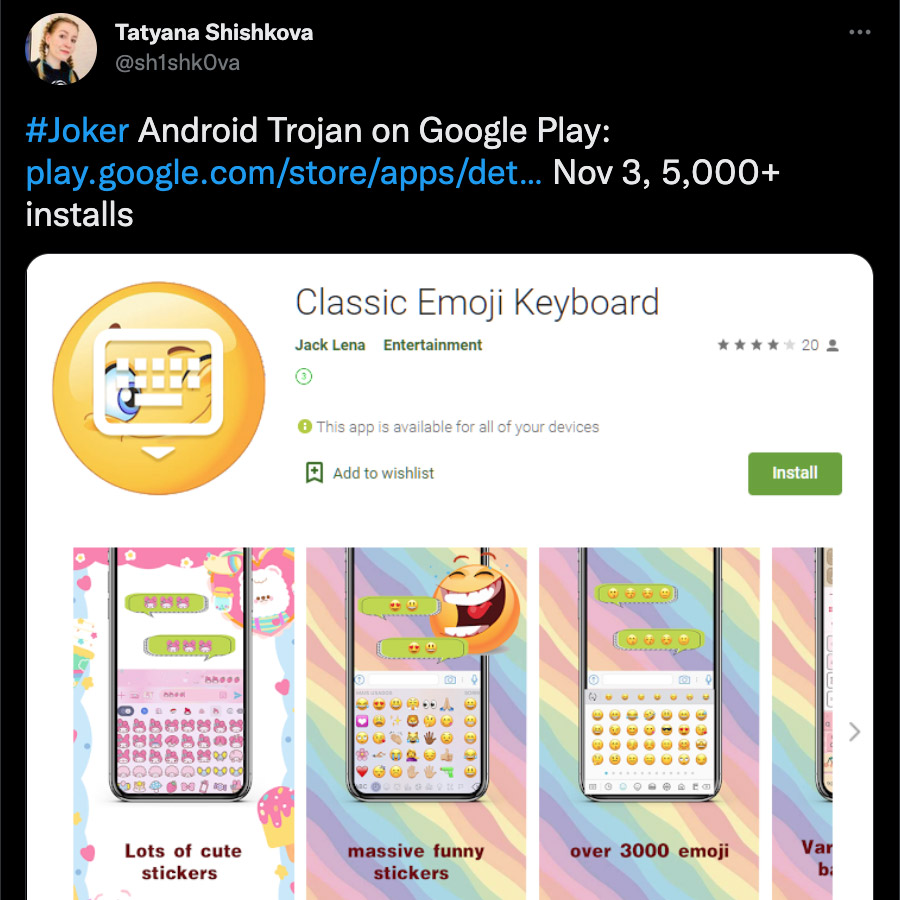

О том, что в официальных магазинах приложений иногда все-таки встречаются зловреды, мы уже не раз писали. Чтобы пройти все проверки и добраться до пользователей, злоумышленники придумывают разные уловки — например, подгружают вредоносный код в уже одобренную программу с очередным обновлением. В 2021 году в Google Play находили загрузчиков различных банковских троянов, а также зловредов Joker и Facestealer. Первый втихомолку оформляет на пользователя платные подписки, а второй специализируется на краже логинов и паролей от аккаунтов в Facebook.

Одно из приложений в Google Play с трояном Joker внутри

Банкеры — креативное воровство

Банковские трояны уже не первый год охотятся не только за банковскими аккаунтами, но и за учетными записями в онлайн-магазинах и других сервисах. В 2021 году круг их интересов продолжил расти: наши эксперты обнаружили зловреда Gamethief, крадущего данные для входа в мобильную версию игры PlayerUnknown’s Battlegrounds (PUBG). Это первый мобильный троян, специализирующийся на краже игровых аккаунтов, — обычно мы ловим таких воришек на настольных компьютерах.

Как защитить свой смартфон от вредоносных программ

Злоумышленники изобретательны и используют все возможности нажиться на пользователях мобильных устройств. Поэтому, вне зависимости от уровня их активности, стоит быть начеку.

Meta* в опале: что это значит для бизнеса и поможет ли VPN

Горизонт планирования — один день: логистика погрузилась в новый кризис

Европейское небо закрыто для России. Кто выиграет от этой авиаблокады

Как изменится потребитель и маркетинг в России в 2022 году

Какие детские травмы мешают нам приспособиться к переменам

Как китайский стартап завоевывает в России опустевший рынок одежды

В кризис так нельзя: пять способов пустить продажи под откос

Вы хотите признать санкции форс-мажором. Как действовать

О новых вирусах сообщала и специализирующаяся на компьютерной безопасности компания Group-IB. По ее данным, на операционной системе Android появились новые троянские программы, которые под видом мобильных приложений крупных российских банков пытаются украсть деньги своих жертв.

В последнее время все чаще можно встретить отзывы о том, что в антивирусе для домашнего компьютера вообще нет необходимости. Достаточно лишь с осторожностью работать в Интернете и не запускать на своем компьютере файлы из неизвестных источников. Однако, некоторые пользователи все же продолжают использовать на своих домашних компьютерах антивирусное программное обеспечение. Одними из наиболее популярных антивирусов в данном случае выступают: антивирус Avast, бесплатная версия Kaspersky Free и некоторые другие продукты.

Антивирус Kaspersky Free довольно популярен благодаря раскрученному бренду и отсутствию необходимости платить за его использование на домашнем компьютере. Я решила проверить, насколько эффективно данный антивирус может бороться с большинством известных вирусов. Для этого я специально скачала архив с 17999 вирусами, распаковала его в отдельную папку и запустила проверку данной папки с помощью Kaspersky Free. Все манипуляции производились на тестовом компьютере под управлением Windows 10, виртуальная платформа не использовалась.

Общее время сканирования папки средствами Kaspersky Free составило около 20 минут, однако, данный показатель может меняться в зависимости от быстродействия компьютера. Интересно то, что бесплатный антивирус смог найти всего 6886 объектов в папке с 17999 вирусами. Такой результат меня немало удивил. После сканирования Kaspersky Free предложил "Устранить всё", причем сделал это в буквальном смысле. Как оказалось, бесплатный антивирус хотя и предложил для приличия процедуру лечения, но в итоге смог только удалить файлы, содержащие вирус, сообщив о том, что лечение невозможно.

Данный эксперимент должен остаться только экспериментом, а не руководством к действию. Разумеется, каждый пользователь может на свой страх и риск повторить подобную процедуру, однако делать это нужно с осторожностью. Ну а на мой взгляд слова о том, что бесплатный сыр бывает только в мышеловке, в очередной раз подтвердились. Прочитайте: Браузер просит нажать кнопку "Разрешить"✅? Значит, нужно нажать "Блокировать" ❌. Объясняю, зачем это нужно. Если Вам понравилась статья, поддержите автора: жмите "Палец вверх" 👍 и подписывайтесь на мой канал " О технологиях на женском"

"Лаборатория Касперского" — одна из крупнейших в мире частных компаний в сфере информационной безопасности.

Компания работает в сфере информационной безопасности с 1997 года.

Портфолио "Лаборатории Касперского" включает в себя передовые продукты для защиты конечных устройств, а также ряд специализированных решений и сервисов для борьбы со сложными и постоянно эволюционирующими киберугрозами. Технологии "Лаборатории Касперского" защищают более 400 миллионов пользователей и 270 тысяч корпоративных клиентов.

Компания ведет свою деятельность почти в 200 странах и территориях мира, в 32 странах открыто 37 офисов. В компании "Лаборатория Касперского" работает более 3,7 тысячи специалистов.

"Лаборатория Касперского" сотрудничает с более 120 технологическими партнерами, среди них Microsoft, Amazon Web Services, Cisco, ZyXEL, Parallels, Lenovo, Facebook и Check Point.

"Лаборатории Касперского" принадлежит более 550 патентов на изобретения, выданные патентными органами США, России, Европейского союза и Китая.

Компания выпускает продукцию для частных пользователей (для дома), для малого, среднего и крупного бизнеса.

Для дома компания предлагает антивирусы:

Kaspersky Anti-Virus — базовая защита компьютера от вирусов, шпионских программ, троянцев и шифровальщиков; Kaspersky Internet Security — защита компьютеров Windows, Mac и мобильных устройств Android от угроз, в том числе вирусов-шифровальщиков, троянцев, фишинга и поддельных веб-сайтов; Kaspersky Total Security — защита Windows, Mac и Android на двух-трех устройствах.

Для малого и среднего бизнеса "Лаборатория Касперского" предлагает антивирусы: Kaspersky Small Office Security — для небольших компаний с числом сотрудников до 25, обеспечивает комплексную защиту компьютеров, файловых серверов, а также планшетов и смартфонов от интернет-атак, финансового онлайн-мошенничества, программ-вымогателей и потери данных.

Kaspersky Endpoint Security Cloud — для компаний малого и среднего бизнеса, позволяет управлять безопасностью рабочих мест, мобильных устройств и файловых серверов в любое время из любой точки мира.

Kaspersky Endpoint Security стандартный — защищает компании от актуальных киберугроз на любом устройстве и на любой платформе; Kaspersky Endpoint Security расширенный — обеспечивает гибкую, проактивную защиту данных компаний любого масштаба и предлагает широкий набор инструментов, которые упрощают управление корпоративной инфраструктурой.

Для крупного бизнеса компанией предусмотрены экспертные сервисы, защита от целевых атак, контроль и защита рабочих мест, защита виртуальных сред.

Компания "Лаборатория Касперского" предлагает комплексный набор решений, которые защищают все узлы корпоративной сети, включая мобильные устройства, а также способны обеспечить безопасность центров обработки данных и индустриальных сред.

В июле 2017 года "Лаборатория Касперского" объявила о поэтапном запуске доступного по всему миру бесплатного антивируса Kaspersky Free. Было объявлено, что первыми пользователями антивируса станут жители США и Канады, а также некоторых стран Азиатско-Тихоокеанского региона.

В "Лаборатории Касперского" ведет работу глобальный центр исследований и анализа угроз. Это команда ведущих мировых экспертов, работающих по всему миру и занимающихся изучением киберугроз и способов противодействия им. Детали расследований наиболее громких вредоносных кампаний представлены на специальном сайте "Хроника целевых кибератак".

Генеральный директор компании — Евгений Касперский.

В соответствии с международными стандартами финансовой отчетности (МСФО) глобальная неаудированная выручка компании в 2016 году составила 644 миллиона долларов.

Компания оказывает поддержку искусству, науке и спорту. С 2010 года "Лаборатория Касперского" является официальным спонсором команды Scuderia Ferrari в гонках "Формулы-1". Компания — официальный спонсор и партнер в области информационной безопасности Международной шахматной федерации (ФИДЕ) и организатора турниров чемпионского цикла World Chess и др.

1 сентября 2017 года на базе школы в подмосковном Реутове открылась Математическая гимназия Касперского.

29 июня 2017 года стало известно, что американский сенат рассматривает проект военного бюджета США, который, в частности, предусматривает введение запрета на использование правительственными структурами продукции компании "Лаборатория Касперского" из-за связей с правительством РФ. Ранее в квартирах сотрудников "Лаборатории Касперского" в США прошли обыски, но никаких доказательств этих обвинений найдено не было. Российская компания, в свою очередь, заявляла о полной готовностям сотрудничать с американским правительством и полностью отрицало обвинения в свой адрес. В частности, Евгений Касперский рассказал, что его компания готова предоставить американским властям исходный код программ, чтобы развеять подозрения по поводу работы компании. Сооснователь Kaspersky Lab также отметил, что готов дать показания в конгрессе США и доказать, что компания не действует "злонамеренно".

В начале июля 2017 года агентство Блумберг со ссылкой на данные внутренней переписки сообщило, что у "Лаборатории Касперского" есть тесные связи с российским правительством и разведывательными службами. В компании это опровергли, подчеркнув, что "Лаборатория Касперского" не ведет политического сотрудничества ни с одной страной.

12 июля власти США удалили "Лабораторию Касперского" из двух списков поставщиков, продукция которых одобрена для использования правительственными агентствами.

В Кремле решение США назвали политизированным, подчеркнув, что Россия будет предпринимать шаги для защиты интересов своих компаний.

В конце июля конгресс США запросил у 22 государственных агентств документы о компании Kaspersky Lab ("Лаборатория Касперского"). Конгрессмены подозревали, что продукты "Касперского" могут использоваться с целью ведения "злонамеренной" деятельности против США.

13 сентября 2017 года Министерство внутренней безопасности (МВБ) США сообщило, что все государственные учреждения Соединенных Штатов должны прекратить использование продукции "Лаборатории Касперского" в трехмесячный срок. В течение месяца учреждения должны отчитаться о наличии программ "Касперского", через два месяца — составить план по переходу на другую продукцию, а в трехмесячный срок — начать реализацию планов по отказу от продукции компании.

МВБ также заявило, что "Лаборатория Касперского" может дать объяснения и опротестовать решение о запрете использования своей продукции в федеральных учреждениях США.

Компания "Лаборатория Касперского", комментируя распоряжение Министерства внутренней безопасности, заявила о бездоказательности обвинений и подчеркнула, что никогда не помогала какому-либо правительству в попытках кибершпионажа или агрессивной деятельности в киберпространстве. По словам представителей "Лаборатории Касперского", решение МВБ принято под давлением текущей геополитической ситуации.

На прошлой неделе группа исследователей из трех американских университетов опубликовала научную работу, в которой анализируется реальная функциональность кнопки Mute в приложениях для конференц-связи. Да, по всем очевидным признакам кнопка Mute должна отключать запись звука с микрофона и передачу его на сервер, но так ли это на самом деле? Усомниться в этом заставляет встроенная функциональность ряда клиентов для удаленных переговоров, например Microsoft Teams:

Если у вас выключен микрофон и вы начинаете говорить, программа напоминает вам, что микрофон-то выключен и надо бы его включить обратно! А как они узнали, что микрофон выключен? И где эта проверка происходит, на клиенте или где-то на сервере? Для подробного исследования вопроса авторы работы перехватывали поток данных с микрофона и сравнивали с сетевым трафиком от клиента к серверу, дебажили работу самих клиентов и даже применяли машинное обучение. Результаты получили разнообразные, но можно сделать вывод, что наибольший режим приватности на конференц-звонках происходит при работе через веб-интерфейс.

Тестировало тестирование тестировщика, или Как мы используем и тестируем распределенную систему тестирования

Вам наверняка знакома ситуация, когда обновления, которые необходимо выкатить, — это россыпь отдельных файлов, которую надо соединить, протестировать на всех видах продуктов и поддерживаемых ОС, а потом загрузить на серверы, чтобы апдейты получили конечные пользователи.

Но что, если обновлений насчитывается 250+ типов? А если поддерживаемых ОС — порядка 250? И для тестирования требуется 7500+ тестовых машин? Такой вот типичный хайлоад. Который должен постоянно масштабироваться…

Security Week 2215: криптокошелек со встроенным трояном

Вредоносный код распространялся вместе с легитимной программой DeFi Desktop Wallet, имеющей открытый исходный код. Как и в предыдущих атаках Lazarus и связанных группировок, целью подобной операции, скорее всего, была чистая нажива — путем кражи и последующей реализации криптовалют.

Приглашаем на онлайновый митап про системы сборки С++ кодовой базы

Security Week 2214: готовые наборы для фишинга

Security Week 2213: взлет и падение группировки LAPSUS$

Можно сказать, что LAPSUS$ вела себя нагло, открыто занимаясь поиском сотрудников компаний, готовых за вознаграждение предоставить доступ к корпоративной инфраструктуре или как-то еще посодействовать взлому. В отличие от других киберпреступников-вымогателей, деятельность этой группировки велась с необычной степенью открытости. Сейчас уже можно предположить, что и наглость, и безрассудный слив информации об атаках прямо в процессе взлома были скорее не стратегией, а следствием молодецкого задора участников. Конспирацию они тоже соблюдать не старались. Поводом для ареста стал слив персональных данных того же WhiteDoxbin другими киберпреступниками, которые, видимо, также не оценили инновационные практики ведения дел.

Security Week 2212: взлом шифрования методом Ферма

Типичным следствием уязвимости в алгоритме шифрования становится лишь теоретическая возможность кражи секретных данных. Например, решение о полном отказе от алгоритма хеширования SHA-1 было принято еще до практической атаки в 2017 году, стоимость которой (в условных виртуальных вычислительных ресурсах) составила внушительные 100 с лишним тысяч долларов. Тем интереснее пример уязвимого алгоритма, который можно моментально взломать при помощи метода, известного уже более 300 лет.

Security Week 2211: новый вариант Spectre

Исследования об уязвимостях Spectre и Meltdown были опубликованы в январе 2018 года. С тех пор появилось множество работ, развивающих общую идею использовать механизм предсказания ветвлений в процессоре (или других аппаратных особенностей) для выполнения произвольного кода и кражи секретов. Подтвердилась теоретическая возможность удаленной эксплуатации, нашлись варианты эксплуатации для процессоров всех крупных производителей. Эти многочисленные проблемы решали как в софте, так и в новом железе.

Свежая работа исследователей из Амстердамского свободного университета (описание и FAQ, исходник в PDF) показывает новый вариант атаки Spectre v2, который позволяет обойти как программные заплатки, так и аппаратные. Несущественная, но любопытная деталь данного исследования: компания Intel признала наличие проблемы в собственных процессорах и присвоила соответствующим уязвимостям красивые номера CVE-2022-0001 и CVE-2022-0002.

Security Week 2210: поддельный драйвер для майнинга и утечка данных Nvidia

Более ранняя попытка ограничить майнинг криптовалюты и тем самым повлиять на дефицит видеокарт в рознице провалилась: в марте 2021 года для карты RTX3060 утек драйвер, восстанавливающий полную мощность вычислений. В других случаях помогала перепрошивка BIOS от другой платы — процесс несколько более опасный, чем смена версии драйверов. Утилита LHR v2 unlocker также обещала модифицировать BIOS видеокарты для восстановления мощности криптомайнинга. Но по факту программа запускает вредоносный Powershell-скрипт, пользуясь предоставленными жертвой правами в системе.

Security Week 2209: криптография в смартфонах

На прошлой неделе исследователи из Тель-Авивского университета опубликовали научную работу, в которой сообщили об обнаружении серьезных недостатков в системе шифрования данных смартфонов Samsung. Уязвимости, на данный момент исправленные, были найдены в защищенном приложении Keymaster Trusted Application.

Security Week 2208: NFT-фишинг

Psion 5MX против Planet Gemini: иногда КПК возвращаются

Security Week 2207: связь между DDoS и стоимостью криптовалют

Интерес представляют причины, по которым такой рост происходит. С одной стороны, это сезонные факторы: на конец года традиционно приходится рост заказов на черном рынке. Еще одной причиной серьезного роста могли стать флюктуации на рынке криптовалют. Дело в том, что мощности, используемые для DDoS и для майнинга, не полностью, но взаимозаменяемые. При падении курса криптовалют увеличивается количество и мощность DDoS-атак, и наоборот. Тем временем курс биткойна, поставив в середине ноября очередной рекорд, начал резко снижаться.

Security Week 2206: нетривиальный взлом браузера Safari

Есть более сдержанное описание работы Райана: он построил достаточно сложную, но вполне реалистичную атаку, воспользовавшись рядом уязвимостей (скорее даже логических ошибок) в MacOS. Главным элементом атаки является особенность формата для хранения копий веб-страниц, известного как Web Archive. При отображении такой сохраненной страницы браузер Safari по умолчанию наделяет копию правами оригинала. Модификация архива, соответственно, позволяет получить доступ к секретным данным или воспользоваться разрешениями сайта, например для доступа к веб-камере.

Это штатная фича архивов страниц, сомнительная сама по себе с точки зрения безопасности. Впрочем, заставить пользователя скачать и открыть модифицированный файл .webarchive достаточно сложно, в том числе благодаря встроенным средствам защиты. Обход этой защиты и представляет собой самую интересную часть исследования.

Sony MZ-N10: о любви к 20-летнему минидисковому рекордеру

Это не значит, что мне больше нечего изучать. Часть устройств в моей коллекции умеренно сломана и требует ремонта. Сегодня я хочу рассказать про мелкий ремонт Sony MZ-N10. Это портативный минидисковый рекордер с возможностью прямого подключения к ПК. Тонкий и легкий аппарат был выпущен к десятилетнему юбилею минидиска, в 2002 году. В этом году ему, соответственно, исполняется 20 лет, а носителю — тридцать. Заодно давайте посмотрим, какой за последние три года появился современный софт для работы с ретроустройствами. Музыку на минидиск теперь можно записывать прямо из браузера!

О хороших практиках построения инфраструктуры ML-моделей

Не все дата-сайентисты умеют хорошо писать код. Их этому не учили. Также их не учили писать веб-сервисы, и они могут забывать, что код должен быть проверен. Дата-сайентисты — не разработчики, от них ждут высоких метрик и решения поставленных задач, а не умения писать модульные тесты и следить за кодом. По крайней мере, им это не прививают. Не говоря уже о том, что они не работают с Kubernetes и не пишут для него Helm charts.

Всю эту историю расскажу на примере живого проекта MDR (Kaspersky Managed Detection and Response).

Security Week 2205: эскалация привилегий в Linux и Windows

Важной новостью прошлой недели стало обнаружение уязвимости в PolKit — открытом ПО, использующемся в большинстве популярных дистрибутивов Linux для контроля пользовательских привилегий. С 2009 года в коде входящей в состав PolKit утилиты pkexec существовала ошибка, вызывающая повреждение памяти. Эксплуатация данной уязвимости — простой и надежный способ получить привилегии root, если у вас уже есть доступ к системе в качестве обычного пользователя.

Технические детали уязвимости приводятся в отчете компании Qualys, а пример эксплуатации уязвимости на скриншоте выше взят из этой публикации. Для распространенных дистрибутивов (как минимум Ubuntu, Debian, Fedora, CentOS) патч был выпущен до публикации информации об уязвимости. Назвали уязвимость по мотивам имени компонента: PwnKit.

Security Week 2204: MoonBounce, вредоносный код в UEFI

Артефакты в CLR: как маскируют современные кибератаки и как SOC может их обнаружить

Читайте также: