Вирус для выхода из системы

Обновлено: 13.05.2024

Какова бы ни была функциональность вредоносной программы (будь то троянец-банкер, кейлоггер или простой датамайнер), для заражения ей необходимо загрузиться на компьютер жертвы. В современных операционных системах это сделать без дозволения пользователя не так-то легко, и злоумышленники идут на множество ухищрений.

Оговоримся сразу, что во всех случаях может помочь установленный комплексный антивирус класса Internet Security или пакет защитного программного обеспечения, включающий спам-фильтр, почтовый, файловый и веб-антивирус, а также брандмауэр. Но все это может и не помочь: иные мошенники превосходно разбираются в технологиях информационной безопасности, а их вредоносные продукты зачастую опережают защитные решения на несколько недель или даже месяцев. И если на вашем пути встретилась такая суперсовременная угроза, вы можете остаться с ней один на один.

Сценарий первый: любовь по переписке. Вирус ILOVEYOU, заразивший около 3 млн компьютеров в 2000 году, действовал предельно просто – рассылал свои копии по почте, признаваясь получателю в любви. Жертва, заинтересовавшись, кто именно испытывает к ней такие чувства, открывала приложенный файл, названный LOVE-LETTER-FOR-YOU.TXT.vbs, и заражала свой компьютер.

Прошло 15 лет, а этот способ до сих пор отлично работает и является основным в целевых атаках на серьезные организации, тщательно выстраивающие свой периметр безопасности. Письмо может выглядеть крайне достоверно и даже содержать какую-либо личную информацию о получателе. Но чаще всего это что-то невнятное, обещающее, к примеру, чьи-то интимные фотографии. При этом отправитель может быть вам известен – в частности, если письмо прислал зловред с компьютера вашего знакомого.

К такому письму обязательно прилагается файл, обычно упакованный в запароленный архив для защиты от антивирусов. Файл может быть исполняемым, в этом случае его запуск почти всегда приводит к заражению системы. Или же это может быть документ, или даже картинка. В двух последних случаях заражение произойдет, если в той программе, в которой вы откроете файл (например, Microsoft Word в случае файла DOCX), имеются известные злоумышленникам уязвимости, позволяющие запустить на компьютере какой-либо код.

Что делать? Главное – не открывать вложение к письму, если вы его не ждете. Чаще всего вам просто не нужны вложения, рассылаемые незнакомыми людьми, а достоверность письма от знакомого можно подтвердить по другим каналам связи.

Если же вам по роду деятельности необходимо иметь дело с файлами, присланными от незнакомцев, то вы – в группе риска, и серьезная антивирусная защита вам просто необходима. Кроме того, стоит позаботиться о том, чтобы ваше программное обеспечение было наименее уязвимо, для чего нужно его своевременно обновлять. Если, к примеру, для просмотра картинок в формате JPG вы используете популярный просмотрщик, который установили три года назад, можете быть уверены, что злоумышленники досконально изучили его код и научились использовать его уязвимости для заражения через JPG-файлы.

Сценарий второй: заражаемся сами. Доверчивый пользователь сам найдет, загрузит и установит себе вредоносную программу, надо лишь его обмануть. Методику в общих чертах продемонстрировали лиса Алиса с котом Базилио в известном отечественном фильме, не менее эффективно это работает и в Интернете.

Внешне легитимная полезная программа, которую вы скачаете с незнакомого вам сайта-файлопомойки, может на деле оказаться зловредом или содержать встроенного зловреда. Допустим, вам понадобилась какая-либо программа (архиватор, конвертер форматов, мессенджер), вы вбиваете ее название в поисковую систему, кликаете на одну из первых строчек поисковой выдачи, загружаете и устанавливаете программу – все, ваш компьютер заражен.

В качестве приманки мошенники используют популярные бесплатные или условно-бесплатные программы (например, WinRAR), или жертвам предлагаются взломанные версии платных программ. Перед таким искушением многие устоять не могут.

Что делать? Старайтесь не скачивать программы из незнакомых мест. В Интернете есть немало площадок обмена файлами, администрация которых следит за их наполнением и проверяет все программы (туда же можно отнести и некоторые торрент-трекеры). Но надежнее всего будет найти сайт разработчиков программы и загрузить ее оттуда. Конечно, если она платная, ее придется купить, заодно и авторов полезного приложения поддержите. В противном случае риск весьма высок.

Сценарий третий: соглашаемся, не глядя. Если вы любитель посещать страницы сомнительного содержания, к примеру, уже упомянутые файлопомойки, порносайты или онлайн-казино, владельцы сайта могут вас атаковать с помощью всплывающих окон.

Что делать? Ничему не верить, ни на что не соглашаться. Ничего хорошего вам на таких сайтах все равно не предложат.

Сценарий четвертый: зашел, увидел, заразился. Самый опасный зверь в океане Интернета – эксплойт-кит (exploit-kit, набор эксплойтов). Очень дорогостоящая, но крайне эффективная штука. Тысячи профессионалов с темной стороны информационной безопасности непрерывно анализируют код браузеров, дополнений для браузеров и прочего популярного софта для Интернета. Ищут они уязвимости – программные ошибки, позволяющие вынудить приложение сделать на компьютере нечто опасное, например, запустить вредоносный код, который в свою очередь загрузит и установит троянца.

Для обнаруженных уязвимостей специалисты пишут эксплойты – программы, позволяющие этими уязвимостями воспользоваться через Интернет. Эксплойты закупаются у авторов и собираются в эксплойт-киты, за использование которых профессиональные мошенники платят десятки тысяч долларов. Если вы зашли на сайт с установленным эксплойт-китом, и в вашем программном обеспечении найдется уязвимость, эксплойт для которой имеется в этом наборе, ваш компьютер окажется заражен. Вы об этом даже не узнаете, пока не будет слишком поздно.

Повстречать эксплойт-кит можно даже на солидном и популярном сайте – злоумышленники тратят немало сил и средств, чтобы взломать ресурсы с высокой посещаемостью. Если администраторы сайта окажутся нерасторопны, компьютеры тысяч посетителей могут заразиться чем-то неприятным.

Подвергнуться атаке эксплойтом можно и на невзломанном сайте – к примеру, если злоумышленникам удается пропихнуть свой баннер в популярную баннерную сеть. Это иногда случается, и тогда достаточно открыть страницу с таким баннером, чтобы получить зловред на свой компьютер. Бывает, для распространения вредоносных баннеров злоумышленники создают целые баннерные сети, оплачивающие размещение по высоким ставкам. Не слишком щепетильные владельцы сайтов подключаются к таким сетям и подставляют своих посетителей под удар.

Признаком атаки через баннер (так называемого малвертайзинга) является неожиданное открытие всплывающего окна не над, а под основным окном браузера (pop-under). Появление такого окна можно не заметить. Именно из-за таких атак в большинстве современных браузеров открытие всплывающих окон по умолчанию блокируется.

Что делать? Держите свое программное обеспечение в состоянии свежести. Обнаружение уязвимостей и написание для них эксплойтов требуют немало времени. И для самых новых версий приложений эксплойты могут просто отсутствовать на рынке. Правда, останутся еще эксплойты для уязвимостей, о которых производителям программного обеспечения ничего неизвестно. С такого рода атаками неплохо справляются веб-антивирусы, входящие в комплект всех мало-мальски серьезных антивирусных пакетов.

Такие атаки плохо автоматизируются, и злоумышленник вынужден тратить много времени для заражения каждого компьютера. Поэтому занимаются этим лишь любители или, наоборот, хорошо оснащенные профессионалы, обладающие эксплойтами для таких атак. Но их целями обычно являются серьезные организации, а не домашние компьютеры пользователей портала Банки.ру.

Что делать? Регулярно обновлять операционную систему, вдумчиво настраивать параметры безопасности и пользоваться брандмауэром – отдельным либо в составе антивирусного пакета класса Internet Security. Во многих случаях от таких атак спасает простой домашний маршрутизатор – правда, и его еще надо правильно настроить.

С кем боремся?

Первые программы-вымогатели активизировались в декабре 1989 года. Многие пользователи получили тогда по почте дискетки, предоставляющие информацию о вирусе СПИДа. После установки небольшой программы система приходила в неработоспособное состояние. За её реанимацию пользователям предлагали раскошелиться. Вредоносная деятельность первого SMS-блокера, познакомившего пользователей с понятием “синий экран смерти” была отмечена в октябре 2007 года.

Trojan.Winlock (Винлокер) — представитель обширного семейства вредоносных программ, установка которых приводит к полной блокировке или существенному затруднению работы с операционной системой. Используя успешный опыт предшественников и передовые технологии разработчики винлокеров стремительно перевернули новую страницу в истории интернет-мошенничества. Больше всего модификаций вируса пользователи получили зимой 2009-2010 гг, когда по данным статистики был заражен ни один миллион персональных компьютеров и ноутбуков. Второй пик активности пришелся на май 2010 года. Несмотря на то, что число жертв целого поколения троянцев Trojan.Winlock в последнее время значительно сократилось, а отцы идеи заключены под стражу, проблема по-прежнему актуальна.

Число различных версий винлокеров превысило тысячи. В ранних версиях (Trojan.Winlock 19 и др.) злоумышленники требовали за разблокировку доступа 10 рублей. Отсутствие любой активности пользователя спустя 2 часа приводило к самоудалению программы, которая оставляла после себя лишь неприятные воспоминания. С годами аппетиты росли, и для разблокировки возможностей Windows в более поздних версиях требовалось уже 300 – 1000 рублей и выше, о самоудалении программы разработчики скромно забыли.

В качестве вариантов оплаты пользователю предлагается СМС – платеж на короткий номер или же электронный кошелек в системах WebMoney, Яндекс Деньги. Фактором, “стимулирующим” неискушенного пользователя совершить платеж становится вероятный просмотр порносайтов, использование нелицензионного ПО… А для повышения эффективности текст-обращение вымогателя содержит угрозы уничтожить данные на компьютере пользователя при попытке обмануть систему.

Пути распространения Trojan.Winlock

В большинстве случаев заражение происходит в связи с уязвимостью браузера. Зона риска – все те же “взрослые” ресурсы. Классический вариант заражения – юбилейный посетитель с ценным призом. Еще один традиционный путь инфицирования – программы, маскирующиеся под авторитетные инсталляторы, самораспаковывающиеся архивы, обновления – Adobe Flash и пр. Интерфейс троянов красочен и разнообразен, традиционно используется техника маскировки под окна антивирусной программы, реже — анимация и др.

Среди общего многообразия встречающихся модификаций, Trojan.Winlock можно разделить на 3 типа:

- Порноиформеры или баннеры, заставляющиеся только при открывании окна браузера.

- Баннеры, остающиеся на рабочем столе после закрытия браузера.

- Баннеры, появляющиеся после загрузки рабочего стола Windows и блокирующие запуск диспетчера задач, доступ к редактору реестра, загрузку в безопасном режиме, а в отдельных случаях – и клавиатуру.

Вредные привычки Trojan.Winlock

Для обеспечения распространения и автозапуска вирусы семейства Trojan.Winlock модифицируют ключи реестра:

-[. \Software\Microsoft\Windows\CurrentVersion\Run] 'svhost' = '%APPDATA%\svhost\svhost.exe'

-[. \Software\Microsoft\Windows\CurrentVersion\Run] 'winlogon.exe' = '\winlogon.exe'

С целью затруднения обнаружения в системе вирус блокирует отображение срытых файлов, создает и запускает на исполнение:

Создает следующие файлы:

- %APPDATA%\svhost\svhost.exe

- %TEMP%\uAJZN.bat

- ClassName: 'Shell_TrayWnd' WindowName: ''

- ClassName: 'Indicator' WindowName: ''

Лечение. Способ 1-й. Подбор кодовой комбинации по платежным реквизитам или номеру телефона

Распространенность и острота проблемы подтолкнула разработчиков антивирусных программ к поиску эффективных решений проблемы. Так на сайте Dr.Web в открытом доступе представлен интерфейс разблокировки в виде окошка, куда нужно ввести номер телефона или электронного кошелька, используемые для вымогательства. Ввод соответствующих данных в окошко (см. рис. ниже) при наличии вируса в базе позволит получить желаемый код.

Способ 2. Поиск нужного кода разблокировки по изображению в базе данных сервиса Dr.Web

На другой странице сайта авторы представили еще один вариант выбора — готовую базу кодов разблокировки для распространенных версий Trojan.Winlock, классифицируемых по изображениям.

Аналогичный сервис поиска кодов представлен антивирусной студией ESET, где собрана база из почти 400 000 тысяч вариантов кодов разблокировки и лабораторией Касперского, предложившей не только доступ к базе кодов, но и собственную лечащую утилиту — Kaspersky WindowsUnlocker.

Способ 3. Утилиты – разблокировщики

Сплошь и рядом встречаются ситуации, когда из-за активности вируса или сбоя системы Безопасный режим с поддержкой командной строки, позволяющий провести необходимые оперативные манипуляции оказывается недоступным, а откат системы по каким-то причинам также оказывается невозможным. В таких случаях Устранение неполадок компьютера и Диск восстановления Windows оказываются бесполезны, и приходится задействовать возможности восстановления с Live CD.

Для разрешения ситуации рекомендуется использовать специализированную лечащую утилиту, образ которой потребуется загрузить с компакт диска или USB-накопителя. Для этого соответствующая возможность загрузки должна быть предусмотрена в BIOS. После того, как загрузочному диску с образом в настройках БИОС будет задан высший приоритет, первыми смогут загрузиться CD-диск или флэшка с образом лечащей утилиты.

В общем случае зайти в БИОС на ноутбуке чаще всего удается при помощи клавиши F2, на ПК – DEL/DELETE, но клавиши и их сочетания для входа могут отличаться (F1, F8, реже F10, F12…, сочетания клавиш Ctrl+Esc, Ctrl+Ins, Ctrl+Alt, Ctrl+Alt+Esc и др.). Узнать сочетание клавиш для входа можно, отслеживая текстовую информацию в нижней левой области экрана в первые секунды входа. Подробнее о настройках и возможностях BIOS различных версий можно узнать здесь.

Поскольку работу мышки поддерживают только поздние версии BIOS, перемещаться вверх и вниз по меню вероятнее всего придется при помощи стрелок “вверх” – “вниз”, кнопок “+” “–“, ”F5” и ”F6”.

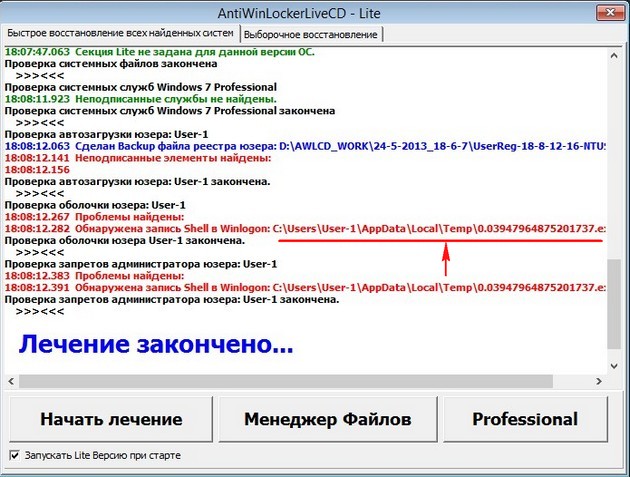

AntiWinLockerLiveCD

Одна из самых популярных и простых утилит, эффективно справляющаяся с баннерами-вымогателями – “убийца баннеров” AntiWinLockerLiveCD вполне заслужила свою репутацию.

Основные функции программы:

- Фиксирование изменений важнейших параметров Операционной системы;

- Фиксирование присутствия в области автозагрузки не подписанных файлов;

- Защита от замены некоторых системных файлов в WindowsXP userinit.exe, taskmgr.exe;

- Защита от отключения вирусами Диспетчера задач и редактора реестра;

- Защита загрузочного сектора от вирусов типа Trojan.MBR.lock;

- Защита области подмены образа программы на другой. Если баннер не даёт загрузится Вашему компьютеру, AntiWinLocker LiveCD / USB поможет его убрать в автоматическом режиме и восстановит нормальную загрузку.

- Восстанавливает корректные значения во всех критических областях оболочки;

- Отключает не подписанные файлы из автозагрузки;

- Устраняет блокировку Диспетчера задач и редактора реестра;

- Очистка всех временных файлов и исполняемых файлов из профиля пользователей;

- Устранение всех системных отладчиков (HiJack);

- Восстановление файлов HOSTS к первоначальному состоянию;

- Восстановление системных файлов, если он не подписаны (Userinit, taskmgr, logonui, ctfmon);

- Перемещение всех неподписанных заданий (.job) в папку AutorunsDisabled;

- Удаление всех найденных файлов Autorun.inf на всех дисках;

- Восстановление загрузочного сектора (в среде WinPE).

Программа – настоящая находка для начинающих пользователей, поскольку позволяет выбрать режим автоматической проверки и коррекции, в процессе которой вирус и последствия его активности будут найдены и нейтрализованы за несколько минут практически без участия пользователя. После перезагрузки машина будет готова продолжить работу в нормальном режиме.

Последовательность действий предельно проста:

Скачиваем файл AntiWinLockerLiveCD нужной версии на сторонний компьютер в формате ISO, вставляем CD компакт-диск в его дисковод и затем, щелкнув правой кнопкой мышки по файлу выбираем ”Открыть с помощью”, далее выбираем “Средство записи образов дисков Windows” – “Записать” и переписываем образ на CD-диск. Загрузочный диск готов.

- Помещаем диск с образом в дисковод заблокированного ПК/ноутбука с предварительно настроенными параметрами BIOS (см. выше);

- Ожидаем загрузки образа LiveCD в оперативную память.

- После запуска окна программы выбираем заблокированную учетную запись;

- Выбираем для обработки данных версию Professional или Lite. Бесплатная версия (Lite) подходит для решения почти всех поставленных задач;

- После выбора версии выбираем диск, на котором установлен заблокированный Windows (если не выбран программой автоматически), учетную запись Пользователя, используемую ОС и устанавливаем параметры поиска.

Нажимаем ”Старт”/”Начать лечение”.

Ожидаем результатов проверки. Проблемные файлы по ее окончании будут подсвечены на экране красным цветом.

Как мы и предполагали, особое внимание при поиске вируса в приведенном примере программа уделила традиционным ареалам его обитания. Утилитой зафиксированы изменения в параметрах Shell, отвечающих за графическую оболочку ОС. После лечения и закрытия всех окон программы в обратном порядке, нажатия кнопки ”Выход” и перезагрузки знакомая заставка Windows вновь заняла свое привычное положение. Наша проблема решена успешно.

В числе дополнительных полезных инструментов программы:

- Редактор реестра;

- Командная строка;

- Диспетчер задач;

- Дисковая утилита TestDisk;

- AntiSMS.

Trojan.Winlock, как правило, не зарывается слишком глубоко, и достаточно предсказуем. Все, что нужно для того, чтобы напомнить ему свое место – пару хороших программ и советов, ну и, конечно же, осмотрительность в безграничном киберпространстве.

Профилактика

Чисто не там, где часто убирают, а там, где не сорят! — Верно сказано, а в случае с веселым троянцем, как никогда! Для того, чтобы свести к минимуму вероятность заразы стоит придерживаться нескольких простых и вполне выполнимых правил.

Пароль для учетной записи Админа придумайте посложней, что не позволит прямолинейному зловреду подобрать его методом простейшего перебора.

В настройках браузера отметьте опцию очищения кэша после сеанса, запрет на исполнение файлов из временных папок браузера и пр.

Всегда имейте под рукой лечайщий диск/флэшку LiveCD (LiveUSB), записанную с доверенного ресурса (торрента).

Не реже чем раз в две недели создавайте контрольную точку восстановления.

Любой сомнительный софт — кряки, кайгены и пр. запускайте под виртуальным ПК (VirtualBox и пр.). Это обеспечит возможность легко восстановить поврежденные сегменты средствами оболочки виртуального ПК.

Регулярно выполняйте резервное копирование на внешний носитель. Запретите запись в файлы сомнительным программам.

Удачи вам в начинаниях и только приятных, а главное — безопасных встреч!

Послесловие от команды iCover

Первое: не паникуйте. Второе: окажите своему компьютеру первую помощь.

Экран заблокирован предупреждением от ФСБ, или реклама лезет из всех щелей? Повода паниковать нет — есть повод бороться. Что делать, если поймал вирус — читайте подробную инструкцию из двух шагов.

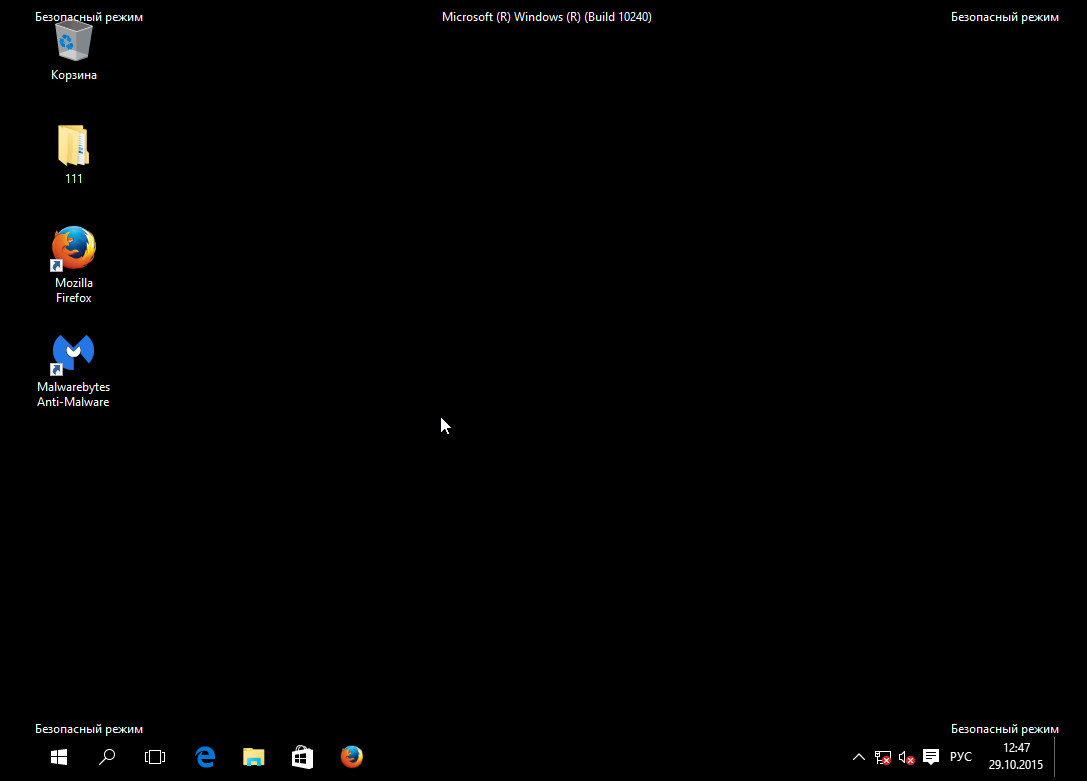

Шаг 1. Безопасный режим

В зависимости от вашей ситуации, зайдите в безопасный режим одним из следующих способов:

О других возможностях меню восстановления системы Windows 10 мы уже писали:

Во всех случаях будет запущено одно и то же: безопасный режим с выходом в Интернет. Он нам и нужен.

![Что делать, если уже подцепил вирус?]()

Шаг 2. Проверка антивирусной утилитой

Второй шаг — найти и уничтожить вирус. Если у вас есть установленный антивирус, он скорее всего, сейчас либо отключен, либо не знаком с вашим вирусом — иначе он бы его не пропустил. Значит, надо использовать другой.

Поэтому запустите любой доступный браузер (к примеру, Internet Explorer или Microsoft Edge), найдите поиском и скачайте одну из следующих утилит. А лучше — сразу несколько и проверьте компьютер последовательно каждой из них.

- Лечащая утилита DrWeb Cureit. Быстрый и постоянно обновляющийся антивирусный сканер от DrWeb. Запустите сохраненный файл, нажмите Начать проверку и дождитесь, пока сканер поймает вирус и предложит его удалить.

- Kaspersky Virus Removal Tool. Бесплатная лечащая утилита от Касперского, позволяющая быстро очистить компьютер от вредоносного ПО. Скачайте, запустите, нажмите Начать проверку, дождитесь результатов.

- Malwarebytes AdwCleaner. Лучшая в мире утилита для борьбы с рекламным ПО и вирусами-adware. Находит то, что не находят две предыдущие. Скачайте, запустите, нажмите Scan Now. Вы удивитесь, сколько разнообразной мелкой ерунды живет на вашем ПК.

- Антивирусная утилита AVZ. Неказистый и довольно сложный, но при этом продвинутый сканер для ПК. Очень полезна для лечения последствий борьбы с вирусами, которые повреждают разные компоненты Windows. Запустите утилиту, нажмите Файл > Восстановление системы, отметьте все галочки до 17 включительно и нажмите Выполнить отмеченные операции. Хуже от этого не будет, а вот если вирус перед смертью успел заблокировать диспетчер задач, сломать автозапуск флешек и прописать в IE посторонние стартовые страницы, утилита это вылечит.

Теперь покиньте безопасный режим. Если вы запускались через msconfig, запустите его снова и снимите флажок Безопасный режим. После этого перезагрузите ПК, и Windows запустится как обычно — но уже чистая и без вируса.

Что делать, если еще не поймал вирус

Чтобы не попадать в такие ситуации, почитайте наш большой тест антивирусов и выберите себе постоянную защиту. Помните: больше одного антивируса на ПК стоять не должно!

Всем известно: единственное, что приносят вирусы нашему компьютеру — это вред. Что такое вирусы, что они делают с компьютером и как они распространяются, мы объясним в этой статье.

Вирусы, троянцы, черви и другие зловреды — этой живности всегда хватает в Интернете. Разберемся, что такое вирус, как он живет и чем вредит нашим компьютерам.

Компьютерные вирусы: что это такое?

Вирус — это самостоятельная программа, которая устанавливается против воли пользователя на его компьютер. Вирус устанавливает сам себя в программное обеспечение или в операционную систему, повреждает ПО, а затем продолжает распространяться по системе. То же самое делает биологический вирус человека, вызывающий болезни, отсюда и название.

Кроме вирусов существуют и другие вредоносные программы. Так, к примеру, есть троянцы — программы, позволяющие злоумышленникам удаленно пользоваться вашим компьютером в своих целях без вашего ведома. Есть черви — размножающиеся вирусы, цель которых — установить себя на как можно большее количество компьютеров. Шп ионское ПО, рекламное ПО и программы-вымогатели также относятся к категории вредоносных программ.

Вирусы могут вредить по-разному

Вирусы существуют с самых ранних этапов компьютерной истории. Когда Интернет еще не существовал, вирусы попадали на другие компьютеры путем переноса зараженных файлов на дискете с компьютера на другой компьютер. Сейчас, когда данные передаются, в основном, через Интернет, заразиться вирусом намного проще.

Когда вирус запускается, он заражает множество файлов, то есть копирует в них свой вредоносный код, чтобы существовать на компьютере как можно дольше. Под угрозу могут попасть как простые документы Word, так и скрипты, библиотеки программ и все другие файлы на вашем компьютере.

Какие повреждения вызывает компьютерный вирус?

Вирусы могут наносить самый различный вред. В большинстве случаев они удаляют файлы или необратимо повреждают их. Если такое произойдет с важным системным файлом, вы не сможете запустить операционную систему после заражения.

Повреждение физического оборудования также возможно, но случается довольно редко. Например, помимо прочего, вирус может разгонять видеокарту, вызывая ее перегрев и приводя к выходу из строя.

Как распознать вирусы?

Настоящий вирус, написанный профессионалом, не позволяет пользователю узнать, что компьютер заражен. Или же пользователь может понять это только когда уже будет слишком поздно.

Впрочем, есть несколько советов:

- Если ваш компьютер вдруг стал заметно медленнее, это может быть признаком наличия вируса.

- Найти и удалить вирус вам поможет антивирусный сканер. Существует множество бесплатных программ для сканирования компьютера на вирусы.

- Предотвратить проникновение вируса на ПК вам поможет антивирусное программное обеспечение или антивирусный сканер на уровне сетевого подключения.

В следующем материале расскажем о лучшем антивирусном ПО для операционной системы Windows и о том, какой антивирус является наиболее производительным.

Вредоносная программа — термин, который используется для обозначения вредоносного ПО, которое разработано для причинения ущерба или для осуществления нежелательных действий в рамках компьютерной системы. Ниже приведены примеры вредоносных программ.

Мошеннические программы по обеспечению безопасности

Что такое компьютерный вирус?

Компьютерный вирус — это небольшая программа, которая распространяется с одного компьютера на другой и мешает работе компьютера. Компьютерный вирус может повредить или удалить данные на компьютере, распространить его на другие компьютеры с помощью почтовой программы или даже удалить все данные на жестком диске.

Совет: Сведения о симптомах компьютерных вирусов можно найти на веб-сайте microsoft PC Security.

Что такое червь?

Что такое троянский коня?

Троянский коня — это вредоносная программа, которая скрывается в других программах. Он вводит компьютер, скрытый в нужной программе, например при заслушии экрана. Затем он помещает в операционную систему код, позволяющий злоумышленнику получить доступ к зараженным компьютерам. Троянские кони обычно не распространяются по себе. Они распространяются вирусами, червями или скачав программное обеспечение.

Что такое шпионское ПО?

Шпионское ПО можно установить на компьютер без вашего ведома. Эти программы могут изменять конфигурацию компьютера или собирать рекламные и персональные данные. Шпионское ПО может отслеживать привычки поиска в Интернете, а также перенаправлять веб-браузер на другой веб-сайт, чем предполагается.

Что такое мошеннические программы безопасности?

Предупреждение!

Ваш компьютер заражен!

Этот компьютер заражен шпионским и рекламным по программам.

Дополнительные сведения см. в этой теме.

Удаление таких вредоносных программ, как вирусы, программы-шпионны и мошеннические программы по обеспечению безопасности.

Удаление компьютерного вируса или программы-шпиона может быть сложной задачей без средств удаления вредоносных программ. Некоторые вирусы и программы-шпионы могут переустановить свою копию после обнаружения и удаления. К счастью, пользователь может полностью удалить нежелательное ПО, обновив систему и воспользовавшись средствами удаления вредоносных программ.

Дополнительные сведения об удалении компьютерных вирусов и шпионских программ см. в следующей статье базы знаний Майкрософт: 2671662 — ресурсы Майкрософт и руководство по удалению вредоносных программ и вирусов.

Чтобы удалить компьютерный вирус и другие вредоносные программы, выполните указанные здесь действия по порядку.

1. Установка последних обновлений из Обновления Майкрософт

Примечание. Компьютерный вирус может помешать вам получить доступ к веб-сайту Обновления Майкрософт для установки последних обновлений. Мы рекомендуем настроить автоматическую запуск службы автоматического обновления, чтобы не пропустить на компьютере важных обновлений.

В области результатов выберите пункт Центр обновления Windows.

Следуйте инструкциям по загрузке и установке последних обновлений Windows.

2. Используйте бесплатную средство проверки безопасности (Майкрософт)

Майкрософт предлагает бесплатное веб-средство, которое выполняет поиск и помогает устранять программы, представляющие потенциальные угрозы для вашего компьютера. Чтобы выполнить поиск, перейдите на веб-страницу Средства проверки безопасности (Майкрософт).

3. Используйте средство Windows вредоносных программ

За дополнительной информацией о проверки безопасности Майкрософт см. в следующей статье базы знаний Майкрософт:

890830— удаление распространенных вредоносных программ с помощью средства Windows удаления вредоносных программ

4. Удаление мошеннических программ безопасности вручную

Если вредоносное программное обеспечение для защиты не удалось обнаружить или удалить с помощью средства средство проверки безопасности (Майкрософт) или средства Windows вредоносных программ, попробуйте сделать следующее:

Обратите внимание на названия мошеннических программ по обеспечению безопасности. В этом примере программа будет названа XP Security Agent 2010.

При появлении логотипа производителя компьютера несколько раз нажмите клавишу F8.

После появления соответствующего уведомления с помощью клавиш со стрелками выберите пункт Безопасный режим с загрузкой сетевых драйверов и нажмите клавишу ВВОД.

Правой кнопкой мыши щелкните название мошеннической программы по обеспечению безопасности и выберите Свойства.

Перейдите на вкладку Ярлык.

В диалоговом окне Свойства проверьте путь к вредоносному программному обеспечению безопасности, который указан в списке Target. Например, C:\Program Files\XP Security Agent 2010.

Примечание. Часто папка называется случайным числом.

В окне Program Files щелкните Program Files в адресной строке.

Прокрутите список, пока не найдете папку с мошеннической программой по обеспечению безопасности. Например, XP Security Agent 2010.

Щелкните папку правой кнопкой мыши и выберите команду Удалить.

Следуйте инструкциям, чтобы найти и удалить мошенническую программу по обеспечению безопасности.

5. Запустите автономный Microsoft Defender

автономный Microsoft Defender — это средство для устранения вредоносных программ, которое помогает избавиться от вирусов, которые начинаются перед Windows вирусов. Начиная с Windows 10, автономный Microsoft Defender встроена в нее. Чтобы использовать его, выполните действия, следующие в этой статье: Защита компьютера с помощью автономный Microsoft Defender.

На зараженных компьютерах перейдите в статью Защита компьютера с помощью автономный Microsoft Defender.

При появлении запроса щелкните Сохранить как, затем сохраните файл на DVD-диске, CD-диске или USB-устройстве флэш-памяти.

Поместите DVD-диск, CD-диск или USB-устройство флэш-памяти в привод зараженного компьютера, а затем перезапустите его.

При появлении запроса нажмите клавишу, чтобы выбрать параметр запуска компьютера, например, F12, F5 или F8 (в зависимости от компьютера, который вы используете).

С помощью клавиши со стрелками перейдите к диску, на котором установлен автономный Microsoft Defender файл. автономный Microsoft Defender запускается и сразу же проверяется на вредоносные программы.

Защита компьютера от вредоносных программ

Выполните следующие действия, чтобы защитить свой компьютер от вредоносных программ.

Включите брандмауэр.

Подтвердим Windows включен брандмауэр. Инструкции о том, как сделать это в современных версиях Windows, см. в этой Windows.

В поле Поиска введите брандмауэр и нажмите кнопку Windows брандмауэра.

В левой области щелкните Включить Windows брандмауэра (вам может быть предложено ввести пароль администратора).

Под каждой сетевой расположением щелкнитеВключить Windows брандмауэр и нажмите кнопку ОК.

Поддержание компьютера в актуальном состоянии

Дополнительные сведения о том, как настроить автоматическое обновление в Windows, см. в Windows: faq

Не обмануйте вас при скачии вредоносных программ

Ниже даны советы, которые помогут вам избежать скачивания нежелательного ПО:

Скачайте только программы с сайтов, которые вы доверяете. Если вы не уверены, следует ли доверять программе, которую вы хотите скачать, введите ее имя в свою любимая поисковая система, чтобы узнать, есть ли в ней шпионское ПО.

Ознакомьтесь со всеми предупреждениями системы безопасности, лицензионными соглашениями и заявлениями о конфиденциальности, которая связанны с любым загружаемым ПО.

Никогда не нажимайте кнопку "Принимаю" или "ОК", чтобы закрыть окно программы, которая может быть программой-шпионом. Вместо этого нажмите значок "x" красного цвета в углу окна или клавиши ALT+F4 на клавиатуре.

Будьте в курсе бесплатных программ для доступа к музыке и фильмам, также убедитесь, что вы знаете о всех программах, которые включают эти программы.

Используйте учетную запись обычного пользователя, а не администратора. Учетная запись администратора может получать доступ ко всем данным в системе, а любая вредоносная программа, запускаемая с учетной записью администратора, может использовать разрешения администратора для потенциального заражения или повреждения любых файлов в системе.

Дополнительные сведения о том, как защитить компьютер от вирусов, см. в теме Защита компьютера от вирусов.

Получение поддержки, связанной с компьютерным вирусом и безопасностью

Хотите пообщаться с человеком в прямом эфире? Наши Answer Tech специалисты готовы помочь: Answer Desk

Майкрософт Решения для ИТ-специалистов:

Поддержка по стране:

Для местоположений за пределами Северной Америки:

Чтобы получить поддержку по вопросам безопасности и защиты от вирусов за пределами Северной Америки, посетите веб-сайт Служба поддержки Майкрософт.

Читайте также: