Вирус который вход в систему

Обновлено: 19.04.2024

Недавно мой знакомый столкнулся с проблемой - вирус закрывает браузер и блокирует антивирусы, не позволяет ни скачать, ни установить защитные приложения. Встроенное ПО Windows 10 никак не реагировало на ситуацию, даже глубокая проверка оказывалась бесполезной. Сейчас подскажу решение, расскажу про trojan multi gen autorun что это за угроза, как с ней бороться.

Как удалить троян?

Сначала пробовал искать в реестре. Поскольку веб-обозреватель "вырубался" после попытки открыть сайт AdwCleaner (и не только), я предположил, что вирус должен иметь базу адресов и стоп-слов. В системном реестре ничего не обнаружил.

Проверил папки Appdata, Program Data на наличие подозрительных элементов - результата ноль. Полез на форумы в надежде увидеть решения. Но практически везде советовали скачать утилиту AVZ и с её помощью выполнить скрипт, удаляющий вредоносный код. Но загрузить АВЗ я никак не мог - окно браузера закрывалось. Потом удалось загрузить на флешку с другого компьютера. Увы, троян блокировал запуск приложения.

Каким-то чудом удалось скачать DrWeb Cure It, который я всем рекомендую чуть ли не в каждой инструкции. Увы, бесплатный антивирус не помог. Та же участь постигла и 360 Total Security.

Теперь поделюсь методами, которые нашел на форумах. Многим они были полезны.

Проверяем файл hosts

Вирус, который закрывает браузер, может внести IP адреса и названия сайтов в системный файл, расположенный по пути:

Всё, что будет ниже - удаляем, сохраняем изменения и перезагружаем ПК.

К сожалению, этот метод не помог мне удалить троян, блокирующий антивирусы.

Утилита KVRT

На англоязычном ресурсе прочитал, что подобная проблема решается с помощью утилиты Kaspersky Virus Removal Tool. Официально она уже не поддерживается, вместо нее Лаборатория Касперского выпускает условно бесплатные сканеры нового поколения. Интерфейс у них другой, но начинка, скорее всего, аналогичная. Суть не в том.

Я вспомнил, что на сайте IT Техник когда-то писал статью про это приложение. Попробовал скачать и получилось. Вот ссылка:

Думал, что не запуститься, как было с другими защитными инструментами. Но случилось чудо, вирус никак не отреагировал! Окно программы предельно простое и не требует разъяснений - просто кликаете по кнопке "Сканировать" и ждете.

Практически сразу нашло несколько зловредов, я открыл отчет и увидел их наименования:

- trojan multi genautoruntask a;

- trojan multi gen autorun task b и с.

Windows 10 был спасен! После перезагрузки Kaspersky Virus Removal Tool успешно удалил вредоносные скрипты из системы. Браузер перестал блокироваться, я сразу же загрузил AdwCleaner, который нашел еще парочку рекламных вирусов.

Видео

По этому поводу записал короткий ролик, где показываю всё то, о чем написано в инструкции выше.

P.S. Еще можно попробовать этот антивирус:

Важное дополнение!

Если в режиме Windows указанные выше методы не оправдывают себя, тогда рекомендуется создать загрузочную флешку, на которую записать образ Rescue Tool от Касперского с помощью утилиты Rufus. Инструкцию смотрите в следующем ролике:

Кстати я лично не знал что такое возможно, но Касперский нашел интересные вирусы Coin_Miner Ии еще что то подобное, видеокарты перестали греться и шуметь после их очистки и удаления, это получается что кто то майнил крипту на моих видеокартах.

Здравствуйте. Рады, что антивирус помог найти зловреда. Кстати, вирусы-майнеры теряют свою популярность как раз из-за того, что легко себя выдают перегревом, а иногда и сжиганием видеокарты. Так что Вы очень вовремя удалили вирус.

Спасибо за помощь, KVRT помог и на ПК и на ноуте, На Ноуте в безопасном режиме нашел вирусы и удалил их. Странно что Нод 32 антивирус который установлен на компе и на ноуте не справился с этой задачей, он просто не видел эти вирусы. СнЁс я Нод 32 и установил Касперский.

Да, у каждого антивируса свои алгоритмы (одни ищут по сигнатурам, другие по поведению вируса) и у каждого своя база. Потому рекомендуем каждый подозрительный файл пропускать через сайт virustotal, который проверяет его по всем известным антивирусам.

Спасибо большое,нашел несколько троянов!

Спасибо за статью, kvrt помог

Большое спасибо помогло

Большое спасибо,помог kvrt,он обнаружил несколько троянов,думал систему переустанавливать придется.После удаления браузер летать начал.

+помогло,в безопасном режиме правда

Вот спасибо, реально помогла статья. Никак не мог от вируса избавиться. Антивирусы его не палили, сайты с помощью он блочил, даже avz4 запустить не давал.

KVRT тоже не запускался просто так. В безопасном режиме только заработал. Выловил троян.

Спасибо большое, помогло!

Огромное тебе человеческое спасибо.

Даже поддержка каспера ничего не смогла дельного сказать. Перепробовал всё что только могло в голову прийти и написано в интернете. Единственное что помогло, так это kvrt!

Здравствуйте. Благодарим за фидбек. По поводу поддержки - это гиблое дело. Агенты службы поддержки хорошо знают интерфейс программ, а вот о вирусах и их поведении у них представления нет от слова "совсем".

Огромное спасибо вам, кврт нашёл 4 вируса (1 майнер и 3 трояна на лок дисков),вирус не давал скачивать и устанавливать антивирусы

Здравствуйте. Благодарим за фидбэк. Рады, что смогли помочь.

Огромное спасибо за kvrt долго не мог найти/скачать, после того как ее сняли с поддержки.

Вот этих 2-х гадов нашел!

антивирус нашел майнеры и как только я нажимаю перезагрузку то вылезает синий экран "на ашем устройстве возникла проблема"

и если начинаешь сканировать заново то выясняется что ничего не удалилось

Огромное спасибо автору!) программа нашла более 80-ти вирусов, в основном трояны. Даже и подумать не мог, что у меня столько гадов в системе.

Ну что. Спасибо таким людям за подобный материал. Браузер работал, но трояны блокировали установку многих антивирусов помимо Дока (у него так вообще сайт был заблочен трояном). Кроме личного копашения в папках и чисток, смог скачать AdwCleaner, но он явно не всё почистил, самое главное- скачал KVRT и его обновление, и тут уже могу подсказать другим на личном опыте. Если не запускается кнопка "Проверка", придётся заходить в Безопасный режим через Систему Конфигурации (ищете через лупу), и всё работает. Вообще, так понимаю (не дипломированный специалист), лучше все проверки проводить в Безопасном режиме, тогда вирусы не могут препятствовать проверкам из-за режима, что, походу, подтвердилось в ситуации с KVRT. НО! В Безопасном режиме у меня ноут прям люто греется, если что, а надо долго сидеть ждать.

KVRT нашел гадину трояна, но моменте удаления появляется синее окно. на вашем пк проблема, мы собираем данные..будем автоматическоая перезагрузка. и долго висит. Скажите, пожалуйста, что делать, ждать?

Tor Browser обходит все запреты.можете через него утилиту скачать др вебовскую или антивирус

Какого? что с компом. браузер яндекс закрывается при входе на сайт Веба 🙁 Вычистил host запустил проверку Гризли,он нашёл какую-то хрень и перезагрузил комп (О_О) в браузере ТОР скачал Курельт,проверяю. нашлось 7 опасных файлов,которые находятся в папке ПрограмДата,что-то там DLL. вроде,заработало,и неизвестные процессы не нагружают комп!

Помог AdwCleaner. Собственно им всегда и пользовалась, но после замены жесткого диска как-то забылся этот антивирус, а установлен с системой был Касперский. Сегодня вот произошло странное. С обновлением системы вылез этот trojan multi gen autorun, Каспер его не удалил, а вот АдвКлинер нашел что-то и справился с найденным. Но я с перепугу поустанавливала все что было в списке ))) Всем проверила, все норм. Спасибо вам большое )

У кого не работает KVRT - там в проге предлагают скачать обновление, скачайте, и всё сработает. Также можно скачать кюр ит через какой-нить простой vpn.

установил комодо браузер , через него скачал курейт который все вылечил.Спасибо Эльдар

ПОЖАЛУЙСТА ПОМОГИТЕ. Проблема такова: KVRT с вашей статьи установился и запустился, но когда я нажимаю "начать проверку" ничего не происходит. сколько бы не нажимал просто анимация нажатия и ничего! что в таком случае мне делать?

Проверять, что еще может блокировать запуск. Вам на месте виднее. Отключайте антивирус, пробуйте запуск от имени администратора. Перезагрузку, в конце концов.

Я очень благодарен. KVRT помог,спасибо.

СПАСИБО! Zemana реально всё сделала! Был вирус-майнер. Хитрый как падла! Прятался под прогу от Realtek. Блочил все сайты с антивирусами и закрывал менеджер процессов.

Отлично! Хорошо, что у Вас все получилось)

Какое облегчение! Спасибо!

Zemana помогла! хотя что то раньше не получалось но Щас чот сработало.

Большое спасибо за помощь.

Не знаю как подхватил,но если бы не вы,чувствую было бы мне плохо

к сожалению касперский не помог,но Земана очень помогла,поэтому ОГРОНМОЕ СПАСИБО.

Немного помучался, IObit Malware Fighter и KVRT через гугл скачались но не запустились, а вот Zemana AntiMalware действительно помог.

Капец, нажал скачать kvrt, скачалось два файла запускаю первый, нифига. Меняю файл hosts, нифига. Запускаю второй скачанный файл, сработало!

Признаки:

Сразу, закрывает яндекс браузер, гугл не трогает, однако не даёт запускать некоторые скачанные файлы. Стали жёстко тормозить игры. Закрывает диспетчер через некоторое время.

Даже его он блокирует

Помог коммент Эльдара который скачал "драгон" браузер, но только у меня "куррент" там тоже "заблочил", а вот "земана" скачалась и эту "падлу" убила)) Спасибо автору!

Вас беспокоит, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, то важно знать, как избавиться от компьютерного вируса.

Из этой статьи вы узнаете все, что нужно знать о том, как работают компьютерные вирусы и о том, как удалять компьютерные вирусы.

Краткий план статьи:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как определить компьютерный вирус на вашем компьютере.

- Может ли ваш компьютер заразиться вирусом через электронную почту.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы обсудим, как удалить компьютерный вирус с компьютера Windows и с компьютера Mac.

Удаление компьютерного вируса с компьютера с ОС Windows

Компьютерные вирусы почти никогда не видимы. Без антивирусной защиты вы можете и не знать о существовании вируса на вашем компьютере. Вот почему важно установить антивирусную защиту на всех ваших устройствах.

Если на вашем компьютере операционной системой Windows есть вирус, вам нужно выполнить следующие десять простых шагов, чтобы избавиться от него:

Шаг 1: Загрузить и установить антивирусный сканер

Загрузите антивирусный сканер или решение класса Internet Security. Мы рекомендуем использовать Kaspersky Internet Security. Процесс его установки показан в следующем видео:

Шаг 2: Отключиться от интернета

При удалении вируса с компьютера желательно отключаться от интернета, чтобы исключить дальнейшее распространение угрозы: некоторые компьютерные вирусы распространяются через интернет.

Шаг 3: Перезагрузите компьютер в безопасном режиме

Для защиты компьютера при удалении вируса, перезагрузите компьютер в Безопасном режиме. Если вы не знаете, как это сделать, то ниже дается инструкция.

Шаг 4: Удалите все временные файлы

Следуйте следующим шагам:

Некоторые вирусы начинают действовать при перезагрузке компьютера. Удаление временных файлов может удалить вирус. Однако, полагаться только на это не надежно. Чтобы убедиться, что ваш компьютер свободен от вирусов, рекомендуем выполнить следующие шаги.

Шаг 5: Запустите сканирование на вирусы

Теперь пора открыть ваш антивирус или решение класса Internet Security и запустить сканирование на вирусы. Если вы используете Kaspersky Internet Security, выберите и нажмите на кнопку ‘Запустить проверку’ (Scan).

Шаг 6: Удалите вирус или поместите его в карантин

Шаг 7: Перезагрузите компьютер

Шаг 8: Поменяйте все пароли

Чтобы защитить компьютер от дальнейших атак, поменяйте все пароли на тот случай, если они скомпрометированы. Это обязательно, только если у вас есть причина считать, что ваши пароли украдены вредоносной программой, но перестраховаться не мешает в любом случае.

Функционал вируса вы всегда можете проверить на веб-сайте производителя вашего антивируса или связавшись с их группой технической поддержки.

Шаг 9: Обновите ваше ПО, браузер и операционную систему

Обновление ПО, браузера и операционной системы снизит риск эксплуатации киберпреступниками брешей в старом коде для установки вредоносных программ на вашем компьютере.

Удаление компьютерного вируса с компьютера Mac

Если у вас компьютер Mac, вам может казаться, что ваш компьютер не может заразиться вирусом. К сожалению, это заблуждение. Для Mac, по сравнению с Windows, создается меньше вирусов, но они существуют.

Некоторые Mac-вирусы маскируются под антивирусные продукты. Если вы случайно скачали один из таких вирусов, то ваш компьютер может быть заражен. Вот три примера вирусов такого типа: ‘MacDefender’, ‘MacProtector’ и ‘MacSecurity’.

Если вам кажется, что на вашем компьютере Mac завелся вирус, нужно выполнить следующие шесть шагов, чтобы удалить его:

Чтобы проверить, что вы ничего не пропустили, и убедиться в защите вашего Mac, рассмотрите вариант установить и запустить антивирусное решение, если его у вас уже нет. Мы рекомендуем использовать комплексное решение класса Internet Security, такое как Kaspersky Total Security.

Что такое компьютерный вирус?

Компьютерный вирус – это вид вредоносного ПО, отличительной чертой которого является его самовоспроизведение – он копирует себя на любой носитель, который подключается к компьютеру.

Компьютерные вирусы так называются из-за того, что, по аналогии с настоящими вирусами, они способны самовоспроизводиться. После того, как вирус заражает ваш компьютер, он распространяет себя таким образом. При заражении вирусом компьютер может начать работать медленнее, возможны перебои в его работе.

Существует три основных пути, которыми ваш компьютер может заразиться компьютерным вирусом.

Во-первых, компьютер может заразиться через съемные носители, такие как USB-флешки. Если вы вставите в компьютер флешки или диск, полученный от неизвестных источников, то он может содержать вирус.

Иногда хакеры оставляют зараженные флешки или диски на рабочих столах людей или в публичных местах, например, в кафе, с расчетом распространить таким образом компьютерный вирус. Люди, которые совместно используют USB-носители, также могут переносить таким методом файлы с зараженного компьютера на незараженный.

Другой способ заражения компьютера вирусом – это скачать вирус из интернета.

Если вы загружаете ПО или приложения на ваш компьютер, обязательно берите их из доверенных источников, таких как Google Play или App Store у Apple. Не загружайте ничего из всплывающих окон или с веб-сайтов, о которых ничего не знаете.

Признаки того, что на вашем компьютере есть вирус

Есть несколько признаков того, что на вашем компьютере завелся вирус.

Во-первых, вас должно насторожить, если ваш компьютер стал тормозить. Если задачи выполняются дольше, чем обычно, то возможно, ваш компьютер заражен.

Во-вторых, будьте внимательны при появлении на компьютере подозрительных приложений или программ, о которых вы ничего не знаете. Если вы заметили, чтобы на компьютере появилось приложение или программа, которую вы не скачивали, будьте осторожны.

Желательно удалить все программы на компьютере, которые вам неизвестны, а затем запустить сканирование в антивирусе или защитном устройстве класса Internet Security, чтобы проверить компьютер на наличие угроз. Если при закрытии браузера возникают всплывающие окна – это верный признак того, что компьютер заражен вирусом. Если вы заметите такое, сразу же примите меры, чтобы удалить вирус. Для этого следуйте инструкциям, данным выше.

Еще один признак возможного заражения компьютера вирусом – это странности в работе приложений или программ. Если программы стали завершаться аварийно по непонятной причине, то, возможно, на вашем компьютере завелся вирус.

И наконец, зараженный компьютер может начать перегреваться. Если вы заметите такое, проверьте компьютер на вирусы, запустив антивирус или защитное решение класса Internet Security.

Как компьютер может заразиться вирусом через электронную почту?

Как защитить компьютер от вирусов

Вот основные способы, которые позволят вам защитить компьютер от вирусов:

Как работают компьютерные вирусы?

На вашем компьютере обнаружился вирус? Узнайте, как избавиться от компьютерного вируса, как проверить, не заражен ли ваш компьютер вирусами, и можно ли получить компьютерный вирус через почту.

Избранные статьи

Риски безопасности и конфиденциальности в виртуальной и дополненной реальности

TrickBot – многоцелевой ботнет

Основные атаки программ-вымогателей

Что такое глубокий и теневой интернет?

Как защитить детей в интернете во время коронавируса

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

1. Вирусы

2. Черви

3. Рекламное ПО

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название - следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты - это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами - красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги - ошибки в фрагментах программного кода - это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности - это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные - фотографии, документы и файлы - не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Признаки заражения

Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них - снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение - запустите альтернативный антивирусный сканер.

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

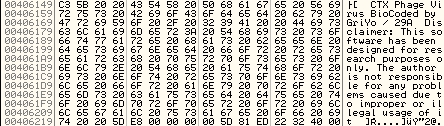

Эта небольшая статья описывает технологии программирования так называемых EPO (Entry-Point Obscuring – неопределенная точка входа) вирусов, главным образом анализируя вирус Win32.CTX.Phage. От читателя данной статьи потребуются базовые знания в IA-32 ассемблировании, а так же знание основных элементов файловой структуры Portable Executable (PE) для более полного понимания статьи.

Эта небольшая статья описывает технологии программирования так называемых EPO (Entry-Point Obscuring – неопределенная точка входа) вирусов, главным образом анализируя вирус Win32.CTX.Phage. От читателя данной статьи потребуются базовые знания в IA-32 ассемблировании, а так же знание основных элементов файловой структуры Portable Executable (PE) для более полного понимания статьи. Автор также советует читателям просмотреть описание вируса Win32.CTX.Phage , вследствие того, что данная статья не описывает всех возможностей вируса.

Почему EPO и Win32.CTX.Phage

Вирусы с неопределенной точкой входа очень интересны, потому что вызывают наибольшие трудности с обнаружением, лечением и удалением. В наши дни техники EPO используются в различных направлениях, однако вирус Win32.CTX.Phage был выбран для этой статьи, потому что он был написан автором таких известных вирусов как Win9x.Margburg (один из первых Windows9x полиморфных вирусов, первым появившимся в каталогах) и Win9x.HPS. CTX.Phage в частности включает в себя много различных техник, что делает процесс его обнаружения и дезинфекции очень трудным, даже после того как вирус полностью распознан.

Постижение техники EPO.

Когда вирус поражает файл, он должен найти какой-нибудь способ заполучить управление и выполниться. Большинство вирусов PE файлов используют наиболее общий сценарий для осуществления этой задачи – они просто меняют точку входа инфицируемого приложения на точку входа тела вируса. Пример показан ниже.

| Original EXE | Infected EXE |

| Entry-point: 0x1000 (.code section) | Entry-point: 0x6000 (.reloc section) |

Такую активность вируса очень легко обнаружить, так как она происходит в файлах, у которых точка входа находится вне секции кода, таким образом, эти файлы отмечаются как подозрительные антивирусными сканнерами. Ниже приведен пример кода, который обнаруживает этот тип вирусов:

Проверка является ли секция точки входа последней:

Главным поводом для появления и развития техники EPO послужила попытка укрыться от обнаружения антивирусным сканнером. Вирус с неопределенной точкой входа – это вирус, который не получает управление от родительской программы непосредственно. Обычно вирус искажает операции jump/call родительской программы, и получает, таким образом, контроль над ней. Существует много различных EPO техник, в этой статье мы детально рассмотрим одну из них.

Техника EPO, используемая в Win32.CTX.Phage

Программа Phage не изменяет точку входа инфицируемого файла, вместо этого она сканирует секцию кода хозяина на предмет вызовов API, генерируемых Borland- или Microsoft- линкерами. Когда соответствующий код найден, программа проверяет, чтобы адрес назначения указывал в некоторую точку секции IMPORT. Если вызов является значимым, Phage генерирует случайное число, которое указывает вирусу изменить поток, обрабатывающий инструкцию, или сканирует дальше. Ниже, рисунки 1,2,3 и 4 иллюстрируют несколько схем примеров:

Рисунок 1: Исходное приложение (Точка входа: 0x1000 Линкер – Borland)

Рисунок 2: Инфицированное приложение (Точка входа: 0x1000 Линкер – Borland).

Рисунок 3: Исходное приложение (Точка входа: 0x1039 Линкер: MICROSOFT).

Рисунок 4: Инфицированное приложение (Точка входа: 0x1039 – Линкер: MICROSOFT)

Что же, давайте попробуем найти способ нахождения таких инъекций.

Нахождение вирусной инъекции.

Трудно ли найти инъекции CTX.Phage? Во-первых, вирус вставляет инструкцию вызова вида:

- Е8 машинный код инструкции CALL

- ?? ?? ?? ?? операнды инструкции (адресат)

- Инъекция всегда производится, где-либо непосредственно после точки входа

- Вставленный вызов выполняет код вируса, который всегда находится в последней секции (важно!)

Как видно, это push-инструкция, но сканер найдет байт Е8 и может определить её как вызов. Если мы не хотим ваять дизассемблирующий инструмент (что является довольно трудоемким и долгим процессом), нужно придумать другой способ для решения этой задачи. И он есть! При сканировании нужно добавить условие, при котором отбирались бы вызовы (байт Е8) выполняющие код, находящийся в последней секции. Теперь все намного проще, задаем условия, которые нам требуются:

- temp_loc – вычисленный адресат найденного вызова (машинный код Е8)

- pSH - заголовок последней секции

- +5 – размер инструкции вызова (машинный код + адресат вызова)

Пример вычисления temp_loc может выглядеть так:

Если вычисленный адрес temp_loc находится в пределах виртуального адреса начала последней

секции и адреса начала + виртуальный размер последней секции, вызов помечается как подозрительный.

Вот небольшой фрагмент из кода сканнера автора:

Поиск инструкций call и jump и проверка их адресатов

Во время сканирования файлов при помощи данного кода, мною не были замечены ложные срабатывания, таким образом, данный способ является лучшим решением для обнаружения подобных вирусных инъекций.

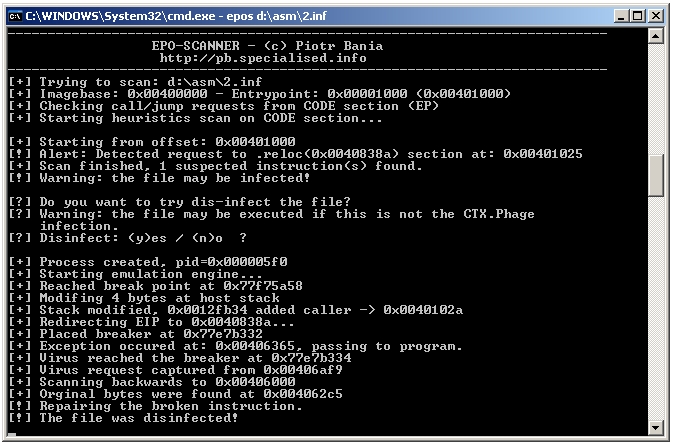

Чистка кода, удаление инъекции

Теперь, когда наш сканнер может отыскивать инъецируемый вызов, двинемся дальше. Теперь нам нужно восстановить исходный вызов. Другими словами, мы должны удалить инъекцию. Для выполнения этой задачи, нам для начала потребуется узнать чуть больше информации о самом вирусе.

1. Инъецированный вызов передает выполнение полиморфному дешифратору, который генерирует несколько фаз дешифрации – от 4 до 7

Основная проблема заключается в том, что вирус зашифрован, и полиморфный дешифратор будет обрабатывать все тело вируса несколько раз. Нам нужно надлежащим образом явно получить тело вируса для восстановления исходной инструкции. Мы не можем добраться до неё напрямую (ибо тело вируса зашифровано). Есть несколько решений избегнуть фаз полиморфной дешифрации, например использование эмуляции, однако написание полноценного эмулятора – дело нелегкое, тем более что есть более оптимальное решение. Большинство Windows – вирусов используют GetProcAdress для получения нужных API адресов для их дальнейшего использования. Давайте попробуем установить breakpoint на GetProcAddress (непосредственно для избежания ложных GetProcAddress запросов. Сначала нам потребуется выудить вирусную инъекцию, что, как мы выяснили в ранее, можно легко проделать). Данные действия демонстрирует Рисунок 5

Рисунок 5 GetProcAddress.

Вызов пришел с адреса 0x406AF3, который на самом деле указывает на дешифрованное тело вируса. Действительно, полиморфные фазы обогнуты! Ниже, на Рисунке 6 приведен пример, доказывающий получение дешифрованных строк.

Рисунок 6 Дешифрованная строка

Для создания дезинфектора, способного прерываться на GetProcAddress, нам потребуется написать небольшой дебаггер. Это довольно просто, ибо Windows – платформы содержат Debug API.

(отладка процесса, обработка вызова вируса, обход GetProcAddress и получение адреса вируса):

Рисунок 7 прерывание на WriteProcessMemory.

Можно увидеть, что BytesToWrite равен 5 и Address равен адресу, найденному сканером. Возникает только одна проблема – вызов пришел из локализованной памяти (вирус локализовал её, скопировал сам себя и продолжил выполнение оттуда). Но попробуем проверить адрес, с которого пришел вызов:

Рисунок 8 Проверка адреса, с которого пришел вызов.

6A 00 6A 05 E8 05 00 00 00 ?? ?? ?? ?? ?? 50

- 6A 00 - push 0

- 6A 05 - push 5

- E8 05 00 00 - call $+5

- ?? ?? ?? ?? ?? исходные байты хозяина (wildcard)

- 50 - push eax

Далее приведена сигнатура, способная находить исходные байты хозяина, однако, эти байты находятся в локализованной памяти. Резонен вопрос: существуют ли такие же байты где-либо внутри нешифрованного тела вируса, или другими словами, где-либо в последней секции? Сканируем:

Рисунок 9 Сканирование вируса.

(проверка тела вируса на предмет исходных байтов с использованием сигнатуры, так же восстановление вызова способом считывание исходных байт в отображенный файл.):

Ссылку на полный эвристический ЕРО сканнер вместе с дезинфектором Win32.CTX.Phage можно найти в конце статьи. Ниже показан скриншот приложения:

Рисунок 10: ЕРО сканнер.

Занавес опускаются, будем завершать.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Читайте также: