Вирус петя список пострадавших

Обновлено: 23.04.2024

Вирус-вымогатель Petya оказался мощнее и опаснее недавно нашумевшего WannaCry. Сначала пострадали компании в России и на Украине, но вирус распространился уже по всей планете.

Forbes со ссылкой на экспертов по кибербезопасности пишет, что из-за особенностей распространения и отличия от уже известных программ новый вирус опаснее аналогичных, поэтому распространяется он еще быстрее, а "волшебного рубильника", как это было в случае с WannaCry, нет.

При этом WannaCry атаковал более 200 тыс. пользователей в 150 странах мира, а в оценках ущерба специалисты до сих пор не могут сойтись, но речь идет о сотнях миллиардов долларов.

Примечательно, что атака вируса Petya была нацелена на инфраструктурные компании: нефтяные, телекоммуникационные и финансовые компании России и Украины. В других странах также были атакованы крупные компании, в том числе логистические.

Россия

27 июня "Роснефть" заявила о "мощной хакерской атаке" на свои серверы. По факту кибератаки компания обратилась в правоохранительные органы.

По словам Михаила Леонтьева, хакерская атака могла привести к серьезным последствиям, однако благодаря тому, что компания перешла на резервную систему управления производственными процессами, ни добыча, ни подготовка нефти не остановлены.

"Ведомости" отмечают, что компьютеры в "Башнефти" не работают, также не открывался сайт "Роснефти".

Целью хакеров при атаке на серверы "Роснефти" могла быть информация, важная для судебных процессов, в которых участвует компания, заявил пресс-секретарь "Роснефти" Михаил Леонтьев.

"Если смотреть на рациональные мотивы, которые могли быть у хакеров, то, тем не менее, нельзя не заметить, что таким рациональным мотивом было бы "убить" компьютеры "Башнефти", в которых содержится большое количество информации о деятельности "Башнефти" в период владения ею предыдущими собственниками", - сказал Леонтьев, которого цитирует портал БФМ.

Информационная система Evraz также подверглась хакерской атаке.

"Информационная система Evraz подверглась хакерской атаке. Основные производства продолжают работу, угрозы безопасности предприятий и сотрудников нет", - отметили в пресс-службе.

Проблемы из-за хакерской атаки возникли у российского подразделения компании Mondelez, которая, в частности, производит шоколадки Alpen Gold и Milka.

Атаке подверглись системы банка "Хоум Кредит", но в ЦБ не исключили, что также пострадавшими могут быть и другие банки.

Украина

В "Киевэнерго" подтвердили факт поражения вирусом, отметив, что персонал вынужден был выключить все компьютеры.

Из-за низкой ликвидности атака не нашла своего отражения в котировках акций.

Позже факт атаки подтвердили в правительстве Украины. Вирусом оказались заражены системы "Ощадбанка", "Новой почты", аэропорта "Борисполь" и метрополитена в Киеве.

Другие страны

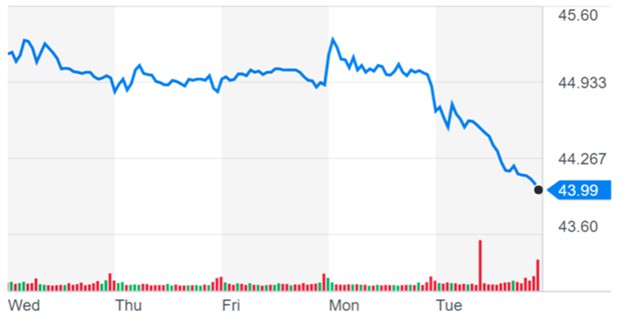

Котировки акций WPP

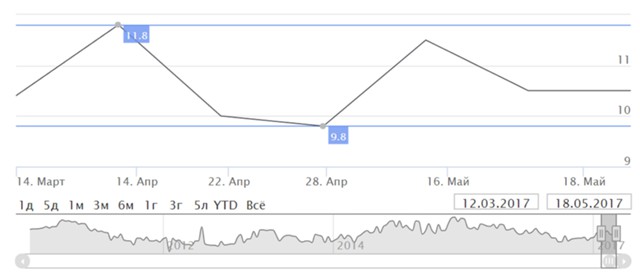

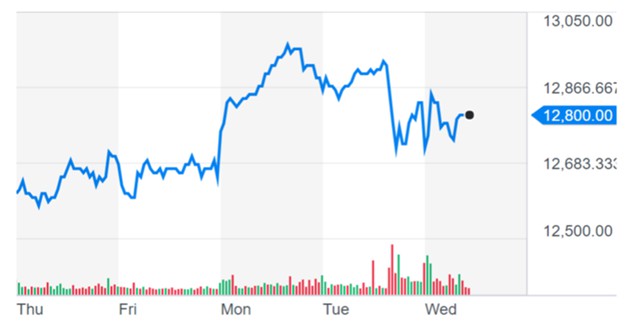

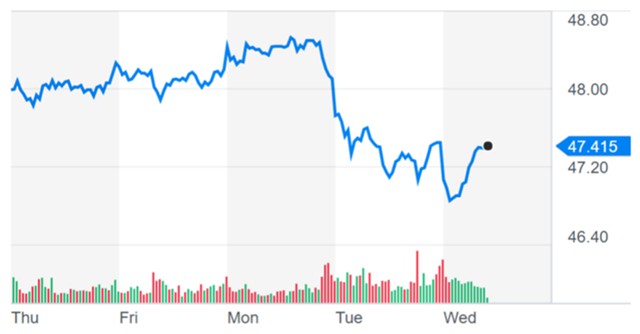

В Дании был атакован логистический гигант Moller-Maersk . Котировки акций Moller-Maersk

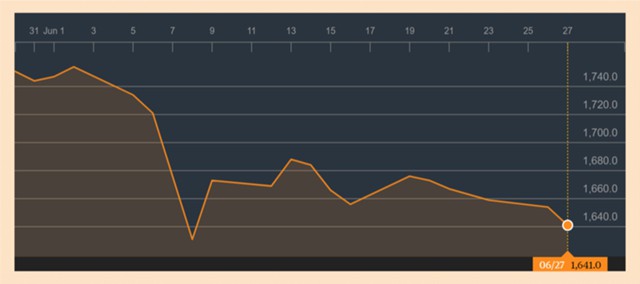

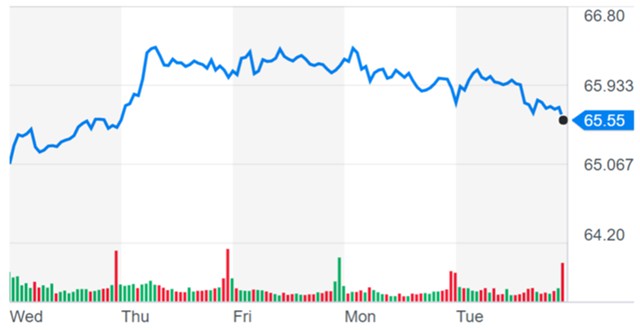

Во Франции под атаку вирусом попали Saint-Gobain и Auchan . Котировки акций Saint-Gobain

В США зараженными оказались сразу несколько компаний, включая Merck . Котировки акций Merck

Forbes со ссылкой на экспертов по кибербезопасности пишет, что из-за особенностей распространения и отличия от уже известных программ новый вирус опаснее аналогичных, поэтому распространяется он еще быстрее, а "волшебного рубильника", как это было в случае с WannaCry, нет.

При этом WannaCry атаковал более 200 тыс. пользователей в 150 странах мира, а в оценках ущерба специалисты до сих пор не могут сойтись, но речь идет о сотнях миллиардов долларов.

Примечательно, что атака вируса Petya была нацелена на инфраструктурные компании: нефтяные, телекоммуникационные и финансовые компании России и Украины. В других странах также были атакованы крупные компании, в том числе логистические.

Россия

"Роснефть" и "Башнефть"

27 июня "Роснефть" заявила о "мощной хакерской атаке" на свои серверы. По факту кибератаки компания обратилась в правоохранительные органы.

По словам Михаила Леонтьева, хакерская атака могла привести к серьезным последствиям, однако благодаря тому, что компания перешла на резервную систему управления производственными процессами, ни добыча, ни подготовка нефти не остановлены.

"Ведомости" отмечают, что компьютеры в "Башнефти" не работают, также не открывался сайт "Роснефти".

Целью хакеров при атаке на серверы "Роснефти" могла быть информация, важная для судебных процессов, в которых участвует компания, заявил пресс-секретарь "Роснефти" Михаил Леонтьев.

"Если смотреть на рациональные мотивы, которые могли быть у хакеров, то, тем не менее, нельзя не заметить, что таким рациональным мотивом было бы "убить" компьютеры "Башнефти", в которых содержится большое количество информации о деятельности "Башнефти" в период владения ею предыдущими собственниками", - сказал Леонтьев, которого цитирует портал БФМ.

Информационная система Evraz также подверглась хакерской атаке.

"Информационная система Evraz подверглась хакерской атаке. Основные производства продолжают работу, угрозы безопасности предприятий и сотрудников нет", - отметили в пресс-службе.

Проблемы из-за хакерской атаки возникли у российского подразделения компании Mondelez, которая, в частности, производит шоколадки Alpen Gold и Milka.

Атаке подверглись системы банка "Хоум Кредит", но в ЦБ не исключили, что также пострадавшими могут быть и другие банки.

Украина

Утром 27 июня были поражены компьютеры крупнейших украинских энергетических компаний.

В "Киевэнерго" подтвердили факт поражения вирусом, отметив, что персонал вынужден был выключить все компьютеры.

Из-за низкой ликвидности атака не нашла своего отражения в котировках акций.

Позже факт атаки подтвердили в правительстве Украины. Вирусом оказались заражены системы "Ощадбанка", "Новой почты", аэропорта "Борисполь" и метрополитена в Киеве.

Миллиардные убытки

27 июня 2017 года компании по всему миру были атакованы модифицированной версией вируса Petya. В дальнейшем он получит несколько названий — NotPetya, Petya.A, ExPetr и несколько других. Зловред изначально причислили к семейству шифровальщиков-вымогателей — якобы он шифровал данные на компьютерах, требуя выкуп в биткоинах за разблокировку документов.

Впоследствии оказалось, что угроза серьезнее, чем предполагалось — NotPetya оказался вирусом-стирателем, который просто зачищал жесткий диск, не оставляя никаких возможностей для восстановления.

Вирусом Petya оказались заражены компьютеры корпоративных сетей компаний Дании, США, Австралии, Индии, Испании, Франции и других стран. При этом пострадали такие крупные международные корпорации, как Merck, Maersk, TNT Express, Saint-Gobain, Mondelez, Reckitt Benckiser и многие другие. В России о заражении NotPetya сообщили Роснефть и Башнефть.

В США потери от кибератаки с помощью вируса-стирателя оценили в $10 млрд — для сравнения, последствия вируса WannaCry, распространившегося несколькими месяцами ранее, оценивали в $4-8 млрд.

Больше всех от NotPetya пострадала Украина. Сообщается, что вирус так или иначе нарушил работу по меньшей мере 300 украинских компаний. При этом портал WIRED со ссылкой на одного из высокопоставленных чиновников страны указывал, что память 10% всех компьютеров на Украине оказалась стерта.

Фокусировка вируса на Украине неслучайна — считается, что именно там началось заражение, которое впоследствии охватило весь мир. Дело в том, что Украина пострадала сильнее других из-за изначального распространения Petya через автоматическое обновление M.E.doc — программы для бухгалтерской отчетности, которая широко распространена в стране.

Однако заражение с помощью M.E.doc — всего лишь один из векторов атаки, для распространения вируса также использовалась фишинговая рассылка.

В письмах, направленных в основном на адрес HR-служб пострадавших организаций, содержался зараженный exe-файл, замаскированный под резюме, после открытия которого вирус NotPetya проникал в систему и блокировал данные пользователя.

В основе NotPetya лежал эксплойт EternalBlue, также использовавшийся в WannaCry, а также бесплатная утилита Mimikatz, комбинация которых делала вирус практически неуязвимым. EternalBlue является разработкой Агентства национальной безопасности США — эта программа эксплуатирует уязвимости в операционной системе Windows. Эксплойт стал достоянием общественности, когда хакерская группировка Shadow Brokers выложила его в интернет.

Однако это не отменяет возможную киберпандемию в будущем, считает эксперт.

Еще одна серьезная вспышка вредоносного ПО –– это лишь вопрос времени, соглашается руководитель группы угроз Avast Якуб Крустек.

«Как и когда это произойдет, насколько массовой будет атака –– все это зависит от множества факторов, включая доступность высококачественного эксплойта, такого как EternalBlue, и мотивацию злоумышленников. Microsoft хорошо поработала над исправлением EternalBlue, и уязвимость в настоящее время в основном присутствует только в старых системах, таких как Windows 7 и Windows XP.

Из компьютеров, просканированных Avast с 23 мая по 22 июня 2020 года в России, 10,5% работают с EternalBlue.

С помощью методов социального инжиниринга и фишинговых писем преступники пытаются получить доступ к корпоративным сетям компаний, а затем выставляют добытые данные на витрины черного рынка или шантажируют руководство компаний, вымогая деньги.

По словам Крустека, чтобы защититься от подобных атак, необходимо предусмотреть основные риски. Компании должны удостовериться, что у них есть несколько уровней защиты, включая антивирус, брандмауэр, систему обнаружения вторжений, регулярное обновление микропрограммного и программного обеспечения, а также использование соответствующих прав доступа для своих сотрудников.

Кроме того, при построении защиты компаниям очень важно учитывать человеческий фактор.

Люди могут совершать ошибки, поэтому необходимо, чтобы ИБ-команда делилась передовыми методами защиты со своими сотрудниками.

Кроме того, предприятия должны хранить резервные копии своих данных. Существует много различных решений для резервного копирования: от облачного хранилища до внешних жестких дисков, от сетевого хранилища до USB или флэш-накопителей.

Вирус Petya.A прошелся по всему миру от Европы до Австралии, заражая компьютеры и требуя денежный выкуп за разблокировку. Эксперты выяснили, что вирус по своей природе отличается от семейства Petya, однако родственен WannaCry и использует ту же уязвимость Windows под названием EternalBlue — именно ее выложили в общий доступ хакеры из Shadow Brokers.

Сноуден предупреждал

По данным компании Positive Technologies, в России и на Украине от действий Petya пострадали свыше 80 организаций. По сравнению с WannaCry этот вирус признан более разрушительным, так как распространяется несколькими методами — с помощью Windows Management Instrumentation, PsExec и эксплойта EternalBlue. Кроме того, в шифровальщик внедрена бесплатная утилита Mimikatz.

если говорить о причинах возникновения сегодняшней ситуации, то проблема снова в небрежном отношении к проблемам информационной безопасности.

Кроме того, в компании Avast рассказали, какие именно операционные системы пострадали от вируса больше всего.

На первом месте оказалась Windows 7 — 78% от всех зараженных компьютеров. Далее следу.т Windows XP (18%), Windows 10 (6%) и Windows 8.1 (2%).

Таким образом, WannaCry практически ничему не научил мировое сообщество — компьютеры так и остались незащищенными, системы не были обновлены, а усилия Microsoft по выпуску патчей даже для устаревших систем просто пропали даром.

По данным Forbes на 27 июня, выкуп был выплачен 22 раза на сумму, эквивалентную $5,5 тыс.

Украинские власти тут же обвинили в кибератаке Россию.

Украина могла пострадать сильнее других из-за изначального распространения Petya через автоматическое обновление M.E.doc — программы для бухгалтерской отчетности. Именно так были заражены украинские ведомства, объекты инфраструктуры и коммерческие компании — все они пользуются этим сервисом.

Однако M.E.doc выступила с официальным опровержением этой версии.

В любом случае, заражение с помощью M.E.doc — всего лишь один из векторов атаки, так как, помимо прочего, производилась и фишинговая рассылка. В письмах, направленных в основном в HR-службы, содержался зараженный exe-файл, замаскированный под резюме, после открытия которого вирус Petya проникал в систему и блокировал данные пользователя.

Читайте также: