Вирус петя в крыму

Обновлено: 24.04.2024

Сегодня, 29 июня, во время очередного аппаратного совещания ялтинцев предупредили о том, что в сети Интернет появился опасный вирус-вымогатель со славянским именем Petya.

Днем 27 июня на Украине и в России, а затем и в других странах мира начал распространяться вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку. Вирус в различных модификациях известен еще с 2016 года. Распространяется он, как и многие другие вредоносные программы, через спам-письмо: например, первые версии Petya маскировались под резюме. Схема работы Petya уже была подробно описана специалистами по компьютерной безопасности.

На этой стадии, как пишут исследователи, жесткий диск еще не зашифрован, и данные можно спасти — например, если выключить компьютер и подключить жесткий диск к другому, но не загружаться с него. В этой ситуации все данные можно будет скопировать.

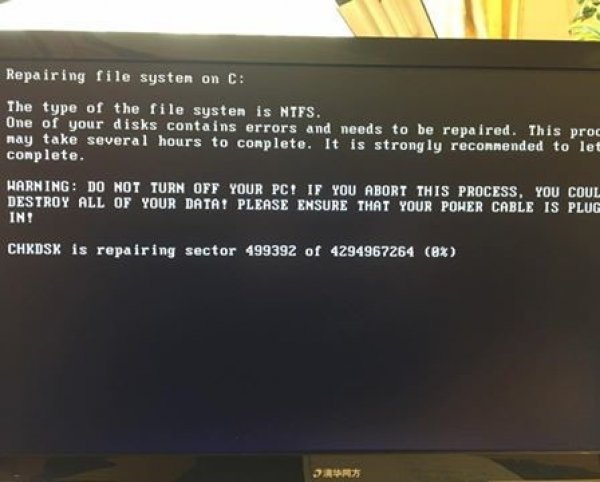

После перезагрузки Petya запускает программу, маскирующуюся под утилиту CHKDSK. На самом деле она не проверяет жесткий диск на предмет ошибок, а шифрует его, причем, как установили исследователи из Malwarebytes Labs, не целиком, а лишь частично.

Судя по скриншотам современной версии Petya, теперь никакого сайта и подробной инструкции нет: зараженным пользователям предлагается написать на указанный почтовый адрес и в обмен на доказательство перечисления средств получить код для расшифровки жесткого диска.

Исследователи отмечают, что часть Petya, отвечающая за блокировку доступа, перехватывает управление компьютером на самом раннем этапе загрузки. Она написана высококвалифицированными программистами.

С начала 2016 года Petya неоднократно видоизменялся. Существуют версии с желтым оформлением экрана с требованием выкупа, существуют и такие, где название вируса не указывается.

Как именно работает и распространяется та версия Petya, с которой столкнулись пользователи 27 июня, пока не сообщается. Судя по масштабу заражения, вирус доработан и имеет какую-то более сложную систему распространения. На Github уже появилась ссылка на один из биткоин-кошельков, который собирает деньги с зараженных вирусом компьютеров.

Наиболее простой метод защиты от Petya и аналогичных вирусов-вымогателей — не кликать на вложения в подозрительных письмах от людей, которых вы не знаете.

Оказалось, что хакеры скомпрометировали бухгалтерское программное обеспечение M.E.Doc, внедрив вредонос в последнее обновление. Программой активно пользуются украинские компании, в том числе финансовые организации.

Подобным образом заразились компании в странах Европы, Азии, а также в США. Больше всего среди жертв оказалось владельцев компьютеров с Украины и из России.

Объектами атаки стали нефтяные, телекоммуникационные и финансовые организации. Вирус блокирует компьютеры и требует 300 долларов в биткоинах.

"Он блокирует компьютеры и требует 300 долларов в биткоинах. Атака произошла около 14:00. Судя по фотографиям, это криптолокер Petya", — пояснили в пресс-службе компании, отметив, что способ распространения Petya в локальной сети аналогичен вирусу WannaCry.

Позже разработчик антивируса Dr.Web уточнил, что вредоносная программа отличается от Petya, но подтвердил, что троянец распространяется самостоятельно, как и нашумевший WannaCry.

В "Лаборатории Касперского", в свою очередь, рассказали, что вирус не принадлежит ни к одному из ранее известных семейств подобных программ.

По предварительным данным, от вируса пострадали многие компании, в том числе "Башнефть" и "Роснефть", а также украинские "Запорожьеоблэнерго", "Днепроэнерго" и Днепровская электроэнергетическая система.

"Mondelez International, Ощадбанк, Mars, "Новая Почта", Nivea, TESA и другие. Киевский метрополитен также подвергся хакерской атаке. Атакованы правительственные компьютеры Украины, магазины "Ашан", украинские операторы ("Киевстар", LifeCell, "УкрТелеКом"), Приватбанк. Аэропорт Борисполь, предположительно, тоже подвергся хакерской атаке", — добавил представитель Group-IB.

Вирус стал причиной сбоя в работе киевского метро: пассажиры не могут оплатить проезд с помощью банковских карт. В свою очередь, вице-премьер Украины Павел Розенко заявил, что хакерской атаке подверглись все компьютеры в кабмине.

Киевский аэропорт Борисполь предупредил о возможных задержках рейсов.

"Сегодня в аэропорту и в нескольких крупных предприятиях государственного сектора внештатная ситуация — спам-атака. Наши IT-службы пытаются совместными усилиями урегулировать ситуацию", — написал исполняющий обязанности директора аэропорта Евгений Дыхне на своей странице в Facebook.

На Чернобыльской атомной электростанции из-за хакерской атаки не работает электронный документооборот, сообщило издание "Украинская правда" со ссылкой на начальника смены АЭС.

По словам собеседника издания, некоторые компьютеры на станции были заражены вирусом. Поэтому, как только хакерская атака началась, была дана команда компьютерщиков отключить компьютеры персонала.

"О радиационной обстановке на станции замечаний нет. Превышения контрольных уровней нет. То есть у нас на промплощадке, на сооружениях ухудшения радиационной обстановки не произошло", — цитирует издание слова сотрудника АЭС.

Вирус также был обнаружен в Литве. Об этом агентству BNS сообщил представитель Службы регулирования связи страны. Он не уточнил, какие предприятия могли пострадать от вредоносной программы.

Ранее об атаке на свои серверы сообщила "Роснефть". В компании отметили, что сразу перешли на резервную систему управления производством, что позволило избежать остановки добычи нефти.

Вирус WannaCry атаковал сотни тысяч компьютеров по всему миру 12 мая. Тогда хакеры использовали модифицированную вредоносную программу Агентства национальной безопасности США: инструмент разведслужб, известный как eternal blue ("неисчерпаемая синева"), был совмещен с программой-вымогателем WannaCry.

Вирус Petya.A, атаковавший 27 июня 2017 года крупнейшие организации России и Украины, полностью блокирует информацию на компьютерах и требует выкуп в биткоинах, эквивалентный 300 долларам.

80 крупнейших компании России и Украины 27 июня подверглись атаке вируса-вымогателя Petya. В числе пострадавших оказались компьютеры "Роснефти", "Башнефти", Ощадбанка и Приват банка, а также Nivea, Mars и многе другие.

Позднее стало известно, что "Петя" атаковал компании Европы, Индии. Аналогичным вирусом-вымогателем были заражены компьютерные сети в Нидерландах, Франции и Испании.

"Вирус Petya с контактным адресом wowsmith123456@posteo.net распространяется во всем мире, огромное количество стран затронуто", – написал он на своей странице в Twitter.

Райю добавил, что Petya использует поддельную цифровую подпись компании Microsoft. По его данным, хакеры-вымогатели уже получили по меньшей мере семь платежей в качестве выкупа за возвращение доступа к компьютерам, атакованным вирусом.

Больше всего вируса-вымогателя Petya пострадала Украина. Вирус атаковал Чернобыльскую АЭС

На Украине среди прочих атаке подверглись банки "Ощадбанк", "Пивденный", ОТП, "Приватбанк"; аэропорт Борисполь, "Укрпочта", Киевский метрополитен, "Новая почта", "Укрэнерго", "Киевэнерго", сеть заправок ТНК, канал ATR, "Киевводоканал", официальный сайт правительства, ГП "Антонов", ГП "Документ", сообщает "112.Украина".

Также пострадали пассажиры киевского метрополитена, так как из-за атаки вируса перестала работать оплата проезда банковскими картами. А в аэропорту Борисполь предупредил о возможных задержках.

Об атаках на свои системы сообщила британская рекламная фирма WPP. Голландская транспортная компания APM также заявила, что ее компьютеры заражены вирусом-вымогателем.

Тимошенко сравнила вирус-вымогатель Petya с Порошенко

Украина возложила вину за Petya на Россию

Тем временем нардеп Верховной Рады Антон Геращенко уже успел обвинить российские спецслужбы в кибератака под видом внедрения вируса-вымогателя. Он также отметил, что "Украина, как и США, Европа, является мишенью для кибератак РФ.

"Кибератака сделана под маскировкой, что это якобы вирус, который вымогает с пользователей компьютера деньги. По предварительной информации, это организованная система со стороны спецслужб РФ. Целью данной кибератаки являются банки, СМИ, "Укрзализниця", "Укртелеком", – заявил Геращенко.

К такому де выводу пришла пресс-секретарь СБУ Елена Гитлянская, заявив, что массовые хакерские атаки на ряд украинских компаний могли быть организованы с территории РФ или Донбасса, который в Киеве считают оккупированной территорией.

Вирус "Петя": как удалить, возможно ли восстановление системы?

Первое, что можно попробовать сделать в случае заражение компьютера этим вирусом — это откатить операционную систему назад, на время, предшествующее скачиванию и заражению. Для этого эксперты советуют необходимо выбрать "Безопасный режим" во время перезагрузки устройства, а затем запустить "Мастер восстановления Windows".

Вирус-вымогатель Petya, уже поразивший компьютеры предприятий, портовых операторов и правительственных структур Европы и США, добрался до Азии, передает "Интерфакс" со ссылкой на Bloomberg.

Первой в результате кибератаки вышла из строя система управления грузопотоком крупнейшего в Индии контейнерного порта имени Джавахарлала Неру, оператором которого является A.P. Moller-Maersk. Система не распознает принадлежность грузов.

Главный специалист по защите информации Qihoo 360 Technology Co Чжэн Вэньбинь заявил, что вирус начинает распространяться в Китае, хотя масштабных сбоев выявлено не было.

Как писал Topnews, распространение вредоносной программы-вымогателя Petya началось с Украины. Эта же страна больше всего пострадала от кибератаки. В десятку стран, которые чувствительнее всего затронул вирус, вошли также Италия, Израиль, Сербия, Венгрия, Румыния, Польша, Аргентина, Чехия и Германия. Россия оказалась на 14-м месте.

В России масштабной хакерской атаке подверглись сервера "Роснефти" и "Башнефти" , металлургическая компания Evraz и целый ряд компаний поменьше.

Как остановить вирус-вымогатель Petya?

Инструкцию по блокировке вируса уже опубликовал в своем Telegram-канале специалист по кибербезопасности Александр Литреев.

Вирус Petya воздействует на главную загрузочную запись (MBR – код, который нужен для последующей загрузки операционной системы) загрузочного сектора диска. Вредоносная программа шифрует эту запись и заменяет ее собственными данными. После попадания в систему вирус дает компьютеру команду перезагрузиться через один-два часа, а после перезагрузки вместо операционной системы запускается вредоносный код.

Если успеть до перезагрузки запустить команду bootrec/fixMbr (позволяет восстановить MBR), то можно восстановить работоспособность операционной системы и запустить ее, отметили в Positive Technologies. В этом случае файлы все равно останутся зашифрованы, для их расшифровки требуется знание специального ключа, уверяет ТАСС.

Локально отключить шифровальщик можно, создав файл "C:Windowsperfc". Дело в том, что вирус перед подменой MBR проверяет наличие по указанному адресу пустого файла без расширения с таким же именем, как название файла dll этого шифровальщика. Если вирус найдет такой пустой файл, то выполнение вирусной программы прекратится.

Впрочем, если у вируса нет прав администратора, он не сможет проверить наличия пустого файла в папке "C:Windows". Тогда процесс шифрования файлов все же запустится, но без подмены MBR и перезапуска компьютера. Так что эксперты рекомендуют обновить Windows и сократить до минимума привилегии пользователей на рабочих станциях.

Читайте также: