Вирус с сообщениями об оплате

Обновлено: 23.04.2024

№1

отключаем физичекси комп от инета

пергружаемся

любой анитвирусник обязан выдать подозрительныю ссылку или файл - это и есть то самое искомое

блочим/удаляем

перегружаемся

чиститмся антивирусниками

а снести винду всегда помогает)

Форматируешь весь венчестер и устонавливаешь новую ОС эта называеться чистая установка оси. 100% гарантия

А это не надо ткуда попало adobe flash playerы устанавливать. У меня такая же история была это когда обычно на порносайтах ползаешь тебе говорят нужна новая версия модели плеера ты устанавливаешь и у тебя через час она появляется. Ну мне первый раз повезло я комп оставил включенным она у меня часа через 2 убралась только пришлось другой браузер устанавливать, а то enternet explorer все время пытался опять загрузить этот плеер щас сижу с мозиллой и все норм попробуй так же сделать.

Убрать порно- баннер с рабочего стола.

Способ 1 (продвинутый)

1. Пуск -> Панель управления -> Оформление и темы -> Свойство папки -> вкладка Вид -> отметить "Показывать скрытые

файлы и папки" -> Применить.

3. Мой компьютер -> Локальный диск С -> Documents and Settings -> выбрать папку с названием своей учетной записи

-> найти папку с названиями, обнаруженными ранее, открть ее -> найти файл с

расширением .DAT-> открыть его в блокноте и найти строчку ADSR=975, - это количество показов баннера, заменить

ее на ADSR=0 .

Встречается, что счетчика нет, тогда удалить это файл. После обнуления счетчика или удаления файла .dat,

запустить файл Uninstall.exe . и следовать мастеру удаления. После этого порно баннер будет удален с рабочего

стола. Теперь следует удалить папку CMedia(или другую обнаруженную) .

Названия приложений могут отличаться от приведенных выше, но суть и способ удаления не меняется.

Способ 2 (практичный)

Способ 3 (проблематичный) Говорят, что помогает переустановка даты в компьютере на месяц раньше, через пару

дней восстановить нормальную дату.

Как работает сайт-блокировщик

Рассказывать будем на примере сайта-блокировщика, недавно найденного нашими экспертами. Несмотря на свое название, сайт не блокирует компьютер, а всего лишь мешает его работе.

Для пользователя все выглядит так: на экране — окно браузера, сверху — настоящий адрес сайта МВД, а на самой странице — обвинение в правонарушении и требование заплатить штраф в несколько тысяч рублей. За неповиновение жертве блокировщика угрожают тюремным сроком по статье 242 УК РФ (распространение порнографии) и шифрованием файлов. Для пущего эффекта угрозы и требование заплатить штраф также дублируются звуком.

Мошенники сообщают, что жертва нарушила закон и теперь должна оплатить штраф в размере 5000 рублей переводом по номеру телефона

Курсор мыши злоумышленники прячут с помощью специальных настроек сайта. В них же они пытаются заблокировать доступ к некоторым клавишам, чтобы не дать жертве свернуть окно — но, как выяснили наши эксперты, в современных браузерах эта блокировка не работает.

Вообще говоря, сайты-блокировщики могут маскироваться под разные страницы, но всегда будут запугивать жертву — несуществующими системными ошибками, атаками вирусов или, например, ответственностью за нарушения авторских прав. Однако, если не идти на поводу у мошенников, реальной угрозы такие сайты обычно не представляют.

И хотя отразить такую атаку достаточно просто, блокировщики браузеров весьма популярны в среде вымогателей — по нашим данным, только в IV квартале 2020 года с описанным выше блокировщиком столкнулись более 55 тысяч пользователей.

Что делать, если браузер заблокирован

Избавиться от блокировщика, будь то копия сайта МВД России или любая другая страница, обычно не так уж трудно. Главное правило при столкновении с любыми вымогателями — ни в коем случае не платить выкуп. Во-первых, так вы финансируете преступников и показываете им, что схема работает. Во-вторых, перечисление средств вовсе не гарантирует, что вы избавитесь от проблемы.

Как защититься от вредоносных программ для мобильных устройств

Установив эффективное антивирусное программное обеспечение, можно защитить свои мобильные устройства от троянских программ, инициирующих отправку SMS и несанкционированные звонки. Kaspersky Internet Security для Android обеспечивает защиту мирового уровня для смартфонов и планшетов на базе Android.

Другие статьи и ссылки, связанные с вредоносными программами для мобильных устройств

Троянцы для совершения платных звонков и отправки SMS - СМС Вирусы

Троянцы для мобильных телефонов заставляют звонить и отправлять SMS без ведома пользователя. Узнайте больше о троянцах для платных звонков и отправки SMS.

Избранные статьи

Риски безопасности и конфиденциальности в виртуальной и дополненной реальности

TrickBot – многоцелевой ботнет

Основные атаки программ-вымогателей

Что такое глубокий и теневой интернет?

Как защитить детей в интернете во время коронавируса

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Если ты время от времени слушаешь музыку Вконтакте, будь начеку: совсем недавно Лаборатория Касперского выявила очередной аудиоплеер, являвшийся трояном. Вирус распространялся как приложение для проигрывания музыки из Вконтакте — таких в Google Play, кажется, под сотню. После скачивания плеер под названием MYVK требовал входа в аккаунт. Само собой, никакой музыки послушный пользователь не получал, — зато его логин и пароль утекали к злоумышленникам.

В настоящий момент троян удален. Однако, это не может гарантировать, что в Google Play не содержится его копии. Такое, увы, случается довольно часто.

Приходилось ли тебе скачивать взломанные версии приложений? Можешь не отвечать. Но если так, то порадуйся: тебе почти чудом удалось избежать встречи с Podec. В начале этого года вирус активно распространялся через группы с взломанными приложениями — и в первые же дни заразил несколько тысяч устройств.

Принцип действия трояна довольно прост: Podec подписывает смартфоны на платные сервисы (само собой, в тайне от владельца) и тем самым похищает деньги со счетов. Как у него это получается? Верь-не верь, создатели вируса научили Podec отвечать на запросы подтверждения оплаты услуг и даже вводить CAPTCHA.

Впечатляет? Не то слово! И еще страшнее, что после загрузки на телефон Podec блокирует любую возможность работы на нем при помощи многократных запросов на права администратора. Тем же способом вирус блокирует работу антивирусов. Как ты уже понял, случайная установка Podec почти гарантирует нулевой остаток на счету — поделать ты с этим ничего не сможешь. Так что поаккуратней с пиратским контентом!

Троян Buz, ареал обитания — Facebook

Думаешь, для столкновения с вирусом обязательно что-то скачивать? И не надейся. Несколько дней назад российские пользователи Facebook столкнулись с вирусом прямо в интерфейсе сайта — в уведомлениях о новых записях. Выглядит атака вируса абсолютно невинно: владелец аккаунта видит запись о том, что он был упомянут в комментарии, переходит по ссылке и — привет! — попадает на фишинговый сайт, пытающийся загрузить весьма сомнительные расширения для Google Chrome.

С аналогичной проблемой столкнулись две недели назад вьетнамские пользователи: в их случае ссылка вела на копию сайта Facebook, любой клик в которой приводил к установке расширения под названием Buz.

Файл, приводящий к заражению Facebook трояном, до сих пор не выявлен, так что если ты – счастливый пользователь браузера от Google, проявляй бдительность. Об удалении вируса пока не сообщили, а это значит, ты вполне можешь стать его жертвой, если не будешь соблюдать осторожность.

Как защититься от вирусов в соцсетях

Первый и главный совет: проявляй бдительность. Не переходи по ссылкам до тех пор, пока не узнаешь, куда они ведут (это можно проверить с помощью нескольких сайтов, которые ты без труда найдешь в интернете). И не скачивай файлов из сомнительных источников. Также, убедись, что у тебя:

В соцсети введена двухфакторная аутентификация. За этим словосочетанием стоит привязка страницы к номеру телефону — ты можешь настроить свою страницу таким образом, чтобы сайт отправлял подтверждения любым действиям на мобильный телефон. Это поможет уберечь твой аккаунт от кражи.

На устройстве установлен антивирус. Не жди от этих программ магии: им тоже нужно время, чтобы обновить базу данных с новыми троянами. А это значит, от новых вирусов ты не защищен.

Установлены расширения для безопасного браузинга. Эти программы часто обновляются оперативней, чем антивирусы. Лишняя линия обороны не повредит.

Спам-бот OMG, ареал обитания — Facebook

Насколько опасен подобный — или любой другой — спам-бот? Данная программка способна встраиваться в библиотеки браузера, а значит, при неприятном стечении обстоятельств, вполне может похитить любые твои данные, включая логины и пароли. Сейчас вирус окончательно побежден. Впрочем, ничего не мешает хакерам создать нечто схожее. Так что не/ расслабляйся.

Автор, странно заявлять, что скачивая вредоносное приложение (неважно для каких функций) из одного места, ареал его обитания - другое место, хотя приложение просто ворует пользовательский лог:пасс оттуда

Ареал обитания = область распространения. То есть, если приложение распространяется в google store, то его ареал обитания именно там, а не в вк.

Ну и как бы, народ. Скачивать софт из непроверенных источников и открывать сомнительные ссылки без чтения толковых отзывов и/или необходимых знаний - плохо, п'нятненько?

в соцсетях не тусуюсь, главное, чтобы на пикабу чего не занесли, а то придется в ворд и ексель играть на работе!

А теперь немного про сам вирус - это майнер, который весьма хорошо прячется. Как и многие другие вирусы, как только включаешь диспетчер задач, он перестаёт нагружать комп. Но он сам выключает диспетчер задач раз в минуту-две (точное время не засекал). Мой Windows Defender (винда не лицензионная) его практически не засекал. Всё что он находил - один файл, который после удаления он находил снова. и снова. и снова. Можно скачать другой антивирус, но при входе на официальный сайт он просто закрывал браузер. Казалось бы, можно скачать с другого сайта, либо с внешнего носителя, но и тут может выйти облом - этот вирус может не дать открыть некоторые антивирусы, либо не дать им провести проверку.

Может мой способ не самый лучший, но я всё равно хочу его опубликовать, мало ли кому поможет.

Прокуратура запросила реальные сроки для хакеров Lurk — от 6 до 18 лет лишения свободы

Прокуратура запросила для екатеринбургских IT-специалистов, обвиняемых в разработке вируса Lurk и хищении более 1,2 млрд рублей, реальные сроки заключения — от 6 до 18 лет. Дело на них было заведено ещё в 2018 году, но из-за большого количества фигурантов и высокой сложности следствие затянулось. Кроме того, летом этого года процесс пришлось приостановить на месяц, поскольку один из фигурантов начал слышать голоса в СИЗО.

Хакерская группировка Lurk получила широкую известность в 2016 году после того, как её рассекретили российские спецслужбы. Согласно материалам дела, она была создана в 2013 году. Все участники Lurk занимались разработкой и распространением одноимённой троянской программы, заражающей системы банки.

В общей сложности следствие задержало 50 подозреваемых, но уголовное дело завели только на 23 из них. Один участник группировки Игорь Маковкин пошёл на сделку со следствием и признал вину. В 2018 году его приговорили к пяти годам заключения. Остальные фигуранты дела не признают своего участия в группировке Lurk, но не отрицают, что занимались мошенничеством. Дела 22 подозреваемых были переданы в Кировский районный суд Екатеринбурга в декабре 2018 года.

Для предполагаемого лидера группировки Константина Козловского просят максимальный срок заключения. Второй предполагаемый лидер Владимир Грицан находится в розыске. Для единственной женщины в группировке Валентины Рякиной запросили отсрочку заключения до наступления совершеннолетия ребёнка. Расследованием дела занимался центральный аппарат МВД РФ.

Антивирусная маска

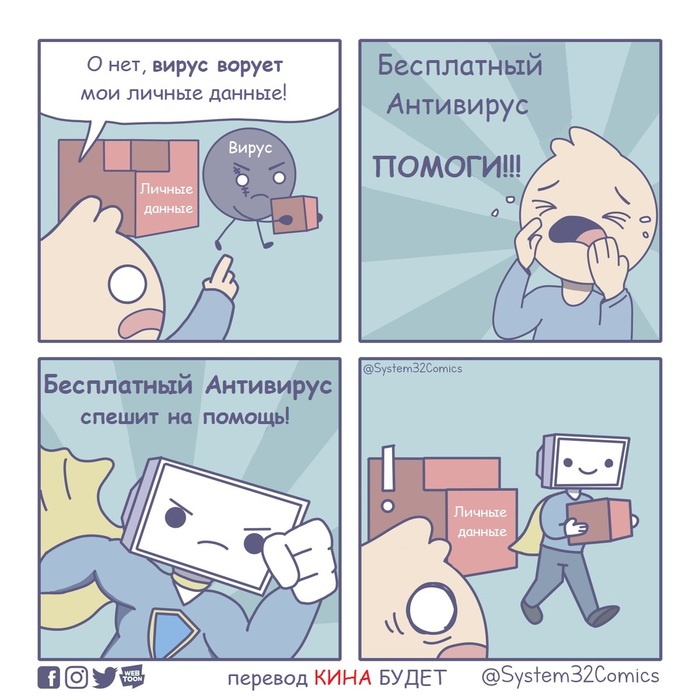

Про бесплатный антивирус

Как вскрывают пароли представители правоохранительных органов

Хакеры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинальным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала.

Добрым словом и пистолетом

Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли. Этот принцип наглядно иллюстрируется очередным случаем. Подозреваемый в хранении детской порнографии сидит уже 27 месяцев за то, что отказывается сообщить пароли от зашифрованных дисков. Презумпция невиновности? Не, не слышали.

Что можно сделать за 45 минут? А за два дня?

В более серьезных случаях, когда конфискуется в том числе и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.

Как они это делают

Но вернемся к нашим двум дням для взлома. Что можно сделать за это время?

Насколько (бес)полезны стойкие пароли

Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки:

Скорость перебора паролей с использованием видеокарты: вот BitLocker и RAR5

а вот Microsoft Office, Open Office и IBM Notes

Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это:

Сколько у тебя паролей?

Я подсчитал: у меня 83 уникальных пароля. Насколько они на самом деле уникальны — разговор отдельный; пока просто запомним, что у меня их 83. А вот у среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользователя 27 учетных записей в онлайновых сервисах. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы.

Если есть доступ к компьютеру подозреваемого, то извлечь из него десяток-другой паролей — вопрос техники и нескольких минут. К примеру, можно воспользоваться программой Elcomsoft Internet Password Breaker, которая вытаскивает пароли из браузеров (Chrome, Opera, Firefox, Edge, Internet Explorer, Yandex) и почтовых клиентов (Outlook, Thunderbird и другие).

В ней можно просто побродить по хранилищам паролей, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой.

Извлекаем пароли из браузеров и почтовых клиентов

Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десятков (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery.

Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конец каждого пароля дописываются цифры от 0 до 9999.

Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он использует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он.

На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения.

Исключения из правила

Если у одного пользователя файлы и учетные записи защищены одними и теми же паролями, это вовсе не означает, что так везти будет каждый раз. Например, в одном случае подозреваемый хранил пароли в виде имен контактов в телефонной книге, а в другом сборник паролей совпадал с именами зашифрованных файлов. Еще один раз файлы были зашифрованы названиями мест отдыха подозреваемых. Инструментов для автоматизации всех подобных случаев просто не существует: даже имя файла следователю приходится сохранять в словарь вручную.

Длина не имеет значения

Если говорить о длине и сложности паролей, то большинство пользователей не привыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек.

Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей, а Марк Бёрнетт собрал все утечки воедино, проанализировал ситуацию и сделал интереснейшие выводы. По данным Марка, в том, какие пароли выбирают англоязычные пользователи, прослеживаются четкие закономерности:

0,5% в качестве пароля используют слово password;

0,4% в качестве пароля используют последовательности password или 123456;

0,9% используют password, 123456 или 12345678;

1,6% используют пароль из десятки самых распространенных (top-10);

4,4% используют пароль из первой сотни (top-100);

9,7% используют пароль из top-500;

13,2% используют из top-1000;

30% используют из top-10000.

Дальше Марк не анализировал, но мы продолжили его последовательность, воспользовавшись списком из 10 миллионов самых популярных паролей. По нашим данным, пароли из этого списка использует всего 33% пользователей, а длительность атаки растет на три порядка.

Что нам дает эта информация? Вооружившись статистикой и словариком из

10 тысяч самых распространенных паролей, можно попробовать расшифровать файлы и документы пользователя даже в тех случаях, когда о самом пользователе ничего не известно (или просто не удалось получить доступ к компьютеру и извлечь его собственные пароли). Такая простейшая атака по списку из всего 10 тысяч паролей помогает следствию примерно в 30% случаев.

В первой части статьи мы воспользовались для атаки словарем, составленным из паролей самого пользователя (плюс небольшие мутации). Согласно статистике, такая атака работает примерно в 70% случаев. Второй метод — использование списка из top-10000 паролей из онлайновых утечек, что дает, снова согласно статистике, тридцатипроцентную вероятность успеха. 70 + 30 = 100? В данном случае — нет.

Разумеется, на перечисленных атаках процесс не останавливается. Подключаются собственные словари — как с популярными паролями, так и словари английского и национального языков. Как правило, используются вариации, здесь единого стандарта нет. В ряде случаев не брезгуют и старым добрым brute force: кластер из двадцати рабочих станций, каждая из которых укомплектована четырьмя GTX 1080, — это уже полмиллиона паролей в секунду для формата Office 2013, а для архивов в формате RAR5 и вовсе за два миллиона. С такими скоростями уже можно работать.

Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0).

Читайте также: