Вирус вонна край касперский

Обновлено: 25.04.2024

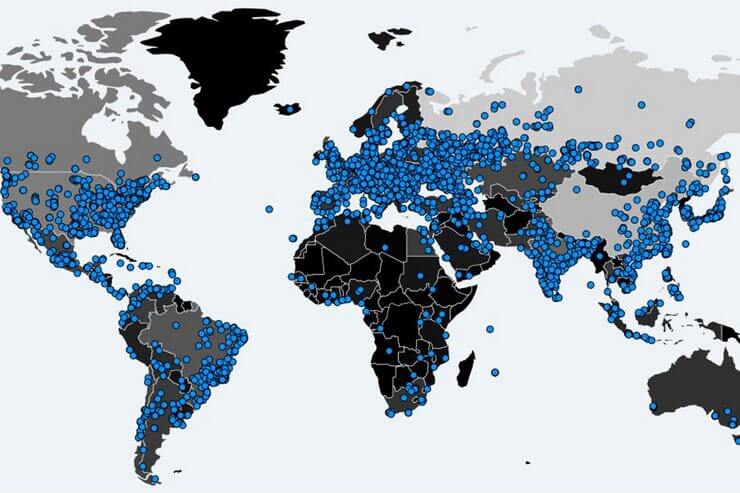

Всем привет! Совсем недавно, интернет взволновало событие, от которого пострадали компьютеры многих компаний и частных пользователей. Всему виной появившийся вирус Wanna Cry, который за короткое время молниеносно проник и заразил огромное количество компьютеров в разных странах мира. На данный момент распространение вируса снизилось, но не остановилось полностью. Из-за этого, пользователи периодически попадаются в его ловушку и не знают, что делать, так как не все антивирусные программы способны его обезвредить. По предварительным данным, атаке подверглись более 200 тысяч компьютеров по всему миру. Вирус Wanna Cry по праву можно считать самой серьезной угрозой текущего года, и возможно ваш компьютер будет следующим на его пути. Поэтому, давайте подробно рассмотрим, как данный вредоносный код распространяется и каким образом можно с ним бороться.

Что за злодей вирус Wanna Cry?

По сути, вирус Wanna Cry можно отнести к группе вирусов, блокеров-вымогателей, которые периодически треплют нервы многим юзерам.

Как работает новый вредитель?

Попадая на компьютер, вона край быстро шифрует информацию, находящуюся на жестком диске.

По прошествии семи дней, если пользователь не отправит вознаграждение для расшифровки файлов, эти файлы будут удалены вымогателем без возможности восстановления.

Вирус Wanna Cry умеет работать практически со всеми современными типами файлов. Вот малый список расширений, которые находятся в зоне риска: .xlsx, .xls, .docx, .doc, .mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .jpg, .jpg, .jpg, .iso, .zip, .rar.

Как видите, в этом небольшом списке, есть все популярные файлы, которые способен зашифровать вирус.

Кто же создатель вируса Wanna Cry?

Скорее всего, создатель вона край использовал данный код для написания очень эффективного вируса. На данный момент, еще не установлено, кто является главным автором вымогателя.

Как распространяется и попадает на компьютер вирус Wanna Cry? ![распространение Wanna Cry]()

Если вы еще не попались в ловушку вируса Wanna Cry, то будьте внимательны. Распространяется он, чаще всего, посредством электронных писем с вложениями.

Как обезопасить компьютер от вируса Wanna Cry?

Здесь я вам могу предложить несколько основных способов:

- Так как разработчики Майкрософт всерьез взволновались от действий вируса, то незамедлительно выпустили обновление для всех версий операционной системы Windows. Поэтому, чтобы обезопасить свой ПК от данного вредителя, необходимо в срочном порядке скачать и установить заплатку системы безопасности;

- Внимательно следите за тем, какие письма вам приходят на email. Если вам пришло письмо с вложением, даже от знакомого вам адресата, то обратите внимание на расширение файла. Ни при каких обстоятельствах, не открывайте скаченные файлы с расширением вида: .exe; .vbs; .scr . Так же расширение может быть замаскировано и иметь такой вид: avi.exe; doc.scr ;

- Чтобы не попасться в лапы вируса, в настройках операционной системы включите показ расширений файлов. Это позволит вам видеть, какой тип файлов вы пытаетесь запустить. Так же будет хорошо видно, тип замаскированных файлов;

- Установка, даже самого лучшего антивируса 2017 года скорее всего не спасет ситуацию, так как вирус использует уязвимости операционной системы для доступа к файлам. Поэтому, первым делом, установите все обновления для Windows, а уже после ставьте антивирусное ПО;

- Если есть возможность, перенесите все важные данные на внешний жесткий диск. Это обезопасит вас от потери информации;

- Если фортуна повернулась к вам пятой точкой, и вы попали под действие вируса Wanna Cry, то для того, чтобы от него избавиться переустановите операционную систему;

- Держите вирусные базы ваших установленных антивирусов в актуальном состоянии;

- Рекомендую скачать и установить бесплатную утилиту Kaspersky Anti-Ransom ware. Данная утилита позволяет в режиме реального времени, защитить компьютер от различных блокеров-вымогателей.

Патч Windows от Wanna Cry, чтобы компьютер не болел. ![wanna cry вирус патч]()

Если на ваш компьютер установлена операционная система:

- Windows XP;

- Windows 8;

- Windows Server 2003;

- Windows Embedded

Установите данный патч, скачать вы его можете по ссылке на официальном сайте Майкрософт.

Для всех остальных версий операционной системы Windows, достаточно будет установить все доступные обновления. Как раз с этими обновлениями вы закроете дыры в системе безопасности Windows.

Удаляем вирус Wanna Cry.

Обратите внимание! После работы антивирусной программы, зашифрованные файлы не будут дешифрованы. И скорее всего вам придется их удалить.

Поэтому, если вирус успел зашифровать очень важные данные на вашем компьютере, и вы планируете заплатить деньги, чтобы вернуть информацию, то не рекомендую предпринимать лечение компьютера антивирусными утилитами, так как вы только усугубите ситуацию. Антивирус удалит WannaDecryptor.exe, но расшифровать файлы не сможет. Полностью избавиться от вируса поможет форматирование жесткого диска и установка новой операционной системы. Как это сделать читайте в статье. Как установить Windows 10.

Есть ли возможность самостоятельно расшифровать файлы после Wanna Cry. ![wanna cry вирус microsoft]()

На данный момент, в природе не существует ни одного дешифратора Wanna Cry. Следовательно, ни один пользователь не сможет расшифровать файлы после работы вируса. Поэтому, если вы еще не стали его жертвой, рекомендую позаботиться о безопасности своего компьютера, если же вам не повезло, то есть несколько вариантов решения проблемы:

- Заплатить выкуп. Здесь вы отдаете деньги на свой страх и риск. Так как вам никто не гарантирует, что после того как вы отправите деньги, программа сможет обратно расшифровать все файлы;

- Если вирус не обошел стороной ваш компьютер, то можно просто отключить жесткий диск и положить его на дальнюю полку до лучших времен, когда появится дешифратор. На данный момент, его не существует, но вероятнее всего, он появится в скором будущем. Хочу вам сказать по секрету, что дешифраторы разрабатывает Лаборатория Касперского и выкладывает на сайт No Ramsom;

- Для пользователей лицензионного антивируса Касперского, существует возможность подать заявку на расшифровку файлов, которые зашифровал вирус Wanna Cry;

- Если на жестком диске ПК нет ничего важного, то смело его форматируйте и устанавливайте чистую операционную систему;

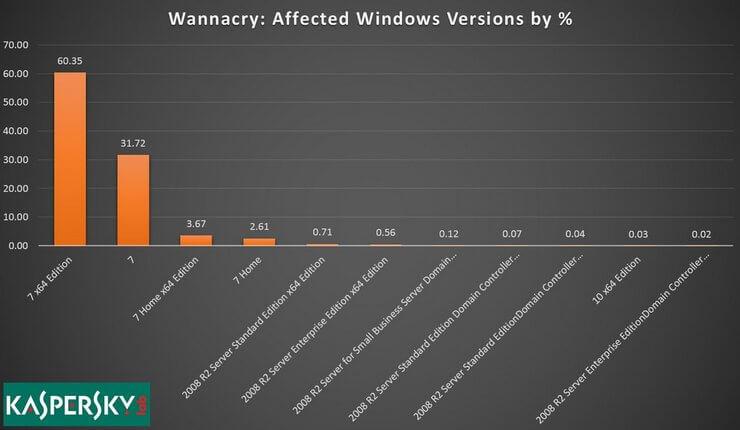

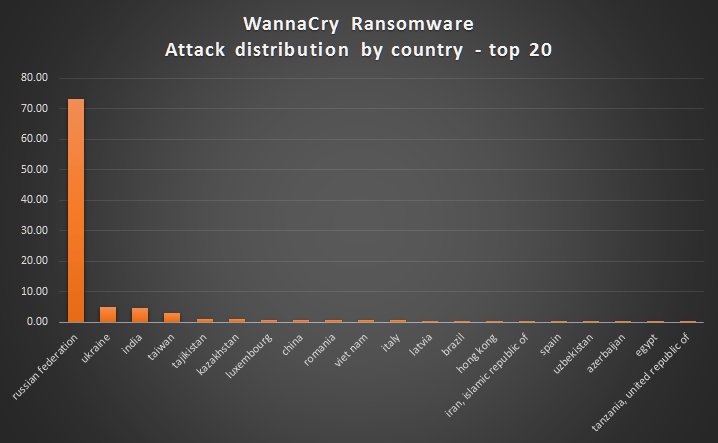

Представляю график, на котором отлично видно, что самое большое количество компьютеров попало под действие вируса на территории Российской Федерации.

Вероятнее всего, это произошло от того, что российские пользователи не особо любят покупать лицензионное ПО и чаще всего используют пиратские копии операционной системы Windows. Из-за этого, система не обновляется, и остается очень уязвимой для вирусов.

Не обошел стороной такие компьютеры и вирус Wanna Cry. Рекомендую устанавливать лицензионную версию операционной системы, а также не выключать автоматическое обновление.

Как я уже говорил выше, от проникновения вируса, можно было уберечься. Так еще в марте текущего года, компания Майкрософт выпустила обновления системы безопасности Windows. Правда не все пользователи его установили, из-за чего и попали в ловушку.

Если вы используете старую версию операционной системы, то непременно скачайте и установите патч, о котором я вам писал в пункте выше.

Подведем итоги.

В сегодняшней статье мы с вами поговорили о новом вирусе Wanna Cry. Я постарался максимально подробно рассказать, что из себя представляет данный вредитель и как можно от него уберечься. Так же теперь вы знаете где можно скачать патч, который закроет дыры в системе безопасности Windows.

Чем так опасен самостоятельно распространяющийся шифровальщик WannaCry и как избежать заражения.

(Пост обновлен 17 мая)

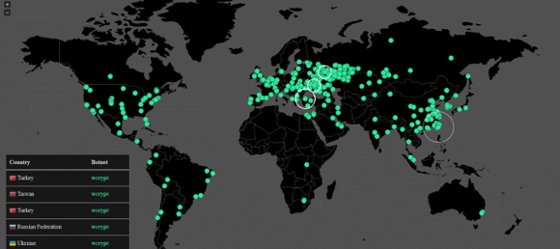

12 мая началась эпидемия трояна-шифровальщика WannaCry — похоже, происходит это по всему миру. Эпидемией мы это называем потому, что очень уж велики масштабы. За один только день мы насчитали более 45 000 случаев атаки, но на самом деле их наверняка намного больше.

Что произошло?

О заражениях сообщили сразу несколько крупных организаций, в том числе несколько британских клиник, которым пришлось приостановить работу. По сторонним данным, WannaCry заразил уже более 300 000 компьютеров. Собственно, именно поэтому к нему и приковано столько внимания.

Больше всего атак пришлось на Россию, но также от WannaCry серьезно пострадали Украина, Индия, Тайвань, всего же мы обнаружили WannaCry в 74 странах. И это за один только первый день атаки.

Что такое WannaCry?

В целом WannaCry — это эксплойт, с помощью которого происходит заражение и распространение, плюс шифровальщик, который скачивается на компьютер после того, как заражение произошло.

В этом и состоит важное отличие WannaCry от большинства прочих шифровальщиков. Для того, чтобы заразить свой компьютер, обычным, скажем так, шифровальщиком, пользователь должен совершить некую ошибку — кликнуть на подозрительную ссылку, разрешить исполнять макрос в Word, скачать сомнительное вложение из письма. Заразиться WannaCry можно, вообще ничего не делая.

WannaCry: эксплойт и способ распространения

Создатели WannaCry использовали эксплойт для Windows, известный под названием EternalBlue. Он эксплуатирует уязвимость, которую Microsoft закрыла в обновлении безопасности MS17-010 от 14 марта этого года. С помощью этого эксплойта злоумышленники могли получать удаленный доступ к компьютеру и устанавливать на него собственно шифровальщик.

После успешного взлома компьютера WannaCry пытается распространяться по локальной сети на другие компьютеры, как червь. Он сканирует другие компьютеры на предмет наличия той самой уязвимости, которую можно эксплуатировать с помощью EternalBlue, и если находит, то атакует и шифрует и их тоже.

Получается, что, попав на один компьютер, WannaCry может заразить всю локальную сеть и зашифровать все компьютеры, в ней присутствующие. Именно поэтому серьезнее всего от WannaCry досталось крупным компаниям — чем больше компьютеров в сети, тем больше ущерб.

WannaCry: шифровальщик

WannaCry как шифровальщик (его еще иногда называет WCrypt, а еще, почему-то, порой зовут WannaCry Decryptor, хотя он, по логике вещей, вовсе даже криптор, а не декриптор) делает все то же самое, что и другие шифровальщики — шифрует файлы на компьютере и требует выкуп за их расшифровку. Больше всего он похож на еще одну разновидность печально известного троянца CryptXXX.

Он шифрует файлы различных типов (полный список можно посмотреть тут), среди которых, конечно же, есть офисные документы, фотографии, фильмы, архивы и другие форматы файлов, в которых может содержаться потенциально важная для пользователя информация. Зашифрованные файлы получают расширение .WCRY (отсюда и название шифровальщика) и становятся полностью нечитаемыми.

После этого он меняет обои рабочего стола, выводя туда уведомление о заражении и список действий, которые якобы надо произвести, чтобы вернуть файлы. Такие же уведомления в виде текстовых файлов WannaCry раскидывает по папкам на компьютере — чтобы пользователь точно не пропустил. Как всегда, все сводится к тому, что надо перевести некую сумму в биткоин-эквиваленте на кошелек злоумышленников — и тогда они якобы расшифруют файлы. Поначалу киберпреступники требовали $300, но потом решили поднять ставки — в последних версиях WannaCry фигурирует цифра в $600.

Также злоумышленники запугивают пользователя, заявляя, что через 3 дня сумма выкупа увеличится, а через 7 дней файлы невозможно будет расшифровать. Мы не рекомендуем платить злоумышленникам выкуп — никаких гарантий того, что они расшифруют ваши данные, получив выкуп, нет. Более того, в случае других вымогателей исследователи уже показывали, что иногда данные просто удаляют, то есть и возможности расшифровать не остается физически, хотя злоумышленники требуют выкуп как ни в чем не бывало.

Как регистрация домена приостановила заражение и почему это еще не все

Интересно, что исследователю под ником Malwaretech удалось приостановить заражение, зарегистрировав в Интернете домен с длинным и абсолютно бессмысленным названием.

Обнаружив отсылку к этому домену в коде трояна, исследователь зарегистрировал его, таким образом приостановив атаку. За остаток дня к домену пришло несколько десятков тысяч обращений, то есть несколько десятков тысяч компьютеров удалось спасти от заражения.

Есть версия, что эта функциональность была встроена в WannaCry как рубильник — на случай, если что-то пойдет не так. Другая версия, которой придерживается и сам исследователь: что это способ усложнить анализ поведения зловреда. В исследовательских тестовых средах часто специально делается так, что от любых доменов приходили положительные ответы — и в этом случае в тестовой среде троян бы не делал ничего.

Способы защиты от WannaCry

К сожалению, на данный момент способов расшифровать файлы, зашифрованные WannaCry, нет. То есть с заражением можно бороться единственным способом — не допускать его.

Вот несколько советов, как избежать заражения или хотя бы уменьшить нанесенный урон:

Уязвим ли ваш компьютер для троянца-вымогателя WannaCry? Мы подробно проанализировали эту атаку, и готовы поделиться с вами тем, что нам удалось выяснить.

В этой статье мы узнаем:

- Что такое вирус-вымогатель WannaCry

- Как работает атака с его использованием

- Последствия атаки

- Как защитить свой компьютер от вредоносных программ-вымогателей

Что такое вирус-вымогатель WannaCry

WannaCry является примером крипто-вымогателей - типа вредоносных программ, используемых киберпреступниками для получения выкупа.

Вымогатели либо зашифровывают ценные файлы, чтобы вы не могли их прочитать, либо блокируют ваш компьютер, чтобы вы не могли его использовать.

Вымогатели, которые шифруют ценные файлы на компьютере так, что пользователь не может получить к ним доступ, называются шифровальщиками. Вымогатели, которые просто блокируют нормальную работу компьютера или смартфона, называются блокировщиками.

WannaCry предназначен для компьютеров с Windows. Он шифрует данные и требует уплаты выкупа в биткойнах за их расшифровку.

Что из себя представляла атака с использованием WannaCry

Атака WannaCry была обнаружена в мае 2017 года и носила глобальный характер.

Вымогатель атаковал компьютеры Windows, зашифровывал файлы пользователей и требовал выкуп в биткойнах за их расшифровку.

Если бы не продолжающееся использование устаревших компьютерных систем и слабое понимание необходимости регулярного обновления программного обеспечения, ущерба, вызванного этой атакой, можно было бы избежать.

Как работает атака WannaCry

Киберпреступники, стоящие за атакой, воспользовались уязвимостью, присутствующей в операционной системе Microsoft Windows, используя эксплойт, который предположительно был разработан Агентством национальной безопасности США.

Этот эксплойт под кодовым названием EternalBlue был опубликован в Интернете группой хакеров Shadow Brokers за месяц до начала атаки WannaCry.

При этом Microsoft выпустила патч для закрытия уязвимости почти за два месяца до начала атаки WannaCry. К сожалению, многие пользователи и организации не обновляют свои операционные системы регулярно и поэтому стали жертвами атаки.

Пользователи, которые вовремя не установили патч, оказались незащищенными и подверглись атаке с использованием эксплойта EternalBlue.

Что происходило, если жертва отказывалась платить выкуп

Мы советуем пользователям не поддаваться шантажу. Не платите выкуп, поскольку нет никакой гарантии, что вы получите свои данные назад. Кроме того, каждый платеж убеждает киберпреступников в эффективности их бизнес-модели и, таким образом, повышает вероятность будущих атак.

Этот совет оказался полезным в случае с WannaCry, поскольку в коде, использованном в атаке, имелись ошибки. Когда жертвы уплачивали выкуп, злоумышленники не могли связать оплату с компьютером конкретной жертвы.

Есть определенные сомнения в том, что кому-то удалось вернуть свои файлы. Большинство исследователей утверждали, что это маловероятно, однако, компания F-Secure заявила, что такие случаи были. Все это должно послужить серьезным напоминанием о том, почему не нужно платить выкуп, если вы подверглись атаке вымогателей.

Последствия атаки WannaCry

В результате атаки вымогателя WannaCry пострадали более 230 000 компьютеров по всему миру.

Одной из первых жертв стала испанская телекоммуникационная компания Telefónica. К 12 мая тысячи больниц Великобритании вынуждены были отказывать в приеме пациентам.

Нападению подверглись треть больниц Соединенного Королевства. Сообщается, что машины неотложки перенаправлялись по другим адресам, а люди, нуждавшиеся в срочной помощи, ее не получали. По некоторым оценкам, атака обошлась организациям здравоохранения в колоссальную сумму - 92 миллионов фунтов стерлингов после отмены 19 000 приемов пациентов.

Вымогатель орудовал далеко за пределами Европы – были выведены из строя компьютерные системы в 150 странах мира. Атака WannaCry имела серьезные финансовые последствия: убытки в глобальном масштабе оцениваются в 4 миллиарда долларов.

Защита от программ-вымогателей

Теперь вы знаете, как развивалась атака вымогателя WannaCry, и какие последствия она имела. Давайте рассмотрим, как вы можете защитить себя от вымогателей.

Вот несколько советов:

Регулярно обновляйте свое программное обеспечение и операционную систему

Пользователи компьютеров стали жертвами атаки WannaCry, потому что они не обновили свою операционную систему Microsoft Windows.

Если бы они регулярно обновляли свои операционные системы и вовремя установили патч, выпущенный Microsoft за два месяца до атаки, беды бы не случилось.

Этот патч закрывал уязвимость, которую EternalBlue использовал для заражения компьютеров вымогателем WannaCry.

Обязательно обновляйте программное обеспечение и операционную систему. Это важный способ защиты от программ-вымогателей.

Не проходите по подозрительным ссылкам

Если вы открываете незнакомое электронное письмо или заходите на сайт, который не вызывает доверия, не переходите по ссылкам. Нажатие на непроверенные ссылки может привести к загрузке вирусов-вымогателей.

Не открывайте вложения в электронных письмах от неизвестных отправителей

Не открывайте вложения электронной почты, если вы не уверены в их безопасности. Вы знаете отправителя и доверяете ему? Вам понятно, что это за вложение? Вы ждали получения этого прикрепленного файла?

Если во вложении вас просят включить макросы для его просмотра, ни в коем случае не делайте этого. Не включайте макросы и не открывайте вложения – это самый часто используемый способ распространения крипто-вымогателей и других типов вредоносных программ.

Не скачивайте ничего с недоверенных сайтов

Скачивание файлов с неизвестных сайтов увеличивает риск загрузки программ-вымогателей. Для скачивания файлов пользуйтесь только надежными ресурсами.

Не пользуйтесь чужими USB-устройствами

Не вставляйте чужие USB-накопители или другие съемные устройства для хранения данных в свой компьютер. Они могут быть заражены троянцами-вымогателями.

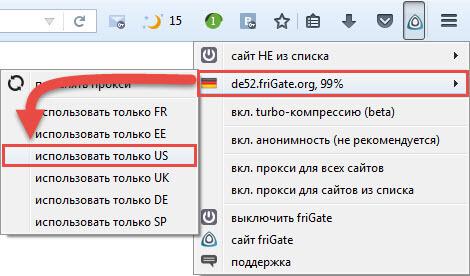

Используйте безопасное VPN-соединение при подключении через общественный Wi-Fi

Соблюдайте осторожность при использовании общедоступного Wi-Fi: в этот момент ваша компьютерная система становится более уязвимой для атак.

Используйте безопасное VPN-соединение, чтобы защитить себя от риска заражения вредоносными программами при подключении через общедоступный Wi-Fi.

Установите защитное ПО

Регулярно обновляйте защитное ПО

Чтобы ваше защитное решение обеспечивало максимальную защиту вашего компьютера (включая все последние исправления системы безопасности), регулярно обновляйте его.

Создавайте резервные копии ваших данных

Регулярно создавайте резервные копии данных на внешнем диске или в облачном хранилище. Если вы станете жертвой программ-вымогателей, ваши данные будут в безопасности. Не забудьте отключить внешнее запоминающее устройство от компьютера после выполнения резервного копирования. Если этого не сделать, крипто-вымогатели смогут зашифровать данные на этих устройствах.

Хотите спать спокойно, обеспечив себе надежную защиту от троянцев-вымогателей? Скачайте Kaspersky Total Security.

Другие стать по теме:

Что такое программа-вымогатель WannaCry

Что стало с хакером WannaCry? Мы обсудим атаку WannaCry и расскажем, как вы можете защитить свой компьютер.

Избранные статьи

Риски безопасности и конфиденциальности в виртуальной и дополненной реальности

TrickBot – многоцелевой ботнет

Основные атаки программ-вымогателей

Что такое глубокий и теневой интернет?

Как защитить детей в интернете во время коронавируса

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Раз в несколько лет в сети появляется вирус, который способен заразить множество компьютеров в короткий срок. На этот раз таким вирусом стал Wanna Cry (или, как его порой называют пользователи из России – “вона край”, “хочется плакать”). Данное вредоносное ПО заразило около 57000 тысяч компьютеров почти во всех странах мира всего за несколько дней. Спустя какое-то время темпы заражения вирусом снизились, однако все еще появляются новые устройства, которые были подвергнуты инфицированию. На данный момент пострадало более 200000 компьютеров – как у частных пользователей, так и в организациях.

Wanna Cry является самой серьезной компьютерной угрозой 2017 года и вы все еще можете стать ее жертвой. В этой статье мы расскажем вам, что такое Wanna Cry, как он распространяется и как защититься от вируса.

Новый вирус Petya – обязательно узнайте, как не заразиться этим вирусом и не потерять все данные!

Что такое Wanna Cry?

Прежде всего давайте уточним, что такое Wanna Cry. Wanna Cry – это вредоносное ПО, которое является подвидом трояна и относится к типу “ransomware”. Вирусы вида “ransomware” (“вымогатели”) предназначены для шантажа с целью получения денежных средств у владельцев зараженных компьютеров. Фактически, WannaCry держит ваш компьютер в заложниках и требует выкуп. Если выкуп не будет выплачен – заложник будет убит, т.е вы потеряете всю информацию, которая хранилась на вашем ПК.

Описание вируса Wanna Cry

Компания Symantec опубликовала список всех типов файлов, который способен зашифровать Wanna Cry. В этом список входят ВСЕ популярные форматы файлов, включая .xlsx, .xls, .docx, .doc, .mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .jpg, .jpg, .jpg, .iso, .zip, .rar. Полный список находится под спойлером.

Как видите, вирусу под силу зашифровать практически любой файл на жестком диске вашего компьютера. После выполнения шифрования Wanna Cry размещает инструкцию по расшифровке файлов, которая подразумевает выплату определенного выкупа.

Кто создал вирус Wanna Cry?

Автор Wanna Cry смог воспользоваться этими данными и создал на его основе эффективный вирус. Пока что неизвестно, кто является создателям вируса Wanna Cry.

Как распространяется вирус Wanna Cry?

Вирус Wanna Cry чаще всего распространяется следующим образом: вам приходит email с вложением. Во вложении может находиться фото, видеофайл, музыкальная композиция. Однако, если присмотреться к файлу внимательнее, то можно понять, что расширением данного файла является .exe (исполняемый файл). Таким образом, после запуска файла происходит инфицирование системы и благодаря найденному ранее эксплойту загружается вирус, который шифрует пользовательские данные.

Как защититься от вируса Wanna Cry?

Как же защититься от вируса Wanna Cry?

Патч microsoft, который защитит от вируса Wanna Cry

Как я уже писал, компания Microsoft выпустила патч, который закрывает уязвимости в ОС и не позволяет вирусу Wanna Cry зашифровать ваши данные. Данный патч срочно необходимо установить на следующие ОС:

Windows XP, Windows 8 или Windows Server 2003, Windows Embedded

Если у вас другая версия Windows – просто установите все доступные обновления.

Как удалить вирус Wanna Cry?

Удалить вирус Wanna Cry с компьютера несложно. Для этого достаточно просканировать компьютер одной из лучших утилит для удаления вредоносных программ (например, Hitman Pro). Однако, в данном случае, ваши документы все равно останутся зашифрованы. Поэтому, если вы планируете платить выкуп – то с удалением программы @WanaDecryptor@.exe лучше повременить. Если вам не нужны зашифрованные данные, то проще всего выполнить форматирование жесткого диска и поставить ОС заново. Это однозначно уничтожит все следы вируса.

Дешифратор Wanna Cry

Программы типа “ransomware” (к которым относится Wanna Cry) обычно шифруют ваши данные ключами 128 или 256 bit. Ключ для каждого компьютера уникален, таким образом в домашних условиях на его расшифровку можно потратить десятки и сотни лет. Фактически, это делает невозможным расшифровку данных обычным пользователем.

Конечно, всем нам хотелось бы иметь дешифратор (decryptor) Wanna Cry в своем арсенале, однако такого решения пока не существует. Например, аналогичный вирус Vault появился несколько месяцев назад, а дешифратора (“decryptor”) для него до сих пор нет в природе.

Потому, если вы еще не подверглись заражению – то вам стоит позаботиться о себе и принять меры защиты от вируса, о которых написано в статье. Если вы уже стали жертвой заражения, то у вас есть несколько вариантов:

- Заплатить выкуп. Минусы данного решения – относительно высокая цена за данные; не факт, что все данные расшифруются

- Положить жесткий диск полку и надеяться на появление дешифратора. Кстати, дешифраторы разрабатывает Лаборатория Касперского и выкладывает их на сайте No Ransom. Для Wanna Cry дешифратор пока отсутствует , однако он может появиться через некоторое время. Мы обязательно обновим статью по мере появления подобного решения.

- Если вы являетесь лицензионным пользователем продуктов Лаборатории Касперского, то вы можете подать запрос на расшифровку файлов, которые зашифровал вирус Wanna Cry.

- Переустановить ОС. Минуса – все данные будут потеряны

- Воспользоваться одним из методов восстановления данных после заражения вирусом Wanna Cry (буду опубликованы на нашем сайте в виде отдельной статьи в течение пары дней). Однако, имейте в виду – шансы на восстановление данных крайне малы.

Как вылечить вирус Wanna Cry?

Как вы уже поняли из статьи, вылечить вирус Wanna Cry крайне просто. Устанавливаете одну из утилит для удаления вредоносных программ, сканирует жесткий диск и она удаляет все вирусы. Но проблема в том, что все ваши данные останутся в зашифрованном виде. Помимо данных ранее рекомендаций по удалению и дешифровке Wanna Cry, можно дать следующие:

- Вы можете обратиться на форум Лаборатории Касперского. В ветке, которая доступна по ссылке, создано несколько тем про Wanna Cry. Представители разработчика отвечают на форуме, так что может что-то дельное подскажут и вам.

- Вам стоит подождать – вирус появился не так давно, может еще появится дешифратор. Например, не более полугода назад Касперский смог побороть шифратор CryptXXX. Возможно, что через некоторое время они выпустят дешифратор и для Wanna Cry.

- Кардинальное решение – форматируем жесткий, ставим ОС, лишаемся все данных. А так ли вам важны ваши фото с прошлого корпоратива?)

Вирус Wanna Cry в России

Как вы видите по представленной инфографике большая часть компьютеров, которые заразились Wanna Cry, находятся в России. Впрочем, в этом нет ничего удивительного – в нашей стране процент пользователей “пиратских” ОС крайне велик. Чаще всего у подобных пользователей отключено автоматическое обновление, что и сделало заражение возможным.

Как стало известно, в России пострадали не только обычные пользователи, но и государственные предприятия и частные компании. Сообщается, что в числе жертв были замечены МВД, МЧС и Центробанк, а также “Мегафон”, “Сбербанк” и “Российские железные дороги”.

В Великобритании пострадала больничная сеть, что сделало невозможным проведение некоторых операций.

От заражения можно было легко уберечься – еще в марте компания Microsoft выпустила обновление безопасности для Windows, которое закрывало “дыры” в ОС. Через них и действовует вирус. Если вы еще не сделали этого – обязательно установите все обновления для вашей ОС, а также специальный патч для старых версий Windows, о котором я упоминал выше.

Wanna Cry и Linux

Некоторые пользователи операционной системы Linux интересуются: а могут ли их компьютеры подвергнуться заражению вирусом Wanna Cry? Могу их успокоить: компьютерам под управлением Linux данный вирус не страшен. На данный момент не обнаружено вариаций вируса для данной ОС.

Заключение

Итак, сегодня мы поговорили о вирусе Wanna Cry. Мы узнали, что из себя представляет данный вирус, как уберечься от заражения, как удалить вирус и восстановить файлы, где взять дешифратор (decryptor) Wanna Cry. Кроме того, мыузнали где скачать патч для Windows, который убережет вас от инфицирования. Надеюсь, что данная статья оказалась полезной для вас.

Как остановить эпидемию WannaCry: советы для бизнеса.

Эпидемия трояна-шифровальщика WannaCry накрыла практически весь мир. Что это такое, как оно распространяется и чем опасно, хорошо описано вот в этом посте. Мы же перейдем сразу к советам.

Что мне делать прямо сейчас?!

Основная причина столь масштабной эпидемии — метод распространения троянца при помощи эксплойта: заразив один компьютер, он пытается добраться до всех остальных машин в локальной сети. Поэтому первым делом нужно закрыть уязвимость в операционной системе. Для этого ваши системные администраторы должны:

- Установить патч от Microsoft. Он доступен не только для Windows 10, но и для более ранних версий системы — Windows 8, 7, Vista, а также Windows XP и Server Этот патч закрывает уязвимость, через которую шифровальщик распространяется по локальной сети.

- Если накатить патч по каким-либо причинам невозможно, следует закрыть порт 445 при помощи файервола. Это позволит заблокировать сетевую атаку червя и предотвратит заражение. Однако это нельзя считать панацеей — это временная мера, целесообразная только в том случае, если эпидемия уже добралась до вашей сети. Закрытие этого порта приведет к неработоспособности некоторых критически важных сетевых сервисов.

- Убедиться, что на всех машинах в вашей сети стоят защитные решения. Это важно: если вы не успели поставить патчи везде и не закрыли порт 445, то один зараженный компьютер может заразить все остальные.

- Воспользоваться бесплатной утилитой Kaspersky Anti-Ransomware Tool, которая надежно защищает от заражения шифровальщиками. Ее можно использовать, даже если на устройстве установлено антивирусное ПО другого производителя – она совместима с большинством современных защитных решений разных вендоров и не мешает их работе.

В целом ваши компьютеры уже защищены от шифровальщиков, в том числе и от WannaCry. Однако мы рекомендуем предпринять несколько превентивных защитных шагов.

Если в вашей инфраструктуре работают embedded-системы

Для встраиваемых систем WannaCry представляет особую опасность. И в первую очередь потому, что защите этих систем традиционно уделяется гораздо меньше внимания. Если в банкоматы и платежных терминалы ставятся какие-то решения, обеспечивающие кибербезопасность, то о информационных терминалах и табло чаще всего забывают. Разумеется, никто не будет платить выкуп за восстановление данных с такой машины, но расходы на то, чтобы привести ее обратно в рабочий вид, могут влететь в копеечку – особенно если у вас сотни таких устройств.

Для защиты embedded-систем логичнее применять решения, позволяющие работать в режиме Default Deny (запрет по умолчанию). В частности, специально для защиты таких встраиваемого оборудования мы рекомендуем использовать Kaspersky Embedded Systems Security — неприхотливое в плане ресурсоемкости и при этом эффективное решение.

Читайте также: