Вирус вымогатель как получить код

Обновлено: 19.04.2024

2. Что такое вымогатели (ransomware)?

Это зловредные программы, которые требуют выкуп за восстановление работоспособности компьютера или смартфона. Они делятся на два типа.

Первая группа этих программ шифрует файлы так, что ими нельзя воспользоваться, пока не расшифруешь. А за расшифровку они требуют деньги. Таких вымогателей называют шифровальщиками (cryptor, crypto ransomware) — и они самые опасные.

Другая группа зловредов — блокировщики (blocker) — просто блокирует нормальную работу компьютера или смартфона. От них вылечиться обычно проще.

3. Сколько денег требуют в качестве выкупа?

4. Зашифрованные файлы можно восстановить без выкупа?

Иногда да, но далеко не всегда. Большинство современных шифровальщиков используют стойкие криптоалгоритмы. Это значит, что расшифровкой можно безуспешно заниматься долгие годы.

Порой злоумышленники допускают ошибки в реализации шифрования, или же правоохранительным органам удается изъять сервера преступников с криптографическими ключами. В этом случае у экспертов получается создать утилиту для расшифровки.

5. Как платят выкуп?

Обычно с помощью криптовалюты — биткойнов. Это такая хитрая электронная наличность, которую невозможно подделать. История транзакций видна всем, а вот отследить, кто хозяин кошелька, очень сложно. Именно из-за этого злоумышленники и предпочитают биткойны. Меньше шансов, что застукает полиция.

Некоторые вымогатели используют анонимные интернет-кошельки или даже вовсе платежи на номер мобильного телефона. Самый экстравагантный способ на нашей памяти — когда злоумышленники принимали выкуп исключительно карточками iTunes номиналом $50.

6. Как на мой компьютер могут попасть вымогатели?

Самый распространенный способ — через электронную почту. Вымогатели обычно прикидываются каким-нибудь полезным вложением — срочным счетом на оплату, интересной статьей или бесплатной программой. Открыв такое вложение, вы запускаете на компьютер зловреда.

Можно подцепить вымогателя и просто просматривая интернет-сайты, даже не запуская при этом никаких файлов. Для захвата контроля над системой вымогатели используют ошибки в коде операционной системы, браузера или какой-нибудь другой установленной на компьютере программы. Поэтому очень важно не забывать устанавливать обновления ПО и операционной системы (кстати, эту задачу можно поручить Kaspersky Internet Security или Kaspersky Total Security — последние версии умеют это делать автоматически).

Некоторые вымогатели умеют распространяться с помощью локальной сети. Стоит такому трояну попасть на один компьютер, как он попытается заразить все остальные машины в вашей домашней сети или локальной сети организации. Но это совсем экзотический вариант.

Разумеется, есть и более тривиальные сценарии заражения. Скачал торрент, запустил файл… и все, приехали.

7. Каких файлов стоит опасаться?

Самая подозрительная категория — это исполняемые файлы (расширения EXE или SCR), а также скрипты Visual Basic или JavaScript (расширения VBS и JS). Нередко для маскировки эти файлы упакованы в архивы (ZIP или RAR).

Вторая категория повышенной опасности — документы MS Office (DOC, DOCX, XLS, XLSX, PPT и тому подобные). Опасность в них представляют встроенные программы, написанные с помощью макрокоманд MS Office. Если при открытии офисного файла вас просят разрешить выполнение макрокоманд, три раза подумайте, стоит ли это делать.

8. Если не кликать по чему попало и не лазить по интернет-помойкам, то не заразишься?

9. У меня Mac. Для них же нет вымогателей?

Есть. Например, пользователей Mac успешно атаковал троянец-вымогатель KeRanger, сумевший вклиниться в официальную сборку популярного торрент-клиента Transmission.

Наши эксперты считают, что со временем вымогателей для устройств Apple будет все больше и больше. Более того, поскольку сами устройства дорогие, то злоумышленники не постесняются требовать с их владельцев более солидные суммы выкупа.

Есть вымогатели и для Linux. В общем, ни одна из популярных систем от этой заразы не избавлена.

10. А я с телефона. Мне не страшно?

Еще как страшно. Для аппаратов на Android есть как шифровальщики, так и блокировщики. Последние на смартфонах даже более распространены. На компьютере от них можно избавиться, просто переставив жесткий диск в другой системный блок и удалив зловреда, а вот из смартфона память так просто не достанешь. Так что антивирус на смартфоне — это совсем не блажь.

11. Что, даже для iPhone есть вымогатели?

12. Как можно понять, что подцепил вымогателя?

Шифровальщик непременно расскажет вам об этом сам. Вот так:

А блокировщики делают это как-нибудь так:

13. Какие бывают наиболее примечательные вымогатели?

14. Что делать, если я подцепил вымогателя?

От троянов-блокировщиков хорошо помогает бесплатная программа Kaspersky WindowsUnlocker.

С шифровальщиками бороться сложнее. Сначала нужно ликвидировать заразу — для этого лучше всего использовать антивирус. Если нет платного, то можно скачать бесплатную пробную версию с ограниченным сроком действия, для лечения этого будет достаточно.

Следующий этап — восстановление зашифрованных файлов.

Если есть резервная копия, то проще всего восстановить файлы из нее.

Декрипторы выпускают и другие антивирусные компании. Только не скачивайте такие программы с сомнительных сайтов — запросто подхватите еще какую-нибудь заразу. Если подходящей утилиты нет, то остается единственный способ — заплатить мошенникам и получить от них ключ для расшифровки. Но не советуем это делать.

15. Почему не стоит платить выкуп?

Во-первых, нет никаких гарантий, что файлы к вам вернутся, — верить киберпреступникам на слово нельзя. Например, вымогатель Ranscam в принципе не подразумевает возможности восстановить файлы — он их сразу же удаляет безвозвратно, а потом требует выкуп якобы за восстановление, которое уже невозможно.

Во-вторых, не стоит поддерживать преступный бизнес.

16. Я нашел нужный декриптор, но он не помогает

Вирусописатели быстро реагируют на появление утилит для расшифровки, выпуская новые версии зловредов. Это такая постоянная игра в кошки-мышки. Так что, увы, здесь тоже никаких гарантий.

17. Если вовремя заметил угрозу, можно что-то сделать?

В теории можно успеть вовремя выключить компьютер, вынуть из него жесткий диск, вставить в другой компьютер и с помощью антивируса избавиться от шифровальщика. Но на практике вовремя заметить появление шифровальщика очень сложно или вовсе невозможно — они практически никак не проявляют себя, пока не зашифруют все интересовавшие их файлы, и только тогда выводят страницу с требованием выкупа.

18. А если я делаю бэкапы, я в безопасности?

Скорее всего, да, но 100% защиты они все равно не дают. Представьте ситуацию: вы настроили на компьютере своей бабушки создание автоматических резервных копий раз в три дня. На компьютер проник шифровальщик, все зашифровал, но бабушка не поняла его грозных требований. Через неделю вы приезжаете и… в бэкапах только зашифрованные файлы. Тем не менее делать бэкапы все равно очень важно и нужно, но ограничиваться этим не стоит.

19. Антивируса достаточно, чтобы не заразиться?

Во многом это зависит от новизны зловреда. Если его сигнатуры еще не добавлены в антивирусные базы, то поймать такого трояна можно, только на лету анализируя его действия. Пытается вредить — значит, сразу блокируем.

В дополнение к этому Kaspersky Total Security позволяет автоматизировать резервное копирование файлов. Даже если что-то вдруг пойдет совсем не так, вы сможете восстановить важные данные из бэкапов.

20. Можно что-то настроить на компьютере, чтобы защититься надежнее?

а) Во-первых, обязательно поставьте антивирус. Но мы об этом уже говорили.

б) В браузерах можно отключить выполнение скриптов, поскольку их часто используют злоумышленники. Подробности о том, как лучше настроить браузеры Chrome и Firefox, можно прочитать на нашем блоге.

Способ 1. Диспетчер и менеджер задач

Нужно проверить пути:

C: \ Documents and Settings \ имя пользователя ПК \

C: \ Users \ имя пользователя ПК \ AppData \ Roaming \.

Способ 2. Восстановление системы.

Откроется окно восстановления операционной системы, где нужно выбрать точку восстановления из предложенных.

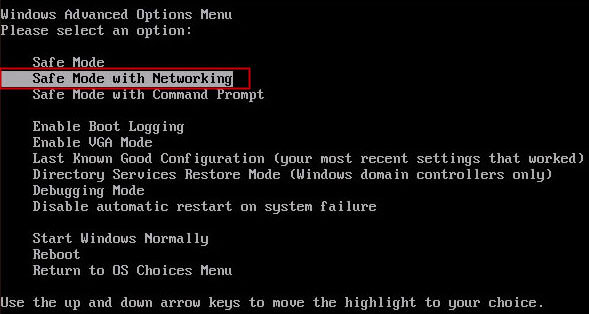

Способ №3. Безопасный режим

Если предыдущие способы не принес результата, значит, пользователь имеет дело с более продвинутым вирусом. В таком случае удаление вируса придется выполнять в

Еще один вариант, который будет более простым — это, опять-таки, удаление мошеннической программы при помощи Касперского. Все-таки, желательно иметь новую версию какой-либо антивирусной программы, и совсем не обязательно, чтобы это был именно антивирус Касперского. Однако он должен уже присутствовать на ПК на момент заражения, так как после того как баннер заблокировал возможность установки программ поставить его уже не получится. Как видите, без специальной программы удалить СМС баннер в силах только опытный компьютерный мастер . Так что приобретение антивирусной программы будет лучшим решением проблем, связанных с вирусами!

Если вам нужно произвести конвертацию документов в в направлении pdf to text , то вы можете воспользоваться бесплатным сервисом Img2txt. Он позволяет легко распознавать текст онлайн.

Ваш компьютер заблокирован? Сегодня, мошенничество в IT индустрии распространено повсеместно. И интернет стал тем местом, где преступники чувствуют себя безнаказанно. А там где интернет, там и вирусы. Одними из самых опасных представителей этих вредоносных программ, являются вирусы, замаскированные под баннеры.

И если вы поймали такую “прелесть”, то наверняка ищите решение данной проблемы, чтобы узнать, как разблокировать компьютер без оплаты. А также найти ответ на вопрос, как убрать баннер, который заблокировал систему.

Как разблокировать компьютер от баннера в Windows и удалить вирус

Зачастую, такие вирусы не только вымогают деньги, но и сочетают в себе разлагающую составляющую, шантажируя вас порно-баннером. Надо ли говорить, что такое недопустимо? Увидеть порно-баннер могут дети! Хочется заметить, что наиболее распространены баннеры с номерами от МТС. Немного отстают, в этом плане, Билайн и Мегафон. Возможно это поможет в понимании, как удалить смс баннер с рабочего стола и разблокировать компьютер.

Итак, убрать баннер, когда компьютер уже заблокирован, можно несколькими способами. Эти методы разные по сложности, поэтому советуем прочитать про все и выбрать более простой. Вот как это можно сделать:

Данные способы не универсальны, и подходят к различным ситуациям. Давайте остановимся подробно на этих пунктах и разберемся в плюсах и минусах каждого способа.

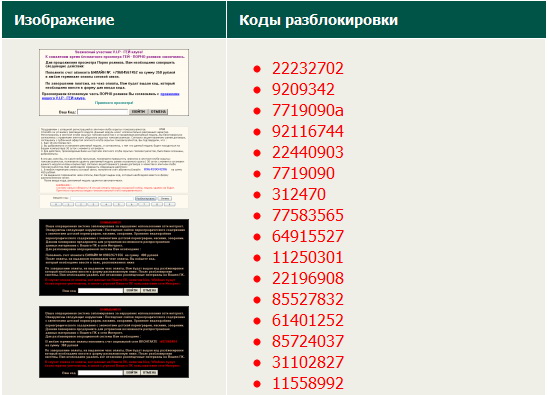

Как убрать баннер с помощью кодов разблокировки

Итак, первый способ, как убрать баннер, если компьютер заблокирован. Данный метод подойдет для каждого, у кого под рукой есть интернет. Собственно под рукой доступ в онлайн не обязателен, ведь компьютер уже заблокирован. Вы всегда можете позвонить другу или человеку, который готов помочь, и попросить его продиктовать код.

Где его взять? На сайтах Касперского или Доктор Веб. Эти две компании, производящие антивирусную продукцию уже давно запустили сервисы с кодами для разблокировки баннеров. Вот их адреса:

Сразу предупредим, - способ не универсальный. Далеко не факт, что правильный код разблокировки есть в базах сайтов. Поэтому, читаем про другие методы лечения заблокированного компьютера.

Убрать баннер из автозагрузки Windows

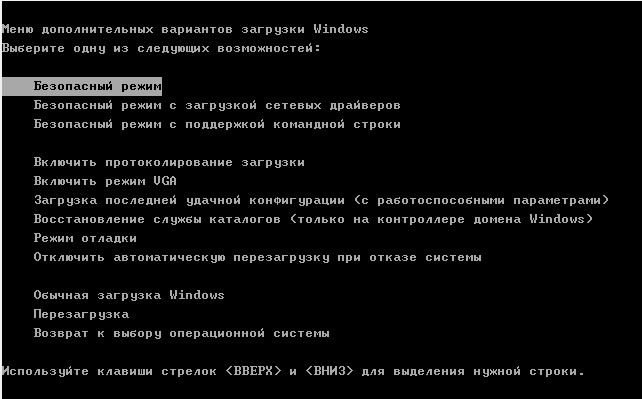

Еще один относительно простой способ, когда компьютер заблокирован, - это “выключить” вирус из автозагрузки Windows. Для этого нужно загрузить систему в безопасном режиме. Делается это просто. В начале загрузки компьютера, нужно нажимать клавишу F8, в результате этих простых манипуляций, появится меню с выбором типов загрузки операционной системы Windows.

В этом меню необходимо выбрать пункт “Безопасный режим” и нажать клавишу Enter.

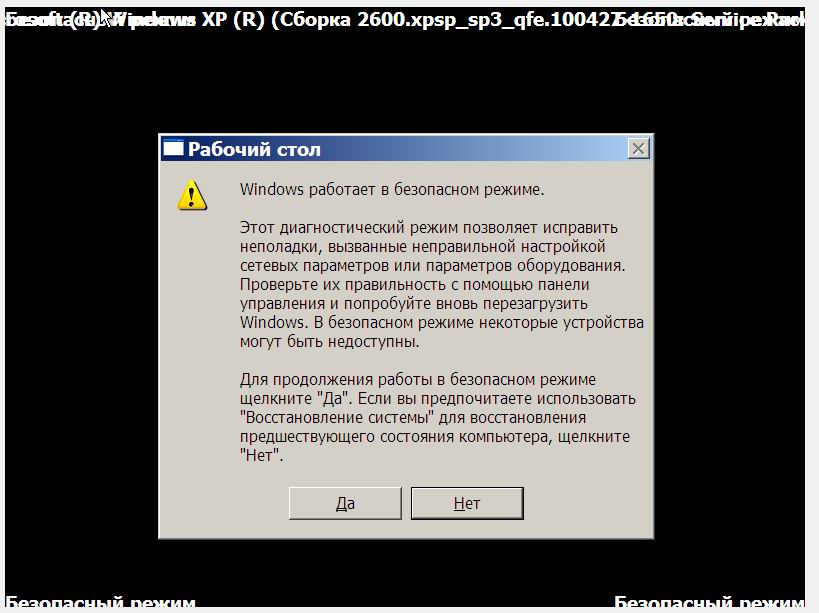

После того, как ОС загрузится, возможны два варианта событий.

Первый, пессимистичный, - баннер будет на своем месте.

Это означает, что убрать его в безопасном режиме не получится.

Второй вариант событий, более оптимистический. Windows загрузилась в безопасном режиме без вируса.

Если после загрузки Windows, баннер не появился, то попробуем его удалить. Делаем следующее:

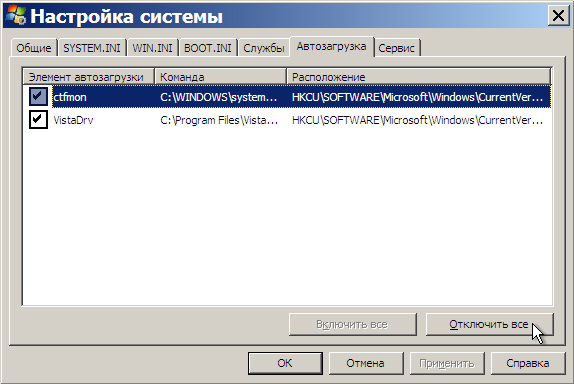

- Нажимаем пуск и вводим в командной строке “msconfig”.

- Здесь нужно найти подозрительные элементы автозагрузки, сняв с них галочку. Если на ум ничего не приходит, а разблокировать Виндовс вы все еще не передумали, снимайте все галки.

- Жмем OK и перезагружаемся.

Если не помогло, попробуйте следующие способы.

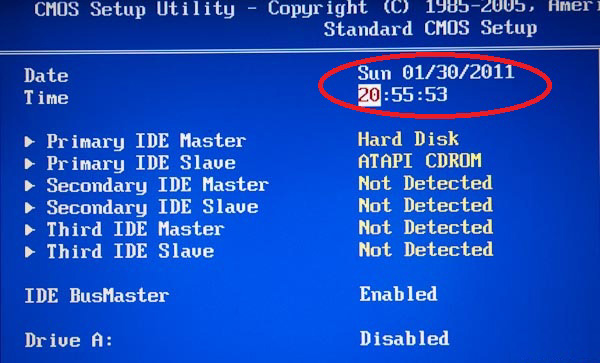

Перевести время компьютера в Windows или BIOS

Данный способ очень прост, но скорее всего уже мало актуален, поскольку злоумышленники все время совершенствуют вирусы. Заключается он в следующем. Перезагрузив компьютер в безопасный режим, просто переведите часы вперед, например на неделю. Возможно баннер пропадет, от такого счастья, так как некоторые виды этих вирусов запрограммированы пропадать по прошествии некоторого времени.

Войти в BIOS можно при загрузке ПК.

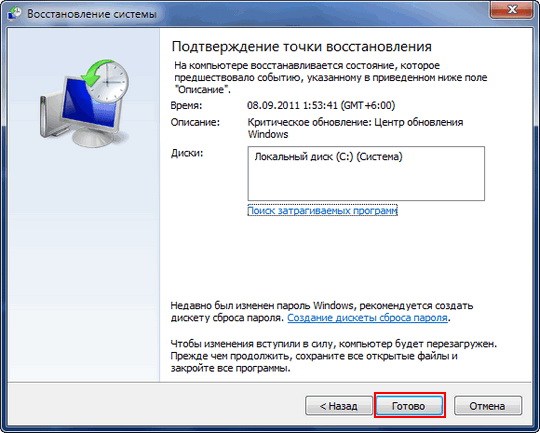

Разблокировка с помощью восстановления системы

Этот метод разблокировки баннера-вируса схож с предыдущими, поскольку обязательным условием его применения, является Windows, сохранившая работоспособность в безопасном режиме.

Преимуществом такого лечения системы, является простота реализации.

Но есть у такого подхода и существенный недостаток. Вполне вероятно, что разблокировать баннер с помощью отката операционной системы не получится, поскольку не всегда точка восстановления бывает доступна.

Тем не менее, опишем все по шагам:

- Загрузившись в безопасном режиме и убедившись, что баннера нет, идем в Пуск — Стандартные — Служебные — Восстановление системы

- Там выбираем восстановление и дату, на которую необходимо восстановить Windows.

- Соглашаемся и ждем, пока ОС шуршит мозгами.

- После этого, перезагружаем компьютер.

Как видите, все просто.

Только нужно поймать “правильный” вирус, который не заблокирует безопасник.

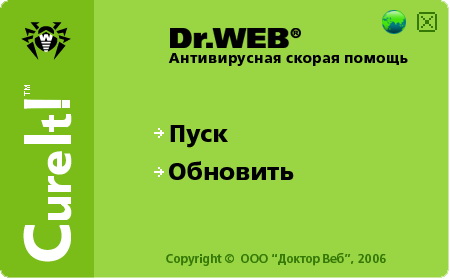

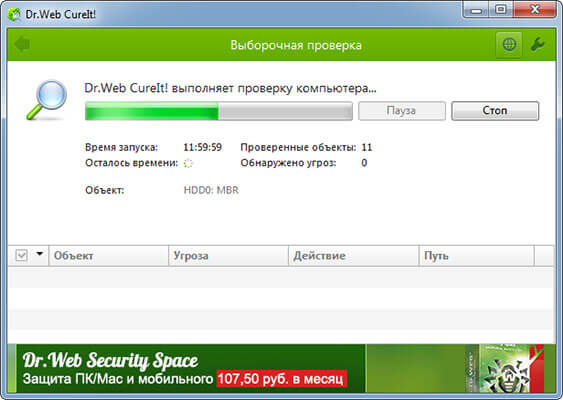

Разблокировать компьютер от баннера с помощью антивируса

Здесь также возможны два исхода событий. Если Windows запустилась в безопасном режиме, то всегда можно воспользоваться бесплатным антивирусом предоставленными популярными антивирусными компаниями, которые по слухам, эти вирусы и пишут. Компания Смарт-Троникс, не разделяет это мнение и предлагает вашему вниманию две замечательные, бесплатные для домашнего использования, программы:

- Антивирус для удаления баннера с рабочего стола от Kaspersky

Разблокировать баннер при помощи антивируса, на первый взгляд легко. Но что делать, если вирус заблокировал все подходы к рабочему столу, и запустить антивирусную программу не получается?

На помощь придут специальные загрузочные диски, которые называются LiveCD. С помощью них можно загрузить антивирус, который и уничтожит баннер.

Процедура загрузки Live CD простая. Необходимо записать образ выбранного вами загрузочного диска на DVD болванку или, что еще удобнее, на флешку. Загрузить с этой флешки содержимое образа, выбрав ее при загрузке компьютера (клавиша F5), или выставив приоритет загрузки в БИОС. И проверить Windows на вирусы.

Вариантов таких спасательных дисков много, но мы советуем использовать бесплатные LiveCD от dr web или касперского. Вот ссылки на них:

- Загрузочный диск LiveCD для удаления любых вирусов Касперского

Этого арсенала должно хватить, чтобы вывести всех тараканов. Если методы не помогли, то возможно проще будет провести переустановку Windows. Напоследок, напишем несколько рекомендаций, которые помогут вам сохранить компьютер в безопасности.

Как уберечь компьютер от вируса-баннера

Соблюдая эти простые советы, вы снизите вероятность заражения компьютера вирусами:

- Любой системе, на базе ОС Windows необходим надежный антивирус. Не скупитесь, - это сэкономит время и деньги в будущем.

- Периодически проверяйте логические диски на вирусы. Это можно сделать даже с помощью бесплатных программ. Если вы не видите вирусной активности, это не значит, что вирусов на компьютере нет.

- При лечении компьютера от вирусов, отключайте доступ в интернет, и проверяйте операционную систему в безопасном режиме.

Надеемся, что статья оказалась для вас информативной.

Защитите себя от ботнетов

Ботнеты — это вирусы на компьютерах, которые позволяют хакерам удаленно управлять вашим компьютером. Да, вы правильно прочитали это предложение: ваш компьютер можно было контролировать без вашего осознания через вирус, загруженный на ваш компьютер.

Лучший способ защитить себя от хакеров, которые делают это, — это антивирусные программы.

Следующий лучший вариант — убедиться, что ваш браузер и операционная система обновляются каждый раз, когда доступно новое обновление. Большинство обновлений в эти дни специально предназначены для безопасности, поскольку обнаружены новые уязвимости.

Как вы можете видеть, ваша онлайн-безопасность и защита от хакеров начинается с ВАС. Нет волшебной кнопки, которую вы можете нажать, чтобы кто-то пришел, спасая вас

Ваш компьютер просит у Вас денег!? Даже не думайте выполнять эти нелепые требования.

Скорее всего, в добавок, он еще Вас в чем-нибудь и обвиняет!?) В посещениях сайтов развратного и непристойного характера, например. Порой, даже полицию может грозиться на Вас вызвать! Либо просто пишет, что для продолжения запуска системы, Вам необходимо пополнить какой-то там баланс. На самом деле, предлогов и интерпретаций отображения и оформления, такого вида мошенничества, может быть масса…

ВАЖНО ПОНИМАТЬ, ЧТО ЭТО ВСЕГО НАВСЕГО ВИРУС. А не то, за что он пытается себя выдать. Какими бы не были уговоры на оплату, все это уловки мошенников, которые создали эту вредоносную программу только с одной целью – ввести Вас в заблуждение, обмануть, и попытаться вытянуть из Вашего кошелька как можно больше денег!

Итак, если вы читаете это – значит, скорее всего, перед Вами стоит задача избавления вашего компьютера или ноутбука, от подобной дряни.

Так, как же избавиться от вируса-вымогателя и разблокироватьWindows?

- Первое, что нам понадобится, это USB флеш-диск, объемом от 1GB. Флешку, естественно, можно взять и больше, это не в коем случае нам не помешает.

- Второе, нам нужен образ диска, при помощи которого, мы и изготовим лекарство от жадности, для всех подобных вирусов. Скачиваем образ

(К слову, очень рекомендуем, и после того, как Ваш компьютер будет исцелен, не удалять скачанный образ. Т.к., кроме лечения компьютера от жадности, у него будет еще множество полезных функций, которые рано или поздно могут очень пригодиться любому пользователю ПК) - Теперь,при помощи скачанного образа, делаем нашу флешку загрузочной! Если вдруг, Вы не знаете, как создать загрузочный диск, не переживайте, там ничего сложного, подробно и по шагам можете посмотреть

После настройки и перезапуска, на мониторе начинает отображаться процесс загрузки:

Ничего не делаем, просто ждем, пока все запустится.

Всплывает еще одно меню:

Появляется окно загрузки программы:

Ничего не делам, просто ждем пока программа загрузится.

После того, как все компоненты будут выгружены, перед нами появится рабочая область программы:

Появляется окно, отображающее рабочий процесс программы:

Ничего не делаем, просто ждем.

По истечении некоторого времени в окне появится новая запись с большими заглавными буквами

Вот и всё! Процедура закончена, можно перезагрузить компьютер и насладиться беспрепятственным входом в систему.

ПОЗДРАВЛЯЕМ, ВЫ САМОСТОЯТЕЛЬНО ИЗЛЕЧИЛИ ВАШ ПК ОТ ВИРУСА-ВЫМОГАТЕЛЯ!

Вирус вымогатель – это крайне опасная вредоносная программа, что при попадании в операционную систему персонального компьютера полностью блокирует ее работу. Чтобы разблокировать компьютер от вируса вымогателя, требуется оплата специального кода путем отправки СМС или перевода по указанным реквизитам. В противном случае, он угрожает уничтожить все имеющиеся на ПК данные.

Что делать в сложившейся ситуации и как предотвратить заражение, мы и поговорим в данной статье.

Вирусы-вымогатели существуют нескольких видов, а именно те, которые:

- Блокируют сайты.

- Блокируют работу браузера.

- Блокируют работу операционной системы.

Конечно, это далеко не весь список подобных угроз, их существует огромное множество, все они разные и требуют разных сумм.

Принимаем меры по защите ПК

Вредоносные утилиты водятся везде, в том числе и на многочисленных сайтах для взрослых, файлообменниках и прочих подобных ресурсах. Крайне часто они прячутся в файлах с расширениями exe, zip, rar, .msi, cmd, bat. Они могут маскироваться под обычный флеш-плеер, установив который, операционная система полностью заблокируется. Более того, можно заразиться как по сети, так и через съемные носители.

Несколько советов, как защитить свой ноутбук:

Если вы пренебрегли вышеуказанными советами и ваш ПК был атакован то, как удалить вирус вымогатель мвд рб или любую другую вредоносную программу мы поговорим дальше.

Как избавиться от угрозы и восстановить работу Windows

Если вы не знаете, как работает стандартный вирус вымогатель или шифровальщик, то для вас будет сюрпризом известие, что простой процедурой удаления от него не избавишься. Это значит, что вирус должен быть удален автоматически при помощи надежного антивируса, который будет способным обнаружить вредоносную программу и удалить ее.

Однако такие вирусы, как предупреждение мвд в интернете, могут блокировать работу антивируса, а то и вовсе не дать системе загрузиться, в таком случае вылечить компьютер становится значительно сложнее.

Удаление с помощью антивирусного ПО с загрузкой в безопасном режиме

Шаг 2: Удаление вируса:

Откат системы до точки восстановления

Очень эффективный способ, который позволит откатить все изменения Windows до момента, когда ПК или ноутбук еще не был заражен вымогателем.

Как минимизировать последствия атаки шифровальщика для компании.

18 февраля 2021

В нашем блоге есть тысяча и одна статья про то, как защититься от той или иной заразы. Но бывает и так, что защититься не получается, и зараза просачивается внутрь периметра. Некоторые в этот момент начинают паниковать — а надо, напротив, сохранять трезвый рассудок и действовать максимально быстро и осознанно. Собственно, ваши действия определят, станет ли этот инцидент гигантской проблемой для компании или еще одной успешно решенной задачей. Давайте выясним, что и как делать, на примере заражения шифровальщиком.

Часть первая: ищем и изолируем

Итак, зловред проник в вашу сеть, и вы об этом уже знаете. Но он может быть далеко не на одной машине и даже не в одном офисе. Так что первым делом ищите зараженные компьютеры и сегменты сети в инфраструктуре предприятия и изолируйте их от остальной сети, чтобы зловред не зацепил другие.

Как искать? Если машин мало, то посмотрите в логи антивирусов, в EDR и файрволы. Как вариант — буквально пройдитесь от машины к машине ногами и проверьте, как там дела. Если компьютеров много, то проще и удобнее анализировать события и логи в SIEM-системе. Походить потом все равно придется, но лучше сначала получить общее представление.

При этом не стоит забывать, что в пылу сражения с шифровальщиком важно не уничтожить улики, иначе потом будет сложно отследить, откуда он взялся, и понять, где искать другие инструменты группировки, которая атаковала ваши компьютеры. В общем, берегите логи и прочие следы зловредов на компьютерах, они вам еще пригодятся.

После того как вы изолировали зараженные машины от сети, лучше всего снять с них образы дисков и больше не трогать до окончания расследования. Если простой компьютеров невозможен, все равно сделайте образы и сохраните дамп памяти — он тоже может пригодиться в расследовании. Также не забывайте документировать все свои действия: это нужно для того, чтобы максимально прозрачно и честно рассказывать о происходящем как сотрудникам, так и всему миру. Но об этом позже.

Часть вторая: зачищаем и действуем

После проверки периметра у вас будет список машин с дисками, полными зашифрованных файлов, а также образы этих дисков. Все машины уже отключены от сети и больше не представляют угрозы. Можно попытаться сразу же взяться за восстановление, но лучше, как уже было сказано выше, их пока не трогать, а заняться безопасностью всего остального хозяйства.

Для этого проведите внутреннее расследование: покопайтесь в логах и попытайтесь понять, на каком компьютере шифровальщик появился в первую очередь и почему его там ничто не остановило. Найдите — и уничтожьте.

По итогам расследования, во-первых, зачистите сеть от сложных и особо скрытных зловредов и, если возможно, заново запустите работу бизнеса. Во-вторых, разберитесь, чего же не хватило в плане программных средств обеспечения безопасности, и устраните эти пробелы. В-третьих, обучите сотрудников, чтобы они больше не наступали на такие грабли и не скачивали опасные файлы на рабочие компьютеры. Наконец, в-четвертых, озаботьтесь своевременной установкой обновлений и патчей — пусть это будет приоритетом для IT-администраторов, поскольку часто зловреды лезут через уязвимости, для которых уже выпустили заплатки.

Часть третья: разбираемся с последствиями

На этом этапе угрозы в сети больше нет, и дыры, через которую она пролезла, тоже. Самое время вспомнить, что после инцидента остался парк неработающих компьютеров. Если для расследования они уже не нужны, то лучше отформатировать машины начисто, а потом восстановить на них данные из бэкапа, сделанного незадолго до заражения.

Если резервной копии нет, то придется пытаться расшифровать то, что есть. Зайдите на сайт No Ransom — есть шанс, что там найдется дешифратор для именно вашего шифровальщика. Если не нашелся — напишите в поддержку компании, которая предоставляет вам услуги в сфере кибербезопасности. Не исключено, что там смогут помочь.

В общем, если что-то утекло, то считайте, что оно уже опубликовано, и отталкивайтесь в своих действиях от этого. Зашифрованные файлы, кстати, все равно не удаляйте: если декриптора нет сейчас, то есть шанс, что его сделают позже — так тоже уже бывало.

Еще об инциденте придется говорить. Причем буквально со всеми: и с сотрудниками, и с акционерами, и с госструктурами, и, скорее всего, с журналистами… Говорить лучше честно и открыто, это ценят. Неплохим примером служит инцидент у промышленного гиганта Hydro в 2019-м, когда представители регулярно публиковали доклады о том, как разбираются с последствиями инцидента, и даже провели пресс-конференцию спустя несколько часов после заражения. В любом случае PR-отдел и compliance-менеджеров ждут жаркие деньки.

Часть четвертая: лучше не доводить

Крупный киберинцидент — это всегда много суеты и головной боли. И в идеале, конечно, лучше их не допускать. Для этого надо заранее думать о том, что может пойти не так, и готовиться:

Большинство людей слышали о вирусах-вымогателях (если вы не знаете, что это такое, посмотрите здесь). Но как именно они работают? Почему приносят такой вред? И как организации могут защититься от них? Правительство США недавно заявило о том, что направит больше усилий на противодействие вирусам-вымогателям и другим кибератакам, но также подчеркнуло значимость содействия со стороны частного сектора. В то же время частный сектор требует от правительства более решительных мер по борьбе с этой угрозой, приобретающей все большие масштабы.

Почему вирусы-вымогатели так опасны, особенно сейчас?

А разве нельзя просто заплатить вымогателям?

Хотя суммы, запрашиваемые вымогателями, могут достигать миллионов долларов, такая цена за восстановление данных может оказаться меньше, чем убытки, связанные с замедлением или нарушением (особенно когда речь идет о важнейшей инфраструктуре) работы всего предприятия. Так почему же просто не заплатить выкуп?

Специалисты по безопасности и правительственные эксперты рекомендуют компаниям не поддаваться на шантаж, так как это ведет за собой продолжение цикла атак. Если злоумышленнику удается получить выкуп от жертвы, это побуждает его снова атаковать те организации, которые готовы платить. К тому же, даже если организация решит заплатить выкуп, совсем не факт, что данные будут восстановлены, а конфиденциальная информация не уйдет на сторону.

Как именно злоумышленники получают доступ?

Хакеры могут проникать в сеть разными способами. Очень часто для хищения учетных данных и/или побуждения сотрудников перейти по вредоносной ссылке или открыть вложение используется фишинг и психологические атаки. Кроме того, вирусы могут содержаться на зараженных веб-сайтах или просто использовать известные уязвимости ПО на сетевом периметре организации. В некоторых случаях злоумышленники могут сначала взломать систему бизнес-партнера, поставщика услуг организации или сторонних лиц, чтобы в конечном итоге поразить намеченную цель.

Чтобы сделать атаку максимально прибыльной, операторы вирусов-вымогателей, как правило, дожидаются того момента, когда получат доступ к большому сегменту сети, прежде чем приступать к развертыванию вируса. Основной целью систем защиты является предотвращение доступа хакеров к сети, но не менее важно внедрять правильные политики, ограничивающие разрешенные пользователям действия, на случай получения контроля над сетью или учетной записью.

Что можно сделать, чтобы защититься от вирусов-вымогателей?

Вирусные атаки очень многогранны, а значит такой же должна быть и система защиты. Отдельной технологии или методике это не под силу. Защиту от вирусов-вымогателей нужно воспринимать как непрерывный, многоуровневый процесс. Необходимо внедрять лучшие технологии, поддерживать их актуальность (для противодействия новым угрозам) и обеспечить интеграцию (чтобы все решения работали слаженно и дублировали друг друга).

В борьбе с вирусами-вымогателями важную роль играет информированность конечных пользователей: они должны знать, каковы последствия бездумного просмотра сайтов и перехода по ссылкам. Однако, по мнению старшего консультанта руководителей отделов информационной безопасности Cisco, Венди Нейзер (Wendy Nather), все это можно делать правильно или неправильно.

Рекомендации по защите от вирусов-вымогателей

Если вы не знаете, с чего начать защиту от вирусов-вымогателей, начните с базовой культуры кибербезопасности. Некоторые из ее элементов могут показаться банальными, но их часто упускают из вида из-за недостатка ресурсов, более приоритетных проектов и задач и т. д. Злоумышленники знают об этом и часто используют подобные уязвимости и слабости.

Регулярно обновляйте системы и применяйте исправления. Автоматическая (по возможности) установка исправлений поможет предотвратить взломы и утечку данных, а также снизит нагрузку на специалистов по ИТ и безопасности. Мы проанализировали 25 рекомендаций в исследовании, посвященном эффективности программ по безопасности за 2021 г., и выяснили, что упреждающее обновление технологий оказывает максимальное влияние на повышение общей эффективности защиты.

Обязательно выполняйте резервное копирование данных на случай нештатных ситуаций. Храните резервные копии на автономных носителях, чтобы хакеры не могли получить к ним доступ. Разработайте план восстановления, который позволит проводить масштабное восстановление данных, не затрагивая бизнес-процессы.

Ведите точные и актуальные записи инвентаризации активов. Старые, забытые компьютеры часто становятся отправной точкой для злоумышленников.

Регулярно проводите оценку рисков, чтобы своевременно выявлять уязвимости в инфраструктуре.

Реализуйте шифрование конфиденциальных данных и сегментацию сети: это затруднит доступ злоумышленников к критически важным системам.

Будьте в курсе новых угроз и тактик защиты и внедрите надежный план реагирования на инциденты, который помог бы противостоять непредвиденным угрозам. Такие организации, как Cisco Talos, предлагают услуги реагирования на инциденты, которые помогут вам подготовиться к взломам и принять адекватные меры по реагированию и восстановлению.

Полезные технологии

И, конечно же, обязательно внедрите комплекс решений безопасности, чтобы охватить широкий вектор атак, используемых злоумышленниками. Мы рекомендуем в том числе следующие решения:

Межсетевой экран нового поколения и IPS-система ― защитите сеть от атак, реализуя современные технологии межсетевых экранов и предотвращения вторжений (IPS).

Обеспечение безопасности эл. почты ― блокируйте вирусы-вымогатели, поступающие через спам и фишинг, и автоматически выявляйте вредоносные вложения и URL-адреса.

Обеспечение безопасности Интернета и облака ― защитите пользователей от вирусов-вымогателей и другого вредоносного ПО во время работы в Интернете или использования облачных приложений.

Защита оконечных устройств ― выявляйте и устраняйте угрозы, которые могут заражать различные оконечные устройства в сети.

Защищенный доступ ― обеспечьте доступ к ресурсам только для авторизованных пользователей и устройств, внедрив многофакторную проверку подлинности (MFA) и другие защитные меры.

Контроль и аналитика сетевых ресурсов ― отслеживание всего происходящего в сети позволит быстро выявить аномальное поведение. Используйте решение, которое может анализировать как зашифрованный, так и незашифрованный трафик.

Используя эти и другие технологии, организации должны реализовывать в сфере безопасности принцип нулевого доверия: никакие пользователи, устройства и приложения не должны считаться по умолчанию надежными. Система безопасности, основанная на принципе нулевого доверия, затрудняет доступ злоумышленников и успешный запуск вирусов-вымогателей в вашей сети.

Продукты для защиты от вирусов-вымогателей Cisco Ransomware Defense

Если вам нужна помощь в реализации стратегии защиты от вирусов-вымогателей, в портфеле Cisco Secure вы найдете все вышеперечисленные технологии и много других решений. Дополнительная эффективность достигается за счет интеграции в рамках платформы Cisco SecureX и поддержки со стороны ведущих специалистов по аналитике угроз из группы Cisco Talos.

Если вас заинтересовала эта тема, рекомендуем ознакомиться с эксклюзивным интервью Cisco Talos с оператором вирусов-вымогателей, чтобы получить представление о человеческом факторе угроз. Если вас интересует технический анализ всех новых атак, подпишитесь на блог Cisco Talos.

Читайте также: