Запрет на вход в систему вызванного вирусом

Обновлено: 26.04.2024

прочитала уже много всякой информации об этом, но в связи с тем, что я очень далека от компьютерной терминологии, помощи она мне никакой не оказала. Вчера решила обновить флеш плеер, скачала и тут началось.. окна какие-со вылезать начали, антивирус запищал, но потом вроде всё утихло. Не прошло и часа, как пропала панель управления. Я подумала, что какой-то косяк и продолжила смотреть фильм. А сегодня включаю комп, у меня тут же выскакивает окно, где написано, что операция не может быть выполнена вследствие установленных на комп ограничений. Я не могу зайти никуда. пропали всё папки с раб. стола, нет кнопки 'выполнить', в интернет тоже никак. На любой запрос появляется то же окно. Что делать? Только не пишите переустанавливать виндоус. Заранее спасибо.

В окне приветствия дважды нажимаешь Ctrl+Alt+Delete и в окне имя пользователя вводишь слово "Администратор" или Administartor, где пароль ничего вводить не надо или просто зайди в безопасный режим F8 удерживай при загрузке и зайди как Администратор. У тебя вирус, который запрещает редактирование реестра и запуск Диспетчера задач.

Пуск-Выполнить- gpedit.msc (редактор групповых политик) Конфигурация пользователя-Административные шаблоны и здесь отключаешь запреты на редактирование реестра и запуск диспетчера задач, даже если они не заданы

и проверься вот этим [ссылка заблокирована по решению администрации проекта]

Нажимаешь Ctrl+Alt+Delete - навая задача - введи команду - %systemroot%\system32\restore\rstrui.exe - откати систему на более ранний срок!

1. Вставьте компакт-диск Windows XP и Назначте в BIOS загрузку с CD-ROM, перезапустите компьютер.

3. Если на компьютере установлено две или более операционные системы, выберите экземпляр Windows, к которому требуется получить доступ из консоли восстановления.

4. После появления соответствующего запроса введите пароль администратора. Если пароль для учетной записи администратора не назначен, просто нажмите клавишу ВВОД.

5. В командной строке консоли восстановления введите следующие команды, нажимая после каждой из них клавишу ВВОД.

md tmp

copy c:\windows\system32\config\system c:\windows\tmp\system.bak

copy c:\windows\system32\config\software c:\windows\tmp\software.bak

copy c:\windows\system32\config\sam c:\windows\tmp\sam.bak

copy c:\windows\system32\config\security c:\windows\tmp\security.bak

copy c:\windows\system32\config\default c:\windows\tmp\default.bak

delete c:\windows\system32\config\system

delete c:\windows\system32\config\software

delete c:\windows\system32\config\sam

delete c:\windows\system32\config\security

delete c:\windows\system32\config\default

copy c:\windows\repair\system c:\windows\system32\config\system

copy c:\windows\repair\software c:\windows\system32\config\software

copy c:\windows\repair\sam c:\windows\system32\config\sam

copy c:\windows\repair\security c:\windows\system32\config\security

copy c:\windows\repair\default c:\windows\system32\config\default

6. Введите команду

exit

чтобы завершить работу консоли восстановления. Компьютер будет перезагружен.

прочитала уже много всякой информации об этом, но в связи с тем, что я очень далека от компьютерной терминологии, помощи она мне никакой не оказала. Вчера решила обновить флеш плеер, скачала и тут началось.. окна какие-со вылезать начали, антивирус запищал, но потом вроде всё утихло. Не прошло и часа, как пропала панель управления. Я подумала, что какой-то косяк и продолжила смотреть фильм. А сегодня включаю комп, у меня тут же выскакивает окно, где написано, что операция не может быть выполнена вследствие установленных на комп ограничений. Я не могу зайти никуда. пропали всё папки с раб. стола, нет кнопки 'выполнить', в интернет тоже никак. На любой запрос появляется то же окно. Что делать? Только не пишите переустанавливать виндоус. Заранее спасибо.

В окне приветствия дважды нажимаешь Ctrl+Alt+Delete и в окне имя пользователя вводишь слово "Администратор" или Administartor, где пароль ничего вводить не надо или просто зайди в безопасный режим F8 удерживай при загрузке и зайди как Администратор. У тебя вирус, который запрещает редактирование реестра и запуск Диспетчера задач.

Пуск-Выполнить- gpedit.msc (редактор групповых политик) Конфигурация пользователя-Административные шаблоны и здесь отключаешь запреты на редактирование реестра и запуск диспетчера задач, даже если они не заданы

и проверься вот этим [ссылка заблокирована по решению администрации проекта]

Нажимаешь Ctrl+Alt+Delete - навая задача - введи команду - %systemroot%\system32\restore\rstrui.exe - откати систему на более ранний срок!

1. Вставьте компакт-диск Windows XP и Назначте в BIOS загрузку с CD-ROM, перезапустите компьютер.

3. Если на компьютере установлено две или более операционные системы, выберите экземпляр Windows, к которому требуется получить доступ из консоли восстановления.

4. После появления соответствующего запроса введите пароль администратора. Если пароль для учетной записи администратора не назначен, просто нажмите клавишу ВВОД.

5. В командной строке консоли восстановления введите следующие команды, нажимая после каждой из них клавишу ВВОД.

md tmp

copy c:\windows\system32\config\system c:\windows\tmp\system.bak

copy c:\windows\system32\config\software c:\windows\tmp\software.bak

copy c:\windows\system32\config\sam c:\windows\tmp\sam.bak

copy c:\windows\system32\config\security c:\windows\tmp\security.bak

copy c:\windows\system32\config\default c:\windows\tmp\default.bak

delete c:\windows\system32\config\system

delete c:\windows\system32\config\software

delete c:\windows\system32\config\sam

delete c:\windows\system32\config\security

delete c:\windows\system32\config\default

copy c:\windows\repair\system c:\windows\system32\config\system

copy c:\windows\repair\software c:\windows\system32\config\software

copy c:\windows\repair\sam c:\windows\system32\config\sam

copy c:\windows\repair\security c:\windows\system32\config\security

copy c:\windows\repair\default c:\windows\system32\config\default

6. Введите команду

exit

чтобы завершить работу консоли восстановления. Компьютер будет перезагружен.

Локальный вход в систему или домен после перезагрузки компьютера под управлением операционной системы Windows, если никто не вошел в систему, может быть невозможен.

Компьютер используется и заблокирован.

Только или администратор может снять блокировку компьютера.

Для снятия блокировки нажмите Ctrl-Alt-Del.

Компьютер заблокирован. Снять блокировку может только или администратор.

Компьютер используется и заблокирован.

Снять блокировку может только домен\имя_пользователя или администратор.

Для снятия блокировки нажмите Ctrl-Alt-Del.

Компьютер заблокирован. Снять блокировку может только домен\имя_пользователя или администратор.

Причина

У подобного поведения могут быть следующие причины:

Для экранной заставки по умолчанию установлено использование несуществующей программы экранной заставки.

Использована поврежденная экранная заставка, защищенная паролем.

Решение

Внимание! В этом разделе, описании метода или задачи содержатся сведения об изменении реестра. Однако неправильное его изменение может привести к серьезным проблемам. Поэтому такие действия следует выполнять очень внимательно. Чтобы обеспечить дополнительную защиту, создайте резервную копию реестра. Это позволит восстановить реестр при возникновении неполадок. Дополнительные сведения о создании резервной копии и восстановлении реестра см. в следующей статье базы знаний Майкрософт:

322756 Как создать резервную копию и восстановить реестр в Windows

Для устранения этой проблемы используйте другую неповрежденную и установленную локально программу заставки (например, Logon.scr).

Запустите редактор реестра (Regedit32.exe).

Найдите значение в следующем разделе реестра:

В меню Правка выберите пункт Строка, введите logon.scr и нажмите кнопку ОК.

Найдите параметр ScreenSaverIsSecure.

В меню Правка выберите пункт Строка, введите 0 и нажмите кнопку ОК.

Закройте редактор реестра.

ВРЕМЕННОЕ РЕШЕНИЕ

Для решения этой проблемы воспользуйтесь соответствующим способом.

Нажмите сочетание клавиш CTRL+ALT+DELETE для снятия блокировки.

Введите учетные данные последнего вошедшего в систему пользователя и нажмите кнопку ОК.

После исчезновения диалогового окна Снятие блокировки компьютера нажмите клавиши CTRL+ALT+DELETE и войдите в систему, как обычно.

С помощью средства выключения в наборе Microsoft Windows Resource Kit выключите заблокированный компьютер. На заблокированном компьютере отображается диалоговое окно Завершение работы системы, но перезагрузка компьютера не происходит.

По истечении времени завершения работы отображается диалоговое окно Операционная система Windows.

До активизации экранной заставки нажмите сочетание клавиш CTRL+ALT+DELETE и войдите в систему обычным образом.

ПРИМЕЧАНИЕ. Если для входа в систему не используется ни один из этих способов, необходимо перезагрузить компьютер и войти в систему до запуска программы экранной заставки.

В этой статье описывается функция для борьбы с вирусами и вредоносными программами, известная как "блокировка при первом подозрении". В статье описано включение блокировки при первом подозрении в инфраструктуре вашей организации.

Эта статья предназначена для администраторов предприятий и сотрудников ИТ, управляющих настройками безопасности для организаций. Если вы не администратор и не сотрудник ИТ, но у вас есть вопросы о блокировке при первом появлении, см. раздел Не администратор предприятия и не сотрудник ИТ?

Что такое блокировка при первом подозрении?

Блокировка при первом подозрении — это функция нового поколения для защиты от угроз, которая обнаруживает новые вредоносные программы и блокирует их за считанные секунды. Блокировку при первом взгляда подозрении можно активировать, включив определенные параметры безопасности. К этим параметрам относятся:

- облачная защита;

- ограничение по времени для ожидания отправки примера (например, 50 секунд);

- значение "высокий" для уровня блокировки файлов.

В большинстве корпоративных организаций параметры, необходимые для блокировки при первом подозрении, настраиваются при развертывании антивирусной программы в Microsoft Defender.

Принципы действия

Обнаружив подозрительный, но не обнаруженный ранее файл, антивирусная программа в Microsoft Defender отправляет запрос в нашу тыловую облачную защиту. Тыловая облачная защита применяет эвристические алгоритмы, машинное обучение и автоматический анализ файла, чтобы определить, является ли он вредоносным.

Антивирусная программа в Microsoft Defender использует несколько технологий обнаружения и предотвращения для обеспечения безошибочной интеллектуальной защиты в режиме реального времени.

Вот несколько важных фактов о блокировке при первом подозрении

В Windows 10 начиная с версии 1803 блокировка при первом подозрении может срабатывать в отношении непереносимых исполняемых файлов (например, JS, VBS или макросов) и других исполняемых файлов.

Блокировка при первом подозрении использует только тыловую облачную защиту для исполняемых файлов и непереносимых исполняемых файлов, скачанных из Интернета или происходящих из зоны Интернета. Хэш-значение exe-файла проверяется тыловой облачной защитой, чтобы определить, действительно ли такой файл не обнаруживался ранее.

Если тыловой облачной защите не удается определить, вредоносный этот файл или нет, антивирусная программа в Microsoft Defender заблокирует файл и загрузит его копию в облако. В облаке выполняется дальнейший анализ для определения вредоносности файла, прежде чем разрешить его запуск либо блокировать его при обнаружении в будущем — в зависимости от того, определен ли файл как вредоносный или не представляющий угрозы.

Во многих случаях этот процесс позволяет сократить время реакции на новые вредоносные программы с часов до секунд.

Включение блокировки при первом подозрении с помощью Microsoft Intune

Microsoft Intune теперь интегрирован с Microsoft Endpoint Manager.

Выберите или создайте профиль на основе типа профиля Ограничения для устройств.

В разделе Параметры конфигурации для профиля ограничений устройств в разделе Антивирусная программа в Microsoft Defender установите или подтвердите следующие параметры.

- Уровень облачной защиты: включено

- Уровень блокировки файлов: высокий

- Дополнительное время для сканирования файла в облаке: 50

- Запрашивать пользователей перед отправкой образца: отправлять все данные без запроса

Сохраните заданные параметры.

- При установке уровня блокировки файлов Высокий применяется высокий уровень обнаружения. В маловероятном случае, когда блокировка вызвана ложно-положительным срабатыванием для безобидных файлов, ваши сотрудники отдела безопасности смогут восстановить файлы из карантина.

- Дополнительные сведения о настройке параметров ограничения устройств антивирусной программы в Microsoft Defender для Intune см. в статье Параметры ограничений устройств в Microsoft Intune.

- Список ограничений для антивирусных устройств в Microsoft Defender в Intune см. в статье Ограничения для устройств в Windows 10 (и более новых версиях) в Intune.

Включение блокировки при первом подозрении с помощью Microsoft Endpoint Manager

Если вы ищете Microsoft Endpoint Configuration Manager, он теперь входит в состав Microsoft Endpoint Manager.

Выберите существующую политику или создайте новую на основе типа профиля Антивирусная программа в Microsoft Defender.

Установите или подтвердите следующие параметры конфигурации:

- Включить облачную защиту: да

- Уровень облачной защиты: высокий

- Дополнительное время ожидания (в секундах) антивирусной программы в Microsoft Defender: 50

Примените профиль антивирусной программы в Microsoft Defender к группе, например Все пользователи, Все устройства или Все пользователи и устройства.

Включение блокировки при первом подозрении с помощью групповой политики

Мы рекомендуем включить блокировку при первом подозрении через Intune или Microsoft Endpoint Manager.

Для этого на компьютере, управляющем групповыми политиками, откройте Консоль управления групповой политикой, щелкните правой кнопкой мыши нужный объект групповой политики и выберите Изменить.

С помощью Редактора управления групповыми политиками перейдите в раздел Конфигурация компьютера>Административные шаблоны>Компоненты Windows>Антивирусная программа в Microsoft Defender>MAPS.

В разделе MAPS дважды щелкните Настроить блокировку при первом подозрении и установите для этого параметра значение Включено, а затем нажмите ОК.

Установка параметра Всегда запрашивать (0) понизит состояние защиты устройства. Значение Никогда не отправлять (2) означает, что блокировка при первом подозрении работать не будет.

В разделе MAPS дважды щелкните Отправлять образцы файлов, если требуется дальнейший анализ и установите значение Включено. Для параметра Отправка образцов файлов, когда требуется дальнейший анализ, выберите Отправлять все образцы, а затем ОК.

Заново разверните объект групповой политики в своей инфраструктуре обычным порядком.

Подтверждение включения блокировки при первом подозрении на отдельных клиентских устройствах

Вы можете подтвердить, что блокировка при первом подозрении включена на отдельных клиентских устройствах, с помощью приложения "Безопасность Windows". Блокировка при первом подозрении автоматически включена, если включены оба параметра: Облачная защита и Автоматическая отправка образцов.

Откройте приложение "Безопасность Windows".

Выберите Защита от вирусов и угроз, а затем в области Параметры защиты от вирусов и угроз выберите Управление параметрами.

Убедитесь, что оба параметра, Облачная защита и Автоматическая отправка образцов, включены.

- Если необходимые параметры настроены и развернуты с помощью групповой политики, элементы управления параметрами, описанными в этом разделе, будут деактивированы и недоступны для использования на отдельных конечных точках.

- Изменения, внесенные с помощью объекта групповой политики, необходимо сначала развернуть на отдельных конечных точках, прежде чем параметр будет обновлен в настройках Windows.

Проверьте, работает ли блокировка при первом подозрении

Чтобы проверить работу функции, скачайте пример файла блокировки при первом появлении. Чтобы скачать файл, вам потребуется учетная запись в Azure AD с назначенной ролью "Администратор безопасности" или "Глобальный администратор".

Чтобы проверить, работает ли облачная защита, следуйте инструкциям, изложенным в разделе Проверка подключений между сетью и облаком.

Отключение блокировки при первом подозрении

Отключение блокировки при первом подозрении понизит уровень защиты устройств и сети.

Вы можете отключить блокировку при первом подозрении, если хотите сохранить те же значения параметров, но без использования блокировки при первом подозрении. Вы можете временно отключить блокировку при первом подозрении, чтобы посмотреть, как эта функция влияет на работу вашей инфраструктуры. Однако мы не рекомендуем окончательно отключать блокировку при первом подозрении.

Выключение блокировки при первом подозрении с помощью Microsoft Endpoint Manager

Перейдите в раздел Безопасность конечной точки > Антивирусная программа, а затем выберите свою политику антивирусной программы в Microsoft Defender.

В разделе Управление выберите Свойства.

Рядом с Параметры конфигурации выберите Изменить.

Измените один или несколько следующих параметров:

- Установите для параметра Включить облачную защиту значение Нет или Не настроено.

- Установите для параметра Уровень облачной защиты значение Не настроено.

- Снимите флажок Дополнительное время ожидания (в секундах) антивирусной программы в Microsoft Defender.

Проверьте новые значения и сохраните параметры.

Отключение блокировки при первом подозрении с помощью групповой политики

Для этого на компьютере, управляющем групповыми политиками, откройте Консоль управления групповой политикой, щелкните правой кнопкой мыши нужный объект групповой политики и выберите Изменить.

В Редакторе управления групповыми политиками перейдите в раздел Конфигурация компьютера и выберите Административные шаблоны.

Перейдите в раздел Компоненты Windows > Антивирусная программа в Microsoft Defender > MAPS.

Дважды щелкните Настроить функцию "Блокировать при первом подозрении" и установить значение Выключено.

Отключение блокировки при первом подозрении не отключает или не изменяет необходимые групповые политики.

Не администратор предприятия и не сотрудник ИТ?

Если вы не администратор предприятия и не ИТ-профессионал, но у вас есть вопросы о блокировке при первом появлении, см. этот раздел. Блокировка при первом подозрении обнаруживает новые вредоносные программы и блокирует их за считанные секунды. Хотя параметра "Блокировать при первом подозрении" как такового не существует, функция включена, если на устройстве настроены определенные параметры.

Управление блокировкой при первом подозрении: включение и отключение на личном устройстве

Если у вас есть личное устройство, не управляемое организацией, возможно, вам захочется включить или отключить блокировку при первом подозрении. Для управления этой функцией можно использовать приложение "Безопасность Windows"..

На компьютере с Windows 10 или Windows 11 откройте приложение "Безопасность Windows".

Выберите Защита от вирусов и угроз.

В разделе Защита от вирусов и угроз выберите Управление параметрами.

Выполните одно из следующих действий:

Чтобы настроить блокировку при первом подозрении, включите оба параметра: Облачная защита и Автоматическая отправка образцов.

Чтобы убрать блокировку при первом подозрении, отключите один из параметров: Облачная защита или Автоматическая отправка образцов.

Отключение блокировки при первом подозрении снижает уровень защиты вашего устройства. Мы не рекомендуем отключать блокировку при первом подозрении насовсем.

Благодаря правильным инструментам и настройкам ваше пребывание в Сети будет анонимным, безопасным и защищенным от вирусов. Мы покажем, как сделать свой ПК максимально надежным.

Высокой степени анонимности можно достичь благодаря использованию правильных приложений, идеальных настроек и продуманному выбору веб-служб. Мы расскажем, как это сделать на своем компьютере и обезопасить домашнюю сеть, не лишая себя комфорта.

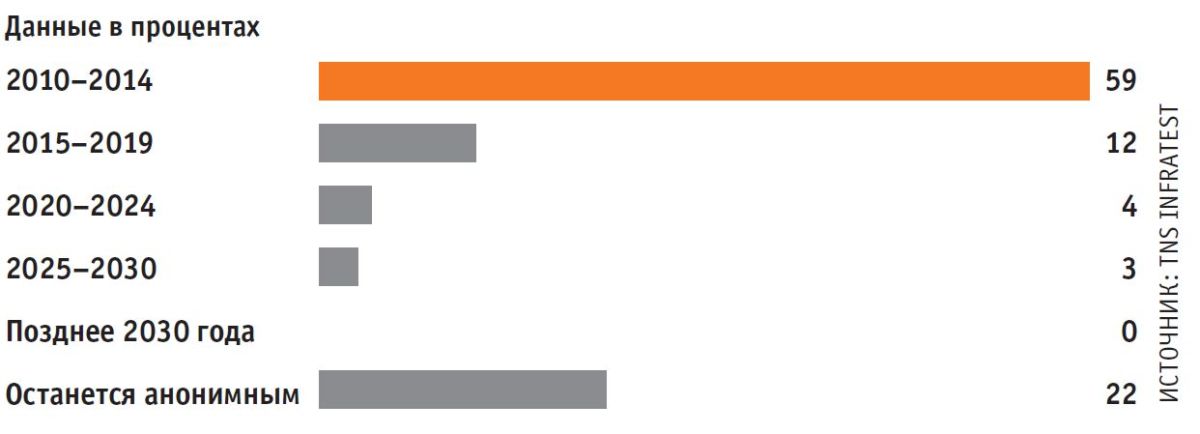

Согласно опросу компании TNS-Infratest, большинство экспертов убеждены, что в настоящий момент анонимное использование Интернета невозможно. В определенной степени эти специалисты правы — так, все провайдеры в США хранят пользовательские данные своих клиентов и анализируют их. Даже в России провайдеры регистрируют подобную информацию, однако без последующей обработки. И все же экспертам не стоит верить безоговорочно

Компания TNS Infratest узнала мнение экспертов в сфере Интернета о том, когда закончилась или закончится эра анонимного серфинга

Анонимность нужна не только для того, чтобы сделать ваши тени в Интернете более прозрачными — в первую очередь она максимально защитит вас от вирусов и вредоносного ПО. Используя инструменты, описанные в этой статье, вы зашифруете свое пребывание в Сети, изолируете свою систему от внешних угроз и тем самым в будущем будете уверены, что ваши действия не отслеживаются, а вы находитесь в полной безопасности.

Как ваши данные оказываются у корпораций и хакеров

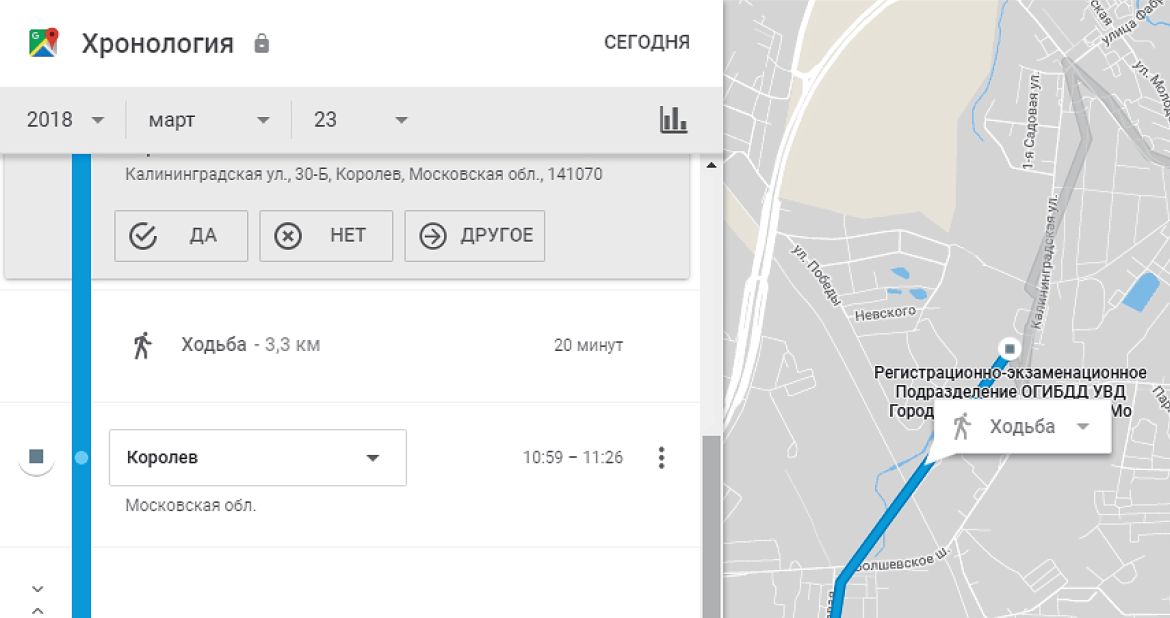

Google автоматически фиксирует местоположение, если эта функция используется на конечном устройстве

Крупные концерны, такие как Google, Apple, Microsoft и Facebook, пытаются собрать как можно больше персональной информации — особенно с мобильных устройств. Эти данные используются для разработки персонализированного предложения и отображения целевой рекламы. Большинство компаний тем самым узнают в деталях поведение пользователя, его предпочтения и другие важные сведения о личной жизни своих клиентов.

Apple сохраняет вашу геолокацию

При попадании такой информации с устройств в чужие руки крайне велика вероятность использования ее в преступных целях. Злоумышленники знают, когда пользователя нет дома, а также могут шантажировать его конфиденциальными данными. Для вредоносных атак такие сведения тоже на вес золота. Так, через метаданные фотографии хакер может узнать операционную систему пользователя и затем прицельно атаковать ее.

Запрет на отслеживание через шпионские программы

Вместе с AV-Test мы изучили современные антивирусные решения под Windows

Маскировка местоположения

Чтобы во время прогулки по Сети оставаться полностью анонимным, необходимо пользоваться VPN (Virtual Private Network). В этом случае ваши веб-данные будут передаваться в зашифрованном виде на сервер, служащий шлюзом. Даже ваш провайдер не сможет отследить, на каких сайтах вы бывали. Ваша безопасность и анонимность, однако, зависят исключительно от поставщика услуг VPN. Хорошую славу, к примеру, заслужил сервис Proton VPN, серверы которого располагаются в Швейцарии. Его преимущество заключается в том, что он по закону обязан не сохранять никакой информации о подключениях. И кстати, большинство функций — бесплатные.

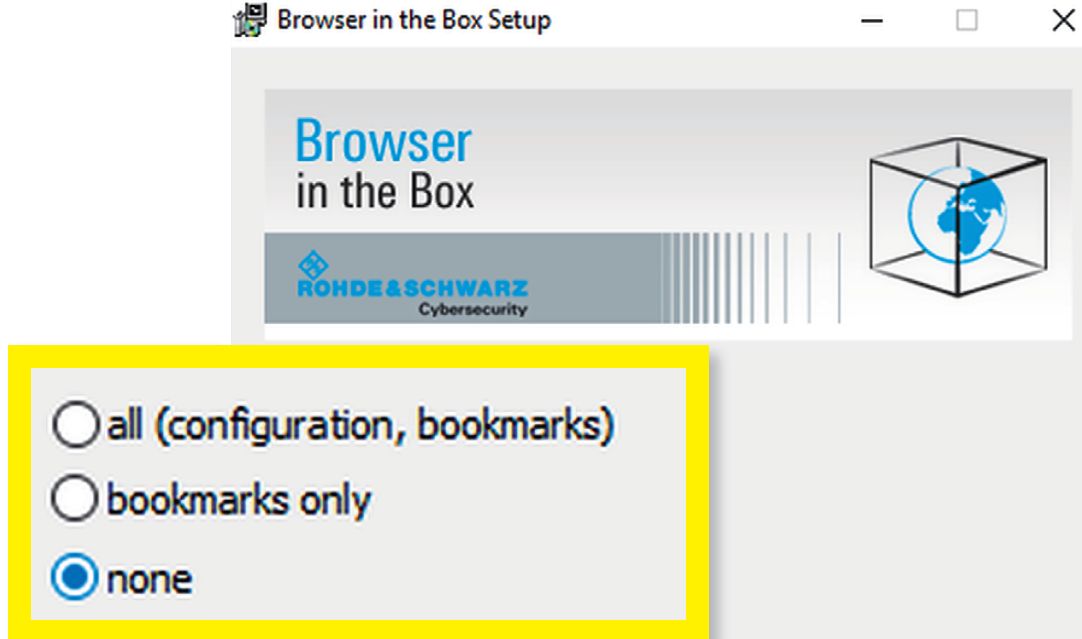

Блокировка слежки онлайн-активности в браузере

Прежде чем использовать браузер BitBox полностью отключите сохранение данных

Проблемы в данном случае может создать лишь новая уязвимость Meltdown. Через нее злоумышленники способны получить доступ к памяти хост-компьютера несмотря на вашу работу через виртуальный браузер. Впрочем, для Windows уже существует патч, который следует немедленно установить, пока ничего не случилось.

Работа в конфиденциальной ОС

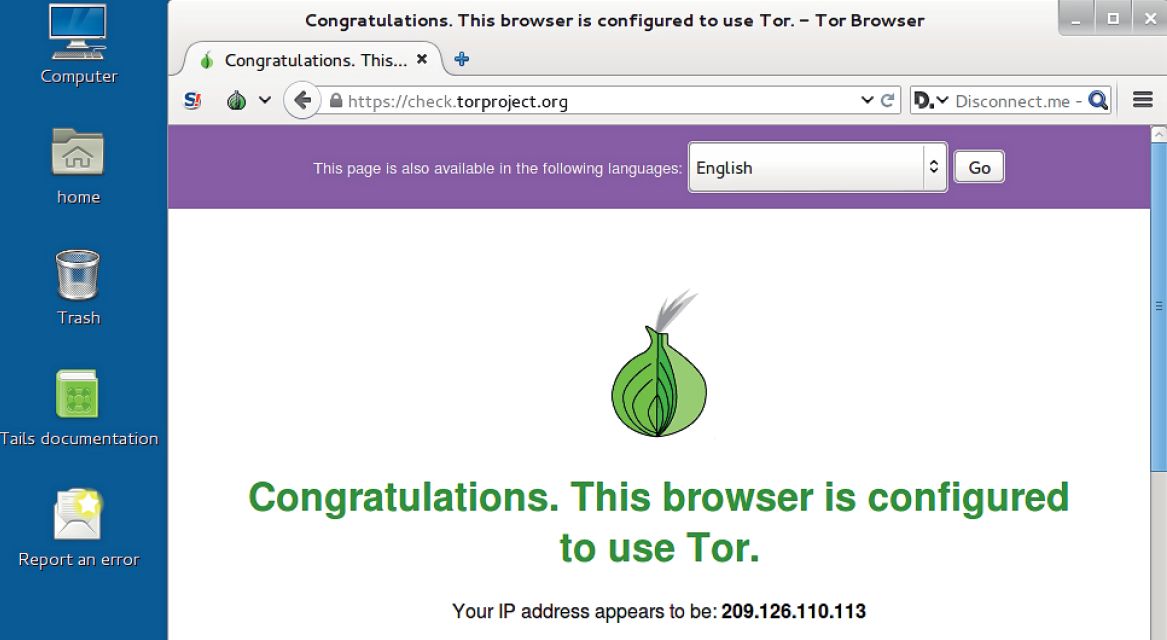

Благодаря встроенному браузеру Tor система Tails отлично подходит для анонимного интернет-серфинга

Самую полноценную защиту обеспечивает особая, изолированная от Windows операционная система. С версией Linux Tails, нацеленной на конфиденциальность, безопасность и анонимность, вы сможете спокойно перемещаться по Всемирной паутине. При этом усиленная Linux на базе Debian запускается в качестве самостоятельной системы, благодаря чему потенциальные вирусы не смогут проскользнуть в Windows.

Читайте также: