Чем убрать стиллер вирус

Обновлено: 25.04.2024

RedLine Stealer virus - это вредоносная программа, которая является частью троянских вирусов. Целью RedLine Stealer virus является кража данных пользователей. Распространение этого трояна часто происходит через спам по электронной почте и поддельные обновления.

Что такое RedLine Stealer virus?

RedLine Stealer virus захватывает веб-браузеры, где изменяет отображение информации. Введенные логины и пароли крадутся и отправляются на удаленный сервер мошенников. Похищая логины и пароли, киберпреступники могут быстро завладеть электронными счетами пользователей и перевести деньги на их кошельки.

Это вредоносное ПО должно быть уничтожено, так как RedLine Stealer virus может отлично маскироваться в системе ПК.

| Название | RedLine Stealer virus |

| Тип | Trojan |

| Повреждения | Severe |

| Альтернативное название | RedLine Stealer virus |

| Названия обнаружения | Avast (Win32:DropperX-gen [Drp]), BitDefender (Trojan.GenericKD.33518015), ESET-NOD32 (A Variant Of MSIL/TrojanDownloader.Agent.GAO), Kaspersky (HEUR:Trojan-Downloader.MSIL.Seraph.gen) |

| Симптомы | Software of this kind is designed to stealthily infiltrate the victim's computer and remain silent, and thus no particular symptoms are clearly visible on an infected machine. |

| Методы распространения | Infected email attachments, malicious online advertisements, social engineering, software 'cracks'. |

| Последствия атаки | Stolen passwords and banking information, identity theft, the victim's computer added to a botnet. |

RedLine Stealer virus симптомы

RedLine Stealer virus может маскироваться под безопасный процесс и его трудно обнаружить. Однако система ПК начинает проявлять себя характерными общими симптомами, такими как:

Как RedLine Stealer virus попало на мой ПК?

RedLine Stealer virus распространяется через спам и поддельные обновления. Спам представляет собой различные вредоносные вложения (PDF-файлы, документы MS Office и многое другое). Переходя по таким вложениям, пользователь выполняет прописанные скрипты, которые тайно скачивают и устанавливают троян.

Поддельные программы обновления начинают заражать систему, применяя ошибки и недостатки устаревшего ПО.

Основные методы появления вирусов:

- Программа с вирусом скачивается и устанавливается на ПК (бесплатные программы часто идут в комплекте с RedLine Stealer virus).

- Открыто зараженное электронное письмо.

- Пользователь кликнул на всплывающую рекламу.

- Пиринговые сети.

Троянская программа запускает цепную реакцию, дополнительно устанавливая другие вирусы

RedLine Stealer virus: легитимное или поддельное?

Когда пользователь замечает файл RedLine Stealer virus, он может проверить, является ли он легитимным или поддельным, двумя способами.

- Расположение файла. Стандартный файл находится в папке C:\Windows\System32. Все остальные файлы с RedLine Stealer virus в названии размещаются в разных папках, но не в папке C:Windows\System32.

- Диспетчер задач. Сначала запустите диспетчер задач - перейдите в раздел "Процессы" и найдите RedLine Stealer virus.exe - щелкните на нем правой кнопкой мыши, чтобы удалить его - если Windows покажет предупреждение, значит RedLine Stealer virus.exe - хороший процесс и его не нужно удалять. В противном случае, если появляется предупреждение, процесс RedLine Stealer virus.exe является поддельным.

Удалите RedLine Stealer virus из вашей системы

Очень часто бывает, что пользователь замечает, что троянская программа остается в системе после удаления. Это может быть связано с тем, что реестр с остальными системными файлами ПК заражены. Давайте попробуем удалить RedLine Stealer virus с компьютера:

Метод 1: Удалить RedLine Stealer virus с AVarmor

AVarmora представляет собой инструмент, который удаляет вредоносное ПО. Утилита помогает пользователям удалять с компьютера трояны типа RedLine Stealer virus и различные вредоносные программы. Утилита имеет простой и удобный интерфейс, а также мощные механизмы для защиты всей системы вашего ПК.

- Скачайте и установите AVarmor.

- После завершения процесса загрузки запустите утилиту, согласившись с ее настройками. Перед этим необходимо закрыть все посторонние программы на вашем компьютере.

- Утилита начнет свою работу, и пользователю необходимо нажать кнопку "Сканировать" на наличие вредоносного ПО.

- После завершения сканирования будет сформирован список найденных опасных объектов.

- Удалить все найденные угрозы.

- После завершения очистки перезагрузите компьютер.

Метод 2: Удаление через редактор реестра

Те, кто хочет попробовать удалить RedLine Stealer virus вручную, используют Regedit, так как троян может сам изменять реестр.

- Давайте запустим командную строку.

- Вводим Regedit в командной строке.

- Перед деинсталляцией необходимо сделать резервную копию реестра (Файл - Экспорт - сохранить реестр в безопасном месте).

- Как только резервная копия будет создана, нажмите Правка - Найти.

- Введите RedLine Stealer virus.exe - Find next.

- Реестр найден? Щелкните по нему правой кнопкой мыши и нажмите Удалить.

Метод 3: Подключите компьютер к сети и войдите в безопасный режим

Сначала попробуйте загрузить компьютер в безопасном режиме. Это поможет вам предотвратить запуск RedLine Stealer virus.

Windows 7, 10, Vista, XP

- Сначала выполните перезагрузку компьютера.

- Нажмите F8 до появления Windows.

- Вы увидите меню дополнительных опций.

- Перейдите в "Безопасный режим с подключением к сети"

- Нажмите Enter.

Windows 8, Windows 8.1

- Нажмите Windows+R, чтобы вызвать окно RUN.

- Введите команду msconfig.

- Нажмите OK.

- Перейдите на вкладку Boot.

- В этой области выберите опции Safe Boot и Networking.

- Нажмите OK.

- Перезагрузите компьютер.

Метод 4: Удалить все сомнительные приложения

Виновное приложение может остаться даже после попытки его удаления, находя новые места в системе компьютера. Попробуйте определить их местонахождение:

- Щелкните правой кнопкой мыши на панели задач.

- Выберите Диспетчер задач.

- Просмотрите все приложения, которые потребляют системную память.

- Найдите приложения, которые не были установлены и запущены пользователем.

- Щелкните по ним правой кнопкой мыши, чтобы открыть их местоположение.

- Теперь откройте Панель управления.

- Нажмите Удалить программу.

- Проверьте наличие подозрительных приложений.

Метод 5: Удалить временные файлы

Папка временных файлов - это место, где могут храниться вредоносные файлы. Попробуйте удалить временные файлы и папки:

- Откройте окно "Выполнить"

- Введите команду %temp% и нажмите Enter.

- Появится путь C:\Users\[имя пользователя]\AppData\Local\Temp, то есть откроется папка temp.

- Удалите файлы и папки, а затем очистите корзину.

Метод 6: Удалить RedLine Stealer virus из браузеров

Теперь давайте рассмотрим, как удалить RedLine Stealer virus в самых популярных браузерах.

Mozilla Firefox

Необходимо удалить опасные расширения:

- Откройте Mozilla Firefox и нажмите на Меню.

- Перейдите в раздел Дополнения.

- Выберите RedLine Stealer virus и нажмите на Удалить.

Сбросить домашнюю страницу

- Нажмите на три горизонтальные линии в правом верхнем углу экрана, чтобы открыть Меню.

- Перейдите в Настройки

- В этой области выберите предпочтительную домашнюю страницу.

Очистить куки с данными сайта

- Переходим в Меню, где выбираем Предпочтения.

- Теперь нам нужен раздел Конфиденциальность и безопасность.

- Находим раздел Cookies and Site Data.

- Нажмите на Очистить данные сайта.

- Перезапустить Firefox.

- Откройте Firefox.

- В правом верхнем углу нажмите на Меню, чтобы перейти к разделу Помощь.

- Теперь выберите Информация об устранении неполадок.

- Появится новое окно, в котором нужно нажать на Refresh Firefox.

- Подтвердите действие.

Google Chrome

Необходимо удалить опасные расширения:

- Открыть Chrome.

- Нажмите на Меню, чтобы выбрать Другие инструменты.

- Затем перейдите к Расширениям.

- Появится новое окно со всеми установленными расширениями.

- Удалите подозрительный плагин, связанный с RedLine Stealer virus.

Очистить куки с данными сайта

Сбросить домашнюю страницу

- Перейдите в меню и выберите Настройки.

- Ищите подозрительный сайт, который находится в разделе "При запуске".

- Нажмите Открыть определенную или набор страниц, найдите Удалить.

- Перезагрузите браузер.

- Перейдите в меню, чтобы выбрать Настройки.

- Перейдите в раздел "Расширенные".

- Перейдите в раздел "Сброс и очистка."

- Нажмите Восстановить настройки по умолчанию.

Internet Explorer

Необходимо удалить опасные расширения:

- Выберите знак "шестеренка" Internet Explorer в правой части экрана.

- Перейдите в "Управление расширениями".

- Просмотрите все недавно установленные подозрительные расширения; среди них есть RedLine Stealer virus.

- Выберите его и удалите.

- Нажмите Internet Explorer, чтобы открыть браузер.

- Нажмите на значок шестеренки, чтобы выбрать Настройки Интернета.

- Появится новое окно, в котором нам нужна вкладка Advanced.

- Теперь нажмите на кнопку Сброс.

- Подтвердите свои действия.

Microsoft Edge

Необходимо удалить опасные расширения:

- Выберите меню

- Найти расширения.

- В списке выберите расширение, нажмите на знак шестеренки, где выберите Деинсталляция.

- Найдите тип Trojan и удалите его.

Очистить куки с данными сайта

- Заходим в Меню, где выбираем Конфиденциальность и безопасность.

- Теперь нам нужен раздел "Очистить данные браузера", где выбираем категории, которые мы хотим очистить.

Сбросить домашнюю страницу

- Нажмите на значок меню, чтобы перейти к Настройкам.

- Найдите раздел При запуске.

- Нажмите Отключить на подозрительном домене.

- Нажмите Ctrl+Shift+Esc, чтобы открыть диспетчер задач.

- Нажмите Подробнее.

- Перейдите в нижнюю часть страницы, где вам нужно найти все записи с именем Microsoft Edge. Щелкните правой кнопкой мыши на каждой из них и выберите Завершить задачу.

Safari

Необходимо удалить опасные расширения:

- Нажмите на знак Safari.

- Перейдите в Параметры.

- Появится новое окно, в котором нужно выбрать Расширения.

- Выберите нежелательное расширение и нажмите кнопку Uninstall.

Очистить куки с данными сайта

- Нажмите на значок Safari и выберите Очистить историю.

- Под пунктом Очистить появится выпадающее меню, в котором нужно выбрать всю историю.

- Подтвердите свой выбор.

- Нажмите на знак Safari, чтобы выбрать Настройки.

- Нажмите на вкладку Advanced.

- Поставьте галочку напротив Show Develop menu.

- Далее нажмите кнопку Develop и выберите Empty Caches.

Все мы знаем, что Интернет продолжает стремительно развиваться, становясь все более обширным. Каждый пользователь не должен забывать защищать свою систему от вирусов типа RedLine Stealer virus.

Все мы знаем, что Интернет продолжает стремительно развиваться, становясь все более обширным. Каждый пользователь не должен забывать защищать свою систему от вирусов типа RedLine Stealer virus.

Инструкции по удалению RedLine Stealer virus

Шаг 1:

Разрешите AVarmor просканировать ваш компьютер на наличие вредоносных программ и других вирусов.

Вирусы — штука неприятная и в большинстве случаев неожиданная. Будучи уверенным, что я знаю абсолютно все трюки и обманки злоумышленников, я даже не думал, что когда-нибудь попадусь на такое. Именно по этой причине я отключил абсолютно все встроенные в Windows антивирусные средства и не стал устанавливать сторонние. Так и прошло несколько лет, я действительно спокойно пользовался компьютером и не знал горя, пока не настал тот день, когда вредоносное ПО всё-таки настигло мой компьютер.

Скупой платит дважды

Так выглядит тот сайт. Обычно такие заглушки выглядят аляповато и выдают себя мгновенно, но здесь друг не успел обратить внимания на различные мелочи, так как в целом сайт казался нормальным

Сама программа находилась в запароленном архиве, что является обычной практикой для пиратских сайтов, поэтому и на это мы особого внимания не обратили. После распаковки архива и запуска программы (конечно же, с правами администратора) компьютер начал сильно шуметь, а на экране происходило адовое месиво из огромного количества командных строк cmd.exe и PowerShell.

После этого я принудительно перезагрузил компьютер, так как штатными средствами сделать это не представлялось возможным, и… просто продолжил им пользоваться. Да, тогда я ещё не знал про стиллеры и думал, что это очередной установщик хлама. Какого же было моё удивление, когда хлама на компьютере я не обнаружил — я чётко видел, что программа пыталась что-то установить, но в итоге в списке программ ничего нового я не заметил. Сразу же после произошедшего я поспешил удалить тот зловещий файл и всё, что он оставил после себя. Остатки находились преимущественно в папке Temp.

Успокоившись и понадеявшись, что с вредоносом покончено, я продолжил заниматься своими делами. К сожалению, не получилось. Через 15 минут после перезагрузки вирус снова дал о себе знать — опять огромное количество окон командной строки. И именно после этого я всерьёз занялся чисткой компьютера и стал копать информацию о вирусе, который подхватил.

Принцип работы стиллера. Всё оказалось хуже, чем я ожидал

Стиллер, как понятно из прямого перевода этого слова, крадёт. Существуют разные стиллеры с разными функциями, злоумышленники могут создавать разные сборки для разных целей, но далее я собираюсь описать всё, что они умеют, так как никогда не знаешь, какой конкретно вирус ты подхватил.

В первую очередь, конечно же, после запуска файла стиллер проверяет, находится он в операционной системе или в песочнице. Для этого он применяет функцию анти-отладки из WinAPI и всё равно проникает в изначальную среду выполнения, поэтому крайне не рекомендуется проверять подобные вирусы даже в виртуальных машинах. Затем, как ни странно, стиллер крадёт данные. Давайте по порядку.

Браузеры

Стиллер умеет красть множество данных из Chromium-браузеров, в их числе: пароли, закладки, история, куки-файлы, автозаполнение, список скачанных файлов. Из Gecko-браузеров (основанных на движке Firefox) обычно можно украсть только закладки и куки. Раньше я думал, что нельзя просто так пошариться в файлах и вынуть оттуда мои пароли — там же всё зашифровано. Оказалось, я был в корне не прав. Конечно, данные там может быть и зашифрованы, только вот к ним очень легко получить доступ через библиотеку SQLite3, которой активно пользуются не только программисты, но и злоумышленники.

Системная информация

Разные стиллеры собирают разную информацию, но в целом они могут узнать буквально всё. Помимо данных со снимка экрана выше, стиллеры крадут информацию о сетях и пароли к ним, IP, ключ активации Windows и делают снимок экрана жертвы. Я до сих пор так и не понял, для каких целей злоумышленнику могут пригодиться пароли от моего Wi-Fi или информация о том, какая в моём ноутбуке видеокарта.

Файлы и токены

Остальные возможности

Помимо вышеописанного, стиллеры могут содержать в себе следующие функции:

- Кража банковских и криптовалютных кошельков (применяется редко, так как особенно строго преследуется по закону).

- Установка кейлоггера (считывание информации с клавиатуры и передача её злоумышленнику, умеет распознавать программы, в которых вводится текст).

- Установка клиппера (подмена содержимого буфера обмена на другой, как пример — подмена адресов в браузере).

- Фото с веб-камеры.

- Запись структуры директорий.

- Заражение всех .exe-файлов с целью навсегда остаться на компьютере жертвы.

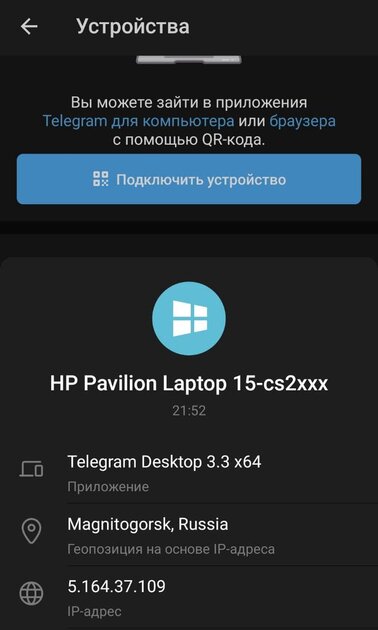

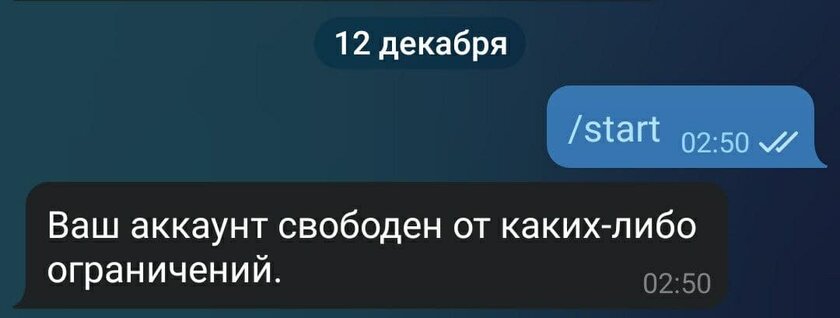

Последнее точно было в попавшемся мне стиллере, так как даже после огромных усилий по очистке компьютера, в моём Telegram появлялись чужие геопозиции и IP-адреса. При этом новые пароли, которые я установил для всех своих аккаунтов, украдены не были.

Как очевидный итог — мои данные разлетелись по всему интернету

В Telegram, как не странно, ничего не произошло. Постоянно заходили разные люди, но ничего подобного произошедшему в Discord мной замечено не было. Вполне вероятно, что несколько разных людей успели выкачать архивы с моими данными, но прошёл почти месяц с тех пор и я до сих пор не получил угроз и шантажа.

Главный урок, который я извлёк

После произошедшего я всерьёз задумался о безопасности своего компьютера и о том, как избежать подобного в дальнейшем. Конечно, это первый такой случай за много лет, но даже так эта ситуация заставила меня сильно нервничать и потратить несколько дней на разбирательства и устранение последствий. В следующий раз может получиться так, что времени заниматься подобным просто не будет и мне пришлось бы идти на компромиссы.

В первую очередь — антивирус

Раньше я был убеждённым противником антивирусов, так как был уверен, что подхватить вирус настолько сложно, что приходится делать это чуть ли не специально. Теперь же я всегда держу на готове встроенный антивирус Windows, который с выходом десятой версии операционки очень похорошел и стал надлежащим образом выполнять свою работу. Но ещё более лучшим решением для простых пользователей будет установка стороннего проверенного антивируса, и здесь стоит помнить, что лучший — не всегда популярный. Изучите отзывы и обзоры антивирусного ПО и выберите то, которое сочтёте подходящим.

Хотя бы проверяйте файлы через VirusTotal

Перед запуском подозрительных файлов, скачанных из сомнительных источников, пропускайте их через VirusTotal. Это удобный бесплатный сервис, который использует вирусные базы огромного количества антивирусов, тем самым являясь, по сути, самым мощным антивирусным средством, существующим на данный момент. Им пользуются многие сайты, доказывая, что их файлы безопасны, в том числе и Trashbox.

Помимо вышеописанного, после смены паролей нужно отказаться от привычки пользоваться автозаполнением. Именно из-за этой функции и утекают пароли — если на серверах Google они, скорее всего, в безопасности, то при хранении локально на компьютере оказываются доступны всем желающим.

я не лазю по неизвестным ресурсам и не запускаю подозрительные исполняемые файлы, уязимости перекрыты через avz и другие утилиты.

Смешной, твой говнорутор в первых рядах по распространению вирусов)

А такие умники как ты, словя жирный вирус серьёзно ломающий систему, потом сами же бегут вперёд паровоза оплачивать подписку нода 32)

По мне так майки заплатками от мелдаун и спектр снизили производительность больше чем требует антивирус. И надо постараться откл. защитник так чтобы он не возобновлял работу.

Где комменты о том, что во всем правообладатели виноваты, если бы не их нежелание выпускать софт на одном только энтузиазме, то никто бы не искал кейгены всякие лол

Интересно, как главным объектом обсуждений стал факт скачивания вируса :) Рассказ об этом занимает один пункт

Да я сам в шоке эту проблему решили 60 лет назад сделав антивир на микрокоде процика но капитализм делает свае дело

Пхах, разумеется антивирус будет не лишним, главное контролировать его(настроить), что бы он каждый день судорожно не сканировал диск на наличие вирусов😂 и у вас не будет проблем от него.

Заражение программами-вымогателями означает, что ваши данные зашифрованы или ваша операционная системазаблокирована киберпреступниками. Киберпреступники обычно требуют выкуп за расшифровку данных. Программы-вымогатели могут проникать на устройства разными способами. Наиболее распространенные пути включают заражение при посещении вредоносных веб-сайтов, загрузку нежелательных надстроек и спам-рассылки. Целями атак программ-вымогателей являются как частные лица, так и компании. Для защиты от атак программ-вымогателей могут быть предприняты различные меры, однако сохранение бдительности и использование программ безопасности – это самые важные шаги в правильном направлении. При атаке программы-вымогателя происходит либо потеря данных, либо трата крупной суммы денег, либо и то, и другое.

Обнаружение программ-вымогателей

Как узнать, заражен ли ваш компьютер? Вот несколько способов обнаружить атаку программы-вымогателя:

- Сигналы тревоги со стороны программы поиска вирусов. Если на устройстве установлена программа поиска вирусов, заражение программой-вымогателем может быть обнаружено на ранней стадии, если программа вымогатель не обошла защиту.

- Изменение расширений файлов. Например, обычное расширение файла изображения – jpg. Если это расширение заменено неизвестной комбинацией букв, возможно, файл заражен программой-вымогателем.

- Изменение имен файлов. Отличаются ли имена файлов от тех, которые вы им присваивали? Вредоносные программы часто меняет имена файлов при шифровании данных. Следовательно, это также может быть признаком заражения.

- Повышенная активность дисков или центрального процессора может свидетельствовать о том, что программа-вымогатель работает в фоновом режиме.

- Сомнительная сетевая активность. Программное обеспечение, взаимодействующее с киберпреступниками или серверами злоумышленников, может вызвать подозрительную сетевую активность.

- Зашифрованные файлы. Поздним признаком атаки программ-вымогателей является тот факт, что файлы больше не открываются.

Наконец, появляется окно с требованием выкупа, что подтверждает заражение программой-вымогателем. Чем раньше была обнаружена угроза, тем проще бороться с вредоносной программой. Раннее обнаружение факта заражения троянскими программами-шифровальщиками позволяет определить, какой тип программы-вымогателя заразил устройство. Многие троянские программы-вымогатели удаляют себя после выполнения шифрования, поэтому их невозможно изучить и расшифровать.

Произошло заражение программой-вымогателем – что делать?

Программы-вымогатели обычно бывают двух типов: программы-блокировщики с требованием выкупа и шифровальщики. Программы-блокировщики с требованием выкупа блокируют экран компьютера, в то время как шифровальщики шифруют отдельные файлы. Независимо от типа программы-вымогателя, у жертвы обычно есть три варианта:

- Заплатить выкуп и надеяться, что киберпреступники сдержат свое слово и расшифруют данные.

- Попытаться удалитьвредоносную программу, используя доступные инструменты.

- Выполнить на компьютере восстановление до заводских настроек.

Удаление троянских программ-шифровальщиков и расшифровка данных

Тип программы-вымогателя и стадия, на которой было обнаружено заражение, существенно влияют на способ борьбы с вирусом. Удаление вредоносной программы и восстановление файлов возможно не для всех программ-вымогателей. Вот три способа борьбы с заражением.

Обнаружение программ-вымогателей – чем раньше, тем лучше

Если программа-вымогатель обнаружена до момента требования выкупа, ее можно удалить. Данные, которые были зашифрованы до этого момента, останутся зашифрованными, но саму программу-вымогатель можно остановить. Раннее обнаружение означает, что можно предотвратить распространение вредоносной программы на другие устройства и файлы.

Если во внешнем или в облачном хранилище имеется резервная копия данных, зашифрованные данные возможно восстановить. Но что делать, если у вас нет резервной копии данных? Мы рекомендуем вам установить надежное решение для интернет-безопасности. Возможно, уже существует инструмент для расшифровки данных, зашифрованных программой-вымогателем, жертвой которой вы стали. Можно также посетить веб-сайт проекта No More Ransom. Эта общеотраслевая инициатива запущена для помощи всем жертвам программ-вымогателей.

Инструкция по удалению программ-шифровальщиков файлов

Если вы стали жертвой атаки программы-шифровальщика файлов, можно выполнить следующие действия, чтобы удалить трояна-шифровальщика.

Шаг 1. Отключитесь от интернета

Сначала удалите все подключения, как виртуальные, так и физические. К ним относятся беспроводные и проводные устройства, внешние жесткие диски, любые носители и облачные учетные записи. Это может предотвратить распространение программ-вымогателей по сети. Если вы подозреваете, что пострадали другие области, выполните действия по резервному копированию и для этих областей.

Шаг 2. Проведите расследование с использованием программ обеспечения интернет-безопасности

Выполните антивирусную проверку с помощью установленных программ для обеспечения безопасности в интернете. Это поможет определить угрозы. Если обнаружены опасные файлы, их можно удалить или поместить на карантин. Вредоносные файлы можно удалить вручную или автоматически с помощью антивирусного программного обеспечения. Выполнять удаление вредоносных программ вручную рекомендуется только опытным пользователям.

Шаг 3. Используйте инструмент для расшифровки данных, зашифрованных программами-вымогателями

Шаг 4. Восстановите данные из резервной копии

Если резервные копии ваших данных хранятся на внешнем носителе или в облачном хранилище, создайте также резервную копию данных, которые еще не были зашифрованы программой-вымогателем. Если вы не создавали резервных копий, очистить и восстановить работу компьютера будет намного сложнее. Чтобы избежать такой ситуации, рекомендуется регулярно создавать резервные копии. Если вы склонны забывать о таких вещах, используйте службы автоматического резервного копирования в облако или создайте напоминания в календаре.

Как удалить программу-вымогатель, блокирующую экран

В случае программы-блокировщика жертва сначала сталкивается с проблемой доступа к программе безопасности. При запуске компьютера в безопасном режиме есть вероятность, что операция блокировки экрана не загрузится, и удастся использовать антивирусную программу для борьбы с вредоносным ПО.

Платить ли выкуп?

Если вы все же планируете заплатить выкуп, не удаляйте программу-вымогатель со своего компьютера. В зависимости от типа программы-вымогателя или плана киберпреступников по расшифровке данных, программа-вымогатель может являться единственным способом применить код дешифрования. В случае преждевременного удаления программы-вымогателя код дешифрования, купленный по высокой цене, станет бесполезным. Но если вы действительно получили код дешифрования и он сработал, необходимо удалить программу-вымогатель с устройства как можно скорее после расшифровки данных.

Дальнейшие действия в зависимости от типа программ-вымогателей

Существует множество различных типов программ-вымогателей, некоторые из них можно удалить всего несколькими щелчками мыши. Однако есть также распространенные вирусы, удаление которых значительно сложнее и требует много времени.

Существуют различные способы удаления и расшифровки зараженных файлов в зависимости от типа программы-вымогателя. Не существует универсального инструмента дешифрования, который работал бы с любыми программами-вымогателями.

Для корректного удаления программ-вымогателей важно ответить на следующие вопросы:

- Какой тип вируса заразил устройство?

- Существует ли подходящая программа дешифрования, и если да, то какая?

- Как вирус попал в систему?

Вирус Ryuk мог попасть в систему, например, через Emotet, что влияет на способ решения проблемы. В случае с вирусом Petya, безопасный режим – хороший способ удалить его. Более подробно различные варианты программ-вымогателей описаны в этой статье.

Выводы

Другие статьи по теме

What Что такое программы-вымогатели

How to prevent Ransomware Как защитить себя от программ-вымогателей

Другие статьи по теме:

Удаление программ-вымогателей | Расшифровка данных – как победить вирус

Обнаружение троянских программ-шифровальщиков, удаление программ-вымогателей с компьютера и расшифровка ваших данных – все описано в этой статье.

Избранные статьи

Как очистить кеш и удалить файлы cookie в различных браузерах

Режим инкогнито и режим конфиденциального просмотра: что это такое и как ими пользоваться?

Как снизить пинг и оптимизировать скорость онлайн-игр

Что представляют собой отдельные законы об интернете и безопасности данных?

Соблюдение кибергигиены поможет обеспечить безопасность в сети

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Мы часто рассказываем, какое количество угроз в онлайне существует для геймеров: и в пиратках трояны прячутся, и в модах, и в читах. И это не говоря уже про фишинг и многочисленные способы обмана при покупке или обмене внутриигровых предметов. Про беды с покупкой аккаунтов мы тоже недавно рассказывали. К счастью, все эти проблемы не так страшны, если вы о них знаете.

Но есть еще одна опасность, о которой нужно, во-первых, знать, а во-вторых, уметь от нее защищаться. И имя ей — стилеры (Password Stealer, наши защитные решения их детектируют обычно как Trojan-PSW.что-нибудь). Это такие специальные трояны, которые заточены под воровство аккаунтов — или в виде логинов с паролями, или в виде токенов сессии.

Что такое Password Stealer и какие они бывают

Работают стилеры по-разному. Например, есть злобный троян-стилер Kpot (также известный как Trojan-PSW.Win32.Kpot). Он распространяется в основном через почтовый спам с вложениями, которые, используя уязвимости (например, в Microsoft Office), загружают на компьютер сам зловред.

Дальше стилер передает на командный сервер информацию об установленных на компьютере программах и в ответ получает список дальнейших действий. Среди них, например, возможность воровать cookie-файлы, аккаунты Telegram и Skype, а также много чего еще.

Зачем это надо мошенникам? Очень просто: все ценные внутриигровые предметы они быстренько перепродадут, выручив с этого неплохие деньги. Такие предметы — и возможность их перепродать — есть, например, в World of Warcraft и в Diablo III.

Или, скажем, есть зловред, который целится в другой сервис — Uplay, фирменный лончер для игр Ubisoft. Этого зловреда зовут Okasidis, наши решения ловят его под общим вердиктом Trojan-Banker.MSIL.Evital.gen. В отношении воровства игровых аккаунтов он ведет себя точно так же, как троян Kpot, разве что ворует два конкретных файла — %LOCALAPPDATA%\Ubisoft Game Launcher\users.dat и %LOCALAPPDATA%\Ubisoft Game Launcher\settings.yml.

Тот же Uplay интересует и зловреда по имени Thief Stealer (детектируется под общим вердиктом — как HEUR:Trojan.Win32.Generic). Разве что этот, не стесняясь, тащит вообще все файлы из папки %LOCALAPPDATA%\Ubisoft Game Launcher\.

Во всех трех случаях пользователь, скорее всего, ничего не заметит — троян никак не выдает себя на компьютере, не выводит окон с требованиями, а просто тихонько ворует файлы или данные.

Как защититься от троянов, ворующих аккаунты в игровых сервисах

В принципе защищать аккаунты в игровых сервисах нужно так же, как и все остальное. В том числе и от стилеров. Следуйте советам ниже — и никакие троянские воры будут вам не страшны:

Читайте также: