Вирус петя атаковал маерск

Обновлено: 13.05.2024

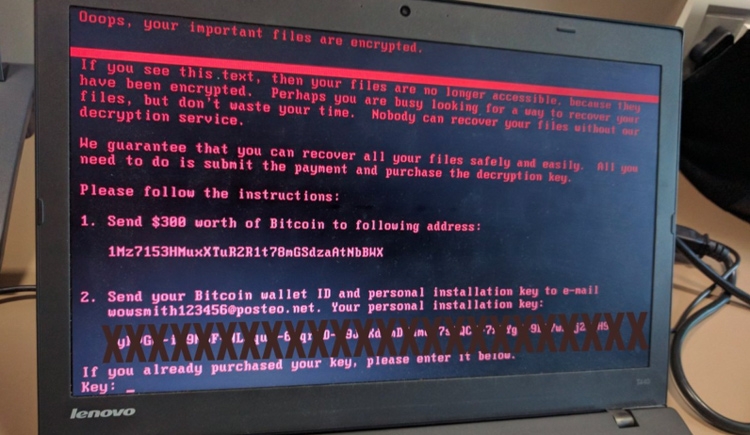

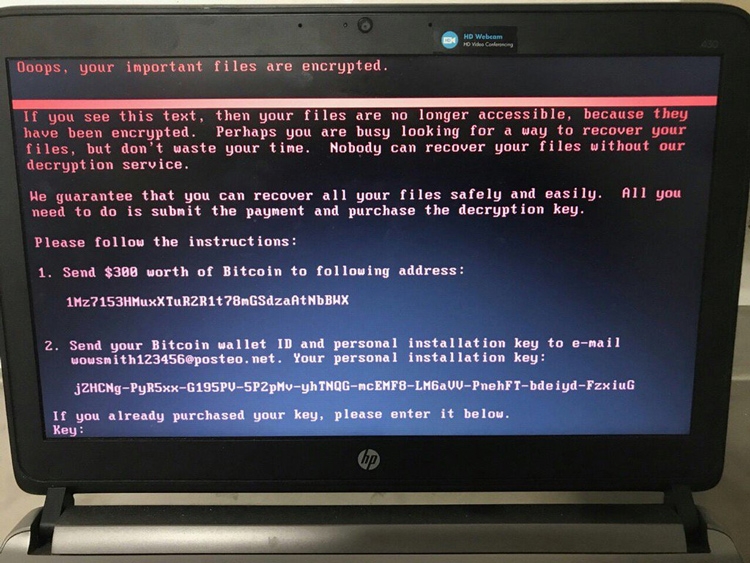

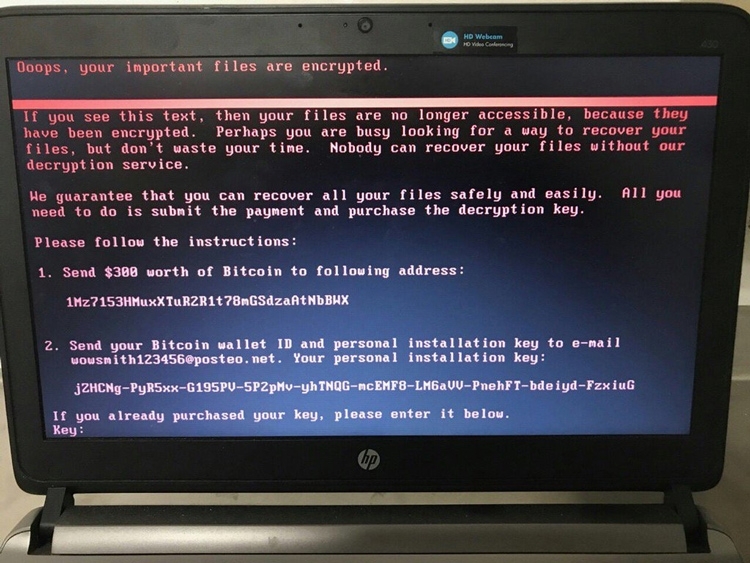

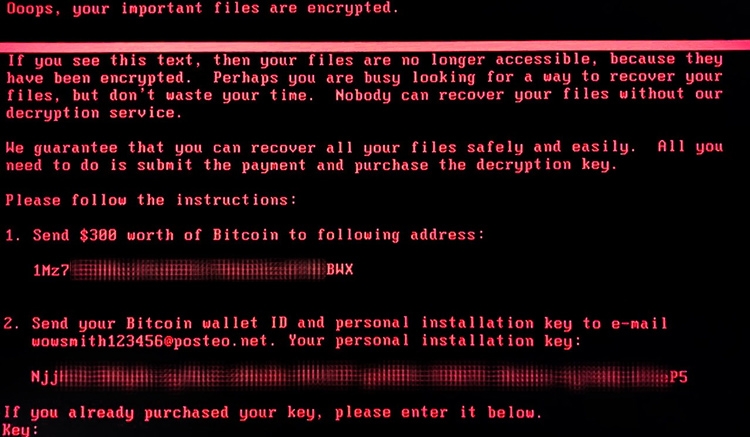

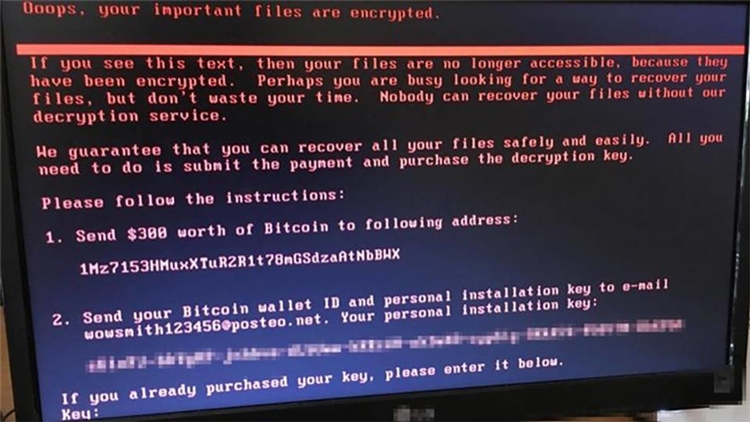

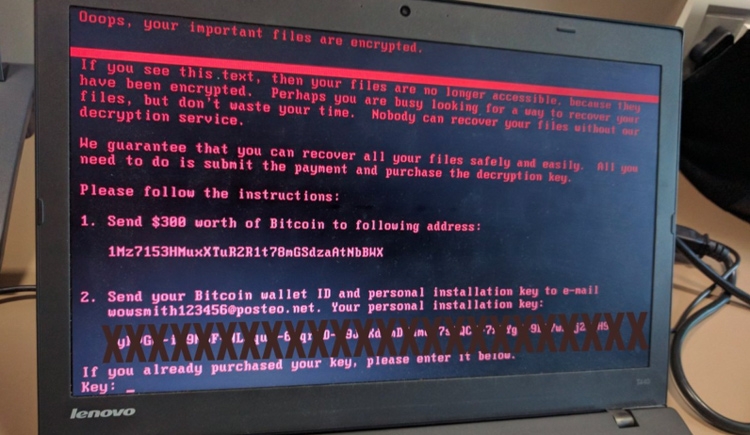

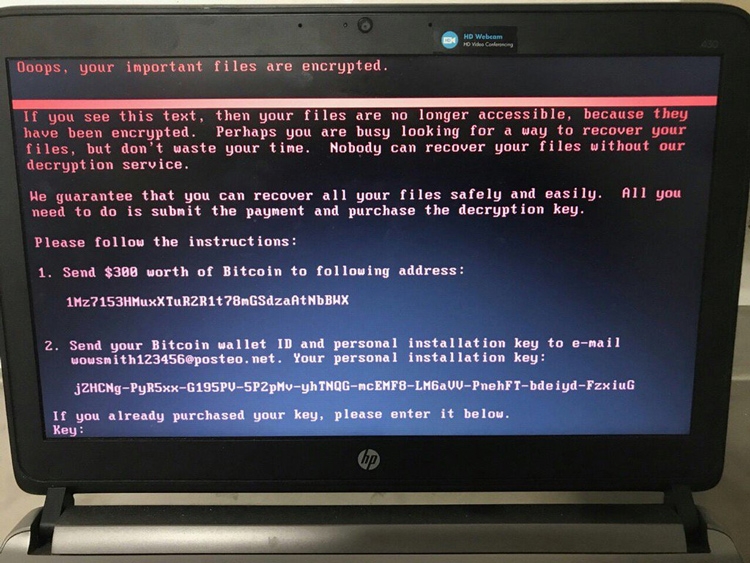

Американский разработчик антивирусного программного обеспечения Symantec опубликовал рекомендации, как избежать заражения вирусом-вымогателем Petya, который в минувший вторник атаковал сначала российские и украинские компании и госучреждения, а затем распространился и в других странах. Вредоносная программа работает по принципу нашумевшего шифровальщика WannaCry, масштабная эпидемия которого произошла в мае, и также требует выкуп в размере $300 в биткоиновом эквиваленте. Правда, пока нет достоверной информации о том, использует ли она эксплойт, патч против которого уже был выпущен Microsoft, или же речь идёт о какой-то новой уязвимости из рассекреченного хакерами арсенала АНБ.

Тем не менее, как оказалось, вирус можно обезвредить ещё до того, как он зашифрует файлы на компьютере. Для этого в папке Windows на системном диске необходимо создать в блокноте пустой файл с именем perfc без расширения. Как утверждают в Symantec, попав в систему, Petya ищет именно этот файл и, найдя его, считает данный компьютер уже заражённым, прекращая работу.

Если же вирус всё-таки заражает компьютер, то он перезаписывает главную загрузочную запись (MBR), не давая Windows загружаться. Однако, как отмечают в компании Positive Technologies, специализирующейся на вопросах информационной безопасности, это происходит не сразу, а через 1–2 часа после заражения, когда вредоносная программа перезагружает компьютер. То есть если пользователь в течение указанного времени успеет запустить команду bootrec/fixmbr, то сохранит работоспособность операционной системы. Правда, для расшифровки файлов, если их резервные копии отсутствуют, всё равно потребуется ключ.

Leon Compton / Twitter

Последствия атаки Petya отмечались не только на территории России, Украины и Европы, но и даже на других континентах. В австралийском городе Хобарте, например, из-за вируса было остановлено производство на кондитерской фабрике Cadbury's. Примечательно, что майская эпидемия WannaCry Австралию, в отличие от многих других стран, практически не затронула.

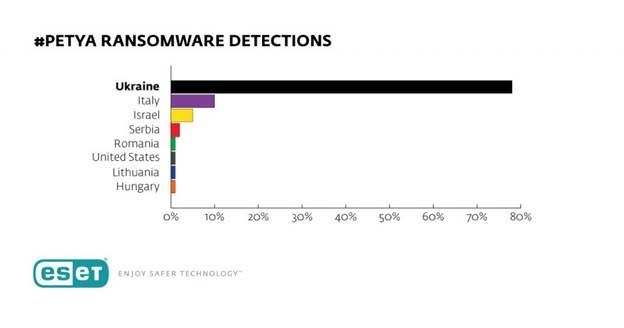

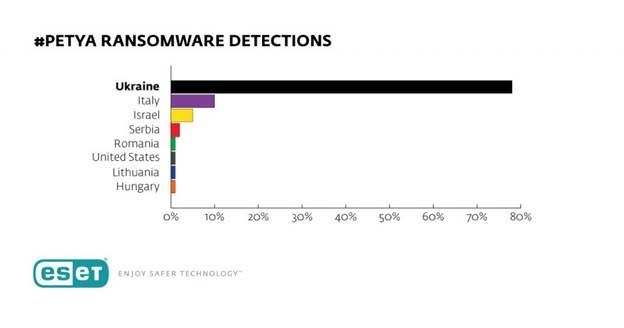

Новый вирус, атаковавший уже порядка 2000 компьютеров, получил название ExPetr. Рекордсменами по числу заражений снова являются Россия и Украина, также инциденты зафиксированы в Польше, Италии, Великобритании, Германии, Франции, США и некоторых других странах.

Предполагается, что для своего распространения ExPetr использует несколько векторов атаки и основан на модифицированном эксплойте EternalBlue, а также уязвимости EternalRomance.

Обновлено в 14:44. Корпорация Microsoft заявила информационному агентству RNS, что её антивирус способен защитить пользователей от вредоносного ПО Petya. По данным софтверного гиганта, шифровальщик использует несколько методов распространения, включая тот, который блокируется ранее выпущенным обновлением MS17-010.

Обновлено в 16:05. По высказанному ещё вчера мнению украинской киберполиции, распространение вируса Petya началось именно в этой стране через программу документооборота M.E.Doc после того, как та завершила автоматическое обновление. И хотя разработчики приложения первоначально отрицали такую возможность, Microsoft, проанализировавшая ситуацию, утверждает, что имеет веские доказательства проведения некоторых атак с использованием канала доставки апдейтов M.E.Doc.

Аналогичной точки зрения придерживаются и специалисты из ESET, установившие, что источником эпидемии Win32/Diskcoder.C Trojan (Petya.С) стало скомпрометированное обновление программы M.E.Doc, широко распространённой в украинских компаниях. Последнее обстоятельство послужило ключевой причиной быстрого распространения вируса по организациям страны.

Для защиты от Petya компания ESET рекомендует использовать комплексное антивирусное ПО, обновлённое до последней версии и с актуальными вирусными базами, установить все патчи для Windows и проверить систему на защищённость от эксплойта EternalBlue. Если же заражение уже произошло, то первым делом необходимо отключить инфицированные рабочие станции от корпоративной сети. При этом платить злоумышленникам не следует, тем более, что, как мы писали ранее, адрес электронной почты, с которого хакеры якобы должны прислать ключ для дешифрования файлов, заблокирован.

Обновлено в 20:26. Пока в России и Украине — странах, первыми принявших на себя удар вируса Petya, — устраняют последствия его активности, эксперты из Check Point говорят о трендах, которые демонстрирует атака данного зловреда. По словам главы представительства компании в России и СНГ Василия Дягилева, появление Petya показало, насколько быстро могут создаваться и распространяться на глобальном уровне новые версии вредоносного ПО. При этом многие организации сейчас не готовы к превентивной защите для предотвращения подобных угроз. Простое их обнаружение, работавшее раньше, теперь не помогает — блокировать подозрительный контент и трафик нужно ещё до его попадания в сеть.

Российское кибероружие, построенное на утекших у АНБ эксплоитах, маскировалось под вирус-вымогатель, но целью NotPetya было выведение из строя промышленных объектов, а не получение прибыли. Благодаря дыре в бухгалтерском ПО малварь ушла в свободное плавание и нанесла колоссальный ущерб многим крупным компаниям. Одной из жертв стал крупнейший морской грузоперевозчик — Maersk. История о его заражении и устранении последствий не просто полна захватывающих подробностей, но во многом показательна.

Петя или не Петя?

В основном Petya атаковал рекрутеров, рассылая письма от якобы откликнувшихся на определенную вакансию людей. В само письмо злоумышленники добавляли ссылку на полное портфолио на Dropbox. Вместо PDF или файла Word, в формате которых соискатели обычно посылают свои резюме и портфолио, по ссылке находился исполняемый файл application_portfolio-packed.exe .

Требование выкупа

NotPetya — приемный ребенок Petya

В 2017 году Petya снова дал о себе знать — но уже в модифицированной версии. ИБ-специалисты назвали этот шифровальщик NotPetya (или SortaPetya, ExPetr, Petna, Nyetya). Ведь после детального изучения малвари обнаружилось, что от старого Petya в коде осталось совсем немного.

Для первого преодоления периметра вымогатель использует почтовый спам, скрываясь внутри вредоносных документов Microsoft Office и эксплуатируя уязвимость CVE-2017-0199 — обход защитных механизмов Office для исполнения произвольного кода в системе. Этот эксплоит был найден в 2017 году, в апреле программисты Microsoft закрыли уязвимость патчем.

Проникнув в систему, NotPetya использует технику Mimikatz, которая позволяет получить пароли пользователей Windows из оперативной памяти, чтобы затем атаковать другие машины в локальной сети. Это давний и хорошо известный эксплоит, открытый французским исследователем еще в 2011 году.

ETERNALBLUE позволяет эксплуатировать уязвимость в протоколе SMB: отправка специально сформированных пакетов дает возможность выполнять произвольный код на удаленной машине.

Выдержка из кода NotPetya

Еще одна интересная примета заключается в том, что NotPetya всегда предлагал один и тот же номер кошелька. Мошенники обычно стараются заметать следы, делая как можно больше кошельков, чтобы потом было легче отмывать полученные в качестве выкупа деньги.

ИБ-специалист, известный как The Grugg, высказал предположение о том, что NotPetya — это не обычный вирус-шифровальщик, созданный с целью вымогательства. По его мнению, модернизированная версия Petya — это кибероружие, нацеленное на дестабилизацию крупных компаний.

Белый дом поддержал мнение эксперта и обвинил Россию в создании NotPetya для дестабилизации обстановки в Украине, пообещав доказать причастность Кремля к распространению шифровальщика и наказать всех виновных. Многие зарубежные эксперты также считают, что NotPetya был создан российскими хакерами для скрытия следов вмешательства России в американские выборы 2016 года.

Продолжение доступно только участникам

Вариант 2. Открой один материал

Вирус Petya

Атака вируса на компьютеры украинских государственных и частных компаний началась в 11:30. Под ударом оказались крупные банки, торговые сети, операторы сотовой связи, государственные компании, объекты инфраструктуры и предприятия сферы услуг.

Вирус поражает только компьютеры, которые работают на операционной системе Windows. Он шифрует главную таблицу файлов жёсткого диска и вымогает у пользователей деньги за расшифровку. В этом он схож с вирусом-вымогателем WannaCry, атакам которого подверглось множество компаний по всему миру. При этом уже появились результаты проверки заражённых компьютеров, показавшие, что вирус уничтожает всю или большую часть информации на заражённых дисках.

В настоящий момент вирус идентифицирован как mbr locker 256, но в СМИ получило распространение другое название — Petya.

От Киева до Чернобыля

Вирус поразил и киевское метро, где в настоящее время возникают затруднения с оплатой банковскими картами.

В связи с риском заражения не работают и сайты тех организаций, которые вирус не затронул. По этой причине отключены, к примеру, сервера сайта Киевской городской государственной администрации, а также сайт Министерства внутренних дел Украины.

Атака на сладости и нефтегаз

WannaCry-младший

Компания Dr. Web на своём сайте заявила, что, несмотря на внешнее сходство, нынешняя атака была совершена с использованием вируса, отличающегося от уже известной вредоносной программы-вымогателя Petya, в частности, механизмом распространения угрозы.

Атака без границ: организации в десятках стран пострадали от вируса-вымогателя WannaCry

В пятницу по всему миру прошла волна хакерских атак с использованием программы ransomware WanaCrypt0r 2.0 (WannaCry). По данным.

Последняя крупная хакерская атака на российские компании и государственные учреждения произошла 12 мая в рамках масштабной операции неизвестных хакеров, атаковавших компьютеры с ОС Windows в 74 странах мира при помощи вируса-шифровальщика WannaCry.

Во вторник глава международного комитета Совета Федерации Константин Косачёв, выступая на заседании комиссии Совфеда по защите государственного суверенитета, заявил, что около 30% всех кибератак на Россию совершается с территории США.

Подразделение Kaspersky Lab France в своём аккаунте сообщило, что атака серьёзно затронула французские предприятия.

Также о проблемах с IT-системами заявил один из крупнейших морских грузоперевозчиков A.P. Moller-Maersk.

Атаке также подверглись голландская компания APM Terminals, британская рекламная фирма WPP и американская фармацевтическая компания Merck.

В конце июня текущего года датская компания A.P. Moller-Maersk, занимающаяся судоходным и логистическим бизнесом, стала жертвой компьютерного вируса-вымогателя ExPetr. Согласно прогнозу, опубликованному в отчёте за второй квартал, это обойдётся ей в $200–300 млн упущенной выгоды. Уточнённую сумму убытков конгломерат, скорее всего, сообщит уже в итогах третьей четверти, ведь негативные последствия кибератаки он продолжал испытывать на себе на протяжении первых двух недель июля.

Наибольшие масштабы заражения шифровальщиком ExPetr наблюдались в подразделениях Maersk Line (морские грузоперевозки), APM Terminals (контейнерные терминалы) и Damco (логистика). Работа нескольких портов была парализована в течение нескольких дней, что для компании такого уровня не могло не обойтись сотнями миллионов долларов ущерба. Отметим, что представительства Maersk находятся более чем в 135 странах мира, а общее число их сотрудников достигает 90 000 человек. Кроме того, Maersk считается крупнейшим в мире оператором морских контейнерных перевозок.

Leon Compton / Twitter

Фото: Лаборатория Касперского

Американский разработчик антивирусного программного обеспечения Symantec опубликовал рекомендации, как избежать заражения вирусом-вымогателем Petya, который в минувший вторник атаковал сначала российские и украинские компании и госучреждения, а затем распространился и в других странах. Вредоносная программа работает по принципу нашумевшего шифровальщика WannaCry, масштабная эпидемия которого произошла в мае, и также требует выкуп в размере $300 в биткоиновом эквиваленте. Правда, пока нет достоверной информации о том, использует ли она эксплойт, патч против которого уже был выпущен Microsoft, или же речь идёт о какой-то новой уязвимости из рассекреченного хакерами арсенала АНБ.

Тем не менее, как оказалось, вирус можно обезвредить ещё до того, как он зашифрует файлы на компьютере. Для этого в папке Windows на системном диске необходимо создать в блокноте пустой файл с именем perfc без расширения. Как утверждают в Symantec, попав в систему, Petya ищет именно этот файл и, найдя его, считает данный компьютер уже заражённым, прекращая работу.

Если же вирус всё-таки заражает компьютер, то он перезаписывает главную загрузочную запись (MBR), не давая Windows загружаться. Однако, как отмечают в компании Positive Technologies, специализирующейся на вопросах информационной безопасности, это происходит не сразу, а через 1–2 часа после заражения, когда вредоносная программа перезагружает компьютер. То есть если пользователь в течение указанного времени успеет запустить команду bootrec/fixmbr, то сохранит работоспособность операционной системы. Правда, для расшифровки файлов, если их резервные копии отсутствуют, всё равно потребуется ключ.

Leon Compton / Twitter

Последствия атаки Petya отмечались не только на территории России, Украины и Европы, но и даже на других континентах. В австралийском городе Хобарте, например, из-за вируса было остановлено производство на кондитерской фабрике Cadbury's. Примечательно, что майская эпидемия WannaCry Австралию, в отличие от многих других стран, практически не затронула.

Новый вирус, атаковавший уже порядка 2000 компьютеров, получил название ExPetr. Рекордсменами по числу заражений снова являются Россия и Украина, также инциденты зафиксированы в Польше, Италии, Великобритании, Германии, Франции, США и некоторых других странах.

Предполагается, что для своего распространения ExPetr использует несколько векторов атаки и основан на модифицированном эксплойте EternalBlue, а также уязвимости EternalRomance.

Обновлено в 14:44. Корпорация Microsoft заявила информационному агентству RNS, что её антивирус способен защитить пользователей от вредоносного ПО Petya. По данным софтверного гиганта, шифровальщик использует несколько методов распространения, включая тот, который блокируется ранее выпущенным обновлением MS17-010.

Обновлено в 16:05. По высказанному ещё вчера мнению украинской киберполиции, распространение вируса Petya началось именно в этой стране через программу документооборота M.E.Doc после того, как та завершила автоматическое обновление. И хотя разработчики приложения первоначально отрицали такую возможность, Microsoft, проанализировавшая ситуацию, утверждает, что имеет веские доказательства проведения некоторых атак с использованием канала доставки апдейтов M.E.Doc.

Аналогичной точки зрения придерживаются и специалисты из ESET, установившие, что источником эпидемии Win32/Diskcoder.C Trojan (Petya.С) стало скомпрометированное обновление программы M.E.Doc, широко распространённой в украинских компаниях. Последнее обстоятельство послужило ключевой причиной быстрого распространения вируса по организациям страны.

Для защиты от Petya компания ESET рекомендует использовать комплексное антивирусное ПО, обновлённое до последней версии и с актуальными вирусными базами, установить все патчи для Windows и проверить систему на защищённость от эксплойта EternalBlue. Если же заражение уже произошло, то первым делом необходимо отключить инфицированные рабочие станции от корпоративной сети. При этом платить злоумышленникам не следует, тем более, что, как мы писали ранее, адрес электронной почты, с которого хакеры якобы должны прислать ключ для дешифрования файлов, заблокирован.

Обновлено в 20:26. Пока в России и Украине — странах, первыми принявших на себя удар вируса Petya, — устраняют последствия его активности, эксперты из Check Point говорят о трендах, которые демонстрирует атака данного зловреда. По словам главы представительства компании в России и СНГ Василия Дягилева, появление Petya показало, насколько быстро могут создаваться и распространяться на глобальном уровне новые версии вредоносного ПО. При этом многие организации сейчас не готовы к превентивной защите для предотвращения подобных угроз. Простое их обнаружение, работавшее раньше, теперь не помогает — блокировать подозрительный контент и трафик нужно ещё до его попадания в сеть.

За восстановление доступа разработчики зловреда требовали оплату.

Однако на сегодняшний день вдобавок к вирусу Petya появился ещё более изощрённый — Misha. Ему не нужны административные права, и он шифрует данные как классический Ransomware, создавая на диске или в папке с зашифрованными данными файлы YOUR_FILES_ARE_ENCRYPTED.HTML и YOUR_FILES_ARE_ENCRYPTED.TXT. В них содержится инструкция по получению ключа, цена которого составляет примерно 875 долларов.

Важно отметить, что заражение происходит через электронную почту, на которую приходит exe-файл с вирусами, маскирующийся под pdf-документ. И здесь остаётся снова напомнить — внимательно проверяйте письма с прикреплёнными файлами, а также старайтесь не скачивать документы из Интернета, поскольку сейчас вирус или вредоносный макрос можно встроить в doc-файл или веб-страницу.

Читайте также: