Если вирус в антивирусном хранилище

Обновлено: 12.05.2024

При этом традиционные политики безопасности требуют от нас, чтобы антивирус был запущен на каждой ВМ. Однако ни одно антивирусное решение не обеспечивает 100% защиту. А значит, его тоже можно отключить или не устанавливать вовсе?

Ландшафт: облачная и традиционная инфраструктура

С другой стороны, такая ВМ смотрит в интернет, достаточно кислотную и опасную среду. Рано или поздно блуждающие по нему вредоносы найдут какую-то необновленную библиотеку, незакрытую уязвимость и через эту машину проникнут на другие ВМ, во внутрь корпоративной инфраструктуры. И далеко не во всех случаях движок потеряет свою рабочую функциональность — мы можем просто не заметить его выход из нормального рабочего состояния.

Нужен ли контроль виртуальной машины?

Виртуальные машины подвержены практически полному спектру угроз, от которых могли бы пострадать и традиционные решения. Однако, в отличие от старой парадигмы установки приложений на серверы, сегодня мы можем легко и быстро удалить зараженную ВМ и затем восстановить ее из бэкапа. Такой подход делает виртуальные машины практически неуязвимыми в глазах ряда специалистов.

Давайте разберемся, можно ли полагаться на эту концепцию, — и для этого рассмотрим ряд сценариев.

Вирусы не запустятся в виртуальной среде

Любой современный зловред действительно будет проверять, в какой среде он оказался — на виртуальной машине или реальной железке.

Существует множество способов обнаружения виртуальных машин:

- VMware and Hyper-V VMs have a (default) MAC address starting with 00-05-69, 00-0c-29, 00-1c-14 or 00-15-5D

- Записи реестра содержат “VMware” or “esx”

- Communications bus with embedded “secret” such as “VMXh”

- Hyper-V: CPUID leaves 0x40000000 — 0x40000006

- VMware BIOS серийный номер начинается на “VMware-” или “VMW

- Memory locations of data structures в IDT и ACPI таблицах

- Benchmarking: discontinuities between ICMP and TCP timestamps, IP ID header values

- Вспомогательные инструменты: Red Pill, ScoopyNG, VMDetect, virt-what, metasploit/check-vm

Уже давно можно смело говорить об интеллектуальных функциях вирусов. Например, в 2013 году аналитиками Лаборатории Касперского был обнаружен вредонос, который анализировал среду и самостоятельно решал, что запускать — майнер или шифровальщик.

Безусловно, виртуальную машину можно просто развернуть из бэкапа или шаблона — у хорошего администратора всегда есть целые каталоги готовых образов. Однако неграмотная работа с золотыми образами способна подвергнуть опасности всю ИТ-инфраструктуру. Например, если при поднятии ВМ по шаблону задается стандартный логин и пароль, его компрометация (не важно, по какой причине — простой перебор, вредоносный код или утечка) — это угроза всей инфраструктуре. После компрометации одной ВМ почти гарантирована компрометация всех машин в сети, созданных из этого образа. Кстати, это касается и машин, и модных сейчас контейнеров.

Вопрос безопасности золотых образов относится не только к паролям по умолчанию, но и к обновленности используемых библиотек и приложений. Нередки случаи, когда из каталога (или даже из бэкапа) поднимается машина с устаревшими библиотеками и модулями. Ведь на тот момент, когда образ создавался, администратор мог и не знать о каких-то угрозах, а необходимых обновлений просто не существовало. Но при запуске такой ВМ сегодня старая необновленная библиотека с уязвимостями может стать серьезной проблемой.

Важно не забывать обновлять и актуализировать используемые шаблоны, причем делать это заранее. Обновление ВМ в рабочей среде не дает гарантии, что какой-то вирус еще не успел скомпрометировать машину. Устанавливайте обновления своевременно — просто восстановления из бэкапа в большинстве случаев недостаточно.

Не могу обойти вниманием популярные сегодня виртуальные десктопы и VDI. Обычно такой рабочий стол создается автоматически из заранее сконфигурированного шаблона. Как правило, администратор закладывает стандартный пароль для встроенной учетной записи, и все это раскатывается на рабочие места сотрудников. Неприятности в таком золотом образе ведут к поражению целого парка запущенных виртуальных рабочих столов, что автоматически приводит к эпидемии во всей корпоративной среде.

К тому же, пользуясь такой практикой, администраторы не всегда помнят, что также необходимо предотвратить последствия произошедшего, даже если зараженная ВМ была удалена: например, поменять пароли, которые мог угнать вирус, или заблокировать учетную запись.

Одна зараженная ВМ — это не страшно

Пользователи облаков часто надеются, что изолирование процессов сможет защитить их инфраструктуру: например, есть миф, что вредонос не сможет мигрировать с одной виртуальной машины на соседнюю из-за изоляции процессов, памяти и прочего. И этим стереотипом нередко пользуются злоумышленники.

- Escape to Host

- Escape to VM

- Escape to vNet

- Cloudburst: эксплойт с повреждением памяти, который позволяет гостевой виртуальной машине выполнять вредоносный код на базовом хосте SubVirt, BluePill

- VMcat, VMChat, VM Drag-n-Sploit

- VENOM (CVE-2015-3456): уязвимость в коде виртуального дисковода гибких дисков позволяет злоумышленнику убежать от гостевой виртуальной машины и потенциально получить доступ к хосту с выполнение кода

- SNAFU (XSA-135): выход через ошибки в эмулируемом сетевом адаптере pcnet QEMU.

- ПО: функции, установленные для облегчения работы между виртуальной машиной и хостом, такие как буфер обмена и общий доступ к файлам.

- HW: скрытые и боковые каналы благодаря архитектуре процессора. Например. использование скрытых каналов кэш-памяти L2 для кражи небольшого количества данных с совместно установленной виртуальной машины.

Было бы прекрасно, если бы это было правдой.

На демонстрации в режиме реального времени, показанная еще на BlackHat 2017 в Азии, была продемонстрирована атака на облако, включая интерактивные сеансы SSH и потоковое видео между двумя виртуальными машинами.

Исследователи создали высокопроизводительный скрытый канал, который может поддерживать скорость передачи более 45 Кбит/с на Amazon EC2, и даже зашифровали его: этот метод устанавливает сеть TCP внутри кеша и передает данные с использованием SSH.

Помимо самих ВМ, есть ряд уязвимостей у самой среды виртуализации:

- VMM имеет большую и сложную кодовую базу и, таким образом, обладает потенциально широкой поверхностью атаки.

- Между 2012-2018 было обнаружено ~170 уязвимостей высокой степени опасности* (CVSS score >7) в Xen (74), KVM (47), VMware ESXi (33), Hyper-V (46) и XenServer (26).

- Наиболее распространенным источником триггера для атак является Пользовательское пространство гостевой VM, но существуют и другие типы, такие как атаки канала управления (например, API VMM).

Идеальный антивирус: волки целы, овцы сыты

Иными словами, для защиты наших ВМ в облаке нам необходимо специализированное решение, которое:

- оптимизировано для работы в виртуальных средах;

- защищает от наиболее актуальных облачных угроз;

- эффективно расходует ресурсы внутри среды виртуализации и не мешает ее работе;

- может кастомизироваться под разные политики;

- учитывает сетевое окружение.

Пару лет назад мы уже описывали наши подходы к выбору антивирусного сервиса для облачных сред. Не будем повторяться и рекомендуем обратиться к этой статье.

Сегодня, как и тогда, при всем богатстве выбора антивирусных решений на нашем рынке есть два вендора, которые имеют в своей линейке специализированные решения для виртуальных сред — TrendMicro и Лаборатория Касперского. Мы как провайдер выбрали решение от Лаборатории Касперского. Причины этого выбора описаны в статье по ссылке выше. Мы понимаем, что кто-то может быть не согласен с нашим мнением — в этом случае рекомендуем рассмотреть альтернативный вариант.

Наш опыт использования антивируса

Сейчас у Лаборатории Касперского есть два специализированных решения — безагентский антивирус и решение на базе легкого агента. Эти решения отличаются по функциональности и принципу работы.

Безагентское решение предназначено только для VMware — у VMware есть специализированный API, который он предоставляет сторонним вендорам. Через этот API в ВМ, где стоит драйвер-перехватчик, передаются файлы для анализа, а программа сама решает, какие из них блокировать. Это решение не требует установки внутрь ВМ какого-либо специфичного софта, что снимает вопрос инсталляции и долгих тестирований на совместимость. Однако такой подход влияет на работу самого антивирусного решения, потому что у него просто связаны руки. Безагентский антивирус может получать данные, анализировать и отдавать вердикт, но не имеет возможности проводить исследования внутри ВМ и применять современные логики. Очевидно, ограниченность функционала сильно перевешивает его плюсы, поэтому он нам не подходит.

В наших облаках мы используем решение для виртуальных сред на базе легкого агента. В этом случае внутрь каждой ВМ устанавливается легкий агент, а вычислительные операции выносятся на специальную машину, которая содержит антивирусный движок. Такая ВМ называется SVM. Легкие агенты внутри ВМ на Linux или Windows служат транспортом, позволяя перехватить файловую операцию, запрос пользователя на доступ к сети или подключаемые им устройства — например, флэш-накопитель — а затем передать эту информацию для анализа на выделенную ВМ.

Объекты анализируются всего на одной ВМ (SVM). Это экономит ресурсы каждой машины, в том числе на проверку золотых образов или других идентичных файлов. Единожды проверив такой золотой образ или файл в рамках всего гипервизора или кластера, повторно тратить ресурсы на эту операцию решение уже не будет, а сразу даст вердикт. Это увеличивает скорость и одновременно с этим сокращает потребление ресурсов. При этом уровень защиты только растет.

Решение работает на базе нескольких компонентов.

Общий и локальный кэш

Общий кэш хранится на SVM. Буквально это таблица с хэшами файлов и их вердиктами. Каждая запись общего кэша представляет уникальный файл. Легкие агенты также используют локальный кэш, который хранится в оперативной памяти VM и содержит записи для каждого отдельного файла. Сочетание этих методов значительно улучшает и оптимизирует тяжелую задачу сканирования файлов.

Сервис, построенный на базе решения от Лаборатории Касперского с легким агентом, позволяет каждому нашему клиенту иметь свои собственные настройки, политики, выделенный карантин и управлять набором ВМ с расставленными легкими агентами выбранным для них способом. Клиент может кастомизировать такие параметры, как глубина сканирования файлов, расположение карантина и прочее.

Благодаря своей функциональности решение:

Не антивирусом единым

Если у вас некорректные настройки и вы сам себе злобный Буратино, антивирус большой пользы не принесет. Поэтому надо помнить, что кроме него существует и ряд best practices, которым мы советуем неукоснительно следовать.

Изоляция от других ВМ

Мы знаем, что интернет — это небезопасная среда, в которую мы погружаем наши ВМ. Стоит сразу предположить, что внутренняя сеть, в которой мы запускаем машины, также небезопасна.

Иными словами, если мы организуем те или иные сетевые связности между нашими ВМ, открываем порты или интерфейсы, надо реально оценивать, насколько это вообще необходимо. В любом случае, откройте только нужные порты и интерфейсы, все остальное лучше закрыть. Так вы минимизируете риск перемещения зловредов внутри виртуальной среды и возникновения эпидемии. При тщательной изоляции ресурсов поражение какой-то одной ВМ не будет источником неприятностей для других.

Бэкап никто не отменял

Регулярное резервное копирование ваших ВМ жизненно необходимо. Это позволит восстановиться не только в случае вирусной эпидемии, но и при обычных технических сбоях. Но стоит помнить, что поднимая машину из бэкапа, нужно проверить актуальность настроек, применяемых политик и наличие последних обновлений.

И напоследок небольшой чек-лист. Первые два пункта не актуальны для клиентов облака, но мы как провайдер всегда их выполняем, поэтому не можем обойти вниманием. Заказчикам рекомендуем начать сразу с третьего.

Что это значит для карантина, удаления и очистки вредоносных программ

Антивирусные программы обычно предоставляют три варианта действий при обнаружении вируса: clean , карантин или delete . Если выбран неправильный вариант, результаты могут быть катастрофическими. Если это ложный положительный результат, такой несчастный случай может быть еще более расстраивающим и разрушительным.

Хотя удаление и очистка могут звучать одинаково, они определенно не являются синонимами. Один предназначен для удаления файла с вашего компьютера, а другой просто очиститель, который пытается вылечить зараженные данные. Более того, карантин не делает ни того, ни другого!

Это может быть очень запутанным, если вы совершенно не знаете, что делает карантин или очистку отличными от удаления, и наоборот, поэтому обязательно прочитайте внимательно, прежде чем решать, что делать.

Удалить против очистки против карантина

Вот краткое изложение их различий:

- Удалить . Полностью удаляет файл с компьютера, что полезно, если он вам больше не нужен. Это должно быть легко запомнить, потому что когда вы удаляете файл на своем компьютере, он больше не виден и не может быть использован. То же самое относится и к AV-программе.

- Очистить . Очистить вирус – это удалить инфекцию из файла, но не удалить сам файл. Это имеет отношение только к поведению вируса, когда законный файл был заражен нелегитимным (обычно вирусным) кодом. Используйте эту опцию, если вы хотите сохранить файл, а просто удалить вредоносный код.

- Карантин . Карантин перемещает вирус в безопасное место, управляемое антивирусным программным обеспечением, но не удаляет его и не очищает. Это похоже на карантин больного, чтобы они не могли никого заразить; они не удаляются навсегда и не обязательно исцеляются, а просто изолируются.

Например, если вы дадите указание своему антивирусному программному обеспечению удалить все зараженные файлы, те, которые были заражены настоящим вирусом, заражающим файлы, также могут быть удалены. Это может повлиять на нормальные функции и функциональность вашей операционной системы или программ, которые вы используете.

С другой стороны, антивирусное программное обеспечение не может очистить червя или трояна, потому что нечего очищать; весь файл является червем или трояном. Карантин играет хорошую золотую середину, потому что он перемещает файл в безопасное хранилище под управлением антивирусного приложения, так что он не может нанести вред вашей системе, но он есть в случае, если была допущена ошибка и вам необходимо восстановить файл.

Как выбрать между этими опциями

Вообще говоря, если это червь или троянец, то лучший вариант – поместить его в карантин или удалить. Если это настоящий вирус, лучший вариант – очистить. Тем не менее, это предполагает, что вы на самом деле можете точно определить, какой это тип, что не всегда так.

Лучшее правило – перейти от безопасного варианта к самому безопасному. Начните с очистки вируса. Если антивирусный сканер сообщает, что он не может его очистить, выберите карантин, чтобы у вас было время проверить, что это такое, а затем решите, хотите ли вы удалить его. Удаляйте вирус только в том случае, если AV-сканер определенно рекомендует, если вы провели исследование и обнаружили, что файл совершенно бесполезен, и вы абсолютно уверены, что это недопустимый файл, или если просто нет другого варианта.

Стоит проверить настройки антивирусного программного обеспечения, чтобы увидеть, какие параметры были предварительно настроены для автоматического использования, и настроить их соответствующим образом.

Вирусы-шифровальщики уже не первый год сотрясают ИТ-рынок последствиями своей подпольной работы. Скрываясь за ссылкой в email или в JavaScript коде на странице веб сайта, они молчаливо инсталлируются на рабочие компьютеры или сервера и начинают тихо зашифровывать всю информацию. После окончания шифрования, одни просто удаляют ключ шифрования, другие требуют выкуп, но далеко не все пользователи, заплатившие его получают ключ шифрования. Как же с ними можно бороться? Самое главное средство борьбы – быть подготовленным к наихудшему.

Системы хранения NetApp FAS/ONTAP

Имеют не только множество интеграций с множеством софта для резервного копирования, антивирусными системами и другими инфраструктурными системами, но также обеспечивают высокую доступность для NAS (NFS, CIFS/SMB) и SAN (iSCSI, FC, FCoE). Унифицированное хранилище позволяет обеспечивать прозрачную миграцию данных между нодами кластера, который может состоять из 24 узлов, а также позволяет задействовать одновременно все ноды для обслуживания NAS и SAN с целью повышения производительности. Таким образом можно полностью отказаться от подверженных уязвимостям Windows Server — не покупать лицензии и не строить кластеры для высокой доступности, ведь весь функционал уже имеется в NetApp ONTAP, в том числе интеграция с AD, настройки безопасности файлов и папок, Access Based Enumeration и всем привычная консоль управления MMC.

Резервное копирование

Как в самых больших организациях, так и в маленьких фирмах рабочие файлы располагают на общедоступном файловом хранилище, чтобы все могли ими пользоваться. Централизация хранения даёт удобство для совместной работы нескольким людям над одними и теми же файлами, но это накладывает и ответственность по защите такой информации. Естественно для борьбы с вирусами-шифровальщиками необходимо регулярно выполнять резервное копирование по схеме 3-2-1. Резервные копии важно хранить отдельно от основной системы.

Системы хранения NetApp FAS/ONTAP имеют в своем арсенале снэпшоты не влияющие на производительность и репликацию на базе этих снэпшотов, которые позволяют интегрироваться с широким списком систем резервного копирования использующие технологии системы хранения данных NetApp, как для среды NAS так и SAN:

Снэпшоты для спасения

Но полное восстановление, во-первых, может быть достаточно длительным, а во-вторых резервное копирование может выполняться не каждые 15 минут, таким образом увеличивая RPO. И вот здесь становится понятно, насколько важной частью резервного копирования являются снэпшоты, которые можно выполнять намного чаще нежели резервные копии с NAS или SAN хранилища и соответственно восстанавливать такие данные намного быстрее из снэпшотов, таким образом существенно уменьшив значение RPO. И вот здесь становится понятно насколько важно, чтобы такие снэпшоты функционировали как часы, не тормозили работу всего хранилища, не имели архитектурных проблем по удалению и консолидации. При этом снэпшоты это не замена резервному копированию, а важное дополнение для полноценной стратегии резервного копирования. Так процедуру создания снэпшотов можно выполнять достаточно часто, чтобы захватывать самые последние изменения вашей информации.

Снэпшоты это не полная копия данных, только разница новых данных на блочном уровне, своего рода обратный инкрементальный бэкап, который более рационально использует пространство хранилища, нежели полный бэкап. Но всё равно это пространство используется, чем больше изменений, тем больше попадает информации в снэпшот. Настроенное расписание авто-удаления старых снэпшотов позволит более рационально использовать ресурсы хранилища и не съесть всё доступное пространство на дорогостоящем NAS хранилище. А резервное, будет хранить намного дольше по времени копии более старых версий информации.

Среда SAN

Снэпшоты NetApp ONTAP одинаково эффективны как в среде NAS, так и SAN, одинаково архитектурно устроены, имеют одинаковый интерфейс, настройку, скорость снятия и восстановления, что позволяет более быстро откатываться назад в случае повреждения данных.

Снэпшоты и технология NetApp FabricPool

Отдельно стоит отметить технологию FabricPool, позволяющую прозрачно смещать снепшоты и холодные данные с SSD накопителей на медленные диски в объектное хранилище, что позволит активно и часто использовать настолько важную технологию снэпшотирования на дорогостоящих носителях информации.

Как снэпшоты не должны работать

Многие уже сталкивались с различными реализациями снэпшотов и уже на практике знают, как снэпшоты не должны работать:

- они не должны увеличивать нагрузку на дисковую подсистему просто от наличия снэпшота;

- они не должны увеличивать нагрузку просто от большего числа снэпшотов;

- они не должны медленно создаваться и удаляться и этот процесс не должен влиять на производительность дисковой подсистемы;

- они не должны удаляться так чтобы повредить основные данные;

- им не должно быть разницы сколько данных, всё должно работать быстро, моментально и без малейшей возможности повредить информацию из-за удаления или консолидации снэпшота.

Автоматизация восстановления

Интеграция снэпшотов хранилища с операционными системами позволит снять рутину с администратора хранилища по восстановлению отдельных файлов. Чтобы пользователи сами могли восстанавливать свои файлы из снэпшотов прямо из своего Windows компьютера стандартными средствами ОС.

Репликация снэпшотов

Технология Write Once Read Manу или WORM, также известна и под другими коммерческими названиями, к примеру NetApp SnapLock построенная на базе снэпшотирования, позволяет заблокировать данные на длительный срок от изменений, в том числе и от пользователей системы хранения с повышенными привилегиями. Так можно хранить прошивки, конфигурации от разнообразных устройств, к примеру свичей, роутеров и прочее. Подобного рода файлы редко если вообще меняются в течении жизни устройства, а хранилища с поддержкой WORM надежное место для расположения важных файлов-настроек для инфраструктуры, которые точно не заражены, их нельзя менять, но их можно читать. Это свойство можно использовать для того, чтобы загружать конфигурации и прошивки для ключевых компонент вашей инфраструктуры.

Антивирусная защита NAS

Ну и конечно же возможность проверки файлов на стороне хранилища тоже будет не лишней. Системы NetApp FAS/ONTAP интегрируются с широким списком антивирусных систем которые будут выполнять проверку корпоративных данных на NAS хранилище. Поддерживаются самые известные системы антивирусного сканирования:

- Symantec

- Trend Micro

- Computer Associates

- McAfee

- Sophos

- Kaspersky

Снэпшоты как индикатор заражения RansomWare

Как было сказано ранее снэпшоты хранят в себе блочную дельту, — разницу между предыдущим своим состоянием и между текущим, то есть актуальным. И чем больше изменений внесено в актуальные данные, тем больше занимает снэпшот. Кроме того, стоит ещё упомянуть про технологии компрессии и дедупликации данных, которые позволяют сжимать оригинальные данные, экономя пространство на хранилище. Так вот некоторые данные не компрессируются. К примеру фото, видео или аудио данные, а какие данные ещё не жмутся? Правильно, зашифрованные файлы. И вот представьте вы настроили расписание снэпшотов, у вас работает дедупликация и компрессия. Снэпшоты снимаются, а более старые удаляются, данные жмутся, потребление пространства достаточно размеренное и стабильное. И вдруг снэпшоты начинают занимать намного, намного больше места нежели раньше, а дедупликция и компрессия перестали быть эффективными. Это и есть индикаторы молчаливой и вредоносной работы вируса-шифровальщика: ваши данные, во-первых, сильно изменяются (растут снэпшоты в объёме, по сравнению с тем, как это было раньше), во-вторых дедуп и компрессия перестали давать результат (значит записывается несжимаемая информация, к примеру оригиналы файлов подменяются на зашифрованные версии). Эти два косвенных показателя приводят к нерациональному потреблению пространства на хранилище, и вы можете заметить это на графике потребления пространства в интерфейсе мониторинга NetApp, который внезапно начал геометрически расти вверх.

Файл-Скрининг Fpolicy

Fpolicy и ONTAP directory-security API это механизмы которые позволяют анализировать файл, и в зависимости от настроенных политик разрешать или не разрешать, записывать его или работать с ним для протокола SMB/CIFS. Анализ файла можно проводить на основе расширения файла (встроенный функционал Fpolicy в ONTAP) или по содержимому, тогда нужно специализированное ПО использующее эти два механизма.

Free Cleondis SnapGuard Light Edition

Бесплатный продукт Cleondis SnapGuard Light Edition (SGLE) предназначен не только для выявления на CIFS/SMB шаре, но и для восстановления после вирусов-шифровальщиков при помощи снэпшотов на платформе NetApp ONTAP. SGLE способен распознавать шаблоны вредоносной работы вирусов шифровальщиков, которые начинают шифровать ваши файлы и остановить клиенты которые заражены от дальнейшего нанесения вреда и полностью совместим с существующими антивирусными системами.

Free Prolion DataAnalyzer-light

Varonis

Varonis очень мощьное промышленное решение, которое не только способно отследить шифрование, отключить зараженных пользователей от NAS (CIFS/SMB), но также найти и восстановить те файлы, которые были зашифрованы.

SMB1 и WannaCry / Petya

Вирусы WannaCry / Petya используют уязвимость в протоколе SMB1 на Windows машинах, этой уязвимости нет в системах NetApp ONTAP. Но попав на Windows вирус может зашифровать файлы расположенные на NAS хранилище, по-этому рекомендуется настроить снепшоты по расписанию. Компания NetApp рекомендует отключить SMB1 и перейти на более новые версии протоколов SMB v2 или v3 на клиентских Windows Workstation, чтобы избежать заражения.

Более новые версии вируса способны отключать теневое копирование VSS на Windows хостах, но так как расписание снэпшотов на NAS хранилище NetApp настраиваются, включаются и выключаются на самом СХД, то выключенный VSS никак не повлияет на работу снэпшотов.

Открыть Powershall от имени администратора и вставить следующие строки

В связи с массовыми заражениями данных вирусами типа RansomWare, Megatrade, официальный дистрибьютор NetApp в Украине запускает акцию для своих существующих и будущих клиентов по:

- настройке ONTAP снэпшотов для NAS, SnapRestore, Virtual Storage Console

- установке бесплатного ПО мониторинга заражения RansomWare для ONTAP (CIFS/SMB)

- настройке интеграции ONTAP с антивирусными системами для CIFS/SMB

- обучению по использованию ONTAP снэпшотов с SAN доступом

Вывод

В заключение стоит отметить, что снэпшоты это не замена, а важная часть стратегии резервного копирования, которая позволяют более быстро, более часто резервировать данные и быстрее их восстанавливать. Снэпшоты WAFL являются базисом для клонирования, SnapLock и репликации данных на резервную СХД, не тормозят систему, не требуют консолидации и склеивания, являются эффективным средством резервного копирования данных. Системы хранения корпоративного уровня NetApp FAS/ONTAP имеют множественные технологии и интеграции позволяющие быть готовым к наихудшему. Ну, и в контексте последних событий, рассмотренные выше технологии еще и становится весьма актуальной для защиты вашей информации от различных зловредов.

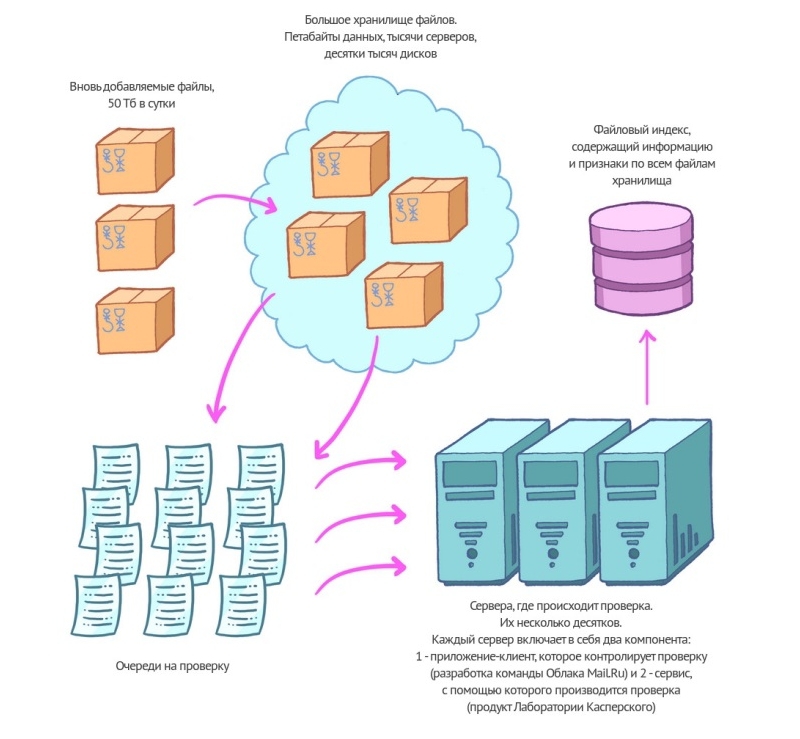

В качестве аналогии можно сравнить процесс строительства одноэтажного дома и небоскрёба. Одноэтажный дом может построить даже человек без глубоких знаний и большого опыта, и эта конструкция будет худо-бедно стоять и служить. С небоскребом все гораздо сложнее: конструкцию такого здания необходимо серьёзно просчитывать с точки зрения несущей способности грунта, ветровых нагрузок и множества других факторов. Так и антивирусная проверка в облачном сервисе организована совсем не так, как на домашних компьютерах или даже в корпоративных сетях.

Если вы хотите поподробнее узнать, что представляет собой архитектура Облака, то можно почитать предыдущую статью на Хабре. Это даст понимание того, как протекает процесс сохранения файла и его заливка в Облако. А здесь мы опишем, как нам удается проверять на вирусы петабайты данных в нашей высоконагруженной системе, не теряя при этом ни в качестве работы сервиса, ни в скорости загрузки и проверки файлов.

В Облаке существует дедупликация, то есть файл с конкретным содержимым присутствует лишь в одном экземпляре (на самом деле в двух, так как существует резервная копия). Если 200 человек зальют один и тот же файл, то в хранилище не будет находиться 200 одинаковых файлов. Просто всем этим пользователям будут раздаваться копии одного файла. Зачем? Во-первых, это позволяет нам эффективнее использовать место на дисках и, как следствие, предлагать пользователям больше бесплатного пространства для хранения информации. Кроме того, мы экономим мощности для проверки файлов. На данный момент дедупликация позволяет нам снизить нагрузку на хранилище примерно на 15%.

Проверка осуществляется несколько раз: как только файл попадает в Облако и позже, с помощью обновленных антивирусных баз. Ведь всегда есть вероятность, что файл заразился новым вирусом, который ещё не был известен антивирусу на момент загрузки. Так что проверки проводятся на постоянной основе. Если файл инфицирован, сервис не позволит ни произвести скачивание, ни создать на него ссылку.

Мы проверяем файлы на отдельных серверах, которые выделены исключительно под эту задачу. Кроме того, мы написали утилиту, которая позволяет проверять файлы, используя API Касперского. Дело в том, что нельзя просто так поставить коробочную версию антивируса на какой-нибудь сервер и сказать ему, чтобы он проверял все файлы. В этом случае можно будет вообще забыть о таком явлении, как высокая производительность. Антивирусный продукт не является инструментом, специально разработанным для использования в облачных системах, его необходимо интегрировать. И самим процессом антивирусной проверки в высоконагруженных системах необходимо жёстко управлять. Эту роль на себя взяла вышеупомянутая утилита. Она не только определяет последовательность проверки файлов, но и оптимизирует нагрузку. Если описать по-простому: не надо загружать весь файл из хранилища и передавать на проверку. Утилита берет начало файла, скачивает определенный кусочек из хранилища. Дальше Касперский анализирует тип этого файла. Как правило, нет смысла проверять все тело файла целиком. В зависимости от типа файла SDK антивируса определяет стратегию проверки. Дальше идёт запрос в нашу утилиту, мол, дай мне этот кусок, и нужная информация загружается из хранилища. В итоге, когда SDK решает, что файл проверен, тот получает отметку о самом факте проверки, указывается время её проведения и версия антивирусной базы. Таким образом, использование управляющей утилиты существенно сокращает время проверки, снижает нагрузку на сеть и на сами диски.

На данный момент у нас более 20000 дисков с файлами пользователей Облака. И проверка ведется постоянно. В хранилище попадают самые разные данные, включая огромные видеофайлы. Вытаскивать их из хранилища и перегонять по сети было бы крайне неоптимальной тратой ресурсов. Но, благодаря описанному выше механизму, нам удалось наладить антивирусную проверку силами нескольких десятков серверов. Сейчас в сутки проверяется около 8 млн файлов, порядка 50 терабайт. Это далеко не пиковая производительность системы, к тому же мы заложили возможности по дальнейшему масштабированию.

Проверять такой объем данных постепенно тоже было бы нецелесообразно, на это ушло бы слишком много времени. Поэтому решено было задействовать дополнительные ресурсы, чтобы провести проверку в кратчайшие сроки. Для этой цели был собран временный кластер из 60 серверов. Они и осуществили проверку всех ранее загруженных данных примерно за три недели.

Также мы посчитали, какие заблокированные вредоносные программы наиболее распространены:

Итак, благодаря комплексному применению управляющей утилиты, очереди проверки и СУБД Tarantool, нам удалось добиться высокой производительности антивирусной проверки, почти в реальном времени, задействовав сравнительно небольшие ресурсы.

Тенденция такова, что со временем все больше пользовательской информации будет храниться в облаках. Поэтому антивирусная проверка становится неотъемлемой частью не только устройств пользователей, но и онлайн-сервисов, где хранятся их данные.

Механизм проверки в нашем Облаке мы ещё будем существенно модернизировать. Например, планируется ввести удельный вес. Благодаря этому параметру чаще всего будут проверяться наиболее востребованные пользователями файлы. Файлы большого размера будут выделяться в отдельную очередь, поскольку их проверка занимает очень много ресурсов и времени. Организация подобных очередей для разных файлов – это интересная задача, о которой мы расскажем в одном из следующих постов.

Вирус или антивирусная программа удалили ценную информацию с компьютера? Не беда! Ниже мы расскажем про эффективные способы возвращения утерянных данных.

Содержание:

Утеря важной информации может быть вызвана самыми различными причинами: случайное форматирование, неправильная очистка диска, неисправность накопителя или флешки, повреждение файловой системы и логической структуры винчестера и т.д.

Данные случаи являются нередкими, но первенство по удалению файлов держат за собой случаи удаления информации вирусами или антивирусным ПО. Такое удаление может коснуться абсолютно любой информации, независимо от её типа. Нередко после удаления вирусами можно не обнаружить фотографий, текстовых документов, таблиц, презентаций или файлов других типов.

Почему происходит удаление файлов вирусами и антивирусами?

Сразу стоит разделить понятия удаления файлов вирусами и антивирусами.

В первом случае – вредоносная программа целенаправленно уничтожает важные данные и другие файлы для нанесения максимального вреда системе. Удалению могут подвергаться данные определенного типа, которые могут нести ценность. Нередко вирусы удаляют или шифруют фотографии, файлы Microsoft Word и т.д.

Кому это выгодно? Разработчикам вирусов, которые могут заниматься вымогательством средств у зараженных пользователей, через оповещения вирусного ПО.

Во втором случае – антивирусная система удалила зараженный или подозрительный файл, чтобы предотвратить дальнейшее распространение заражения по другим файлам.

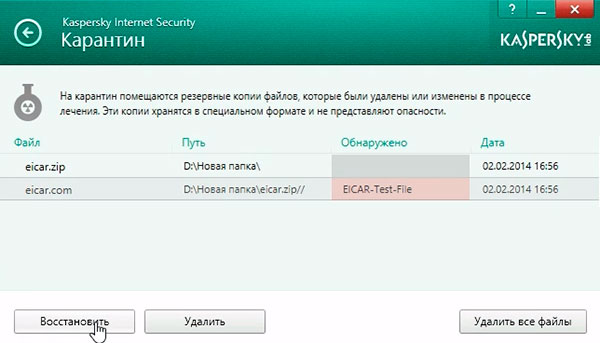

Каждая антивирусная программа имеет свою структуру, поэтому папка с карантином может находится на диске С, в папке антивируса или в ином месте, в зависимости от установленного антивирусного ПО.

Данная мера может оказаться неэффективной, поскольку вирусы способны встраиваться в структуру файла.

Если пользователь случайно выбрал функцию полного удаления зараженных файлов, восстановить их будет сложнее, но и из этой ситуации можно найти выход.

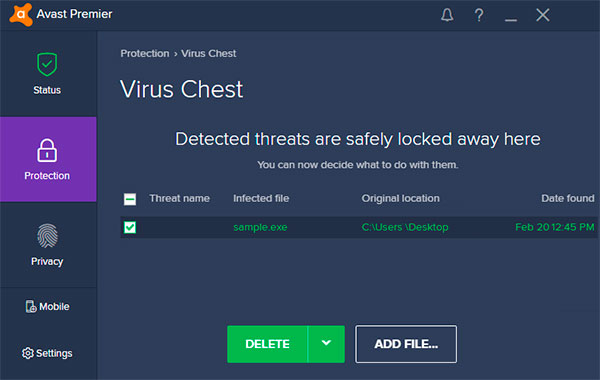

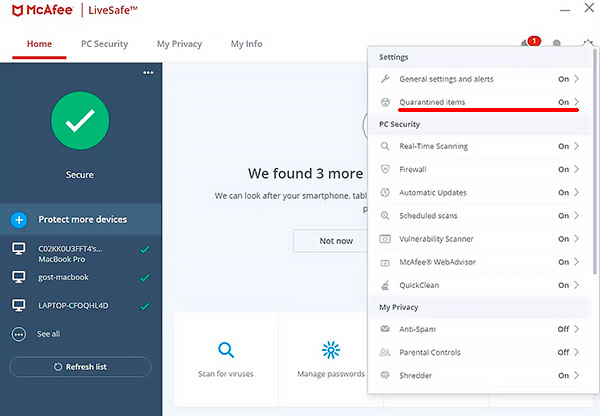

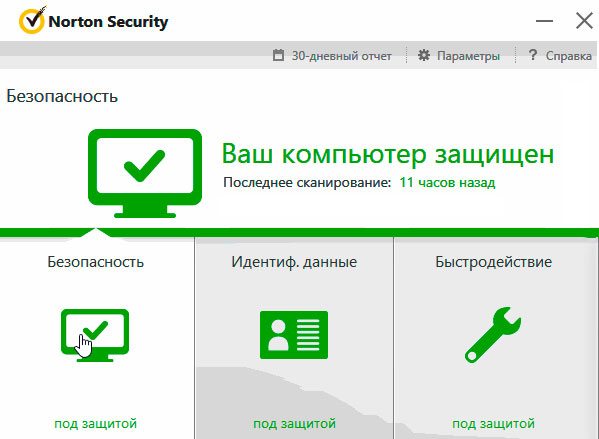

Как вернуть файлы из карантинов антивирусных программ?

Ниже мы рассмотрим восстановление файлов из карантина, на примере популярных антивирусных программ.

Важно: восстановление вирусов из карантина следует проводить только в том случае, если Вы полностью уверены в безопасности файла.

Avast Free Antivirus

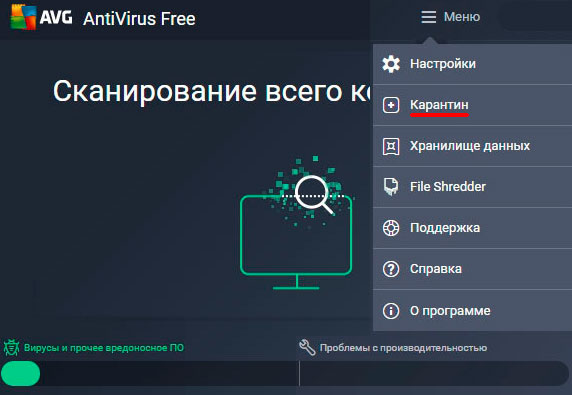

Важно заметить: глобальные обновления практически всех антивирусных программ могут изменять интерфейс и, соответственно, месторасположение карантина.

McAfee Total Protection

Norton AntiVirus

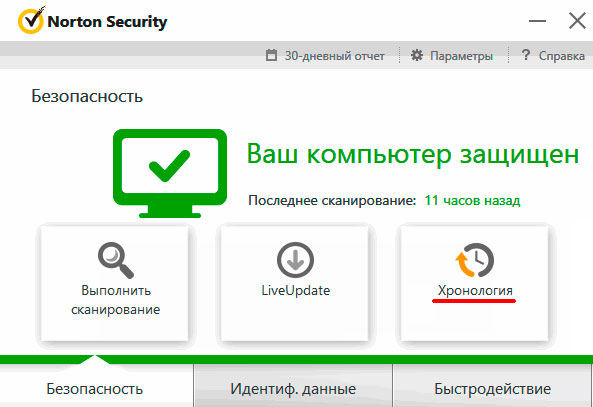

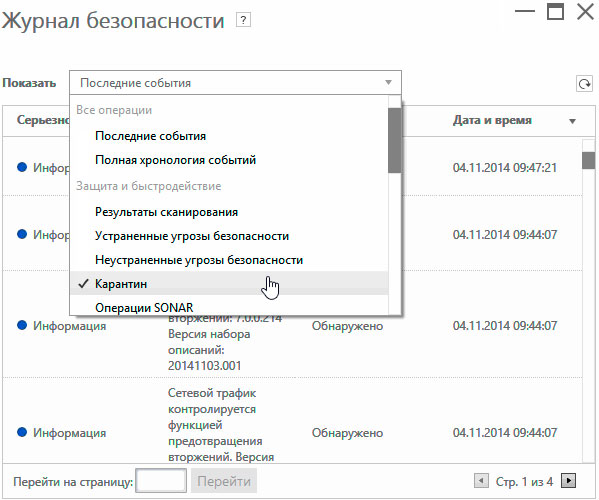

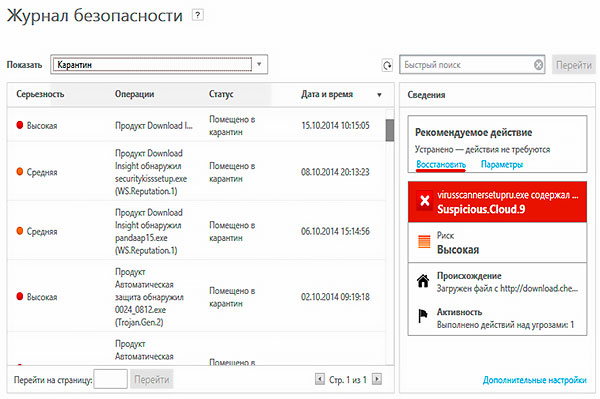

В антивирусной программе Norton AntiVirus для восстановления файлов из карантина следует пройти по таким шагам:

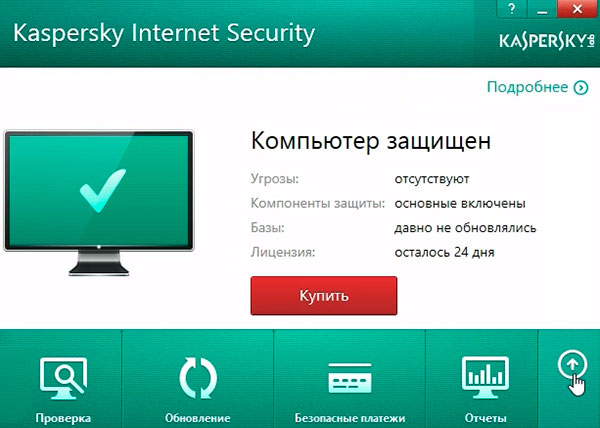

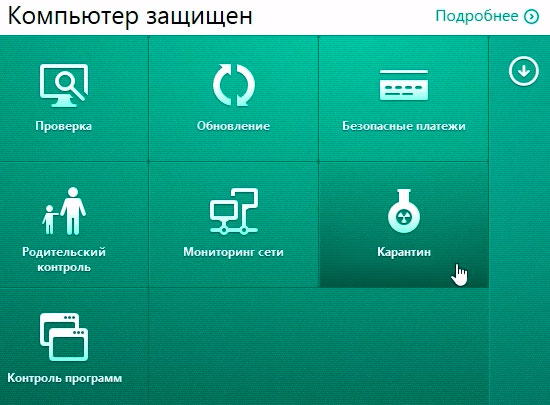

Kaspersky Internet Security

Для восстановления файлов из карантина Kaspersky Internet Security нужно проследовать таким шагам:

Шаг 1. В главном меню программы нажимаем по символу стрелочки в правом нижнем углу.

В следующем меню достаточно отметить необходимые файлы и восстановить их соответствующей кнопкой.

AVG AntiVirus Free

После этого откроется список файлов в карантине, где можно будет выделять и восстанавливать объекты по одному.

Восстановление файлов Recovery Software

После удаления файла вирусами или антивирусным ПО, данные невозможно вернуть при помощи стандартного функционала Windows, поэтому для восстановления информации следует прибегнуть к использованию дополнительных утилит, специализирующихся на восстановлении удаленных данных.

Одной из таких утилит является RS Partition Recovery – мощное средство для быстрого восстановления удаленных данных.

Программа RS Partition Recovery представляет собой эффективную и доступную утилиту, которая способна вернуть данные после случайного форматирования, удаления вирусами или антивирусами, утери данных в результате повреждения накопителя, удаления файлов после изменения разделов и файловой системы жесткого диска, а также других случаев утери данных.

Функционал RS Partition Recovery позволяет провести глубокое сканирование, выявляющее все файлы, возможные для восстановления. Данная функция будет особенно полезна тем, кто обнаружил отсутствие важной информации через определенное время (вплоть до нескольких месяцев) после удаления. Помимо этого, RS Partition Recovery обладает функцией быстрого сканирования, которая поможет вернуть удаленные файлы в течении нескольких минут.

Для работы с программой RS Partition Recovery пользователю достаточно обладать базовыми знаниями работы с компьютером, поэтому утилиту можно смело использовать независимо от пользовательского опыта. Восстановление всей информации может происходить через интуитивно понятный мастер, который сможет быстро провести Вас по меню программы и подсказать что делать на каждом этапе восстановления. Стоит отметить, что RS Partition Recovery обладает низкими системными требованиями, поэтому программа будет работать на офисных машинах, маломощных ноутбуках и слабых ПК. Чтобы ознакомиться с работой, преимуществами и возможностями RS Partition Recovery, рекомендует изучить информацию на официальной странице программы.

Часто задаваемые вопросы

Чаще все вирусы разрабатываются с целью принесения злоумышленнику информации для шантажа или доступа к личным счетам пользователя. К примеру вирус удалил важный файл и требует, чтобы вы заплатили деньги за из возврат.

Используйте только качественное и лицензионное ПО, ни в коем случае не используйте торренты. Во время серфинга в интернете не используйте подозрительные сайты и сервисы и самое главное ни в коем случае не соглашайтесь на сомнительные предложения изменить конфигурацию операционной системы.

Воспользуйтесь программой RS Partition Recovery. Она без проблем восстановит ваш файл. Но самое главное — вы сможете сделать это самостоятельно в несколько кликов.

Используйте качественный антивирус. Он попытается извлечь вирус из файла. Однако стоит помнить, что попытка вылечить инфицированный файл не всегда заканчивается успехом.

Тут есть две причины: во-первых, антивирус может найти инфицированный файл, а попытка его вылечить не увенчалась успехом, а во-вторых — иногда случается, что антивирус воспринимает файл как угрозу и удаляет его.

О Den Broosen

Автор и инженер компании RecoverySoftware. В статьях делится опытом восстановлению данных на ПК и безопасному хранению информации на жестких дисках и на RAID массивах .

Читайте также: